Результат интеллектуальной деятельности: Способ контроля состояния логической структуры сети связи

Вид РИД

Изобретение

Изобретение относится к области сетей связи и способам контроля сетей связи и может быть использовано при эксплуатации сетей связи для определения логической структуры сети, а также определения среднего времени квазистационарного состояния сети.

Понятие структуры сети раскрывает схему связей и взаимодействия ее элементов. При рассмотрении структуры сети связи выделяют следующие аспекты ее описания: физический, определяющий состав и связи элементов, и логический, отображающий взаимодействие элементов в процессе функционирования сети.

Таким образом, физическая структура сети - это схема связей физических элементов сети в их взаимном расположении с характеристиками передачи и распределения сообщений. К основным компонентам физической структуры можно отнести узлы, каналы и линии связи.

Логическая структура сети определяет принципы установления связей, алгоритмы организации процессов и управления ими, логику функционирования программных средств. [Домарев, В.В. Информационная система как объект защиты. Электронный ресурс URL: http://ragnit-neman.narod.ru/study/gosi/2_29_arhitektura_raspred_is.htm. Дата обращения 16.02.2018 г.]

Традиционно, при моделировании сетей связи, описывали ее физическую структуру. При этом использовали либо графический метод представления, либо матрицу смежности [Иванов, Е.В. Имитационное моделирование средств и комплексов связи и автоматизации / Е.В. Иванов. - СПб.: ВАС. 1992. - 206 с., С. 111; Беликова И.С., Закалкин П.В., Стародубцев Ю.И., Сухорукова Е.В. Моделирование сетей связи с учетом топологических и структурных неоднородностей // Информационные системы и технологии. - 2017. - №2 (100). - С. 93-101].

Эти способы представления сети говорят о узлах сети и их связности друг с другом.

Так, при использовании графического метода вершинами графа моделировали узлы сети, а именно: маршрутизаторы, оконечное оборудование, коммутаторы, мультиплексоры, ретрансляторы, серверы, а также различные варианты их объединения. Ребра графа представляли линии связи, соединяющие узлы, а именно: медный кабель, витая пара, оптический кабель, радиолиния и т.д. [Патент 2488165 Российская Федерация, МПК G06N 5/00 (2006.01), G06F 17/50 (2006.01), Н03М 13/00 (2006.01). Способ моделирования сетей связи. / Агеев Д.А., Баленко О.А., Бухарин В.В., Жилков Е.А., Кирьянов А.В., Сагдеев А.К., Стародубцев Ю.И.; заявитель и патентообладатель Федеральное государственное бюджетное образовательное учреждение высшего профессионального образования «Военная академия связи имени Маршала Советского Союза С.М. Буденного» Министерства обороны Российской Федерации. 201.2130787/08; заявл. 18.07.2012; опубл. 20.07.2013. бюл. №20 - 15 с.; Патент 2546318 Российская Федерация, МПК G06F 17/10 (2006.01), G06F 17/50 (2006.01), H04W 16/22 (2009.01). Способ моделирования сетей связи. / Алисевич Е.А., Синев С.Г., Стародубцев П.Ю., Сухорукова Е.В., Чукариков А.Г., Шаронов А.П.; заявитель и патентообладатель Федеральное государственное бюджетное образовательное учреждение высшего профессионального образования «Санкт-Петербургский государственный торгово-экономический университет». - 2014103873; заявл. 04.02.2014; опубл. 10.04.2015. бюл. №10 - 21 с.; Патент 2586858 Российская Федерация, МПК H04L 9/32 (2006.01). Способ управления потоками данных на основе контроля заданного потребителем маршрута и обнаружения факта деструктивного воздействия / Алисевич Е.А., Закалкин П.В., Стародубцев П.Ю., Сухорукова Е.В., Кругленко Е.В.; заявитель и патентообладатель Федеральное государственное бюджетное образовательное учреждение высшего профессионального образования «Санкт-Петербургский государственный торгово-экономический университет» - 2014150152; заявл. 10.12.2014; опубл 10.06.2016, бюлл. №16. - 12 с.; Патент 2620200 Российская Федерация, МПК G06N 5/00 (2006.01), H04W 16/22 (2009.01), G06F 17/10 (2006.01). Способ целенаправленной трансформации параметров модели реального фрагмента сети связи / Анисимов В.В., Бегаев А.Н., Стародубцев Ю.И., Сухорукова Е.В., Федоров В.Е., Чукариков А.Г..; заявитель и патентообладатель Бегаев А.Н. - 2016119980; заявл. 23.05.2016; опубл 23.05.2017. бюл. №15 - 18 с.; Патент 26311144 Российская Федерация, МПК H04L 12/70. Способ маршрутизации трафика, имеющего приоритетный класс в сети связи, включающей двух и более операторов / Анисимов В.В., Бегаев А.Н., Попова А.В., Стародубцев Ю.И., Сухорукова Е.В., Федоров В.Г.; заявитель и патентообладатель Стародубцев Ю.И., Федоров В.Е. - 2016128288; заявл. 12.07.2016; опубл 19.09.2017. - 18 с.; Патент 2628913 Российская Федерация, МПК G06A 12/24. Способ обнаружения удаленных атак на автоматизированные системы управления / Алисевич Е.А., Сорокин М.А., Стародубцев Ю.И., Сухорукова Е.В,, Федоров В.Е..; заявитель и патентообладатель Федоров В.Г.. 2016114970; заявл. 18.04.2016; опубл. 22.08.2017. бюл. №24 - 14 с.].

В матрице смежности номеру узла ставят в соответствие номера узлов, с которыми имеются физические линии связи. Матрица смежности графа, состоящего из n вершин, является квадратной матрицей размером n×n, элемент которой Cij равен числу ребер из -й вершины графа в j-ю вершину. [Бондаренко А.В., Применение теории графов для формализации задач автоматизации документооборота информационного портала предприятия / Бондаренко А.В., Рогова Н.Г. // Вестник компьютерных и информационных технологий. 2013. - №12. - С. 45-53; Патент 2568784 Российская Федерация, МПК H04L 12/729 (2013.01), H04L 9/32 (2006.01). Способ управления потоками данных распределенных информационных систем. / Алисевич Е.А., Закалкин П.В., Стародубцев Ю.И., Сухорукова Е.В., Ильина О.В..; заявитель и патентообладатель Федеральное государственное бюджетное образовательное учреждение высшего профессионального образования «Санкт-Петербургский государственный торгово-экономический университет». - 2014150199; заявл. 10.12.2014; опубл. 20.11.2015. бюл. №32 - 11 с.]

На этапе становления и активного развития сетей связи физическая структура сети однозначно определяла логику и порядок взаимодействия пользователей.

В настоящее время преобладают цифровые мультисервисные сети связи. В таких сетях их логическая структура, как правило, многовариантна, динамична и в большинстве случаев не совпадает с физической структурой [Олифер, В.Г., Компьютерные сети. Принципы, технологии, протоколы: Учебник для вузов. 4-е изд. / В.Г. Олифер, П.А. Олифер. - СПб.: Питер, 2015. - 944 с.: ил. - (Серия «Учебник для вузов»). - С. 35-36].

Под логической структурой сети связи понимается совокупность взаимосвязанных логических элементов сети, настроенных на взаимную работу в целях предоставления услуг абонентам.

Логическим элементом сети связи является некая сущность, как правило программно-реализуемая и базирующаяся на физическом элементе сети, причем на одном физическом элементе может базироваться несколько логических элементов.

В общем случае, логическая структура определяется конфигурацией информационных потоков между компонентами сети, она может быть отлична от физической структуры, более того она может принципиально изменяться в любой момент и за короткий интервал времени [Степанов, А.Н. Архитектура вычислительных систем и компьютерных сетей [Текст] учеб. пособие для вузов по специальности «Приклад, математика и информатика» / А.Н. Степанов. - СПб. и др.: Питер, 2007. - 508 с. ил. С. 457-460].

Отличие логической структуры сети поясняется мультисервисностью сети, означающей, что один физический элемент сети может обладать рядом служб (сервисов), т.е. предоставлять рад услуг, набор которых может отличаться от набора услуг других элементов этой сети [Стародубцев, Ю.И. Управление качеством информационных услуг / Ю.И. Стародубцев, A.Н. Бегаев, М.А. Давлятова; под общ. ред. Ю.И. Стародубцева. - СПб.: Изд-во Политехи. Ун-та, 2017. - 454 с., С. 154-165].

Изменяемость логической структуры поясняется стохастическим поведением ее абонентов, которое, в целях оптимизации использования ресурсов сети, компенсируется самой сетью за счет перестройки логической структуры, адаптируя структуру к сложившимся условиям, например, изменение маршрутно-адресных таблиц маршрутизаторов в зависимости от изменения загрузки линий связи (Олифер, В.Г., Компьютерные сети. Принципы, технологии, протоколы: Учебник для вузов. 4-е изд. / B.Г. Олифер, Н.А. Олифер. - СПб.: Питер, 2015. - 944 с.: ил. - (Серия «Учебник для вузов»). - С. 572-574, 578-579].

Также на динамику изменения логической структуры в той или иной степени оказывают влияние операторы сети и ее пользователи, природные явления, различного рода деструктивные воздействия, в том числе и преднамеренные, например, атаки типа отказ в обслуживании или зеркалирование трафика.

Задача определения логической структуры сети заключается в нахождении путей прохождения информационных потоков между компонентами сети в определенные моменты времени.

Необходимость определения логической структуры обусловлена необходимостью контроля и защиты логических элементов от различного рода воздействий.

Задача определения времени квазистационарного состояния логической структуры заключается в нахождении среднего времени существования логической структуры сети в неизменном виде.

Необходимость определения среднего времени квазистационарного состояния обусловлена необходимостью оптимизации ресурсов, затрачиваемых на контроль и защиту сети, ее сегментов и логических элементов, поскольку средства защиты должны обеспечивать безопасность и быть устойчивыми к воздействиям не все время, а только в течение времени, пока логическая структура неизменна.

Также необходимость определения среднего времени квазистационарного состояния обусловлена необходимостью повышения эффективности управления сетью.

Моделирование логической структуры сети возможно теми же способами, с помощью которых моделируют ее физическую структуру. При этом необходимо учитывать многовариантность и динамику изменения такой структуры.

Как правило, абонентам неизвестны ни физическая, ни логическая структура сети, их обслуживающей, - сеть для них представляется черным ящиком. Во многих случаях без информации о состоянии и составе сети конечные пользователи могут обойтись. Однако существует ряд пользователей, предъявляющих повышенные требования к сети и оказываемым ею услугами, например, крупные коммерческие корпорации, существующие в условиях жесткой конкуренции, системы управления, органы управления и объекты управления которых являются пользователями сети связи.

Получение конкурентного преимущества или его упущение во многом зависит и зачастую определяется слаженной работой системы управления, составной и важнейшей частью которой являются сети связи. Именно поэтому контроль и защита элементов сетей связи, даже не принадлежащих им, так важны.

Вышеописанное доказывает важность и актуальность решения задачи определения логической структуры сети связи и ее среднего времени квазистационарного состояния.

Известен способ мониторинга компьютерной системы [Патент 2424564 Российская Федерация, МПК G06F 17/30 (2006.01). Способ мониторинга компьютерной системы. / Грехов С.С., Горелкина В.А.; заявитель и патентообладатель Корпорация «Самсунг Электронике К., Лтд.» (KK). - 2008137933/08, заявл. 24.09.2008, опубл. 20.07.2011. бюл. №20 - 10 с.], в котором аккумулируют события, описывающие поведение компьютерной системы, разделяют события на группы по их типу и анализируют события для определения причин необычного поведения и/или проблемы в работе системы, анализируют события, выполняя следующие операции:

- кластеризуют события из каждой группы событий в набор кластеров, при этом вычисляют сходство между событиями, применяя метрику сходства;

- определяют кластеры, которые описывают ненормальное поведение или проблемы в работе системы, при этом используют следующее правило: если событие в кластере содержит информацию о том, что функция системы возвратила неверное значение, тогда такой кластер считают кластером, который описывает ненормальное поведение или проблемы в работе системы;

- определяют причины ненормального поведения или проблем в работе системы, при этом определяют стабильные компоненты событий в каждом кластере, которые описывают ненормальное поведение или проблемы в работе системы: для -го аргумента каждого события вычисляют среднее сходство M(i) с другими событиями и дисперсию D(i); считают аргумент стабильным, если дисперсия сходства в кластере находится в интервале [M(i)-D(i), M(i)+D(i)];

- отображают кластеры и отмечают причины ненормального поведения или проблем в работе системы пользователя.

Недостатком способа по патенту РФ №2424564 является ограниченность области действия изобретения, которое может быть применено только во встроенных компьютерных системах для определения причин необычного поведения и/или проблем в работе системы при выполнении программ.

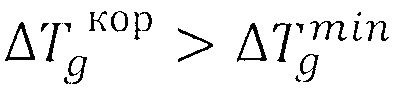

Известен способ мониторинга безопасности автоматизированной системы [Патент 2355024 Российская Федерация, МПК G06F 15/00 (2006.01), G06F 17/00 (20206.01). Способ мониторинга безопасности автоматизированных систем. / Евстигнеев А.С., Зорин К.М., Карпов М.А., Костырев А.Л., Максимов Р.В., Орлов Е.В., Павловский А.В.; заявитель и патентообладатель Федеральное государственное бюджетное образовательное учреждение высшего профессионального образования «Военная академия связи имени Маршала Советского Союза С.М. Буденного» Министерства обороны Российской Федерации. - 2007105319/09, заявл. 12.02.2007, опубл. 20.08.2008, бюл. №13, 15 с.], заключающийся в том, что предварительно задают множество из N≥2 контролируемых параметров, характеризующих безопасность автоматизированной системы, М≥N эталонных значений контрлируемых параметров и их коэффициенты важности KB, а затем выполняют цикл анализа, для чего измеряют значения контролируемых параметров, сравнивают их с эталонными, а по результатам сравнения формируют отчет и по сформированному отчету принимают решение о безопасности автоматизированной системы, при этом, согласно изобретению, из числа предварительно заданных контролируемых параметров формируют G≥2 групп контролируемых параметров, причем каждая g-я группа контрлируемых параметров, где g=1,2,…,G, характеризует безопасность g-го структурного элемента и/или функционального процесса автоматизированной системы, а коэффициент важности  задают для каждой g-й группы. Дополнительно для каждой g-й группы контролируемых параметров задают максимальное

задают для каждой g-й группы. Дополнительно для каждой g-й группы контролируемых параметров задают максимальное  , и минимальное

, и минимальное  , значения временных интервалов измерений значений контролируемых параметров и момент времени

, значения временных интервалов измерений значений контролируемых параметров и момент времени  формирования отчета о безопасности автоматизированной системы, устанавливают значение интервала времени измерения контролируемых параметров g-й группы равным максимальному

формирования отчета о безопасности автоматизированной системы, устанавливают значение интервала времени измерения контролируемых параметров g-й группы равным максимальному  , a после сравнения измеренных значений параметров с эталонными, в случае их совпадения, цикл анализа безопасности автоматизированной системы повторяют до наступления момента времени формирования отчета о безопасности автоматизированной системы, а при несовпадении измеренных значений параметров с эталонными запоминают их, корректируют значение временного интервала измерений по формуле

, a после сравнения измеренных значений параметров с эталонными, в случае их совпадения, цикл анализа безопасности автоматизированной системы повторяют до наступления момента времени формирования отчета о безопасности автоматизированной системы, а при несовпадении измеренных значений параметров с эталонными запоминают их, корректируют значение временного интервала измерений по формуле  , сравнивают откорректированное значение

, сравнивают откорректированное значение  с минимальным

с минимальным  и при

и при  цикл анализа безопасности автоматизированной системы повторяют, а при

цикл анализа безопасности автоматизированной системы повторяют, а при  формируют сигнал тревоги о выходе контролируемых параметров в g-й группе за пределы допустимых значений, блокируют работу элементов автоматизированной системы, параметры которых вышли за пределы допустимых значений, причем в отчет о состоянии автоматизированной системы включают сведения о заблокированных элементах автоматизированной системы.

формируют сигнал тревоги о выходе контролируемых параметров в g-й группе за пределы допустимых значений, блокируют работу элементов автоматизированной системы, параметры которых вышли за пределы допустимых значений, причем в отчет о состоянии автоматизированной системы включают сведения о заблокированных элементах автоматизированной системы.

Недостатком способа по патенту РФ №2355024 является его недостаточная достоверность, обусловленная тем, что при анализе сравниваются конкретные четкие значения контролируемых параметров, что не позволяет в полной мере учесть специфику контролируемой автоматизированной системы (поскольку для одних систем и условий работы систем определенные значения контролируемых параметров будут критичными, а для других систем и условий их работы те же самые значения контролируемых параметров будут являться допустимыми) и выявить отклонения от нормальных режимов работы системы в целом, агрегируя информацию о незначительных локальных отклонениях (поскольку каждый анализируемый параметр рассматривается отдельно), а также ограниченность применения способа для оценки временных показателей

Наиболее близким по своей технической к заявленному является способ контроля состояния сети передачи данных [Патент 2610287 Российская Федерация, МПК G06F 17/27 (2006.01), G06F 11/30 (2006. 01), H04L 29/02 (2006.01). Способ контроля состояния сети передачи данных. / Богданов В.В.; заявитель и патентообладатель Богданов В.В. - 2015153126; заявл. 10.12.2015; опубл. 08.02.2017; бюл. №4 - 29 с.].

Способ-прототип заключается в том, что предварительно определяют структуру контролируемой сети, ее компонентный состав и индивидуальные особенности функционирования сети, задают критерии, характеризующие допустимые условия функционирования сети, осуществляют выбор входных параметров, позволяющих на основании их значений сделать вывод о соответствии состояния сети допустимым условиям, определяют возможный диапазон значений входных параметров, для каждого входного параметра задают область определения - диапазон значений, являющийся частью диапазона возможных значений для данного входного параметра, в пределах которого различные значения входного параметра характеризуются общим качественным состоянием, для каждого входного параметра в пределах каждой области его определения задают функцию принадлежности, позволяющую определить нечеткое множество, в пределах которого входной параметр характеризуется качественным состоянием, характерным для конкретной области его определения, а также определяют степень принадлежности значения каждого входного параметра данному нечеткому множеству, каждую функцию принадлежности задают с учетом особенностей структуры контролируемой сети и требований к условиям ее функционирования, каждый входной параметр в пределах каждой области его определения посредством функции принадлежности преобразуют в нечеткую переменную, характеризуемую наименованием, соотносимым с качественным состоянием входного параметра, областью определения, в пределах которой входной параметр характеризуется данным качественным состоянием, и соответствующей функцией принадлежности, при этом количество нечетких переменных для каждого входного параметра соответствует числу предварительно заданных для данного параметра качественных состояний, а совокупная область определения всех нечетких переменных для каждого входного параметра соответствует диапазону возможных значений входного параметра, нечеткие переменные, определяющие все качественные состояния для каждого входного параметра, объединяют во входные лингвистические переменные, каждая из которых характеризуется наименованием, соотносимым с наименованием соответствующего входного параметра, набором нечетких переменных, определяющих качественные состояния входного параметра, наименование которого соотносится с наименованием входной лингвистической переменной, областью определения, представляющей собой совокупную область определения всех нечетких переменных, входящих во входную лингвистическую переменную, формируют выходные лингвистические переменные, каждая из которых характеризуется наименованием, соотносимым с наименованием соответствующего критерия, характеризующего допустимое условие функционирования сети, набором нечетких переменных, каждая из которых определяет качественное состояние сети по выбранному критерию, областью определения, представляющей собой совокупность областей определения всех входящих в выходную лингвистическую переменную нечетких переменных, вывод о значении каждой входной лингвистической переменной определяется нечеткой переменной, являющейся результатом преобразования входного параметра, вывод о значении каждой выходной лингвистической переменной определяется одной из входящих в нее нечеткой переменной, формируют нечеткие правила, устанавливающие взаимосвязь между лингвистическими переменными, при этом условие каждого нечеткого правила содержит не менее одной входной или выходной лингвистической переменной, а заключение нечеткого правила представляет собой вывод о значении выходной лингвистической переменной, нечеткие правила формируют с учетом структуры сети и требований к условиям функционирования сети, все входные параметры, функции принадлежности, нечеткие переменные, лингвистические переменные, нечеткие правила представляют собой машиночитаемые данные, сохранение которых обеспечивают в онтологии, данные, хранящиеся в онтологии, связаны между собой по типу ориентированного бесконтурного графа, вершинами которого являются нечеткие правила или объединенные в одно множество нечеткие правила и лингвистические переменные, при этом обеспечивают формирование связи между двумя вершинами при условии, что в заключение первого правила и в условии второго правила, формирующих соответственно первую и вторую вершины графа, участвует одна и та же лингвистическая переменная, вывод о состоянии сети делают по значению одной или нескольких выходных лингвистических переменных, выбранных для контроля.

Недостатком способа-прототипа является ограниченность его применения для оценки временных показателей сети связи в целях обеспечения эффективности и обоснованности управленческих воздействий на сеть связи.

Техническим результатом заявленного способа является определение среднего времени квазистационарного состояния логической структуры сети связи в целях обеспечения эффективности и обоснованности управленческих воздействий на физическом и/или логическом уровне сети связи.

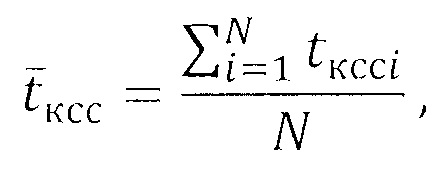

Технический результат достигается за счет того, что в известном способе контроля состояния логической структуры сети связи, заключающимся в том, что определяют структуру контролируемой сети, ее компонентный состав и индивидуальные особенности функционирования, задают критерии, характеризующие допустимые условия функционирования сети, осуществляют выбор входных параметров, позволяющих на основании их значений сделать вывод о соответствии состояния сети допустимым условиям, определяют возможный диапазон значений входных параметров, дополнительно задают общее время контроля (Т) и периодичность проведения контроля (Δt), в процессе контроля на каждом этапе контроля по прибытию сообщения на компонент сети записывают в память идентификатор сообщения (mid), идентификатор времени прибытия сообщения (tid) и идентификатор компонента сети (cid), по окончанию каждого этапа контроля, хранящуюся в памяти информацию, со всех компонентов сети собирают в единую базу данных, выделяют строки в базе данных с одинаковым идентификатором сообщения (mid), упорядочивают выделенные строки по убыванию идентификатора времени прибытия сообщения (tid), формируют упорядоченный список (cid_list) из выделенных идентификаторов компонентов сети, формируют матрицу смежности логической структуры сети (Aлогt), структура которой совпадает со структурой матрицы смежности физической структуры сети (Афиз), обнуляют все ячейки матрицы смежности логической структуры сети, поочередно выбирают каждый сформированный список идентификаторов, при этом увеличивают на единицу значения в ячейках матрицы смежности логической структуры сети, находящихся на пересечении строк и столбцов с именами, соответствующими всем соседним элементам выбранного списка, сравнивают матрицу смежности физической структуры сети с матрицей смежности логической структуры сети на текущий момент времени, вычисляют коэффициент сходства (Клф) физической и логической структуры сети, сравнивают матрицы смежности логической структуры сети, вычисляют коэффициент сходства (Клл) между матрицами смежности логической структуры сети, вычисляют среднее время квазистационарного состояния  логической структуры сети.

логической структуры сети.

Благодаря новой совокупности существенных признаков в заявленном способе достигается указанный технический результат.

Проведенный анализ уровня техники позволил установить, что аналоги, характеризующиеся совокупностью признаков, тождественны всем признакам заявленного решения, отсутствуют, что указывает на соответствие заявленного способа условию патентоспособности «новизна».

Результаты поиска известных решений в данной и смежных областях техники с целью выявления признаков, совпадающих с отличительными от прототипа признаками заявленного способа, показали, что они не следуют явным образом из уровня техники. Из уровня техники также не выявлена известность влияния предусматриваемых существенными признаками заявленного изобретения преобразований на достижение указанного технического результата. Следовательно, заявленное изобретение соответствует условию патентоспособности «изобретательский уровень».

«Промышленная применимость» способа обусловлена наличием элементной базы, па основе которой могут быть выполнены устройства, реализующие способ.

Заявленный способ поясняется следующими чертежами:

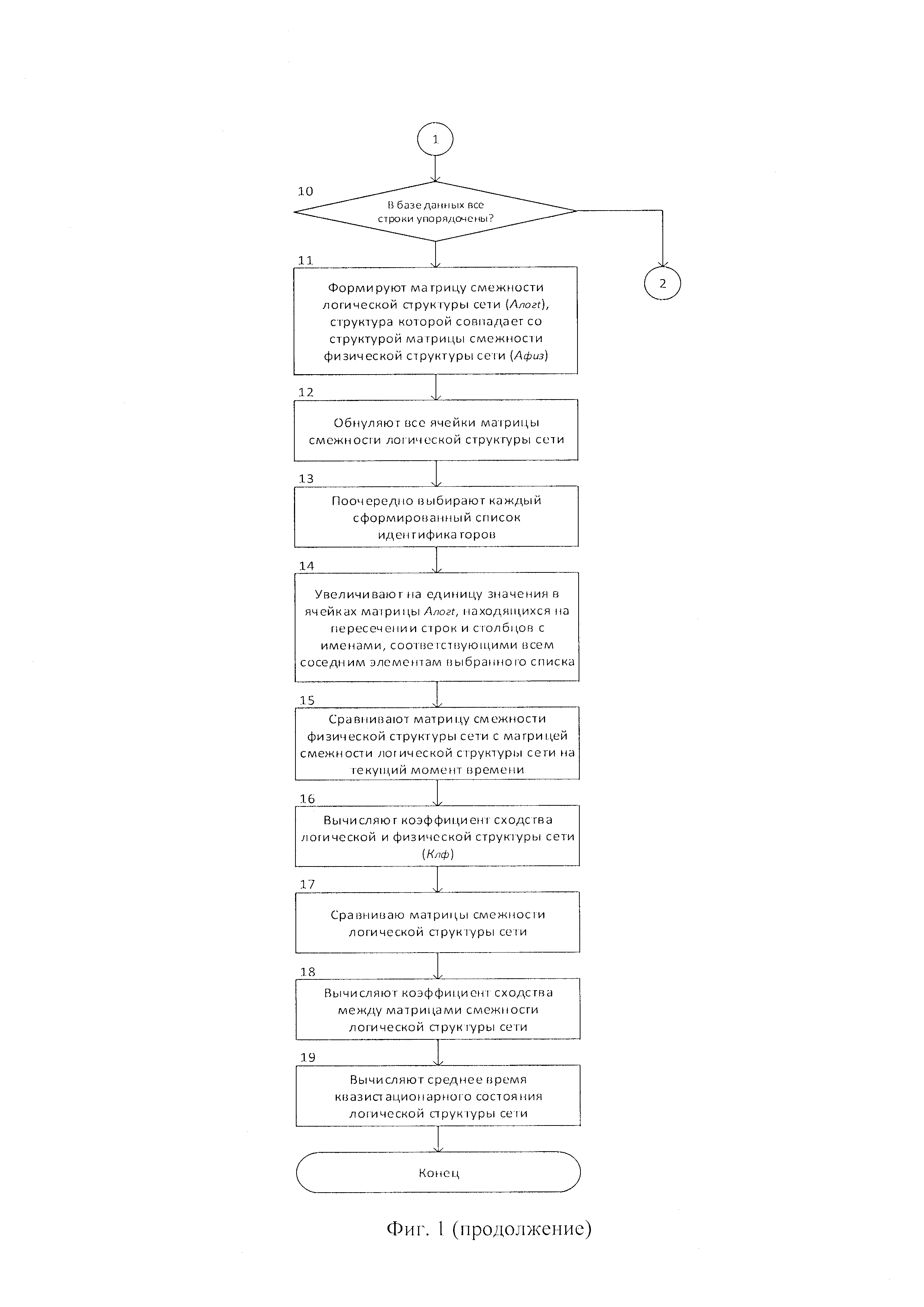

фиг. 1 - блок-схема способа контроля состояния логической структуры сети связи;

фиг. 2 - граф физической структуры сети связи;

фиг. 3 - матрица смежности физической структуры сети связи;

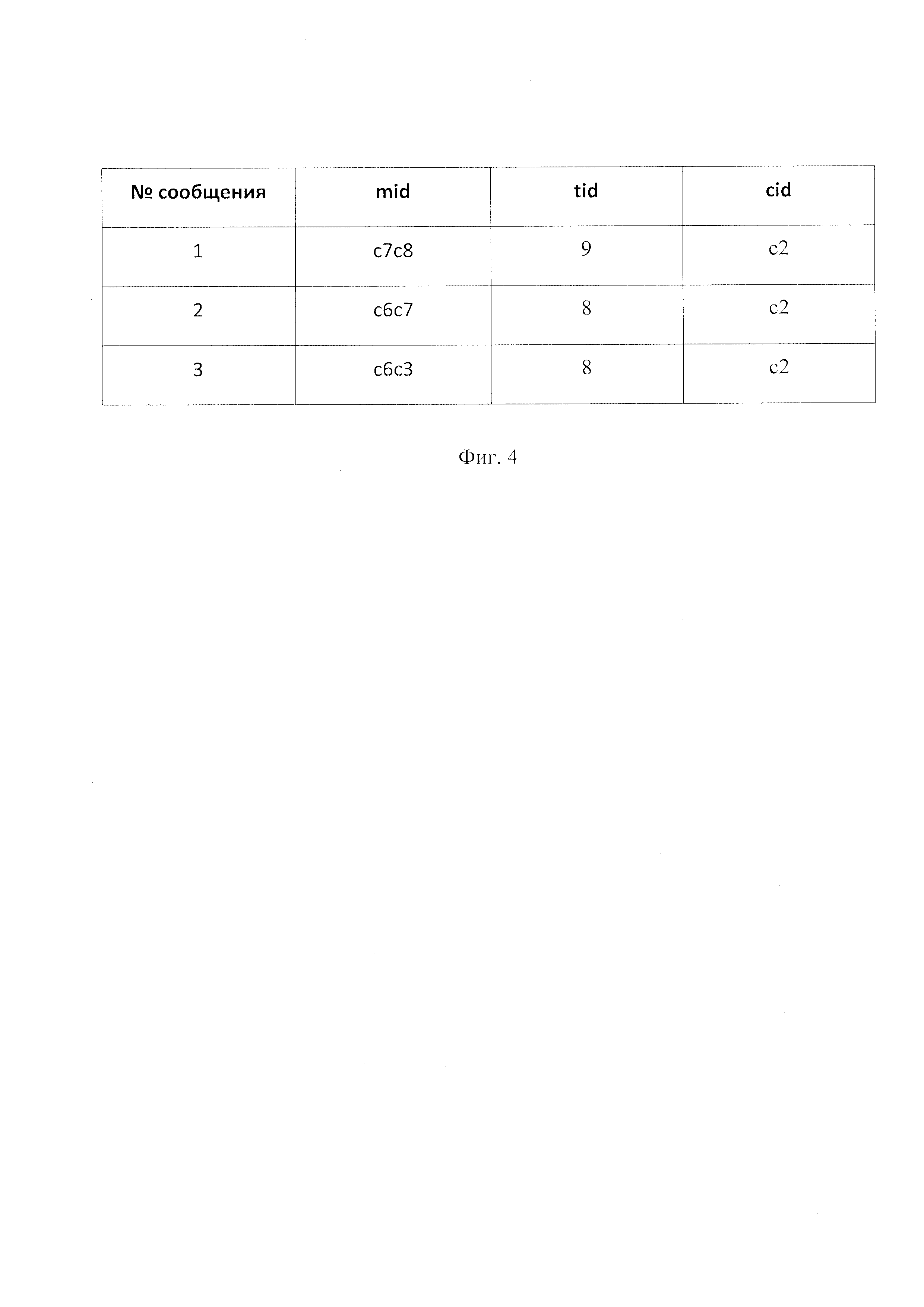

фиг. 4 - таблица, сохраненная на компоненте с2;

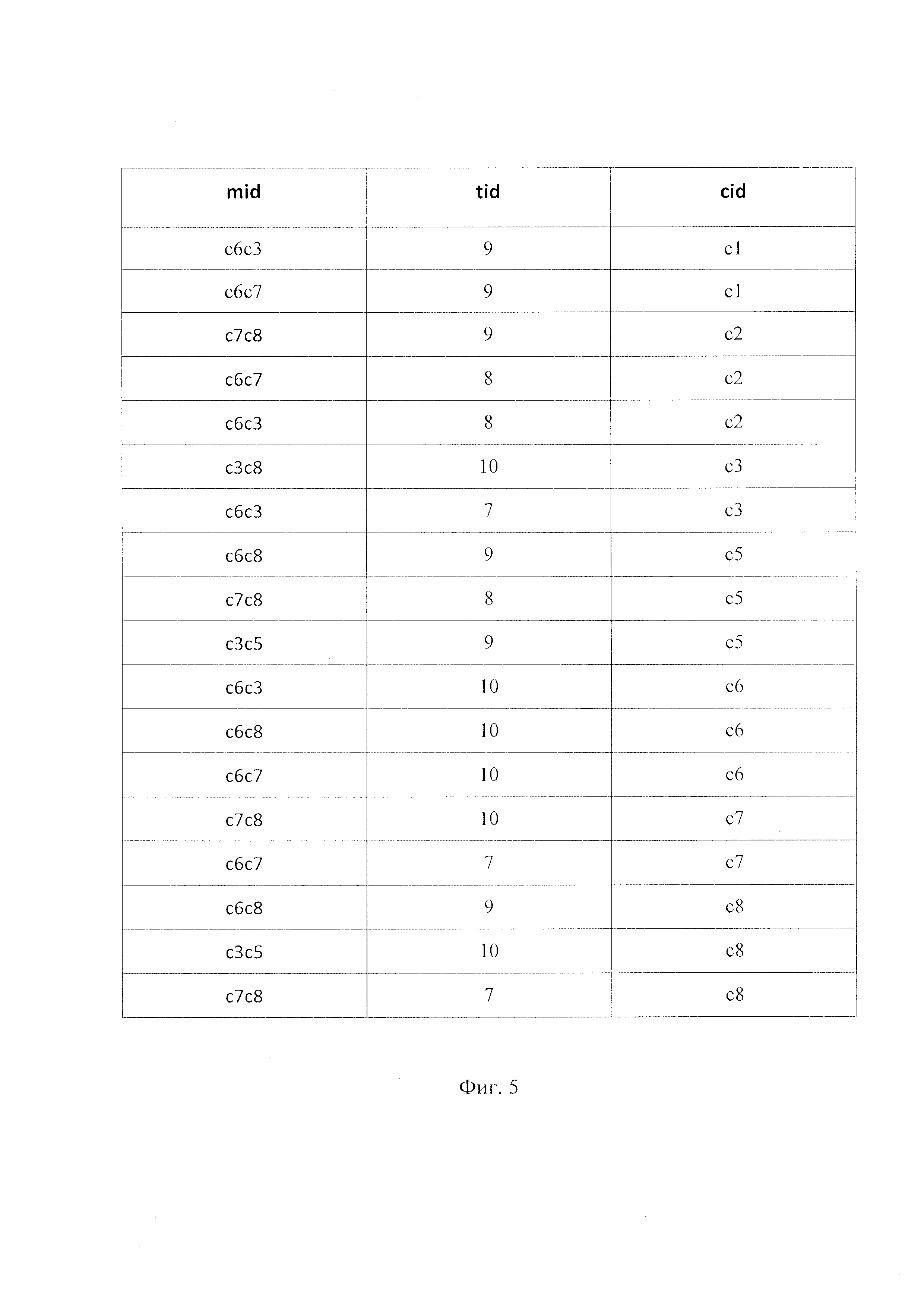

фиг. 5 - единая база данных;

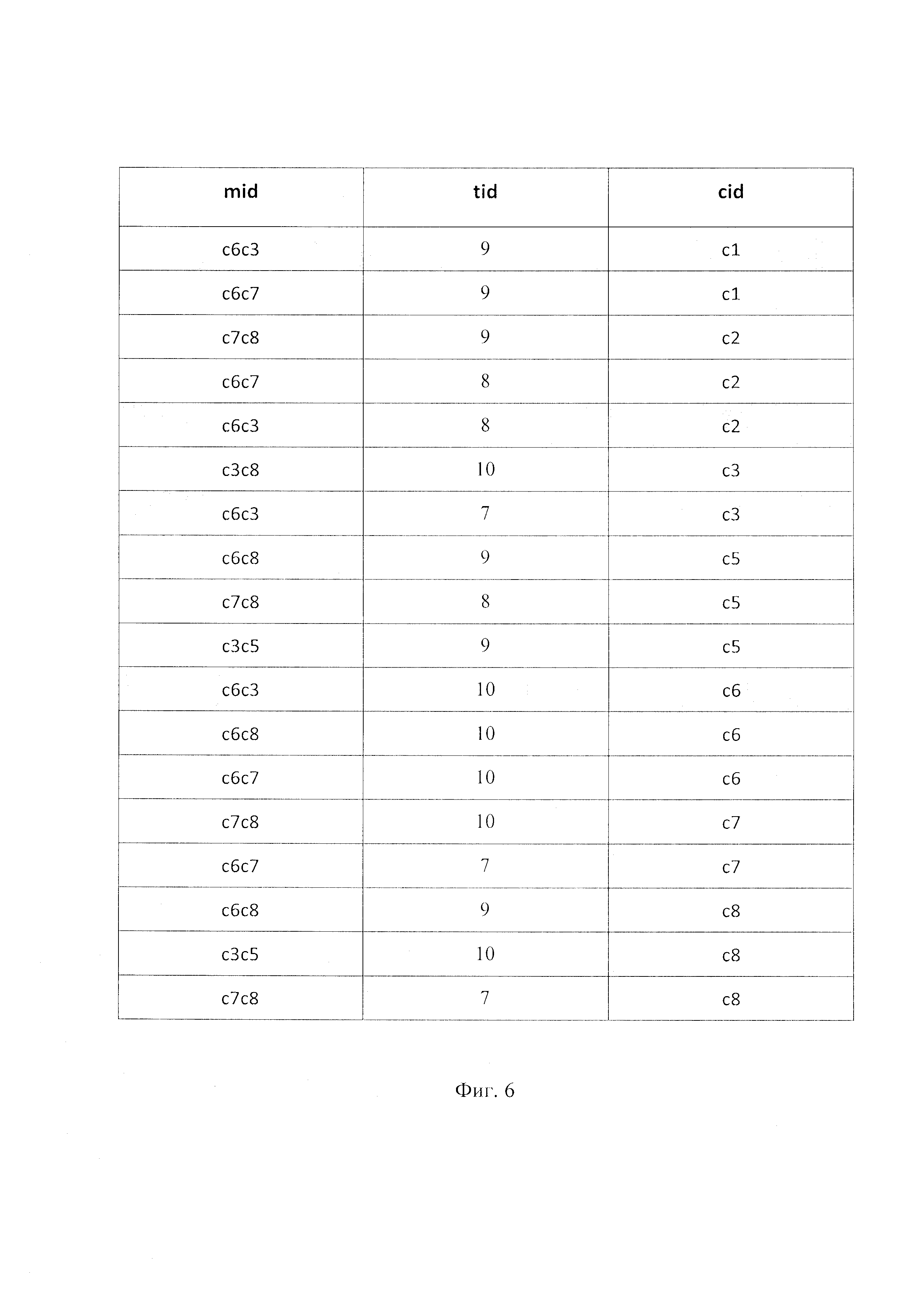

фиг. 6 - единая база данных с выделенными строками, где mid = c6c3;

фиг. 7 - единая база данных, с упорядоченными по убыванию идентификатора времени прибытия строками, где mid = c6c3;

фиг. 8 - пустая матрица смежности логической структуры сети связи;

фиг. 9 - составленные списки cid_list из идентификаторов компонентов сети связи;

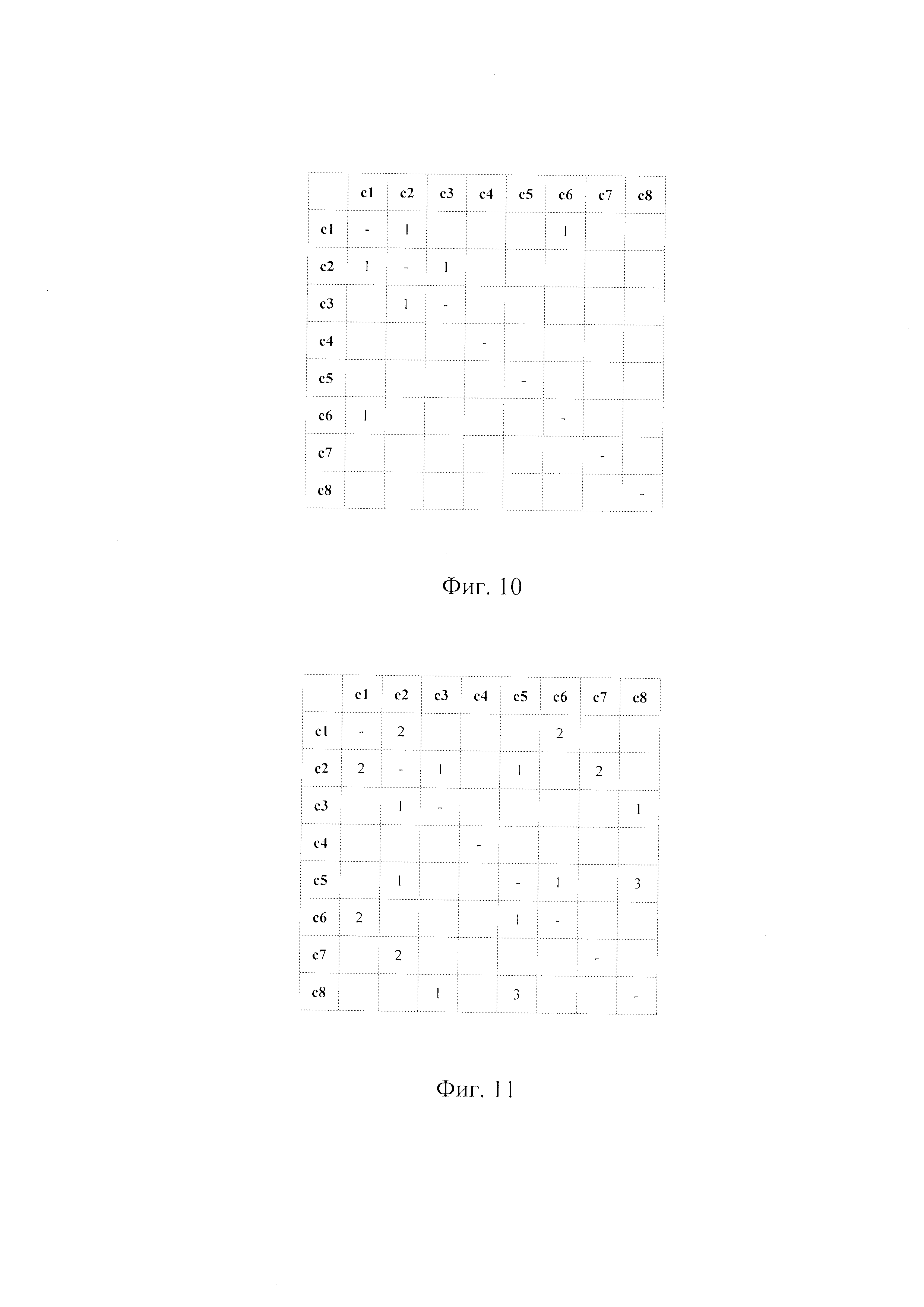

фиг. 10 - матрица смежности логической структуры сети связи с учетом обработки cid_list1={c6, c1, с2, c3};

фиг. 11 - полностью заполненная матрица смежности логической структуры сети связи;

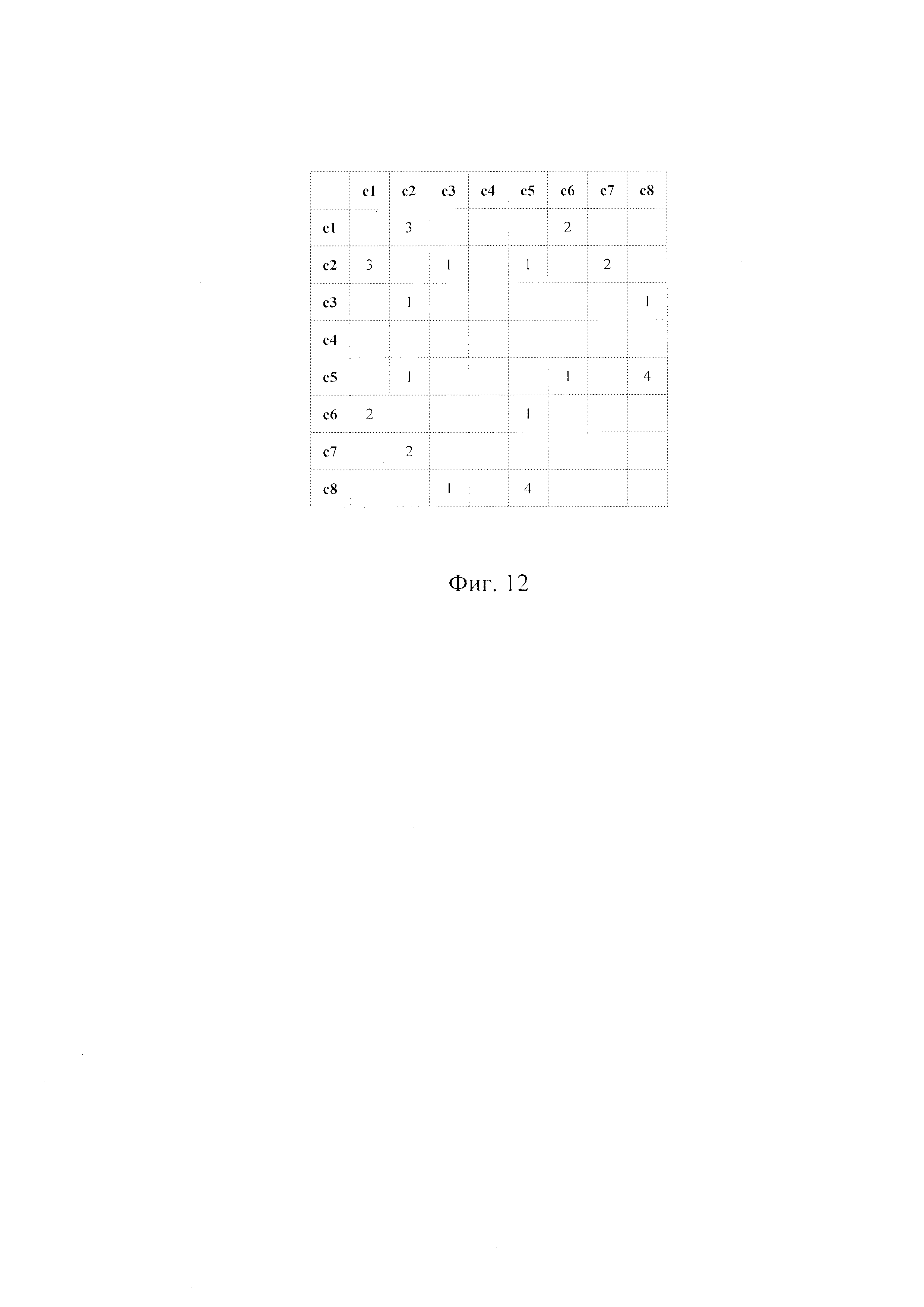

фиг. 12 - матрица смежности логической структуры сети связи, полученная на следующем (t0+Δt) этапе контроля;

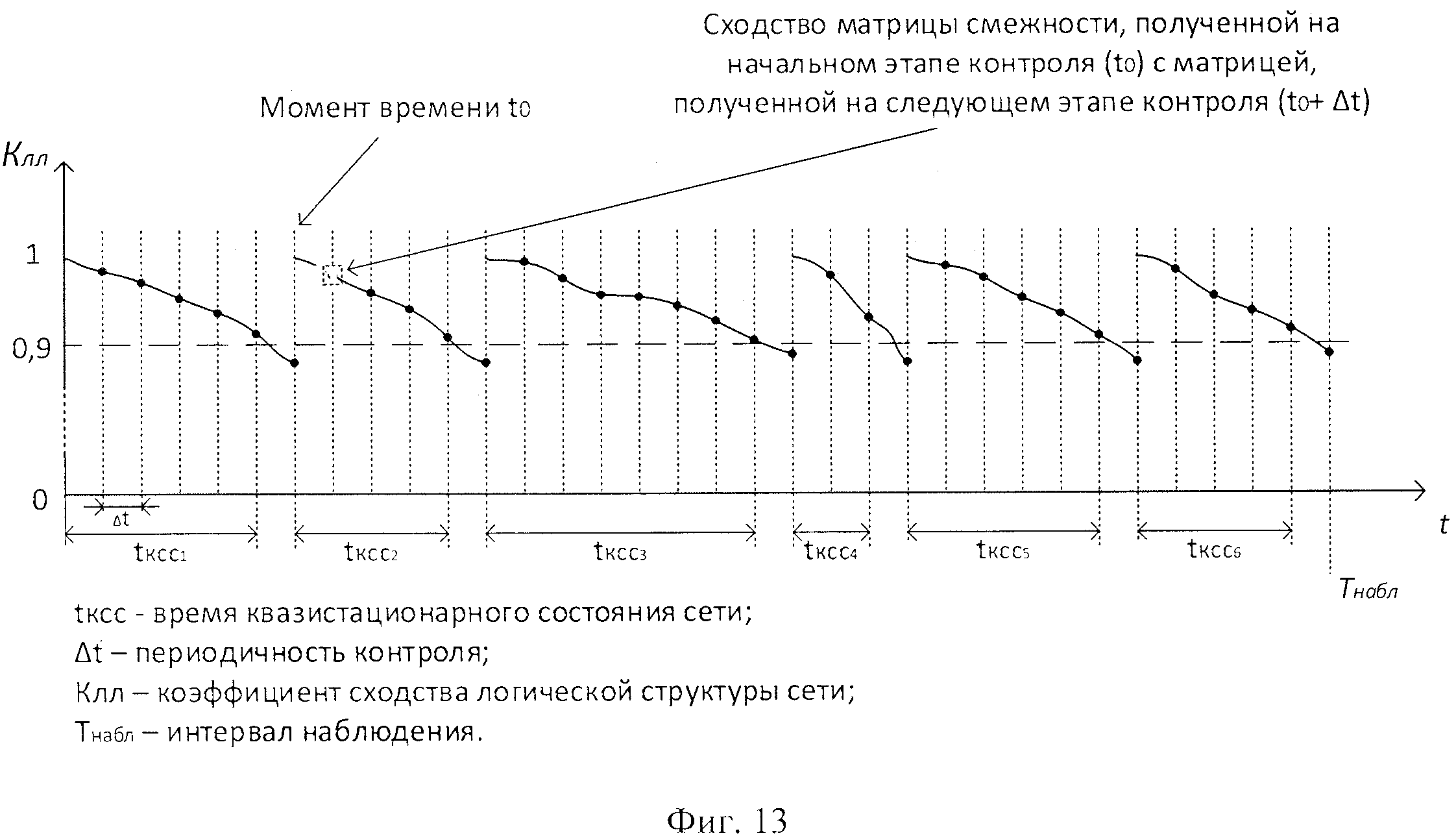

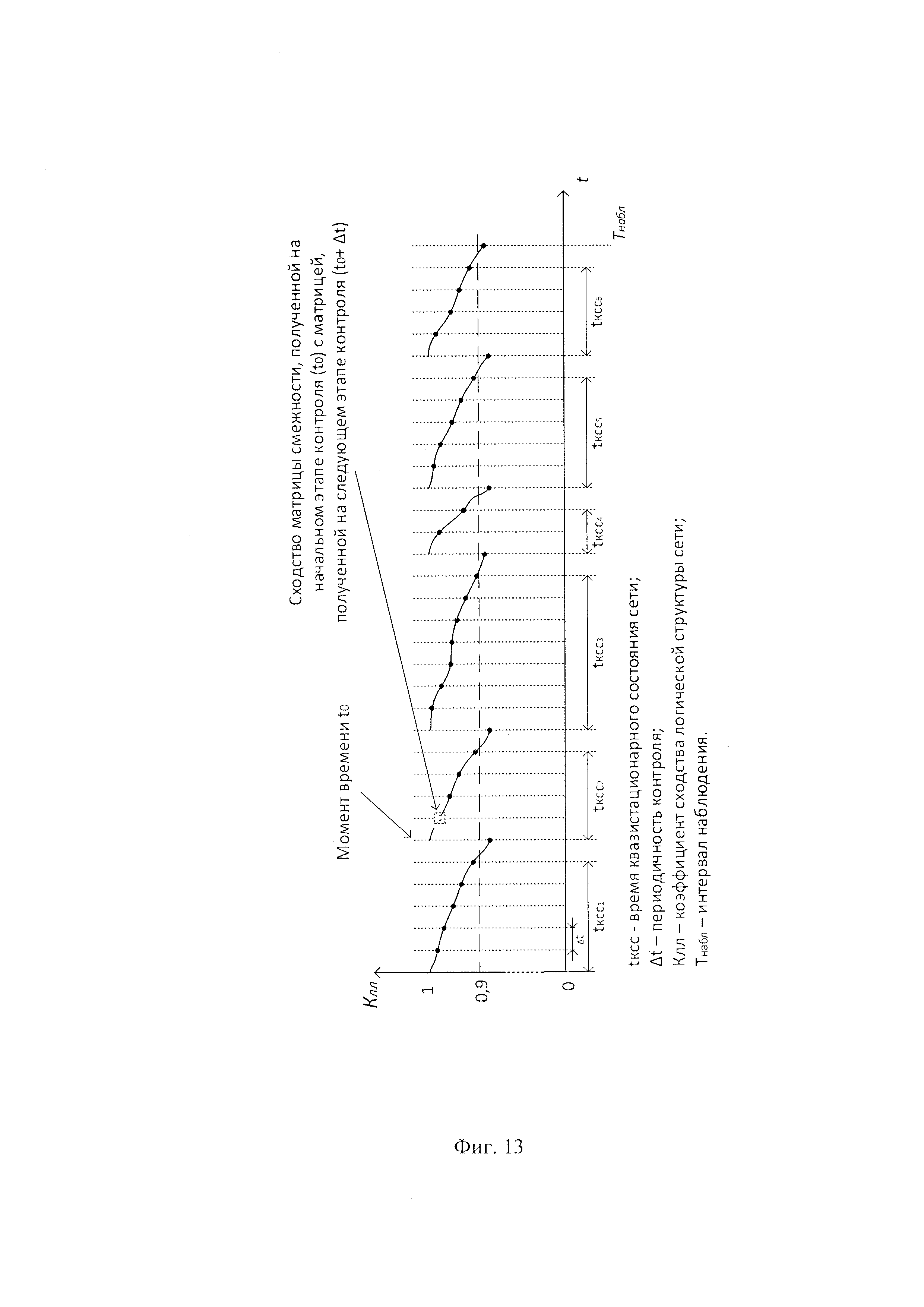

фиг. 13 - график изменения логической структуры сети связи на интервале наблюдения.

Заявленный способ контроля состояния логической структуры сети связи может быть реализован при помощи совокупности действий, представленных на блок-схеме (фиг. 1).

В блоке 1 (фиг. 1) определяют структуру контролируемой сети, ее компонентный состав и индивидуальные особенности функционирования.

Физическая структура контролируемой сети связи может быть задана графом (фиг. 2), где вершины графа c1, с2, c3…с8 представляют собой элементы сети, а соответствующие ребра - связи между ними, либо матрицей смежности (фиг. 3), в которой значение ее элемента равно числу линий (каналов) связи между элементами сети связи с1, с2, c3…с8.

В блоке 2 (фиг. 1) задают критерии, характеризующие допустимые условия функционирования сети, а также общее время контроля (T) и периодичностиь контроля (Δt).

Периодичность контроля может быть выбрана исходя из [Патент 2623791 Российская Федерация, МПК G05B 23/00 (2006.01), G06Q 10/04 (2012.01). Способ определения оптимальной периодичности контроля состояния процессов / Синев С.Г., Сорокин М.А., Стародубцев П.Ю., Сухорукова Е.В.; заявитель и патентообладатель Стародубцев П.Ю. - 2015108734; заявл. 25.01.2016; опубл 29.06.2017, бюлл. №19. - 13 с.].

Общее время контроля выбирается исходя из целей контроля и, как правило, составляет весь период жизни физической структуры сети связи.

В блоке 3 (фиг. 1) осуществляют выбор входных параметров, позволяющих на основании их значений сделать вывод о соответствии состояния сети допустимым условиям.

В блоке 4 (фиг. 1) определяют возможный диапазон значений входных параметров.

В блоке 5 (фиг. 1) в процессе контроля на каждом этапе контроля по прибытию сообщения на компонент сети записывают в память идентификатор сообщения (mid), идентификатор времени прибытия сообщения (tid) и идентификатор компонента сети (cid).

Идентификатор сообщения (mid - message identifier) позволяет различать сообщения между собой в пределах контролируемой сети. Например, в сетях TCP/IP, в качестве идентификатора сообщения может быть выбрана пара IP-адрес отправления и IP-адрес назначения [Олифер, В.Г., Компьютерные сети. Принципы, технологии, протоколы: Учебник для вузов. 4-е изд. / В.Г. Олифер И.А. Олифер. - СПб.: Питер, 2015. - 944 с.: ил. - (Серия «Учебник для вузов»). - С. 487].

Также в качестве идентификатора сообщения может быть выбрана его хеш-функция [Барабанов, А.В. Семь безопасных информационных технологий / А.В. Барабанов, А.В. Дорофеев, А.С. Марков / под ред. А.С. Маркова. - М: ДМК Пресс, 2017. - 224 с.: ил. С. 123-127].

Идентификатор времени прибытия сообщения (tid - time identifier) является его временной характеристикой, позволяющей судить о времени прохождения сообщения через компоненты сети. В качестве tid может быть использовано, например, значение поля времени жизни (TTL) IP пакета в TCP/IP сетях. Время жизни пакета задается источником сообщения и уменьшается как минимум на единицу при прохождении сообщением очередного транзитного узла [Олифер, В.Г., Компьютерные сети. Принципы, технологии, протоколы: Учебник для вузов. 4-е изд. / В.Г. Олифер, Н.А. Олифер. - СПб.: Питер, 2015. - 944 с.: ил. - (Серия «Учебник для вузов»). - С. 516].

В качестве идентификатора компонента сети (cid - component identifier) может быть выбран любой идентификатор, позволяющий однозначно определить компонент в пределах контролируемой сети, например, mac-адрес устройства [Олифер, В.Г., Компьютерные сети. Принципы, технологии, протоколы: Учебник для вузов. 4-е изд. / В.Г. Олифер, П.А. Олифер. - СПб.: Питер, 2015. - 944 с.: ил. - (Серия «Учебник для вузов»). - С. 360-361, 486].

На фиг. 4 представлена таблица, сохраненная, на элементе с2, где в столбце mid в качестве идентификатора, например, первого сообщения выбрана пара - IP-адрес отправления (с7) и IP-адрес назначения (с8) - с7с8 в столбце tid записано значение поля времени жизни (TTL) IP пакета 9, в столбце cid указан идентификатор компонента сети, на котором осуществляется обработка сообщения. В данном примере, это элемент с2.

В блоке 6 (фиг. 1) по окончанию каждого этапа контроля, хранящуюся в памяти информацию, со всех компонентов собирают в единую базу данных.

На фиг. 5 представлена единая база данных с собранной информацией со всех компонентов сети связи.

В блоке 7 (фиг. 1) выделяют строки в базе данных с одинаковым идентификатором сообщения (mid).

На фиг. 6 представлена единая база данных с выделенными строками, где идентификатор сообщения mid - c6c3.

В блоке 8 (фиг. 1) упорядочивают выделенные строки по убыванию идентификатора времени прибытия сообщения (tid). Сортировка может быть осуществлена, например, с помощью алгоритма сортировки выбором [Кормен, Алгоритмы: вводный курс. / Кормен, X. Томас.: Пер. с англ. - М.: ООО «И.Д. Вильяме», 2015 208 с.: ил. - Парал. тит. Англ. С. 37-67].

На фиг. 7 представлена единая база данных, с упорядоченными по убыванию идентификатора времени прибытия строками, где mid - c6c3.

В блоке 9 (фиг. 1) формируют упорядоченный список (cid_list) из выделенных идентификаторов компонентов сети.

Список cid_list - список, характеризующий последовательность прохождения сообщения через компоненты сети с определенным идентификатором. Справедливость утверждения подтверждается тем, что значение идентификатора времени прибытия сообщения tid (в случае, если в качестве tid выбрано значение TTL IP пакета) уменьшается, по крайней мере, на единицу при прохождении очередного транзитного компонента сети [Олифер, В.Г. Компьютерные сети. Принципы, технологии, протоколы: Учебник для вузов. 4-е изд. / В.Г. Олифер, П.А. Олифер. - СПб.: Питер, 2015. - 944 с.: ил. - (Серия «Учебник для вузов»). - С. 516.].

На фиг. 7 представлен сформированный список cid_listc6c3={c6,c1,c2,c3}. Это означает, что сообщение с mid=с6c3 последовательно прошло через указанные в списке транзитные компоненты.

В блоке 10 (фиг. 1) проверяют условие «В базе данных все строки упорядочены?». В случае невыполнения условия повторяют действия, описанные в блоках 7-9 (фиг. 1). В случае выполнения условия, что соответствует формированию всех списков cid_list, управление передается блоку 11 (фиг. 1).

В блоке 11 (фиг. 1) формируют матрицу смежности логической структуры сети (Алогt), структура которой совпадает со структурой матрицы смежности физической структуры сети (Афиз).

На фиг. 8 представлена пустая матрица смежности логической структуры сети связи.

В блоке 12 (фиг. 1) обнуляют все ячейки матрицы смежности логической структуры сети.

В блоке 13 (фиг. 1) поочередно выбирают каждый сформированный список идентификаторов cid_list.

На фиг. 9 представлены все сформированные списки cid_list, каждый из которых последовательно необходимо выбрать для осуществления обработки.

В блоке 14 (фиг. 1) увеличивают на единицу значения в ячейках матрицы Aлогt, находящихся на пересечении строк и столбцов с именами, соответствующими всем соседним элементам выбранного списка.

Соседство элементов списка идентификаторов cid_list означает, что сообщение передалось от одного компонента к другому напрямую, без использования каких-либо других компонентов сети. Таким образом, между ними фиксируется прямая логическая связь.

На фиг. 10 представлена матрица смежности логической структуры сети связи с учетом обработки cid_list1={с6,c1,с2,c3}. Здесь, значения на пересечении строк и столбцов с именами, соответствующими всем соседним элементам списка cid_list1 увеличены на единицу. А именно на пересечении строк и столбцов с6-с1; c1-с2; с2-c3 (матрица симметричная).

На, фиг. 11 представлена полностью заполненная матрица смежности логической структуры сети связи, полученная после обработки всех сформированных списков, показанных на фиг. 9.

В блоке 15 (фиг. 1) сравнивают матрицу смежности физической структуры сети с матрицей смежности логической структуры сети на текущий момент времени.

Сравнение матриц происходит по принципу сравнения идентичных ячеек (ячеек с одинаковыми координатами).

В блоке 16 (фиг. 1) вычисляют коэффициент сходства логической и физической структуры сети.

Как известно, чтобы определить расстояние или различие между двумя объектами возможно использовать формулу Рассела и Рао [Жамбю М. Иерархический кластер-анализ и соответствия / М. Жамбю,: Пер. с фр. - М.: «Финансы и статистика», 1988. 342 с.: ил., С. 94]:

где i - число совпавших признаков;

N - общее число сравниваемых признаков двух объектов.

Для вычисления коэффициента сходства двух матриц смежности разумно использовать выражение, обратное, нежели для определения расстояния (различия):

где Клф - коэффициент сходства логической и физической структуры сети связи;

i - число идентичных ячеек, значения которых совпадают в обеих матрицах, причем, любое значение в ячейке матрицы смежности логической структуры, отличное от нуля считается совпадающим со значением, равным единице, в соответствующей ячейке матрицы смежности физической структуры сети связи;

N - общее число ячеек в матрице.

Например, коэффициент сходства логической структуры сети, матрица смежности которой представлена на фиг. 11, и физической структуры, матрица смежности которой представлена на фиг. 3, будет равен:

В блоке 17 (фиг. 1) сравнивают матрицы смежности логической структуры сети связи.

Сравнение матриц смежности логической структуры сети связи происходит по следующему принципу: сравнивают матрицу смежности, полученную на начальном этапе контроля (t0) с матрицами, полученными на всех последующих этапах контроля (t0+Δt,t0+2Δt,…).

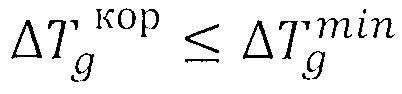

В блоке 18 (фиг. 1) вычисляют коэффициент сходства между матрицами смежности логической структуры сети.

Вычисление коэффициента сходства осуществляется по принципу, заложенному в выражении, обратном формуле Рассела и Рао [Жамбю, М. Иерархический кластер-анализ и соответствия / М. Жамбю,: Пер. с фр. - М.: «Финансы и статистика», 1988. 342 с.: ил., С. 94]:

где N - количество элементов множества, полученного объединением множеств ненулевых ячеек сравниваемых матриц;

ki - коэффициент сходства между идентичными ячейками матриц, характеризующийся отношением меньшего значения к большему в идентичных ячейках сравниваемых матриц и рассчитываемый по формуле:

где  и

и  - значения в идентичных ячейках сравниваемых матриц.

- значения в идентичных ячейках сравниваемых матриц.

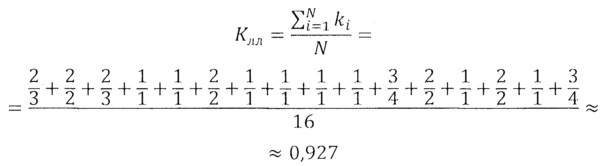

Множество коэффициентов сходства, рассчитанных после сравнения матрицы смежности, полученной на начальном этапе контроля (t0) с матрицами, полученными на всех последующих этапах контроля (t0+Δt, t0+2Δt,…), является монотонно убывающей функцией от времени.

Сравнение матриц смежности логической структуры сети продолжается до тех пор, пока коэффициент сходства Клл не станет меньше 0,9 (или иного заданного порогового значения). При этом фиксируется момент времени проведения этапа контроля, после которого Клл стал меньше 0,9 (или иного заданного порогового значения), а момент времени следующего этапа контроля обозначается как начальный (t0) и действия сравнения и вычисления коэффициента повторяются.

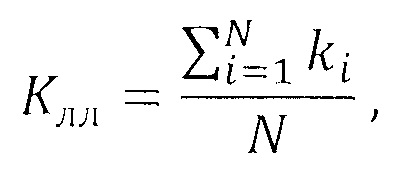

Пример расчета коэффициента сходства между матрицей смежности логической структуры сети, полученной на начальном этапе контроля (t0) (фиг. 11) и матрицей смежности, полученной на следующем этапе контроля (t0+Δt) (фиг. 12):

В блоке 19 (фиг. 1) вычисляют среднее время квазистационарного состояния логической структуры сети.

Среднее время квазистационарного состояния логической структуры сети  вычисляется как среднее арифметическое [Семенов В.А. Теория вероятностей и математическая статистика: учебное пособие. В.А. Семенов, - СПб.: Питер, 2013. - 192 с.: ил. С. 1151:

вычисляется как среднее арифметическое [Семенов В.А. Теория вероятностей и математическая статистика: учебное пособие. В.А. Семенов, - СПб.: Питер, 2013. - 192 с.: ил. С. 1151:

где  - сумма всех периодов времени квазистационарного состояния логической структуры сети;

- сумма всех периодов времени квазистационарного состояния логической структуры сети;

N - количество периодов времени квазистационарного состояния сети на наблюдаемом временном отрезке.

Время квазистационарного состояния сети (tкссi) - это период времени, в течение которого логическая структура сети похожа сама на себя с коэффициентом сходства, Клл=0,9 (или равному иному заданному пороговому значению).

Время квазистационарного состояния сети рассчитывается по формуле:

tкссi=N×Δt,

где Δti - период контроля;

N - количество последовательных этапов контроля, по результатам которых выявлено, что логическая структура сети похожа на логическую структуру сети в момент времени t0 с коэффициентом сходства Клл=0,9 (или равному иному заданному пороговому значению). На фиг. 13 представлен график изменения логической структуры сети связи на интервале наблюдения Knn(t). По графику видно, что логическая структура сети была квазистационарна на шести временных интервалах:

tксс1=5Δt;

tксс2=4Δt;

tксс3=7Δt;

tксс4=2Δt,

tкcc5=5Δt;

tксc6=4Δt.

Тогда среднее время квазистационарного состояния логической структуры сети на интервале наблюдения Тнабл, представленном на (фиг. 12):

Таким образом, в результате выполнения действий, представленных на блок-схеме (фиг. 1), достигается технический результат, а именно: определение среднего времени квазистационарного состояния логической структуры сети связи в целях обеспечения эффективности и обоснованности управленческих воздействий на физическом и/или логическом уровне сети связи.

Способ контроля состояния логической структуры сети связи, заключающийся в том, что определяют структуру контролируемой сети, ее компонентный состав и индивидуальные особенности функционирования, задают критерии, характеризующие допустимые условия функционирования сети, осуществляют выбор входных параметров, позволяющих на основании их значений сделать вывод о соответствии состояния сети допустимым условиям, определяют возможный диапазон значений входных параметров, отличающийся тем, что дополнительно задают общее время контроля (Т) и периодичность проведения контроля (Δt), в процессе контроля на каждом этапе контроля по прибытию сообщения на компонент сети записывают в память идентификатор сообщения (mid), идентификатор времени прибытия сообщения (tid) и идентификатор компонента сети (cid), по окончанию каждого этапа контроля, хранящуюся в памяти информацию, со всех компонентов сети собирают в единую базу данных, выделяют строки в базе данных с одинаковым идентификатором сообщения (mid), упорядочивают выделенные строки по убыванию идентификатора времени прибытия сообщения (tid), формируют упорядоченный список (cid_list) из выделенных идентификаторов компонентов сети, формируют матрицу смежности логической структуры сети (A), структура которой совпадает со структурой матрицы смежности физической структуры сети (А), обнуляют все ячейки матрицы смежности логической структуры сети, поочередно выбирают каждый сформированный список идентификаторов, при этом увеличивают на единицу значения в ячейках матрицы смежности логической структуры сети, находящихся на пересечении строк и столбцов с именами, соответствующими всем соседним элементам выбранного списка, сравнивают матрицу смежности физической структуры сети с матрицей смежности логической структуры сети на текущий момент времени, вычисляют коэффициент сходства (K) физической и логической структуры сети, сравнивают матрицы смежности логической структуры сети, вычисляют коэффициент сходства (K) между матрицами смежности логической структуры сети, вычисляют среднее время квазистационарного состояния () логической структуры сети.