Результат интеллектуальной деятельности: СИСТЕМА И СПОСОБ ОБНАРУЖЕНИЯ НАПРАВЛЕННЫХ АТАК НА КОРПОРАТИВНУЮ ИНФРАСТРУКТУРУ

Вид РИД

Изобретение

Область техники

Изобретение относится к области защиты от компьютерных угроз, а именно к системам и способам обнаружения направленных атак на корпоративную инфраструктуру.

Уровень техники

В настоящее время наряду с широким распространением компьютеров и подобных им устройств, таких как мобильные телефоны, имеет место рост количества вредоносных объектов. Под вредоносными объектами в общем случае подразумевают объекты, способное нанести какой-либо вред компьютеру или пользователю компьютера, например сетевые черви, клавиатурные шпионы, компьютерные вирусы.

Важной целью для атак злоумышленников, осуществляемых при помощи вредоносных объектов, является корпоративная инфраструктура, а именно совокупность вычислительных устройств и используемых для их связи коммуникаций. Злоумышленники могут иметь различные цели - от простой кражи личных данных сотрудников до промышленного шпионажа. Зачастую злоумышленники обладают информацией об архитектурах корпоративных сетей, о принципах внутреннего документооборота, об используемых средствах защиты сетей или любой другой специфичной для корпоративной инфраструктуры информацией. Данная информация позволяет злоумышленникам обходить существующие системы защиты информации, которые зачастую не обладают гибкостью настроек для удовлетворения всех потребностей корпоративной инфраструктуры в сфере защиты от направленных атак.

Частным случаем решения указанной проблемы и снижения рисков, связанных с уязвимостью корпоративной инфраструктуры, является предоставление возможности анализировать потоки данных внутри корпоративной компьютерной сети компетентным в области компьютерной безопасности третьим лицам. В случае появления угрозы в корпоративной сети появится необходимость быстро среагировать и защитить корпоративную инфраструктуру. Однако в таком случае появляется опасность раскрытия конфиденциальных данных указанным третьим лицам, что является утечкой информации и недопустимо, так как такая информация может быть использована, например, для проведения незаконных банковских операций или получения неправомерного доступа к информации, раскрытие которой может негативно отразиться на репутации какой-либо организации.

Так, изобретение, описанное в патенте US 7269851 B2, предлагает использовать настраиваемые в рамках компьютерной сети шаблоны поведения исполняемых вредоносных объектов с последующим использованием шаблонов для обнаружения указанных вредоносных объектов. Однако в описании не раскрыты подходы, определяющие гибкость шаблонов для обнаружения вредоносных объектов. Под гибкостью подразумевается возможность модификации шаблонов на основании анализа использования шаблонов.

Раскрытие изобретения

Изобретение предназначено для обнаружения атак на корпоративную инфраструктуру.

Технический результат изобретения заключается в повышении безопасности вычислительного устройства путем обнаружения вредоносных объектов.

Способ обнаружения вредоносных объектов на вычислительном устройстве, в котором получают информацию о по меньшей мере одном объекте, в том числе контрольная сумма объекта, при помощи средства обнаружения подозрительных объектов, анализируют упомянутую информацию об объекте при помощи средства обнаружения подозрительных объектов, признают анализируемый объект подозрительным в соответствии с набором эвристических правил, используемых средством обнаружения подозрительных объектов, и передают информацию об упомянутом объекте на анализ средству анализа объектов, производят анализ полученной информации об объекте средством анализа объектов, признают подозрительный объект потенциально вредоносным в соответствии с набором эвристических правил, используемых средством анализа объектов, передают потенциально вредоносный объект для анализа, осуществляемого средством анализа объектов, при помощи средства обнаружения подозрительных объектов на основании результатов анализа информации об объекте, произведенного средством анализа объектов, анализируют полученный потенциально вредоносный объект при помощи средства анализа объектов и признают упомянутый объект вредоносным, если он похож на объект из базы данных вредоносных объектов.

В частном случае реализации способа при помощи средства анализа объектов на основании проведенного указанным средством анализа объекта и признания этого объекта вредоносным формируют изменения эвристических правил, используемых средством обнаружения подозрительных объектов, и правила для устранения последствий присутствия указанного вредоносного объекта.

В другом частном случае реализации способа принимают решение о возможности передачи информации об объекте и потенциально вредоносного объекта для анализа средством анализа объектов при помощи средства соблюдения политик безопасности.

Еще в одном частном случае реализации способа набор используемых средством обнаружения подозрительных объектов эвристических правил для обнаружения подозрительных объектов определяется при помощи средства соблюдения политик безопасности.

В другом частном случае реализации способа похожими объектами считают объекты, степень сходства между которыми превышает заранее установленный порог.

Еще в одном частном случае реализации способа степень сходства между объектами определяют на основании степени сходства данных, хранящихся в соответствующих объектам файлах.

В другом частном случае реализации способа степень сходства между объектами определяют на основании степени сходства информации об объектах.

Еще в одном частном случае реализации способа степень сходства между объектами определяют на основании степени сходства функционала соответствующих объектам файлов.

В другом частном случае реализации способа в качестве функционала файла используют журнал вызовов API-функций операционной системы при эмуляции исполнения файла.

Еще в одном частном случае реализации способа в качестве функционала файла используют журнал вызова API-функций операционной системы при запуске объекта в виртуальной среде.

В другом частном случае реализации способа для запуска объекта в виртуальной среде используется виртуальная машина с набором программного обеспечения и системных настроек, аналогичным набору, используемому на вычислительном устройстве из корпоративной инфраструктуры.

Еще в одном частном случае реализации способа степень сходства определяют в соответствии с одной из метрик: Хэмминга, Левенштейна, Жаккара, Дайса.

Система обнаружения вредоносных объектов на вычислительном устройстве, которая содержит средство обнаружения подозрительных объектов, предназначенное для обнаружения подозрительных объектов при помощи эвристических правил, а также сбора информации об объектах, в том числе контрольных сумм объектов, и передачи собираемой информации и объектов на анализ, базу описаний подозрительных объектов, связанную со средством обнаружения подозрительных объектов, которая содержит используемые указанным средством эвристические правила и правила для сбора информации об объектах, средство анализа объектов, связанное со средством обнаружения подозрительных объектов, предназначенное для анализа информации об объектах, признания в соответствии с анализом объектов потенциально вредоносными, анализа потенциально вредоносных объектов, получаемых со стороны средства обнаружения подозрительных объектов, и признании указанных объектов вредоносными, если они похожи на объекты, хранящиеся в базе данных вредоносных, базу данных безопасных объектах, которая используется для хранения безопасных объектов и информации о безопасных объектах, базу данных вредоносных объектах, которая используется для хранения вредоносных объектов и информации о вредоносных объектах, средство обновления, связанное со средством анализа объектов и предназначенное для изменения набора эвристических правил, используемых средством обнаружения подозрительных объектов, в соответствии с изменениями, сформированными средством анализа объектов.

В частном случае реализации системы средство анализа объектов в соответствии с анализом объекта и признанием его вредоносным дополнительно формирует обновления эвристических правил, используемых средством обнаружения подозрительных объектов, и правила для устранения последствий присутствия вредоносного объекта.

В другом частном случае реализации системы набор используемых средством обнаружения подозрительных объектов эвристических правил для обнаружения подозрительных объектов определяется при помощи средства соблюдения политик безопасности.

Еще в одном частном случае реализации системы похожими объектами считают объекты, степень сходства между которыми превышает заранее установленный порог.

В другом частном случае реализации системы степень сходства между объектами определяют на основании степени сходства данных, хранящихся в соответствующих объектам файлах.

Еще в одном частном случае реализации системы степень сходства между объектами определяют на основании степени сходства информации об объектах.

В другом частном случае реализации системы степень сходства между объектами определяют на основании степени сходства функционала соответствующих объектам файлов.

Еще в одном частном случае реализации системы в качестве функционала файла используют журнал вызовов API-функций операционной системы при эмуляции исполнения файла.

В другом частном случае реализации системы в качестве функционала файла используют журнал вызова API-функций операционной системы при запуске объекта в виртуальной среде.

Еще в одном частном случае реализации системы для запуска объекта в виртуальной среде используется виртуальная машина с набором программного обеспечения и системных настроек, аналогичным набору, используемому на вычислительном устройстве из корпоративной инфраструктуры.

В другом частном случае реализации системы степень сходства определяют в соответствии с одной из метрик: Хэмминга, Левенштейна, Жаккара, Дайса.

Еще в одном частном случае реализации системы дополнительно используется средство соблюдения политик безопасности, связанное со средством обнаружения подозрительных объектов и предназначенное для соблюдения средством обнаружения подозрительных объектов политик безопасности.

Краткое описание чертежей

Дополнительные цели, признаки и преимущества изобретения будут очевидными из прочтения последующего описания осуществления изобретения со ссылкой на прилагаемые чертежи.

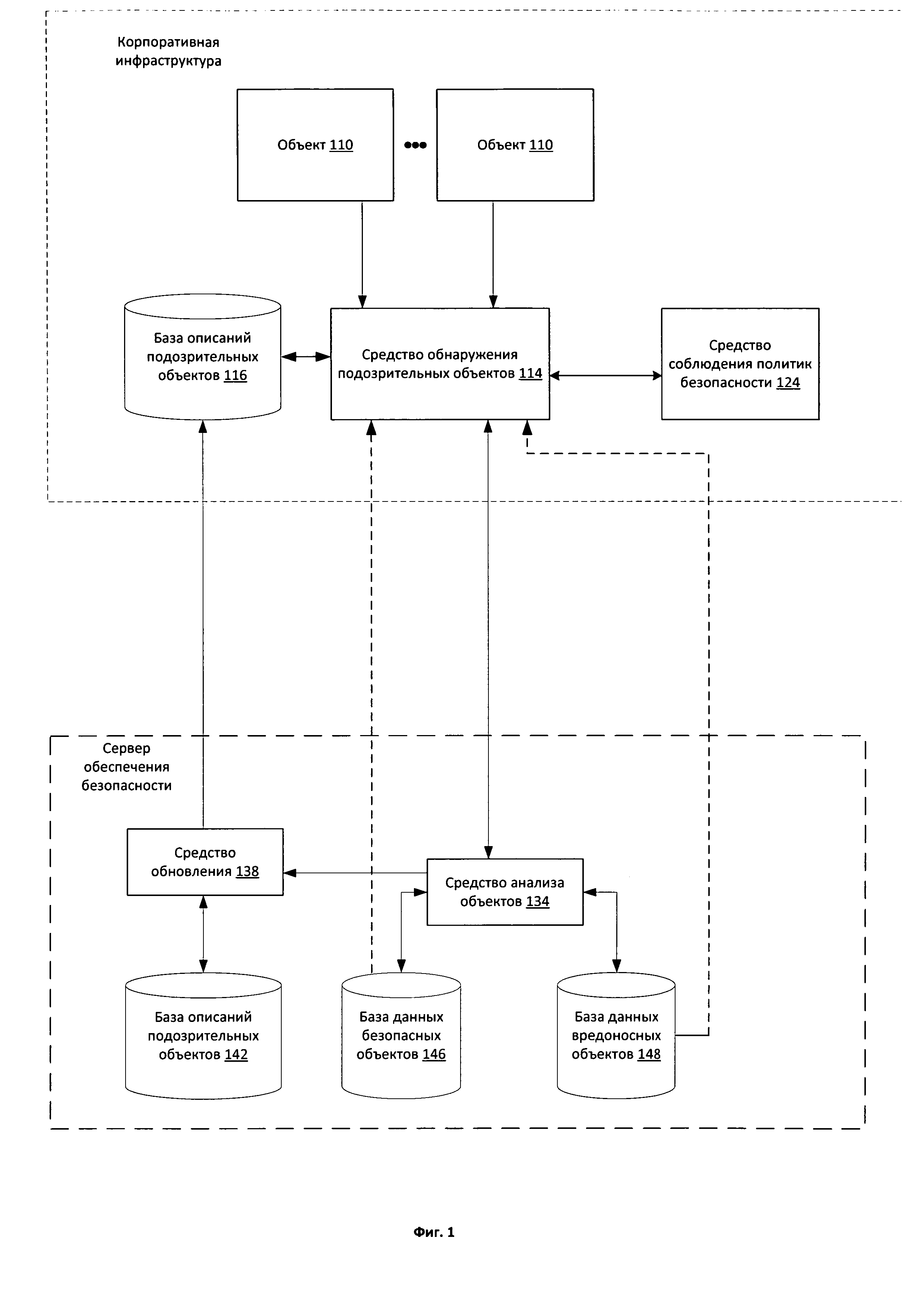

Фиг.1 иллюстрирует структурную схему систему обнаружения направленных атак на корпоративную инфраструктуру.

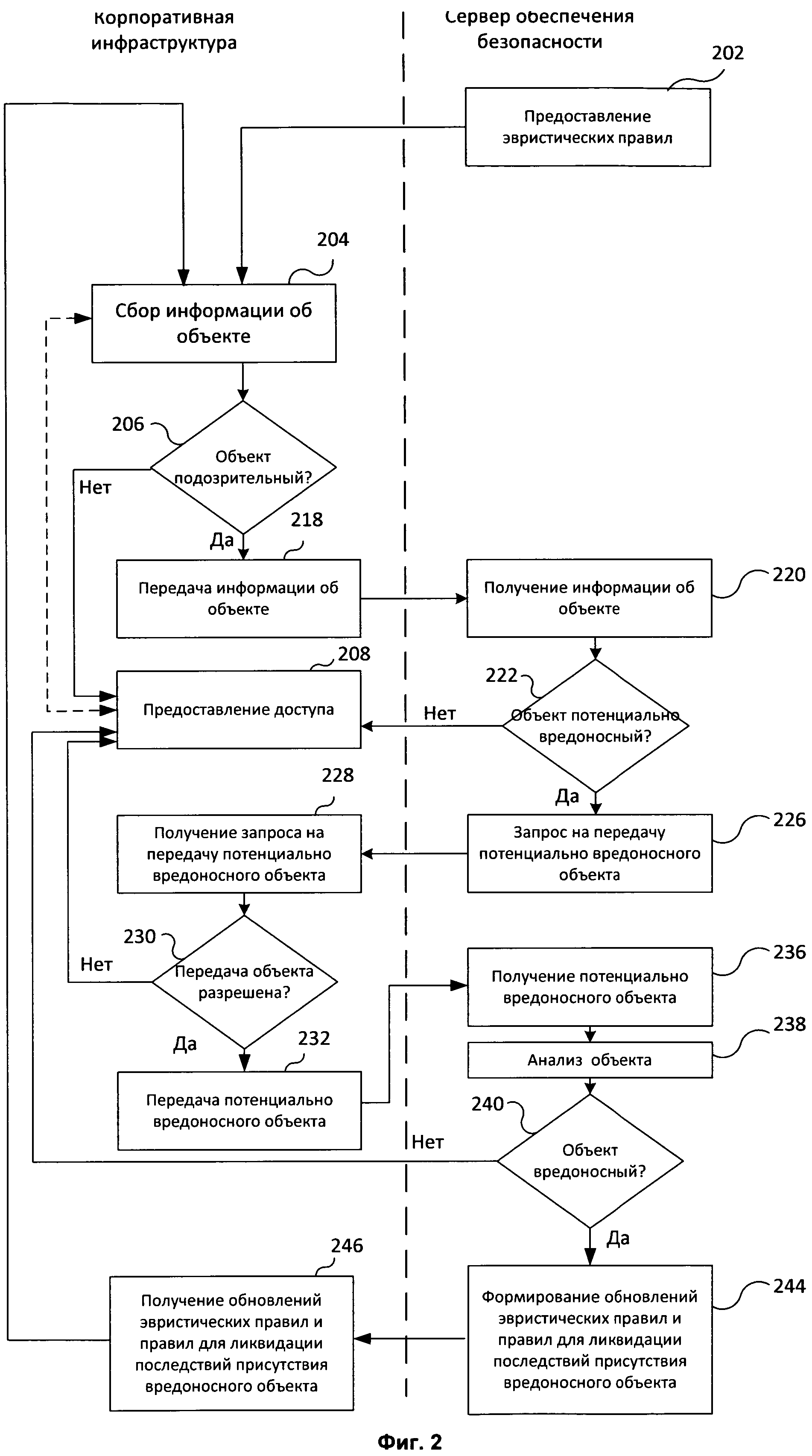

Фиг.2 показывает примерную схему алгоритма работы одного из вариантов реализации системы обнаружения направленных атак на корпоративную инфраструктуру.

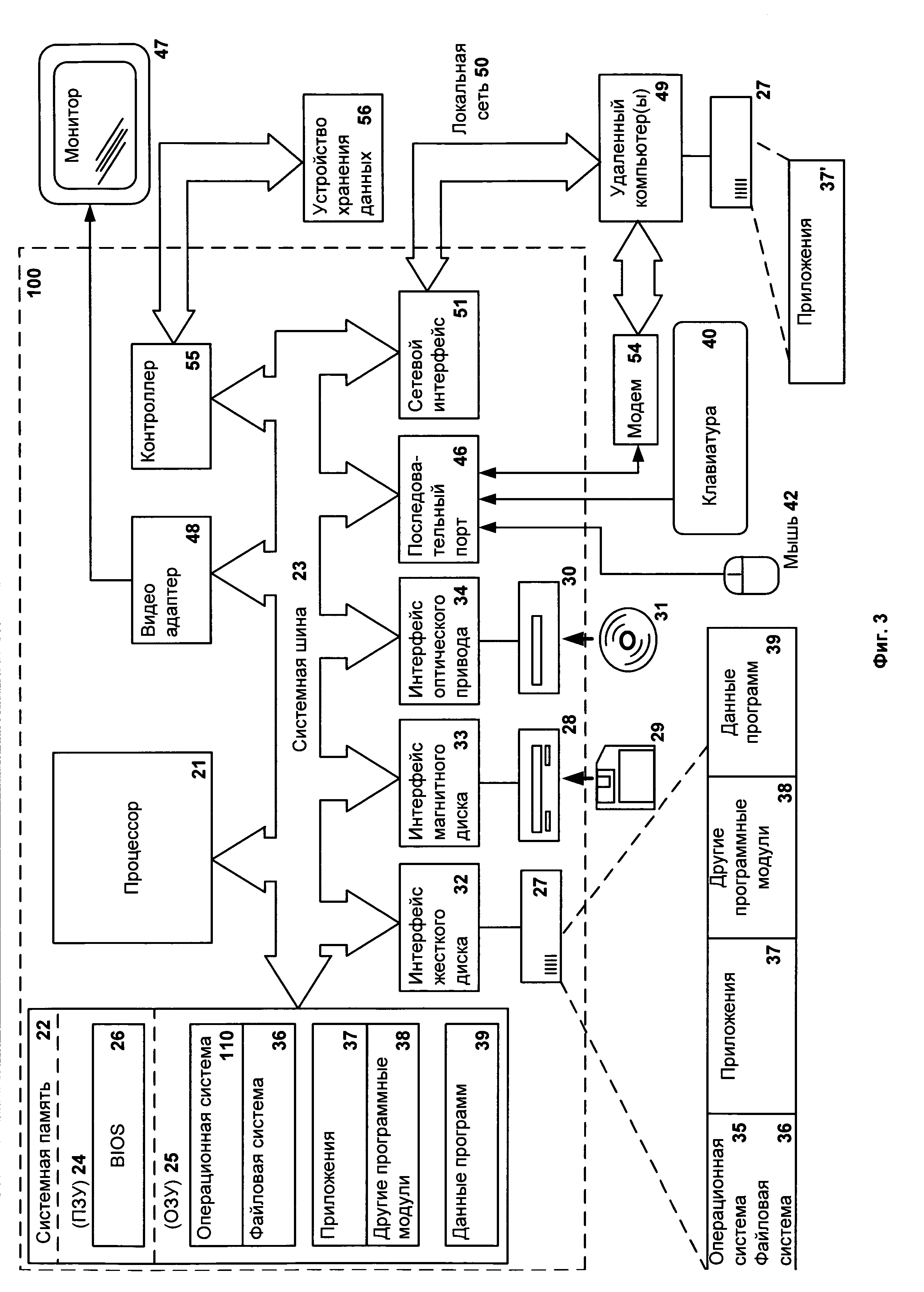

Фиг.3 показывает пример компьютерной системы общего назначения.

Хотя изобретение может иметь различные модификации и альтернативные формы, характерные признаки, показанные в качестве примера на чертежах, будут описаны подробно. Следует понимать, однако, что цель описания заключается не в ограничении изобретения конкретным его воплощением. Наоборот, целью описания является охват всех изменений, модификаций, входящих в рамки изобретения, как это определено приложенной формуле.

Описание вариантов осуществления изобретения

Объекты и признаки изобретения, способы для достижения этих объектов и признаков станут очевидными посредством отсылки к примерным вариантам осуществления. Однако изобретение не ограничивается примерными вариантами осуществления, раскрытыми ниже, оно может воплощаться в различных видах. Сущность, приведенная в описании, является не чем иным, как конкретными деталями, необходимыми для помощи специалисту в области техники в исчерпывающем понимании изобретения, и изобретение определяется в объеме приложенной формулы.

На фиг.1 изображена структурная схема системы обнаружения направленных атак на корпоративную инфраструктуру В частном случае реализации под корпоративной инфраструктурой понимают совокупность вычислительных устройств и используемых для их связи коммуникаций. Подразумевается, что атака осуществляется при помощи по меньшей мере одного вредоносного объекта 110. В общем случае под объектами 110 понимают файлы, хранящиеся или создаваемые при помощи вычислительных устройств, и процессы, находящиеся в памяти вычислительных устройств, в том числе и способные нанести вред (например, кража данных или незаконное использование ресурсов вычислительного устройства). Для анализа указанных объектов используется средство обнаружения подозрительных объектов 114. В частном случае реализации средство обнаружения подозрительных объектов 114 считает объект подозрительным, если в базе данных безопасных объектов 146 и базе данных вредоносных объектов 148 отсутствует информация об упомянутом объекте. В другом частном случае реализации средство для обнаружения подозрительных объектов 114 для того, чтобы определить, являет ли объект 110 подозрительным, дополнительно использует эвристические правила, которые хранятся в базе описаний подозрительных объектов 116. Упомянутые эвристические правила применяются к анализируемым объектам 110, в том числе и к связанным с ними событиями: появление нового файла на запоминающем устройстве вычислительного устройства, выполнение определенных API-функций (например, последовательный вызов функций ReadProcessMemory и WriteProcessMemory), обращение к определенным адресам памяти (например, попытка записи в области памяти, для которой эта операция запрещена), обращение к недоверенному ресурсу и т.п. В частном случае реализации доверенным ресурсом будем считать, например, Интернет-ресурс, который входит в первую тысячу популярных Интернет-ресурсов по версии alexa.com. Соответственно, недоверенным будем считать ресурс, не попадающий в первую тысячу популярных Интернет-ресурсов по версии alexa.com. В частном случае реализации изобретения примерами эвристических правил для обнаружения подозрительных объектов могут быть следующие правила:

- объект представляет собой файл, который был загружен с недоверенного ресурса, или

- объект представляет собой файл, который был создан процессом, который, в свою очередь, был признан подозрительным объектом, или

- объект представляет собой процесс, который копирует (в том числе многократно) файл, который был использован для запуска упомянутого процесса, или

- объект представляет собой процесс, который посылает запросы или принимает команды с недоверенного ресурса, или

- объект представляет собой процесс, который создает файлы (в том числе файл, который был использован для запуска упомянутого процесса) в предопределенных каталогах файловой системы запоминающего устройства вычислительного устройства (например, ′′C:\Windows\tmp′′), или

- объект представляет собой процесс, который пытается получить доступ к адресному пространству другого процесса, или

- объект представляет собой процесс, который выполняет набор инструкций, применяемых в техниках обхода эмуляции исполнения файлов (например, использование недокументированных функций, анализ результата выполнения функций, в том числе проверка установления определенных флагов процессора после выполнения функций или анализ возвращаемых кодов ошибок), или

- объект представляет собой процесс, который пытается осуществить перехват определенных функций обработки событий в операционной системе вычислительного устройства (например, нажатие клавиш, передача данных).

В частном случае реализации средство обнаружения подозрительных файлов 114 может хранить список недоверенных ресурсов для использования совместно с эвристическими правилами. Следует понимать, что список правил для признания объекта подозрительным в соответствии с упомянутым примером не является исчерпывающим, но может быть дополнен в соответствии с приемами, которые используются вредоносными объектами.

В частном случае реализации для признания объекта 110 вредоносным (дополнительно к использованию базы данных вредоносных объектов 148) может использоваться указанный набор эвристических правил: если, например, при анализе объекта было удовлетворено более 80% условий используемых эвристических правил, то объект признается вредоносным. Объект блокируется и дальнейший анализ объекта не производится.

После обнаружения подозрительного объекта средство обнаружения подозрительного объекта 114 собирает информацию, связанную с указанным объектом. В частном случае реализации, если подозрительным объектом является процесс, для сбора информации используется файл, из которого был запущен упомянутый процесс. В частном случае реализации в качестве информации об объектах могут собираться следующие данные: контрольная сумма объекта или его части (например, контрольная сумма файла или его части), источник появления объекта (например IP-адрес ресурса, с которого была произведена загрузка объекта), результаты эмуляции исполнения объекта, журнал вызовов API-функций операционной системы со стороны объекта (если объект - процесс), время появления объекта в рамках вычислительного устройства, данные, передаваемые по сети объектом. В частном случае реализации объем данных для сбора средством обнаружения подозрительных объектов 114 определяется при помощи правил сбора информации, хранящихся в базе описаний подозрительных объектов 116 к вышеописанным эвристическим правилам.

Собранная указанным выше способом информация о подозрительных объектах отправляется средством обнаружения подозрительных объектов 114 на дальнейший анализ средству анализа объектов 134.

В частном случае реализации средство обнаружения подозрительных объектов 114 использует весь доступный набор эвристических правил (примеры которых приведены ранее) из базы описаний подозрительных объектов 116. В другом частном случае реализации выбор набора используемых средством обнаружения подозрительных объектов 114 эвристических правил осуществляется при помощи средства соблюдения политик безопасности 124. Средство соблюдения политик безопасности 124 предназначено для соблюдения средством обнаружения подозрительных объектов 114 политик безопасности. Ограничения, предписываемые политиками безопасности (например, не анализировать объекты, находящиеся в каталоге «C:\users\***\secret\», и не передавать объекты, содержащие символьную последовательность «card number»), в рамках которых функционирует вычислительное устройство и средство обнаружения подозрительных объектов 114, распространяются как на набор применяемых средством 114 эвристических правил, так и на объем информации, собираемой указанным средством для передачи средству анализа объектов 134. Таким образом, средство соблюдения политик безопасности 124 позволяет предотвращать сбор, анализ и передачу конфиденциальных (в рамках используемых политик) данных. Конфиденциальными данными являются данные, разглашение которых может нанести вред (например паспортные данные или пароли). В частном случае реализации политика безопасности, которую использует средство соблюдения политик безопасности 124, представляет собой набор правил, применяемых к объектам, в соответствии с которыми объект признается конфиденциальным (например, правило, которое определяет файлы базы данных, хранящей персональные данные сотрудников организации, как конфиденциальные).

Как уже было отмечено выше, средство анализа объектов 134 получает информацию о подозрительных объектах со стороны средства обнаружения подозрительных объектов 114. Упомянутое средство 134 предназначено для анализа подозрительных объектов и информации, собираемой на основе указанных объектов вышеописанными способами.

Результатом анализа информации об объекте со стороны средства анализа объектов 134 является признание или не признание самого объекта как потенциально вредоносного. В частном случае реализации, если объект не признается потенциально вредоносным, указанный объект признается безопасным и информация о нем добавляется в базу данных безопасных объектов 146. Если объект был признан потенциально вредоносным при помощи средства 134 в соответствии с анализом связанной с упомянутым объектом информации, средство анализа объектов 134 посылает запрос средству обнаружения подозрительных объектов 114 на передачу упомянутого объекта (в случае, если объектом является процесс, то посылается запрос на передачу файла, который был использован для запуска упомянутого процесса). Запрос посылается с целью проведения дополнительного анализа обнаруженного подозрительного объекта (который на момент отправки запроса уже признан потенциально вредоносным) в совокупности с ранее полученной информацией об объекте. Дополнительный анализ применяется для более глубокого анализа объектов, который не может быть проведен средствами средства обнаружения подозрительных объектов с использованием трудоемких методов анализа - например с использованием «песочницы» (технологии запуска и анализа исполнения объекта в виртуальной среде, англ. sandbox). В частном случае реализации для анализа информации об объекте средство анализа объектов 134 использует базу данных безопасных объектов 146 и базу данных вредоносных объектов 148. В частном случае реализации база данных безопасных объектов 146 хранит информацию об объектах (в том числе и сами файлы), которые считаются безопасными (например, в соответствии с экспертизой, проведенной средством анализа объектов или экспертом в области компьютерной безопасности), в то время как база данных вредоносных объектов 148 хранит информацию об объектах (в том числе и сами файлы), которые считаются вредоносными (например, в соответствии с экспертизой, проведенной средством анализа объектов или экспертом в области компьютерной безопасности). В частном случае реализации для анализа информации об объектах, получаемой со стороны средства обнаружения подозрительных объектов 114, средством анализа объектов 134 используются эвристические правила, работающие путем сопоставления информации об анализируемом объекте и информации об объектах, хранящейся в базах данных 146 и 148. В частном случае реализации анализируемый объект не признается потенциально вредоносным, если полученная информация об объекте совпадает с информацией хотя бы об одном объекте из базы данных безопасных объектов 146. В другом частном случае реализации анализируемый объект не признается потенциально вредоносным, если часть полученной информации (например, 75% информации) об объекте совпадает с частью информации (например 75% информации) хотя бы об одном объекте из базы данных безопасных объектов 146. В частном случае реализации анализируемый объект признается потенциально вредоносным, если полученная информация об объекте совпадает с информацией хотя бы об одном объекте из базы данных вредоносных объектов 148. В другом частном случае реализации анализируемый объект признается потенциально вредоносным, если часть полученной информации (например, 75% информации) об объекте совпадает с частью информации (например 75% информации) хотя бы об одном объекте из базы данных вредоносных объектов 148.

После анализа полученной информации средство анализа объектов 134, если в соответствии с анализом объект 110 не был признан потенциально вредоносным (то есть он был признан безопасным), посылает средству обнаружения подозрительных объектов 114 уведомление, что анализируемый объект 110 является безопасным. В частном случае реализации изобретения средство обнаружения подозрительных объектов 114 блокирует анализируемый объект 110 (ограничивает доступ к анализируемому объекту 110 и доступ самого объекта 110 к ресурсам вычислительной системы) на вычислительном устройстве до получения указанного уведомления о безопасности объекта 110 со стороны средства анализа объектов 134. Упомянутая блокировка применяется для того, чтобы объект, который впоследствии будет признан вредоносным, до момента получения средством обнаружения подозрительных объектов 114 соответствующего уведомления не имел возможности нанести какой-либо вред. В частном случае реализации блокировка объекта осуществляется при помощи перехвата функций взаимодействия объекта с ресурсами вычислительного устройства (например, функций взаимодействия с файловой системой) с использованием драйверов ОС.

Если анализируемый объект 110 был признан потенциально вредоносным в соответствии с вышеописанным алгоритмом анализа, средство обнаружения подозрительных объектов 114 получает запрос на передачу анализируемого объекта 110 (помимо собранной информации). В частном случае реализации прежде чем передавать требуемый объект 110 средство обнаружения подозрительных объектов 114 запрашивает разрешение на передачу объекта 110 у средства соблюдения политик безопасности 124. Средство соблюдения политик безопасности 124 анализирует объект 110 и информацию о нем в соответствии с вышеописанной схемой работы средства 124 и запрещает средству обнаружения подозрительных объектов 114 на передачу объекта 110 в случае возможного нарушения политик безопасности. Если же средство обнаружения подозрительных объектов 114 получило разрешение на передачу анализируемого объекта 110, который был признан потенциально вредоносным при помощи средства анализа объектов 134, средство 114 передает указанный объект 110 на анализ средству анализа объектов 134.

В дополнении к вышеописанному функционалу средство анализа объектов 134 производит анализ самих потенциально вредоносных объектов. Результатом работы указанного средства 134 является признание объекта 110 или вредоносным, или безопасным. В частном случае реализации после вынесения вердикта (вредоносный или безопасный) относительно анализируемого объекта 110 средство анализа объектов 134 добавляет объект 110 и информацию об объекте 110 в базу данных безопасных объектов 146 (если объект 110 признан безопасным) или базу данных вредоносных объектов 148 (если объект 110 признан вредоносным). В частном случае реализации для анализа объекта 110 используется его сравнение с объектами из баз данных 146 и 148. Объекты считаются похожими, если степень сходства между объектами превышает установленный порог. В частном случае реализации степень сходства между объектами определяют на основании степени сходства данных, хранящихся в соответствующих объектам файлах. В другом частном случае реализации степень сходства объектов определяют на основании степени сходства функционала соответствующих объектам файлов. В другом частном случае реализации при определении степени сходства между объектами дополнительно вычисляется степень сходства между информацией об объектах (информация об объектах собирается в объеме, описанном выше, при описании работы средства анализа подозрительны объектов 114). В частном случае реализации в качестве функционала файла рассматривается журнал вызовов API-функций операционной системы при эмуляции исполнения файла. В другом частном случае реализации в качестве функционала файла рассматривается журнал вызова API-функций операционной системы при запуске объекта в виртуальной среде. В частном случае реализации при запуске объекта в виртуальной среде используется образ виртуальной машины, с помощью которого имитируется запуск объекта внутри корпоративной инфраструктуры: используется образ виртуальной машины с набором программного обеспечения и системных настроек, аналогичным набору, используемому на вычислительном устройстве из корпоративной инфраструктуры. В частном случае реализации изобретения степень сходства определяют в соответствии с мерой Дайса, в другом частном случае реализации степень сходства определяют в соответствии с одной из метрик: Хэмминга, Левенштейна, Жаккара.

В частном случае реализации анализируемый объект 110 признается безопасным, если он похож на хотя бы один объект из базы данных безопасных объектов 146. В другом частном случае реализации анализируемый объект 110 признается вредоносным, если он похож на хотя бы один объект из базы данных вредоносных объектов 148. В другом частном случае реализации анализируемый объект 110 признается безопасным, если наибольшее значение степени сходства среди степеней сходства между указанным объектом 110 и объектами из базы данных безопасных объектов 146 превышает наибольшее значение степени сходства среди степеней сходства между указанным объектом 110 и объектами из базы данных вредоносных объектов 148. В еще одном частном случае реализации анализируемый объект 110 признается вредоносным, если наибольшее значение степени сходства среди степеней сходства между указанным объектом 110 и объектами из базы данных безопасных объектов 146 не превышает наибольшее значение степени сходства среди степеней сходства между указанным объектом 110 и объектами из базы данных вредоносных объектов 148.

Если анализируемый объект 110 признан безопасным в соответствии с вышеописанной схемой работы средства анализа объектов 134, упомянутое средство 134 посылает средству обнаружения подозрительных объектов 114 уведомление, что анализируемый объект 110 является безопасным. Если же анализируемый объект 110 признан вредоносным в соответствии с вышеописанной схемой работы средства анализа объектов 134, упомянутое средство 134 посылает средству обнаружения подозрительных объектов 114 уведомление, что анализируемый объект 110 является вредоносным. В таком случае в частном случае реализации средство обнаружения подозрительных объектов 114 удаляет указанный объект 110 на вычислительном устройстве.

В другом частном случае реализации вместо удаления средство обнаружения подозрительных объектов 114 помещает в карантин указанный объект 110. В частном случае реализации под перемещением объекта в карантин подразумевается ограничение доступа к указанному объекту.

В частном случае реализации при признании объекта безопасным средство анализа объектов 134 может послать средству обновления 138 запрос на изменение или удаление эвристического правила из базы описаний подозрительных объектов 116, которое стало источником определения средством обнаружения подозрительных объектов 114 безопасного объекта 110 в качестве подозрительного. В частном случае реализации средство обновления 138 дополнительно изменяет или удаляет эвристическое правило из базы описаний подозрительных объектов 142, которое стало источником определения средством обнаружения подозрительных объектов 114 безопасного объекта 110 в качестве подозрительного.

База данных подозрительных объектов 142 предназначена для хранения эвристических правил для обнаружения подозрительных объектов, а также правил сбора информации. Указанные правила используются для средством обнаружения подозрительных объектов 114 в соответствии с вышеописанным алгоритмом функционирования средства 114.

В частном случае реализации при признании объекта вредоносным средство анализа объектов 134 создает правило для устранения последствий присутствия выявленного вредоносного объекта 110. В частном случае реализации для создания правила используется собранная информация об объекте 110, например созданные им записи в реестре или изменения внесенные в загрузочный сектор диска вычислительного устройства. В таком случае создаваемое правило для устранения последствий присутствия выявленного вредоносного объекта 110 удаляет появившиеся записи в реестре, связанные с вредоносным объектом, или восстанавливает загрузочный сектор диска вычислительного устройства. Созданные средством анализа объектов 134 правила для устранения последствий присутствия выявленного вредоносного объекта 110 отправляются в базу описаний подозрительных объектов 116 посредством средства обновления 138.

В дополнении к вышеописанному функционалу средство обновления 138 передает в базу описаний подозрительных объектов 116 новые или обновленные эвристические правила для обнаружения (если произошли какие-либо изменения в содержимом базы данных). Следует отметить, что средство обновления 138 обладает полным доступом к содержимому баз данных 142 и 116, и вышеописанное удаление информации из баз 142 и 116 при обнаружении эвристического правила, которое стало источником определения средством обнаружения подозрительных объектов 114 безопасного объекта в качестве подозрительного, - лишь частный случай реализации изобретения.

В частном случае реализации анализируемые объекты 110, база описаний подозрительных объектов 116, средство обнаружения подозрительных объектов 114 и средство соблюдения политик безопасности 124 являются частью корпоративной инфраструктуры. В еще одном частном случае реализации изобретения средство анализа объектов 134, база данных безопасных объектов 146, база данных вредоносных объектов 148, база описаний подозрительных объектов 142, средство обновления 138 являются частью сервера обеспечения безопасности. Однако расположение указанных средств, объектов и баз данных может варьироваться в рамках вариантов с сохранением вышеописанной схемы взаимодействия компонентов системы обнаружения направленных атак на корпоративную инфраструктуру.

В частном случае реализации средство анализа 134 может быт связано с множеством средств обнаружения подозрительных объектов 114, каждое из которых связано со своей базой описания подозрительных объектов 116 и оперирующих собственным набором привил из базы 116 (пример взаимодействия сервера обеспечения безопасности с множеством корпоративных инфраструктур). В таком случае база описаний подозрительных объектов 142 используется для того, чтобы при изменении набора эвристических правил из базы 116 в рамках взаимодействия сервера обеспечения безопасности с одной корпоративной инфраструктурой, средство обновления 138 также произвело обновление набора эвристических правил в другой корпоративной инфраструктуре. Обладая изменениями в «эталонной» (находящейся на сервере обеспечения безопасности) базе описаний подозрительных объектов 142, средство обновления 138 способно обновить любую связанную с ним базу описаний подозрительных объектов 116.

На фиг.2 изображена примерная схема алгоритма работы одного из вариантов реализации вышеописанной системы обнаружения направленных атак на корпоративную инфраструктуру. На этапе 202 сервер обеспечения безопасности посредством средства обновления 138 предоставляет корпоративной инфраструктуре набор эвристических правил для обнаружения подозрительных объектов, а также набор правил сбора информации посредством добавления соответствующей информации в базу описаний подозрительных объектов 118. При помощи упомянутых правил сбора информации средство обнаружения подозрительных объектов 114 собирает информацию об анализируемом объекте 110 на этапе 204, предварительного ограничив доступ к объекту 110 до получения результатов анализа. Если на этапе проверки 206 анализируемый объект 110 не был признан подозрительным в соответствии с вышеописанными эвристическими правилами, средство обнаружения подозрительных объектов 114 предоставляет доступ к блокируемому объекту 110 на этапе 208. В частном случае реализации изобретения средство обнаружения подозрительных объектов 114 не производит ограничение доступа к объекту 110, но предоставляет его (доступ) совместно с проведением анализа объекта 110. Если объект 110 был признан подозрительным при помощи средства обнаружения подозрительных объектов 114 на этапе 206, упомянутое средство 114 передает собранную информацию об объекте 110 средству анализа объектов 134 на этапе 218, которое получает указанную информацию на этапе 220. Указанное средство 220 производит анализ полученной информации об объекте 110, используя свой собственный набор эвристических правил на этапе 222. Если на этапе 222 средство анализа объектов не признало анализируемый объект 110 потенциально вредоносным в соответствии с анализом информации об указанном объекте 110, соответствующее уведомление посылается средством анализа объектов 134 средству обнаружения подозрительных объектов 114, на чем анализ объекта прекращается совместно с предоставлением доступа к нему на этапе 208. Если на этапе 222 средство анализа объектов признало объект 110 потенциально вредоносным, указанное средство посылает запрос средству обнаружения подозрительных объектов 114 на передачу анализируемого объекта 110 на этапе 226. Средство обнаружения подозрительных объектов 114 получает запрос на передачу потенциально вредоносного объекта 110 на этапе 228. Далее для передачи объекта 110 необходимо разрешение на передачу со стороны средства соблюдения политик безопасности 124. Если средство соблюдения политик безопасности 124 на этапе 230 не разрешило передачу упомянутого объекта 110, то анализ объекта 110 прекращается и к нему предоставляется доступ на этапе 208. Если на этапе 230 средство соблюдения политик безопасности 124 разрешило передачу анализируемого объекта 110, средство обнаружения подозрительных объектов 114 производит передачу указанного объекта 110 средству анализа объектов 134 на этапе 232. Средство анализа объектов 134 на этапе 236 получает переданный анализируемый объект 110. На этапе 238 упомянутое средство 134 производит анализ переданного объекта 110 при помощи базы данных безопасных объектов 146 и базы данных вредоносных объектов 148. Если при анализе объекта 110 средство анализа объектов 134 на этапе 240 не признает объект 110 вредоносным, соответствующее уведомление посылается средству обнаружения подозрительных объектов 114, которое предоставляет доступ к объекту 110 на этапе 208. Если же при анализе объект 110 признается вредоносным при помощи средства анализа объектов 134 на этапе 240, средство анализа объекта 134 уведомляет средство обнаружения подозрительных объектов 114 о том, что анализируемый объект 110 является вредоносным, и формирует обновления эвристических правил для обнаружения подозрительных объектов и правила для устранения последствий присутствия вредоносных объектов в соответствии с результатами анализа на этапе 244. Указанные обновления передаются в базу описаний подозрительных объектов 116 при помощи средства обновления 138. В свою очередь, на этапе 246 база описаний подозрительных объектов 116 получает обновления вышеупомянутых эвристических правил и правила для устранения последствий присутствия вредоносного объекта посту для последующего применения.

Фиг.3 представляет пример компьютерной системы общего назначения, персональный компьютер или сервер 20, содержащий центральный процессор 21, системную память 22 и системную шину 23, которая содержит разные системные компоненты, в том числе память, связанную с центральным процессором 21. Системная шина 23 реализована, как любая известная из уровня техники шинная структура, содержащая, в свою очередь, память шины или контроллер памяти шины, периферийную шину и локальную шину, которая способна взаимодействовать с любой другой шинной архитектурой. Системная память содержит постоянное запоминающее устройство (ПЗУ) 24, память с произвольным доступом (ОЗУ) 25. Основная система ввода/вывода (BIOS) 26 содержит основные процедуры, которые обеспечивают передачу информации между элементами персонального компьютера 20, например, в момент загрузки операционной системы с использованием ПЗУ 24.

Персональный компьютер 20, в свою очередь, содержит жесткий диск 27 для чтения и записи данных, привод магнитных дисков 28 для чтения и записи на сменные магнитные диски 29 и оптический привод 30 для чтения и записи на сменные оптические диски 31, такие как CD-ROM, DVD-ROM и иные оптические носители информации. Жесткий диск 27, привод магнитных дисков 28, оптический привод 30 соединены с системной шиной 23 через интерфейс жесткого диска 32, интерфейс магнитных дисков 33 и интерфейс оптического привода 34 соответственно. Приводы и соответствующие компьютерные носители информации представляют собой энергонезависимые средства хранения компьютерных инструкций, структур данных, программных модулей и прочих данных персонального компьютера 20.

Настоящее описание раскрывает реализацию системы, которая использует жесткий диск 27, сменный магнитный диск 29 и сменный оптический диск 31, но следует понимать, что возможно применение иных типов компьютерных носителей информации 56, которые способны хранить данные в доступной для чтения компьютером форме (твердотельные накопители, флеш карты памяти, цифровые диски, память с произвольным доступом (ОЗУ) и т.п.), которые подключены к системной шине 23 через контроллер 55.

Компьютер 20 имеет файловую систему 36, где хранится записанная операционная система 35, а также дополнительные программные приложения 37, другие программные модули 38 и данные программ 39. Пользователь имеет возможность вводить команды и информацию в персональный компьютер 20 посредством устройств ввода (клавиатуры 40, манипулятора «мышь» 42). Могут использоваться другие устройства ввода (не отображены): микрофон, джойстик, игровая консоль, сканнер и т.п. Подобные устройства ввода по своему обычаю подключают к компьютерной системе 20 через последовательный порт 46, который, в свою очередь, подсоединен к системной шине, но могут быть подключены иным способом, например при помощи параллельного порта, игрового порта или универсальной последовательной шины (USB). Монитор 47 или иной тип устройства отображения также подсоединен к системной шине 23 через интерфейс, такой как видеоадаптер 48. В дополнение к монитору 47 персональный компьютер может быть оснащен другими периферийными устройствами вывода (не отображены), например колонками, принтером и т.п.

Персональный компьютер 20 способен работать в сетевом окружении, при этом используется сетевое соединение с другим или несколькими удаленными компьютерами 49. Удаленный компьютер (или компьютеры) 49 являются такими же персональными компьютерами или серверами, которые имеют большинство или все упомянутые элементы, отмеченные ранее при описании существа персонального компьютера 20, представленного на фиг.5. В вычислительной сети могут присутствовать также и другие устройства, например маршрутизаторы, сетевые станции, пиринговые устройства или иные сетевые узлы.

Сетевые соединения могут образовывать локальную вычислительную сеть (LAN) 50 и глобальную вычислительную сеть (WAN). Такие сети применяются в корпоративных компьютерных сетях, внутренних сетях компаний и, как правило, имеют доступ к сети Интернет. В LAN- или WAN-сетях персональный компьютер 20 подключен к локальной сети 50 через сетевой адаптер или сетевой интерфейс 51. При использовании сетей персональный компьютер 20 может использовать модем 54 или иные средства обеспечения связи с глобальной вычислительной сетью, такой как Интернет. Модем 54, который является внутренним или внешним устройством, подключен к системной шине 23 посредством последовательного порта 46. Следует уточнить, что сетевые соединения являются лишь примерными и не обязаны отображать точную конфигурацию сети, т.е. в действительности существуют иные способы установления соединения техническими средствами связи одного компьютера с другим.

В заключение следует отметить, что приведенные в описании сведения являются примерами, которые не ограничивают объем изобретения, определенного формулой.