Результат интеллектуальной деятельности: СПОСОБ СРАВНИТЕЛЬНОЙ ОЦЕНКИ СТРУКТУР ИНФОРМАЦИОННО-ВЫЧИСЛИТЕЛЬНОЙ СЕТИ

Вид РИД

Изобретение

Изобретение относится к области информационной безопасности информационно-вычислительных сетей (ИВС) и систем связи и может быть использовано при сравнительной оценке структур ИВС на предмет их устойчивости к отказам, вызванным воздействиями случайных и преднамеренных помех.

Известен способ обеспечения корректировки маршрутов к абонентам сети, реализованный в «Способе корректировки маршрутов в сети передачи данных» по патенту РФ №2220190, МПК H04L 12/28, опубл. 10.10.1998 г.

Способ заключается в том, что поиск маршрутов доставки сообщений к абоненту осуществляют по сетевому адресу узла коммутации его текущей привязки. Выбор маршрутов к абоненту осуществляют на узлах коммутации по служебному корректирующему сообщению, содержащему сетевые адреса абонента, узла коммутации и код признака корректировки «запись», «стирание».

Недостатком данного способа является также отсутствие адаптации к изменениям структуры сети связи. Это вызвано тем, что корректировка осуществления маршрутов децентрализовано и охватывает не всю сеть связи, а ее отдельные локальные участки. Отсутствие параметров выбора маршрутов к абоненту часто приводит к выбору маршрута низкого качества.

Известен также способ выбора маршрута в ИВС, реализованный в «Способе выбора целесообразным образом используемого маршрута в маршрутизаторе для равномерного распределения в коммутационной сети» по заявке на изобретение РФ №2004111798, МПК H04L 1/00, опубл. 10.05.2005 г.

Способ заключается в том, что предварительно задают исходные данные, содержащие критерии качества маршрутов. Запоминают в маршрутизаторе информацию о структуре сети связи, включающую адреса узлов сети и наличие связи между ними. Формируют совокупность возможных маршрутов связи. После получения сообщения для целевого адреса сети выбирают один маршрут в соответствии с предварительно заданными критериями качества маршрутов и передают по выбранному маршруту сообщения.

Недостатком данного способа является относительно низкая скрытность связи при использовании выбранного маршрута информационного обмена абонентов в сети связи. Наличие транзитных узлов сети, обладающих низким уровнем безопасности, создает предпосылки для перехвата злоумышленниками информационного обмена абонентов сети.

Известен способ сравнительной оценки структуры сети, реализованный в «Способе сравнительной оценки структур ИВС» по патенту РФ №2331158, MПК H04L 12/28, опубл. 10.08.2008 г.

Способ заключается в том, что предварительно задают параметры ИВС и формируют ее топологическую схему, вычисляют комплексный показатель безопасности каждого узла ИВС. Подключают к ИВС абонентов, у которых формируют сообщения, включающие адреса абонентов и их идентификаторы. Передают сформированные сообщения, принимают их, из принятых сообщений выделяют и запоминают идентификаторы и адреса абонентов, а также запоминают информацию о наличии связи между абонентами и узлами ИВС, по которым осуществляют информационный обмен. Используя полученные результаты, осуществляют выбор наиболее безопасных маршрутов в ИВС из совокупности всех возможных маршрутов связи между абонентами и доведение безопасных маршрутов до абонентов ИВС.

Недостатком данного способа является относительно низкая достоверность результатов сравнительной оценки структур ИВС при увеличении количества узлов связи. Низкая достоверность обусловлена большими временными и ресурсными затратами, необходимыми для получения исходных данных по большому количеству узлов ИВС, снижением чувствительности показателя безопасности маршрута, вызванное тем, что при увеличении количества узлов ИВС будет расти число маршрутов с близким значением показателя безопасности маршрута.

Кроме этого, способ имеет узкую область применения, так как не предусматривает адаптации маршрута к изменениям структуры ИВС.

Наиболее близким по технической сущности к предлагаемому способу является способ сравнительной оценки структур ИВС по патенту RU №2408928, МПК G06F 12/14, H06F 12/22, опубл. 10.01.2011 г., бюл. №1. Способ заключается в следующих действиях. Из топологической схемы ИВС выделяют и запоминают альтернативные маршруты пакетов сообщений для каждой пары альтернативных подключений к ИВС абонентов. Сравнивают значение комплексного показателя безопасности ПKi i-го узла ИВС, где i=1, 2, 3, …, с предварительно заданным минимальным допустимым значением Пmin. По результатам сравнения запоминают узел как «опасный» или как «безопасный». Вычисляют критическое соотношение «опасных» и «безопасных» узлов  для каждого j-го варианта подключения абонентов, при котором смежные «опасные» узлы образуют цепочки, исключающие обмен между абонентами. Для этого выбирают случайным образом из каждого ранее запомненного варианта подключения абонентов pj часть узлов из общего их количества и запоминают их как «опасные». Из смежных «опасных» узлов формируют связанные цепочки и запоминают их, последовательно увеличивают долю «опасных» узлов на величину Δp и повторяют формирование связанной цепочки до выполнения условий

для каждого j-го варианта подключения абонентов, при котором смежные «опасные» узлы образуют цепочки, исключающие обмен между абонентами. Для этого выбирают случайным образом из каждого ранее запомненного варианта подключения абонентов pj часть узлов из общего их количества и запоминают их как «опасные». Из смежных «опасных» узлов формируют связанные цепочки и запоминают их, последовательно увеличивают долю «опасных» узлов на величину Δp и повторяют формирование связанной цепочки до выполнения условий  . Ранжируют альтернативные варианты подключения абонентов ИВС по значению величины

. Ранжируют альтернативные варианты подключения абонентов ИВС по значению величины  и выбирают из них вариант с максимальным значением

и выбирают из них вариант с максимальным значением  .

.

Недостатком способа-прототипа является относительно низкая достоверность сравнительной оценки структур ИВС, обусловленная отсутствием включения в структуру ИВС узлов управления сервисами, приводящее при воздействии случайных и преднамеренных помех к появлению альтернативных маршрутов с одинаковыми значениями показателями безопасности от одного абонента к нескольким узлам управления сервисами и соответственно к увеличению временных и ресурсных затрат при определении безопасного маршрута.

Целью заявленного технического решения является разработка способа сравнительной оценки структур ИВС, обеспечивающего повышение достоверности результатов сравнительной оценки структур ИВС в условиях воздействия случайных и преднамеренных помех за счет формирования альтернативных маршрутов к включенным в структуру ИВС узлам управления сервисами и определения более безопасного маршрута, с учетом прогнозирования отказов входящих в него узлов.

Поставленная цель достигается тем, что в известном способе сравнительной оценки структур ИВС, заключающемся в том, что предварительно задают параметры ИВС и формируют ее топологическую схему, вычисляют комплексный показатель безопасности ПK для каждого узла ИВС, подключают к информационно-вычислительной сети абонентов, у которых формируют сообщения, включающие адреса абонентов и их идентификаторы, передают сформированные сообщения, принимают их, задают минимальное допустимое значение комплексного показателя безопасности Пmin для узлов информационно-вычислительной сети и сравнивают значение комплексного показателя безопасности ПKi i-го узла ИВС, где i=1, 2, 3, …, с предварительно заданным минимальным допустимым значением Пmin и при ПKi<Пmin запоминают i-й узел как «опасный», в противном случае, при ПKi≥Пmin, запоминают узел как «безопасный», дополнительно задают совокупность М узлов управления сервисами, которая учитывается при формировании топологической схемы ИВС. После приема ответных сообщений от узлов управления сервисами выделяют и запоминают идентификаторы и адреса узлов управления сервисами, а также множество L маршрутов передачи сообщений, где l=1, 2, 3, …, и информацию о наличии связи между абонентом и узлами управления сервисами ИВС. После чего вычисляют критическое соотношение ранее запомненных «опасных» и «безопасных» узлов  для каждого l-го маршрута передачи сообщения между абонентом и всеми узлами управления сервисами, при котором невозможен информационный обмен в ИВС, для чего вычисляют первоначальное соотношение «опасных» и «безопасных» узлов pl и последовательно увеличивают его на величину Δp до выполнения условия, при котором невозможен информационный обмен между абонентом и узлами управления сервисами ИВС. Затем выбирают из сформированного множества L маршрутов передачи сообщений маршруты с максимальным значением

для каждого l-го маршрута передачи сообщения между абонентом и всеми узлами управления сервисами, при котором невозможен информационный обмен в ИВС, для чего вычисляют первоначальное соотношение «опасных» и «безопасных» узлов pl и последовательно увеличивают его на величину Δp до выполнения условия, при котором невозможен информационный обмен между абонентом и узлами управления сервисами ИВС. Затем выбирают из сформированного множества L маршрутов передачи сообщений маршруты с максимальным значением  ко всем имеющимся узлам управления сервисами ИВС от данного абонента. После чего выбирают из них тот маршрут передачи сообщений, у которого значение длины маршрута минимально.

ко всем имеющимся узлам управления сервисами ИВС от данного абонента. После чего выбирают из них тот маршрут передачи сообщений, у которого значение длины маршрута минимально.

Благодаря новой совокупности существенных признаков в заявленном способе достигается указанный технический результат за счет формирования альтернативных маршрутов к включенным в структуру ИВС узлам управления сервисами и определения более безопасного маршрута с учетом прогнозирования отказов входящих в него узлов.

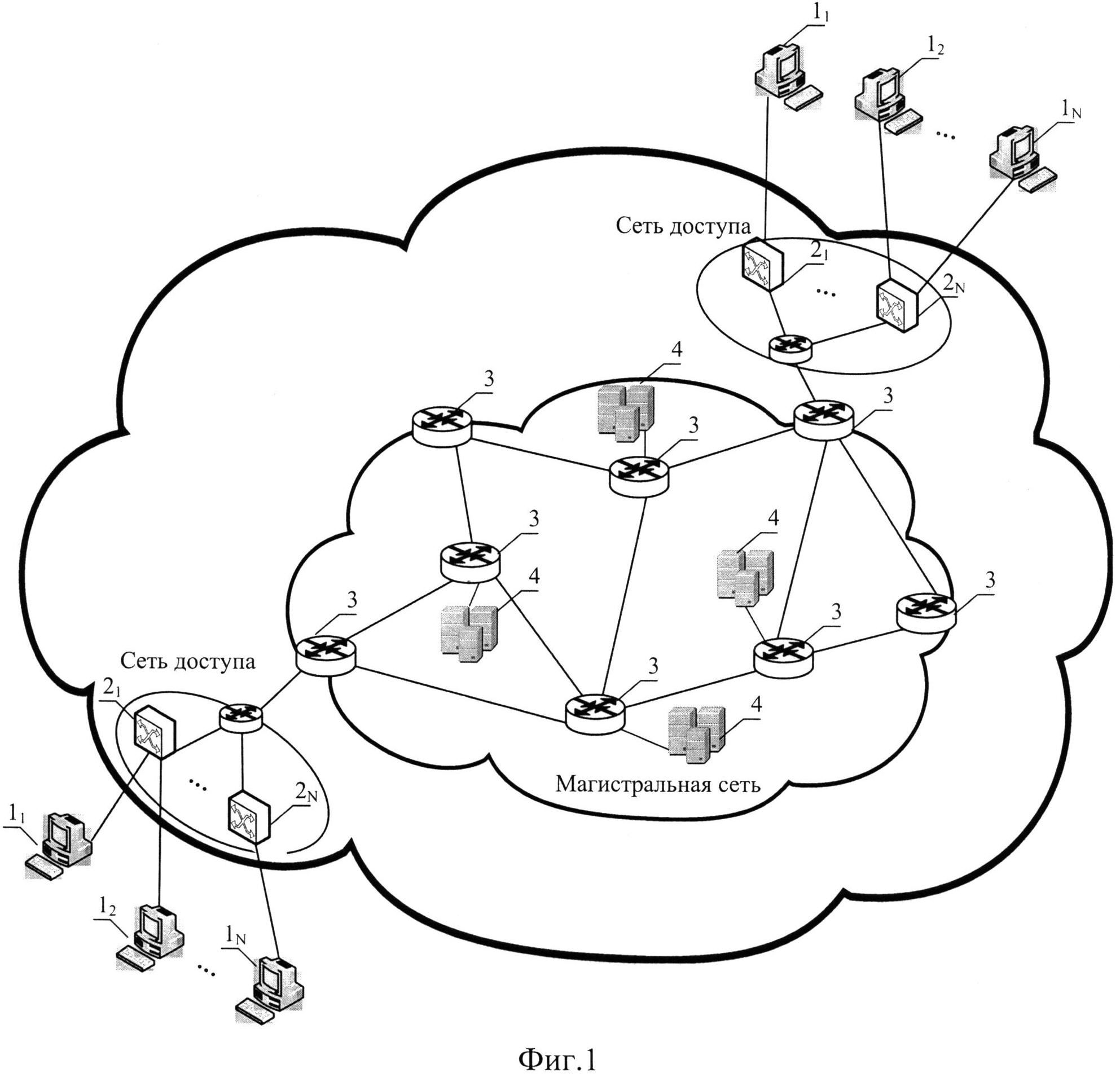

Заявленный способ поясняется чертежами, на которых показаны:

на фиг. 1 - схема, поясняющая построение рассматриваемой ИВС;

на фиг. 2 - блок-схема алгоритма способа сравнительной оценки структур ИВС;

на фиг. 3 - взаимосвязь вероятности наличия информационного обмена между абонентом и узлами управления сервисами Робм от количества узлов ИВС на маршруте передачи сообщения m.

Реализация заявленного способа объясняется следующим образом.

В настоящее время при рассмотрении структуры современных ИВС (телекоммуникационных сетей), учитывая тенденции их развития, необходимо отметить появление такого важного компонента структуры, как узлы управления сервисами (информационные центры) [В.Г. Олифер, Н.А. Олифер. Компьютерные сети. Принципы, технологии, протоколы (3-е издание), СПб. - 2009 г., стр.158]. Наличие в структуре ИВС узлов управления сервисами требует формирование нового подхода для их сравнительной оценки и особенно в условиях воздействия случайных и преднамеренных помех.

При этом возрастающая роль узлов управления сервисами (информационных центров), определяется тем, что они реализуют информационные услуги сети. В таких центрах может храниться информация двух типов: пользовательская информация, то есть информация, которая непосредственно интересует конечных пользователей сети; вспомогательная служебная информация, помогающая поставщику услуг предоставлять услуги пользователям.

Примером информационных ресурсов первого типа могут служить веб-порталы, на которых расположена разнообразная справочная и новостная информация, информация электронных магазинов и т.п.

К информационным центрам, хранящим ресурсы второго типа, можно отнести, например, различные системы аутентификации и авторизации пользователей, с помощью которых организация, владеющая сетью, проверяет права пользователей на получение тех или иных услуг; системы биллинга, которые в коммерческих сетях подсчитывают плату за полученные услуги; базы данных учетной информации пользователей, хранящие имена и пароли, а также перечни услуг, на которые подписан каждый пользователь [В.Г. Олифер, Н.А. Олифер. Компьютерные сети. Принципы, технологии, протоколы (3-е издание). СПб. - 2009 г., стр.160].

Таким образом, учитывая функциональные особенности узлов управления сервисами, в ИВС при воздействии случайных и преднамеренных помех могут быть определены не только альтернативные маршруты между абонентом и узлом управления сервисами, но и альтернативные маршруты от данного абонента к другим узлам управления сервисами, предоставляющие идентичные информационные услуги сети.

Реализация заявленного способа можно пояснить на схеме ИВС, показанной на фиг. 1.

Показанная ИВС состоит из магистральной сети, сетей доступа, узлов управления сервисами (информационные центры) и терминального оборудования абонентов [В.Г. Олифер, Н.А. Олифер. Компьютерные сети. Принципы, технологии, протоколы (3-е издание). СПб. - 2009 г., стр.158]. Магистральная сеть состоит из маршрутизаторов 3, к которым подключаются сети доступа и узлы управления сервисами 4. Сети доступа в свою очередь состоят из коммутаторов 21-2N, к которым подключается терминальное оборудование абонентов 1l-1N. В этом случае информационный обмен в ИВС с построением маршрутов передачи возможен не только между абонентами 1l-1N, но и между абонентами 1l-1N и узлами управления сервисами 4. При этом во втором случае многократно увеличивается количество альтернативных маршрутов передачи пакетов сообщений, что влечет за собой снижение достоверности результатов сравнительной оценки структур ИВС в условии воздействия случайных и преднамеренных помех и соответственно увеличение ресурсоемкости определения безопасного маршрута из всей совокупности имеющихся альтернативных маршрутов.

Структурная схема алгоритма сравнительной оценки структур ИВС показана на фиг. 2.

На начальном этапе задают исходные данные (блок 1, фиг. 2), включающие количество абонентов 1, количество узлов сети (маршрутизаторов 3, коммутаторов 2 и узлов управления сервисами 4), наличие линий связи между ними, параметры безопасности узлов сети. На основе исходных данных формируется начальная топология схемы ИВС (блок 2, фиг. 2). Кроме того, задается минимальное допустимое значение комплексного показателя безопасности Пmin для узлов ИВС (блок 3, фиг. 2). Значение Пmin задают директивно с учетом реализованных функций безопасности, как это регламентировано в ГОСТ Р ИСО/МЭК 15408-3-2002 года «Информационная технология. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий. Часть 3. Требования доверия к безопасности», как минимальный уровень доверия к производителю оборудования. Экспериментальные исследования и опыт эксплуатации ИВС показали, что значение Пmin должно задаваться в интервале 0,5<Пmin<1.

Затем определяется комплексный показатель безопасности ПKi для каждого i-го узла ИВС (блок 4, фиг. 2). Под комплексным показателем i-го, где i=1, 2, 3, …, узла ИВС ПKi понимается нормированное численное значение свертки параметров безопасности, характеризующее способность узла ИВС противостоять угрозам безопасности. Порядок вычисления ПKi известен и описан, например, в патенте РФ №2331158. Далее сравнивают значение вычисленного комплексного показателя безопасности ПKi (блок 5, фиг. 2) с предварительно заданным минимальным допустимым значением Пmin. При ПKi<Пmin запоминают i-й узел как «опасный», а в противном случае, то есть при ПKi≥Пmin, запоминают узел как «безопасный» (блок 6-7, фиг. 2).

Затем в сформированную схему ИВС вносятся изменения с учетом полученных показателей безопасности (блок 8, фиг. 2) и подключают абонентов (блок 4, фиг. 2), у которых формируют сообщения, включающие адреса абонентов и их идентификаторы. После этого имитируется информационный обмен между абонентами и узлами управления сервисами (блок 5, фиг. 2) в результате определяется множество альтернативных маршрутов передачи пакетов сообщений L (блок 11, фиг. 2).

В дальнейшем определяется первоначальное соотношение «опасных» и «безопасных» узлов pl и проводится проверка на наличие информационного обмена между абонентом и узлами управления сервисами (блок 12-13, фиг. 2). В случае возможности информационного обмена производится увеличение pl на величину Δp. Величину Δp задают исходя из требуемой точности результатов расчетов в интервале Δр=0,01-0,2. После этого определяется текущее соотношение «опасных» и «безопасных» узлов управления сервисами pl (блок 15, 17, фиг. 2). В случае выполнения условия невозможности информационного обмена определяются критическое соотношение «опасных» и «безопасных» узлов  для каждого l-го маршрута передачи сообщения из всех альтернативных маршрутов L (блок 14, фиг. 2).

для каждого l-го маршрута передачи сообщения из всех альтернативных маршрутов L (блок 14, фиг. 2).

Затем осуществляется выбор и запоминание маршрутов с максимальным значением  ко всем имеющимся узлам управления сервисами ИВС от данного абонента (блок 16, фиг. 2), которые соответствуют максимальному значению показателю безопасности без учета возможной тенденции увеличения воздействий. Учитывая необходимость прогноза воздействия случайных и преднамеренных помех на узлы ИВС, производится выбор безопасного маршрута из имеющихся альтернативных в соответствии с критерием, которым является минимальное значение длины (минимальное количество транзитов на маршруте). Определенный по данному критерию маршрут передачи сообщения запоминается и считается наиболее безопасным в данных условиях (блок 18, фиг. 2).

ко всем имеющимся узлам управления сервисами ИВС от данного абонента (блок 16, фиг. 2), которые соответствуют максимальному значению показателю безопасности без учета возможной тенденции увеличения воздействий. Учитывая необходимость прогноза воздействия случайных и преднамеренных помех на узлы ИВС, производится выбор безопасного маршрута из имеющихся альтернативных в соответствии с критерием, которым является минимальное значение длины (минимальное количество транзитов на маршруте). Определенный по данному критерию маршрут передачи сообщения запоминается и считается наиболее безопасным в данных условиях (блок 18, фиг. 2).

Возможность реализации сформулированного технического результата была проверена путем машинного моделирования на ИВС, состоящей из 30-и ЭВМ с общеизвестным программным обеспечением (ОС Microsoft Windows, приложения Microsoft Office, Internet Explorer). С помощью моделирования получена взаимосвязь вероятности наличия информационного обмена между абонентом и узлами управления сервисами Робм от количества узлов в маршруте передачи сообщения m.

Достижение технического результата поясняется следующим образом. Для способа-прототипа определение наличия информационного обмена между абонентом и узлами управления сервисами P1 осуществлялось только с учетом значения критического соотношения «опасных» и «безопасных» узлов на маршруте передачи сообщения. Для предлагаемого способа значение наличия информационного обмена между абонентом и узлами управления сервисами P2 получены с учетом прогноза воздействия случайных и преднамеренных помех на узлы ИВС путем определения безопасного маршрута из имеющихся альтернативных в соответствии с минимальным значение длины (минимальное количество транзитов на маршруте).

При этом разница в вероятности наличия информационного обмена между абонентом и узлами управления сервисами с учетом определения безопасного маршрута передачи сообщения в данных условиях имеет наибольшие значения в диапазоне 3-7 транзитных маршрутизаторов на пути передачи сообщения (фиг. 3). Максимальная разница получена на величине, равной 5-и маршрутизаторам, что является средним значением реального количества транзитов на пути передачи пакетов сообщений при размере ИВС в 1000 узлов [В.Г. Олифер, Н.А. Олифер. Компьютерные сети. Принципы, технологии, протоколы (3-е издание). СПб. - 2009 г., стр.608-611] и определяется выражением ΔР=Р1-Р2=0,3, чем и достигается сформулированный технический результат при реализации заявленного способа.

Таким образом, заявленный способ за счет формирования альтернативных маршрутов к включенным в структуру ИВС узлам управления сервисами и определения более безопасного маршрута с учетом прогнозирования отказов входящих в него узлов позволяет повышение достоверности результатов сравнительной оценки структур ИВС в условиях воздействия случайных и преднамеренных помех.

Способ сравнительной оценки структур информационно-вычислительной сети, заключающийся в том, что предварительно задают параметры информационно-вычислительной сети и формируют ее топологическую схему, вычисляют комплексный показатель безопасности П для каждого узла информационно-вычислительной сети, подключают к информационно-вычислительной сети абонентов, у которых формируют сообщения, включающие адреса абонентов и их идентификаторы, передают сформированные сообщения, принимают их, задают минимальное допустимое значение комплексного показателя безопасности П для узлов информационно-вычислительной сети, и сравнивают значение комплексного показателя безопасности П i-го узла информационно-вычислительной сети, где i=1, 2, 3, …, с предварительно заданным минимальным допустимым значением П, и при П<П запоминают i-й узел как «опасный», в противном случае, при П≥П запоминают узел как «безопасный», отличающийся тем, что дополнительно задают совокупность М узлов управления сервисами, которая учитывается при формировании топологической схемы информационно-вычислительной сети, после приема ответных сообщений от узлов управления сервисами выделяют и запоминают идентификаторы и адреса узлов управления сервисами, а также множество L маршрутов передачи сообщений, где l=1, 2, 3, …, и информацию о наличии связи между абонентом и узлами управления сервисами информационно-вычислительной сети, после чего вычисляют критическое соотношение ранее запомненных «опасных» и «безопасных» узлов для каждого l-го маршрута передачи сообщения между абонентом и всеми узлами управления сервисами, при котором невозможен информационный обмен в информационно-вычислительной сети, для чего вычисляют первоначальное соотношение «опасных» и «безопасных» узлов p и последовательно увеличивают его на величину Δp до выполнения условия, при котором невозможен информационный обмен между абонентом и узлами управления сервисами информационно-вычислительной сети, затем выбирают из сформированного множества L маршрутов передачи сообщений маршруты с максимальным значением ко всем имеющимся узлам управления сервисами информационно-вычислительной сети от данного абонента, после чего выбирают из них тот маршрут передачи сообщений, у которого значение длины маршрута минимально.