Результат интеллектуальной деятельности: КОМПЛЕКС ЗАЩИТЫ ОТ НЕСАНКЦИОНИРОВАННОГО СЪЕМА ИНФОРМАЦИИ НА МОБИЛЬНЫХ УСТРОЙСТВАХ

Вид РИД

Изобретение

ОБЛАСТЬ ТЕХНИКИ

Настоящее техническое решение относится к области вычислительной техники, в частности, к системам защиты персональных устройств от неправомерного доступа.

УРОВЕНЬ ТЕХНИКИ

Из уровня техники известно решение, выбранное в качестве наиболее близкого аналога, US 2005271190 (A1), опубл. 08.12.2005. В данном решении описывается электрическое устройство, способное отключать каналы связи, за счет чего во время отключения каналов связи невозможно передать информацию о содержании информационного пространства пользователя неправомерному пользователю.

Необходимо отметить, что вышеуказанное решение не исключает непрерывный сбор и накопление информации о содержании информационного пространства пользователя и дальнейшую передачу собранной информации при подключении каналов связи.

Предлагаемое техническое решение направлено на устранение недостатков современного уровня техники и отличается от известных ранее тем, что предложенное решение обеспечивает эффективную защиту персонального устройства от неправомерного доступа к нему, исключая возможность получения злоумышленниками данных об информационном пространстве пользователя в период активации системы.

СУЩНОСТЬ ИЗОБРЕТЕНИЯ

Технической проблемой, на решение которой направлено заявленное решение, является создание системы защиты персонального устройства от неправомерного доступа к нему.

Технический результат заключается в повышении безопасности информационного пространства пользователя.

Заявленный технический результат достигается за счет реализации системы защиты персонального устройства от неправомерного доступа к нему, исключающей возможность получения информации об информационном пространстве пользователя и передачи её ядру персонального устройства не менее чем одним периферийным устройством, включающей:

основную часть персонального устройства, состоящую из:

ядра персонального устройства;

по меньшей мере одного периферийного устройства;

источника электрического питания;

изолированный от основной части выключатель, состоянием которого невозможно управлять со стороны основной части персонального устройства, состоянием которого может управлять только пользователь, причем между источником электрического питания персонального устройства и, по меньшей мере, одним периферийным устройством, дополнительно введена схема коммутации электрической энергии, состояние которой определяется исключительно изолированным выключателем и управляющей подачей электрической энергии на, по меньшей мере, одно периферийное устройство.

В частном варианте реализации описываемой системы схема коммутации электрической энергии, для исключения возможности подачи электрической энергии на, по меньшей мере, одно периферийное устройство нелегальным оборудованием и/или под управлением нелегального программного обеспечения во время активации системы защиты персонального устройства от неправомерного доступа к нему пользователем, выполнена с возможностью замыкания цепи электропитания, по меньшей мере, одного периферийного устройства на общий провод.

В частном варианте реализации описываемой системы схема коммутации электрической энергии имеет число каналов коммутации напряжений электропитания, равное числу выходных напряжений источника электрического питания персонального устройства.

В частном варианте реализации описываемой системы для отображения состояния системы защиты персонального устройства от неправомерного доступа к нему к выходу схемы коммутации электрической энергии дополнительно подключается индикатор состояния системы защиты персонального устройства от неправомерного доступа к нему.

В частном варианте реализации описываемой системы для оповещения пользователя о состоянии системы защиты персонального устройства от неправомерного доступа к нему, к выходу схемы коммутации электрической энергии подключается звуковой извещатель состояния системы защиты персонального устройства от неправомерного доступа к нему, формирующий ограниченный по времени звуковой сигнал при изменении состояния системы защиты персонального устройства от неправомерного доступа к нему.

В частном варианте реализации описываемой системы для событий включения и выключения системы защиты персонального устройства от неправомерного доступа к нему формируемый звуковым извещателем звуковой сигнал различается.

В частном варианте реализации описываемой системы схемой коммутации электрической энергии формируется выходной сигнал изменения состояния системы защиты персонального устройства от неправомерного доступа к нему, передающийся ядру персонального устройства.

В частном варианте реализации описываемой системы к выходам изолированного выключателя и схемы коммутации электрической энергии подключается логическая схема, формирующая сигнал включения при включении системы защиты персонального устройства от неправомерного доступа к нему и наличии напряжения питания на выходе схемы коммутации электрической энергии, к выходу которой подключен извещатель о дискредитации информационного пространства пользователя.

В частном варианте реализации описываемой системы к выходам схемы коммутации электрической энергии подключаются пороговые устройства, преобразующие величины выходных напряжений схемы коммутации электрической энергии в логические сигналы, объединенные логической функцией «ИЛИ» и управляющей индикатором состояния системы защиты персонального устройства от неправомерного доступа к нему.

В частном варианте реализации описываемой системы изолированный выключатель разделяется на два взаимосвязанных элемента: управляющий и исполнительный.

В частном варианте реализации описываемой системы исполнительный элемент изолированного выключателя формирует сигнал, сообщающий ядру персонального устройства об изменении состояния периферийного устройства или периферийных устройств.

В частном варианте реализации описываемой системы число состояний управляющего элемента изолированного выключателя более двух.

В частном варианте реализации описываемой системы для реализации требуемого числа состояний системы защиты персонального устройства от неправомерного доступа к нему, определяемого состояниями управляющего элемента изолированного выключателя, исполнительный элемент изолированного выключателя представляет собой шифратор, преобразующий состояния управляющего элемента изолированного выключателя в управляющие воздействия на схему коммутации электрической энергии и другие сигналы.

В частном варианте реализации описываемой системы схема коммутации электрической энергии коммутирует подачу электрической энергии под управлением изолированного выключателя раздельно на каждое периферийное устройство.

В частном варианте реализации описываемой системы схема коммутации электрической энергии коммутирует подачу электрической энергии под управлением изолированного выключателя на группы периферийных устройств.

В частном варианте реализации описываемой системы для отображения требуемого числа состояний системы защиты персонального устройства от неправомерного доступа к нему, индикатор состояния системы защиты персонального устройства от неправомерного доступа к нему имеет соответствующее число состояний.

В частном варианте реализации описываемой системы для отображения требуемого числа состояний в качестве индикатора состояния системы защиты персонального устройства от неправомерного доступа к нему используется дисплей.

В частном варианте реализации описываемой системы об изменении состояния системы защиты персонального устройства от неправомерного доступа к нему пользователю сообщается голосовым сообщением.

ОПИСАНИЕ ЧЕРТЕЖЕЙ

Реализация изобретения будет описана в дальнейшем в соответствии с прилагаемыми чертежами, которые представлены для пояснения сути изобретения и никоим образом не ограничивают область изобретения. К заявке прилагаются следующие чертежи:

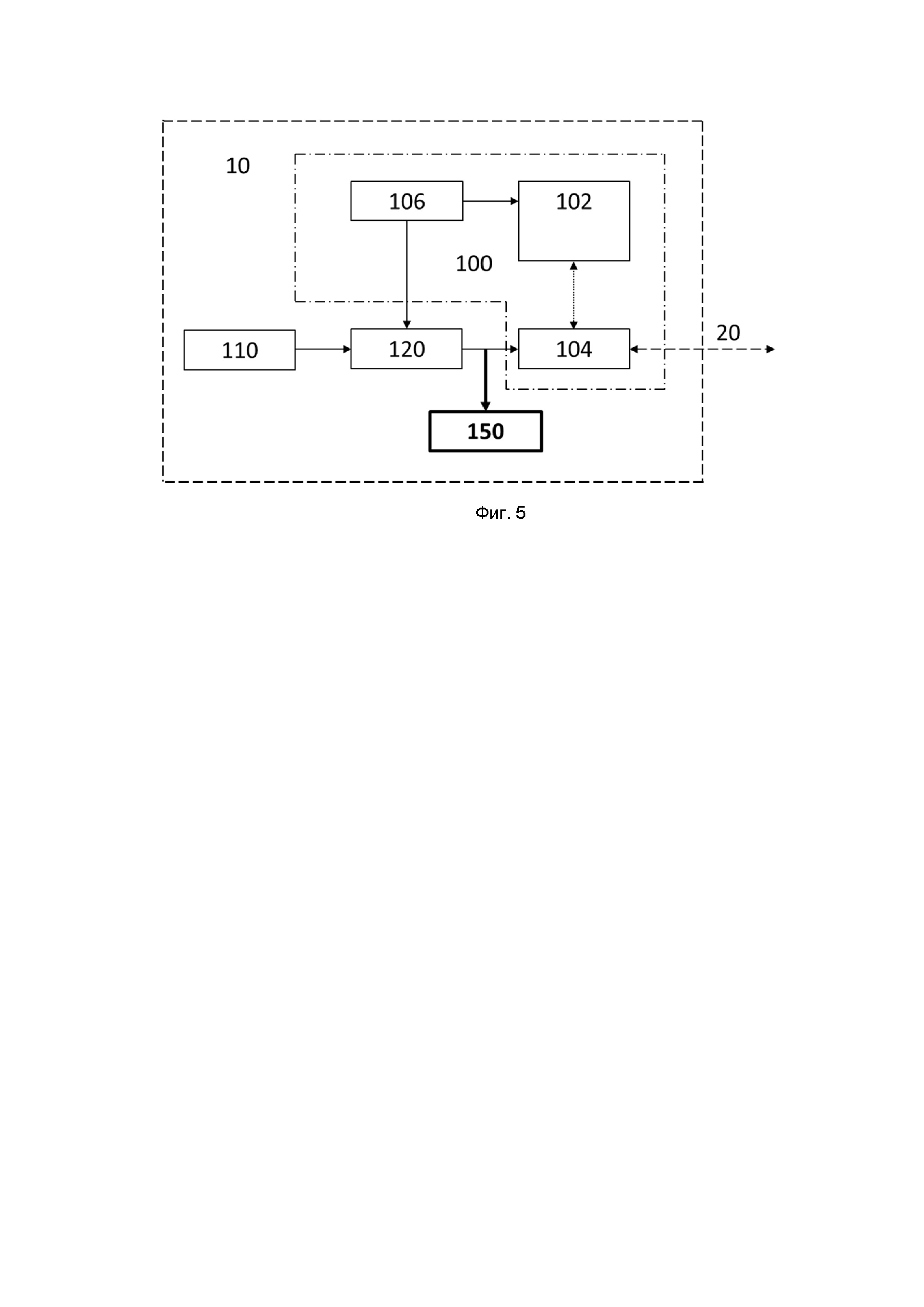

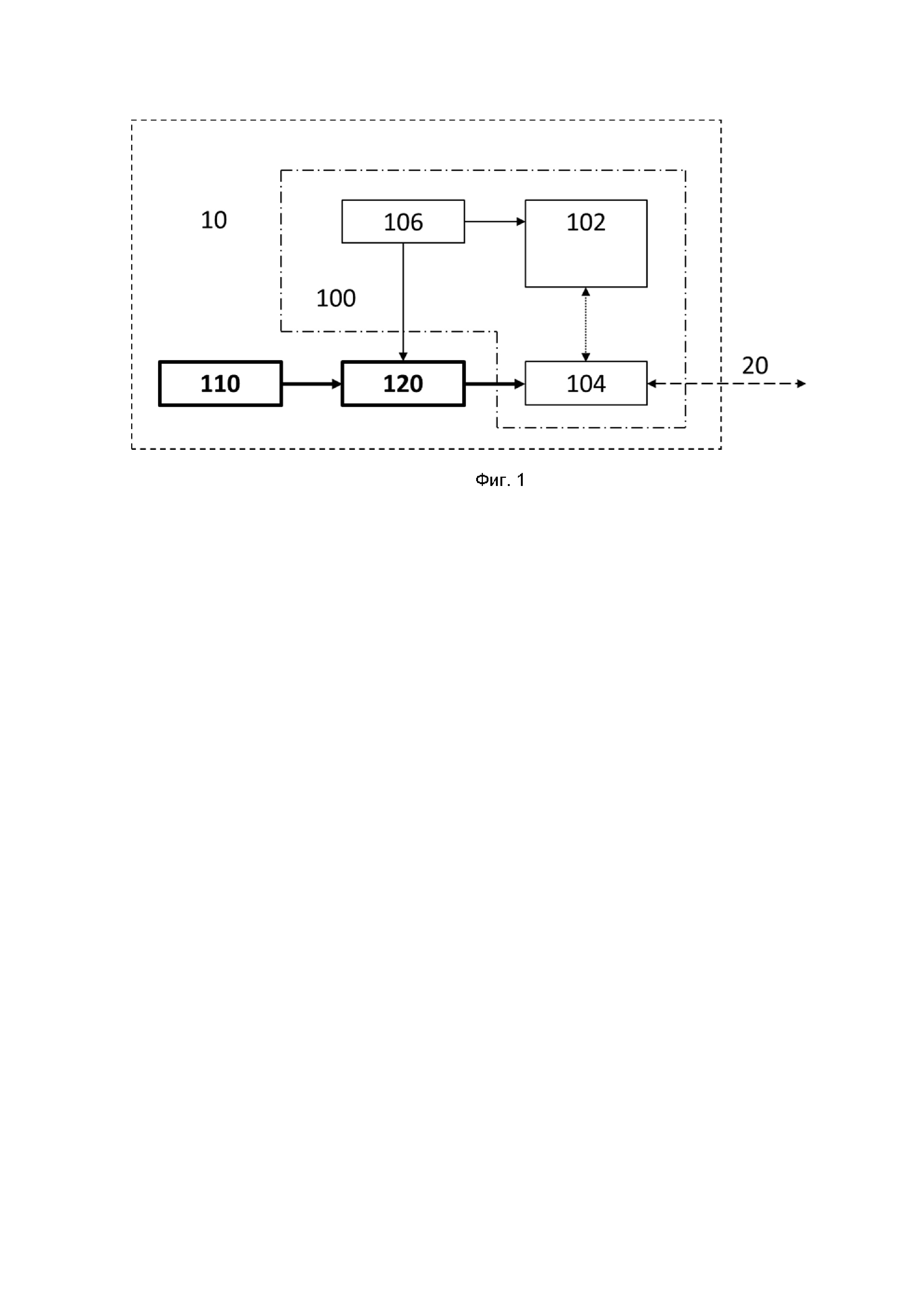

Фигура 1, иллюстрирует систему защиты персонального устройства от неправомерного доступа к нему (базовая конфигурация).

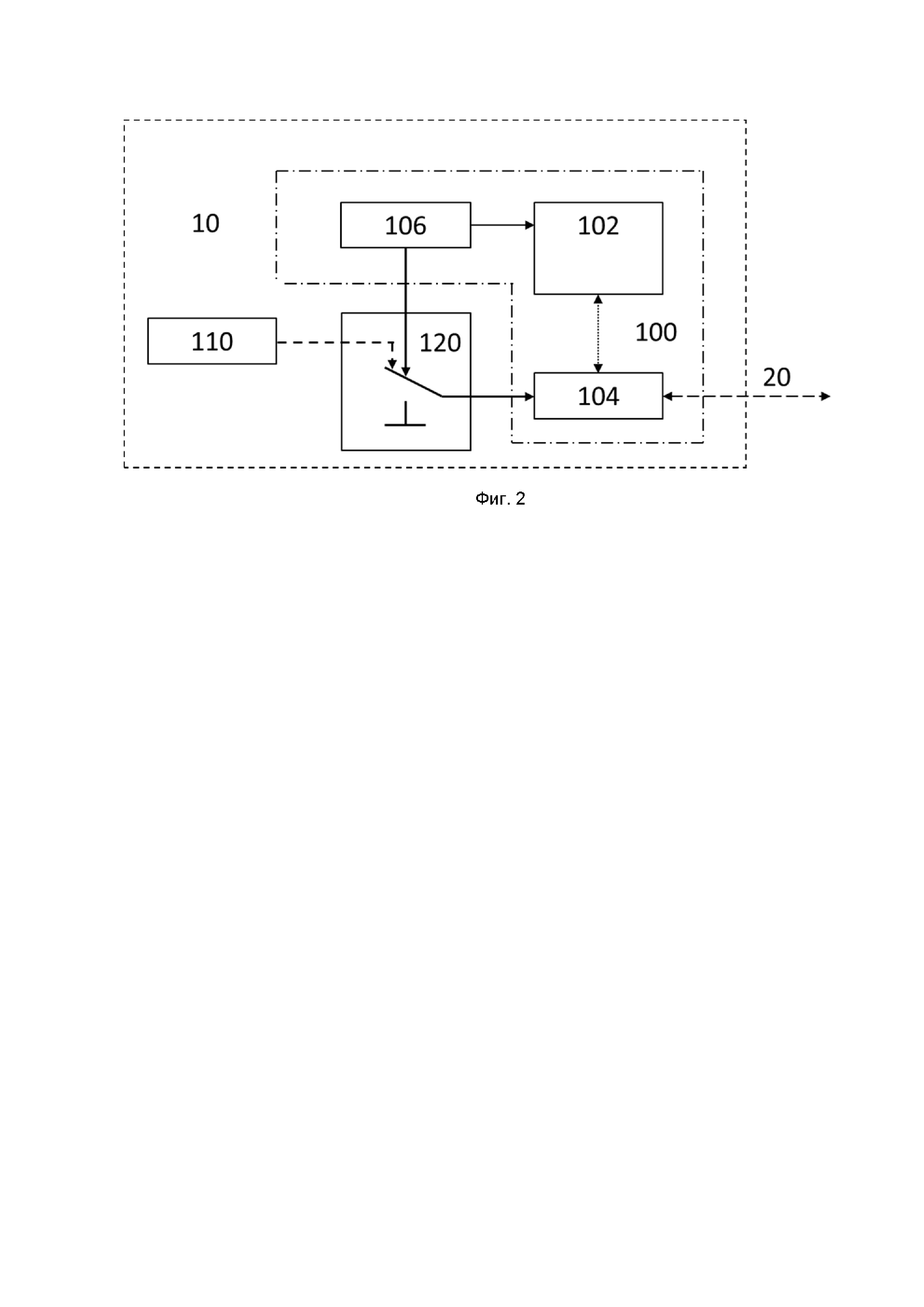

Фигура 2, иллюстрирует систему защиты персонального устройства от неправомерного доступа к нему с замыканием цепей питания периферийных устройств на общий провод (землю).

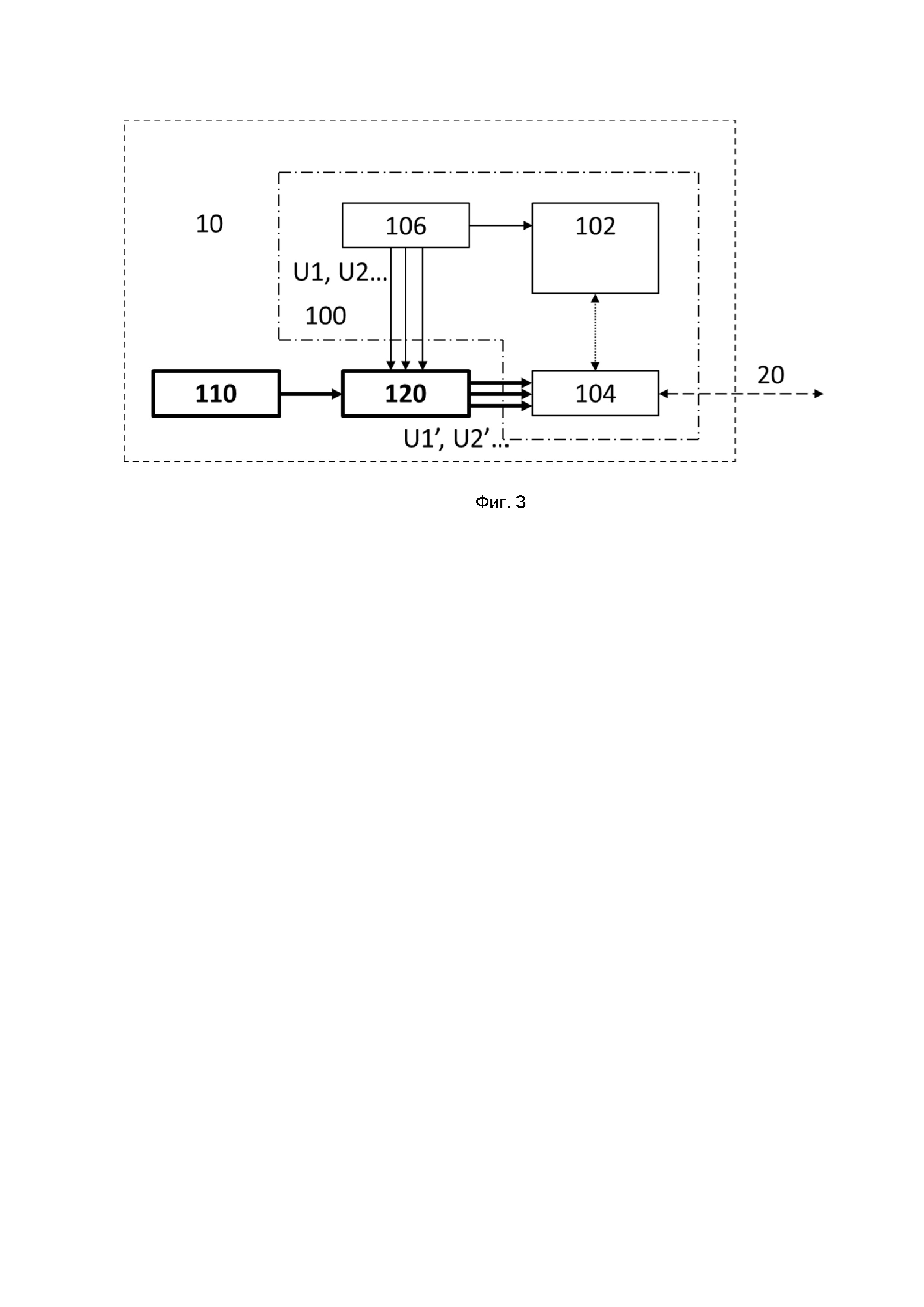

Фигура 3, иллюстрирует систему защиты персонального устройства от неправомерного доступа к нему с числом каналов коммутации напряжений электропитания, равным числу выходных напряжений источника электрического питания персонального устройства.

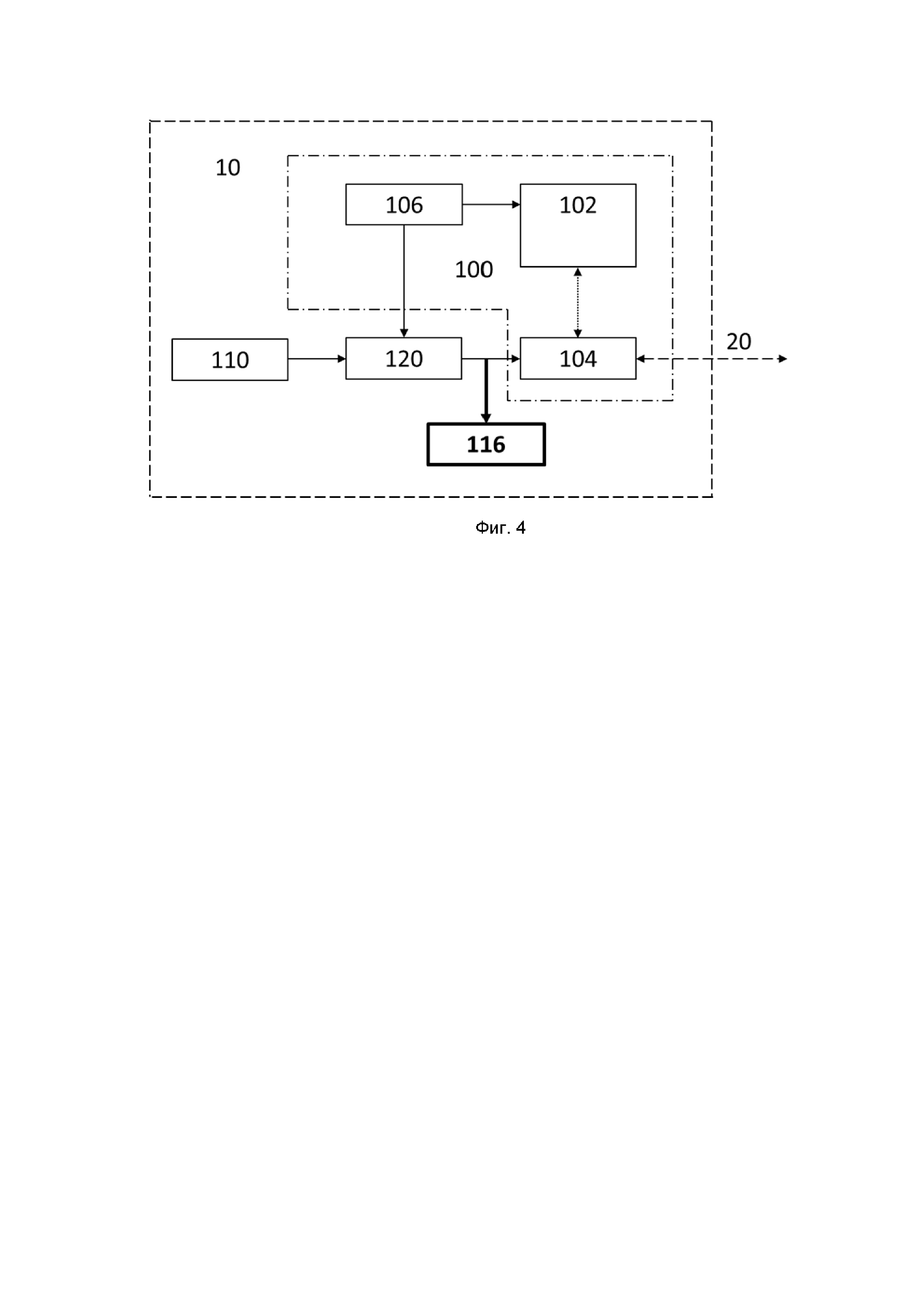

Фигура 4, иллюстрирует систему защиты персонального устройства от неправомерного доступа к нему с индикатором состояния системы защиты.

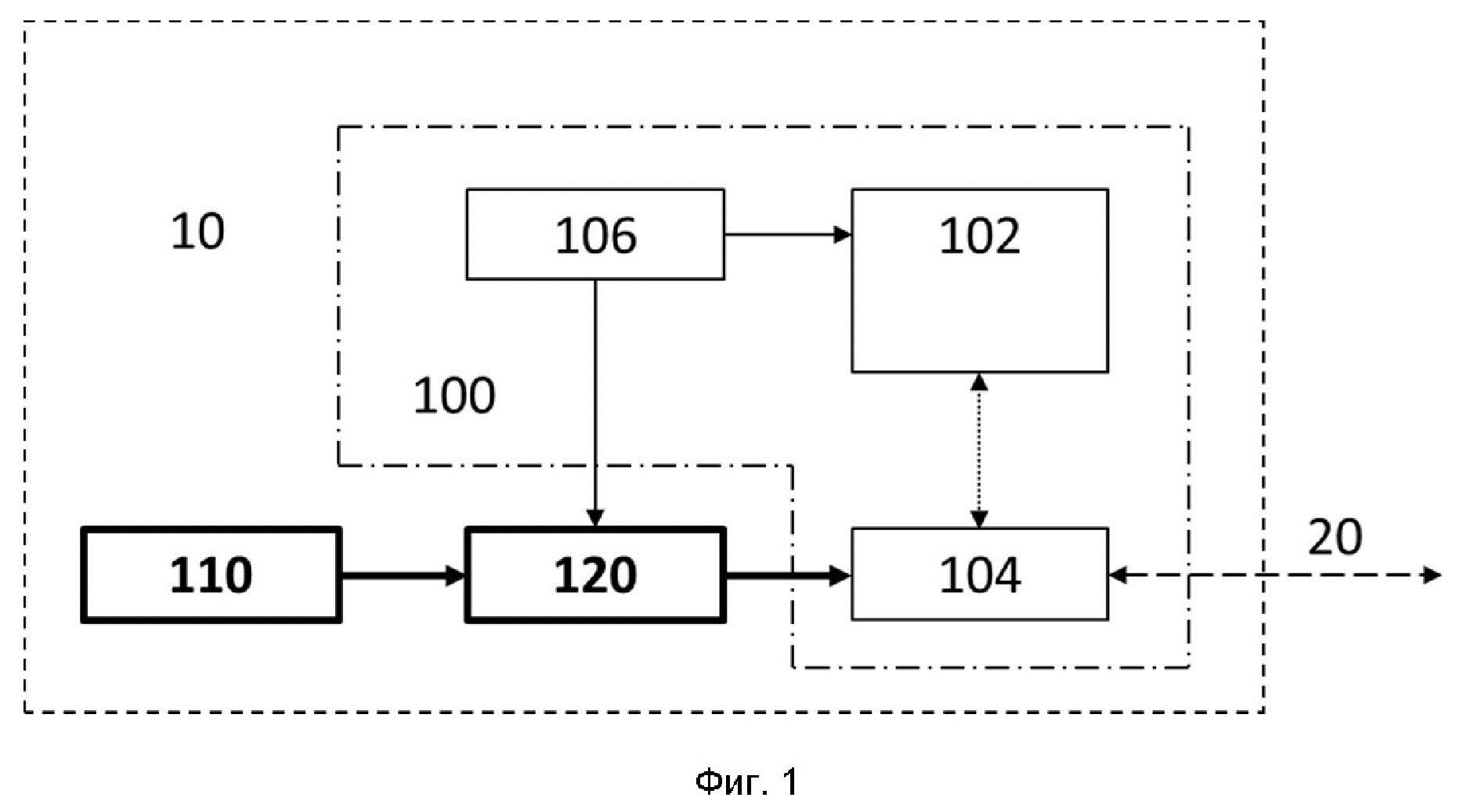

Фигура 5, иллюстрирует систему защиты персонального устройства от неправомерного доступа к нему с звуковым извещателем.

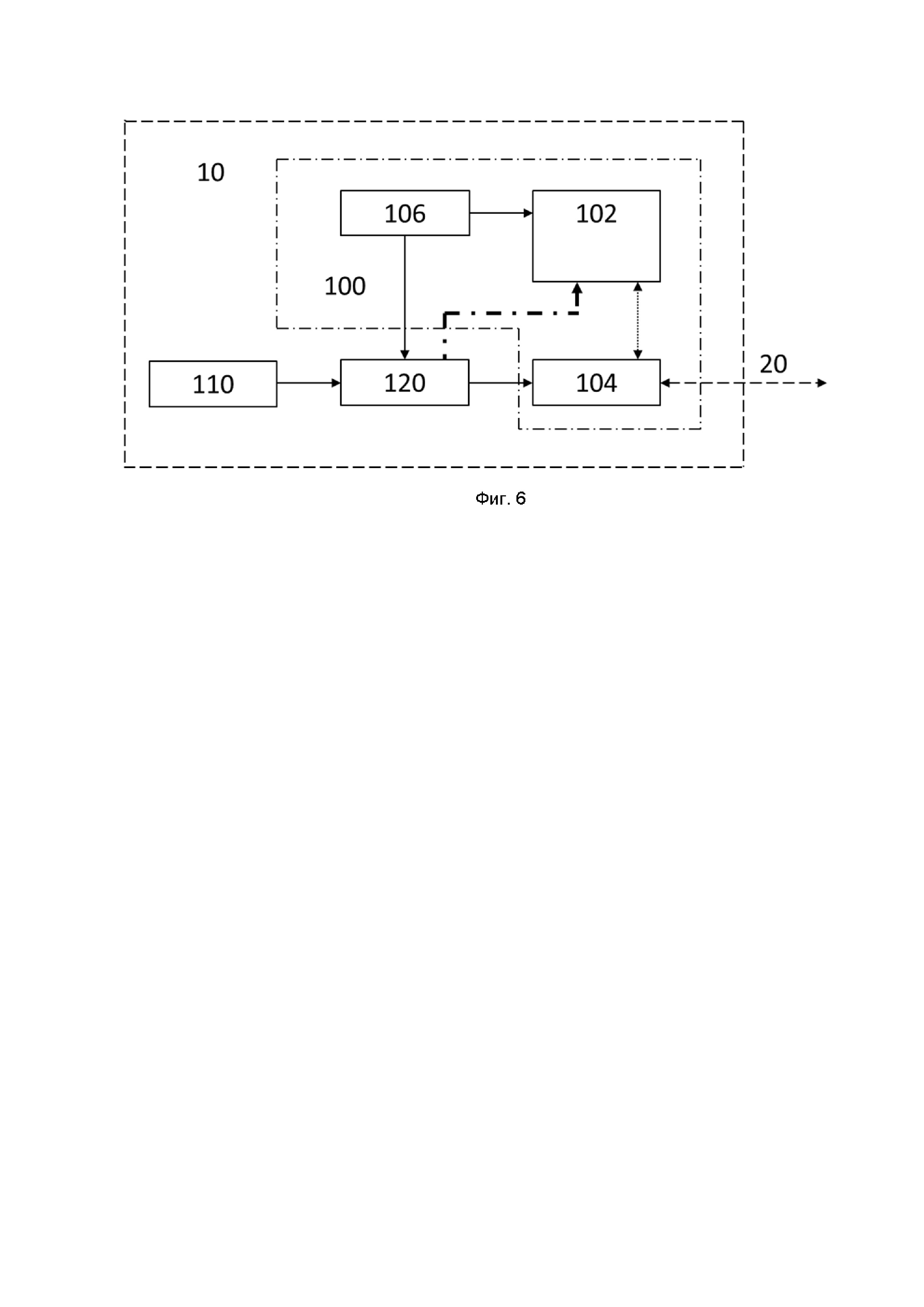

Фигура 6, иллюстрирует систему защиты персонального устройства от неправомерного доступа к нему с оповещением ядра персонального устройства об изменении состояния системы защиты.

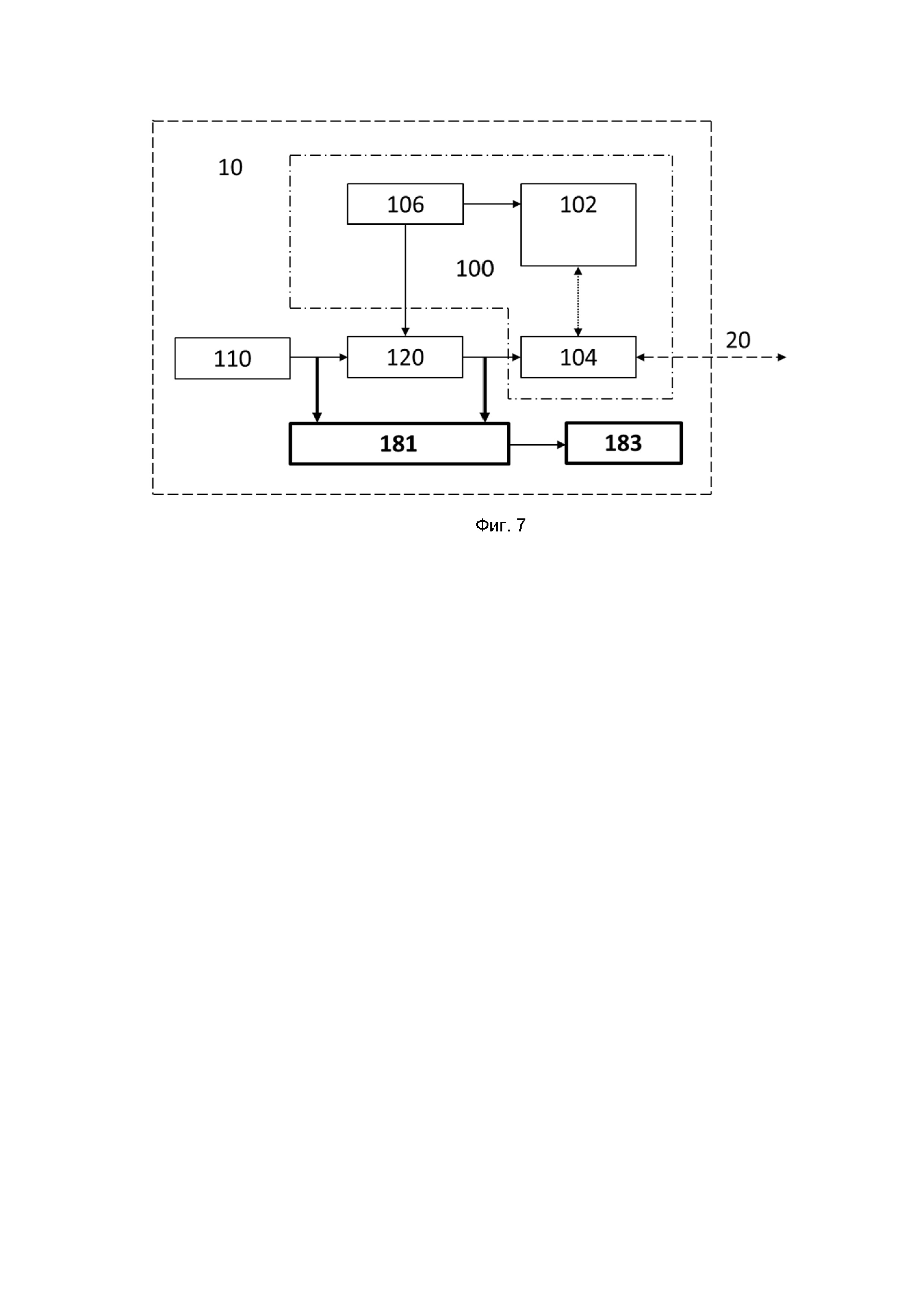

Фигура 7, иллюстрирует систему защиты персонального устройства от неправомерного доступа к нему с анализом фактического состояния системы защиты.

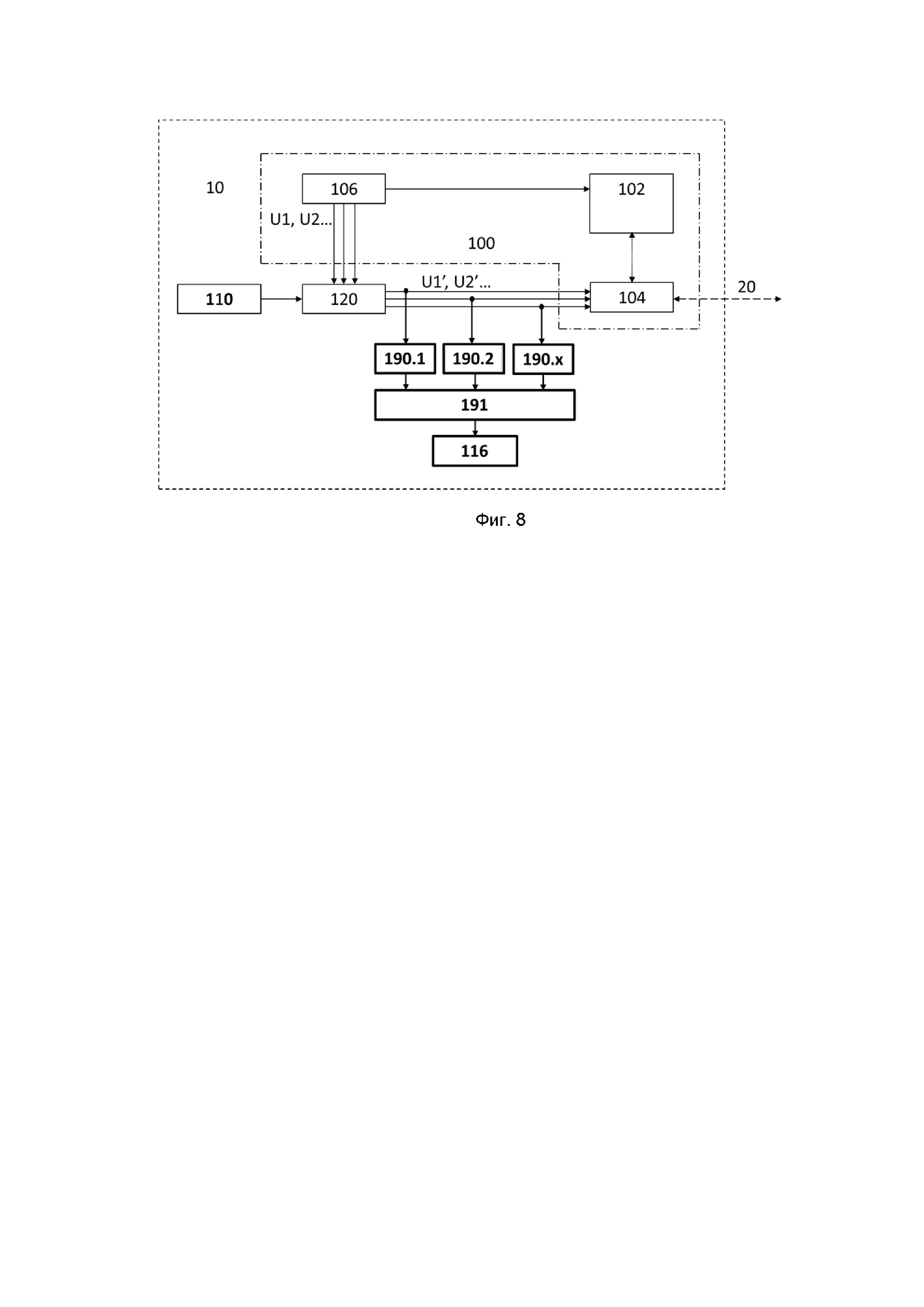

Фигура 8, иллюстрирует систему защиты персонального устройства от неправомерного доступа к нему с анализом фактического наличия напряжений питания периферийных устройств.

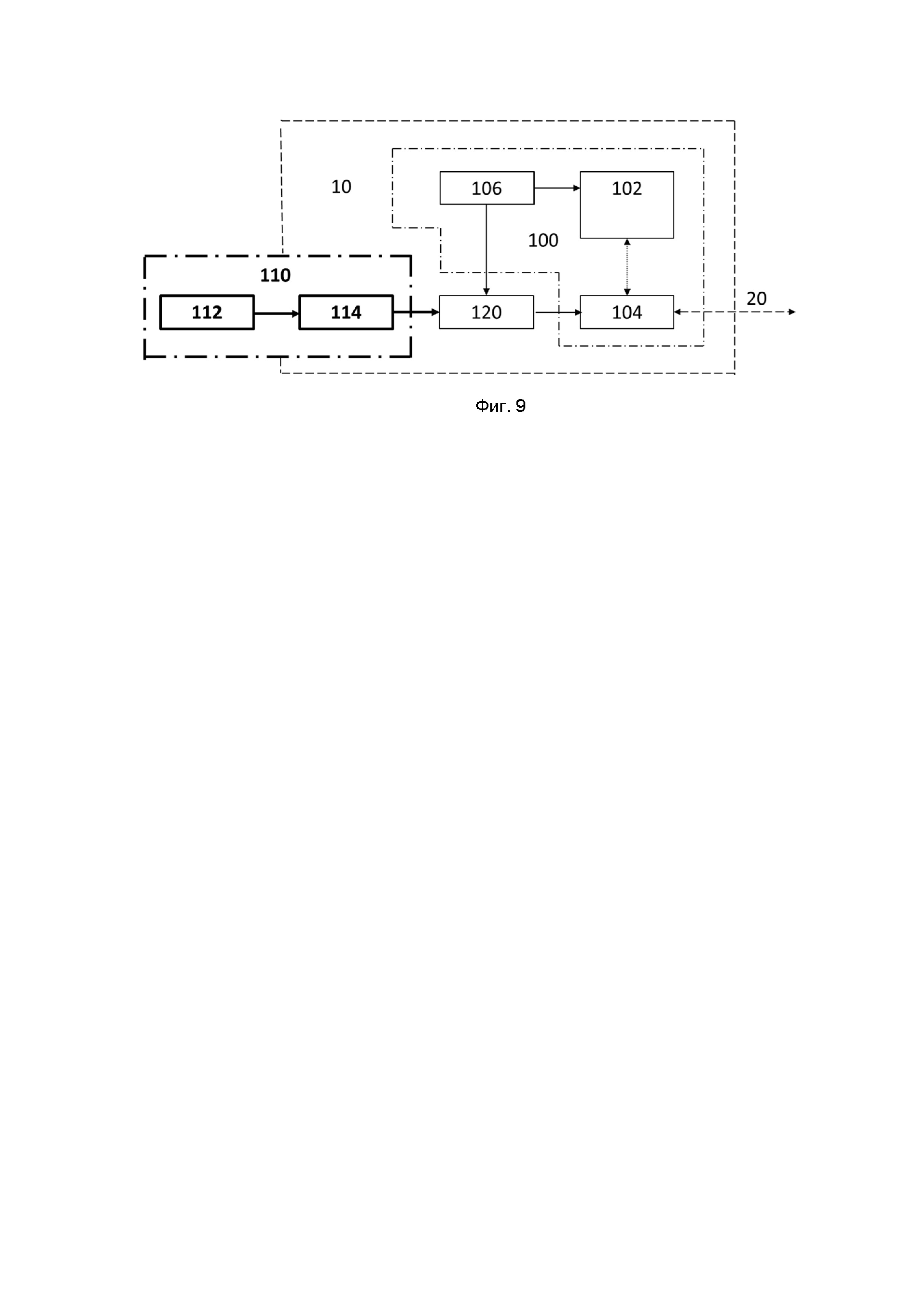

Фигура 9, иллюстрирует систему защиты персонального устройства от неправомерного доступа к нему с разделением изолированного выключателя на управляющий и исполнительный элементы.

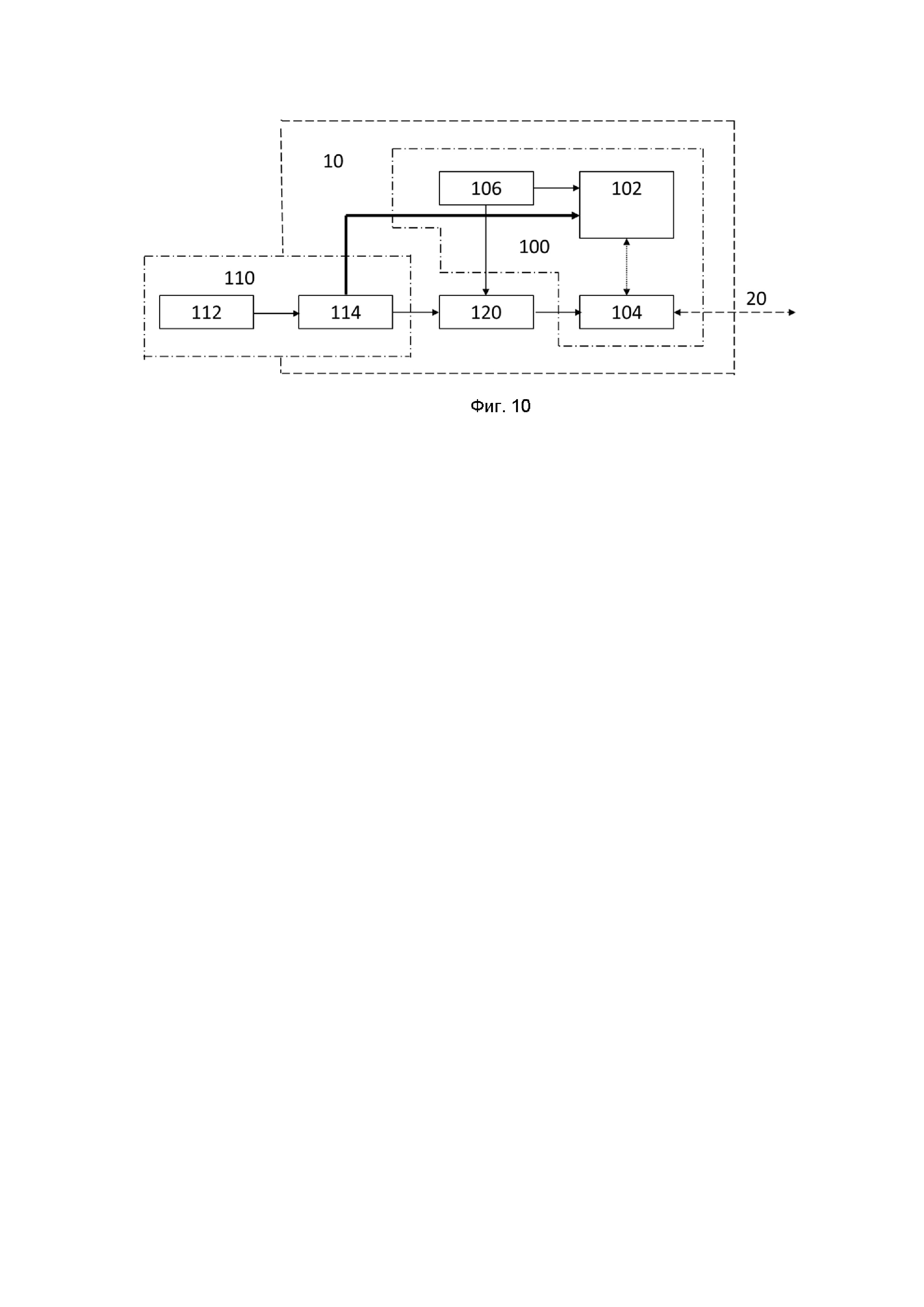

Фигура 10, иллюстрирует систему защиты персонального устройства от неправомерного доступа к нему с формированием исполнительным элементом изолированного выключателя сигнала ядру персонального устройства об изменении состояния системы защиты.

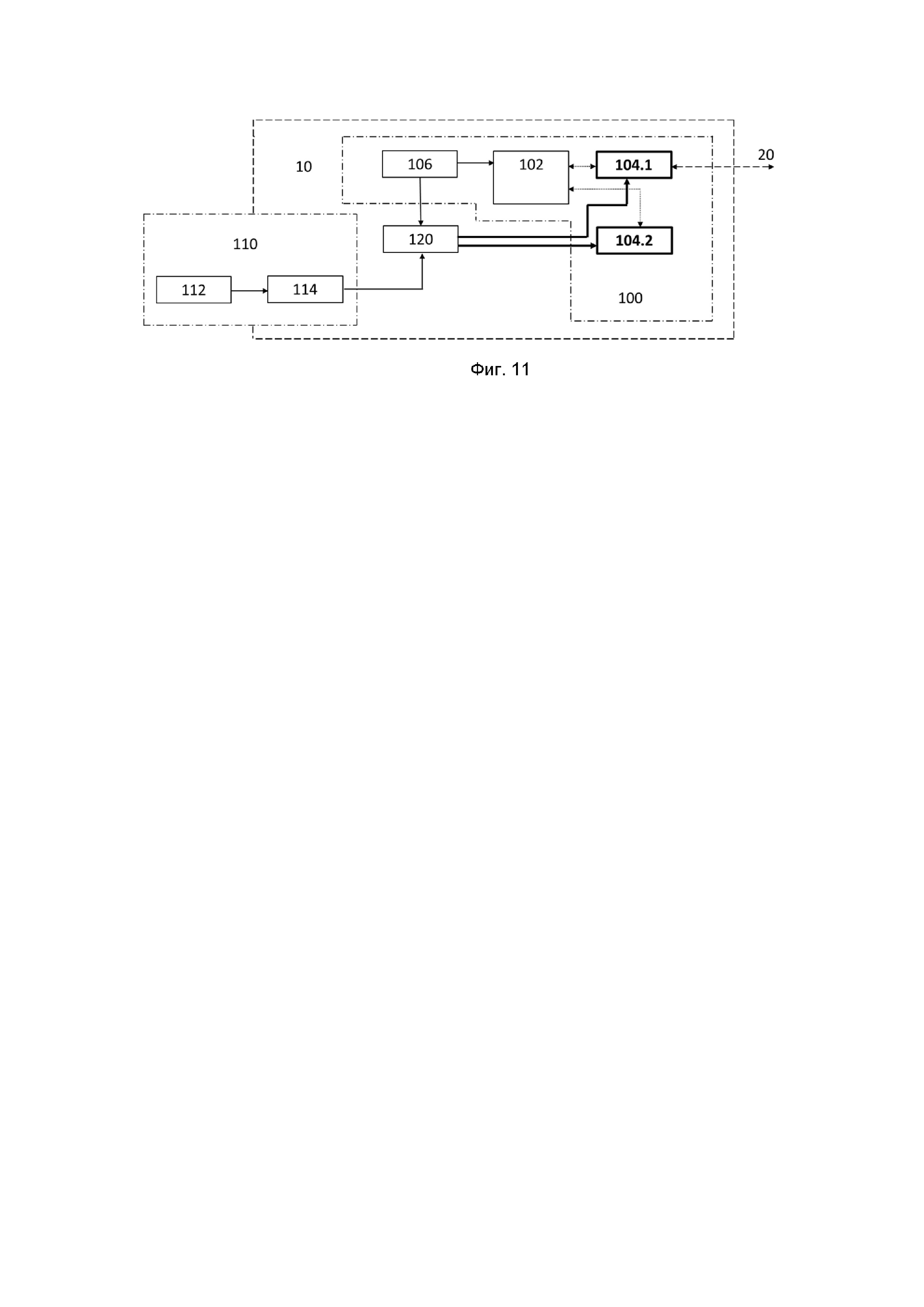

Фигура 11, иллюстрирует систему защиты персонального устройства от неправомерного доступа к нему с коммутацией подачи энергии раздельно на каждое периферийное устройство.

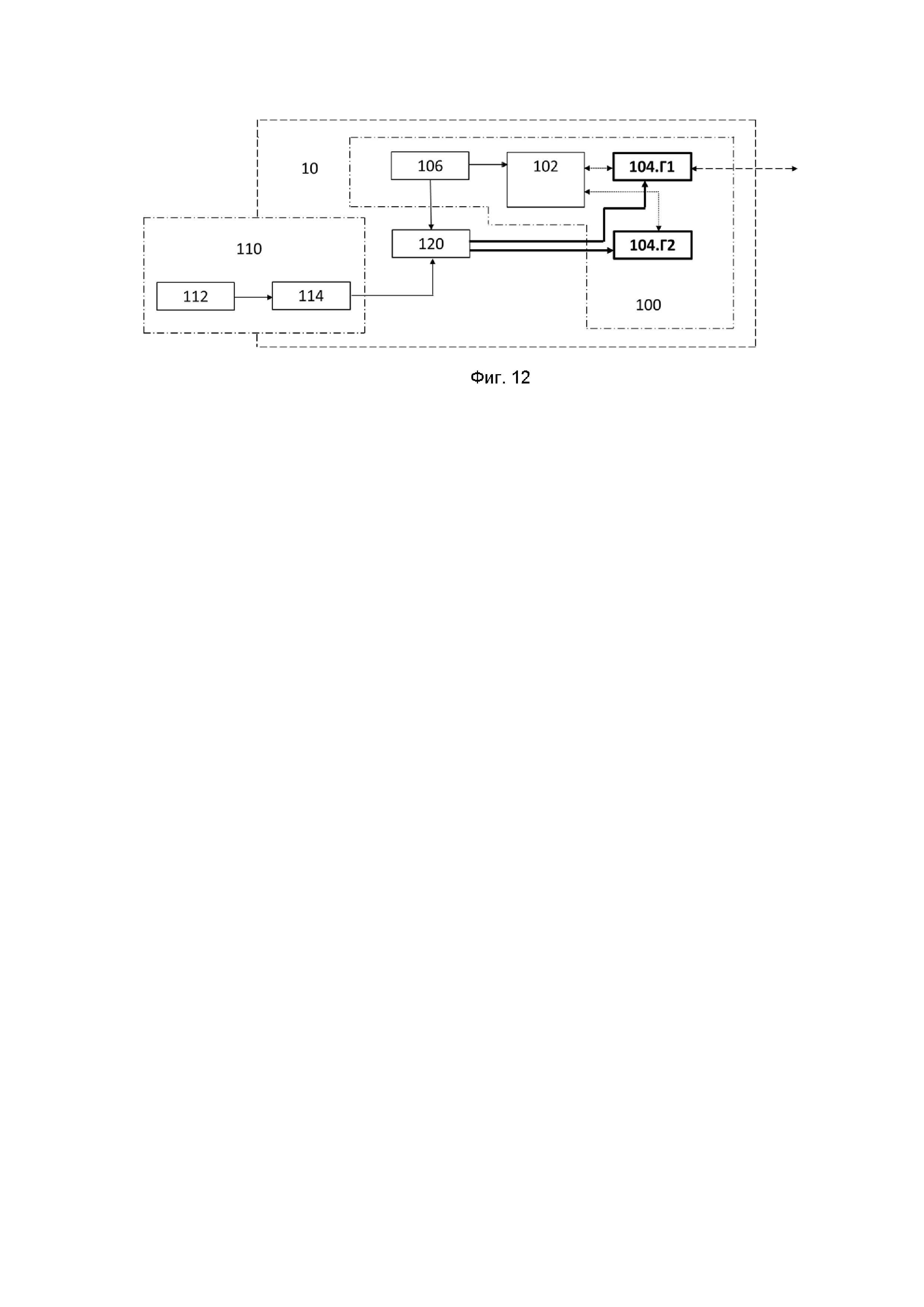

Фигура 12, иллюстрирует систему защиты персонального устройства от неправомерного доступа к нему с коммутацией подачи энергии на группы периферийных устройств.

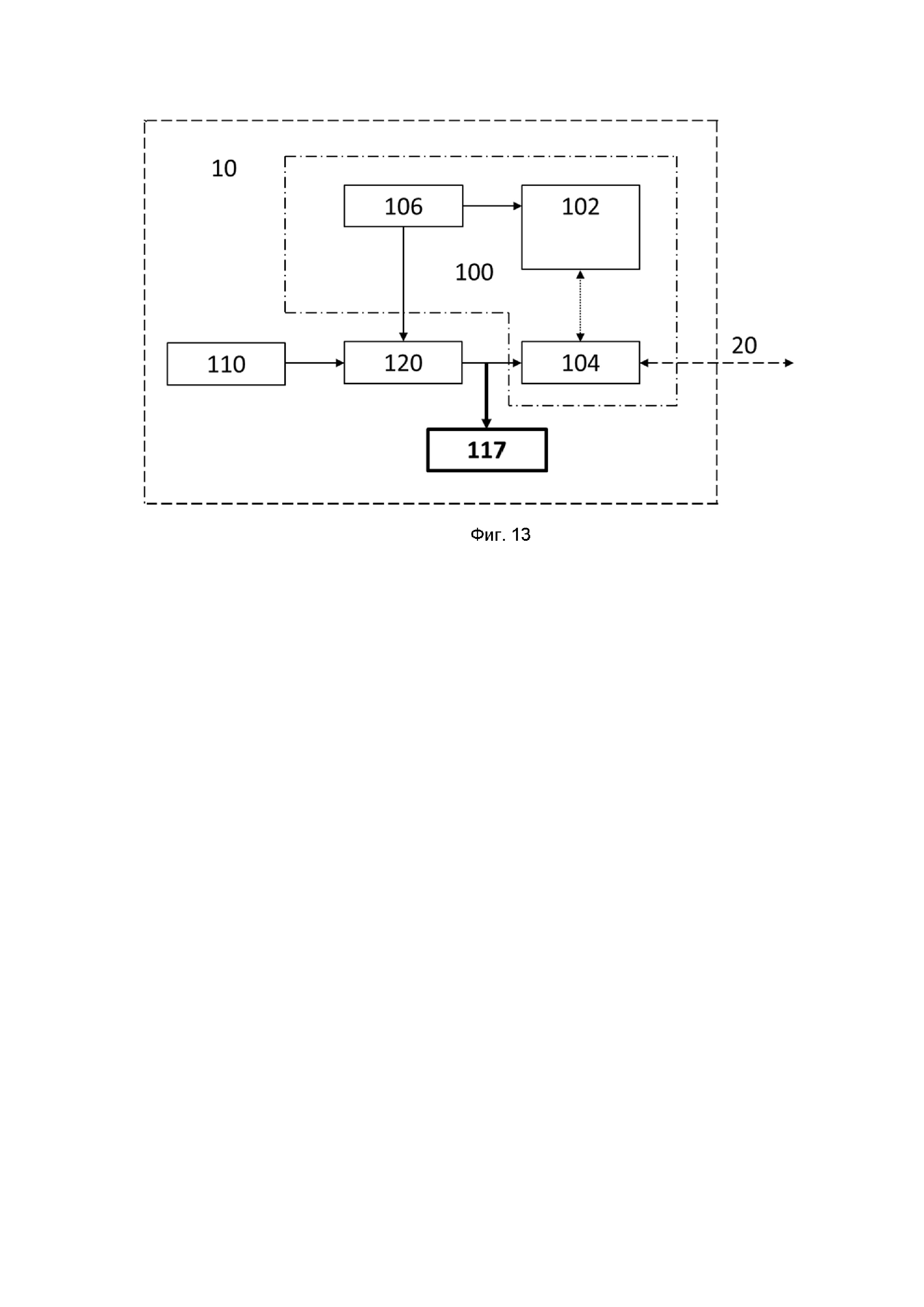

Фигура 13, иллюстрирует систему защиты персонального устройства от неправомерного доступа к нему с отображением требуемого числа состояний дисплеем.

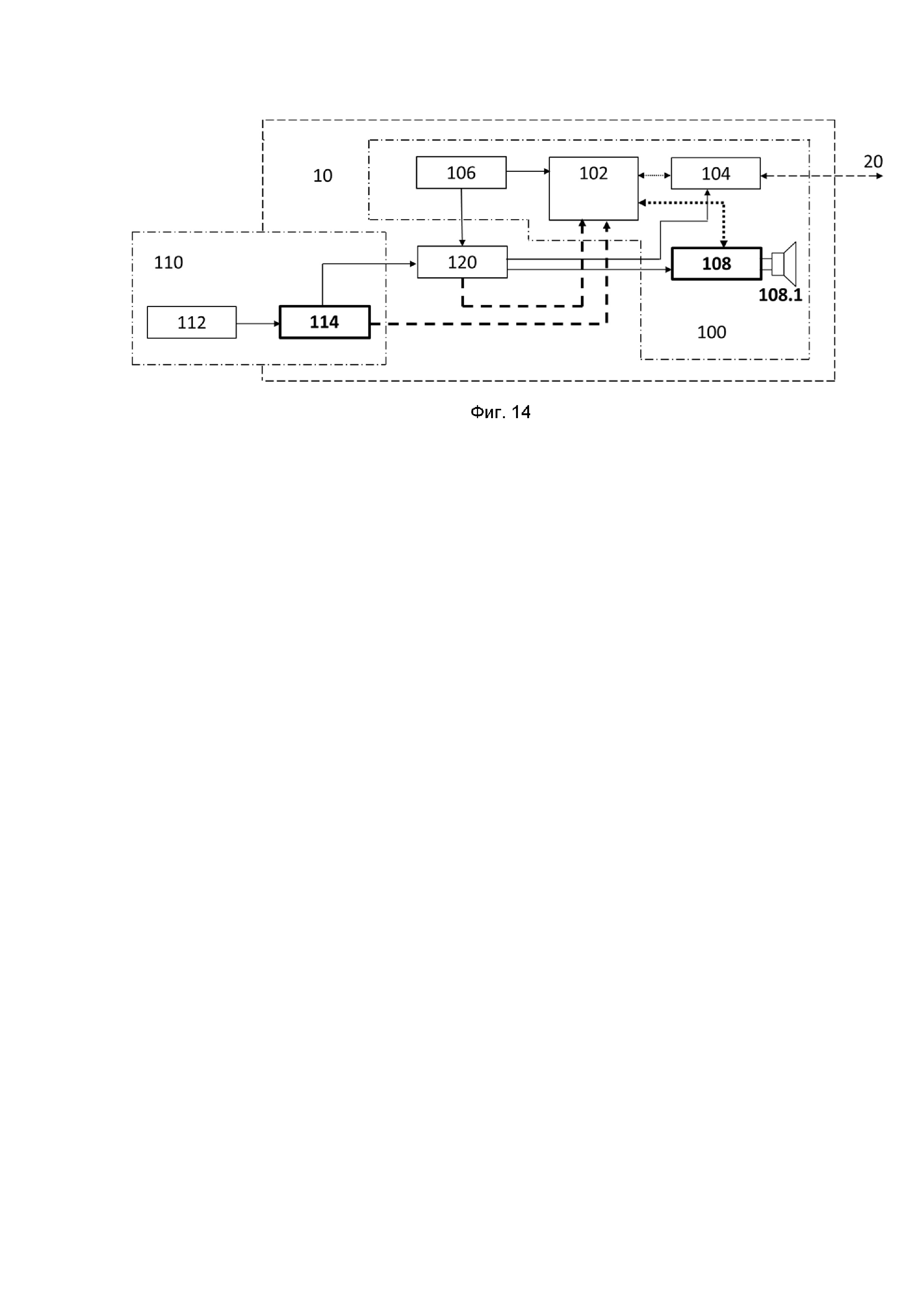

Фигура 14, иллюстрирует систему защиты персонального устройства от неправомерного доступа к нему с голосовым информатором об изменении состояния.

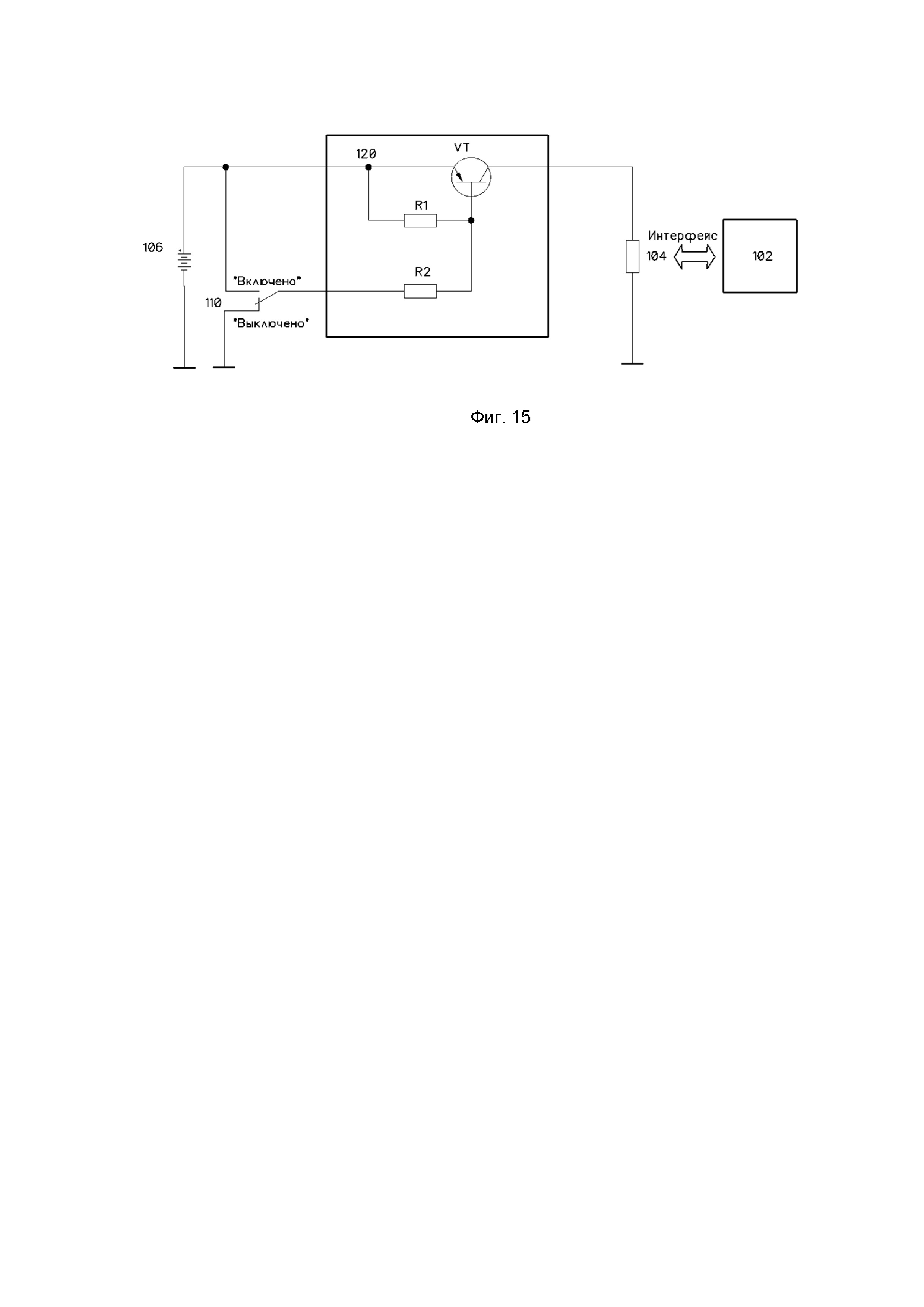

Фигура 15, иллюстрирует схему коммутации электрической энергии на биполярном транзисторе.

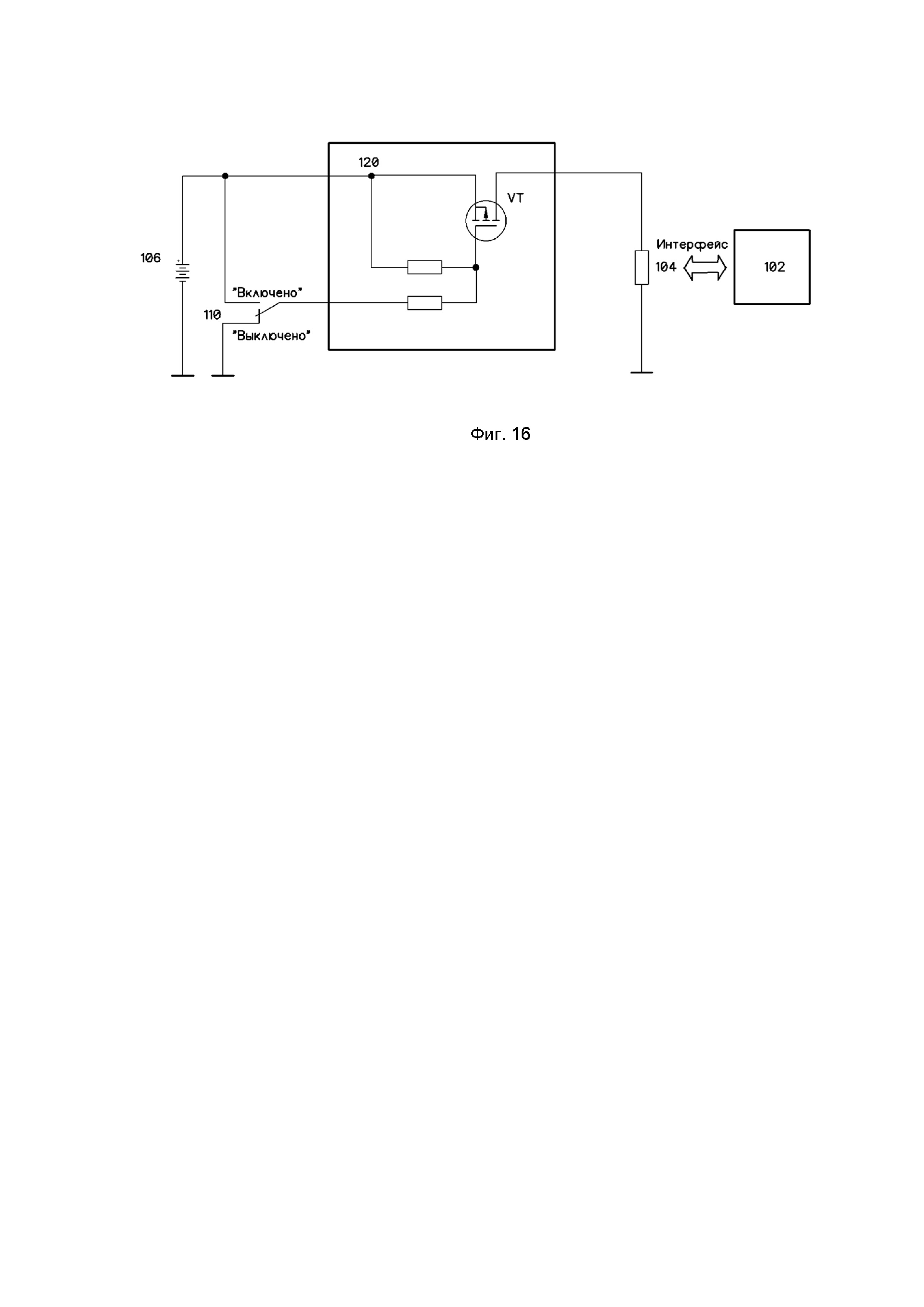

Фигура 16, иллюстрирует схему коммутации электрической энергии на полевом транзисторе.

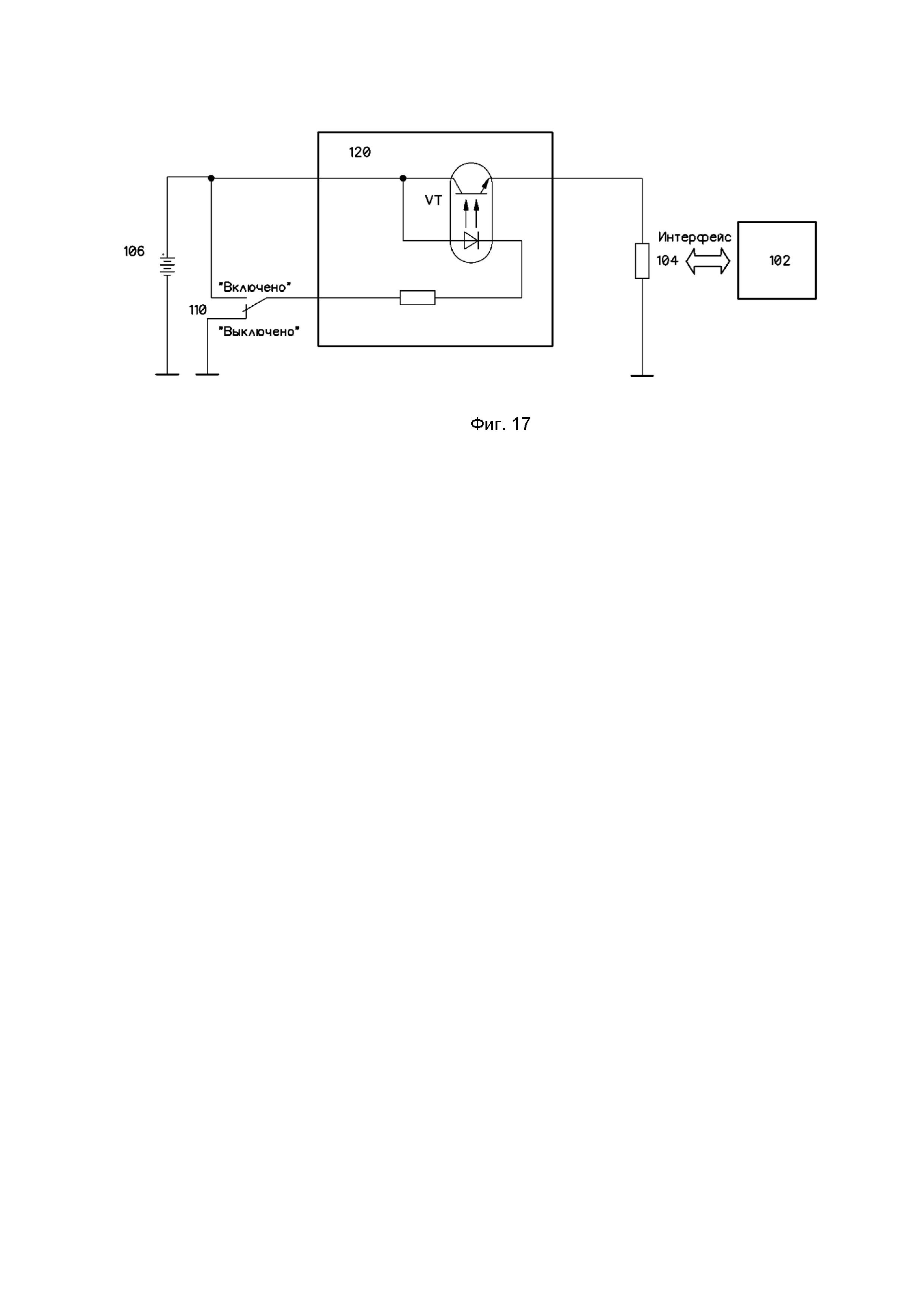

Фигура 17, иллюстрирует схему коммутации электрической энергии на оптроне.

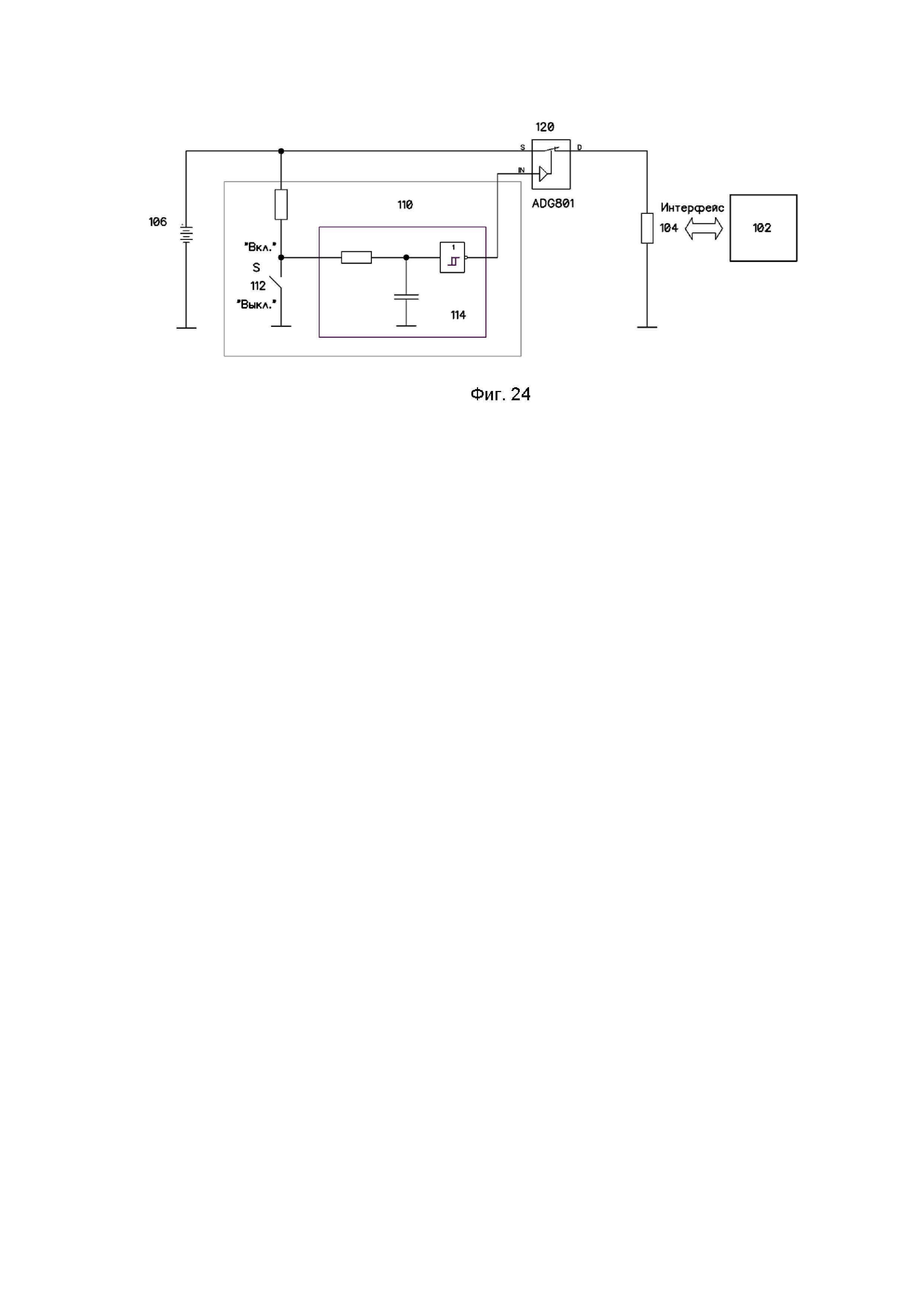

Фигура 18, иллюстрирует схему коммутации электрической энергии системы защиты персонального устройства от неправомерного доступа к нему на аналоговом коммутаторе с реализацией замыкания цепей питания периферийного устройства на общий провод («землю»).

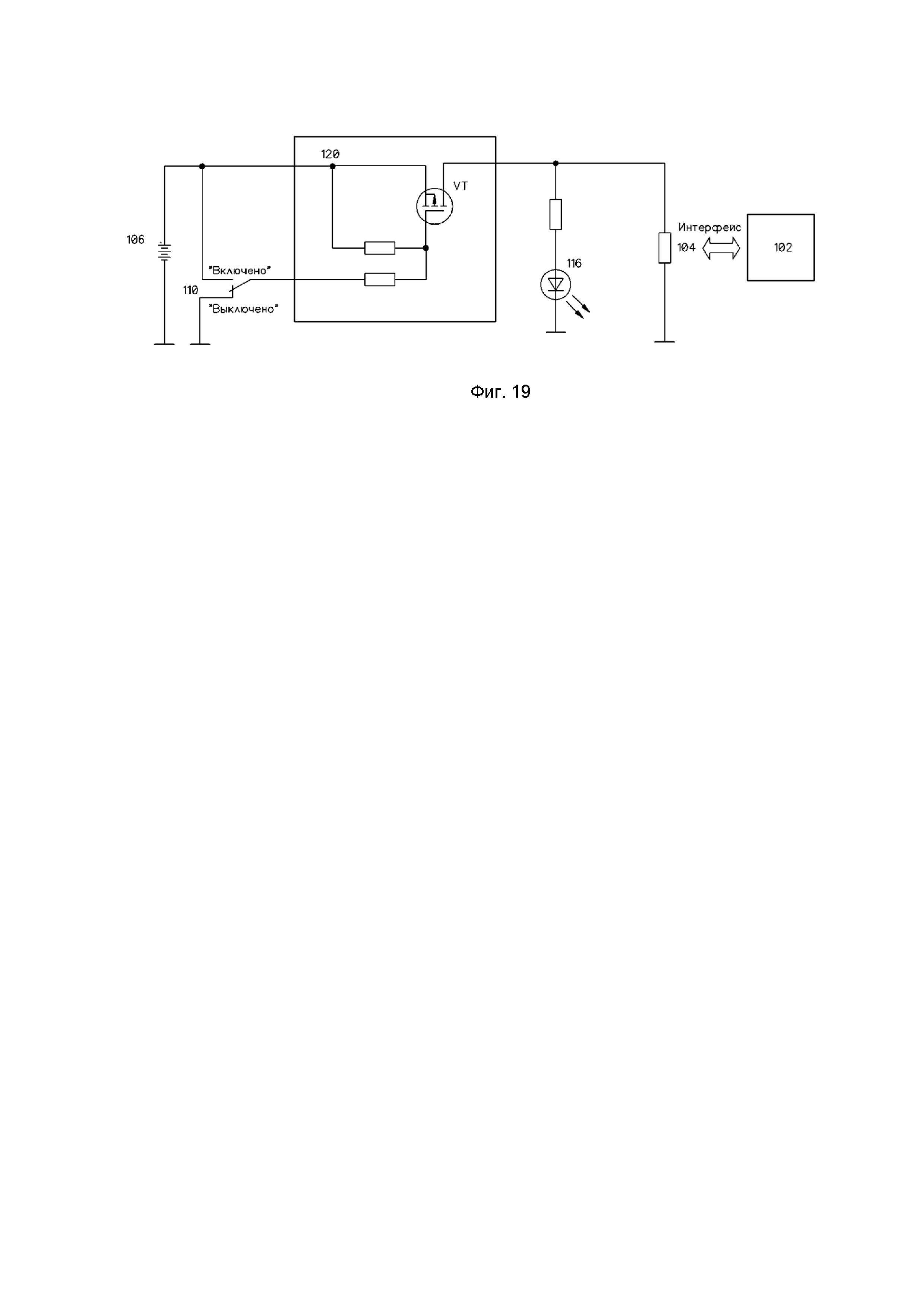

Фигура 19, иллюстрирует систему защиты персонального устройства от неправомерного доступа к нему с индикатором состояния системы защиты персонального устройства.

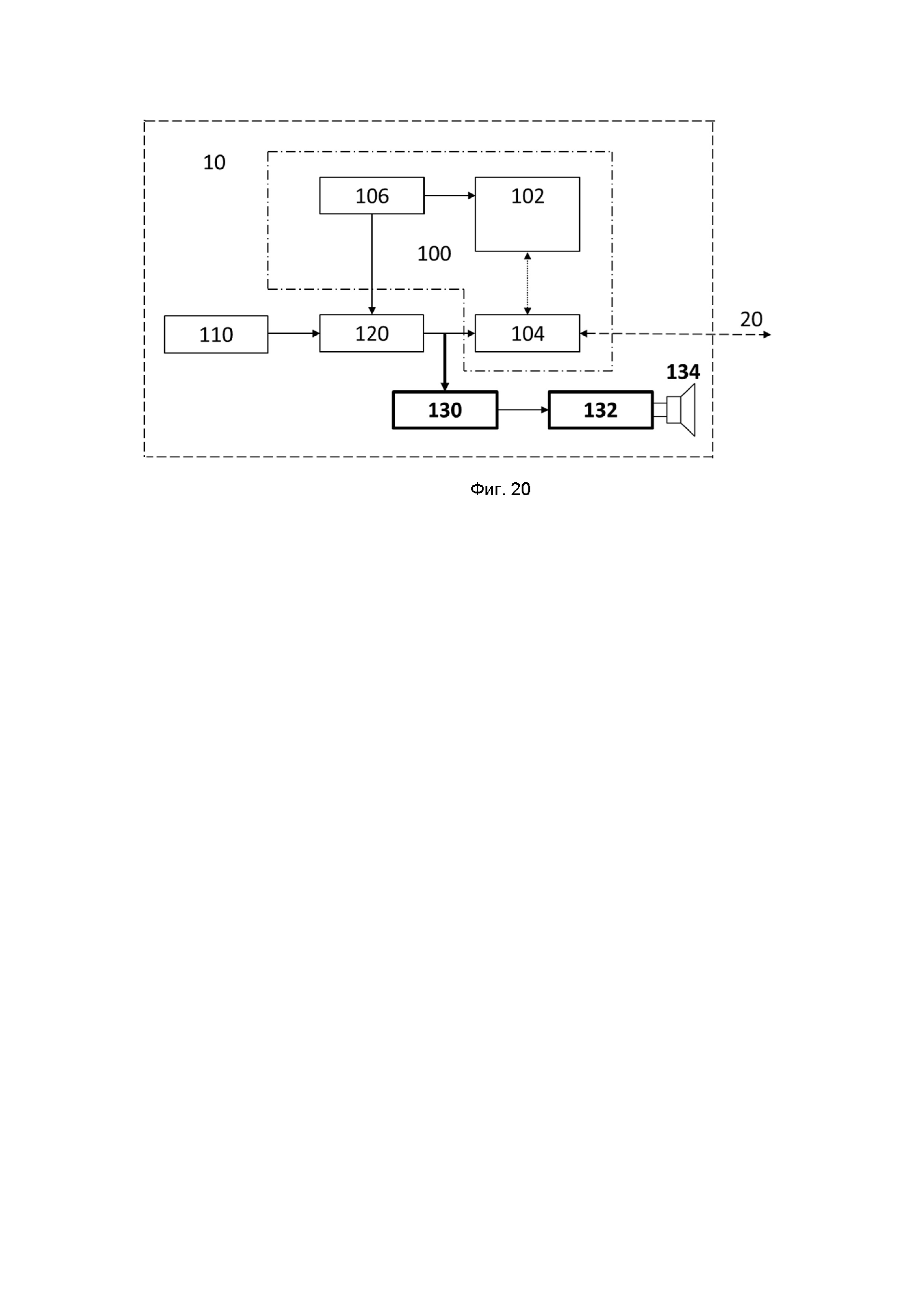

Фигура 20, иллюстрирует систему защиты персонального устройства от неправомерного доступа к нему со звуковым извещателем.

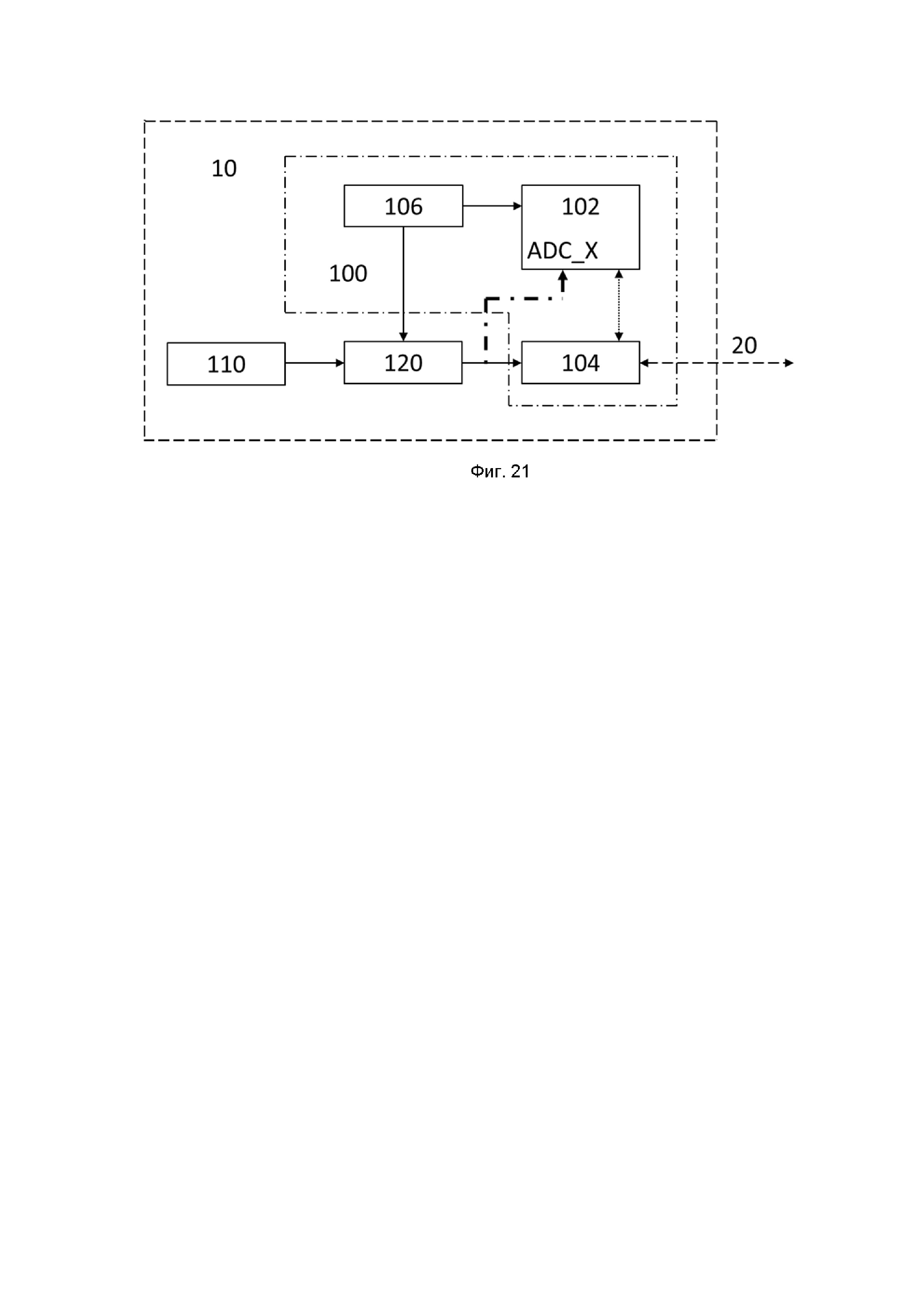

Фигура 21, иллюстрирует систему защиты персонального устройства от неправомерного доступа к нему с сигнализацией схемы коммутации электрической энергии ядру персонального устройства об изменении состояния системы защиты.

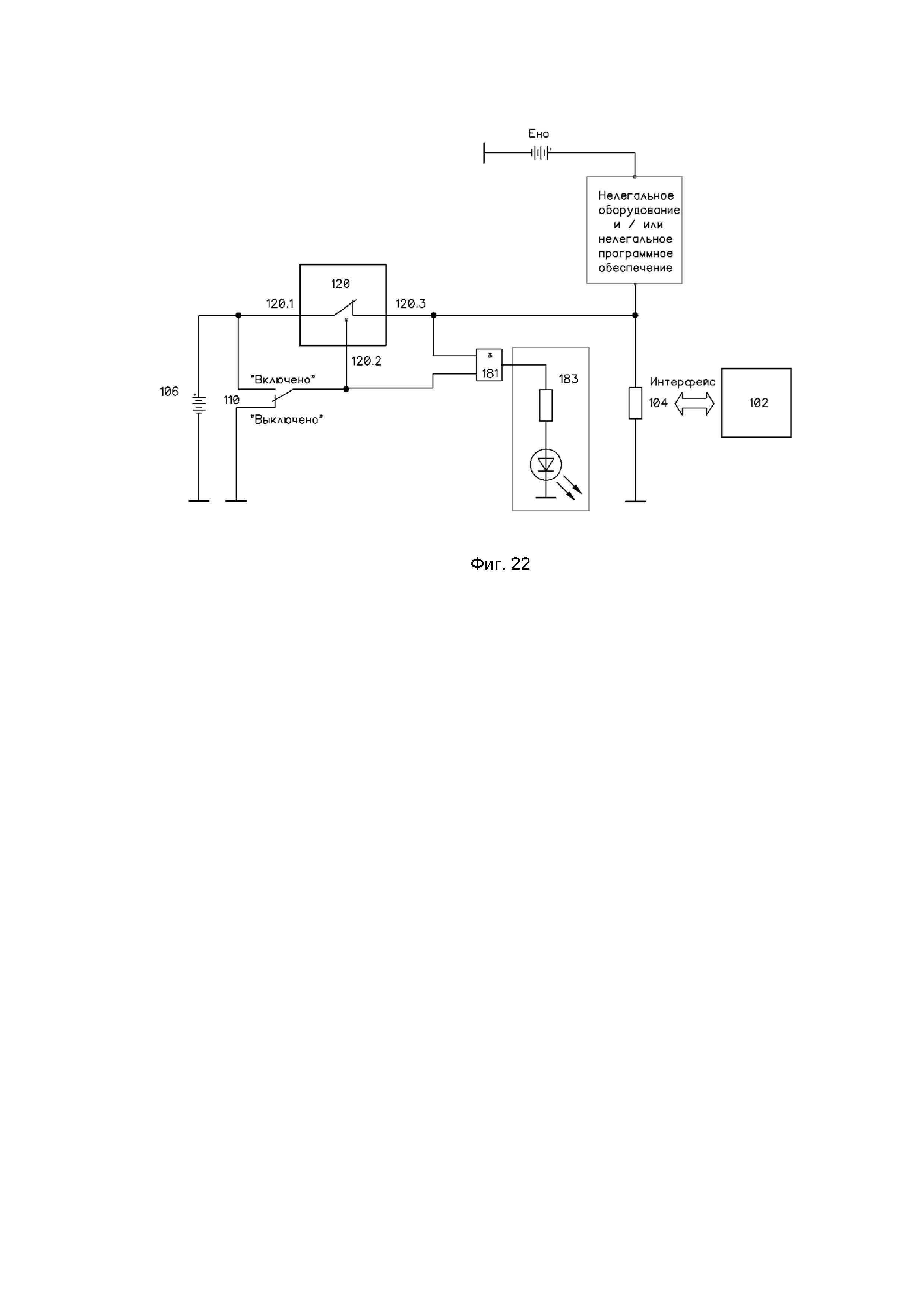

Фигура 22, иллюстрирует систему защиты персонального устройства от неправомерного доступа к нему с схемой анализа фактического состояния системы защиты.

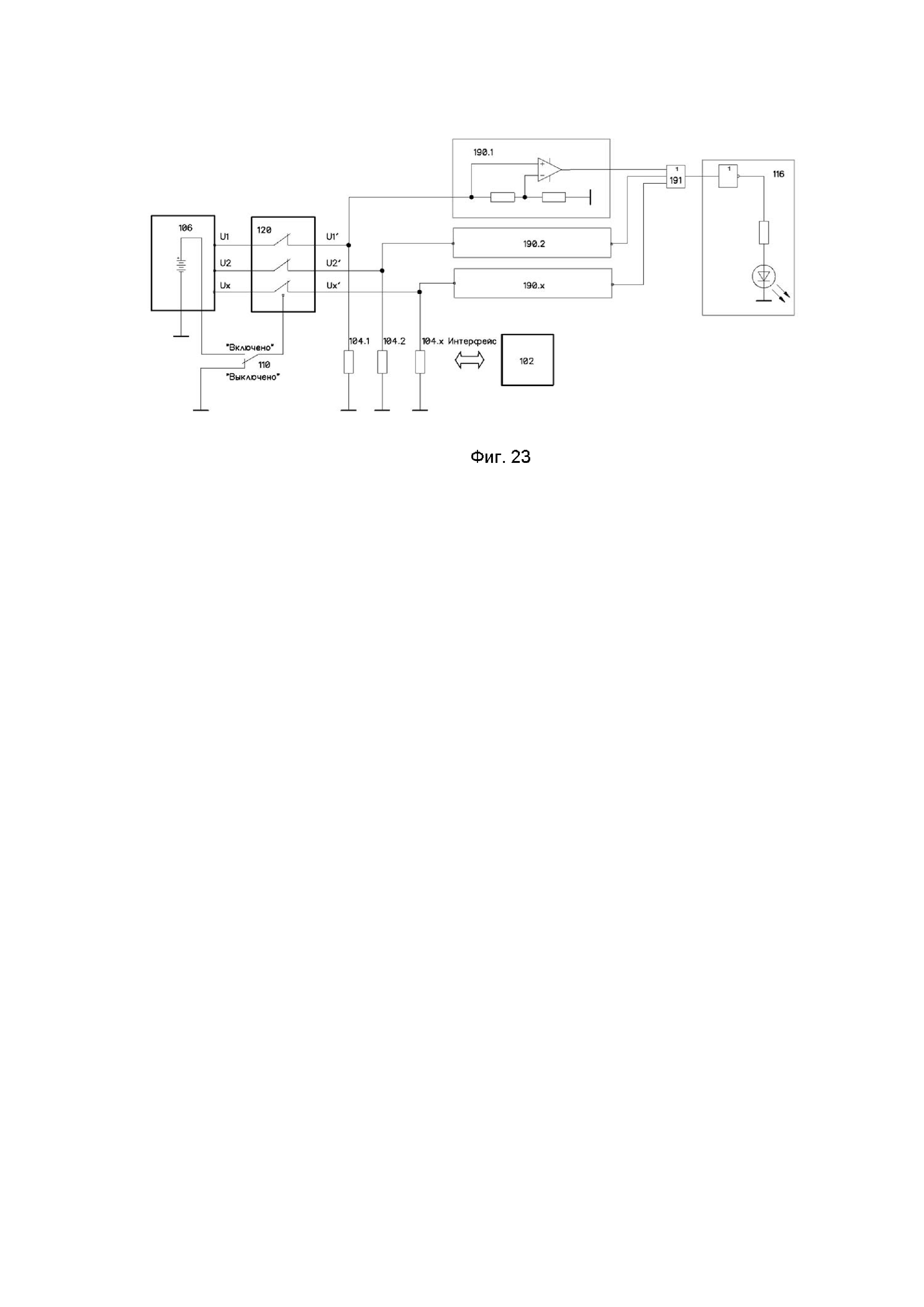

Фигура 23, иллюстрирует систему защиты персонального устройства от неправомерного доступа к нему с схемой анализа наличия напряжений питания периферийных устройств.

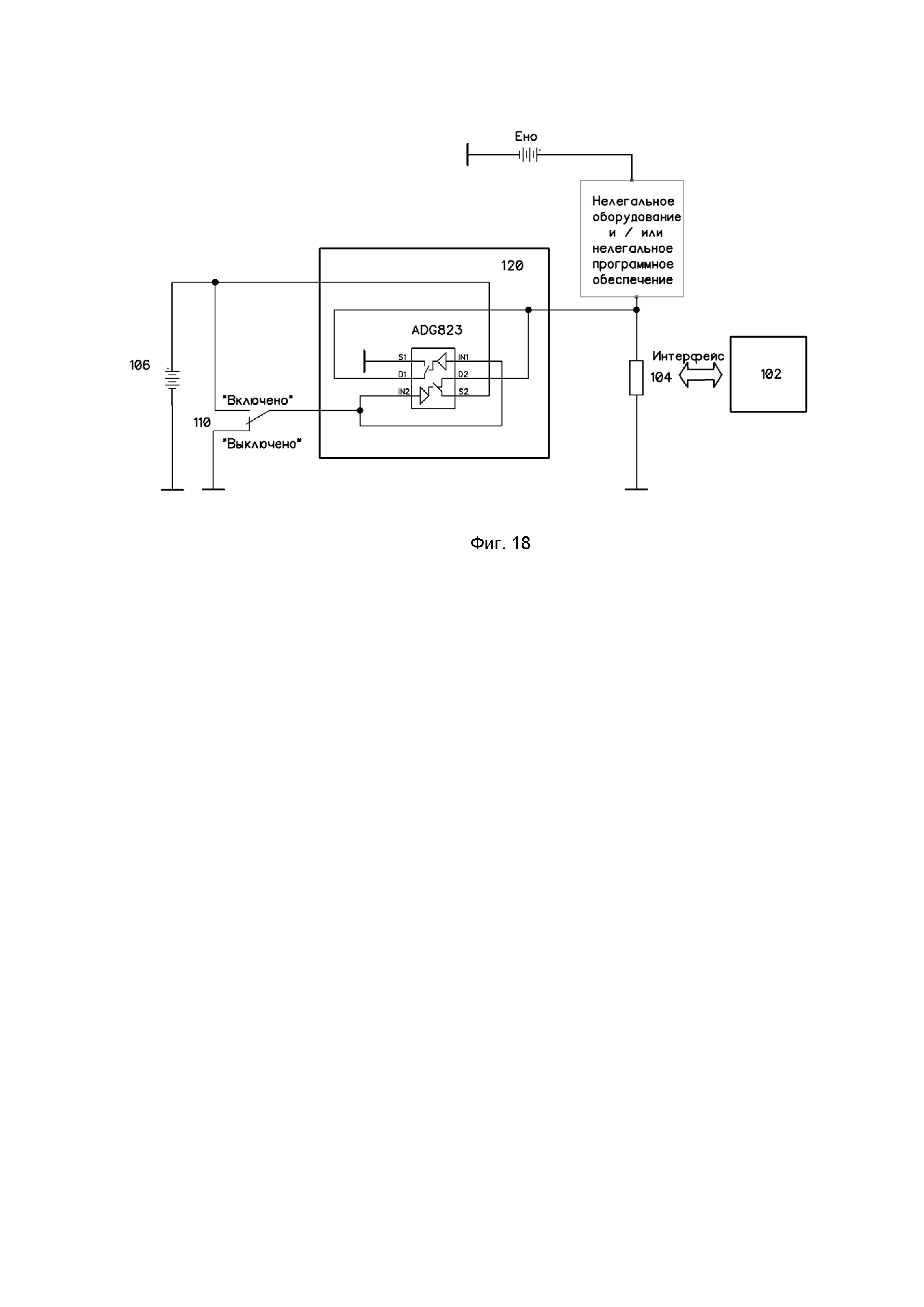

Фигура 24, иллюстрирует систему защиты персонального устройства от неправомерного доступа к нему с разделением изолированного выключателя на управляющий и исполнительный элементы.

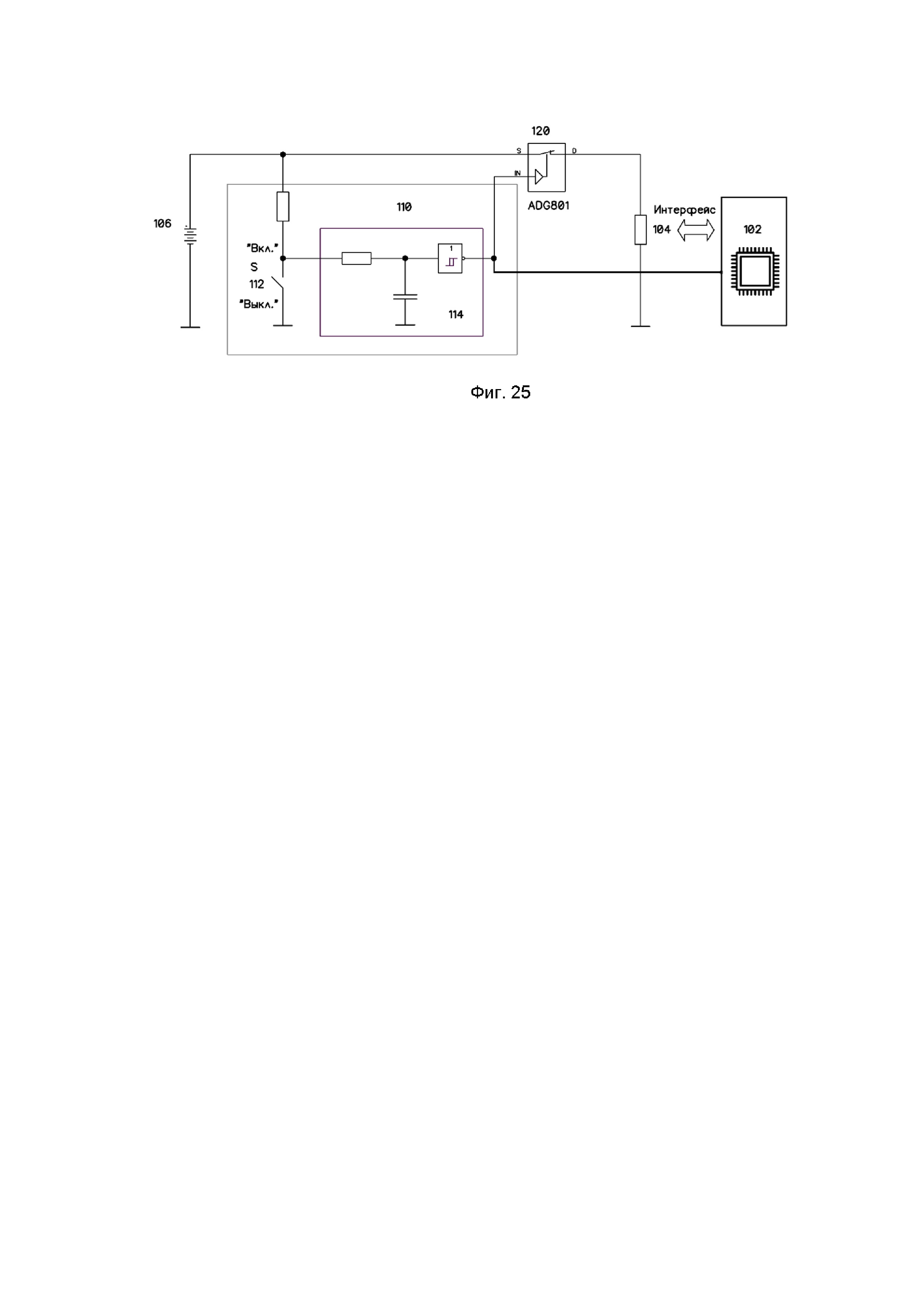

Фигура 25, иллюстрирует систему защиты персонального устройства от неправомерного доступа с сигнализацией исполнительным элементом изолированного выключателя ядру персонального устройства об изменении состояния системы защиты.

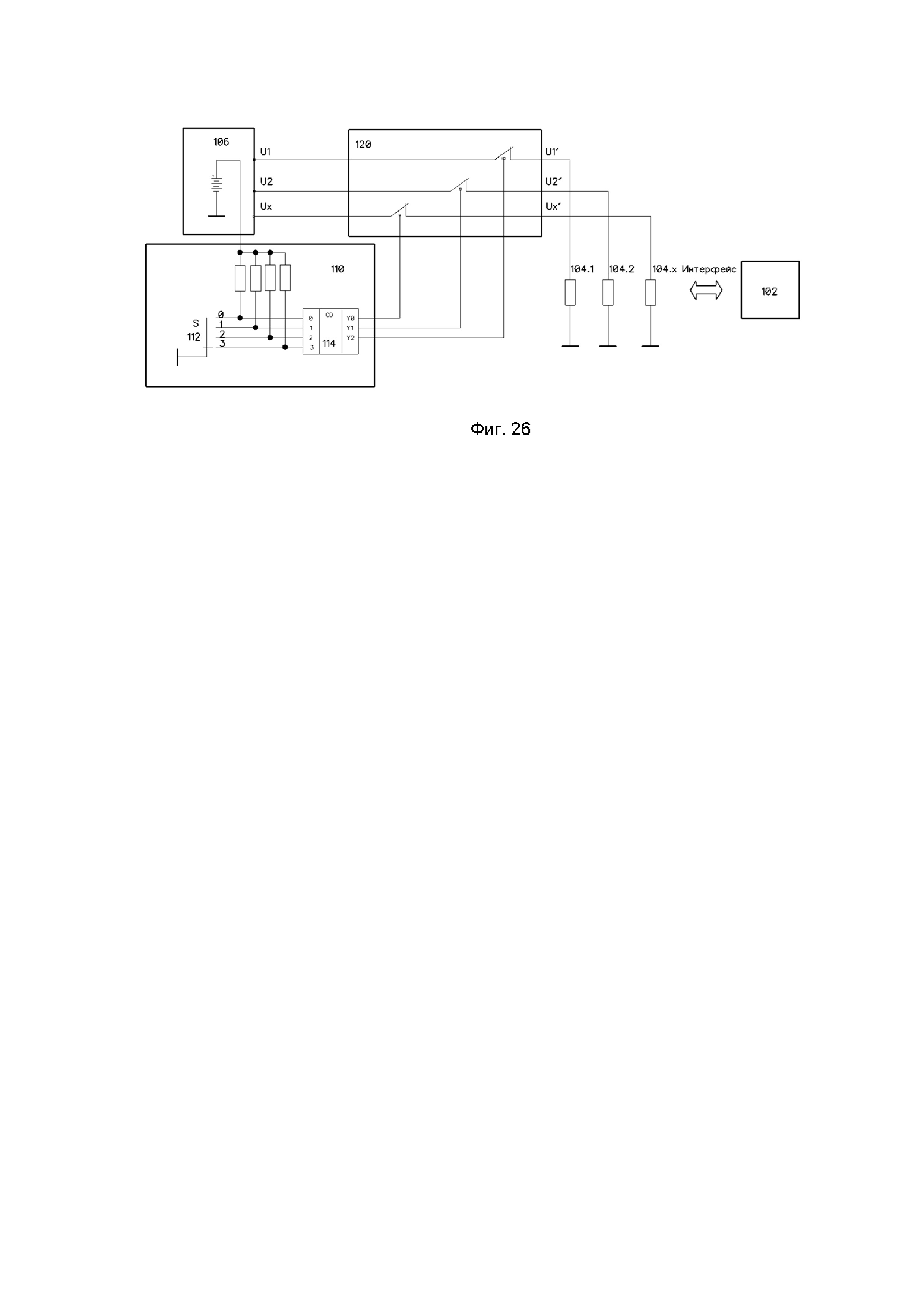

Фигура 26, иллюстрирует систему защиты персонального устройства от неправомерного доступа к нему с множественным состоянием.

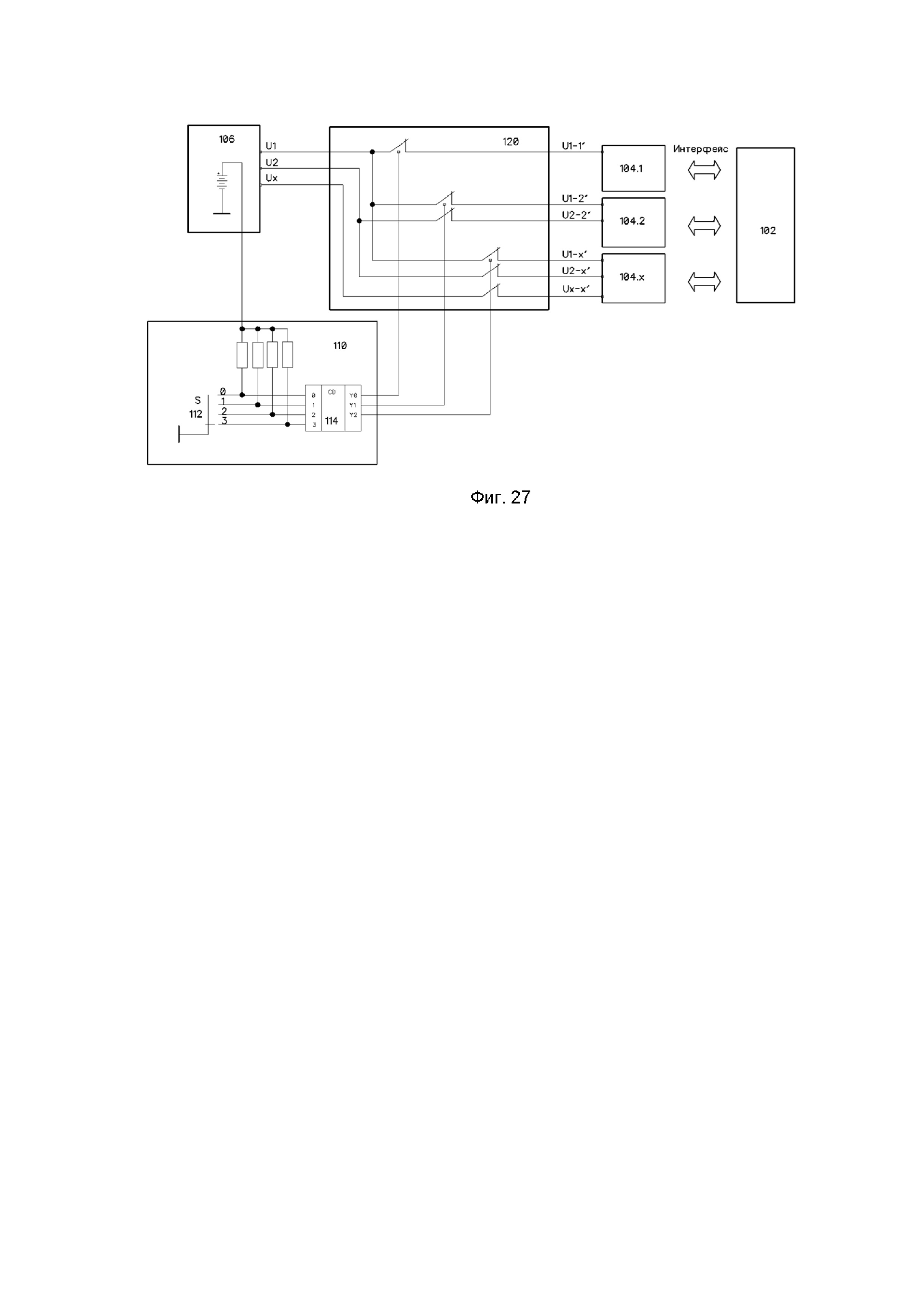

Фигура 27, иллюстрирует систему защиты персонального устройства от неправомерного доступа к нему с раздельной подачей электрической энергии на каждое периферийное устройство.

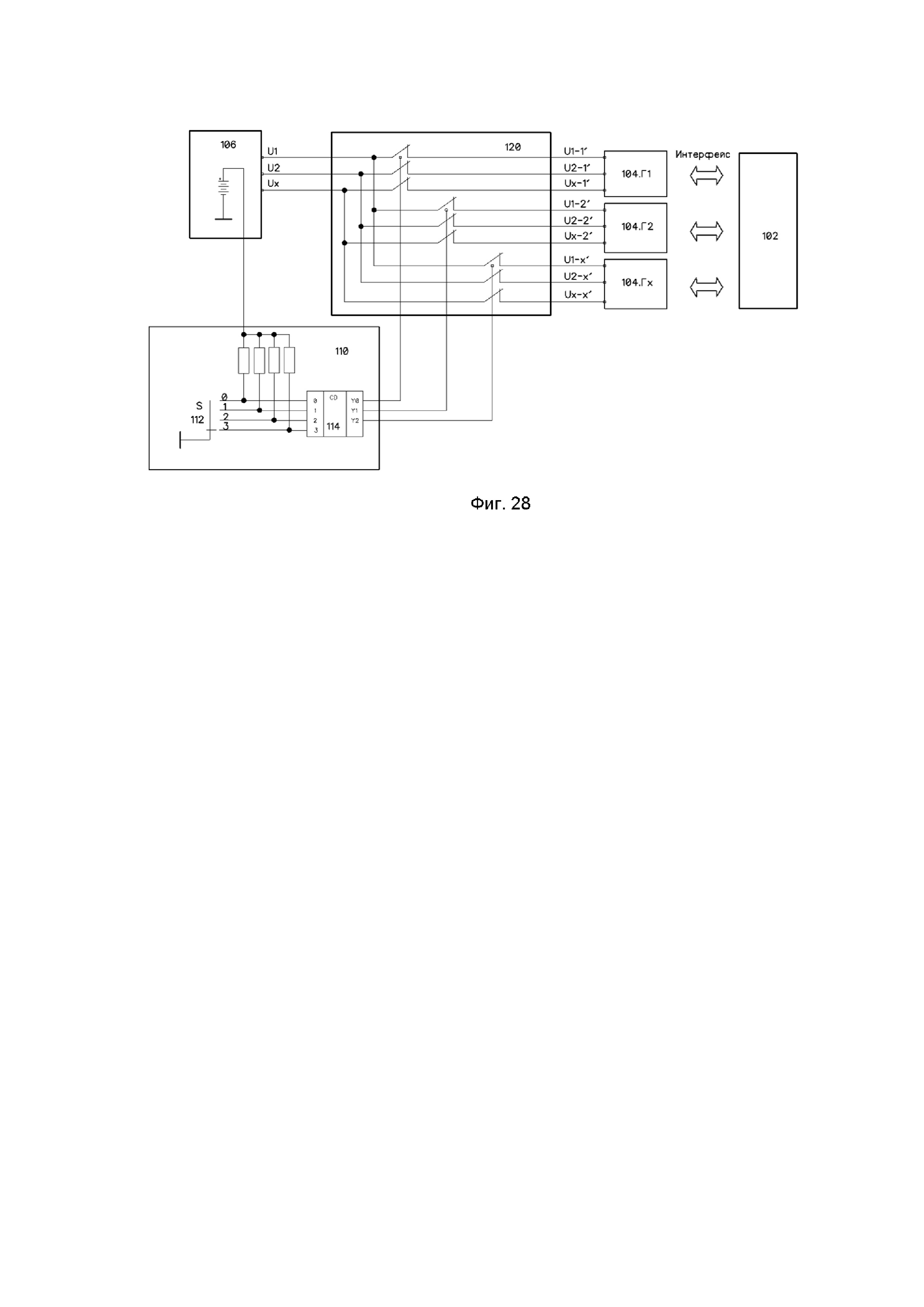

Фигура 28, иллюстрирует систему защиты персонального устройства от неправомерного доступа к нему с коммутацией электрической энергии на группы периферийных устройств.

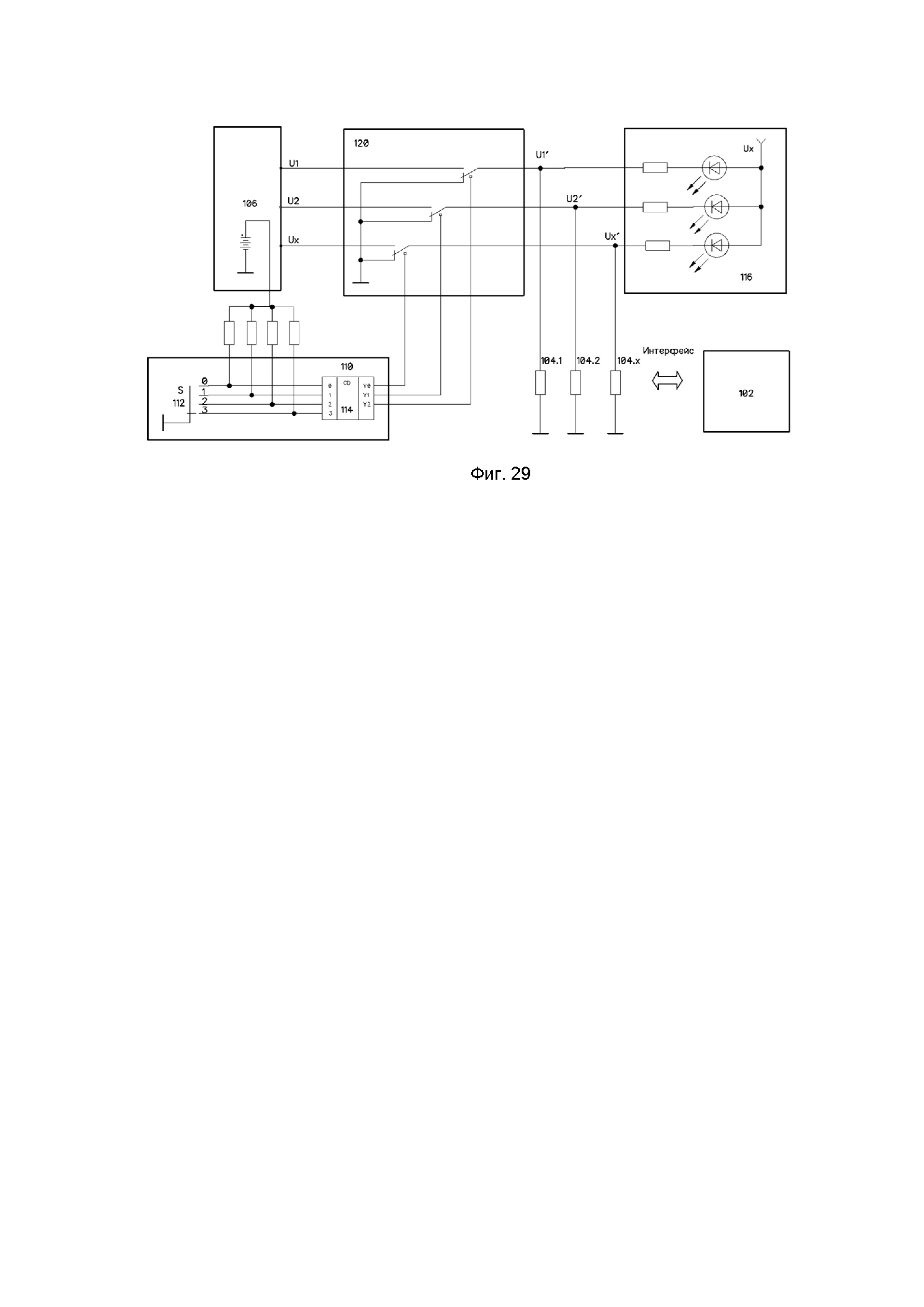

Фигура 29, иллюстрирует систему защиты персонального устройства от неправомерного доступа к нему с индикатором с множественным состоянием.

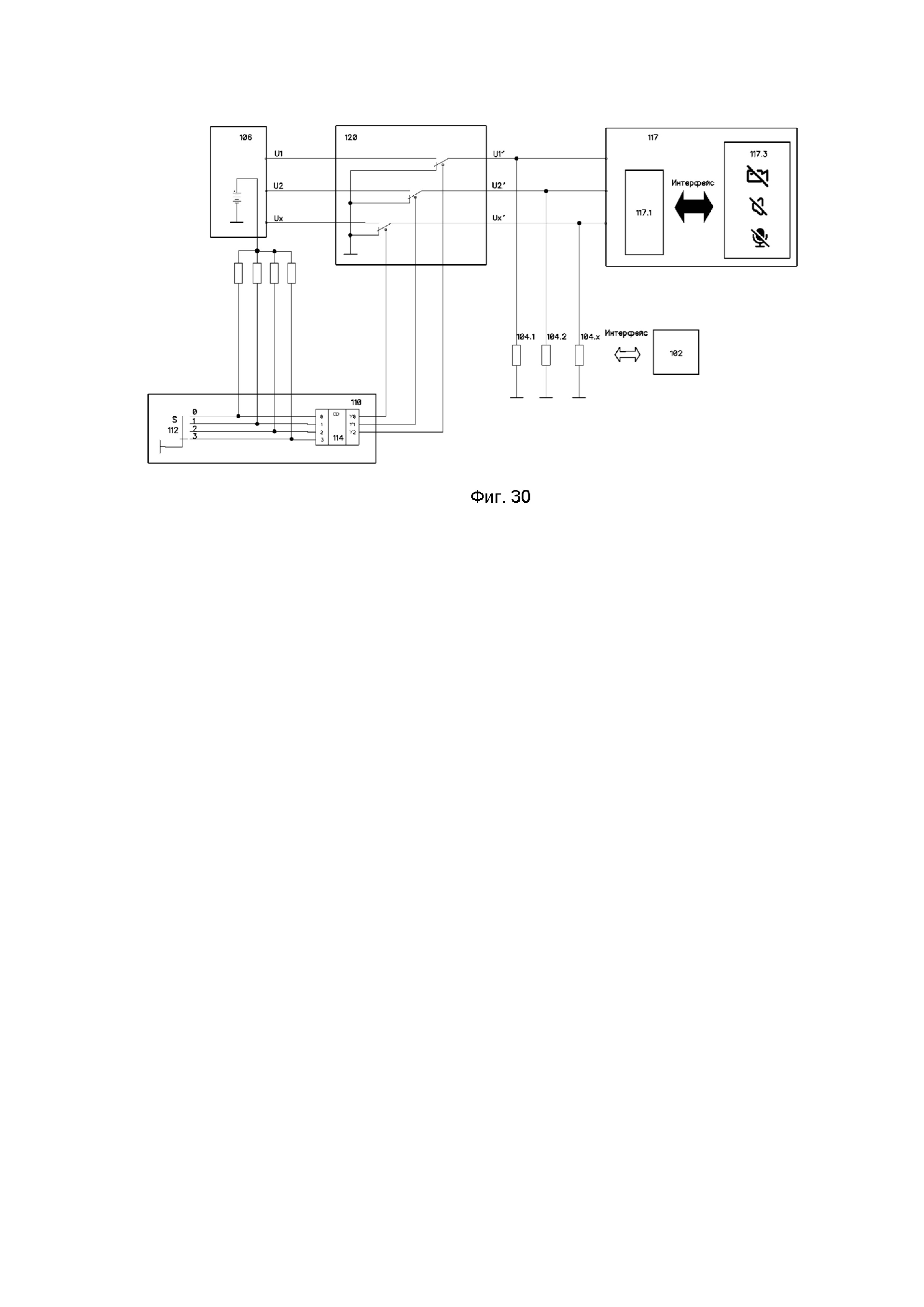

Фигура 30, иллюстрирует систему защиты персонального устройства от неправомерного доступа с дисплеем состояния.

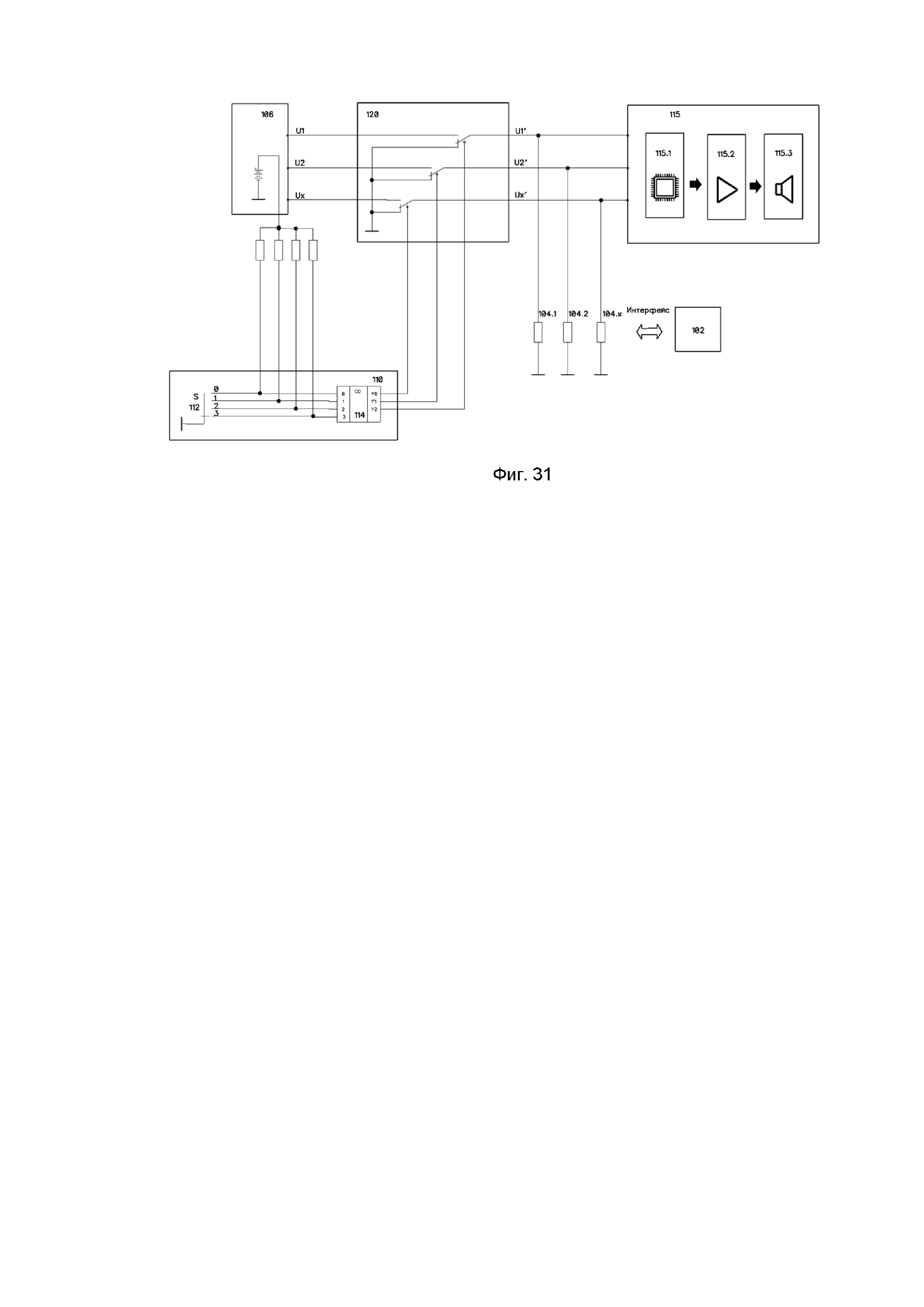

Фигура 31, иллюстрирует систему защиты персонального устройства от неправомерного доступа с голосовым информатором состояния системы защиты.

ДЕТАЛЬНОЕ ОПИСАНИЕ ИЗОБРЕТЕНИЯ

Термины и обозначения упоминаемые в материалах заявки.

Персональное устройство - аппаратно-программное устройство, обеспечивающее пользователю получение информации/данных и/или выполнение требуемого программного обеспечения и/или взаимодействие с локальными или глобальными сетями (системами) связи и информационными системами.

Персональное устройство состоит из: устройств ввода/вывода информации (аудио, графической, текстовой, видео и др.); датчиков (положения, ориентации, освещенности, акселерометров, приближения и др.); коммуникационных модулей (периферийные устройства); ядра персонального устройства (средств вычислительной техники (микропроцессор, постоянное запоминающее устройство, оперативное запоминающее устройство), графические ускорители, средства обработки звуковых потоков).

Связь периферийных устройств с ядром персонального устройства осуществляется через интерфейсы.

Функционирование ядра персонального устройства и периферийных устройств определяется программным обеспечением.

Функциональные части персонального устройства, при современном уровне развития техники, основаны на транзисторной схемотехнике и выпускаются в виде полупроводниковых интегральных схем, для функционирования которых необходима электрическая энергия, которая поступает от источника электрического питания персонального устройства.

Пользователь - человек, управляющий функционированием персонального устройства в рассматриваемый период времени.

Незаконный пользователь - лицо (организация, информационная система), имеющее намерения получать информацию с персонального устройства без ведома пользователя.

Нелегальное программное обеспечение (malware) - программное обеспечение, реализующее свои функции на персональном устройстве без ведома пользователя в интересах незаконного пользователя.

Нелегальное аппаратное оборудование (malhardware) - аппаратное оборудование персонального устройства, реализующее свои функции без ведома пользователя в интересах незаконного пользователя.

Неправомерный доступ к персональному устройству - получение информации с персонального устройства без ведома пользователя в интересах незаконного пользователя. Неправомерный доступ может осуществляться с использованием нелегального программного обеспечения и/или нелегального аппаратного оборудования.

Информационное пространство пользователя - акустическое, оптическое, электромагнитное, динамическое, геопозиционное, файловое окружение пользователя.

Изолированный выключатель - выключатель, состояние которого может быть изменено только пользователем (изолирован от возможности изменения состояния под воздействием внутренних элементов персонального устройства) и формирующий, соответствующие этим состояниям одно или несколько выходных воздействий на внутренние элементы персонального устройства.

В приведенном ниже подробном описании реализации изобретения приведены многочисленные детали реализации, призванные обеспечить отчетливое понимание настоящего изобретения. Однако, квалифицированному в предметной области специалисту, будет очевидно каким образом можно использовать настоящее изобретение, как с данными деталями реализации, так и без них. В других случаях хорошо известные методы, процедуры и компоненты не были описаны подробно, чтобы не затруднять излишне понимание особенностей настоящего изобретения.

Кроме того, из приведенного изложения будет ясно, что изобретение не ограничивается приведенной реализацией. Многочисленные возможные модификации, изменения, вариации и замены, сохраняющие суть и форму настоящего изобретения, будут очевидными для квалифицированных в предметной области специалистов.

Для персонального информационного обеспечения пользователей используются различные устройства, такие, как мобильные телефоны, смартфоны, IP-телефоны, коммуникаторы, карманные, планшетные, переносные, настольные компьютеры, моноблоки, ноутбуки, которые объединяются понятием персональное устройство. В персональном устройстве имеются устройства ввода, датчики, коммуникационные модули, средства вычислительной техники. Устройства ввода преобразуют воздействие пользователя или изображение в электрический сигнал. Этот электрический сигнал содержит информацию (информация устройств ввода), которая, может интересовать незаконного пользователя. Датчики определяют положение, перемещение персонального устройства, характеристики окружающей среды. Формируемые ими величины и характер их изменения (информация датчиков), могут интересовать незаконного пользователя. Первичная информация и результат деятельности пользователя представляются в форме записей - файлов, которые сохраняются на запоминающих устройствах в средствах вычислительной техники. Файлы представляют интерес для незаконного пользователя. Незаконного пользователя может интересовать информация, получаемая с коммуникационных модулей (IP адрес, MAC адрес, наименование, характеристики, местоположение беспроводных базовых станций, коммутаторов проводных сетей связи и т.д.) (информация коммуникационных модулей). Совокупность информации устройств ввода, датчиков, файлов, коммуникационных модулей формируют информационное пространство пользователя. Содержание информационного пространства пользователя собирается, сохраняется и передается незаконному пользователю с использованием легального/нелегального аппаратного оборудования и/или под управлением нелегального программного обеспечения через действующие коммуникационные модули в реальном времени или периодически.

Особенностью современного нелегального аппаратного оборудования является невозможность его обнаружения, т.к. оно может быть встроено в легальное аппаратное обеспечение, представляющее собой интегральные микросхемы различной степени сложности. Исследовать внутреннюю структуру используемых в персональном устройстве интегральных микросхем с помощью, например, электронных (оптических) микроскопов, и таким способом обнаружить нелегальное аппаратное оборудование, не представляется возможным. Также невозможно обнаружить нелегальное аппаратное оборудование с помощью функционального тестирования используемых в персональном устройстве интегральных микросхем.

Наличие нелегального программного обеспечения в персональном устройстве также невозможно выявить. Проверка исходного кода используемого программного обеспечения не дает никакой гарантии, что именно оно загружено в персональное устройство. Перед загрузкой в персональное устройство программное обеспечение преобразуется в исполняемый код и на этом этапе к нему может быть добавлено нелегальное программное обеспечение. Для проверки исполняемого кода, записанного в персональное устройство, его необходимо предварительно считать с персонального устройства, что во многих случаях невозможно. Кроме этого, существуют значительные объективные трудности с восстановлением исходного кода из исполняемого кода. Кроме этого, нелегальное программное обеспечение может быть загружено в нелегальные запоминающие устройства, относящиеся к нелегальному аппаратному оборудованию и выявить его наличие, становится невозможным по вышеприведенным причинам.

Таким образом, в настоящее время, невозможно гарантировать отсутствие в персональном устройстве нелегального аппаратного оборудования и/или нелегального программного обеспечения, с помощью которого возможно получение неправомерного доступа к информационному пространству пользователя незаконным пользователем.

Целью настоящего технического решения является повышение безопасности информационного пространства пользователя, а также расширение функциональных возможностей системы защиты персонального устройства от неправомерного доступа, а именно, исключение возможности получения информации об информационном пространстве пользователя и передачи её ядру персонального устройства не менее чем одним периферийным устройством в интервалы времени её активации пользователем; информирование пользователя о её состоянии; обеспечение и недопущение влияния на её функционирование нелегального аппаратного оборудования и/или нелегального программного обеспечения.

Для реализации настоящего технического решения в персональное устройство (вычислительное устройство/смартфон/планшет/ноутбук и т.д.) 10, включающее основную часть персонального устройства 100, состоящую из: ядра персонального устройства 102; не менее чем одного периферийного устройства 104; источника электрического питания 106, изолированный выключатель 110 между источником электрического питания 106 и не менее чем одним периферийным устройством 104 вводится схема коммутации электрической энергии 120.

Коммутация электрической энергии (схема коммутации электрической энергии) может осуществляться различными устройствами или приборами. На фиг. 15 продемонстрирована реализация схемы коммутации электрической энергии на биполярном транзисторе.

Источник питания 106 обеспечивает электрическим током периферийное устройство 104.

Периферийное устройство 104 информационно взаимодействует с ядром персонального устройства 102 посредством интерфейса.

Изолированный выключатель 110 (выключатель может быть оптический, сенсорный и т.д.) представляет собой переключатель на два состояния: «включено» и «выключено». Состояние изолированного выключателя задается исключительно пользователем и не может быть изменено со стороны персонального устройства.

Если состояние изолированного выключателя 110, заданное пользователем, «включено», то считается, что система защиты персонального устройства от неправомерного доступа к нему включена - периферийное устройство должно быть обесточено (выключено), что обеспечит невозможность сбора периферийным устройством 104 информации об информационном пространстве пользователя.

Если состояние изолированного выключателя 110, заданное пользователем, «выключено», то считается, что система защиты персонального устройства от неправомерного доступа выключена - периферийное устройство включено и функционирует под управлением ядра персонального устройства.

Схема коммутации электрической энергии 120 может быть выполнена на биполярном транзисторе VT. Если полярность коммутируемого напряжения положительная, то проводимость биполярного транзистора выбирается p-n-p. При коммутации отрицательного напряжения, проводимость биполярного транзистора выбирается n-p-n.

При состоянии изолированного выключателя 110 «выключено» возникает цепь протекания тока через резистор R2. Величина резистора R2 выбирается таким образом, чтобы обеспечить нахождение транзистора VT в открытом насыщенном состоянии, в котором он эквивалентно может быть представлен коротким замыканием. Источник электрического питания оказывается подключенным через открытый и насыщенный транзистор VT к периферийному устройству 104. Периферийное устройство обеспечено электропитанием и функционирует под управлением ядра персонального устройства, взаимодействуя с ним посредством интерфейса.

При состоянии изолированного выключателя 110 «включено» ток через резистор R2 не протекает, транзистор VT закрыт. Цепь питания периферийного устройства 104 отсутствует. Периферийное устройство 104 обесточено и не функционирует и не способно собирать информацию об информационном пространстве пользователя, что и является целью данного изобретения.

На фигурах 16, 17 показана реализация схемы коммутации электрической энергии на полевом транзисторе и оптроне. Функционирование схем аналогично функционированию схемы, проиллюстрированной на фигуре 15.

Указанные схемы реализации не исчерпывают всё многообразие схем реализации схем коммутации электрической энергии 120, а демонстрируют возможность её реализации различными способами.

Для реализации настоящего технического решения в персональное устройство 10, включающее основную часть персонального устройства 100, состоящую из: ядра персонального устройства 102; не менее чем одного периферийного устройства 104; источника электрического питания 106, изолированный выключатель 110 между источником электрического питания 106 и не менее чем одним периферийным устройством 104 дополнительно вводят схему коммутации электрической энергии 120, которая при состоянии изолированного выключателя 110 «включено» не только размыкает цепь питания периферийного устройства 104 от источника электрического питания 106, но и замыкает цепь питания периферийного устройства 104 на общий провод (землю) с целью исключения подачи электрического питания на периферийное устройство 104 под действием нелегального аппаратного оборудования и/или под управлением нелегального программного обеспечения. Данный функционал схемы коммутации электрической энергии 120 может быть реализован, например, на интегральной схеме (ИС) ADG823 (https://www.analog.com/media/en/technical-documentation/data-sheets/ADG821_822_823.pdf).

ИС представляет собой двухканальный аналоговый коммутатор с нормально замкнутым и нормально разомкнутым каналами с широким диапазоном изменения напряжения питания, с низким сопротивлением включения и логическим управлением.

Пример реализации п. 2 формулы изобретения с использованием ИС ADG823 представлен на фигуре 18.

При задании пользователем состояния изолированного выключателя 110 «Выключено», (система защиты персонального устройства от неправомерного доступа к нему выключена) напряжение источника электрического питания персонального устройства 106 через замкнутые контакты S2 - D2 передается на периферийное устройство 104, функционирование которого задается ядром персонального устройства через интерфейс. Контакты S1 - D1 разомкнуты и не влияют на функционирование схемы.

При включении системы защиты персонального устройства от неправомерного доступа к нему пользователем состояние изолированного выключателя 110 изменяется на «Включено». Изменяется состояние внутренних контактов ИС ADG823: контакты S2 - D2 размыкаются, отключая цепь питания периферийного устройства 104 от источника электрического питания персонального устройства 106; S1 - D1 - замыкаются, соединяя цепь питания периферийного устройства 104 на общий провод (землю), исключая возможность подачи напряжения питания на периферийное устройство 104 со стороны нелегального оборудования и/или под управлением нелегального программного обеспечения, делая невозможным получение информации о состоянии информационного пространства пользователя периферийным устройством 104.

Характеристики ИС ADG823 позволяют коммутировать напряжения питания в широком диапазоне: от 1,8 до 5,5 В, соответствующем диапазону напряжений питания периферийных устройств персональных устройств с низкими потерями напряжения на коммутацию. Дополнительно, следует отметить, что контакты S1-D1 и S2-D2 изменяют свое состояние с задержкой, что исключает возможность возникновения в схеме сквозных токов и не требует введения временной задержки в сигналы управления IN1 и IN2.

Пункт 3 формулы изобретения (фигура 3) может быть реализован путём увеличения числа схем коммутации электрической энергии до числа выходных напряжений источника электрического питания персонального устройства. Каждая схема коммутации электрической энергии управляет подачей «своего» напряжения питания под управлением изолированного выключателя 110, на периферийные устройства 104. Изолированный выключатель 110 одновременно управляет состоянием всех схем коммутации электрической энергии 120.

Пункт 4 формулы изобретения может быть реализован подключением к выходу схемы коммутации электрической энергии индикатора состояния системы защиты персонального устройства от неправомерного доступа к нему, например, светодиода, как показано на фигуре 19.

При задании пользователем состояния изолированного выключателя 110 «Выключено», (система защиты персонального устройства от неправомерного доступа к нему выключена) напряжение источника электрического питания персонального устройства 106 через включенный транзистор VT передается на периферийное устройство 104, функционирование которого задается ядром персонального устройства через интерфейс. Индикатор состояния системы защиты персонального устройства 116 - светодиод светится, оповещая пользователя о функционировании периферийного устройства 104 и возможном сборе им информации об информационном пространстве пользователя.

При включении системы защиты персонального устройства от неправомерного доступа к нему пользователем состояние изолированного выключателя 110 изменяется на «Включено». Транзистор VT выключается, отключая цепь питания периферийного устройства 104 от источника электрического питания персонального устройства 106. Индикатор состояния системы защиты персонального устройства 116 - светодиод обесточивается и не светится, оповещая пользователя об отсутствии электрического питания периферийного устройства 104 и невозможности сбора им информации об информационном пространстве пользователя.

Пункт 5 формулы изобретения реализуется подключением к выходу схемы коммутации электрической энергии звукового извещателя.

Звуковой извещатель может состоять из микроконтроллера 130, звукового усилителя 132 и звукового излучателя 134 (см. фигура 20).

Микроконтроллер 130, вход аппаратного прерывания которого подключен к выходу схемы коммутации электрической энергии системы защиты персонального устройства от неправомерного доступа к нему 120 и настроен на генерацию прерывания при изменении состояния входа прерывания. Подпрограмма обработки прерывания микроконтроллера при её вызове генерирует на выходе микроконтроллера звуковой сигнал с заданными характеристиками (характер сигнала и продолжительность), который усиливается звуковым усилителем 132 и воспроизводится звуковым излучателем 134.

При необходимости изменения состояния системы защиты персонального устройства от неправомерного доступа к нему, пользователь изменяет состояние изолированного выключателя 110, который включает/выключает схему коммутации электрической энергии 120, на выходе которой изменяется величина выходного напряжения. Изменение выходного напряжения схемы коммутации электрической энергии 120 воздействует на вход аппаратного прерывания микроконтроллера 130, настроенный на изменение состояния и, при любом изменении, вызывает подпрограмму обработки прерывания, генерирующую на выходе микроконтроллера 130 звуковой сигнал с заданными характеристиками (характер сигнала и продолжительность), который усиливается звуковым усилителем 132 и воспроизводится звуковым излучателем 134.

Включение звукового извещателя на выходе схемы коммутации электрической энергии (фактически на линии питания периферийного устройства 104) позволяет извещать пользователя о появлении/исчезновении напряжения питания периферийного устройства 104, в том числе, если причиной появления/исчезновения напряжения питания периферийного устройства 104 является действие нелегального аппаратного оборудования и/или нелегального программного обеспечения. Таким образом, пользователь оказывается извещен об изменении состояния периферийного устройства (включен/выключен) и сможет воспрепятствовать дискредитации своего информационного пространства.

Настоящее техническое решение (пункт 6 формулы) способно реализовываться программным путём. Микроконтроллер 130 (фигура 20) различает характер изменения выходного напряжения схемы коммутации электрической энергии 120: включение/выключение, и, в зависимости от характера изменения, формирует соответствующий различающийся звуковой сигнал, который усиливается усилителем звуковой частоты 132 и излучается звуковым излучателем 134.

Пункт 6 формулы изобретения. Оповещение пользователя о состоянии системы защиты персонального устройства от неправомерного доступа к нему может выполняться через стандартные средства вывода персонального устройства. Для этого (фигура 21) выход схемы коммутации электрической энергии 120 подключается к ядру персонального устройства 102 через вход аналогового ввода ADC_X (вход аналого-цифрового преобразователя), который периодически опрашивается и, при изменении состояния выхода схемы коммутации электрической энергии, формирует оповещение пользователя об изменении состояния системы защиты. Оповещение может происходить различным образом: звуковым сигналом; световым сигналом (вспышкой вспышки); текстовым сообщением на экране; информационным сообщением мессенджера или коммуникационной программы. Содержание и форма оповещения могут быть заданы программным путём.

Пункт 7 формулы изобретения (фигура 6) описывает реализацию системы, в которой схемой коммутации электрической энергии формируется выходной сигнал изменения состояния системы защиты персонального устройства от неправомерного доступа к нему, передающийся ядру персонального устройства.

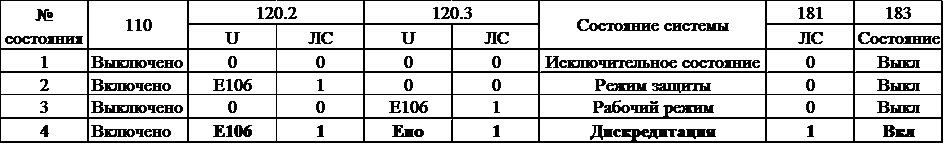

Пункт 8 формулы изобретения (фигура 22) может быть реализован включением логической схемы 181 первым входом к выходу 120.2 изолированного выключателя 110, а вторым входом к выходу схемы коммутации электрической энергии 120.3. Выход логической схемы 181 подключается ко входу извещателя о дискредитации информационного пространства пользователя 183.

Возможны следующие состояния системы (Таблица 1).

Рассматривается полная группа событий.

Таблица 1. Состояния системы.

Строка 1 (Таблица 1). Изолированный выключатель 110 «Выключен», что соответствует выключенному состоянию системы защиты персонального устройства от неправомерного доступа к нему. Схема коммутации электрической энергии 120 должна подавать напряжение питания Е106 от источника электрического питания персонального устройства 106 на периферийное устройство 104, т.е. должно быть U120.3 = E106, но напряжение на периферийное устройство 104 не подается по какой-либо причине (например, отказ схемы коммутации электрической энергии) т.е. U120.3 = 0. На этом основании такое состояние названо «Исключительным состоянием». Извещатель о дискредитации информационного пространства пользователя 183 должен быть выключен.

Строка 2 (Таблица 1). Изолированный выключатель 110 «Включен», что соответствует включенному состоянию системы защиты персонального устройства от неправомерного доступа к нему. Схема коммутации электрической энергии 120 размыкает подачу электрического напряжения источника электрического питания персонального устройства 106 на периферийное устройство 104, т.е. U120.3 = 0. Периферийное устройство обесточено и не способно собирать информацию об информационном пространстве пользователя. Такое состояние названо «Режимом защиты». Извещатель о дискредитации информационного пространства пользователя должен быть выключен.

Строка 3 (Таблица 2). Изолированный выключатель 110 «Выключен», что соответствует выключенному состоянию системы защиты персонального устройства от неправомерного доступа к нему. Схема коммутации электрической энергии 120 замыкает подачу электрического напряжения источника электрического питания персонального устройства 106 на периферийное устройство 104, т.е. U120.3 = E106. Периферийное устройство получает электрическое питание и функционирует под управлением ядра персонального устройства 102. Такое состояние названо «Рабочий режим». Извещатель о дискредитации информационного пространства пользователя должен быть выключен.

Строка 4 (Таблица 1). Изолированный выключатель 110 «Включен», что соответствует включенному состоянию системы защиты персонального устройства от неправомерного доступа к нему. Схема коммутации электрической энергии размыкает подачу напряжения источника питания персонального устройства 106 на периферийное устройство 104, т.е. следует ожидать U120.3 = U104 = 0. Однако, вследствие действия нелегального оборудования и/или под управлением нелегального программного обеспечения, напряжение на периферийном устройстве 104 может сохраняться U104 = Ено и оно будет продолжать функционировать. Такое состояние названо «Дискредитация». В этом случае извещатель о дискредитации информационного пространства пользователя должен быть включен.

Сопоставив высоким уровням напряжения на входах логической схемы 181 (120.2, 120.3) логические состояния (ЛС) «1», а низким уровням напряжения логические состояния «0», и сравнив полученную таблицу с таблицей истинности бинарной конъюнкции следует сделать вывод, что обе таблицы совпадают и, следовательно, логическая схема 181 при данной системе кодирования логических уровней, должна выполнять логическую операцию бинарной конъюнкции, которая обозначается «И» или «&».

Независимо от способа кодирования логических переменных, применив к заполненной таблице правила алгебры логики, можно определить логическую функцию, которую должна выполнять логическая схема 181.

В качестве извещателя о дискредитации информационного пространства пользователя для примера показан простейший световой индикатор на светодиоде. Возможно использование в качестве извещателя о дискредитации информационного пространства пользователя более сложные световые приборы или акустические извещатели, в том числе и программно управляемые.

Пункт 9 формулы изобретения. Определение состояния системы защиты персонального устройства от неправомерного доступа к нему при наличии нескольких напряжений питания, формируемых источником электрического питания персонального устройства, используемых для обеспечения питающими напряжениями периферийных устройств персонального устройства, требует совместного анализа наличия этих напряжений питания. Для этого предлагается последовательно решить две технические задачи (фигура 23). 1. Определение наличия КАЖДОГО напряжения питания, вырабатываемого источником питания персонального устройства и используемого для обеспечения функционирования периферийных устройств. 2. Анализ наличия ВСЕХ напряжений питания, используемых для обеспечения функционирования периферийных устройств.

Первая задача решается использованием для каждого напряжения питания, вырабатываемого источником питания персонального устройства и используемого для обеспечения функционирования периферийных устройств пороговых устройств - компараторов напряжения.

Вторая задача решается анализом состояния пороговых устройств - компараторов напряжения с помощью логической схемы, реализующей, при данном кодировании наличия напряжений питаний, функцию «ИЛИ».

Пример построения компаратора приведен для элемента схемы 190.1. Основу его построения составляет компаратор напряжения, например LM193. Порог определения наличия напряжения задается резистивным делителем. Выход компаратора задает состояние входа логического элемента.

Пример построения индикатора состояния системы защиты персонального устройства 116 включает: логический инвертор, управляемый выходом логической схемы 191 и светодиод, используемый в качестве оптического излучателя.

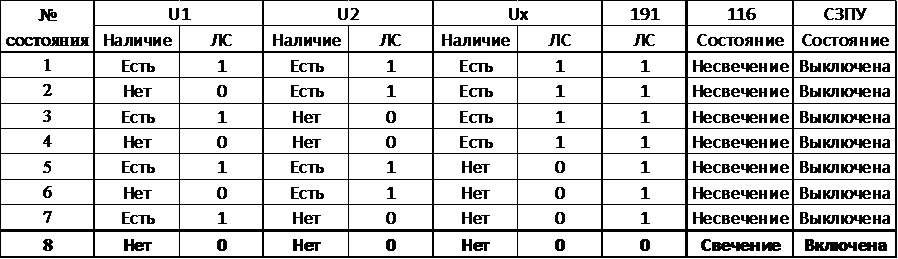

Состояния схемы определения состояния системы защиты персонального устройства от неправомерного доступа к нему, поясняющая её функционирование, приведены в таблице 2.

Таблица 2. Состояния схемы определения состояния системы защиты персонального устройства от неправомерного доступа к нему.

В таблице приняты следующие обозначения:

ЛС - логическое состояние:

При произвольных сочетаниях наличия/отсутствия различных напряжений питания, формируемых источником электрического питания персонального устройства 106 и коммутируемых схемой коммутации электрической энергии 120 для обеспечения электрическим питанием периферийных устройств персонального устройства U1’, U2’, … Ux’ (строки 1…7 Таблица 2), состояние логической схемы «ИЛИ» 191 будет оставаться неизменным и задавать отсутствие свечения индикатора состояния системы защиты персонального устройства, что будет свидетельствовать о выключенном состоянии системы защиты персонального устройства от неправомерного доступа к нему, в том числе и при включенном изолированном выключателе 110, при подаче электрического питания на периферийное устройство или периферийные устройства нелегальным оборудованием и/или вследствие функционирования нелегального программного обеспечения.

Только в случае отсутствия ВСЕХ напряжений питания, периферийных устройств персонального устройства U1’, U2’, … Ux’ (строка 8 Таблица 2) на выходе логической схемы «ИЛИ» 191 будет сформирован логический 0, который включит индикатор состояния системы защиты персонального устройства 116 и светодиод индикатора своим свечением оповестит пользователя о включении системы защиты персонального устройства от неправомерного доступа и невозможности дискредитации периферийными устройствами информационного пространства пользователя.

Фигура 23 демонстрирует пример реализации схемы индикации состояния системы защиты персонального устройства от неправомерного доступа к нему при принятом соответствии наличия/отсутствия напряжений питания логическим состояниям. Использование аксиом и правил алгебры логики позволяет построить схему индикации состояния схемы защиты персонального устройства от неправомерного доступа к нему при изменении соответствия наличия/отсутствия напряжений питания логическим состояниям.

Пункт 10 формулы изобретения. Разделение изолированного выключателя 110 на два взаимосвязанных элемента (фигура 9): управляющий 112 и исполнительный 114 вызвано необходимость разделения и реализации функций этого выключателя.

Функцией управляющего элемента 112 является установление и фиксация задаваемого пользователем состояния изолированного выключателя 110 и задание состояния исполнительного элемента 114, а функцией исполнительного элемента 114 является здание состояния схемы коммутации электрической энергии 120.

Простейшей реализацией управляющего элемента 112 изолированного выключателя 110 на два положения «включено»/«выключено» является, например, движковый переключатель L-KLS7-SS-12F19-G5. Изменение положение движка пользователем изменяет состояние контактов и задает состояние исполнительного элемента изолированного выключателя 110.

В качестве управляющего элемента 112 изолированного выключателя 110 также могут быть использованы другие устройства ввода, например, механические кнопки 1-1437565-6, сенсорные кнопки Atmel AT42QT1010 и т.д.

В качестве простейшей реализации исполнительного элемента 114 изолированного выключателя 110 может быть использован логический формирователь на триггере Шмидта (см. фигуру 24). Он устраняет дребезг контактов управляющего элемента 112 и формирует требуемое управляющее воздействие на схему коммутации электрической энергии 120, в качестве которой, для примера, выбрана ИС аналогового коммутатора ADG801. При изменении условий применения и предъявляемых требований исполнительный элемент 114 изолированного выключателя 110 может быть построен на другой элементной базе и по другой схеме.

Пункт 11 формулы изобретения. Информирование ядра персонального устройства 102 об изменении состояния периферийных устройств исполнительным элементом 114 изолированного выключателя 110 осуществляется соединением выхода исполнительного элемента 114 изолированного выключателя 110 с цифровым входом микропроцессора управления ядра персонального устройства 102.

На фигуре 25 представлен вариант соединения выхода исполнительного элемента 114 изолированного выключателя 110 с цифровым входом микропроцессора управления ядра персонального устройства 102.

При замкнутом состоянии («Вкл.») переключателя S - управляющего элемента 112 изолированного выключателя 110 вход исполнительного элемента 114 изолированного выключателя 110 оказывается замкнут на «землю», что эквивалентно присутствию на входе исполнительного элемента 114 изолированного выключателя 110 логического нуля. На выходе исполнительного элемента 114 инвертирующим триггером Шмидта формируется высокий уровень выходного напряжения - логическая единица, управляющая состоянием схемы коммутации электрической энергии 120 и подающаяся на цифровой вход микропроцессора управления ядра персонального устройства 102. Такое состояние (логическая единица) выхода исполнительного элемента 114 соответствует отключению питания (выключению) схемой коммутации электрической энергии 120 на периферийные устройства персонального устройства 104.

Микропроцессор управления ядра персонального устройства 102 считывает состояние логической единицы на цифровом входе состояния периферийных устройств и программно отключает периферийные устройства.

Таким образом, периферийные устройства 104 оказываются обесточенными схемой коммутации электрической энергии и программно отключенными ядром персонального устройства 102. Система защиты персонального устройства от неправомерного доступа - включена.

При разомкнутом состоянии («Выкл.») переключателя S - управляющего элемента 112 изолированного выключателя 110 на вход исполнительного элемента 114 изолированного выключателя 110 поступает напряжение питания от источника электрического питания персонального устройства 106, эквивалентное логической единице. На выходе исполнительного элемента 114 инвертирующим триггером Шмидта формируется низкий уровень выходного напряжения - логический ноль, управляющий состоянием схемы коммутации электрической энергии 120 и подающийся на цифровой вход микропроцессора управления ядра персонального устройства 102. Такое состояние (логический ноль) выхода исполнительного элемента 114 соответствует подаче питания (включению) схемой коммутации электрической энергии 120 на периферийные устройства персонального устройства 104.

Микропроцессор управления ядра персонального устройства 102 считывает состояние логического нуля на цифровом входе состояния периферийных устройств и программным путём проверяет наличие периферийных устройств и проводит процедуру их подключения и включения (инициализации) и, при необходимости, передает управление периферийными устройствами прикладным программам под управлением операционной системы. Система защиты персонального устройства от неправомерного доступа - выключена.

Пункт 12 формулы изобретения. При задании числа состояний системы защиты персонального устройства от неправомерного доступа к нему более двух требуется управляющий элемент 112 изолированного выключателя 110 с соответствующим числом состоянием (см. фигура 26), например, рычажный переключатель LY-K2 -01. С помощью данного переключателя можно задавать пять состояний системы защиты персонального устройства от неправомерного доступа. Каждому состоянию, в зависимости от предъявляемых требований, можно назначать выключение одного периферийного устройства, группы периферийных устройств или их комбинации.

Пункт 13 формулы изобретения. Исполнительный элемент CD 114 изолированного выключателя 110 (фигура 26) преобразует состояние, задаваемое управляющим элементом S 112 изолированного выключателя 110 в управляющее воздействие на схему коммутации электрической энергии 120 и другие сигналы, т.е. выполняет функцию шифратора. Функционирование шифратора определяется таблицей истинности или логической функцией. Таблица истинности или логическая функция шифратора CD 114 определяет зависимость включений/выключений периферийных устройств 104.1, 104.2, 104.х от состояния управляющего элемента 112 изолированного выключателя 110 (режима работы системы защиты персонального устройства от неправомерного доступа к нему).

Пункт 14 формулы изобретения. Решение задач пользователя в произвольные моменты времени требует использование различных периферийных устройств с сохранением защиты от неправомерного доступа к персональному устройству. Для этого требуется использование необходимых периферийных устройств с отключением неиспользуемых. Это обеспечивается возможностью выборочного отключения периферийных устройств схемой коммутации электрической энергии под управлением изолированного выключателя.

На фигуре 27 представлены три различных варианта коммутации электрической энергии на периферийные устройства 104.1, 104.2, 104.х схемой коммутации электрической энергии 120 под управлением изолированного выключателя 110.

Периферийное устройство 104.1 требует для обеспечения своего функционирования единственное напряжение питания U1, которое коммутируется устройством коммутации электрической энергии 120 под управлением выхода Y0 шифратора CD - исполнительного элемента 114 изолированного выключателя 110.

Для обеспечения функционирования периферийного устройства 104.2 требуются два напряжения питания: U1, U2, которые коммутируются схемой коммутации электрической энергии 120 под управлением выхода Y1 шифратора CD - исполнительного элемента 114 изолированного выключателя 110.

Периферийное устройство 104.х может требовать для обеспечения своего функционирования произвольное число напряжений питания U1, U2, … Ux, которые коммутируются схемой коммутации электрической энергии 120 под управлением выхода Y2 шифратора CD - исполнительного элемента 114 изолированного выключателя 110.

Такое построение схемы коммутации электрической энергии 120 позволяет реализовать раздельное включение/выключение периферийных устройств (подавать/отключать электрическую энергию) под управлением изолированного выключателя 110 независимо от числа необходимых для обеспечения их функционирования напряжений питания.

Пункт 15 формулы изобретения. Многочисленность периферийных устройств персонального устройства и ограниченность числа состояний системы защиты персонального устройства от неправомерного доступа к нему, определяемая числом положений управляющего элемента 112 изолированного выключателя 110 приводят к необходимости одновременного управления (подачи/отключения электрического питания) несколькими периферийными устройствами. Для этого периферийные устройства объединяются в группы. На фигуре (Фигура 28) показаны три группы периферийных устройств 104.Г1, 104.Г2, 104Гх. Для обеспечения их функционирования требуются напряжения питания U1, U2, U3, формируемые источником электрического питания персонального устройства 106. Схема коммутации электрической энергии 120 коммутирует напряжения питания на группы периферийных устройств под управлением изолированного выключателя 110.

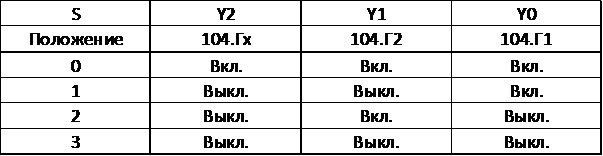

Переключатель S - управляющий элемент 112 изолированного выключателя 110 представляет собой переключатель на четыре положения. Т.е. система защиты персонального устройства от неправомерного доступа к нему имеет четыре состояния. Эти состояния приведены в таблице (Таблица 3) (вариант).

Таблица 3. Состояния системы защиты персонального устройства от неправомерного доступа (вариант).

В данном примере выход Y2 шифратора CD - исполнительного элемента изолированного выключателя 110 управляет подачей напряжения питания на группу периферийных устройств 104.Гх персонального устройства; Y1 - подачей напряжения питания на группу периферийных устройств 104.Г2; Y0 - подачей напряжения на группу периферийных устройств 104.Г1.

В положении «0» переключателя S - управляющего элемента 112 изолированного выключателя 110 система защиты персонального устройства от неправомерного доступа находится в состоянии «Выключена». В этом состоянии шифратор CD - исполнительный элемент 114 изолированного выключателя 110 формирует такие управляющие сигналы на своих выходах Y2…Y0, что схема коммутации электрической энергии подает напряжения питания на все группы периферийных устройства, и они включены и функционируют под управлением ядра персонального устройства 102.

В положении «1» переключателя S шифратор CD сформирует управляющие сигналы на схему коммутации электрической энергии таким образом, что выключит группы периферийных устройств по выходам Y2 и Y1 и включит группу периферийных устройств по выходу Y0, т.е. 104.Г1.

В положении «2» переключателя S шифратор CD сформирует управляющие сигналы на схему коммутации электрической энергии таким образом, что она выключит группы периферийных устройств 104.Г1, 104Гх, но оставит включенными группу периферийных устройств 104.Г2.

В положении «3» переключателя S шифратор CD сформирует управляющие сигналы на схему коммутации электрической энергии таким образом, что выключит все группы периферийные устройства. Т.е. система защиты персонального устройства от неправомерного доступа к нему будет полностью активна.

Данный пример реализации не является исчерпывающим и раскрывает один из возможных вариантов управления группами периферийных устройств системы защиты персонального устройства от неправомерного доступа к нему.

Пункт 16 формулы изобретения. При наличии нескольких состояний системы защиты персонального устройства от неправомерного доступа к нему существует необходимость оповещать пользователя об этих состояниях. Традиционно, в качестве индикаторов используются светодиоды с различным цветом свечения. Однако они способны однозначно отображать только два состояния: «включено»/«выключено» - есть свечение/нет свечения. Для отображения числа состояний системы более двух необходимо использовать индикаторы с соответствующим числом состояний.

Простейшим вариантом реализации индикатора состояния системы защиты персонального устройства с числом состояний, равным числу состояний системы защиты персонального устройства от неправомерного доступа к нему является использование светодиодов (см. фигура 29).

Индикатор состояния системы защиты персонального устройства 116 представляет собой матрицу из светодиодов по числу периферийных устройств или групп периферийных устройств. Пользователь задает состояние переключателя S - управляющего элемента 112 изолированного выключателя 110 и шифратор CD - исполнительный элемент 114 изолированного выключателя 110 на своих выходах Y2, Y1, Y0 формирует управляющие сигналы на схему коммутации электрической энергии 120, которая управляет подачей напряжения питания на периферийные устройства или группы периферийных устройств 104.1, 104.2, 104.х и управляет состоянием светодиодов матрицы.

Для выделения различных режимов работы системы защиты персонального устройства от неправомерного доступа к нему цвет свечения светодиодов может отличаться.

Матрица светодиодов может представлять собой многоцветный светодиод, например, TO-3228BC-MRPBGHF.

Пункт 17 формулы изобретения. Дисплей, основанный на различных физических принципах и имеющий различное разрешение, способен отображать пользователю необходимую информацию о состоянии системы защиты персонального устройства от неправомерного доступа к нему в различной форме (текстовой, графической). Пример подключения дисплея к системе защиты персонального устройства от неправомерного доступа к нему приведен на фигуре 30.

Дисплей 117 состоит из драйвера 117.1 и матрицы 117.3.

Драйвер дисплея 117.1 анализирует состояния линий питания периферийных устройств U1’, U2’, Ux’, и, в соответствии с фактическим состоянием линий питания, формирует на матрице 117.3 требуемое изображение.

Пункт 18 формулы изобретения. Голосовое оповещение пользователя способно сообщать об изменении режима работы периферийных устройств в реальном времени, независимо от места нахождения персонального устройства относительно пользователя и концентрации внимания пользователя. Схема голосового оповещения пользователя 115 (Фигура 31) состоит из микроконтроллера 115.1, звукового усилителя 115.2, акустического излучателя 115.3.

Микроконтроллер схемы звукового оповещения 115.1 анализирует состояния линий питания периферийных устройств U1’, U2’, Ux’, и, при изменении их состояния, в соответствии с фактическим состоянием линий питания, формирует соответствующий звуковой сигнал, который усиливается усилителем 115.2 и воспроизводится звуковым излучателем 115.3, оповещая пользователя об изменении состояния периферийных устройств.

Описание чертежей.

Фигура 1. Формула п. 1. Система защиты персонального устройства от неправомерного доступа к нему (базовая конфигурация).

Персональное устройство 10.

Основная часть персонального устройства 100.

Ядро персонального устройства 102.

Периферийное устройство 104.

Источник электрического питания 106,

Изолированный от основной части выключатель 110.

Схема коммутации электрической энергии 120.

Информационное взаимодействие между ядром персонального устройства 102 и периферийным устройством 104 осуществляется с посредством интерфейса (точечная линия).

Энергетические связи элементов отображены сплошной линией.

Внешние каналы связи 20 отображены пунктирной линией.

Фигура 2. Формула п. 2. Система защиты персонального устройства от неправомерного доступа к нему с замыканием цепей питания периферийных устройств на общий провод (землю).

Схема коммутации электрической энергии 120 системы защиты персонального устройства от неправомерного доступа к нему при активации системы защиты персонального устройства от неправомерного доступа к нему пользователем дополнительно замыкает цепи электропитания не менее одного периферийного устройства на общий провод (землю).

Фигура 3. Формула п. 3. Система защиты персонального устройства от неправомерного доступа к нему с числом каналов коммутации напряжений электропитания, равным числу выходных напряжений источника электрического питания персонального устройства.

Схема коммутации электрической энергии 120 системы защиты персонального устройства от неправомерного доступа к нему имеет число каналов коммутации напряжений электропитания, равное числу выходных напряжений источника электрического питания персонального устройства.

Фигура 4. Формула п. 4. Система защиты персонального устройства от неправомерного доступа к нему с индикатором состояния системы защиты.

К выходу схемы коммутации электрической энергии 120 системы защиты персонального устройства от неправомерного доступа к нему подключен индикатор состояния системы защиты персонального устройства от неправомерного доступа к нему 116.

Фигура 5. Формула п. 5. Система защиты персонального устройства от неправомерного доступа к нему с звуковым извещателем.

К выходу схемы коммутации электрической энергии 120 системы защиты персонального устройства от неправомерного доступа к нему подключен звуковой извещатель состояния системы защиты персонального устройства от неправомерного доступа к нему 150.

Фигура 6. Формула п. 7. Система защиты персонального устройства от неправомерного доступа к нему с оповещением ядра персонального устройства об изменении состояния системы защиты.

Схема коммутации электрической энергии 120 системы защиты персонального устройства от неправомерного доступа к нему при изменении состояния системы защиты персонального устройства от неправомерного доступа к нему формирует выходной сигнал, передающийся ядру персонального устройства (штрихпунктирная линия).

Фигура 7. Формула п. 8. Система защиты персонального устройства от неправомерного доступа к нему с анализом фактического состояния системы защиты.

Система защиты персонального устройства от неправомерного доступа к нему, к выходам изолированного выключателя 110 и схемы коммутации электрической энергии 120 подключена логическая схема 181, формирующая сигнал дискредитации информационного пространства пользователя, управляющий извещателем о дискредитации информационного пространства пользователя 183.

Фигура 8. Формула п. 9. Система защиты персонального устройства от неправомерного доступа к нему с анализом фактического наличия напряжений питания периферийных устройств.

Система защиты персонального устройства от неправомерного доступа к нему, к выходам схемы коммутации электрической энергии 120 подключаются пороговые устройства 190, преобразующие величины выходных напряжений схемы коммутации электрической энергии в логические сигналы, объединенные логической функцией «ИЛИ» 191 и управляющей индикатором состояния системы защиты персонального устройства от неправомерного доступа к нему 116.

Фигура 9. Формула п. 10. Система защиты персонального устройства от неправомерного доступа к нему с разделением изолированного выключателя на управляющий и исполнительный элементы.

Система защиты персонального устройства от неправомерного доступа к нему с разделением изолированного выключателя на два взаимосвязанных элемента: управляющий 112 и исполнительный 114.

Фигура 10. Формула п. 11. Система защиты персонального устройства от неправомерного доступа к нему с формированием исполнительным элементом изолированного выключателя сигнала ядру персонального устройства об изменении состояния системы защиты.

Исполнительный элемент 114 изолированного выключателя 110 при изменении состояния системы защиты персонального устройства от неправомерного доступа формирует выходной сигнал для ядра персонального устройства 102.

Фигура 11. Формула п. 14. Система защиты персонального устройства от неправомерного доступа к нему с коммутацией подачи энергии раздельно на каждое периферийное устройство.

Система защиты персонального устройства от неправомерного доступа к нему с коммутацией подачи энергии раздельно на каждое периферийное устройство 104.1 и 104.2 в соответствии с состоянием управляющего элемента 112 изолированного выключателя 110.

Фигура 12. Формула п. 15. Система защиты персонального устройства от неправомерного доступа к нему с коммутацией подачи энергии на группы периферийных устройств.

Система защиты персонального устройства от неправомерного доступа к нему с коммутацией подачи энергии на группы периферийных устройств 104.Г1 и 104.Г2 в соответствии с состоянием управляющего элемента 112 изолированного выключателя 110.

Фигура 13. Формула п. 17. Система защиты персонального устройства от неправомерного доступа к нему с отображением требуемого числа состояний дисплеем.

Система защиты персонального устройства от неправомерного доступа к нему с отображением требуемого числа состояний дисплеем 117.

Фигура 14. Формула п. 18. Система защиты персонального устройства от неправомерного доступа к нему с голосовым информатором об изменении состояния.

Система защиты персонального устройства от неправомерного доступа к нему, в которой об изменении состояния системы защиты персонального устройства от неправомерного доступа к нему сообщается пользователю голосовым сообщением.

Фигура 15. Схема коммутации электрической энергии на биполярном транзисторе.

Фигура 16. Схема коммутации электрической энергии на полевом транзисторе.

Фигура 17. Схема коммутации электрической энергии на оптроне.

Фигура 18. Схема коммутации электрической энергии системы защиты персонального устройства от неправомерного доступа к нему на аналоговом коммутаторе с реализацией замыкания цепей питания периферийного устройства на общий провод («землю»).

Фигура 19. Система защиты персонального устройства от неправомерного доступа к нему с индикатором состояния системы защиты персонального устройства.

Фигура 20. Система защиты персонального устройства от неправомерного доступа к нему со звуковым извещателем.

Фигура 21. Система защиты персонального устройства от неправомерного доступа к нему с сигнализацией схемы коммутации электрической энергии ядру персонального устройства об изменении состояния системы защиты.

Фигура 22. Система защиты персонального устройства от неправомерного доступа к нему с схемой анализа фактического состояния системы защиты.

Фигура 23. Система защиты персонального устройства от неправомерного доступа к нему с схемой анализа наличия напряжений питания периферийных устройств.

Фигура 24. Система защиты персонального устройства от неправомерного доступа к нему с разделением изолированного выключателя на управляющий и исполнительный элементы.

Фигура 25. Система защиты персонального устройства от неправомерного доступа с сигнализацией исполнительным элементом изолированного выключателя ядру персонального устройства об изменении состояния системы защиты.

Фигура 26. Система защиты персонального устройства от неправомерного доступа к нему с множественным состоянием.

Фигура 27. Система защиты персонального устройства от неправомерного доступа к нему с раздельной подачей электрической энергии на каждое периферийное устройство.

Фигура 28. Система защиты персонального устройства от неправомерного доступа к нему с коммутацией электрической энергии на группы периферийных устройств.

Фигура 29. Система защиты персонального устройства от неправомерного доступа к нему с индикатором с множественным состоянием.

Фигура 30. Система защиты персонального устройства от неправомерного доступа с дисплеем состояния.

Фигура 31. Система защиты персонального устройства от неправомерного доступа с голосовым информатором состояния системы защиты.

Составные элементы настоящего технического решения и их обозначения.

10 персональное устройство.

100 основная часть персонального устройства:

o 102 ядро персонального устройства;

o 104, 108 (104.х,) одно или несколько (группа (104.Гх)) периферийных устройств (ядро устройства связано с периферийным устройством (устройствами) информационными связями (интерфейсом) (обозначен точечной линией));

o 106 источник электрического питания персонального устройства (энергетические связи между элементами показаны сплошной линией).

110 изолированный от основной части внутренний выключатель:

o 112 управляющий элемент изолированного выключателя;

o 114 исполнительный элемент изолированного выключателя.

115 схема голосового оповещения пользователя:

o 115.1 микроконтроллер схемы голосового оповещения пользователя;

o 115.2 звуковой усилитель схемы голосового оповещения пользователя;

o 115.3 звуковой излучатель схемы голосового оповещения пользователя.

116 индикатор состояния системы защиты персонального устройства.

117 дисплей системы защиты персонального доступа от неправомерного доступа:

o 117.1 драйвер дисплея;

o 117.2 матрица дисплея.

118 логическая схема.

120 схема коммутации электрической энергии.

130 микроконтроллер;

132 звуковой усилитель.

134 звуковой излучатель.

150 звуковой извещатель состояния системы защиты персонального устройства от неправомерного доступа к нему.

181 логическая схема извещателя о дискредитации информационного пространства пользователя.

183 извещатель о дискредитации информационного пространства пользователя

190.х пороговые устройства.

191 логическая схема ИЛИ.

В настоящих материалах заявки было представлено предпочтительное раскрытие осуществление заявленного технического решения, которое не должно использоваться как ограничивающее иные, частные воплощения его реализации, которые не выходят за рамки испрашиваемого объема правовой охраны и являются очевидными для специалистов в соответствующей области техники.