Результат интеллектуальной деятельности: Система и способ прекращения работы функционально ограниченного приложения, взаимосвязанного с веб-сайтом, запускаемого без установки

Вид РИД

Изобретение

Область техники

Изобретение относится к области безопасности, а более конкретно к системам и способам проверки на наличие вредоносного кода приложений, запускаемых без установки.

Уровень техники

Количество веб-сайтов и предоставляемых ими услуг продолжает непрерывно расти. С развитием операционных систем (ОС) на мобильных компьютерных системах для множества веб-сайтов были созданы версии, адаптированные для открытия на мобильных компьютерных системах, с сокращенным функционалом. Функционал, который был ограничен в версии веб-сайта для мобильных компьютерных систем, зачастую реализован в отдельных приложениях для мобильных компьютерных систем.

Дальнейшее развитие ОС на мобильных компьютерных системах позволило создать связь между гиперссылками на веб-страницы и отдельными функциям приложения, например, посредством технологии App Link. В этом случае использование отдельных функций приложения возможно лишь в случае установки приложения. Впоследствии необходимость установки приложений была оспорена. Мобильное приложение было разделено на части в зависимости от используемой функции. Что привело к созданию для каждой отдельной функции своего приложения, скачиваемого и запускаемого без установки. Эта технология была представлена корпорацией Google под названием Instant Арр.

С одной стороны, это привело к оптимизации процесса использования функций веб-сайта и связанного с ним приложения. С другой стороны, любое вредоносное приложение, выполненное по технологии Instant Арр, теперь способно выполнить вредоносные действия без установки.

В настоящее время не существует решений, предназначенных для анализа и выявления вредоносных приложений, созданных с использованием технологии Google Instant Арр. Настоящее изобретение позволяет решить эту задачу.

Раскрытие изобретения

Изобретение относится к системам и способам проверки на наличие вредоносного кода приложений, запускаемых без установки. Технический результат настоящего изобретения заключается в предотвращении использования приложений, содержащих вредоносный код, запускаемых без установки. Указанный технический результат достигается путем выполнения проверки полнофункционального устанавливаемого приложения, взаимосвязанного с веб-сайтом, соответствующего функционально ограниченному приложению, запускаемому без установки, и прекращения запуска функционально ограниченного приложения, запускаемого без установки при обнаружении вредоносного кода.

В одном из вариантов реализации предоставляется система прекращения работы функционально ограниченного приложения, взаимосвязанного с веб-сайтом, запускаемого без установки, которая содержит средство выявления, предназначенное для выявления запуска функционально ограниченного приложения, взаимосвязанного с веб-сайтом, без его установки на мобильную компьютерную систему, определения параметров выявленного функционально ограниченного приложения, передачи определенных параметров выявленного функционально ограниченного приложения средству определения; средство определения, предназначенное для определения полнофункционального устанавливаемого приложения, взаимосвязанного с веб-сайтом, соответствующего выявленному функционально ограниченному приложению на основании определенных параметров выявленного функционально ограниченного приложения, передачи данных об определенном полнофункциональном приложении средству проверки; средство проверки, предназначенное для проверки наличия вредоносного кода в определенном полнофункциональном приложении, прекращения запуска выявленного функционально ограниченного приложения при обнаружении вредоносного кода в определенном полнофункциональном приложении.

В другом варианте реализации под параметрами функционально ограниченного приложения, взаимосвязанного с веб-сайтом, понимают: название файла-хранилища всех ресурсов приложения, URL веб-сайта, взаимосвязанного с приложением.

Еще в одном варианте реализации системы взаимосвязь приложения и веб-сайта состоит из связи приложения с веб-сайтом и связи веб-сайта с приложением.

В другом варианте реализации системы связь приложения с веб-сайтом осуществляется путем внесения данных о веб-сайте в манифест приложения.

Еще в одном варианте реализации системы связь веб-сайта с приложением осуществляется путем внесения данных о приложении в файл веб-сайта, содержащий данные о связях, доступный для публичного просмотра.

В другом варианте реализации системы средство проверки выполняет проверку наличия вредоносного кода во всех версиях выявленного функционально ограниченного приложения.

Еще в одном варианте реализации системы средство проверки выполняет проверку корректности взаимосвязи между выявленным функционально ограниченным приложением, веб-сайтом и определенным полнофункциональным приложением.

В одном из вариантов реализации предоставляется способ прекращения работы функционально ограниченного приложения, взаимосвязанного с веб-сайтом, содержащий этапы, которые реализуются с помощью средств из упомянутой системы, и на которых выявляют запуск функционально ограниченного приложения, взаимосвязанного с веб-сайтом, без его установки на мобильную компьютерную систему; определяют параметры выявленного функционально ограниченного приложения; на основании определенных параметров выявленного функционально ограниченного приложения определяют полнофункциональное устанавливаемое приложение, взаимосвязанное с веб-сайтом, соответствующее выявленному функционально ограниченному приложению; выполняют проверку наличия вредоносного кода в определенном полнофункциональном приложении; при обнаружении вредоносного кода в определенном полнофункциональном приложении прекращают запуск выявленного функционально ограниченного приложения.

В другом варианте реализации способа под параметрами функционально ограниченного приложения, взаимосвязанного с веб-сайтом, понимают: название файла-хранилища всех ресурсов приложения, URL веб-сайта, взаимосвязанного с приложением.

Еще в одном варианте реализации способа взаимосвязь приложения и веб-сайта состоит из связи приложения с веб-сайтом и связи веб-сайта с приложением.

В другом варианте реализации способа связь приложения с веб-сайтом осуществляется путем внесения данных о веб-сайте в манифест приложения.

Еще в одном варианте реализации способа связь веб-сайта с приложением осуществляется путем внесения данных о приложении в файл веб-сайта, содержащий данные о связях, доступный для публичного просмотра.

В другом варианте реализации способа выполняют проверку наличия вредоносного кода во всех версиях выявленного функционально ограниченного приложения.

Еще в одном варианте реализации способа выполняют проверку корректности взаимосвязи между выявленным функционально ограниченным приложением, веб-сайтом и определенным полнофункциональным приложением.

Краткое описание чертежей

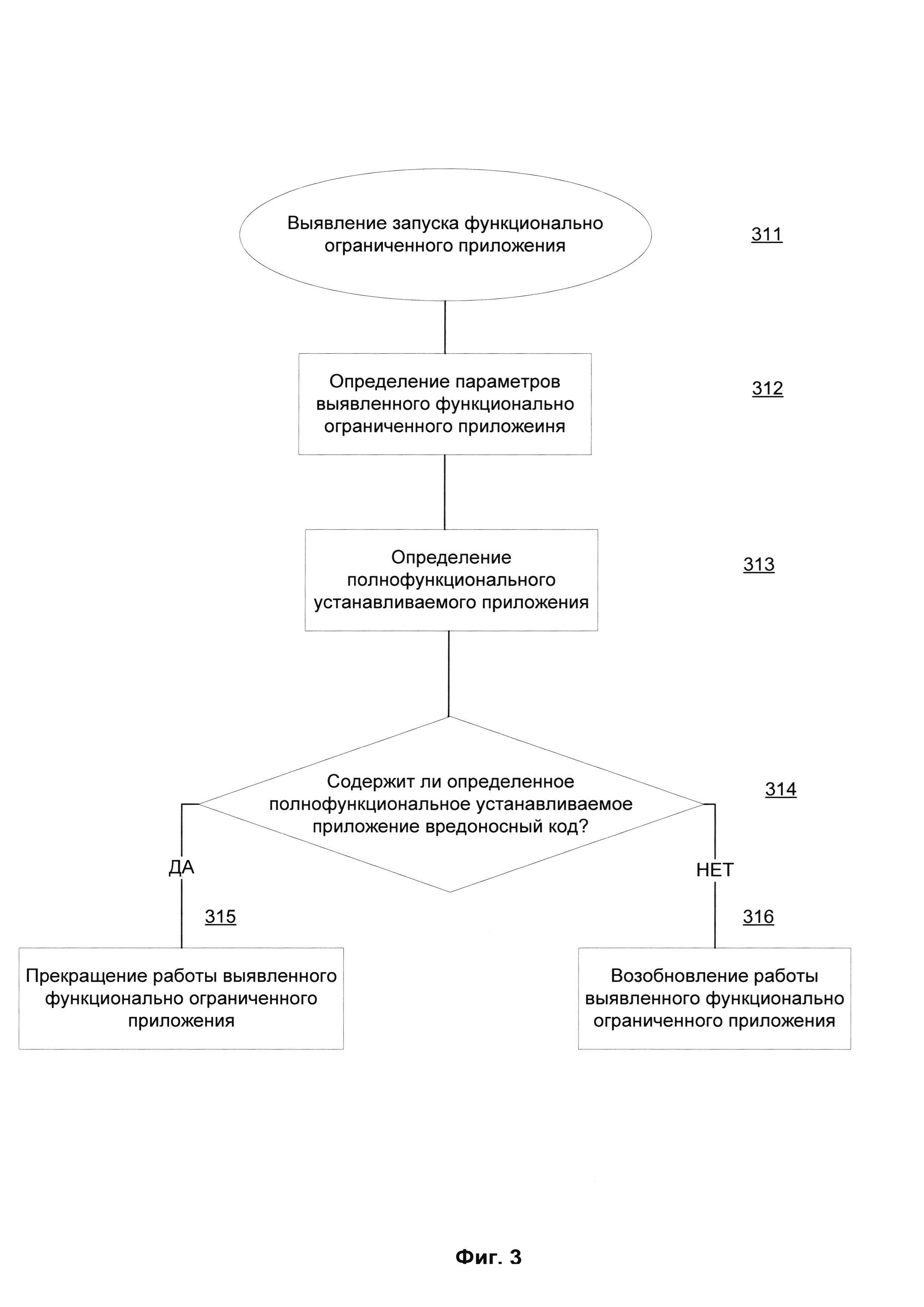

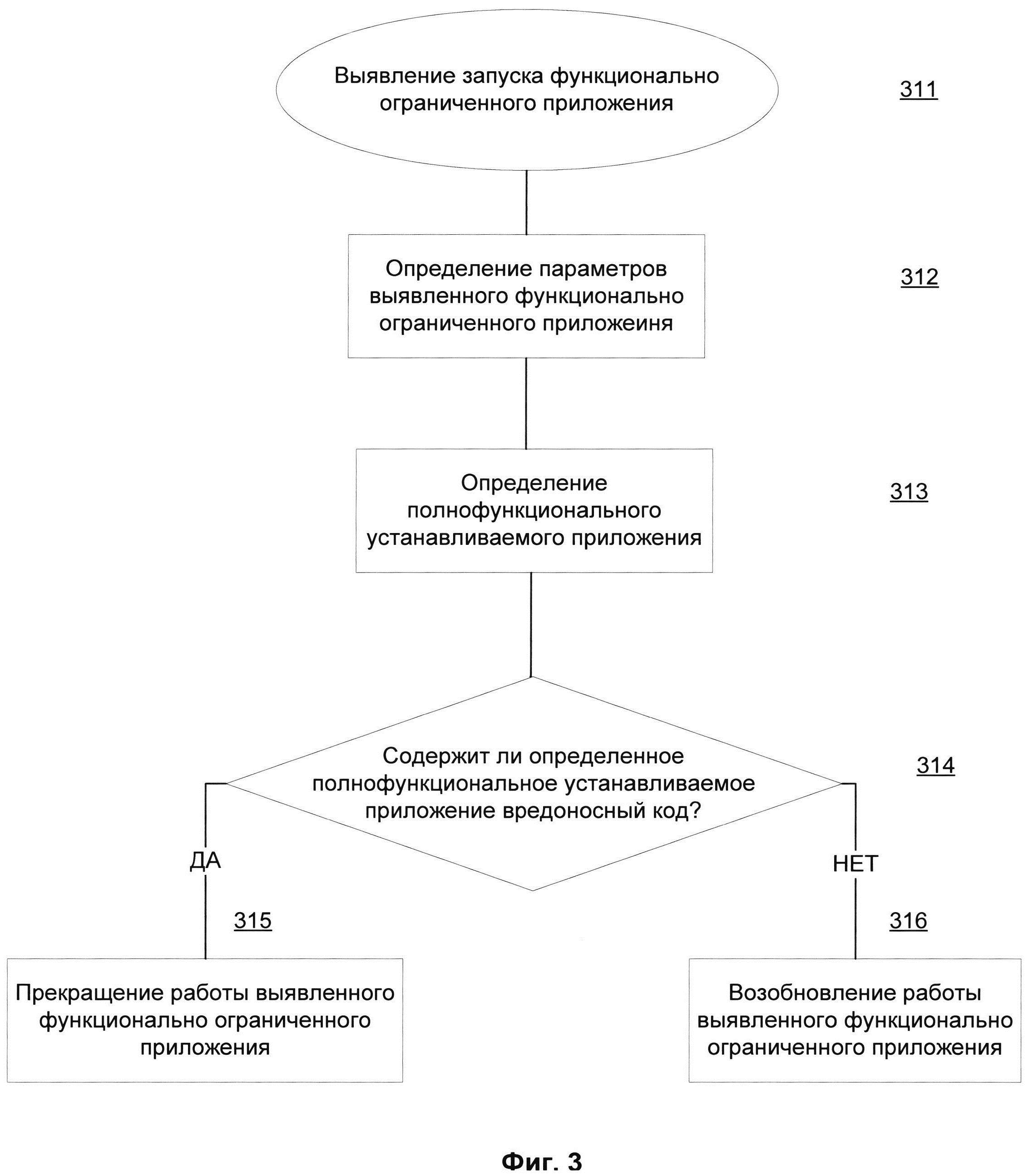

Фиг. 1 отображает структуру веб-сайта, взаимосвязанного с приложением.

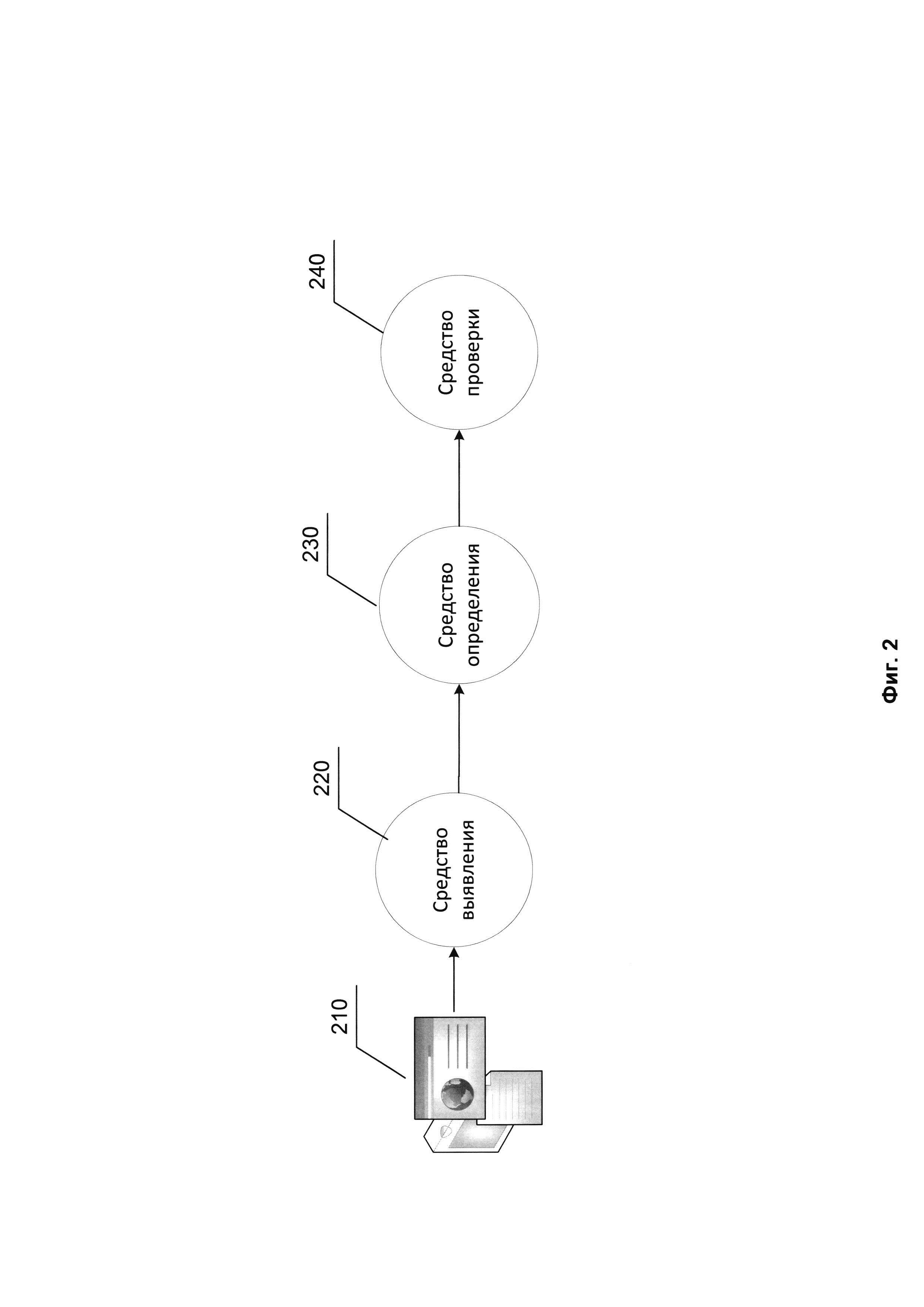

Фиг. 2 иллюстрирует структуру системы прекращения работы функционально ограниченных приложений, запускаемых без установки, взаимосвязанных с веб-сайтом.

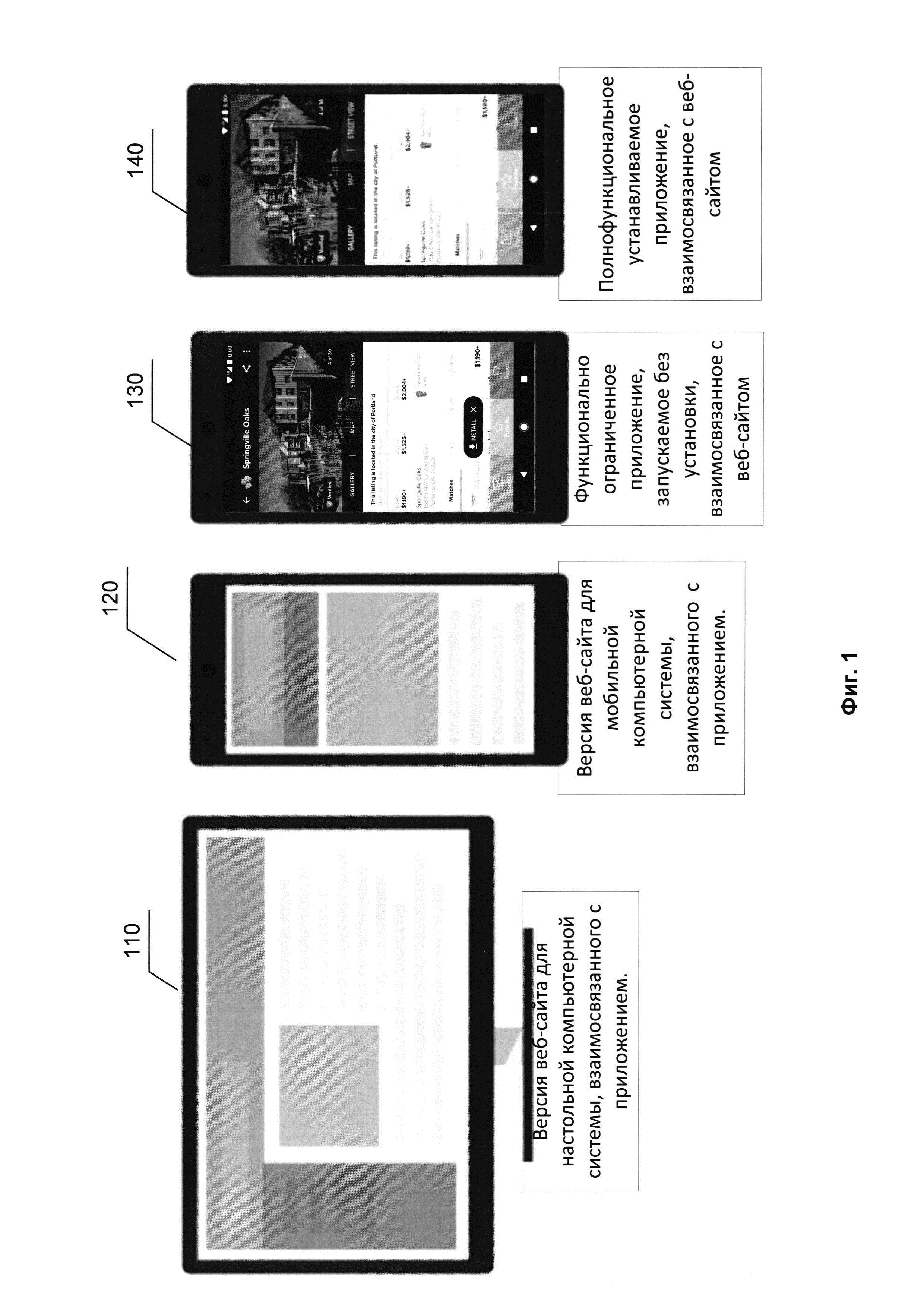

Фиг. 3 иллюстрирует алгоритм системы прекращения работы функционально ограниченных приложений, запускаемых без установки, взаимосвязанных с веб-сайтом.

Фиг. 4 представляет пример компьютерной системы общего назначения, персональный компьютер или сервер.

Хотя изобретение может иметь различные модификации и альтернативные формы, характерные признаки, показанные в качестве примера на чертежах, будут описаны подробно. Следует понимать, однако, что цель описания заключается не в ограничении изобретения конкретным его воплощением. Наоборот, целью описания является охват всех изменений, модификаций, входящих в рамки данного изобретения, как это определено приложенной формуле.

Описание вариантов осуществления изобретения

Объекты и признаки настоящего изобретения, способы для достижения этих объектов и признаков станут очевидными посредством отсылки к примерным вариантам осуществления. Однако настоящее изобретение не ограничивается примерными вариантами осуществления, раскрытыми ниже, оно может воплощаться в различных видах. Сущность, приведенная в описании, является ничем иным, как конкретными деталями, необходимыми для помощи специалисту в области техники в исчерпывающем понимании изобретения, и настоящее изобретение определяется в объеме приложенной формулы.

Веб-сайт - набор веб-страниц, объединенных тематически, принадлежащих одному автору, организации или пользователю, либо к компьютеру (узлу сети), на котором хранится определенная информация и к которому открыт доступ через интернет. (Дорот В., Новиков Ф. Толковый словарь современной компьютерной лексики (3-е издание, 2004.)

Прикладная программа (приложение) - программа, предназначенная для решения задачи или класса задач в определенной области применения системы обработки информации. (ГОСТ 19781-90: Обеспечение систем обработки информации программное. Термины и определения.)

Фиг. 1 отображает структуру веб-сайта, взаимосвязанного с приложением.

В общем случаем веб-сайт, взаимосвязанный с приложением, состоит из версии веб-сайта, взаимосвязанного с приложением, для настольной компьютерной системы 110, версии веб-сайта, взаимосвязанного с приложением, для мобильной компьютерной системы 120, функционально ограниченное приложение, запускаемое без установки, взаимосвязанное с веб-сайтом 130, полнофункциональное устанавливаемое приложение, взаимосвязанное с веб-сайтом 140.

Версия веб-сайта для настольной компьютерной системы 110, - стандартная версия веб-сайт, предназначенный для выполнения заданного перечня прикладных задач, согласно цели создания веб-сайта, например выбрать или забронировать отель, подобрать и отобразить новости определенной тематики и т.д.

Версия веб-сайта для мобильной компьютерной системы 120 - это адаптируемая под мобильную компьютерную систему версия веб-сайта для настольной компьютерной системы 110, в которой отсутствует реализация решений тех прикладных задач, которые не доступны для реализации из-за требований безопасности ОС для мобильных компьютерных систем.

Полнофункциональное устанавливаемое приложение,

взаимосвязанное с веб-сайтом, 130 - приложения для ОС мобильной компьютерной системы, для запуска которого требуется установка, обычно создаваемое для реализации решения прикладных задач заданного перечня, в частности тех задач, реализация которых недоступна в версии веб-сайта для мобильной компьютерной системы 120 (https://developer.android.com/studio/write/app-link-indexing.html). Веб-сайт может быть связан с различными приложениями путем публикации файла «assetlinks.json», который содержит сведения о приложениях, которые могут быть запущены при переходе по ссылкам веб-сайта. Полнофункциональное устанавливаемое приложение может быть связано с различными веб-сайтами, путем указания в манифесте приложения веб-сайтов, при открытии URL которых может быть осуществлен запуск приложений (https://developers.google.com/digital-asset-links/v1/getting-started). Наличие записи о приложении А в файле «assetlinks.json» веб-сайта А и наличие записи о веб-сайте А в манифесте приложения А позволяют считать приложение А взаимосвязанным с веб-сайтом А, а веб-сайт А, взаимосвязанным с упомянутым приложением А.

Функционально ограниченное приложение, взаимосвязанное с вебсайтом, запускаемое без установки 140 - модифицированная версия полнофункционального устанавливаемого приложения, созданная таким образом, чтобы обеспечить возможность реализации решения одной или нескольких основных прикладных задач и выполнение запуска без процедуры установки, предусмотренной ОС https://developer.android.com/topic/instant-apps/prepare.html, https://developer.android.com/topic/instant-apps/getting-started/structure.html).

Полнофункциональное устанавливаемое приложение и соответствующее ему функционально ограниченное приложения имеют ряд схожих параметров, например уникальный идентификатор приложения (Application ID), и являются версиями одного и того же приложения (https://developer.android.com/topic/instant-apps/ux-best-practices.html#instant-v-installed, https://developer.android.com/studio/build/build-variants.html#product-flavors). Одно полнофункционально устанавливаемое приложение может соответствовать нескольким ограниченно функциональным приложениям, например в случае, когда для реализации решения каждой прикладной задачи создают отдельное функционально ограниченное приложение.

Веб-сайт может быть взаимосвязан с несколькими приложениями, например в случае, если веб-сайт дополнительно использует готовое решение прикладной задачи. Например в одном из разделов веб-сайта может быть реализовано воспроизведение видеозаписи определенного формата, проигрывание которого в ОС для мобильной компьютерной системы возможно при использовании только одного приложения. Для этого приложения могут быть созданы различные версии, одна из которых может быть функционально ограниченным приложением, взаимосвязанным с упомянутым веб-сайтом. Аналогичным образом одно приложение и его функционально ограниченная версия могут быть взаимосвязаны с несколькими веб-сайтами.

Злоумышленник может воспользоваться возможностью запуска приложения и выполнения его функций без установки в своих целях. Для того, чтобы предотвратить умышленное использование возможности запуска приложений без установки во вредоносных целях, используют систему и способ системы прекращения работы функционально ограниченного приложения, взаимосвязанного с веб-сайтом, запускаемого без установки.

Фиг 2. иллюстрирует структуру систему прекращения работы функционально ограниченного приложения, взаимосвязанного с веб-сайтом, запускаемого без установки 210; которая в себя включает средство выявления 220, средство определения 230, средство проверки 240.

Средство выявления 220 предназначено для выявления запуска функционально ограниченного приложения, взаимосвязанного с веб-сайтом, без его установки на мобильную компьютерную систему.

Выявление запуска функционально ограниченного приложения, запускаемого без установки, выполняют путем выявления активности сервиса ОС, предназначенного для работы с функционально ограниченными приложениями, запускаемыми без установки (в Android OS сервисы Google Play для Instant Apps). Активность может быть выявлена при использовании Accessibility API, (https://developer.android.com/reference/android/view/accessibility/package-summary.html).

В одном из вариантов реализации, например в Android OS, выявление активности сервиса ОС, предназначенного для работы с функционально ограниченными приложениями, осуществляют путем выполнения нижеописанного перечня действий. Сначала определяют событие, AccessibilityEvent.TYPE_WINDOW_CONTENT_CHANGED, которое показывает изменение в системе, отображаемое на экране и вызванное действием одного из приложений. Затем в результате работы системного приложения Supervisor или Play Store выявляют событие путем проверки наличия атрибутов event.getPackageName().equals("com.android.vending") или event.getPackageName().equals("com.google.android.instantapps.supervisor"). По итогу выявляют наличие текстовых полей «URL_view» или «Арр_name». Вышеупомянутый перечень действий может быть осуществлен ранее установленной на мобильной компьютерной системе антивирусной программой.

Помимо этого, средство выявления 220 предназначено для определения параметров выявленного функционально ограниченного приложения и передачи параметров выявленного функционально ограниченного приложения средству определения 230.

Под параметрами выявленного приложения понимают название файла-хранилища всех ресурсов приложения, URL веб-сайта, взаимосвязанного с приложением, название файла-контейнера функционально ограниченного приложения. Соответственно, текст в поле «URL_view» содержит символы, соответствующие URL веб-сайта, с которым взаимосвязано выявленное функционально ограниченное приложение, а поле «Арр_name» содержит соответствующее имя файла-контейнера.

Средство выявления 220 может быть дополнительно предназначено для временной остановки запуска выявленного функционально ограниченного приложения. Например до момента окончания проверки на наличие вредоносного кода. Остановка запуска или прекращение работы выявленного приложения может быть выполнено установленной антивирусной программой с использованием Accessibility API путем симуляции нажатия клавиши «Home» - performGlobalAction(GLOBAL_ACTION_HOME).

Средство определения 230 предназначено для определения полнофункционального устанавливаемого приложения, соответствующего выявленному функционально ограниченному приложению на основании определенных параметров выявленного функционально ограниченного приложения.

Определение полнофункционального устанавливаемого приложения, соответствующего функционально ограниченному приложению, выполняют путем анализа определенных параметров выявленного функционально ограниченного приложения. В частности, анализируют открытый для доступа файл «assetlinks.json» веб-сайта, взаимосвязанного с функционально ограниченным приложением, запуск которого был выявлен. В ходе анализа в упомянутом файле веб-сайта выполняют поиск названия файлов-контейнеров всех взаимосвязанных с веб-сайтом приложений. Далее по названию файла-контейнера в базе данных приложений, например магазине приложений Play Store, получают доступ к данным о приложении, а именно к телу файла-контейнера и файлам всех версий выявленного приложения, одной из которых будет соответствующее полнофункциональное устанавливаемое приложение.

Средство определения 230 также предназначено передачи данных об определенном полнофункциональном устанавливаемом приложении средству проверки 240.

Средство проверки 240 предназначено для проверки наличия вредоносного кода в определенном полнофункциональном устанавливаемом приложении.

Проверку наличия вредоносного кода выполняют во всех файлах и ресурсах определенного полнофункционального устанавливаемого приложения. Проверка на наличие вредоносного кода может быть выполнена заранее, до выявления запуска функционально ограниченного приложения. Например антивирусный сервер может выполнять поиск сайтов, взаимосвязанных с приложениями. Например антивирусный сервер может путем перебора всевозможных URL произвольного веб-сайта фиксировать те URL, после перехода по которым наступает запуск функционально ограниченного приложения. Найденные приложения могут быть проверены, а результат проверки сохранен в базе данных антивирусного сервера и использован впоследствии.

В одном из вариантов реализации, в ОС Android по правилам создания функционально ограниченных приложений, запускаемых без установки, программный код функционально ограниченного приложения должен соответствовать программному коду полнофункционального устанавливаемого приложения в разделе реализаций решения прикладных задач и является его версией. Таким образом, проверки наличия вредоносного кода в полнофункциональном устанавливаемом приложении будет достаточно для определения вредоносности любого соответствующего функционально ограниченного приложения.

В другом варианте реализации существует техническая возможность создать в другом проекте функционально ограниченное приложение, запускаемое без установки, содержащее вредоносный код, и принудительно описать его соответствие полнофункциональному устанавливаемому приложению, которое не содержит вредоносного кода. В этом случае следует выполнить проверку на наличие вредоносного кода всех версий приложения и ресурсов, которые хранятся в файле-контейнере и имеют одинаковый уникальный идентификатор приложения (Application ID).

Еще в одном вариант реализации существует техническая возможность подменить взаимосвязанное с веб-сайтом приложение на приложение, содержащее вредоносный код. В этом случае при проведении проверки на наличие вредоносного кода учитывают наличие изменений взаимосвязей вебсайта и приложений. Например, анализируют дату обновления файла вебсайта «assetlinks.json» и его содержимое. Результаты анализа позволяют сделать вывод о целостности и корректности взаимосвязи веб-сайта, функционально ограниченного приложения, запускаемого без установки, взаимосвязанного с веб-сайтом, полнофункционального устанавливаемого приложения, взаимосвязанного с веб-сайтом. Помимо этого, средство проверки 240 предназначено для прекращения работы выявленного функционально ограниченного приложения, запуск которого был выявлен, при обнаружении вредоносного кода.

Прекращение работы выявленного функционально ограниченного приложения, запуск которого был выявлен, может быть выполнен путем удаления временных данных, которые необходимы для корректной работы функционально ограниченного приложения. В случае, если вредоносный код не был обнаружен, осуществляют возобновление запуска выявленного функционально ограниченного приложения. Возобновление может быть осуществлен путем выполнения намерения «Intent», содержащего обращение по выявленному URL веб-сайта, взаимосвязанного с выявленным приложением (https://developer.android.com/guide/components/intents-filters.html).

Фиг. 3 иллюстрирует алгоритм функционирования системы прекращения работы функционально ограниченного приложения, взаимосвязанного с веб-сайтом, запускаемого без установки. На этапе 311 средство выявления 220 выявляет запуск функционально ограниченного приложения, взаимосвязанного с веб-сайтом, без его установки на мобильную компьютерную систему. На этапе 312 средство выявления 220 определяет параметры выявленного функционально ограниченного приложения и передает определенные параметры выявленного функционально ограниченного приложения средству определения 230. На этапе 313 средство определения 230 на основе определенных параметров выявленного функционально ограниченного приложения определяет полнофункциональное устанавливаемое приложение, соответствующее выявленному функционально ограниченному приложению и передает данные об определенном полнофункционально устанавливаемом приложении средству проверки 240. На этапе 314 средство проверки 240 выполняет проверку наличия вредоносного кода в определенном полнофункциональном устанавливаемом приложении. При обнаружении вредоносного кода на этапе 315 средство проверки 240 прекращает запуск выявленного функционально ограниченного приложения, запуск которого был выявлен. При отсутствии вредоносного кода на этапе 316 средство проверки 240 возобновляет запуск выявленного функционально ограниченного приложения.

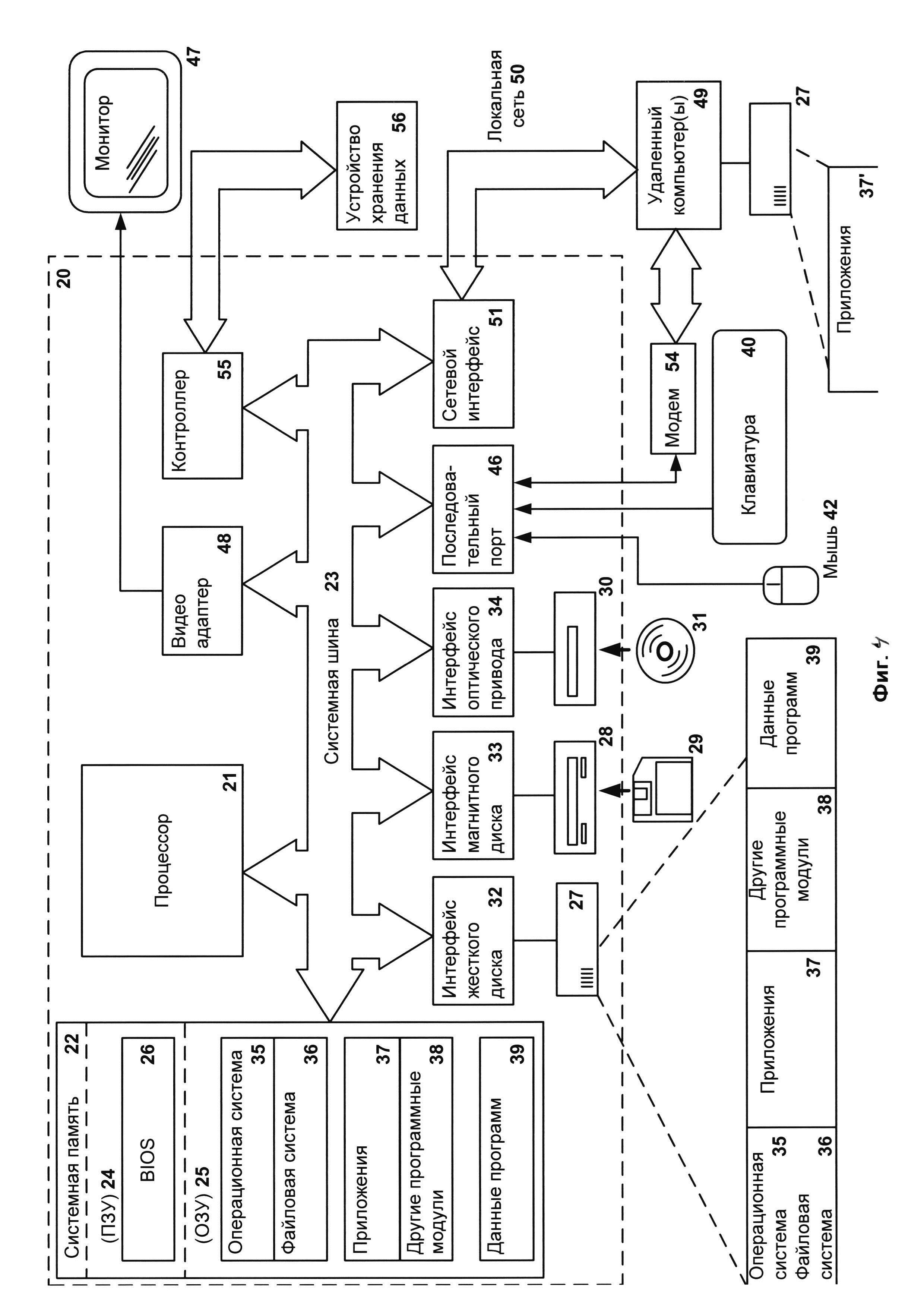

Фиг. 4 представляет пример компьютерной системы общего назначения, персональный компьютер или сервер 20, содержащий центральный процессор 21, системную память 22 и системную шину 23, которая содержит разные системные компоненты, в том числе память, связанную с центральным процессором 21. Системная шина 23 реализована, как любая известная из уровня техники шинная структура, содержащая в свою очередь память шины или контроллер памяти шины, периферийную шину и локальную шину, которая способна взаимодействовать с любой другой шинной архитектурой. Системная память содержит постоянное запоминающее устройство (ПЗУ) 24, память с произвольным доступом (ОЗУ) 25. Основная система ввода/вывода (BIOS) 26, содержит основные процедуры, которые обеспечивают передачу информации между элементами персонального компьютера 20, например, в момент загрузки операционной системы с использованием ПЗУ 24.

Персональный компьютер 20 в свою очередь содержит жесткий диск 27 для чтения и записи данных, привод магнитных дисков 28 для чтения и записи на сменные магнитные диски 29 и оптический привод 30 для чтения и записи на сменные оптические диски 31, такие как CD-ROM, DVD-ROM и иные оптические носители информации. Жесткий диск 27, привод магнитных дисков 28, оптический привод 30 соединены с системной шиной 23 через интерфейс жесткого диска 32, интерфейс магнитных дисков 33 и интерфейс оптического привода 34 соответственно. Приводы и соответствующие компьютерные носители информации представляют собой энергонезависимые средства хранения компьютерных инструкций, структур данных, программных модулей и прочих данных персонального компьютера 20.

Настоящее описание раскрывает реализацию системы, которая использует жесткий диск 27, сменный магнитный диск 29 и сменный оптический диск 31, но следует понимать, что возможно применение иных типов компьютерных носителей информации 56, которые способны хранить данные в доступной для чтения компьютером форме (твердотельные накопители, флеш карты памяти, цифровые диски, память с произвольным доступом (ОЗУ) и т.п.), которые подключены к системной шине 23 через контроллер 55.

Компьютер 20 имеет файловую систему 36, где хранится записанная операционная система 35, а также дополнительные программные приложения 37, другие программные модули 38 и данные программ 39. Пользователь имеет возможность вводить команды и информацию в персональный компьютер 20 посредством устройств ввода (клавиатуры 40, манипулятора «мышь» 42). Могут использоваться другие устройства ввода (не отображены): микрофон, джойстик, игровая консоль, сканер и т.п. Подобные устройства ввода по своему обычаю подключают к компьютерной системе 20 через последовательный порт 46, который в свою очередь подсоединен к системной шине, но могут быть подключены иным способом, например, при помощи параллельного порта, игрового порта или универсальной последовательной шины (USB). Монитор 47 или иной тип устройства отображения также подсоединен к системной шине 23 через интерфейс, такой как видеоадаптер 48. В дополнение к монитору 47, персональный компьютер может быть оснащен другими периферийными устройствами вывода (не отображены), например, колонками, принтером и т.п.

Персональный компьютер 20 способен работать в сетевом окружении, при этом используется сетевое соединение с другим или несколькими удаленными компьютерами 49. Удаленный компьютер (или компьютеры) 49 являются такими же персональными компьютерами или серверами, которые имеют большинство или все упомянутые элементы, отмеченные ранее при описании существа персонального компьютера 20, представленного на Фиг. 4. В вычислительной сети могут присутствовать также и другие устройства, например, маршрутизаторы, сетевые станции, пиринговые устройства или иные сетевые узлы.

Сетевые соединения могут образовывать локальную вычислительную сеть (LAN) 50 и глобальную вычислительную сеть (WAN). Такие сети применяются в корпоративных компьютерных сетях, внутренних сетях компаний и, как правило, имеют доступ к сети Интернет. В LAN- или WAN-сетях персональный компьютер 20 подключен к локальной сети 50 через сетевой адаптер или сетевой интерфейс 51. При использовании сетей персональный компьютер 20 может использовать модем 54 или иные средства обеспечения связи с глобальной вычислительной сетью, такой как Интернет. Модем 54, который является внутренним или внешним устройством, подключен к системной шине 23 посредством последовательного порта 46. Следует уточнить, что сетевые соединения являются лишь примерными и не обязаны отображать точную конфигурацию сети, т.е. в действительности существуют иные способы установления соединения техническими средствами связи одного компьютера с другим.

В заключение следует отметить, что приведенные в описании сведения являются примерами, которые не ограничивают объем настоящего изобретения, определенного формулой.