Результат интеллектуальной деятельности: КОНТРОЛЛЕР, СПОСОБ УПРАВЛЕНИЯ И ПРОГРАММА

Вид РИД

Изобретение

[0001]

(Ссылка на родственную заявку)

Данная заявка основывается и притязает на приоритет японской патентной заявки № 2015-073890, поданной 31 марта 2015, раскрытие которой включено в настоящий документ по ссылке во всей своей полноте. Данное изобретение относится к контроллеру, способу управления и программе. Более конкретно, оно относится к контроллеру, способу управления и программе, каждый из которых использует ресурсы физической сети для обеспечения разнообразия услуг.

УРОВЕНЬ ТЕХНИКИ

[0002]

В Патентной литературе 1 (PTL 1) раскрыт способ управления системой виртуализации сети. В ее абзацах 48 и далее утверждается, что система 1 виртуализации сети принимает инструкцию от задающего терминала 31 и, используя ресурсы физических узлов (физического узла 21 по физический узел 26 включительно) и физические линии 51 связи, создает виртуальные сети (виртуальные сети 2, 3), каждая из которых включает в себя виртуальный узел и виртуальную сеть (см., например, абзацы 131-141).

[0003]

PTL1:

Публикация японской патентной заявки № JP2014-501458 A (Kohyo).

СУЩНОСТЬ ИЗОБРЕТЕНИЯ

[0004]

Настоящим изобретением дается нижеследующий анализ. Для обеспечения услуги пользователю, включая начальную загрузку виртуальной машины (VM) в сети для использования извне, с помощью технологии виртуализации сети, проиллюстрированной в Патентной литературе 1, например, необходимо предусмотреть физические ресурсы, необходимые при реализации такой услуги, и выполнить требующуюся настройку без несовместимости. См., например, Фиг. 16 и Фиг. 13 Патентной литературы 1.

[0005]

В то же время, в Патентной литературе 1 не приведено раскрытие того, как реализовать услугу в виртуальной сети, как запрошено ее представление со стороны пользователя, в частности, раскрытие того, как организовать или связать физические ресурсы, требующиеся при представлении услуги, в случае когда запрос на услугу сделан со стороны пользователя.

[0006]

Задачей настоящего изобретения является создание контроллера, способа управления и программы для реализации услуги в виртуальной сети на физической сети (NW).

[0007]

Согласно первому аспекту, предложен контроллер, который представляет собой первый контроллер, управляющий первой физической сетью. Контроллер содержит: первое средство для идентификации множества узлов связи, включенных в первую физическую сеть и во вторую физическую сеть, управляемую вторым контроллером, в качестве реакции на услугу(и), запрашиваемую пользователем(ями); второе средство для определения информации касаемо размещений идентифицированного множества узлов в первой и второй физических сетях; и третье средство для установления, основываясь на информации касаемо размещений, тракта(ов) передачи данных, посредством которого реализуется услуга(и) в первой физической сети.

[0008]

Согласно второму аспекту, предложена система связи, содержащая первый контроллер, управляющий первой физической сетью, и второй контроллер, управляющий второй физической сетью. Первый контроллер содержит: первое средство для идентификации множества узлов связи, включенных в первую физическую сеть и во вторую физическую сеть, в качестве реакции на услугу(и), запрашиваемую пользователем(ями); второе средство для определения информации касаемо размещений идентифицированного множества узлов в первой и второй физических сетях; и третье средство для установления, основываясь на информации касаемо размещений, тракта(ов) передачи данных, посредством которого реализуется услуга(и) в первой физической сети.

[0009]

Согласно третьему аспекту, предложен способ управления, содержащий этапы, на которых: идентифицируют множество узлов связи, включенных в первую физическую сеть, управляемую первым контроллером, и во вторую физическую сеть, управляемую вторым контроллером, в качестве реакции на услугу(и), запрашиваемую пользователем(ями); определяют информацию касаемо размещений идентифицированного множества узлов в первой и второй физических сетях; и устанавливают, основываясь на информации касаемо размещений, тракт(ы) передачи данных, посредством которого реализуется услуга(и) в первой физической сети. Данный способ завязан на конкретную машину, которая представляет собой контроллер, включающий в себя вышеуказанные средства с первого по третье.

[0010]

Согласно четвертому аспекту, предложена программа, которая предписывает компьютеру выполнять: идентификацию множества узлов связи, включенных в первую физическую сеть, управляемую первым контроллером, и во вторую физическую сеть, управляемую вторым контроллером, в качестве реакции на услугу(и), запрашиваемую пользователем(ями); определение информации касаемо размещений идентифицированного множества узлов в первой и второй физических сетях; и установление, основываясь на информации касаемо размещений, тракта(ов) передачи данных, посредством которого реализуется услуга(и) в первой физической сети. Следует отметить, что данная программа может быть записана на машиночитаемый (долговременный) носитель записи. То есть, настоящее изобретение может быть реализовано как компьютерный программный продукт.

[0011]

Выгодные эффекты настоящего изобретения резюмированы следующим образом. С помощью контроллера, способа управления и программы согласно настоящему изобретению становится возможным реализовать услугу в виртуальной сети на физической сети. Это означает, что настоящим изобретением контроллер преобразуется в контроллер, имеющий функцию реализации услуги в виртуальной сети на физической сети.

ПЕРЕЧЕНЬ ФИГУР ЧЕРТЕЖЕЙ

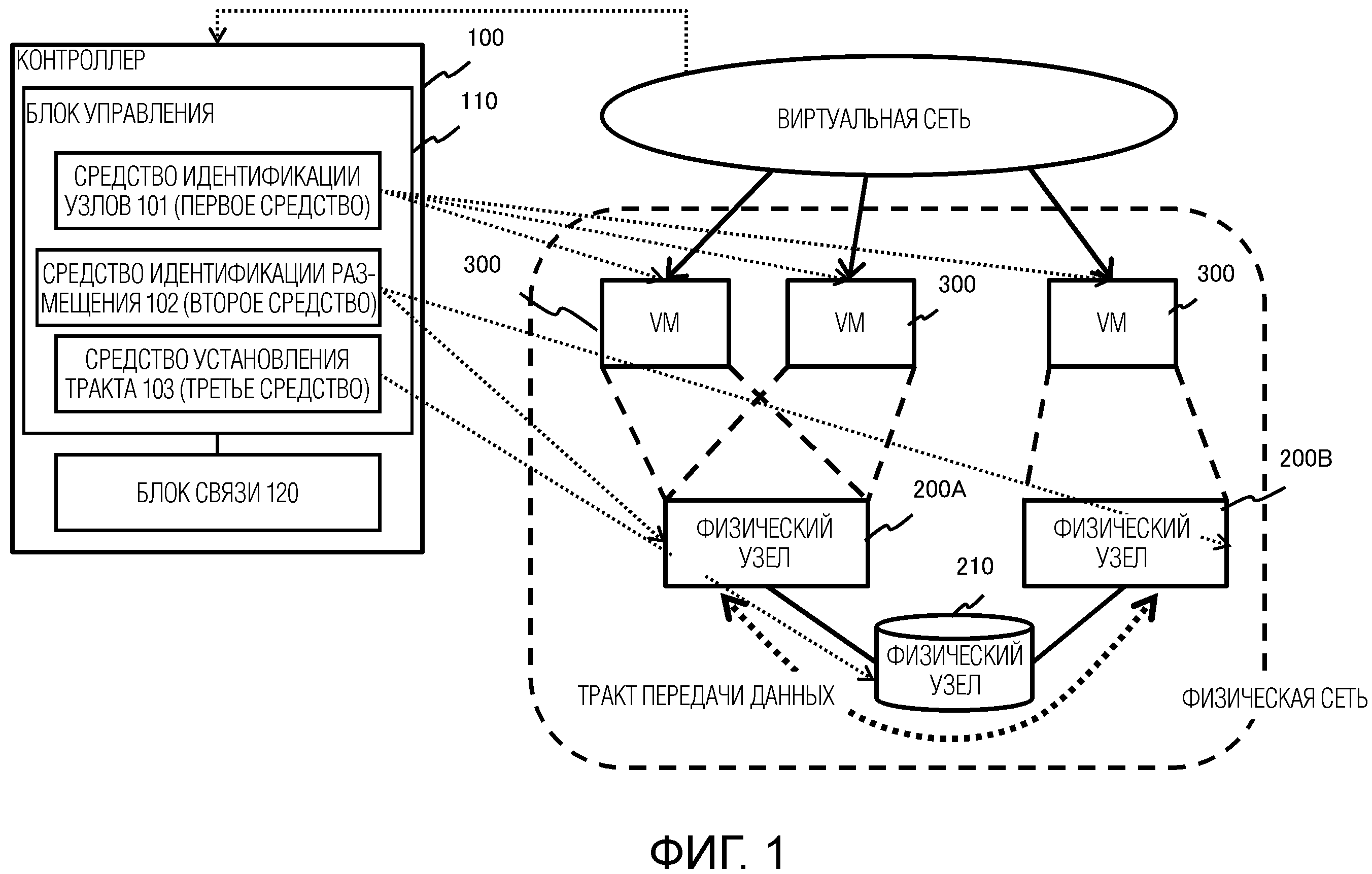

[ФИГ. 1] Фиг. 1 - схематический вид, показывающий примерную конфигурацию системы согласно примерному варианту 1 осуществления настоящего раскрытия.

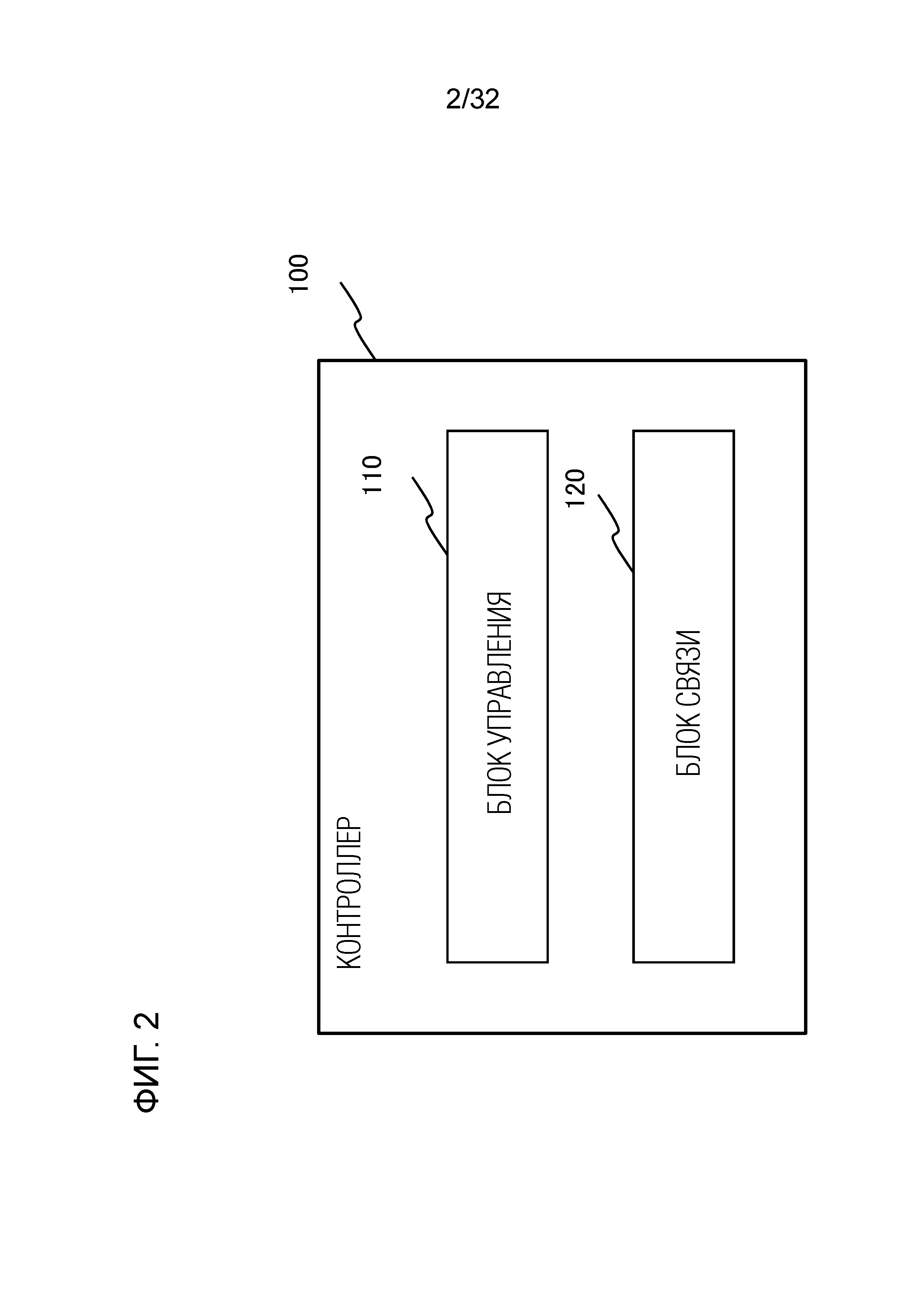

[ФИГ. 2] Фиг. 2 - блок-схема, показывающая примерную конфигурацию контроллера согласно примерному варианту 1 осуществления настоящего раскрытия.

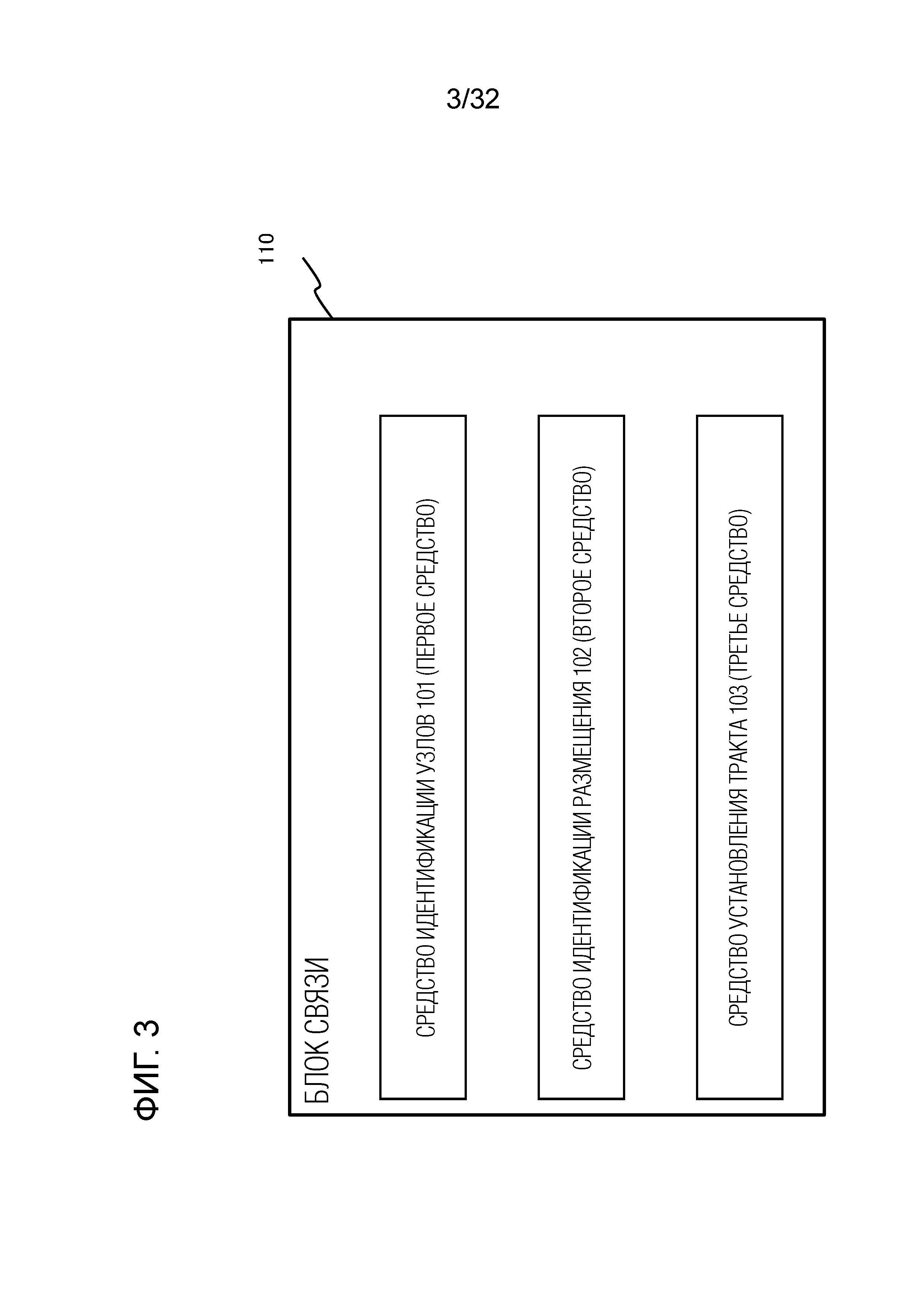

[ФИГ. 3] Фиг. 3 - блок-схема, показывающая примерную обработку, выполняемую блоком управления согласно примерному варианту 1 осуществления настоящего раскрытия.

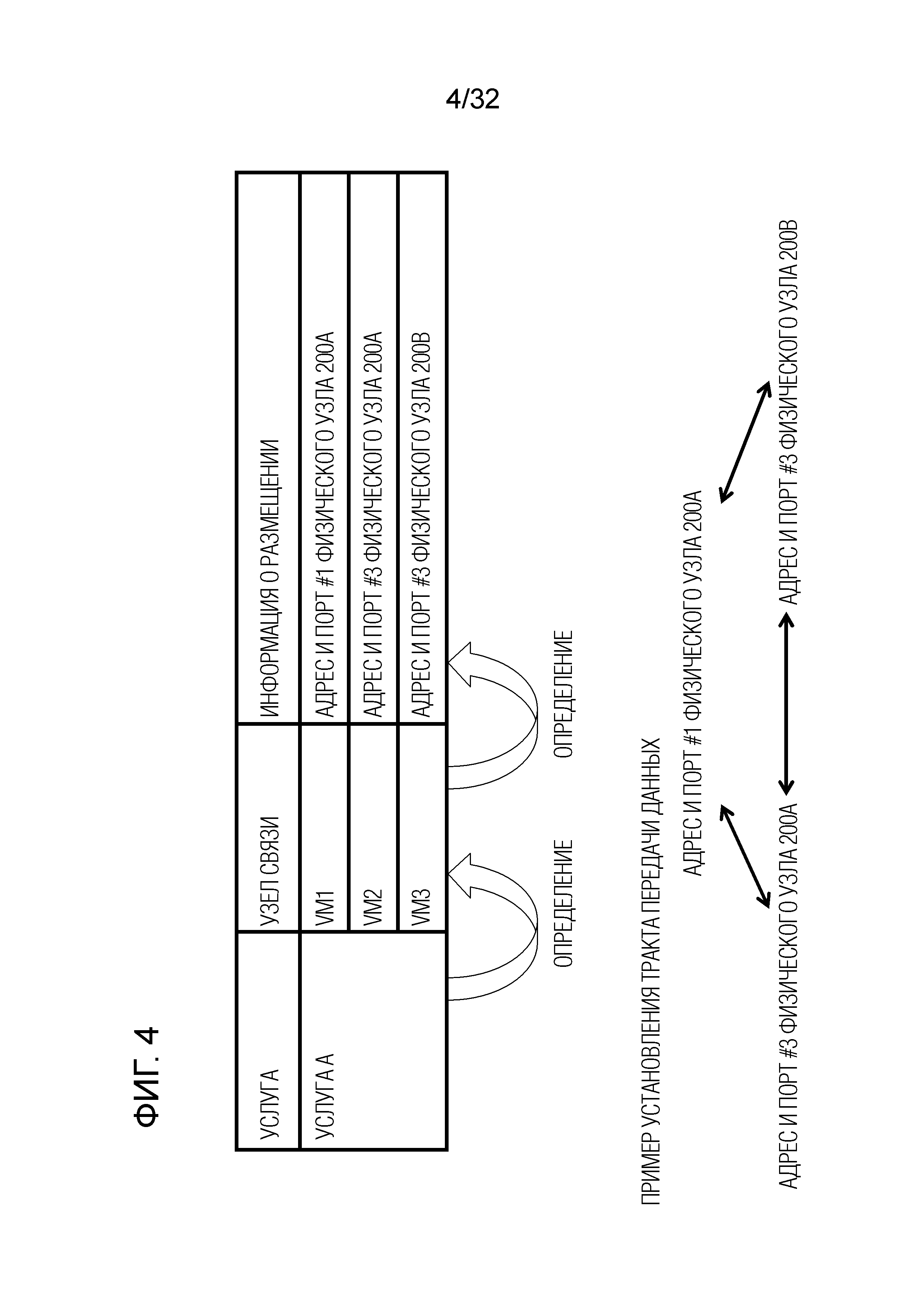

[ФИГ. 4] Фиг. 4 - табличный вид, на котором показана иллюстративная таблица, которая предусмотрена в контроллере по примерному варианту 1 осуществления настоящего раскрытия.

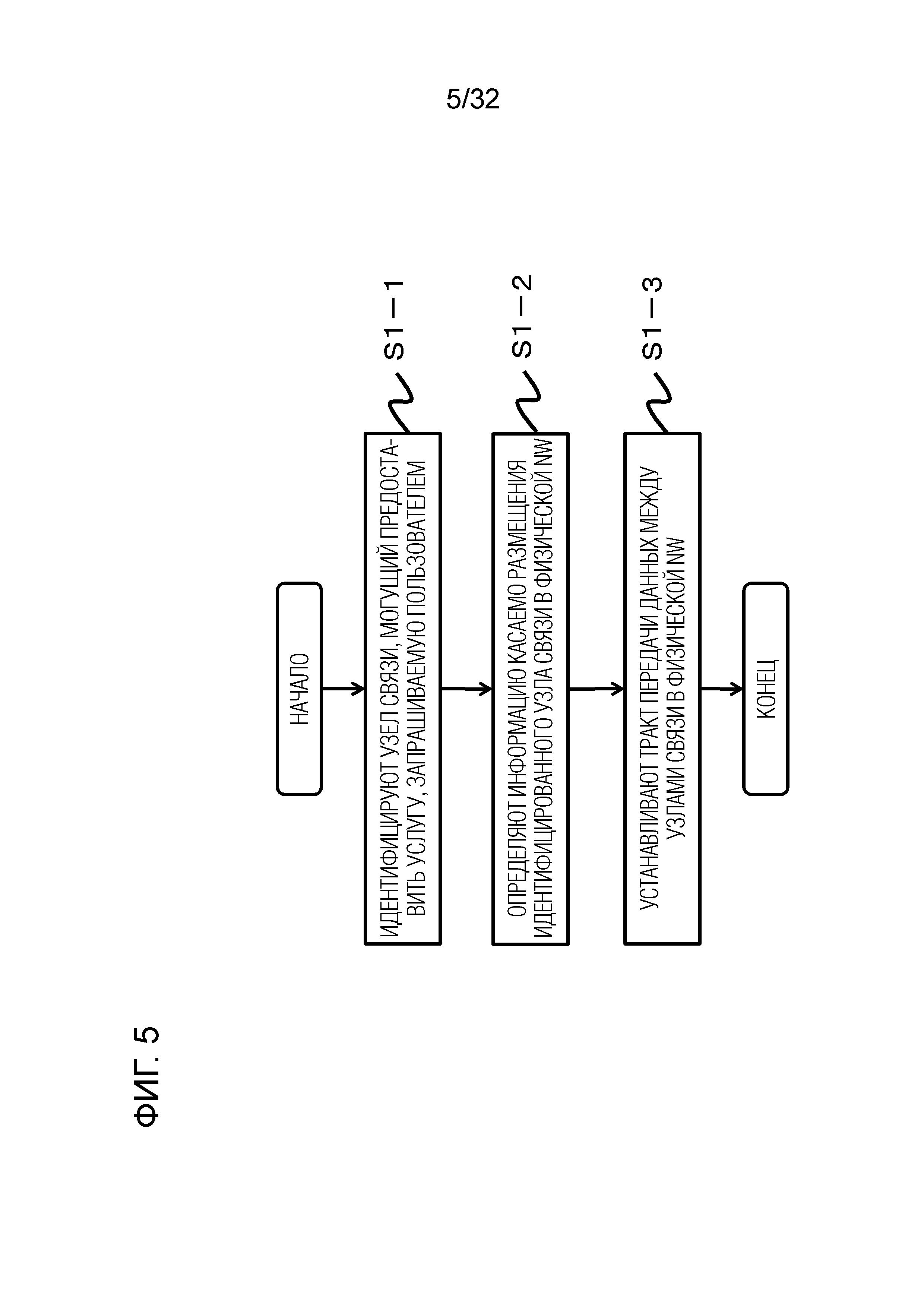

[ФИГ. 5] Фиг. 5 - блок-схема последовательности операций, показывающая примерную работу контроллера согласно примерному варианту 1 осуществления настоящего раскрытия.

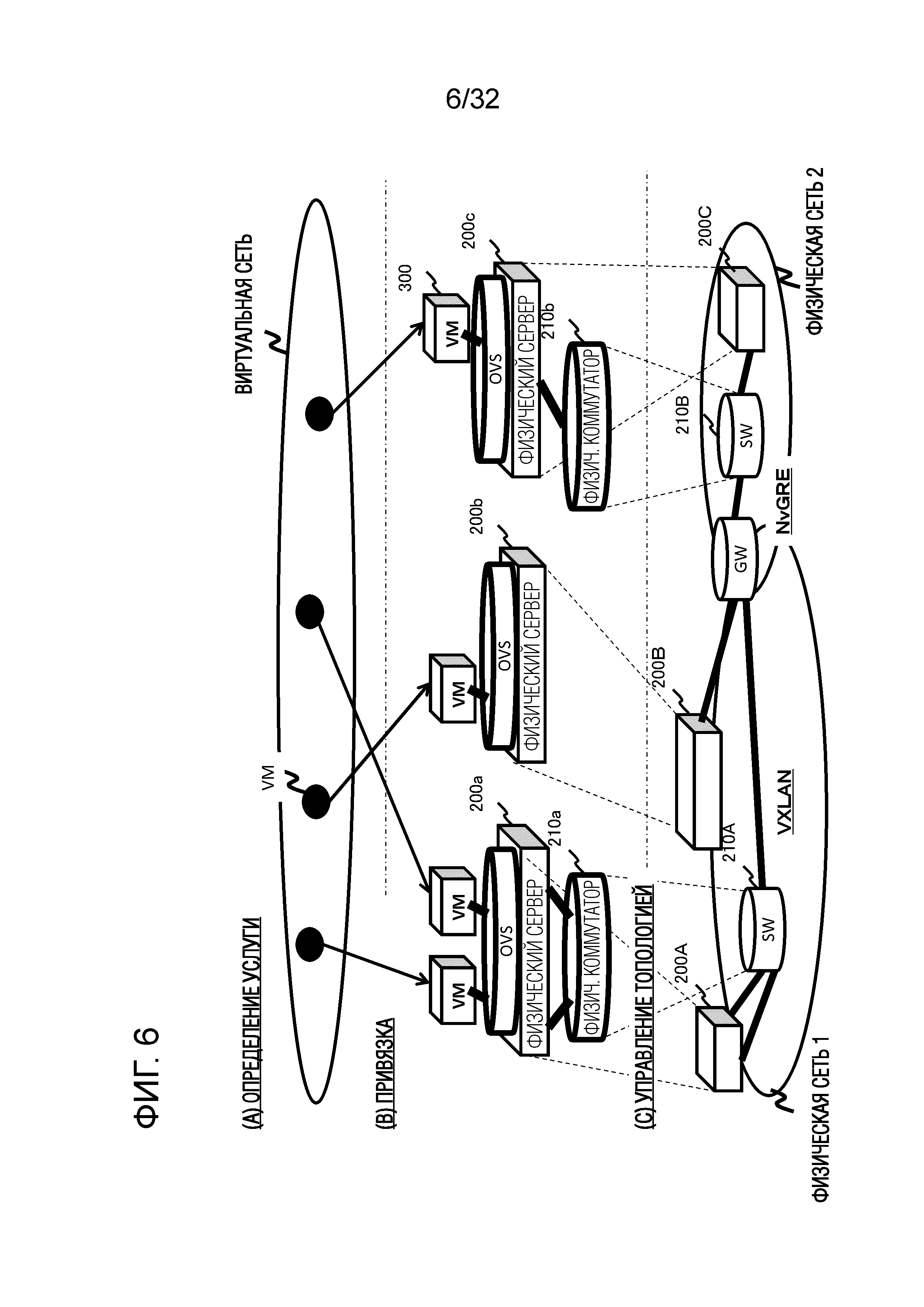

[ФИГ. 6] Фиг. 6 - схематический вид, показывающий другую примерную конфигурацию системы согласно примерному варианту 1 осуществления настоящего раскрытия.

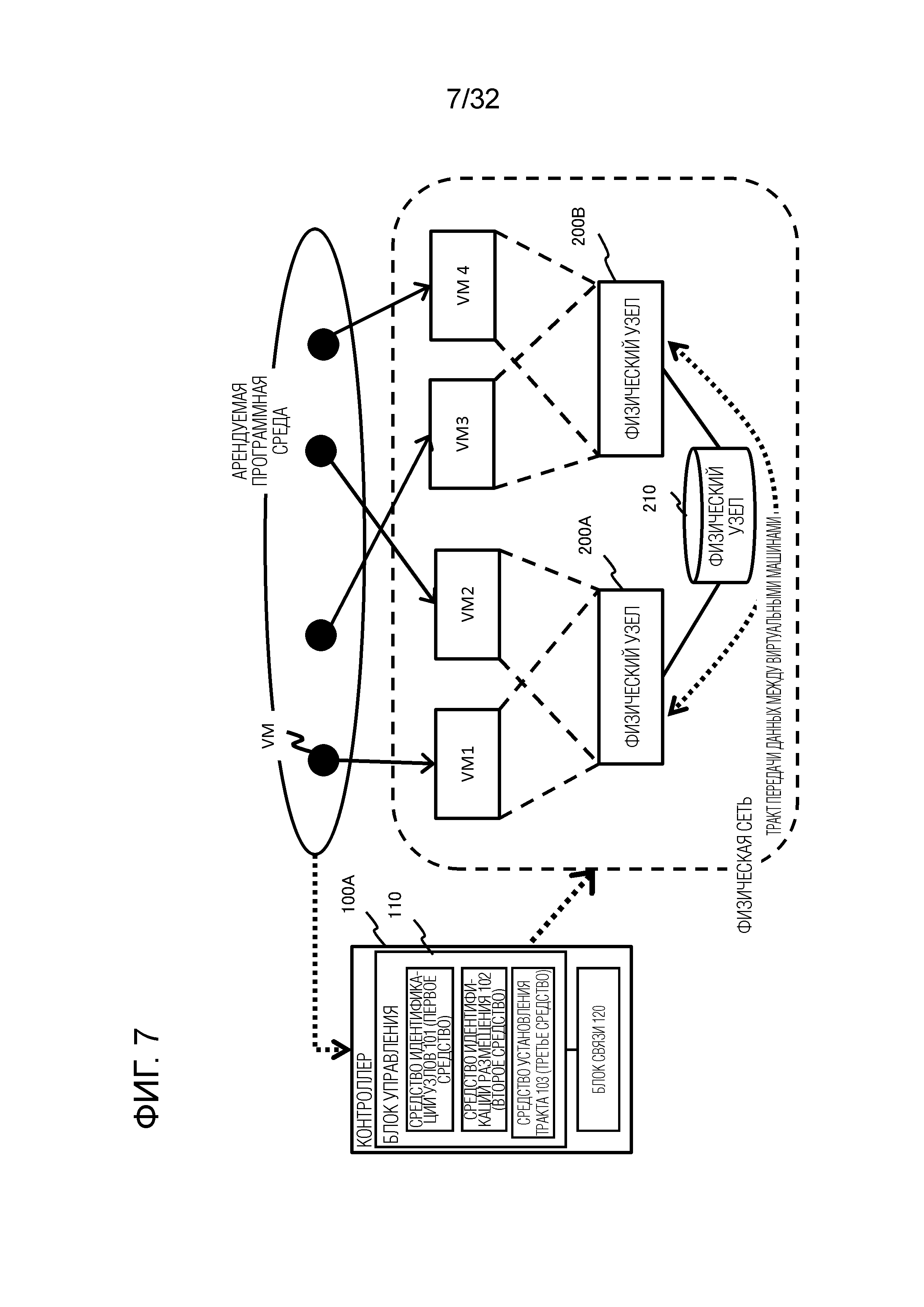

[ФИГ. 7] Фиг. 7 - схематический вид, показывающий примерную конфигурацию системы согласно примерному варианту 2 осуществления настоящего раскрытия.

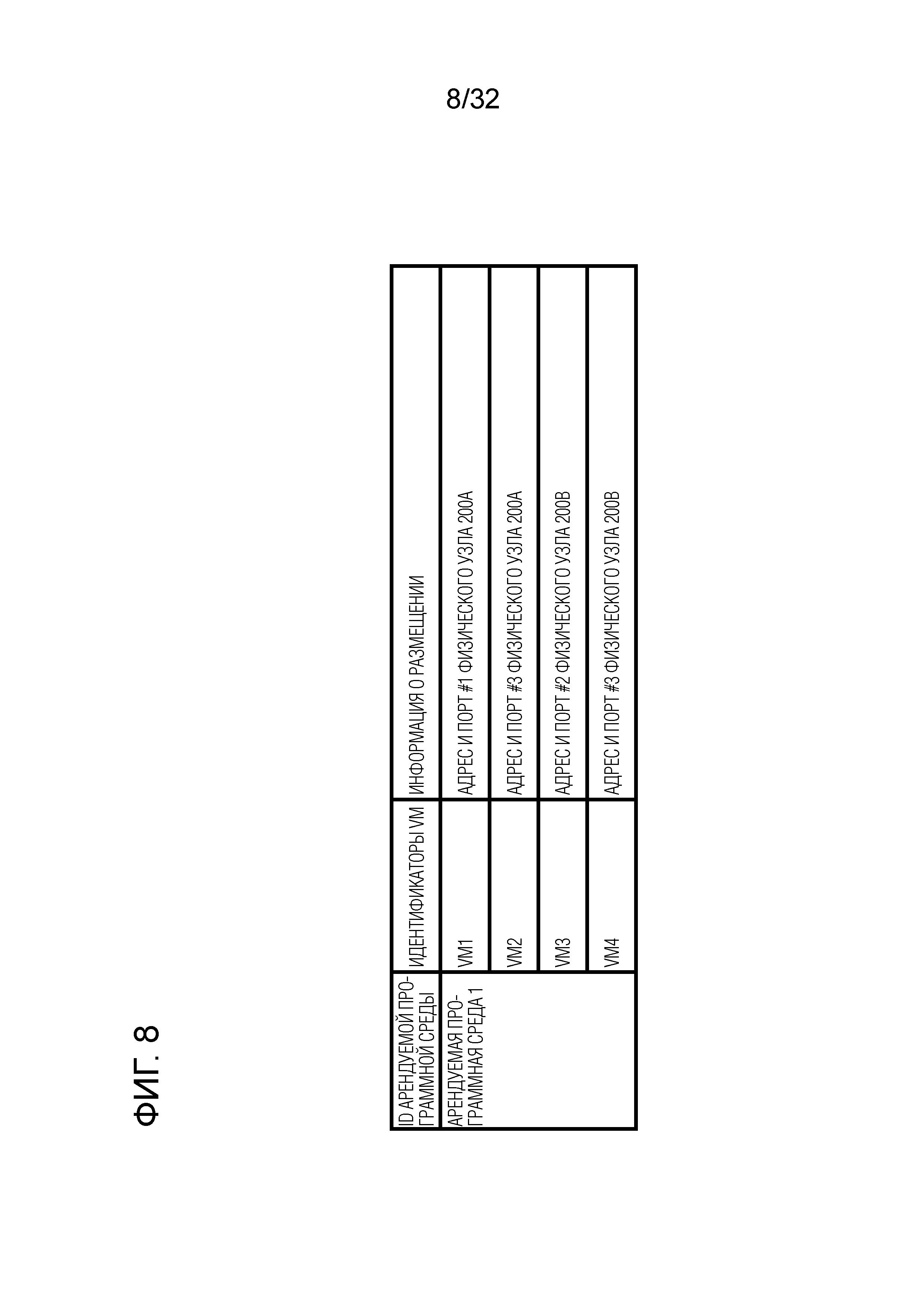

[ФИГ. 8] Фиг. 8 - табличный вид, на котором показана иллюстративная таблица, которая предусмотрена в контроллере по примерному варианту 2 осуществления настоящего раскрытия.

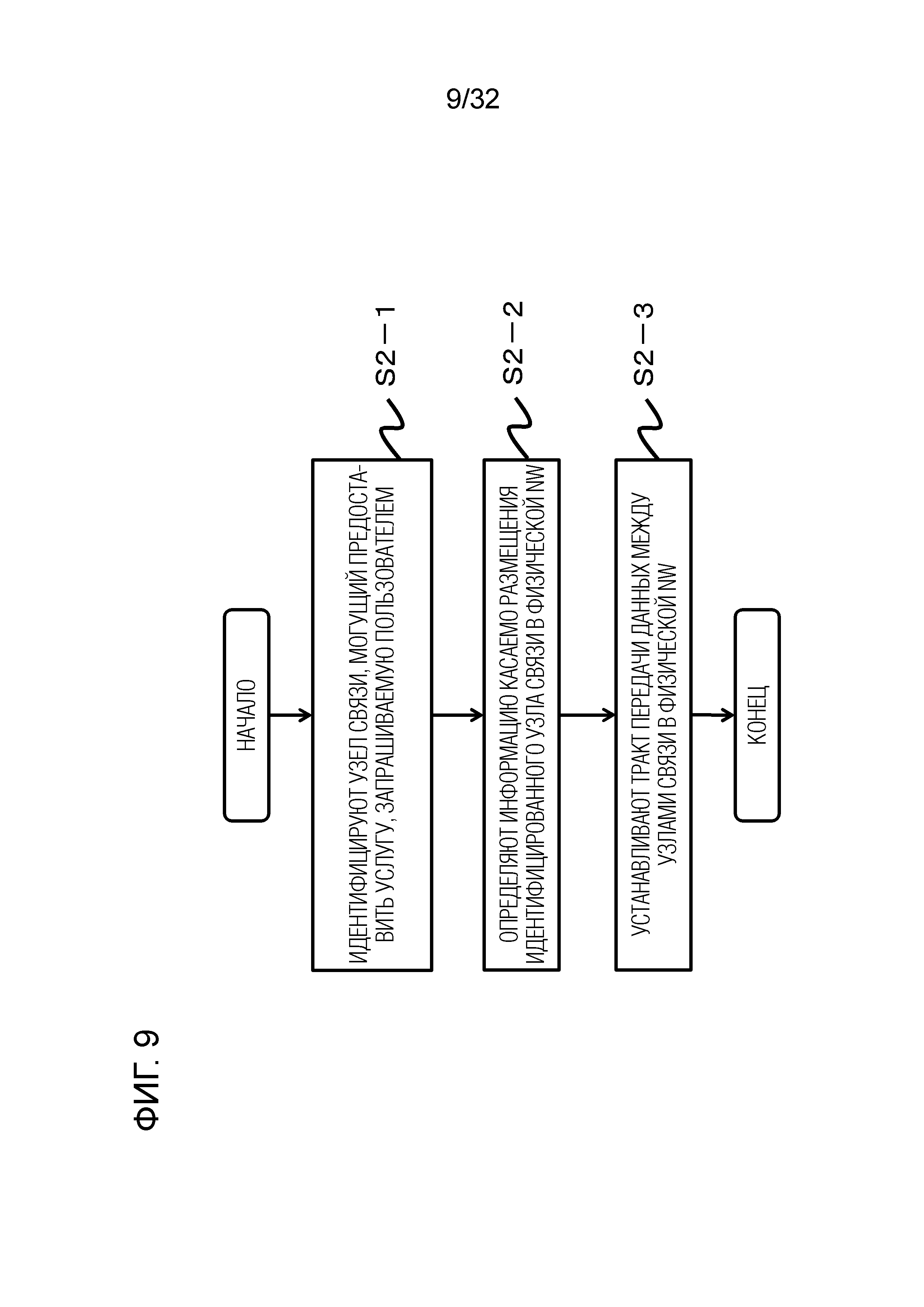

[ФИГ. 9] Фиг. 9 - блок-схема последовательности операций, показывающая примерную работу контроллера согласно примерному варианту 2 осуществления настоящего раскрытия.

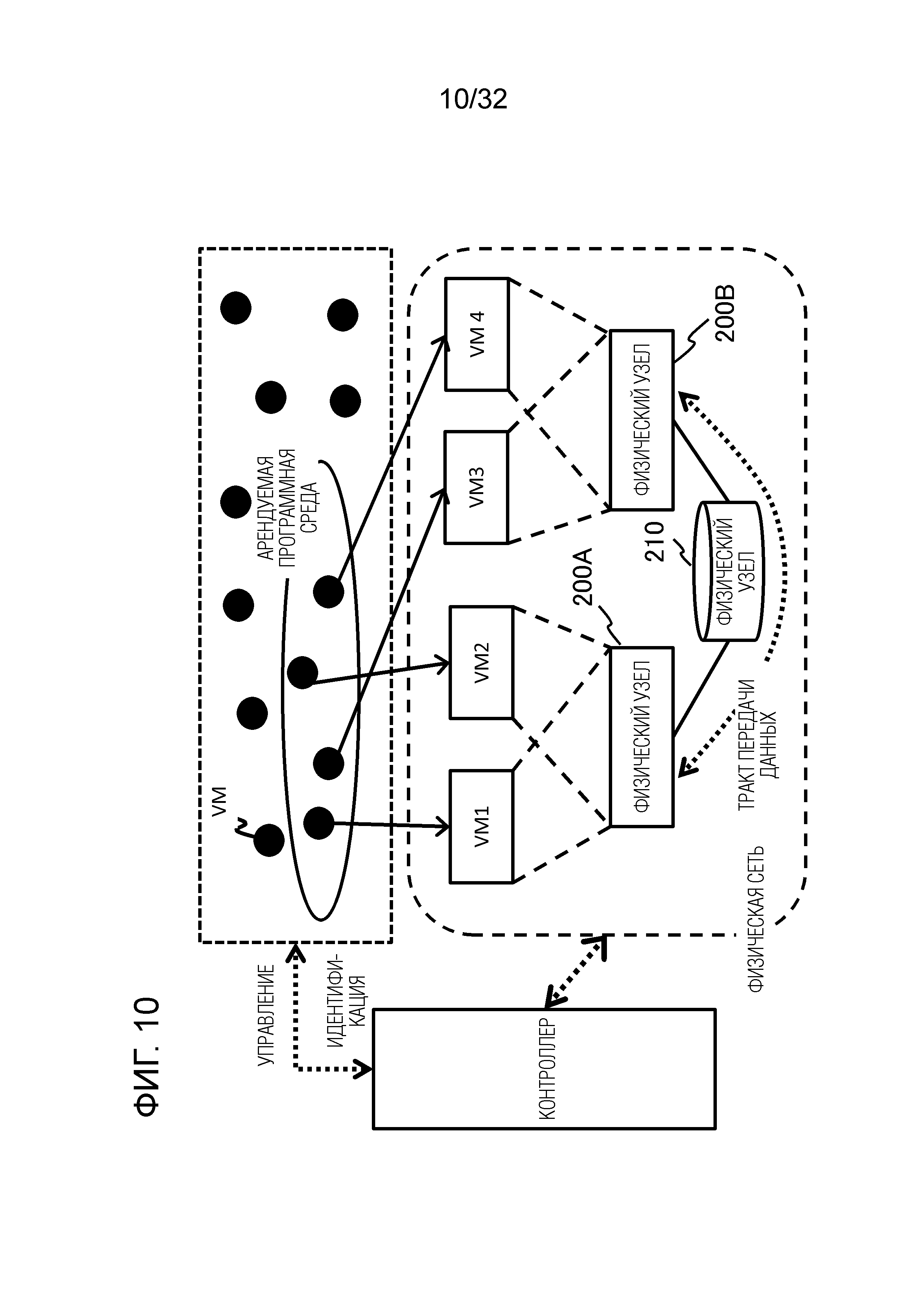

[ФИГ. 10] Фиг. 10 - схематический вид, показывающий другую примерную конфигурацию системы согласно примерному варианту 2 осуществления настоящего раскрытия.

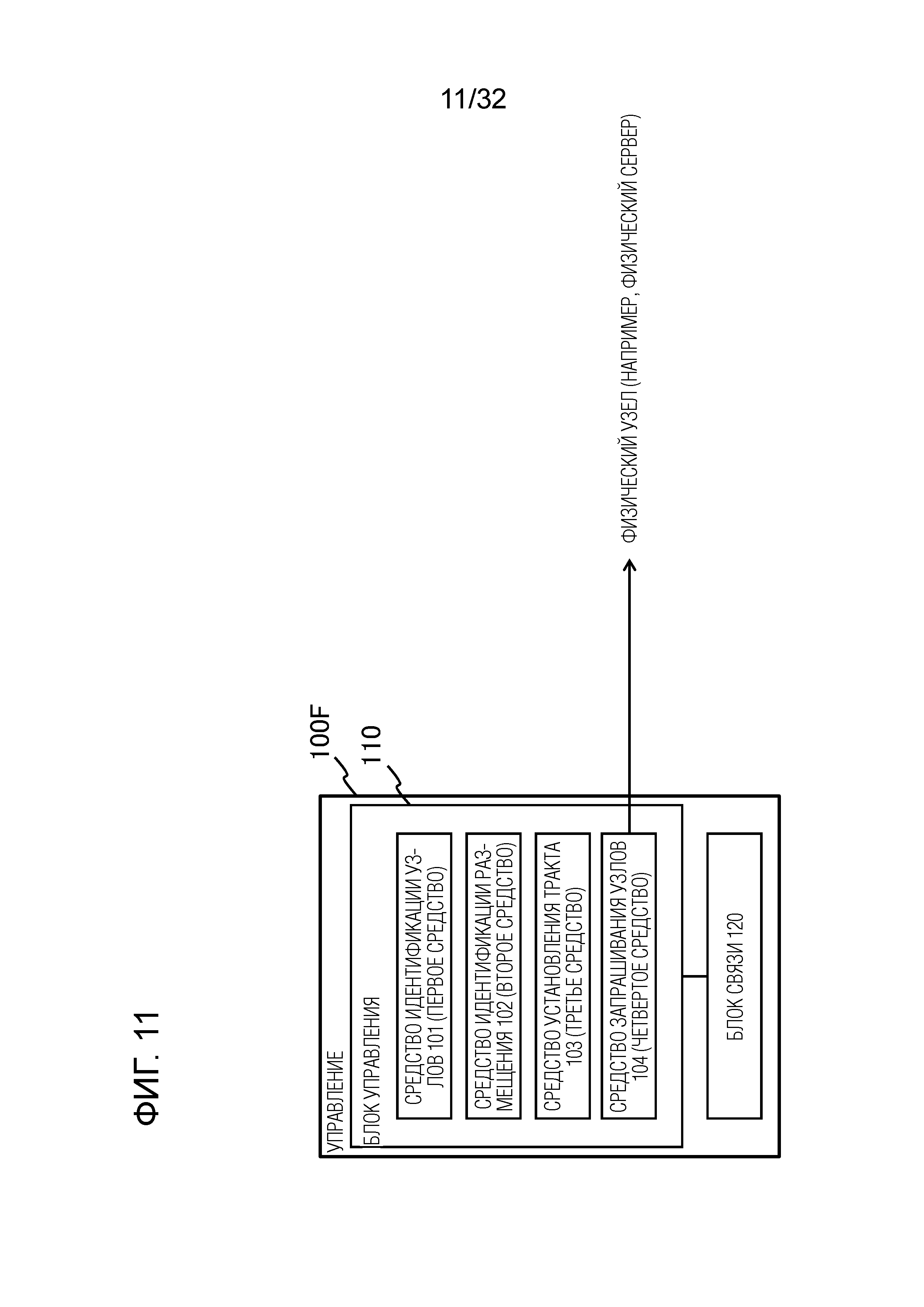

[ФИГ. 11] Фиг. 11 - схематический вид, показывающий конфигурацию контроллера согласно примерному варианту 3 осуществления настоящего раскрытия.

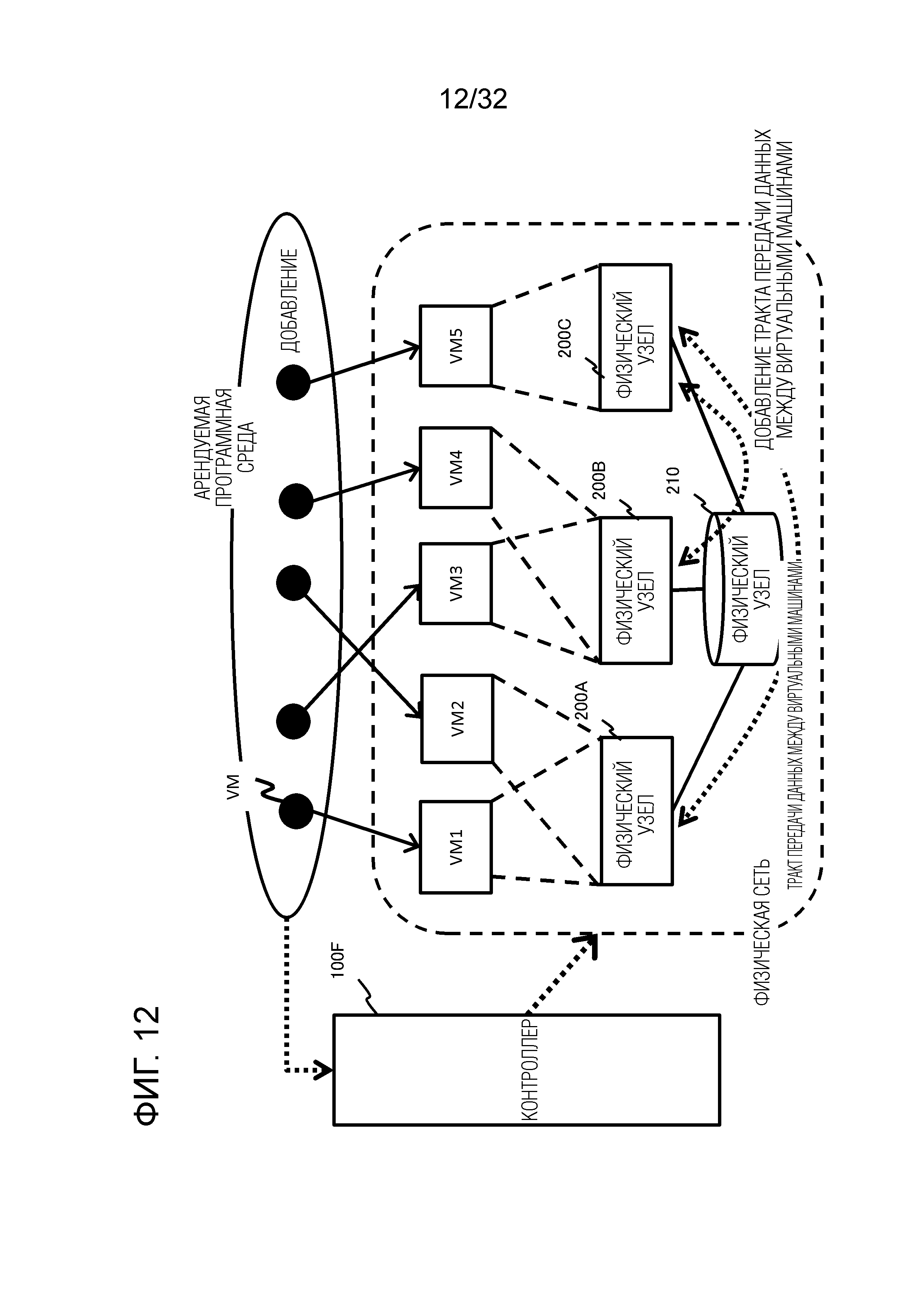

[ФИГ. 12] Фиг. 12 - схематический вид, показывающий примерную конфигурацию системы согласно примерному варианту 3 осуществления настоящего раскрытия.

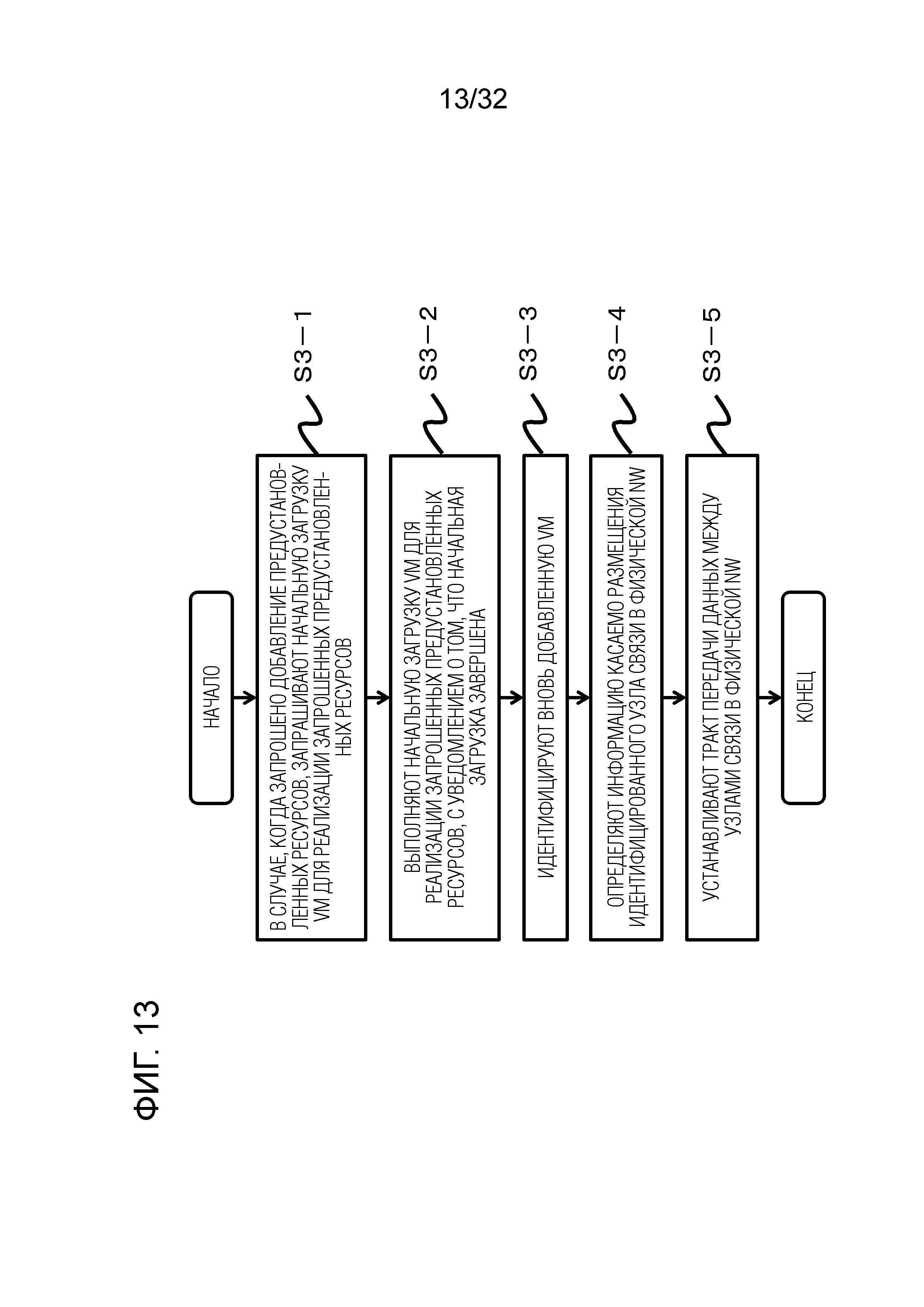

[ФИГ. 13] Фиг. 13 - блок-схема последовательности операций, показывающая примерную работу контроллера согласно примерному варианту 3 осуществления настоящего раскрытия.

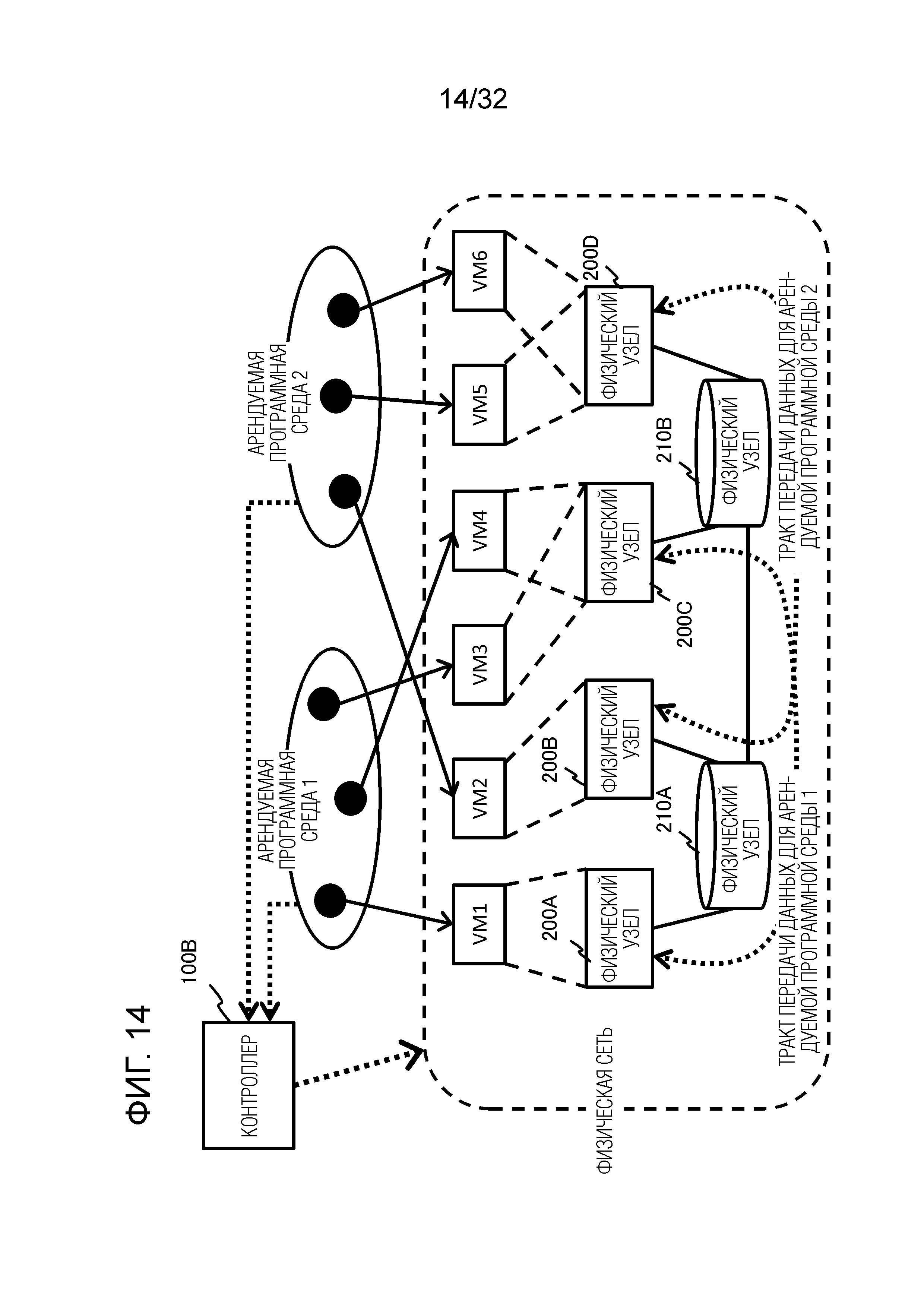

[ФИГ. 14] Фиг. 14 - схематический вид, показывающий примерную конфигурацию системы согласно примерному варианту 4 осуществления настоящего раскрытия.

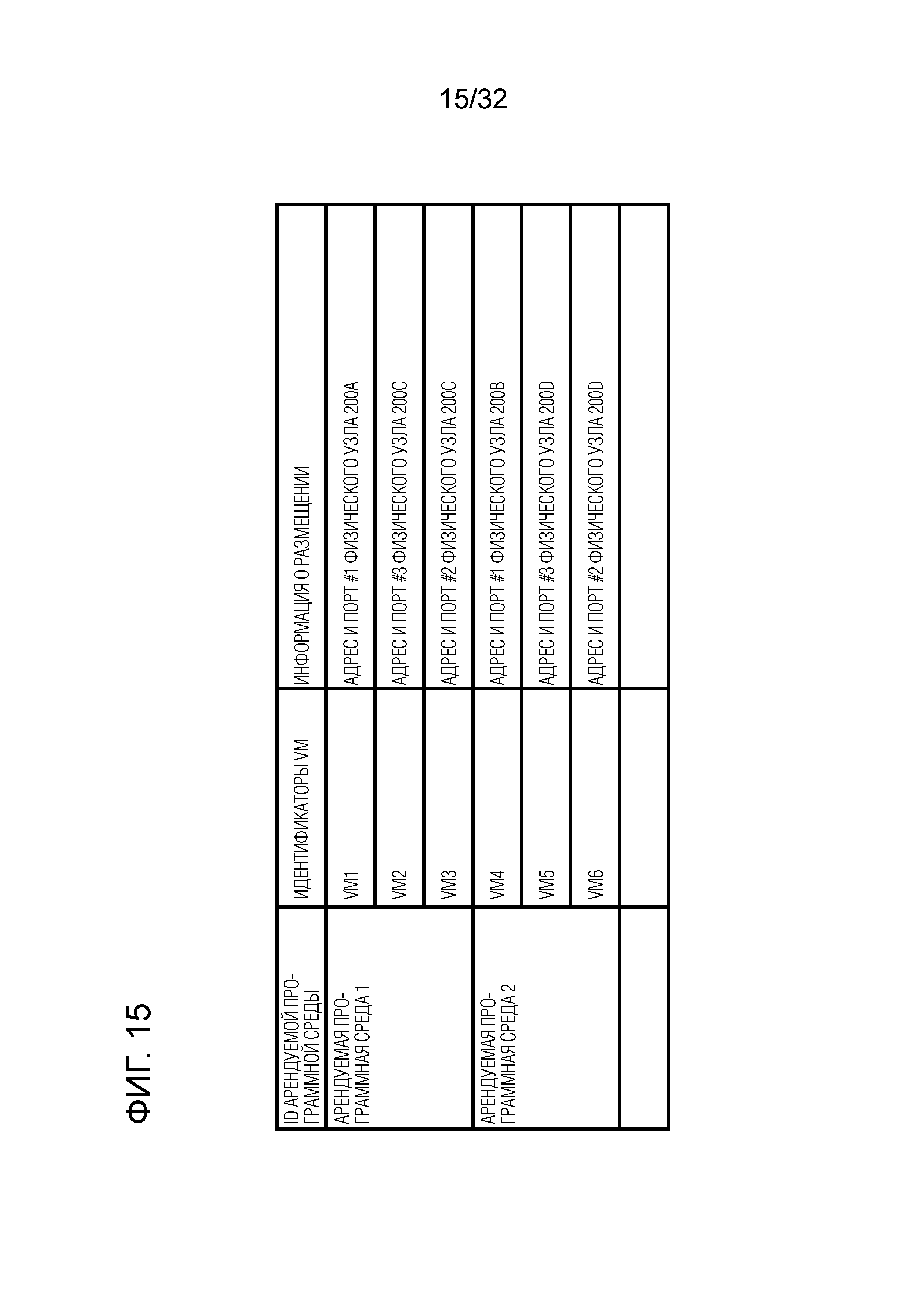

[ФИГ. 15] Фиг. 15 - табличный вид, на котором показана еще одна иллюстративная таблица, которая предусмотрена в контроллере по примерному варианту 4 осуществления настоящего раскрытия.

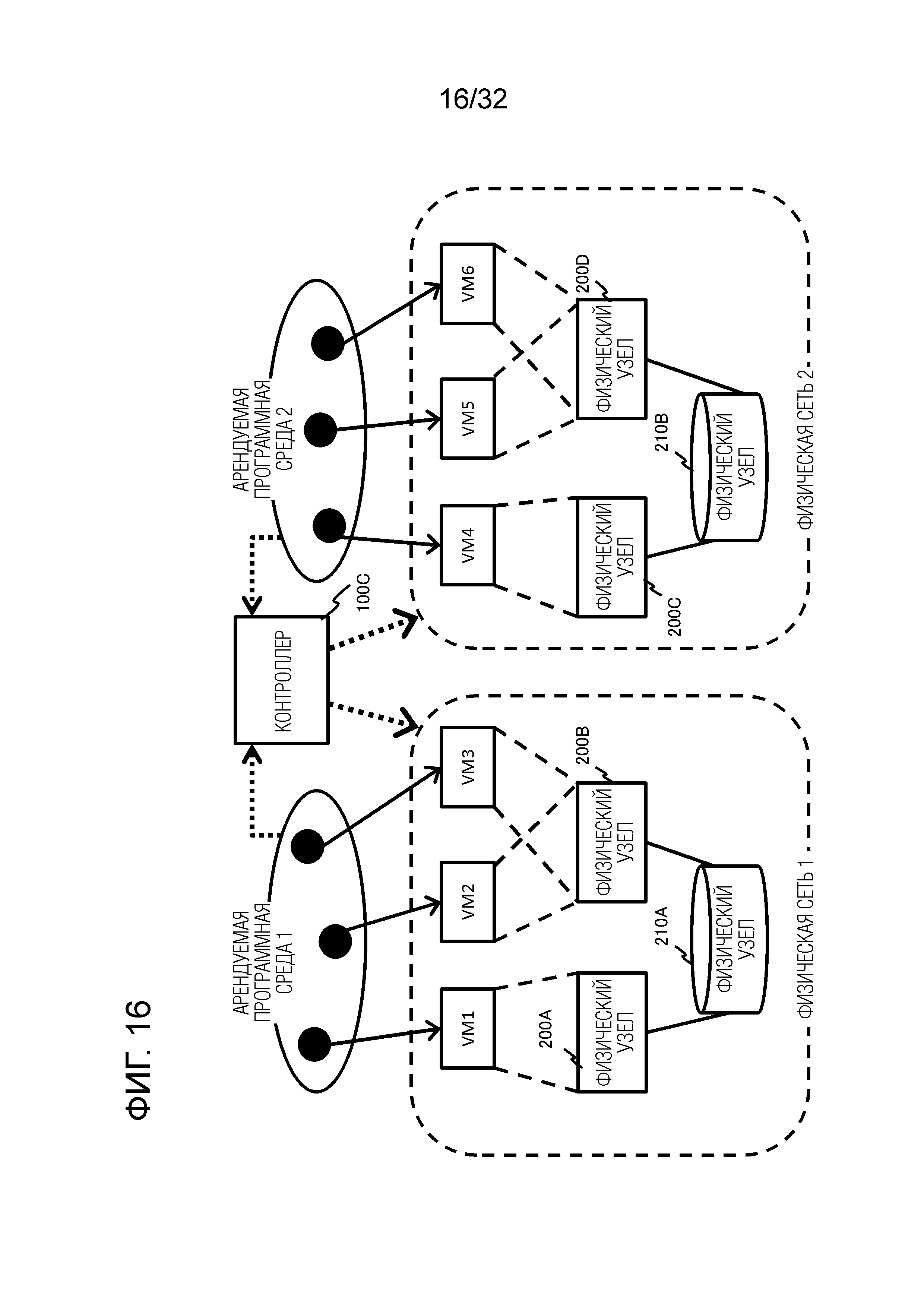

[ФИГ. 16] Фиг. 16 - схематический вид, показывающий другую примерную конфигурацию системы согласно примерному варианту 4 осуществления настоящего раскрытия.

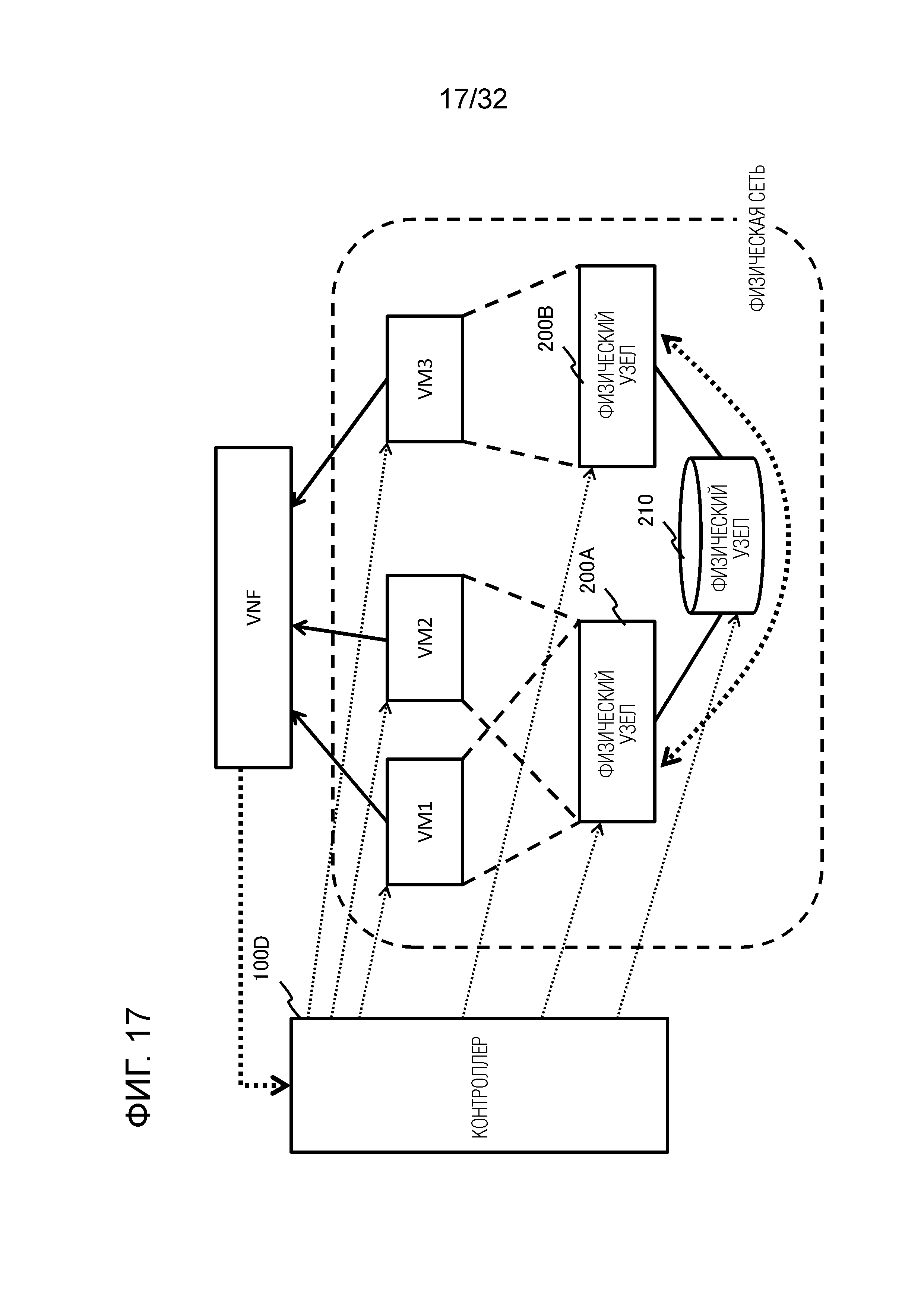

[ФИГ. 17] Фиг. 17 - блок-схема, показывающая примерную конфигурацию системы согласно примерному варианту 5 осуществления настоящего раскрытия.

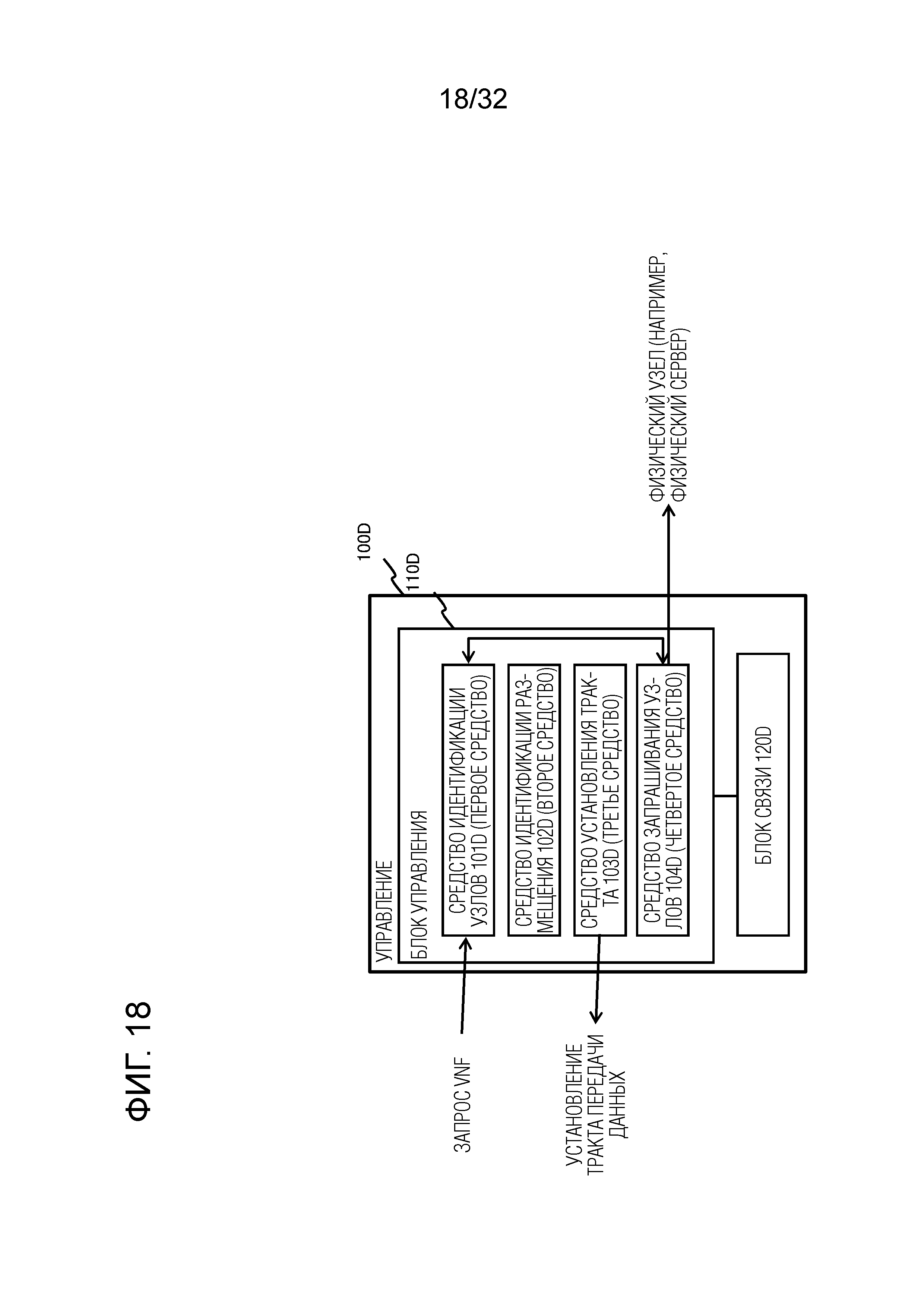

[ФИГ. 18] Фиг. 18 - блок-схема, показывающая примерную конфигурацию контроллера согласно примерному варианту 5 осуществления настоящего раскрытия.

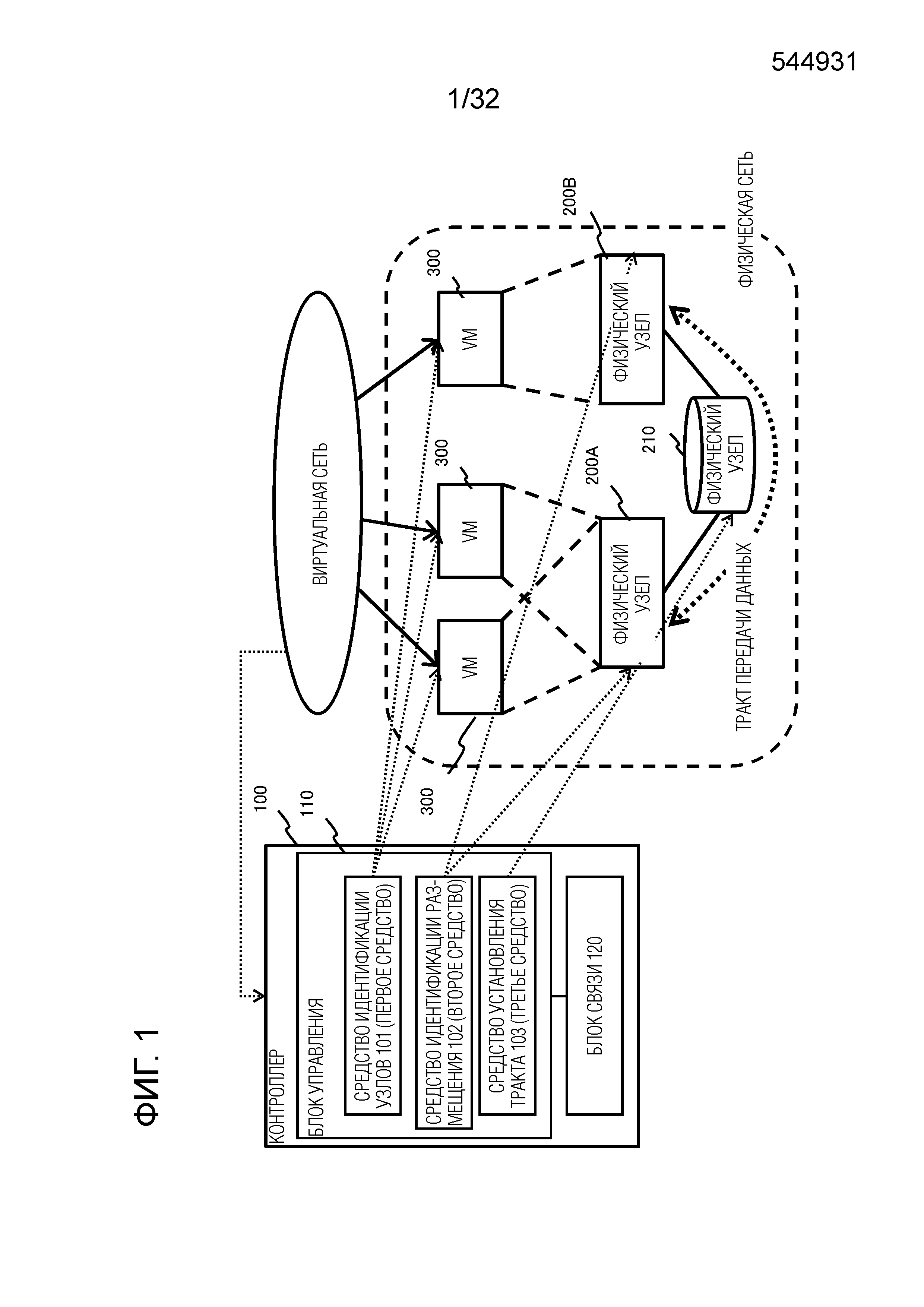

[ФИГ. 19] Фиг. 19 - блок-схема, показывающая физический узел, работающий в сочетании с контроллером по примерному варианту 5 осуществления настоящего раскрытия.

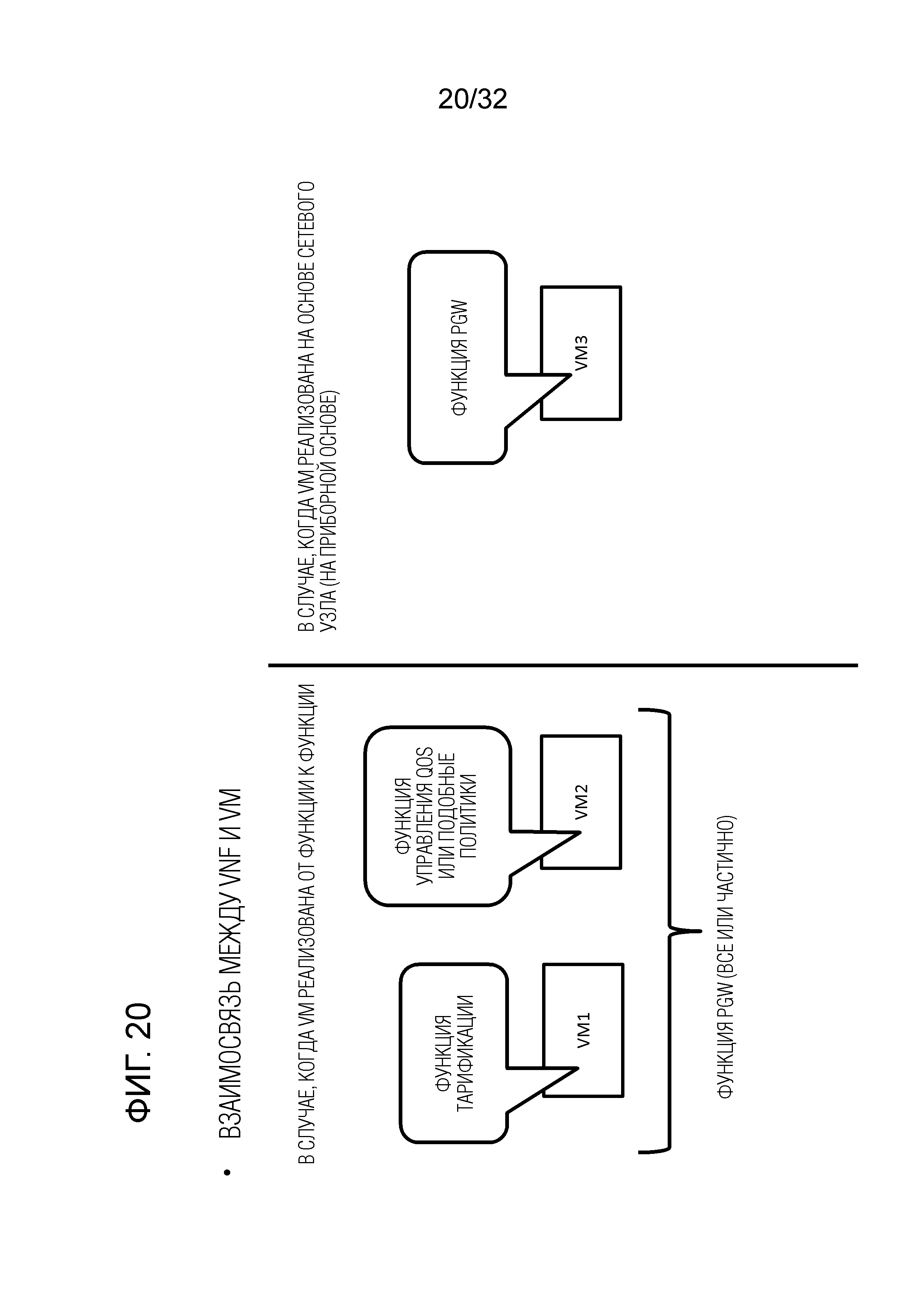

[ФИГ. 20] Фиг. 20 - схематический вид, показывающий примерную конфигурацию VNF посредством физического узла, работающего в сочетании с контроллером по примерному варианту 5 осуществления настоящего раскрытия.

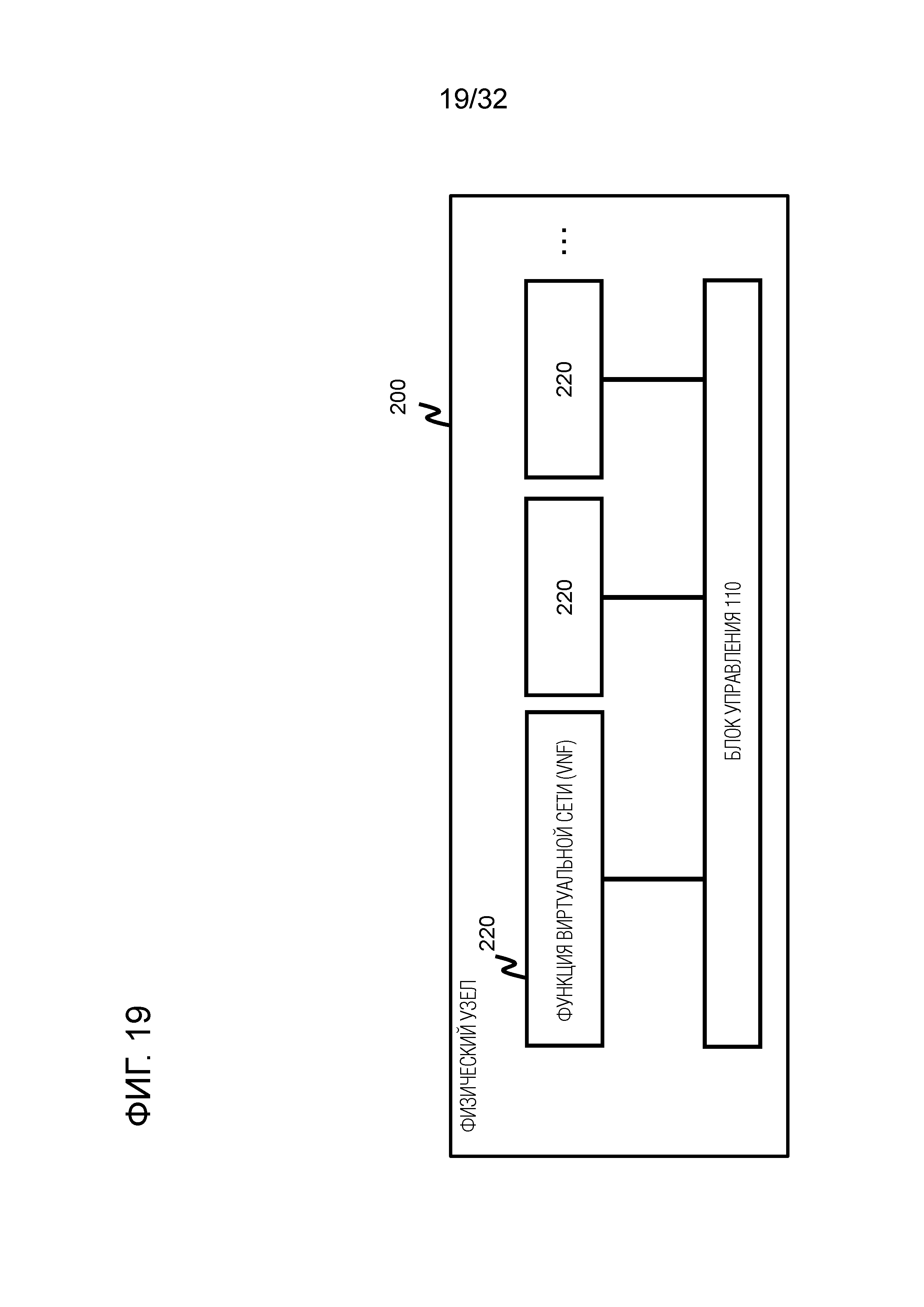

[ФИГ. 21] Фиг. 21 - блок-схема, показывающая примерную конфигурацию системы согласно примерному варианту 5 осуществления настоящего раскрытия.

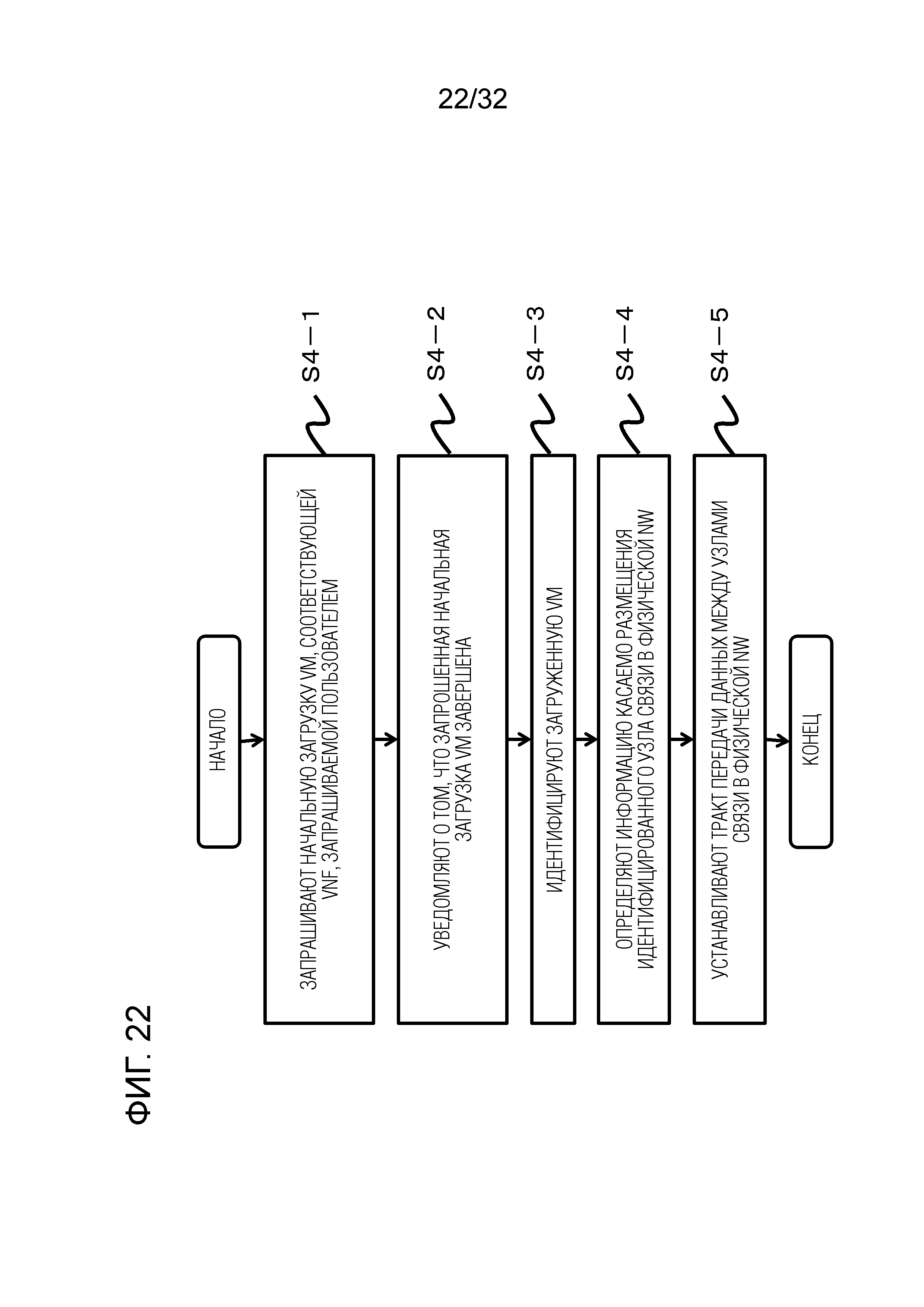

[ФИГ. 22] Фиг. 22 - блок-схема последовательности операций, показывающая примерную работу контроллера согласно примерному варианту 5 осуществления настоящего раскрытия.

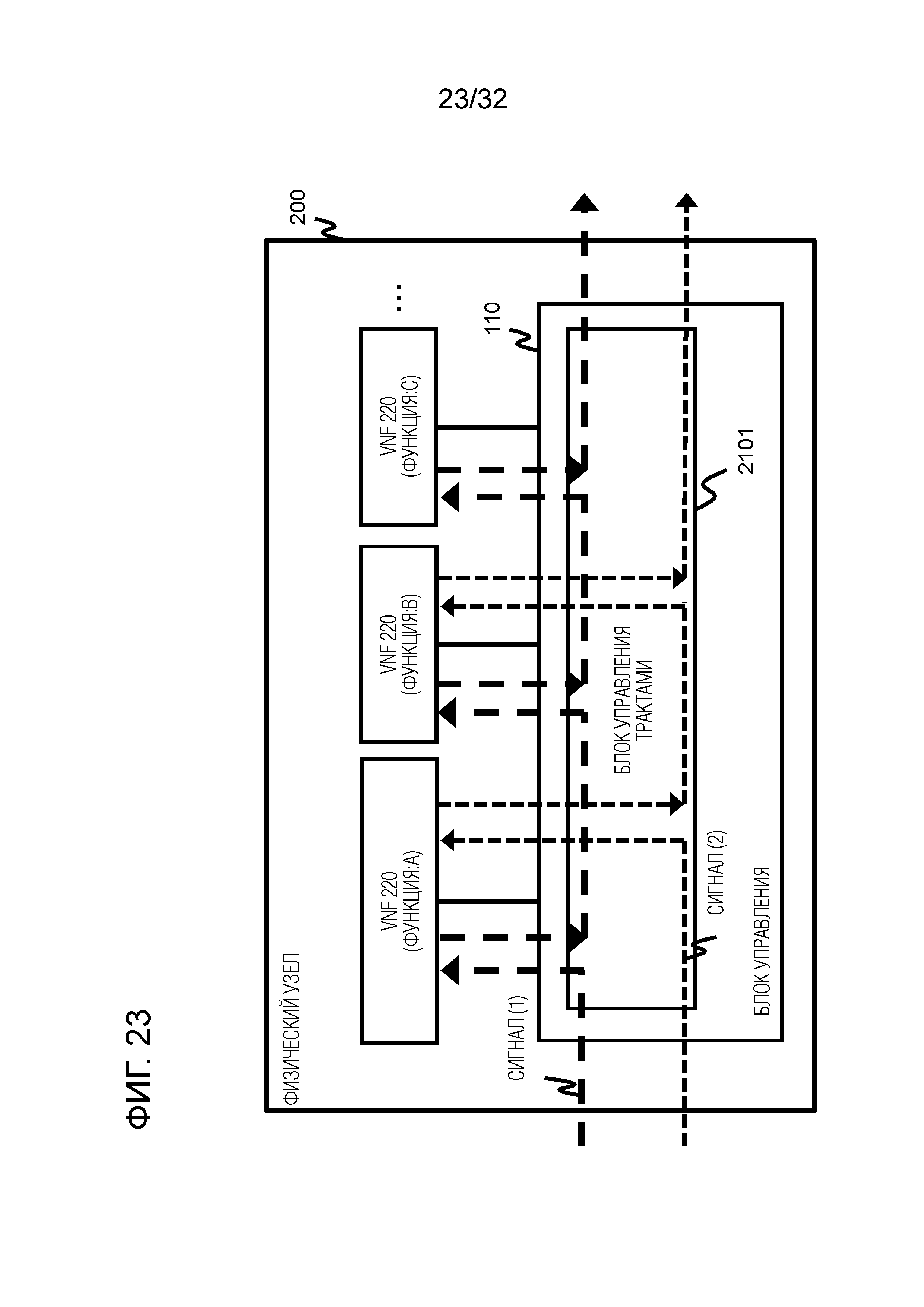

[ФИГ. 23] Фиг. 23 - блок-схема, показывающая примерный тракт передачи данных, установленный в физическом узле, работающем в сочетании с контроллером по примерному варианту 5 осуществления настоящего раскрытия.

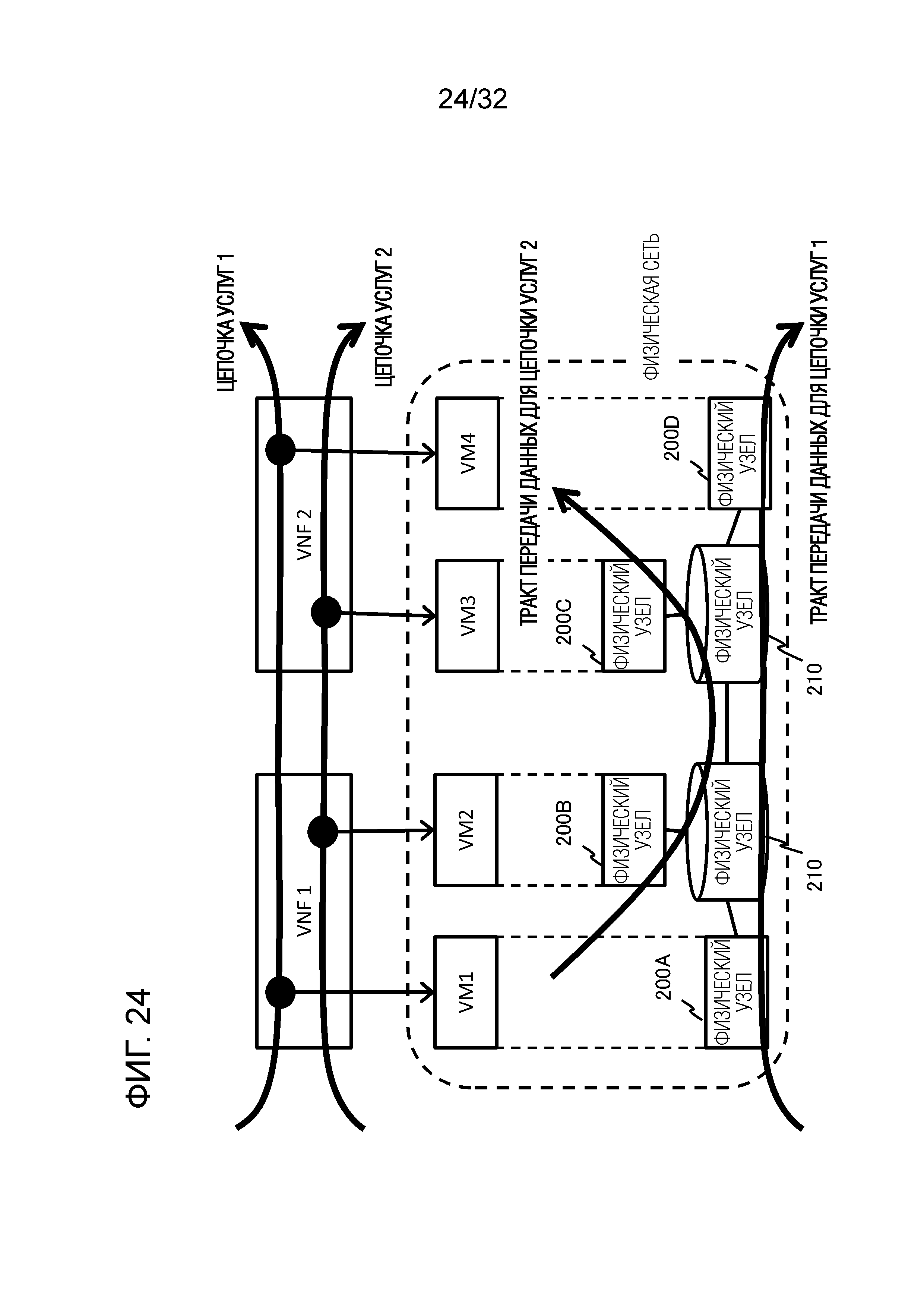

[ФИГ. 24] Фиг. 24 - схематический вид, показывающий примерную конфигурацию системы согласно примерному варианту 6 осуществления настоящего раскрытия.

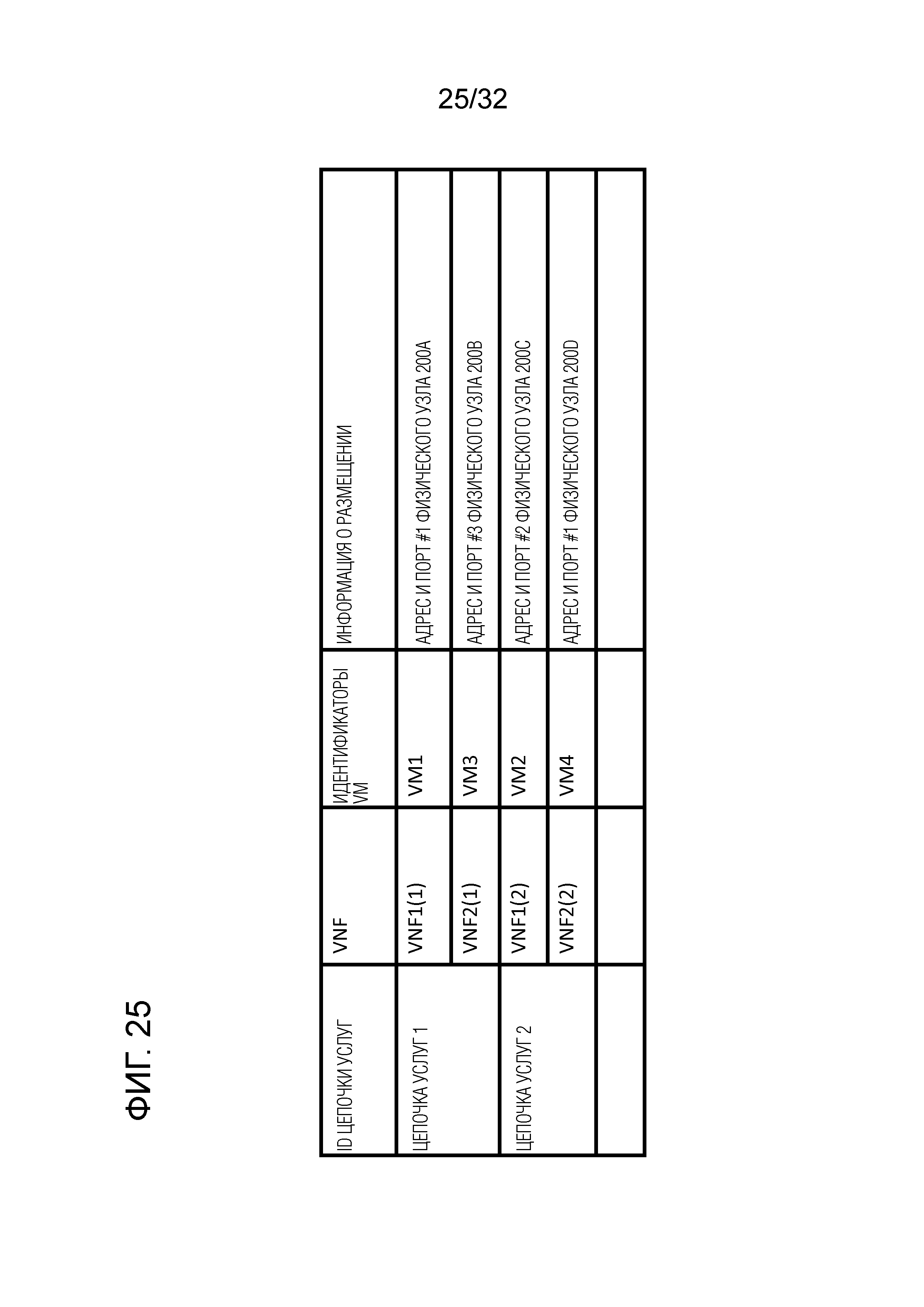

[ФИГ. 25] Фиг. 25 - табличный вид, на котором показана еще одна иллюстративная таблица, которая предусмотрена в контроллере по примерному варианту 6 осуществления настоящего раскрытия.

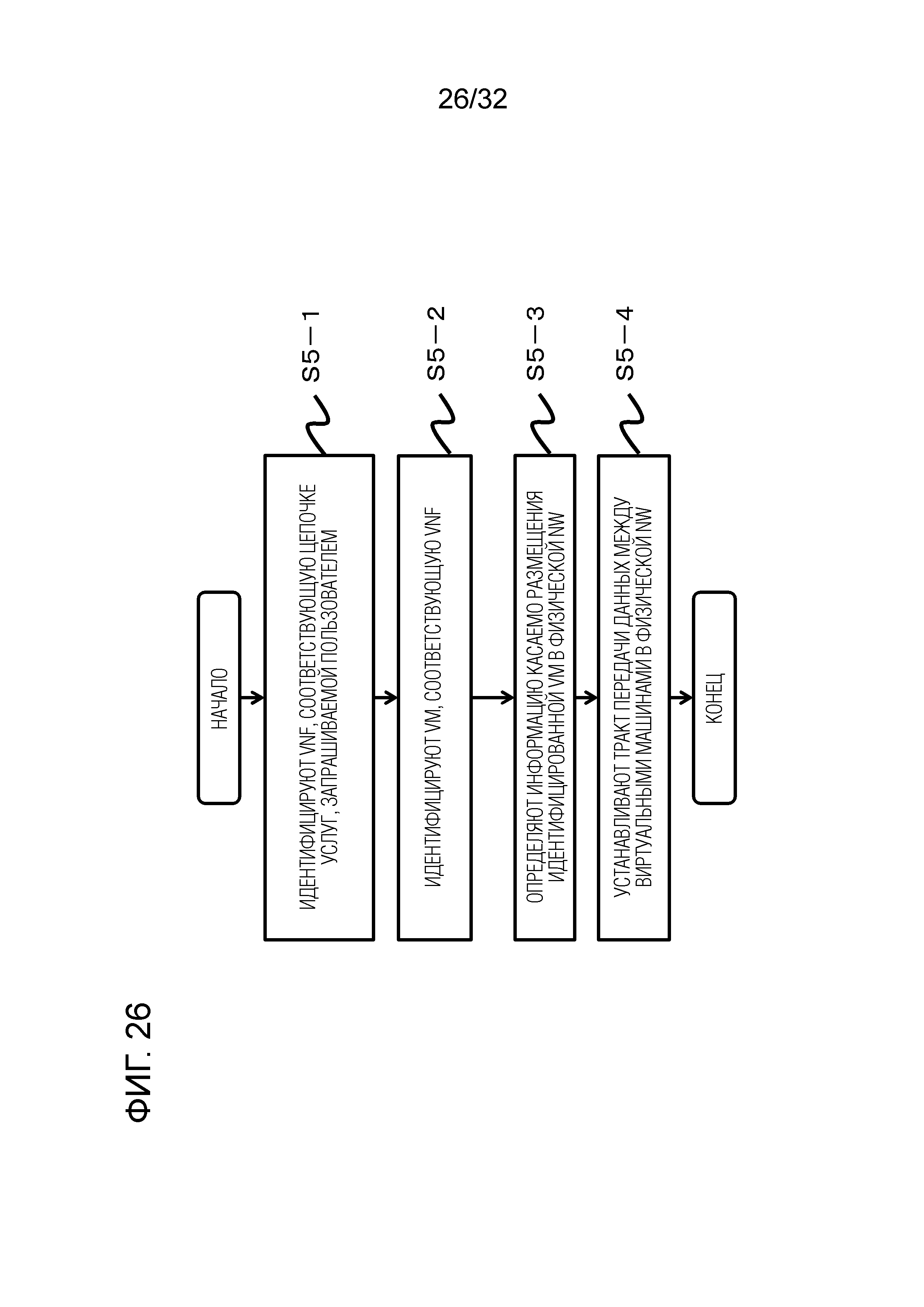

[ФИГ. 26] Фиг. 26 - блок-схема последовательности операций, показывающая примерную работу контроллера согласно примерному варианту 6 осуществления настоящего раскрытия.

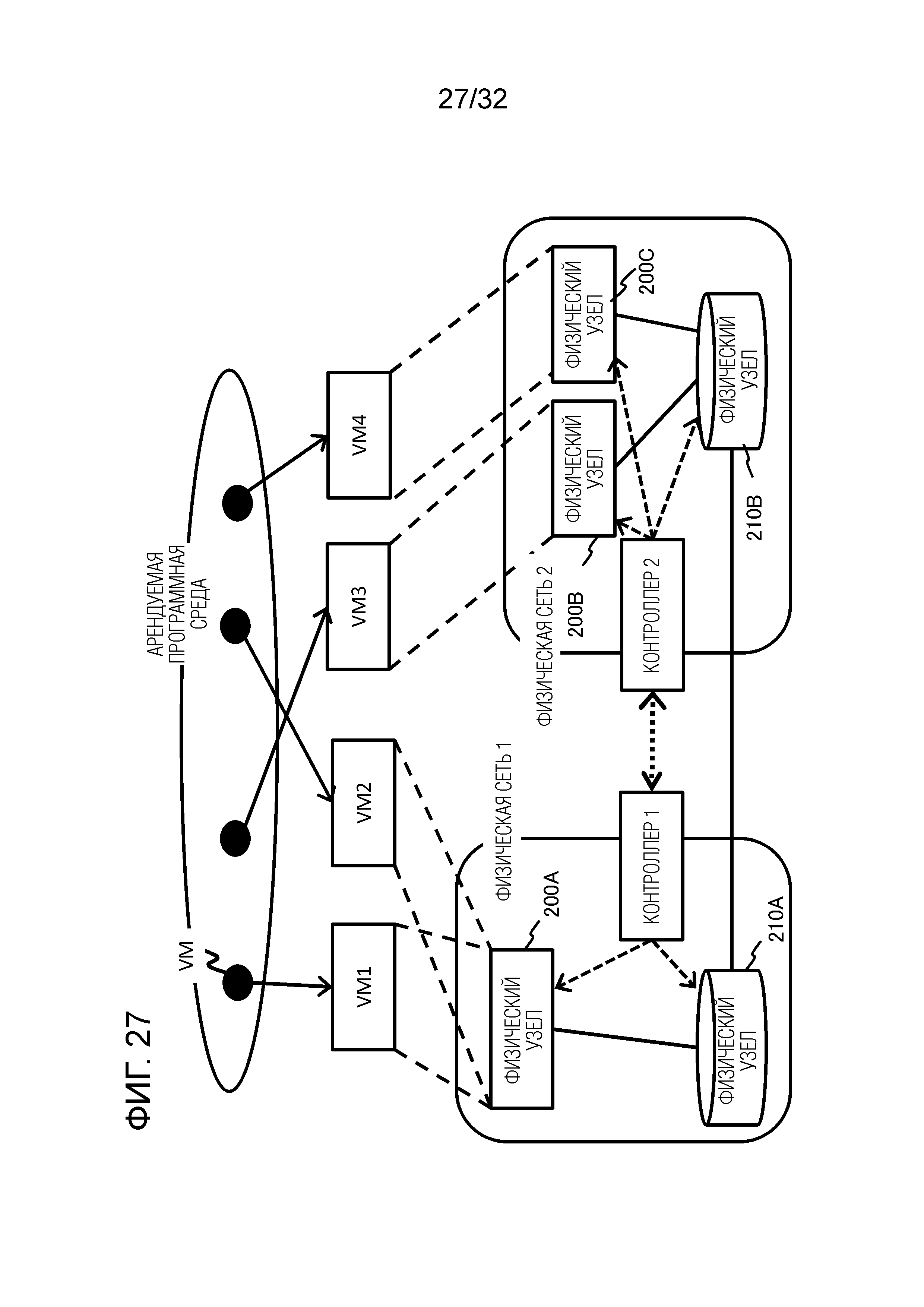

[ФИГ. 27] Фиг. 27 - схематический вид, показывающий примерную конфигурацию системы согласно примерному варианту 7 осуществления настоящего раскрытия.

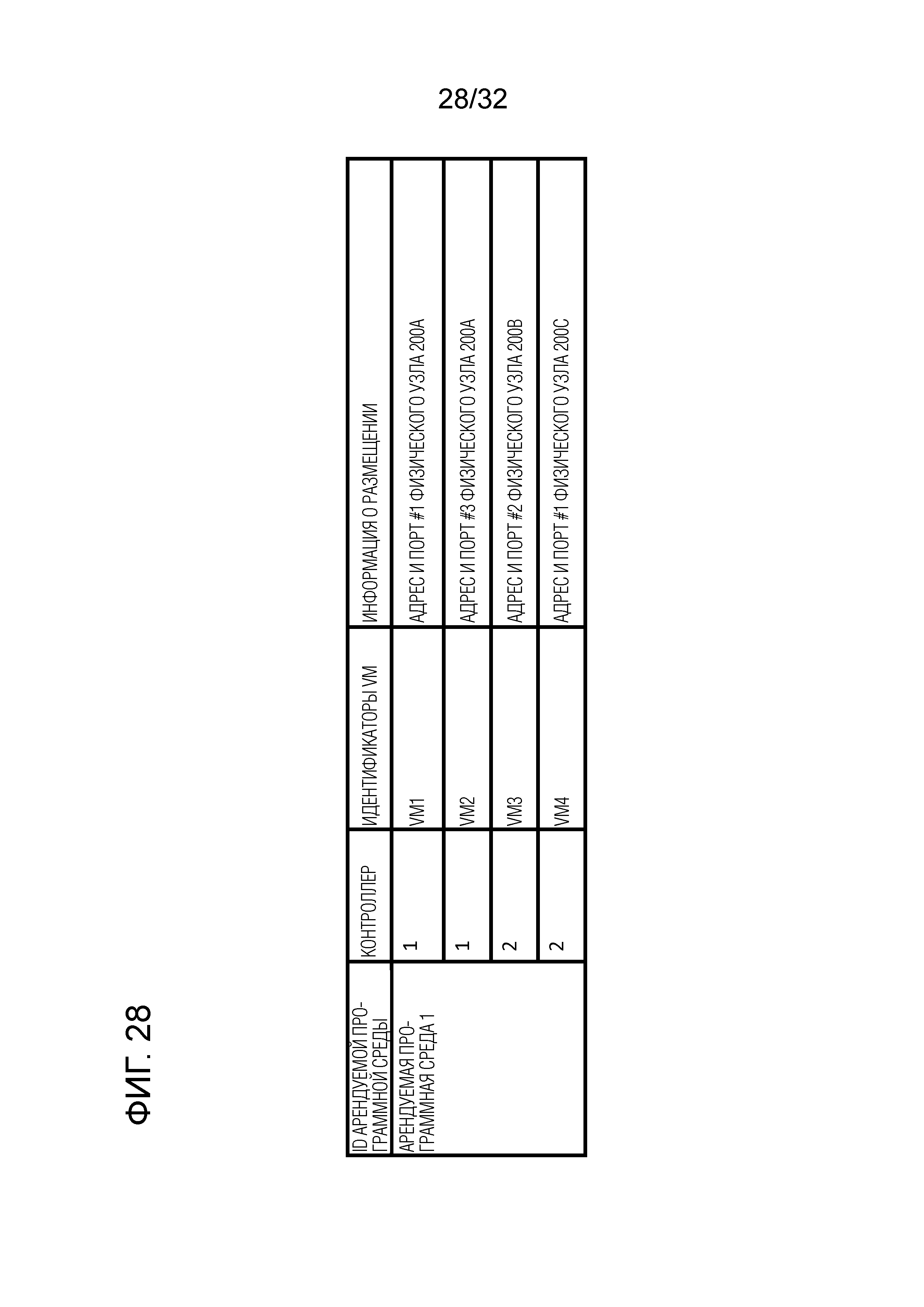

[ФИГ. 28] Фиг. 28 - табличный вид, на котором показана еще одна иллюстративная таблица, которая предусмотрена в контроллере по примерному варианту 7 осуществления настоящего раскрытия.

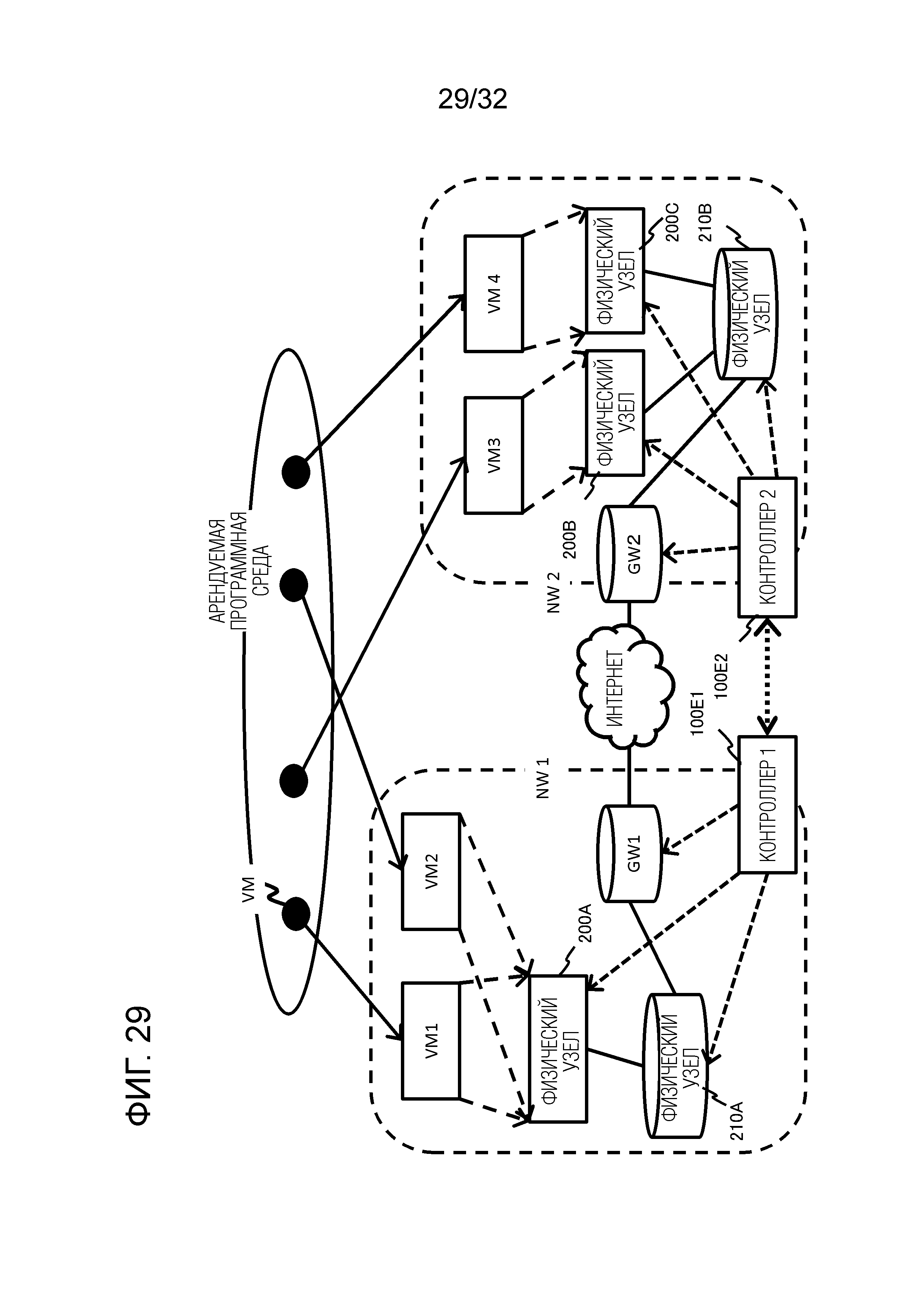

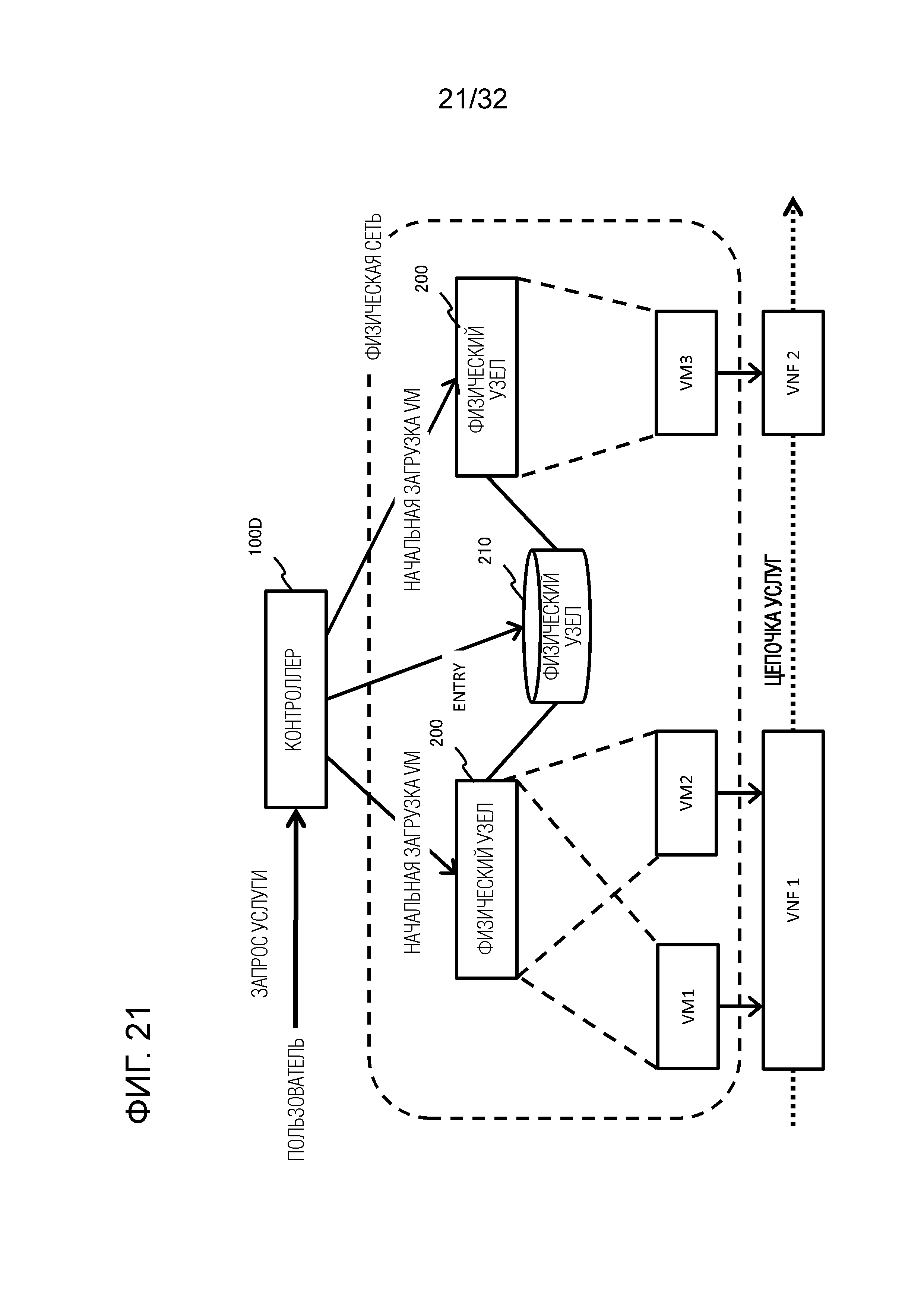

[ФИГ. 29] Фиг. 29 - схематический вид, показывающий примерную конфигурацию системы согласно примерному варианту 8 осуществления настоящего раскрытия.

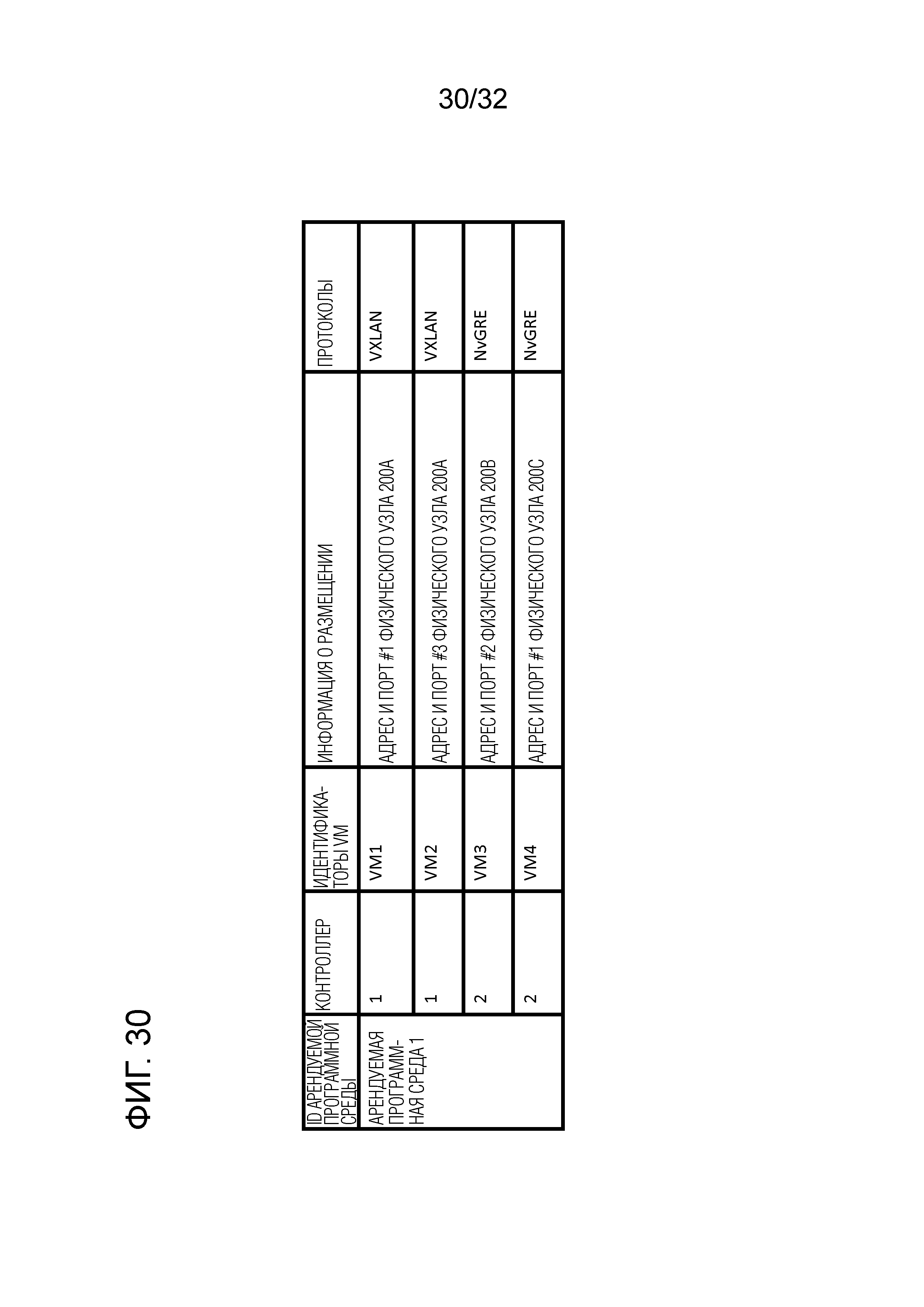

[ФИГ. 30] Фиг. 30 - табличный вид, на котором показана еще одна иллюстративная таблица, которая предусмотрена в контроллере по примерному варианту 8 осуществления настоящего раскрытия.

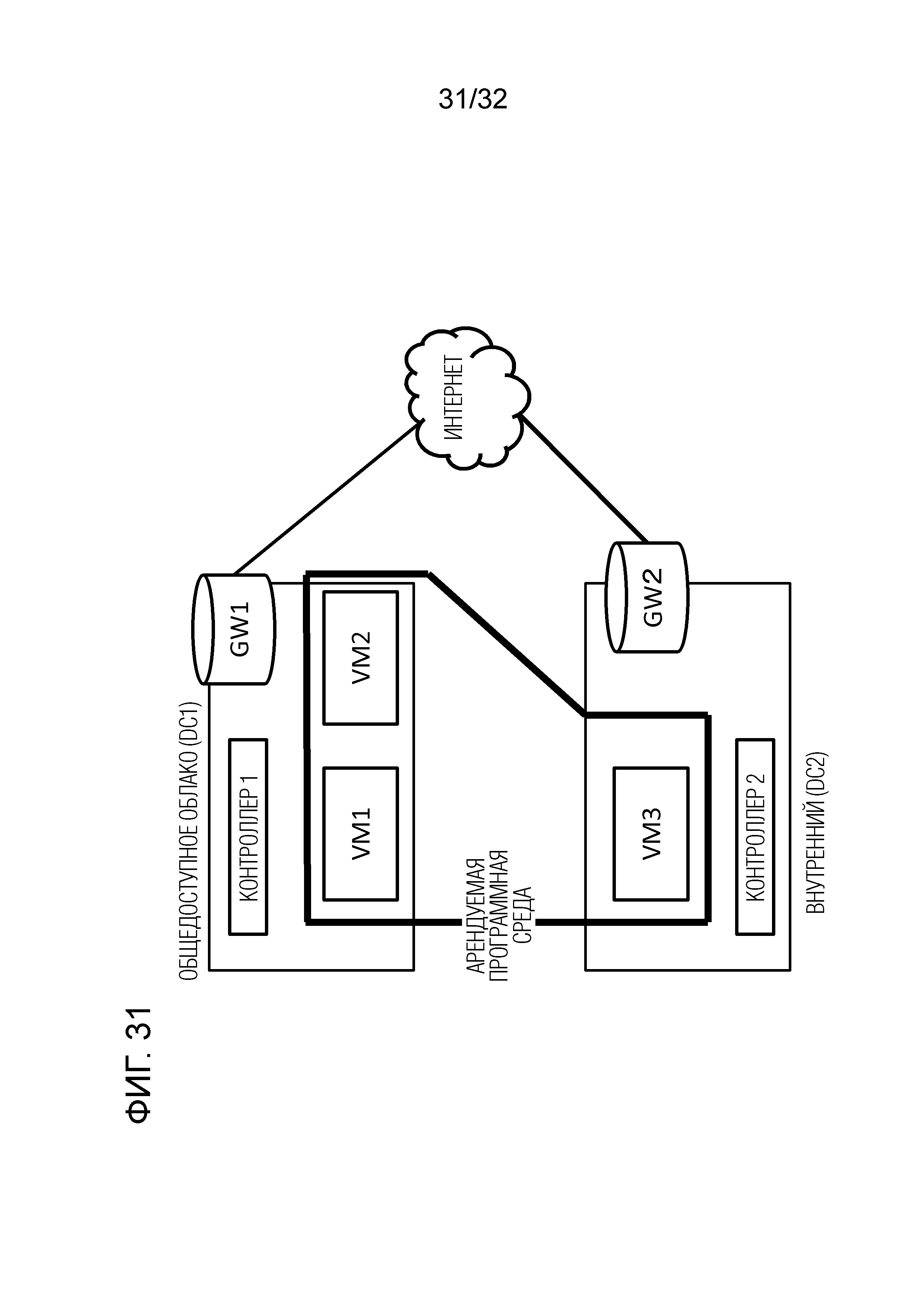

[ФИГ. 31] Фиг. 31 - схематический вид, показывающий другую примерную конфигурацию системы согласно примерному варианту 8 осуществления настоящего раскрытия.

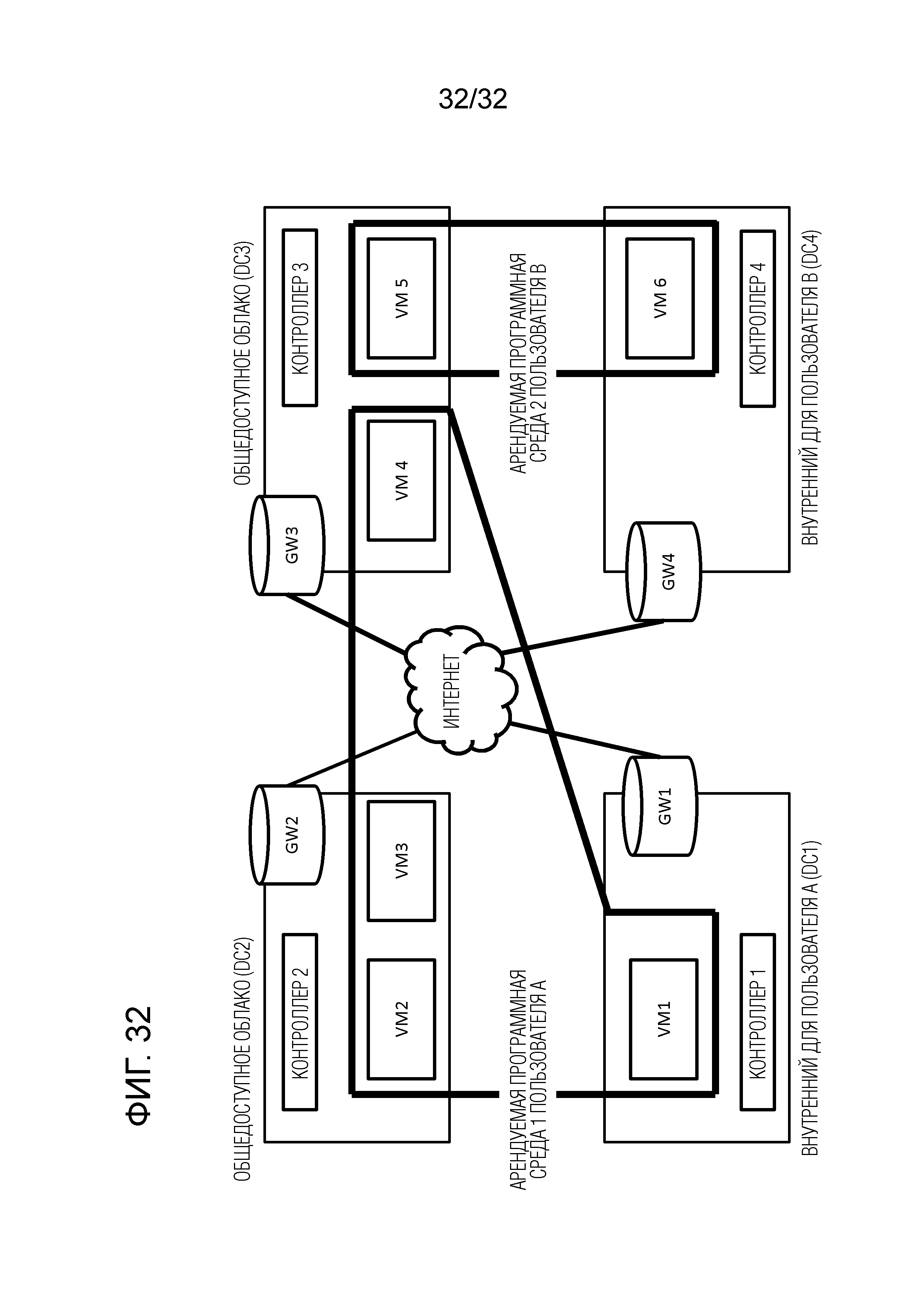

[ФИГ. 32] Фиг. 32 - схематический вид, показывающий еще одну примерную конфигурацию системы согласно примерному варианту 8 осуществления настоящего раскрытия.

ОПИСАНИЕ ВАРИАНТОВ ОСУЩЕСТВЛЕНИЯ

[0013]

<Примерный вариант 1 осуществления>

Примерный вариант 1 осуществления согласно настоящему раскрытию сейчас будет описываться со ссылкой на фигуры чертежей. На Фиг. 1 показана примерная конфигурация системы по примерному варианту 1 осуществления согласно настоящему раскрытию. На Фиг. 1 показана компоновка, включающая в себя физическую сеть (NW) и контроллер 100, в которой физическая NW включает в себя физические узлы 200A, 200B и 210. В нижеследующем описании, если нет необходимости проводить различие между физическими узлами 200A, 200B, они упоминаются как физические узлы 200. Контроллер 100 соединен с физическими узлами 200, 210.

[0014]

Среди физических узлов 200, 210, физические узлы 200 выполнены с возможностью предоставлять виртуальные машины (VM) 300 в виртуальной сети (виртуальной NW). Сервер формирования среды виртуальных машин, например, может упоминаться в качестве типичного физического узла 200. Хотя VM 300 работает в примерном варианте осуществления по Фиг. 1, также может использоваться виртуальный комплекс, имеющий внутри себя прикладную программу для обеспечения возможности предоставления конкретной функции.

[0015]

Физический узел 210 реализует связь между физическими узлами 200 в соответствии с маршрутом, указываемым контроллером 100. Коммутатор OpenFlow или коммутатор уровня-3 (layer-3) может упоминаться в качестве типичного физического узла 210. Виртуальный коммутатор, реализуемый физическим узлом 200, может также использоваться вместо физического узла 210.

[0016]

В случае, когда виртуальная NW обеспечивается множеством узлов связи, таких как VM 300, необходимо установить тракт(ы) передачи данных между любыми двумя из этого множества узлов связи, таких как VM 300, чтобы гарантировать связь по физической сети NW. Таким образом, в примерном варианте 1 осуществления тракт(ы) передачи данных устанавливаются между любыми двумя из множественных узлов связи, таких как VM 300, включенных в виртуальную NW.

[0017]

С другой стороны, в случае когда узлы связи, такие как VM 300, включенные в виртуальную NW, исполняются множеством соответственных обособленных физических узлов 200, таких как физические серверы, и тракт(ы) передачи данных должен быть установлен между узлами связи, такими как VM 300, в физической NW, необходимо также установить тракт(ы) передачи данных между узлами 200 связи в физической NW. Например, в конфигурации по Фиг. 1, каждая из виртуальных машин 300, включенных в физическую NW, исполняется физическим узлом 200A и физическим узлом 200B. Если в этой конфигурации тракт(ы) передачи данных должен быть установлен между виртуальными машинами 300, становится необходимым также установить тракт передачи данных между физическими узлами 200A, 200B. Таким образом, в примерном варианте 1 осуществления, тракт(ы) передачи данных также устанавливается между множеством физических узлов 200, реализующих множество узлов связи, таких как VM 300, задействуемых в виртуальной NW.

[0018]

В примерном варианте 1 осуществления, описанном выше, для реализации услуги, запрашиваемой со стороны пользователя, контроллер 100 идентифицирует узлы связи, такие как VM, ассоциированные с запрошенной таким образом услугой, и обеспечивает отражение идентифицированных таким образом узлов связи в информации о размещении в физической NW, с тем чтобы установить тракт передачи данных между узлами связи в физической NW.

[0019]

На Фиг. 2 показана иллюстративная конфигурация контроллера 100 в варианте 1 осуществления. Согласно Фиг. 2, контроллер 100 включает в себя блок 110 управления и блок 120 связи.

[0020]

Блок 120 связи представляет собой интерфейс, приспособленный осуществлять связь с, например, физическим узлом 200 или физическим узлом 210. Блок 120 связи выполнен с возможностью пересылать, например, предустановленный управляющий сигнал в физический узел 200. Например, блок 120 связи выполнен с возможностью пересылать набор правил обработки или информацию пересылки в физический узел 210.

[0021]

Блок 110 управления выполнен с возможностью выполнять предустановленную обработку. Предустановленная обработка, выполняемая блоком 110 управления, на самом деле выполняется, например, центральным процессорным устройством (CPU) или микропроцессором (MPU).

[0022]

На Фиг. 3 проиллюстрирована примерная обработка, выполняемая блоком 110 управления в варианте 1 осуществления. Согласно Фиг. 3, блок 110 управления выполнен с возможностью осуществления обработки, выполняемой средством 101 идентификации узлов (первым средством), обработки, выполняемой средством 102 идентификации размещения (вторым средством), и обработки, выполняемой средством 103 установления тракта (третьим средством).

[0023]

Средство 101 идентификации узлов идентифицирует узел связи, соответствующий услуге, запрашиваемой пользователем. "Запрашиваемая пользователем услуга" - это услуга, которая использует виртуальную сеть, логически сформированную с использованием виртуальных ресурсов, таких как vEPC, или услуга, которая использует виртуальные ресурсы или физические ресурсы, задействуемые в арендуемой программной среде (tenant), соответствующей пользователю. "Запрашиваемая пользователем услуга" может также соответствовать запросу пользователя на уже существующую виртуальную NW, например, желанию пользователя поместить серверные ресурсы, такие как виртуальные машины или физические серверы, в виртуальную сеть или для связывания сети с внешней сетью. "Запрашиваемая пользователем услуга" может также представлять собой функцию виртуальной сети (VNF) или цепочку услуг.

[0024]

Средство 101 идентификации узлов выполняет роль идентификации одного или более узлов сети, которые могут предоставлять такую услугу. "Узел связи" эквивалентен вышеупомянутым серверным ресурсам, которые могут представлять собой виртуальные машины или физические серверы. Пунктирные стрелки, начерченные от средства 101 идентификации узлов по Фиг. 1, обозначают операцию идентификации VM 300, соответствующей виртуальной сети в верхней части, представляющей услугу, запрашиваемую пользователем.

[0025]

Средство 102 идентификации размещения определяет информацию касаемо размещения в физической сети узла связи, идентифицированного средством 101 идентификации узлов. В качестве "размещения в физической сети" может использоваться информация об оконечной точке в физической NW для узла связи, идентифицированного средством 101 идентификации узлов. Например, информация об оконечной точке может представлять собой адрес, такой как IP-адрес (адрес Интернет-протокола) или MAC-адрес (адрес уровня управления доступом к среде передачи), узла связи, идентифицированного средством 101 идентификации узлов.

[0026]

Информация об оконечной точке может также представлять собой адрес, такой как IP-адрес или MAC-адрес, виртуального коммутатора, к которому подсоединен узел связи, идентифицированный средством 101 идентификации узлов. Информация об оконечной точке может также представлять собой номер порта, используемого узлом связи в виртуальном коммутаторе, к которому подсоединен узел связи, идентифицированный средством 101 идентификации узлов. Информация об оконечной точке может также представлять собой адрес, такой как IP-адрес или MAC-адрес, физического узла 200, который реализует узел связи, идентифицированный средством 101 идентификации узлов. Информация об оконечной точке может также представлять собой адрес, такой как IP-адрес или MAC-адрес, физического коммутатора, соответствующего физическому узлу, идентифицированному средством 101 идентификации узлов, такому как физический узел 210.

[0027]

Пунктирные стрелки, начерченные от средства 102 идентификации размещения по Фиг. 1, представляют операции средства 102 идентификации размещения, определяющего информацию об оконечной точке, относящейся к VM 300, идентифицированной средством 101 идентификации узлов, или информацию об оконечной точке, относящейся к физическому узлу 200, соответствующему VM 300.

[0028]

Средство 103 установления тракта устанавливает тракт передачи данных, необходимый при реализации в физической NW услуги, запрашиваемой пользователем, используя информацию касаемо размещения, в физической сети, узла связи, которая определена средством 102 идентификации размещения. Обработка по "установлению тракта передачи данных" может быть реализована посредством задания набора записей потока или информации маршрута в физическом узле 210. Запись потока представляет собой набор правил обработки для физического узла 210, чтобы обрабатывать пакет, принадлежащий потоку. Информация маршрута представляет собой информацию пересылки, используемую физическим узлом 210 при пересылке пакета. Пунктирные стрелки, начерченные от средства 103 установления тракта по Фиг. 1, представляют операции для средства 103 установления тракта, чтобы соединять между собой физические узлы 200, идентифицированные средством 102 идентификации размещения, через физический узел 210, с тем чтобы установить тракт передачи данных.

[0029]

На Фиг. 4 показана иллюстративная таблица, которая предусмотрена в контроллере в примерном варианте 1 осуществления. Верхняя часть Фиг. 4 показывает таблицу, связывающую друг с другом услуги, узлы связи и информацию о размещении для физических узлов. Средство 101 идентификации узлов индексирует то, какие ресурсы требуются для реализации услуги A. В примерном варианте осуществления по Фиг. 4, например, VM1-VM3 идентифицированы как ресурсы, необходимые при реализации услуги A. Средство 102 идентификации размещения индексирует информацию касаемо размещений VM1-VM3 в физической NW, то есть, информацию на предмет того, к каким оконечным точкам каких физических узлов виртуальные машины в физической NW подсоединены. В примерном варианте осуществления по Фиг. 4 определяются адреса, а также порты физических узлов, реализующих VM1-VM3. В качестве средства 101 идентификации узлов и средства 102 идентификации размещения, выполняющих такие операции, может использоваться функция управления сетевыми ресурсами, именуемая как агент.

[0030]

Таблица, показанная на Фиг. 4, может быть предусмотрена в контроллере 100 в виде его блока хранения определения услуги и блока хранения информации привязки. При таком осуществлении становится возможным повысить скорость обработки по идентификации в средстве 101 идентификации узлов и средстве 102 идентификации размещения. В примерном варианте осуществления по Фиг. 4 блок хранения определения услуги и блок хранения информации привязки реализованы посредством единой таблицы. В то же время, таблица также может быть разбита на две, одна из которых - для хранения отношения соответствия между услугами и узлами связи для обеспечения блока хранения определения услуги, а другая представляет собой таблицу, в которой должно храниться отношение соответствия между узлами связи и информацией о размещении в физической NW для обеспечения блока хранения информации привязки.

[0031]

Средство 103 установления тракта устанавливает тракт передачи данных между VM1-VM3, используя информацию топологии физической NW и адрес, а также порт (номер порта) идентифицированного физического узла 200. Например, тракт передачи данных может быть установлен между портами физических узлов 200, соответствующих VM1-VM3, как показано в нижней части Фиг. 4, тем самым реализуя виртуальную сеть такой топологии, в которой VM1-VM3 соединены между собой в форме кольца. Отметим двусторонние стрелки в нижней части Фиг. 4, показывающие тракты передачи данных. Среди этих стрелок, тракт передачи данных между физическим узлом 200A и физическим узлом 200B может быть реализован посредством задания записей потока или информации маршрута в физическом узле 210. Информация топологии может быть получена из блока хранения информации топологии, который хранит информацию топологии.

[0032]

На Фиг. 5 изображена блок-схема последовательности операций, показывающая примерную работу контроллера 100 по варианту 1 осуществления1.

[0033]

Изначально, средство 101 идентификации узлов из состава контроллера 100 идентифицирует один или более узлов связи, могущих представлять услугу, как запрошено пользователем (S1-1). В примерном варианте осуществления по Фиг. 1 средство 101 идентификации узлов идентифицирует множество VM 300 в качестве услуги, запрашиваемой пользователем (виртуальная NW).

[0034]

Средство 102 идентификации размещения из состава контроллера 100 затем определяет информацию о размещении, в физической NW, узла связи, идентифицированного средством 101 идентификации узлов (S1-2). В примерном варианте осуществления по Фиг. 1 средство 102 идентификации размещения определяет информацию об оконечной точке в физической NW для каждой из VM 300, идентифицированных средством 101 идентификации узлов. Средство 102 идентификации размещения определяет, для каждой VM 300, адрес в физической NW физического узла 200, который управляет каждой VM 300, и номер порта физического узла, соответствующего каждой VM 300.

[0035]

Средство 103 установления тракта затем устанавливает тракт передачи данных между узлами связи в физической NW, используя информацию касаемо размещения узла связи в физической NW, определенную средством 102 идентификации размещения (S1-3). В примерном варианте осуществления по Фиг. 1 средство 103 установления тракта устанавливает тракт(ы) передачи данных между виртуальными машинами 300, используя информацию топологии физической NW, а также адрес и порт (номер порта) физического узла 200, определенные средством 102 идентификации размещения. Следует отметить, что в примерном варианте осуществления по Фиг. 1, в котором множеством VM управляют соответственные обособленные физические узлы 200, средство 103 установления тракта задает для физического узла 210 набор записей потока или информацию маршрута для обеспечения связи между обособленными физическими узлами 200, с тем чтобы также установить тракт(ы) передачи данных между обособленными физическими узлами 200.

[0036]

Как можно резюмировать из вышесказанного, настоящее раскрытие можно по желанию применять для такого случая, где физическая сеть (физическая NW) создана посредством отдельного протокола туннелирования, такого как VXLAN/NvGRE. Фиг. 6 показывает другую примерную конфигурацию системы согласно примерному варианту 1 осуществления.

[0037]

Согласно Фиг. 6, показана конфигурация, скомпонованная из физической NW1, созданной посредством VXLAN (виртуальной расширяемой локальной сети), и физической NW2, которая создана посредством NVGRE (виртуализация сети с использованием обобщенной инкапсуляции маршрутизации) и которая соединена с физической NW1 через шлюз (GW).

[0038]

В качестве примера, предполагается, что информация в виртуальной сети, в которой четыре VM организованы, как показано на Фиг. 6, была введена в качестве "запрашиваемой пользователем услуги" (см. "(A) Определение услуги" по Фиг. 6(A)). Здесь для пользователя нет необходимости знать конфигурацию вышеописанной компоновки физической сети.

[0039]

Средство 101 идентификации узлов идентифицирует узел связи, соответствующий услуге, запрашиваемой пользователем. В примерном варианте осуществления по Фиг. 6 средство 101 идентификации узлов идентифицирует четыре VM как исполняющиеся на трех физических серверах 200a-200c (см. "(B) Привязка" по Фиг. 6). На этой стадии, опять для пользователя нет необходимости знать то, в какой физической сети функционируют эти VM.

[0040]

Средство 102 идентификации размещения определяет информацию касаемо размещения, в физической сети, четырех VM, идентифицированных средством 101 идентификации узлов. В примерном варианте осуществления по Фиг. 6 информация об оконечной точке в физической NW, относящаяся к четырем VM, определяется в качестве информации касаемо четырех VM. Например, средство 102 идентификации размещения определяет адреса физических серверов 200a-200c в физической NW, где функционируют четыре VM.

[0041]

Средство 103 установления тракта затем устанавливает тракт передачи данных, который реализует запрошенную пользователем услугу в физических сетях NW1, NW2, используя определенную информацию об оконечной точке и информацию топологии физических сетей NW1, NW2. В примерном варианте осуществления, показанном на Фиг. 6, имеются установленные тракты передачи данных, соединяющие между собой физический сервер 200A, физический коммутатор 210A и физический сервер 200B в физической NW1, и тракты передачи данных, соединяющие между собой физический коммутатор 210B и физический сервер 20°C в физической NW2 через шлюз (GW), как показано в нижней части Фиг. 6.

[0042]

В примерном варианте 1 осуществления, описанном выше, для реализации запрашиваемой пользователем услуги контроллер 100 идентифицирует узел (узлы) связи, такие как виртуальная машина(ы), соответствующий услуге, запрашиваемой пользователем, и обеспечивает отражение узла (узлов) связи в информации о размещении в физической NW для соединения их вместе, с тем чтобы реализовать услугу в виртуальной сети на физической сети.

[0043]

<Примерный вариант 2 осуществления>

Примерный вариант 2 осуществления настоящего раскрытия, в котором подразумевается разрешение использования сетевых ресурсов, задействуемых в арендуемой программной среде, соответствующей пользователю, теперь будет описываться со ссылкой на фигуры чертежей. В примерном варианте 2 осуществления, в случае когда от пользователя принят запрос в отношении услуги, идентифицируется узел (узлы) связи, такой как виртуальная машина(ы), задействуемая в арендуемой программной среде, соответствующей пользователю. Обеспечивается отражение узла (узлов) связи в информации о размещении в физической NW для установления тракта(ов) передачи данных в физической NW между узлами связи. Таким образом, посредством обеспечения отражения услуги, запрашиваемой пользователем в виртуальной сети, в информации о размещении в физической сети и средства для осуществления соответствующей функции, становится возможным реализовать услугу в виртуальной сети на физической сети.

[0044]

На Фиг. 7 изображена примерная конфигурация системы согласно примерному варианту 2 осуществления настоящего раскрытия. Контроллер 100A имеет примерно такую же конфигурацию, как контроллер согласно примерному варианту 1 осуществления, и включает в себя средство 101 идентификации узлов, средство 102 идентификации размещения и средство 103 установления тракта. Нижеследующее описание сфокусировано на моментах отличия от примерного варианта 1 осуществления.

[0045]

На Фиг. 8 изображена примерная таблица, которая предусмотрена в контроллере 100A рассматриваемого примерного варианта осуществления. Данная таблица эквивалентна блоку хранения определения арендуемой программной среды и блоку хранения информации привязки. Согласно Фиг. 8, показана таблица, связывающая друг с другом арендуемую программную среду, узлы связи, такие как виртуальные машины, и информацию о размещении физических узлов, управляющих узлами связи.

[0046]

Средство 101 идентификации узлов индексирует ресурсы, требующиеся для реализации услуги, запрашиваемой пользователем. В качестве примера, средство 101 идентификации узлов индексирует виды ресурсов, требующихся при реализации услуги, запрашиваемой пользователем. Средство 101 идентификации узлов идентифицирует ресурсы, требующиеся для реализации услуги, запрашиваемой пользователем, среди ресурсов, задействуемых в арендуемой программной среде, соответствующей пользователю. Средство 101 идентификации узлов может также индексировать объем требующихся ресурсов, в дополнение к их видам. В примерном варианте осуществления по Фиг. 8, VM1-VM4, показанные на Фиг. 7, идентифицируются из числа VM, задействуемых в арендуемой программной среде, соответствующей пользователю, в качестве представляющих собой ресурсы, требующиеся для услуги, запрашиваемой со стороны пользователей. Средство 101 идентификации узлов соотносит арендуемую программную среду 1 с идентификатором VM, который может уникальным образом идентифицировать каждую из VM1-VM4, требующихся для выполнения услуги, запрашиваемой пользователем. Следует отметить, что ресурсы, требующиеся для выполнения услуги, запрашиваемой пользователем, представляют собой ресурсы ICT (Информационной и коммуникационной технологии), такие как нагрузки на серверы, хранилища или сеть. Ресурсы могут быть виртуальными ресурсами, которые могут быть виртуально реализованы с использованием виртуальных машин, либо также могут быть физическими ресурсами. Следует также отметить, что сетевыми узлами являются устройства, обеспечивающие функцию, необходимую в построении сети, такие как коммутаторы, маршрутизаторы, межсетевые экраны или средства балансировки нагрузки.

[0047]

Средство 102 идентификации размещения индексирует информацию касаемо размещений VM1-VM4 в физической NW. Средство 102 идентификации размещения индексирует адреса VM1-VM4 в физической NW, а также номера портов, соотнесенные с VM1-VM4. Средство 102 идентификации размещения может также идентифицировать, в качестве информации касаемо размещений VW1-VW4 в физической NW, адреса VW1-VW4, либо адреса и номера портов виртуальных коммутаторов, к котором VW1-VW4 подсоединены.

[0048]

Средство 102 идентификации размещения связывает друг с другом идентификаторы VM виртуальных машин VW1-VW4, адреса физического узла (узлов) 200, который реализует VW1-VW4, и номера портов физического узла (узлов) 200, соответствующие VW1-VW4, как показано на Фиг. 8.

[0049]

Средство 103 установления тракта устанавливает тракты передачи данных между VM1-VM4, используя информацию топологии физической NW, а также определенные адреса и порты физических узлов 200. Как показано в нижней части Фиг. 7, для VM1-VM4 становится возможным сообщаться друг с другом посредством установления трактов передачи данных между портами физического узла 200, соотнесенными с VM1-VM4.

[0050]

Следует отметить, что в примерном варианте осуществления по Фиг. 7 средство 103 установления тракта устанавливает тракты передачи данных между физическим узлом 200A, управляющим VM1, VM2, и физическим узлом 200B, управляющим VM3, VM4. Это позволяет осуществлять связь между VM1-VM4 даже в случае, когда часть или все из VM1-VM4, задействуемых в услуге, запрашиваемой пользователем, исполняются на соответственных обособленных физических узлах 200.

[0051]

На Фиг. 9 показана блок-схема последовательности операций, показывающая примерную работу контроллера 100A согласно примерному варианту 2 осуществления.

[0052]

Изначально, средство 101 идентификации узлов из состава контроллера 100A идентифицирует один или более узлов связи, необходимых при реализации услуги, запрашиваемой пользователем (S2-1). В примерном варианте осуществления по Фиг. 7 средство 101 идентификации узлов идентифицирует, в качестве ресурсов, требующихся для услуги, запрашиваемой пользователем, VM1-VM4, задействуемые в арендуемой программной среде, соответствующей пользователю.

[0053]

Средство 102 идентификации размещения из состава контроллера 100A затем определяет информацию касаемо размещения, в физической NW, узла (узлов) связи, идентифицированного средством 101 идентификации узлов (S2-2). В примерном варианте осуществления по Фиг. 7 средство 102 идентификации размещения идентифицирует адрес физического узла (узлов) 200, который реализует VM1-VM4, идентифицированные средством 101 идентификации узлов, и номера портов физического узла (узлов) 200, соотнесенные с VM1-VM4.

[0054]

Средство 103 установления тракта из состава контроллера 100A затем устанавливает тракт(ы) передачи данных между узлами связи в физической NW, используя информацию касаемо размещения, в физической NW, узла (узлов) связи, определенную средством 102 идентификации размещения (S2-3). В примерном варианте осуществления по Фиг. 7 средство 103 установления тракта устанавливает тракт(ы) передачи данных между VM1-VM4, используя информацию топологии физической NW, а также используя адрес и порт (номер порта) физического узла (узлов) 200, определенные средством 102 идентификации размещения. В это время, средство 103 установления тракта задает записи потока или информацию пересылки, которые позволяют осуществлять связь между физическими 200A и 200B, в физическом узле 210, с тем чтобы установить тракт(ы) передачи данных между физическими узлами 200.

[0055]

На Фиг. 10 изображена примерна конфигурация контроллера 100A, при том что контроллер 100A контролирует множество ресурсов. Согласно Фиг. 10, контроллер 100A использует часть контролируемых ресурсов для реализации услуги, запрашиваемой пользователем. Например, контроллер 100A хранит множество ресурсов и отбирает один или более из хранимых таким образом ресурсов, требующихся для услуги, запрашиваемой пользователем.

[0056]

Средство 101 идентификации узлов из состава контроллера 100A индексирует ресурсы, требующиеся для услуги, запрашиваемой пользователем. Средство идентификации узлов отбирает среди индексированных ресурсов те ресурсы, которые контролируются контроллером и которые задействуются в арендуемой программной среде, соответствующей пользователю. В качестве примера, средство 101 идентификации узлов контролирует множество VM и отбирает, из числа контролируемых таким образом VM, ту виртуальную машину(ы), которая требуется для услуги, запрашиваемой пользователем. При этом, множественные ресурсы, контролируемые средством идентификации узлов, могут включать в себя физические ресурсы.

[0057]

Средство 101 идентификации узлов контролирует множество VM на предмет каждой из функций, реализуемых с использованием этих VM. Сетевые функции, такие как коммутаторы, маршрутизаторы, межсетевые экраны или средства балансирования нагрузки, находятся среди функций, реализуемых с использованием виртуальной машины (машин). Средство идентификации узлов контролирует виртуальные коммутаторы, виртуальные маршрутизаторы, виртуальные межсетевые экраны или виртуальные средства балансирования нагрузки, предоставляющие виртуальным образом соответственные сетевые функции, реализуемые посредством виртуальных машин. Функции, реализуемые посредством виртуальных машин, могут также представлять собой функцию хранилища или памяти. Средство 101 идентификации узлов делает диск или накопитель в физическом сервере абстрактным, чтобы управлять этим диском или накопителем в качестве виртуально реализованного пула хранения данных. Функции, реализуемые посредством виртуальных машин, могут также представлять собой любые из разнообразия приложений или рабочих столов. Средство идентификации узлов может управлять любыми из разнообразия приложений или рабочих столов, виртуально реализованных с использованием виртуальных машин.

[0058]

В случае, когда средством 101 идентификации узлов индексировано, что средство балансирования нагрузки требуется при реализации услуги, запрашиваемой пользователем, средство идентификации узлов отбирает, для актуальной арендуемой программной среды, виртуальное средство балансирования нагрузки, которое контролируется средством идентификации узлов и которое задействуется в арендуемой программной среде, соответствующей пользователю.

[0059]

Обработка, выполняемая средством 102 идентификации размещения и средством 103 установления тракта после того, как средством 101 идентификации узлов идентифицированы ресурсы, требующиеся для выполнения услуги, запрашиваемой пользователем, среди прежде сохраненных ресурсов, является такой же, как обработка, выполняемая средством 102 идентификации размещения и средством 103 установления тракта, как показано на Фиг. 7. Следовательно, для простоты здесь не приводится ее подробное описание.

[0060]

В примерном варианте осуществления изобретения, описанном выше, для реализации услуги, запрашиваемой пользователем, контроллер 100A идентифицирует узел (узлы) связи, такие как виртуальные машины, для выполнения услуги, запрашиваемой пользователем, и обеспечивает отражение узла(ов) связи в информации о размещении в физической NW, с тем чтобы установить тракт(ы) передачи данных между узлами связи в физической NW. Таким образом, посредством обеспечения отражения услуги в виртуальной сети, запрашиваемой пользователем, в информации о размещении в физической сети, и средства, выполняющего соответствующую функцию, и выполнения соответственного взаимного соединения, становиться возможным реализовать услугу в виртуальной сети на физической сети.

[0061]

<Примерный вариант 3 осуществления>

Примерный вариант 3 осуществления, в котором контроллер 100 по примерному варианту 1 осуществления или контроллер 100A по примерному варианту 2 осуществления, дополненный функцией контроля VM, будет сейчас подробно описан со ссылкой на фигуры чертежей.

[0062]

В примерном варианте 3 осуществления контроллер 100 имеет функцию контролировать виртуальные машины. Следовательно, по приему запроса на добавления предустановленных ресурсов для услуги, запрашиваемой пользователем, становится возможным выполнять начальную загрузку виртуальной машины (машин), соответствующей этим предустановленным ресурсам. Посредством его четвертого средства, заново выполняется начальная загрузка виртуальной машины (машин). Контроллер 100 идентифицирует, посредством средств идентификации из его состава, со средства идентификации узлов по средство установления тракта, узел (узлы) связи вновь загруженной виртуальной машины (машин) и обеспечивает отражение узла(ов) связи в информации о размещении в физической NW, тем самым устанавливая тракт(ы) передачи данных в физической NW. Таким образом, в примерном варианте 3 осуществления, в случае когда пользователем запрошено добавление ресурсов, становится возможным добавить виртуальную машину(ы) для реализации таких добавлений ресурсов и выполнить настройку в физической NW, которая может оказаться необходимой в результате добавления ресурсов.

[0063]

На Фиг. 11 изображена конфигурация контроллера согласно примерному варианту 3 осуществления настоящего раскрытия. Согласно Фиг. 11, блок 110 управления из состава контроллера 100F включает в себя средство 104 запрашивания узлов (четвертое средство), в дополнение к средству 101 идентификации узлов, средству 102 идентификации размещения и средству 103 установления тракта. Нижеследующее описание сфокусировано на моментах отличия от примерных вариантов 1 и 2 осуществления.

[0064]

Средство 104 запрашивания узлов выполняет начальную загрузку виртуальной машины (машин), требующихся при предоставлении услуги, в ответ на запрос от средства 101 идентификации узлов и доставляет информацию касаемо виртуальной машины (машин) в средство 101 идентификации узлов. Средство 104 запрашивания узлов может быть реализовано посредством интерфейса, обеспечивающего инструкцию, требующуюся для управляющей программы, такой как диспетчер виртуальных машин (VMM) или гипервизор, управляющий виртуальной машиной(ами), на стороне физического сервера. Следует отметить, что, хотя в рассматриваемом примерном варианте осуществления предполагается, что средство 104 запрашивания узлов выполняет начальную загрузку виртуальной машины (машин), узел (узлы) связи, начальная загрузка которого выполняется средством 104 запрашивания узлов, не обязательно должен представлять собой VM. Например, может быть использована такая конфигурация, в которой средство 104 запрашивания узлов выполняет начальную загрузку физического сервера в спящее состояние, чтобы обеспечить безопасность ресурсов, необходимых при предоставлении услуги. Либо, в средстве 104 запрашивания узлов может быть предусмотрена функция завершения работы виртуальной машины (машин), которая не используется, в целях высвобождения ресурсов.

[0065]

На Фиг. 12 изображена примерная конфигурация системы согласно примерному варианту 3 осуществления. Как показано на Фиг. 12, в случае когда пользователем запрашивается добавление ресурсов и нет связанного с ними узла связи, средство 101 идентификации узлов запрашивает средство 104 запрашивания узлов выполнить начальную загрузку виртуальной машины (машин), связанной с добавляемыми ресурсами. Например, если пользователем, соответствующим арендуемой программной среде, запрошено добавление предустановленных ресурсов, таких как память, то средство 101 идентификации узлов запрашивает средство запрашивания узлов выполнить начальную загрузку виртуальной машины (машин) для реализации этих предустановленных ресурсов.

[0066]

По приему данного запроса, средство 104 запрашивания узлов выполняет начальную загрузку новой виртуальной машины (машин), такой как VM5 на Фиг. 12, на физическом сервере, показанном в правой части Фиг. 12, и информирует средство 101 идентификации узлов об этом эффекте. В качестве реакции на завершение начальной загрузки, средство 104 запрашивания узлов информирует средство 101 идентификации узлов о завершении начальной загрузки. Средство 104 запрашивания узлов может не только уведомлять средство 101 идентификации узлов о наступлении окончания начальной загрузки VM, но также доставлять информацию касаемо загруженной виртуальной машины (машин), такую как идентификатор загруженной виртуальной машины (машин). Средство 101 идентификации узлов идентифицирует вновь загруженную виртуальную машину(ы) как являющуюся виртуальным узлом, задействованным в услуге, относящейся к запросу пользователя. Например, средство 101 идентификации узлов соотносит вновь загруженную VM5 с предустановленной арендуемой программной средой (арендуемой программной средой, соответствующей пользователю).

[0067]

Средство 102 идентификации размещения определяет информацию касаемо размещения, в физической NW, VM5, добавленной средством 104 запрашивания узлов, например, информацию касаемо ее оконечной точки в физической NW. Например, средство 102 идентификации размещения определяет адрес физического узла 200C, где исполняется VM5, и один из портов физического узла 200C, соотнесенный с VM5.

[0068]

Средство 103 установления тракта устанавливает тракты передачи данных между VM1-VM5, в то же время также задавая для физического узла 210 набор записей потока или информацию пересылки, которыми обеспечивается возможность связи между физическими узлами 200A и 200C, а также связи между физическими узлами 200B и 200C. Этим разрешается "связь по физической сети NW", которая необходима при реализации связи между VM1-VM4.

[0069]

На Фиг. 13 изображена блок-схема последовательности операций, показывающая примерную работу контроллера 100F по примерному варианту 3 осуществления.

[0070]

В случае когда пользователем сделан запрос в средство 101 идентификации узлов из состава контроллера 100F добавить предустановленные ресурсы, такие как память, средство идентификации узлов запрашивает средство запрашивания узлов выполнить начальную загрузку виртуальной машины (машин), которая реализует эти предустановленные ресурсы (S3-1). В примерном варианте осуществления по Фиг. 12, если со стороны пользователя сделан запрос на добавление памяти, средство идентификации узлов запрашивает средство запрашивания узлов выполнить начальную загрузку VM, которая обеспечивает функцию хранения данных.

[0071]

Средство 104 запрашивания узлов выполняет начальную загрузку VM, которая реализует запрашиваемые предустановленные ресурсы, в ответ на запрос из средства 101 идентификации узлов и информирует средство 101 идентификации узлов о том факте, что начальная загрузка завершена (S3-2). В примерном варианте осуществления по Фиг. 12 средство 104 запрашивания узлов выполняет начальную загрузку VM, выполненной с возможностью предоставления функции памяти, в ответ на запрос добавления памяти из средства 101 идентификации узлов.

[0072]

По приему уведомления от средства 104 запрашивания узлов, средство 101 идентификации узлов идентифицирует вновь добавленную виртуальную машину(ы) 101 (S3-3). В примерном варианте осуществления по Фиг. 12 средство 101 идентификации узлов соотносит вновь добавленную VM5 с предустановленной арендуемой программной средой (арендуемой программной средой, соответствующей пользователю).

[0073]

Средство 102 идентификации размещения определяет информацию касаемо размещения, в физической NW, VM, добавленной средством запрашивания узлов (S3-4). Эта информация может, например, быть информацией об оконечной точке в физической NW. В примерном варианте осуществления по Фиг. 12 средство 102 идентификации размещения определяет адрес физического узла 20°C и порты физического узла 200C, соотнесенные с VM5.

[0074]

Средство 103 установления тракта устанавливает тракт(ы) передачи данных между уже имеющимися VM1-VM4 и вновь загруженной VM5 (S3-5).

[0075]

Контроллер согласно примерному варианту 3 осуществления, описанный выше, включает в себя функцию контроля VM для выполнения добавления или удаления узла(ов) связи, такого как виртуальная машина(ы) (средство запрашивания узлов). Таким образом, если со стороны пользователя, например, запрошено добавление ресурсов, запрашиваемая пользователем услуга в виртуальной сети может быть опять реализована в физической сети посредством обеспечения отражения услуги в виртуальной сети, запрашиваемой пользователем, в информации о размещении в физической сети и средства для реализации соответствующей функции и выполнения соответственного взаимного соединения.

[0076]

<Примерный вариант 4 осуществления>

Примерный вариант 4 осуществления, в котором настоящее раскрытие применяется к среде с множеством арендуемых программных сред, будет подробно описываться со ссылкой на фигуры чертежей. На Фиг. 14 изображена примерная конфигурация системы согласно примерному варианту 4 осуществления настоящего раскрытия. Согласно Фиг. 14, показана компоновка, в которой контроллер 100B контролирует множество арендуемых программных сред (арендуемые программные среды 1 и 2). Поскольку базовая конфигурация контроллера 100B такая же, как в примерных вариантах 2 и 3 осуществления, описанных выше, нижеследующее описание сфокусировано на моментах отличия от этих примерных вариантов осуществления.

[0077]

Контроллер 100B имеет примерно такую же конфигурацию, как контроллер 100F согласно примерному варианту 3 осуществления, показанному на Фиг. 11, и включает в себя средство 101 идентификации узлов, средство 102 идентификации размещения и средство 103 установления тракта.

[0078]

На Фиг. 15 показана иллюстративная таблица, предусмотренная в контроллере 100B рассматриваемого варианта осуществления. Согласно Фиг. 15, имеется таблица, которая связывает друг с другом арендуемую программную среду(ы), узел (узлы) связи и информацию о размещении узлов связи. Средство 101 идентификации узлов индексирует ресурсы, требующиеся для реализации услуги, относящейся к запросу пользователя, в ответ на запрос пользователя. Например, средство идентификации узлов индексирует, в качестве реакции на запрос от пользователя A, что требуются межсетевой экран, память и коммутатор, в то же время индексируя для арендуемой программной среды 2, что требуются средство балансирования нагрузки, память и коммутатор. Средство 101 идентификации узлов принимает от пользователя А запрос касаемо услуги A, в то же время принимая запрос касаемо услуги B от пользователя B. Следует отметить, что средство 101 идентификации узлов может принимать запросы касаемо услуг A и B от одного и того же пользователя. Для средства 101 идентификации узлов является возможным принимать запросы касаемо услуг A и B в соответственные разные моменты времени.

[0079]

В примерном варианте осуществления по Фиг. 15, средство 101 идентификации узлов идентифицирует VM1, VM3 и VM4, показанные на Фиг. 14, из числа VM, задействуемых в арендуемой программной среде 1, соответствующей пользователю A, в связи с услугой A. Средство 101 идентификации узлов также идентифицирует VM2, VM5 и VM6, показанные на Фиг. 14, из числа VM, задействуемых в арендуемой программной среде 2, соответствующей пользователю B, в связи с услугой B. Более конкретно, средство 101 идентификации узлов связывает соответственные идентификаторы VM1, VM3 и VM4 с арендуемой программной средой 1, для услуги A, в то же время связывая соответственные идентификаторы VM2, VM5 и VM6 с арендуемой программной средой 2, для услуги B.

[0080]

Средство 102 идентификации размещения индексирует то, с какой оконечной точкой какого физического узла соединена каждая из VM1-VM6, идентифицированных средством 101 идентификации узлов в физической NW. В примерном варианте осуществления по Фиг. 15, средство 102 идентификации размещения индексирует адреса физических узлов 200, управляющих VM1-VM6, и номера портов физических узлов 200, соотнесенные с VM1-VM6.

[0081]

Средство 103 установления тракта устанавливает тракты передачи данных между физическими узлами с загруженными VM1, VM3 и VM4, и между VM2, VM5 и VM6, используя адреса и порты физических узлов 200, идентифицированные средством 102 идентификации размещения, а также используя информацию топологии физической NW. Например, путем задания трактов передачи данных между VM1, VM3 и VM4, как показано в нижней части Фиг. 14, для VM1, VM3 и VM4, задействуемых в арендуемой программной среде 1, становится возможным сообщаться друг с другом. Аналогично, путем задания трактов передачи данных между VM2, VM5 и VM6, для VM2, VM5 и VM6, задействуемых в арендуемой программной среде 2, становится возможным сообщаться друг с другом.

[0082]

Следует отметить, что, аналогично контроллеру по примерному варианту 3 осуществления, контроллер 100B согласно примерному варианту 4 осуществления может также содержать средство 104 запрашивания узлов. Как и в случае с контроллером по примерному варианту 3 осуществления, если из средства 101 идентификации узлов делается запрос, средство 104 запрашивания узлов выполняет начальную загрузку VM, необходимой при предоставлении услуги, и доставляет информацию об этой VM в средство 101 идентификации узлов. Поскольку обработка, выполняемая средством 104 запрашивания узлов, аналогична той, что выполняется средством 104 запрашивания узлов согласно примерному варианту 3 осуществления, как показано на Фиг. 11, для простоты подробное ее описание здесь не приводится.

[0083]

Как описано выше, настоящее раскрытие может быть применено для компоновки арендуемых программных сред в среде с множеством арендуемых программных сред. Следует, в то же время, отметить, что, хотя две арендуемые программные среды предусмотрены в примерном варианте осуществления по Фиг. 14 в единой физической сети, настоящее раскрытие может также быть применено к среде с множеством арендуемых программных сред, в которой каждая одна физическая сеть и каждая одна арендуемая программная среда организованы в соответствие ʺодин к одномуʺ, как показано на Фиг. 16.

[0084]

На Фиг. 16 изображена еще одна примерная конфигурация примерного варианта 4 осуществления. Согласно Фиг. 16, средство 101 идентификации узлов из состава контроллера 10°C идентифицирует, для запрошенной пользователем услуги 1, VM1-VM3, которые задействуются в арендуемой программной среде 1 и которые размещены в физической NW1. Средство 101 идентификации узлов из состава контроллера 10°C также идентифицирует, для запрошенной пользователем услуги 2, VM4-VM6, которые задействуются в арендуемой программной среде 2 и которые размещены в физической NW2. Более конкретно, средство 101 идентификации узлов связывает соответственные идентификаторы VM1-VM3 с арендуемой программной средой 1 для запрошенной пользователем услуги 1, в то же время связывая соответственные идентификаторы VM4-VM6 с арендуемой программной средой 2 для запрошенной пользователем услуги 2.

[0085]

Средство 102 идентификации размещения индексирует адреса физического узла 200, реализующего VM1-VM3, идентифицированные средством 101 идентификации узлов, и номера портов физического узла 200, соотнесенные с VM1-VM3. Аналогичным образом, средство 102 идентификации размещения индексирует адреса физического узла 200, реализующего VM4-VM6, идентифицированные средством 101 идентификации узлов, и номера портов физического узла 200, соотнесенные с VM4-VM6.

[0086]

Средство 103 установления тракта устанавливает тракт(ы) передачи данных между физическими узлами 200, где выполнена начальная загрузка VM1-VM3, используя адреса и порты физических узлов 200, определенные средством 102 идентификации размещения. Средство 103 установления тракта также устанавливает тракт(ы) передачи данных между физическими узлами 200, где выполнена начальная загрузка VM4-VM6, используя адреса и порты физических узлов 200, определенные средством 102 идентификации размещения.

[0087]

Как описывалось выше, настоящее раскрытие может быть применено к компоновке арендуемых программных сред в среде с множеством арендуемых программных сред.

[0088]

<Примерный вариант 5 осуществления>

Примерный вариант 5 осуществления согласно настоящему раскрытию, в котором предусматривается функция виртуальной сети (VNF), как запрашивается пользователем, будет сейчас описываться со ссылкой на фигуры чертежей. На Фиг. 17 изображена примерная конфигурация системы согласно примерному варианту 5 осуществления настоящего раскрытия. На Фиг. 18 показана примерная конфигурация контроллера согласно примерному варианту 5 осуществления. Согласно Фиг. 17 и Фиг. 18, контроллер 100D аналогичен по конфигурации контроллеру из примерного варианта 5 осуществления, и блок 110D управления из состава контролера 100D включает в себя средство 101D идентификации узлов, средство 102D идентификации размещения, средство 103D установления тракта и средство 104D запрашивания узлов.

[0089]

По приему от пользователя запроса на VNF, средство 101D идентификации узлов идентифицирует VM, соотнесенную с VNF. Если, на данный момент, начальная загрузка VM, могущей реализовать VNF, запрашиваемую пользователем, не была выполнена, делается запрос в средство 104D запрашивания узлов выполнить начальную загрузку VM, которая требуется.

[0090]

Средство 102D идентификации размещения определяет информацию касаемо размещения, в физической NW, VM 300, идентифицированной средством 101D идентификации узлов. Средство 102D идентификации размещения определяет адрес физического узла 200, где функционируют VM1-VM3, и номера портов физического узла 200, соотнесенные с VM1-VM3.

[0091]

Средство 103D установления тракта устанавливает тракт(ы) передачи данных, посредством которого реализуется VNF, как запрошено пользователем в физической сети, в физической NW, используя информацию топологии физической NW и информацию касаемо размещения виртуальной машины (машин) в физической сети, определенную средством 102D идентификации размещения.

[0092]

Средство 104D запрашивания узлов выполняет начальную загрузку VM, требующейся для предоставления VNF, на физическом сервере 200, в ответ на запрос из средства 101D идентификации узлов, и доставляет информацию о виртуальной машине(ах) в средство 101D идентификации узлов. Средство запрашивания узлов доставляет идентификатор загруженной виртуальной машины (машин) в средство 101D идентификации узлов.

[0093]

Сейчас будет описана схема выполнения средством 104D запрашивания узлов начальной загрузки виртуальной машины (машин). На Фиг. 19 изображена детальная конструкция физического узла 200, показанного на Фиг. 17. Физический узел 200 управляет виртуальной машиной, предоставляющей функции виртуальной сети. Среди функций виртуальной сети имеются функции межсетевого экрана (FW), глубокого инспектирования пакетов (DPI), балансирования нагрузки (LW) и т.п.

[0094]

Узлом 200 связи может, например, быть сервер, коммутатор или маршрутизатор. Узел 200 связи управляет виртуальной машиной, предоставляющей функции узлов виртуальной сети, таких как виртуальный SGW (обслуживающий шлюз), виртуальный PGW (шлюз сети пакетной передачи данных) или виртуальный MME (субъект управления мобильностью), в виртуальной сети.

[0095]

Каждый узел виртуальной сети имеет ряд функций. Они включают в себя функцию обработки, соответствующей виртуальному PGW: функцию пакетной передачи (функция плоскости пользователя); функцию управления состоянием оплаты исходя из осуществляемой связи (функция введения в действие политик и тарифов (PCEF)); функцию регулирования политик и тарифов (PCRF) для управления политикой, такой как QoS (качество обслуживания); функцию обработки, соответствующей виртуальному SGW; функцию обработки пакетов (функция плоскости пользователя); функцию обработки управляющей сигнализации (функция плоскости управления (C-plane)); функцию законного перехвата информации (LI); функцию обработки виртуального MME; функцию управляющей сигнализации или плоскости управления; и функцию управления информацией абонентов для системы связи, работающей в сочетании с сервером собственных абонентов (HSS).

[0096]

Физический узел 200 включает в себя блок 110 управления, выполненный с возможностью обеспечивать функцию виртуальной сети (VNF). Блок 110 управления обеспечивает функцию узла виртуальной сети путем управления VNF 220 в виртуальной машине. Блок 110 управления может быть представлен компьютерной программой, такой как гипервизор, приспособленной для реализации компьютерной виртуализации.

[0097]

Блок 110 управления реагирует на инструкцию из средства 104D запрашивания узлов выполнением таких операций, как начальная загрузка, останов или перенос виртуальной машины, управляющей VNF 220. Операцией переноса VM виртуальная машина переносится на конкретное коммуникационное устройство 100.

[0098]

Следует отметить, что VNF 220 и VM не обязательно находятся во взаимно однозначном соответствии друг с другом. Например, если должен быть реализован виртуальный PGW, начальная загрузка VM1, имеющей функцию взимания оплаты, включенную в функцию PGW, может быть выполнена независимо от VM2, выполняющей управление политиками, например QoS (качество обслуживания), задействуемое в функции PGW, как указано в левой части Фиг. 20 (VM, основывающаяся на функции). Естественно, также можно реализовать виртуальный PGW посредством VM3, имеющей функцию виртуального PGW (VM приборного типа), как показано в правой части Фиг. 20.

[0099]

Функционирование рассматриваемого варианта осуществления будет теперь описана со ссылкой на фигуры чертежей. На Фиг. 21 изображена примерная конфигурация системы согласно примерному варианту 5 осуществления настоящего раскрытия. На Фиг. 22 изображена блок-схема последовательности операций, показывающая примерную работу варианта 5 осуществления настоящего раскрытия. Предполагается, что со стороны пользователя сделан запрос сформировать цепочку услуг посредством взаимного связывания VNF1 и VNF2. Предполагается, что в исходном состоянии не выполнена начальная загрузка ни одной из VM. Как и в вышеописанных примерных вариантах осуществления, от пользователя не требуется знать конфигурацию физической сети или состояние начальной загрузки виртуальных машин.

[0100]

Средство 101D идентификации узлов запрашивает средство 104D запрашивания узлов выполнить начальную загрузку виртуальной машины (машин), соотнесенной с VNF1, VNF2, запрашиваемыми пользователем (S4-1). Средство 104D запрашивания узлов реагирует на запрос из средства 101D идентификации узлов запрашиванием физического узла выполнить начальную загрузку виртуальных машин ("начальная загрузка VM" по Фиг. 21; S4-1 по Фиг. 22).

[0101]

Этим обеспечивается начальная загрузка VM1-VM3, как показано в нижней части Фиг. 21. Средство 104D запрашивания узлов реагирует на начальную загрузку VM тем, что уведомляет средство 101D идентификации узлов о завершении начальной загрузки VM (S4-2). Средство 101D идентификации узлов реагирует на уведомление об окончании начальной загрузки VM из средства 104D запрашивания узлов тем, что идентифицирует загруженные VM1-VM3 (S4-3). Средство 102D идентификации размещения затем определяет информацию касаемо размещения в физической сети трех виртуальных машин, VM1-VM3, идентифицированных средством 101D идентификации узлов (S4-4)

[0102]

Средство 103D установления тракта затем устанавливает тракт(ы) передачи данных между VM1-VM3, используя информацию касаемо размещений VM1-VM3 в физической сети и информацию топологии физической NW (S4-5). Средство 103D установления тракта также задает, в физическом узле 210, записи потока или информацию пересылки, с тем чтобы разрешить осуществление связи между физическими узлами 200, где начальная загрузка VM1-VM3 уже выполнена. Этим устанавливаются тракты передачи данных в физической сети (NW), необходимые при реализации VNF и цепочки услуг, запрашиваемых пользователем.

[0103]

Таким образом, в рассматриваемом варианте осуществления цепочка услуг, показанная в нижней части Фиг. 21, может быть реализована посредством обеспечения отражения цепочки услуг, запрашиваемой пользователем, или VNF, без изложений адресов или ресурсов, в информации о размещении в физической сети и средств реализации функции (виртуальных машин), и посредством выполнения соответствующего взаимного соединения.

[0104]

Следует отметить, что тракт(ы) передачи данных между VNF (виртуальными машинами), функционирующими на одном и том же физическом узле, может быть реализован посредством выдачи инструкции в блок 2101 управления трактами, смонтированный в блоке 110 управления внутри физического узла 200.

[0105]

На Фиг. 23 приведен схематичный вид, показывающий иллюстративный тракт передачи данных, установленный в физическом узле 200, работающем совместно с контроллером 100D по примерному варианту 5 осуществления настоящего раскрытия. В примерном варианте осуществления по Фиг. 23 блок 110 управления устанавливает тракт VNF, охватывающий VNF(A), VNF(B) и VNF(C), для сигнала (1), в то же время устанавливая тракт VNF, охватывающий VNF(A), VNF(B), для сигнала (2).

[0106]

Более конкретно, блок 2101 управления трактами из состава блока 110 управления пересылает сигнал по маршруту(ам) в зависимости от видов сигнала, как представлено на Фиг. 23.

[0107]

Касаемо видов сигнала, пакет может пересылаться на основе MAC- или IP-адреса, выделенного VNF 200. Маршрут пересылки может быть изменен с использованием видов "несущего сигнала", виртуального соединения, переносящего пакет, или атрибута пакета, который можно различить на основе информации внутри пакета.

[0108]

Также можно предписать блоку 2101 управления трактами управлять трактом VNF на основе объема информационного обмена у пользователя (терминал 1), нагрузки или объема информационного обмена системы связи или состояния нагрузки на сервере 20. Аналогично, управление трактом VNF пакета, принадлежащего несущему сигналу, может осуществляться в зависимости от объема информационного обмена на несущем канале. Тракт VNF может быть также изменен в зависимости от превышения объемом информационного обмена предустановленной пороговой величины.

[0109]

Также можно предписать блоку 2101 управления трактами выбрать VNF 200, составляющую тракт VNF, в зависимости от состояния нагрузки на VM. Также можно предписать блоку 2101 приоритетным образом выбирать VNF 200, включающие в себя одну и ту же функцию и характеризуемые меньшей нагрузкой виртуальных машин, чтобы переключиться на выбранные таким образом тракты VNF.

[0110]

Блок 2101 управления трактами может быть образован виртуальным коммутатором (vSwitch), представленным программным обеспечением. В этом случае, средство 103D установления тракта задает информацию маршрута или запись потока в коммутаторе, работающем в качестве блока 2101 управления трактами.

[0111]

Как описывалось выше, настоящее раскрытие может выгодным образом применяться для системы, реализующей виртуализацию сетевой функции.

[0112]

<Примерный вариант 6 осуществления>

Примерный вариант 6 осуществления настоящего раскрытия, предусматривающий формирование цепочки услуг, как запрашивается пользователем, теперь будет подробно описан со ссылкой на фигуры чертежей. На Фиг. 24 изображена примерная конфигурация системы согласно примерному варианту 6 осуществления настоящего раскрытия. На Фиг. 25 приведена иллюстративная таблица, предусмотренная в контроллере 100A по рассматриваемому варианту осуществления. Данная таблица эквивалентна блоку хранения определения арендуемой программной среды и блоку хранения информации привязки. Таблица, показанная на Фиг. 25, связывает друг с другом цепочку(и) услуг, VNF, требующую(ие)ся в цепочках услуг, виртуальную машину(ы), соотнесенную с одной или более VNF, и информацию о размещении физических узлов, управляющих виртуальными машинами. Поскольку рассматриваемый примерный вариант осуществления может быть реализован посредством конфигурации, аналогичной примерному варианту 5 осуществления в плане управления VNF, нижеследующее описание сфокусировано на моментах отличия от примерного варианта 5 осуществления.

[0113]

Контроллер по рассматриваемому варианту осуществления аналогичен контроллеру 100D из примерного варианта 5 осуществления и включает в себя средство 101D идентификации узлов, средство 102D идентификации размещения, средство 103D установления тракта и средство 104D запрашивания узлов (см. Фиг. 18). Следует отметить, что в контроллере 100D можно обойтись без средства 104D запрашивания узлов, если это желательно.

[0114]

По приему от пользователя запроса на предоставление цепочки услуг, средство 101D идентификации узлов идентифицирует VM, соотнесенную с цепочкой услуг. См. стрелки, начерченные от VNF1, VNF2 по Фиг. 24. При этом, является возможным для средства 101D идентификации узлов идентифицировать VNF, требующуюся для запрашиваемой пользователем цепочки услуг, с тем чтобы идентифицировать VM, соотнесенную с VNF, идентифицированной таким образом. Как показано на Фиг. 25, средство 101D идентификации узлов соотносит цепочку 1 услуг с VNF1 (1) и VNF1 (2), при этом соотнося VNF1 (1) с VM1 и соотнося VNF1 (2) с VM3. Средство 101D идентификации узлов также соотносит цепочку 2 услуг с VNF1 (2) и VNF2 (2), при этом соотнося VNF1 (2) с VM2 и соотнося VNF2 (2) с VM4.

[0115]

Если начальная загрузка VNF, могущей реализовать цепочку услуг, запрошенную пользователем, не была выполнена, средство 101D идентификации узлов запрашивает средство 104D запрашивания узлов обеспечить запрашиваемую VNF.

[0116]

Средство 102D идентификации размещения определяет информацию касаемо размещения, в физической сети, узла связи, идентифицированного средством 101D идентификации узлов. См. стрелки, начерченные от VM1-VM4 на Фиг. 24 к физическому узлу. Средство 102D идентификации размещения определяет, для каждого из VM1-VM4, адреса в физической сети физических узлов 200, реализующих VM1-VM4, в то же время определяя номера портов физического узла 200, соотнесенные с VM1-VM4. Как проиллюстрировано на Фиг. 25, средство 102D идентификации размещения связывает друг с другом VM1, адрес физического узла 200 и номер #1 порта.

[0117]

Средство 103D установления тракта устанавливает тракт(ы) передачи данных, посредством которого реализуется запрашиваемая пользователем цепочка услуг в физической NW, используя информацию топологии физической NW и информацию о размещении(ях) виртуальной машины (машин) в физической NW, определенную средством 102D идентификации размещения. См. тракт передачи данных для цепочек 1 и 2 услуг.

[0118]

Средство 104D запрашивания узлов реагирует на запрос из средства 101D идентификации узлов выполнением начальной загрузки на физическом сервере 200 виртуальной машины (машин), требующейся для представления VNF, чтобы предоставлять информацию о виртуальной машине(ах) в средство 101D идентификации узлов.

[0119]

На Фиг. 26 изображена блок-схема последовательности операций, показывающая примерную работу контроллера 110D согласно примерному варианту 6 осуществления настоящего раскрытия.

[0120]

Функционирование рассматриваемого варианта осуществления будет теперь поясняться со ссылкой на фигуры чертежей. В нижеследующем описании подразумевается, что пользователем запрошено формирование двух цепочек услуг, показанных на Фиг. 24. От пользователя не требуется знать конфигурацию вышеописанной физической сети.

[0121]

Изначально, средство 101D идентификации узлов идентифицирует VNF, соотнесенную с цепочкой услуг, запрошенной пользователем (S5-1), а затем идентифицирует VM, соотнесенную с этой VNF (S5-2). В примерном варианте осуществления по Фиг. 25 средство 101D идентификации узлов выясняет, что цепочка 1 услуг проходит через VNF1, VNF2, и что VNF1, VNF2 соответственно соотнесены с VM1, VM3. Аналогичным образом, средство 101D идентификации узлов выясняет, что цепочка 2 услуг проходит через VNF1, VNF2, и что VNF1, VNF2 соответственно соотнесены с VM2, VM4. При этом, таблица по Фиг. 25 эквивалентна блоку хранения определения цепочки услуг и блоку хранения информации привязки.

[0122]

Средство 102D идентификации размещения затем определяет информацию касаемо размещений, в физической сети, четырех VM, идентифицированных средством 101D идентификации узлов.

[0123]

Средство 103D установления тракта затем устанавливает тракт передачи данных, посредством которого реализуется запрашиваемая пользователем цепочка услуг в физической NW, используя информацию касаемо размещений, в физической сети, двух наборов VM и информацию топологии физической NW (S5-4). В примерном варианте осуществления по Фиг. 24 тракт(ы) передачи данных устанавливается между VM1 и VM4 для цепочки 1 услуг, в то время как другой тракт(ы) передачи данных устанавливается между VM2 и VM3 для цепочки 2 услуг. Следует отметить, что в случае цепочек услуг, даже если ими предлагается одна и та же услуга, имеют место ситуации, в которых тракты передачи данных в физической сети являются разными вследствие различия в VM, соотнесенных с цепочками услуг. Более того, не является строго необходимым использовать одну и ту же VNF, даже при том, что цепочки услуг, предлагающие одну и ту же услугу, сформированы с использованием одних и тех же VNF в примерном варианте осуществления по Фиг. 24.

[0124]

В рассматриваемом варианте осуществления, описанном выше, для реализации цепочки услуг, запрашиваемой пользователем, идентифицируется узел связи, такой как VM, соотнесенный с запрашиваемой пользователем цепочкой услуг. Обеспечивается отражение этого узла связи в информации о размещении в физической NW, с тем чтобы установить тракт передачи данных в физической NW между узлами связи. Таким образом, посредством обеспечения отражения услуги в виртуальной сети, запрашиваемой пользователем, в информации о размещении в физической сети и средства для реализации соответствующей функции и выполнения соответственного взаимного соединения, становится возможным реализовать цепочку услуг в виртуальной сети на физической сети.

[0125]

<Примерный вариант 7 осуществления>

Примерный вариант 7 осуществления согласно настоящему раскрытию теперь будет описан со ссылкой на фигуры чертежей. Поскольку функции контроллера или т.п. являются аналогичными таковым согласно примерному варианту 3 осуществления, нижеследующее описание сфокусировано на моментах отличия рассматриваемого варианта осуществления от примерного варианта 3 осуществления.

[0126]

Согласно Фиг. 27, в примерном варианте 7 осуществления настоящего раскрытия соответственные различные контроллеры организованы в соответственные физические NW. Например, различные физические NW организованы в соответственных различных центрах хранения и обработки данных (дата-центрах), и контроллер размещен в каждой из этих физических NW. Каждый контроллер контролирует выделенную ему физическую NW. Является возможным обеспечивать запрашиваемую пользователем услугу по различным физическим NW. Затем, для каждого контроллера является возможным совместно использовать информацию, собранную и идентифицированную соответственным средством 101 идентификации узлов и средством 102 идентификации размещения, и устанавливать тракт(ы) передачи данных по различным физическим NW, с тем чтобы реализовать запрошенную пользователем услугу. В нижеследующем описании предполагается, что запрашиваемая пользователем услуга идентифицируется из узла связи, задействуемого в арендуемой программной среде, соответствующей пользователю. Следует отметить, что услуга может быть, например, цепочкой услуг.

[0127]

На Фиг. 28 приведена иллюстративная таблица, созданная как результат обмена информацией контроллерами 1 и 2 рассматриваемого примерного варианта осуществления. Данная иллюстративная таблица эквивалента блоку хранения определения и блоку хранения информации привязки. Согласно Фиг. 28, арендуемая программная среда(ы), соответствующая пользователю, которым запрошены услуги, идентификатор(ы) виртуальной машины (машин) (VM1-VM4), которая реализует эти услуги, контроллер(ы), контролирующий VM1-VM4 (контроллеры 1, 2), и информация о размещении VM1-VM4 в физической NW хранятся соотнесенными друг с другом.

[0128]

Согласно Фиг. 28, информация касаемо VM1 и VM2, контролируемых контроллером 1, то есть идентификаторы VM и информация о размещении физических узлов, определяется контроллером 1. С другой стороны, информация касаемо VM3 и VM4, контролируемых контроллером 2, то есть идентификаторы VM и информация о размещении физических узлов, определяется контроллером 2.

[0129]

Контроллеры 1, 2 совместно используют информацию, которую они определили, то есть идентификаторы VM, которые они контролируют, и информацию о размещении физических узлов. Контроллеры 1, 2 обмениваются этой информацией посредством, например, протокола граничного шлюза (BGP). Для контроллеров 1, 2 становится возможным обмениваться информацией о размещении в физической NW и виртуальных машинах посредством обмена таблицей, показанной на Фиг. 28. Контроллер 1 передает верхнюю часть таблицы по Фиг. 28, идентифицированной контроллером 1, в контроллер 2. С другой стороны, контроллер 2 передает нижнюю часть таблицы по Фиг. 28, идентифицированной контроллером 2, в контроллер 1. Контроллеры 1, 2 могут таким образом обмениваться информацией, показанной на Фиг. 28.

[0130]

При этом, информация, которой обмениваются контроллеры 1, 2, может включать в себя информацию топологии в физической NW.

[0131]

Средства 103 установления тракта из состава контроллеров 1, 2 могут установить тракт(ы) передачи данных в физической NW, необходимый при реализации услуги, запрашиваемой пользователем. Либо, один из контроллеров 1, 2 может устанавливать все из трактов передачи данных, основываясь на совместно используемой информации, такой как таблица, показанная на Фиг. 28, чтобы занять место другого контроллера.

[0132]

Контроллер 1 задает, для физического узла 210A, правила обработки или информацию пересылки, посредством которых пакет пересылается из VM1 или VM2 в физический узел 210B. Контроллер 1 также задает, для физического узла 210A, правила обработки или информацию пересылки, посредством которых пакет из VM3 или VM4, отправленный из физического узла 210B, пересылается в VM1 или VM2.

[0133]

Аналогично, контроллер 2 задает, для физического узла 210B, правила обработки или информацию пересылки, посредством которых пакет пересылается из VM3 или VM4 в физический узел 210A. Контроллер 2 также задает, для физического узла 210B, правила обработки или информацию пересылки, посредством которых пакет из VM1 или VM2, отправленный из физического узла 210A, пересылается в VM3 или VM4.

[0134]

Это позволяет контроллерам 1, 2 устанавливать тракт(ы) передачи данных между виртуальными машинами, с VM1 по VM4, в физической NW, с тем чтобы реализовать услугу, запрашиваемую пользователем.

[0135]

Как описывалось выше, настоящее раскрытие может быть применено для реализации цепочки услуг или арендуемой программной среды по сетям, физически изолированным друг от друга, например, по сетям, предусмотренным в обособленных DC.

[0136]

<Примерный вариант 8 осуществления>