Результат интеллектуальной деятельности: Способ выявления категории данных с использованием API, применяемого при создании приложений для пользователей с ограниченными возможностями

Вид РИД

Изобретение

Изобретение относится к решениям для категоризации данных, а более конкретно к способам определения категории содержимого на основании шаблонов с использованием интерфейса программирования приложений, применяемого при создании приложений для пользователей с ограниченными возможностями.

Уровень техники

В мобильной операционной системе (ОС) Android с целью обеспечения безопасности при выполнении пользовательских приложений операционной системой организуется изолированная среда исполнения кода (далее - изолированная среда), называемая «песочницей» (англ. Sandbox). Изолированная среда обычно представляет собой контролируемый набор программно-аппаратных ресурсов, доступных приложению для его исполнения, например, место на диске или в памяти, количество используемых процессорных ядер и т.п. Кроме того, изолированная среда обычно либо частично эмулирует выполнение системных функций, либо сильно ограничивает возможности их выполнения - например, доступ к сети (локальной или Интернет), возможность использовать функции ОС или считывать информацию с устройств ввода. Приложения в такой изолированной среде не имеют возможность читать и тем более писать в области оперативной памяти мобильного устройства, доступные или выделенные другим приложениям.

Для вызова функций ОС приложению необходимо запросить дополнительные разрешения. Разрешения чаще всего выдает пользователь либо при установке приложения (в ранних версиях ОС Android), либо во время запуска или выполнения приложения (в поздних версиях ОС Android). В качестве примера подобных разрешений можно привести разрешения на работу с SMS/MMS сообщениями, контактами, сетью и т.д. Объем действий, которые приложение может совершить вне изолированной среды с помощью разрешений, также ограничен. Сами разрешения бывают разного уровня: те, которые могут выдаваться всем приложениям, и те, которые выдаются только ограниченному кругу приложений, например, только приложениям, входящим в состав прошивки (англ. firmware) устройства.

Приложение безопасности также является сторонним приложением и ограничено в правах в рамках своей изолированной среды (т.е. изолированной среды, в рамках которой оно выполняется) и тех дополнительных разрешений, которые ему выдает пользователь. Вследствие вышенаписанного возникают сложности с анализом приложением безопасности данных, полученными другими сторонними приложениями (например, из сети Интернет), так как упомянутые данные не могут быть получены и проанализированы приложением безопасности. Разрешения на чтение данных других приложений в список разрешений, предоставляемых сторонним приложениям операционной системой, не существуют, так как такие разрешения противоречат подходу использования изолированной среды в ОС Android.

Несмотря на относительную защищенность мобильных устройств от вредоносных приложений (ввиду описанной выше закрытости, реализуемой с помощью изолированной среды) задачи фильтрации нежелательного содержимого данных, полученных приложениями на мобильном устройстве, стоят довольно остро:

- родители хотят оградить ребенка от нежелательных связей, нецензурной лексики, другой нежелательной информации;

- пользователи хотят оградить себя от фишинга (англ. phishing), назойливой рекламы и др.;

- компании хотят, чтобы сотрудник использовал мобильное устройство только для решения бизнес-задач.

Идея фильтрации и блокировки данных на мобильных устройствах не нова и решается различными системами и способами. Так, публикация US 9154912 B2 описывает систему и способ фильтрации содержимого на мобильном устройстве, которые учитывают местонахождение устройства. Если устройство находится в позиции (координатах), которая не является доверенной (безопасной), при получении пользователем данных часть содержимого может быть скрыта от пользователя.

Описанные выше система и способ не имеют возможности получать и обрабатывать данные и содержимое, полученное приложениями, работающими в изолированных средах.

Однако в операционных системах современных мобильных устройств часто присутствуют подсистемы, которые облегчают работу с устройством людям с ограниченными возможностями. В ряде случаев подобные подсистемы имеют интерфейсы программирования приложений (англ. application programming interface, API), позволяющие сторонним разработчикам создавать приложения, предоставляющие таким людям альтернативные способы восприятия информации (озвучивание текста голосом, вывод данных на внешнее устройство, поддерживающее показ азбуки Брайля и т.д.).

В патенте US 9536101 B1 описаны система и способ, которые по текстовому содержимому определяют категорию данных, отображаемых пользователю, и блокируют доступ к нежелательным для пользователя данным. По названию, например, приложения и/или содержимого (например, название ролика на YouTube), отображаемого приложением, можно однозначно идентифицировать, а затем выявить категории упомянутого содержимого.

Стоит отметить, что существуют сценарии, когда известные из уровня техники изобретения не позволяют получить однозначно идентифицирующую содержимое информацию. Например, если в мессенджере (например, в WhatsApp) пользователь получил сообщение, содержащее прямую ссылку на изображение в социальной сети (например, в Instagram), и открыл ее, видимое пользователю и доступное функциям упомянутого интерфейса содержимое может не содержать название приложения, название профиля пользователя и название материала.

Предлагаемый способ позволяет выявлять категорию данных, полученных приложениями на мобильных устройствах, с использованием интерфейса программирования приложений для пользователей с ограниченными возможностями.

Сущность изобретения

Настоящее изобретение предназначено для выявления категории содержимого, при этом для выявления категории используется интерфейс программирования приложений, применяемый при создании приложений для пользователей с ограниченными возможностями.

Технический результат настоящего изобретения заключается в обеспечении выявления категории содержимого, при этом для выявления категории используется интерфейс программирования приложений, применяемый при создании приложений для пользователей с ограниченными возможностями.

Согласно одному из вариантов реализации предоставляется способ выявления категорий содержимого, загружаемого и отображаемого приложениями на мобильных устройствах, с помощью интерфейса программирования приложений, который используется при создании приложений для пользователей с ограниченными возможностями (Accessibility API), в котором: устанавливают приложение безопасности, которое включает в себя по меньшей мере средство перехвата, в качестве системной службы операционной системы на мобильном устройстве для пользователей с ограниченными возможностями (Accessibility Service); перехватывают с помощью средства перехвата с использованием упомянутого интерфейса программирования приложений загружаемое и отображаемое на дисплее мобильного устройства содержимое, относящееся к приложению, с которым взаимодействует пользователь, при этом содержимое содержит по меньшей мере один элемент графического интерфейса пользователя (GUI); с помощью средства перехвата формируют шаблон упомянутого содержимого, при этом шаблон содержит взаимное расположение, тип и свойства элементов графического интерфейса пользователя; передают упомянутый шаблон средству категоризации; с помощью средства категоризации сравнивают упомянутый шаблон с набором ранее сформированных с использованием упомянутого интерфейса программирования приложений шаблонов, категории которых выявлены, и на основании результатов сравнения выявляют по меньшей мере одну категорию упомянутого содержимого.

Согласно другому варианту реализации предоставляется способ, в котором содержимое загружается приложением из внутренней памяти мобильного устройства.

Согласно одному из частных вариантов реализации предоставляется способ, в котором содержимое загружается приложением из сети Интернет.

Согласно одному из частных вариантов реализации предоставляется способ, в котором средство категоризации является модулем приложения безопасности.

Согласно одному из частных вариантов реализации предоставляется способ, в котором средство категоризации выполняется на удаленном сервере или в качестве облачного сервиса.

Краткое описание чертежей

Дополнительные цели, признаки и преимущества настоящего изобретения будут очевидными из прочтения последующего описания осуществления изобретения со ссылкой на прилагаемые чертежи, на которых:

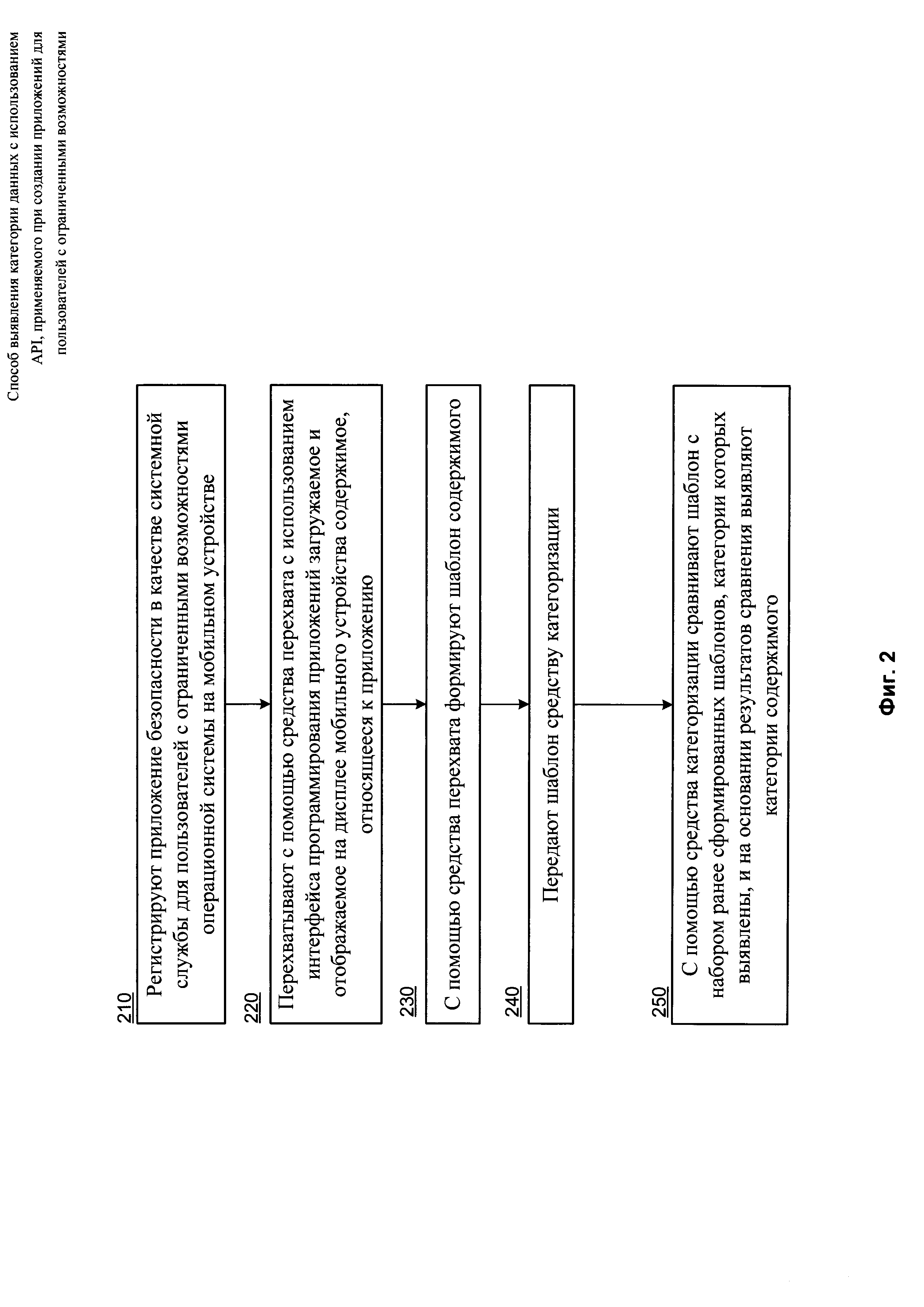

Фиг. 1 отображает структуру системы выявления категории данных с использованием API, применяемого при создании приложений для пользователей с ограниченными возможностями.

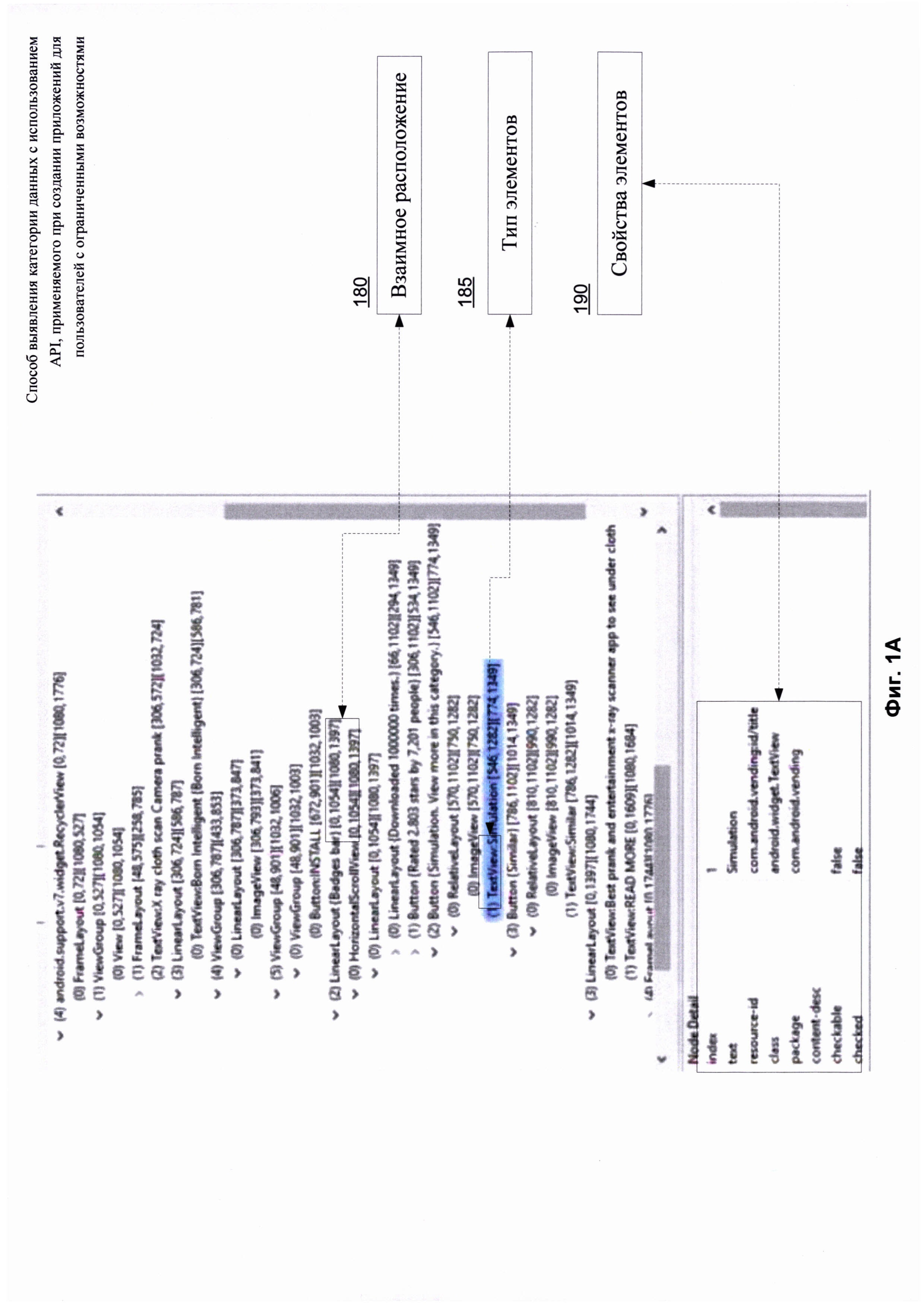

Фиг. 1А отображает взаимное расположение, тип и свойства элементов графического интерфейса пользователя, используемые системой выявления категории данных.

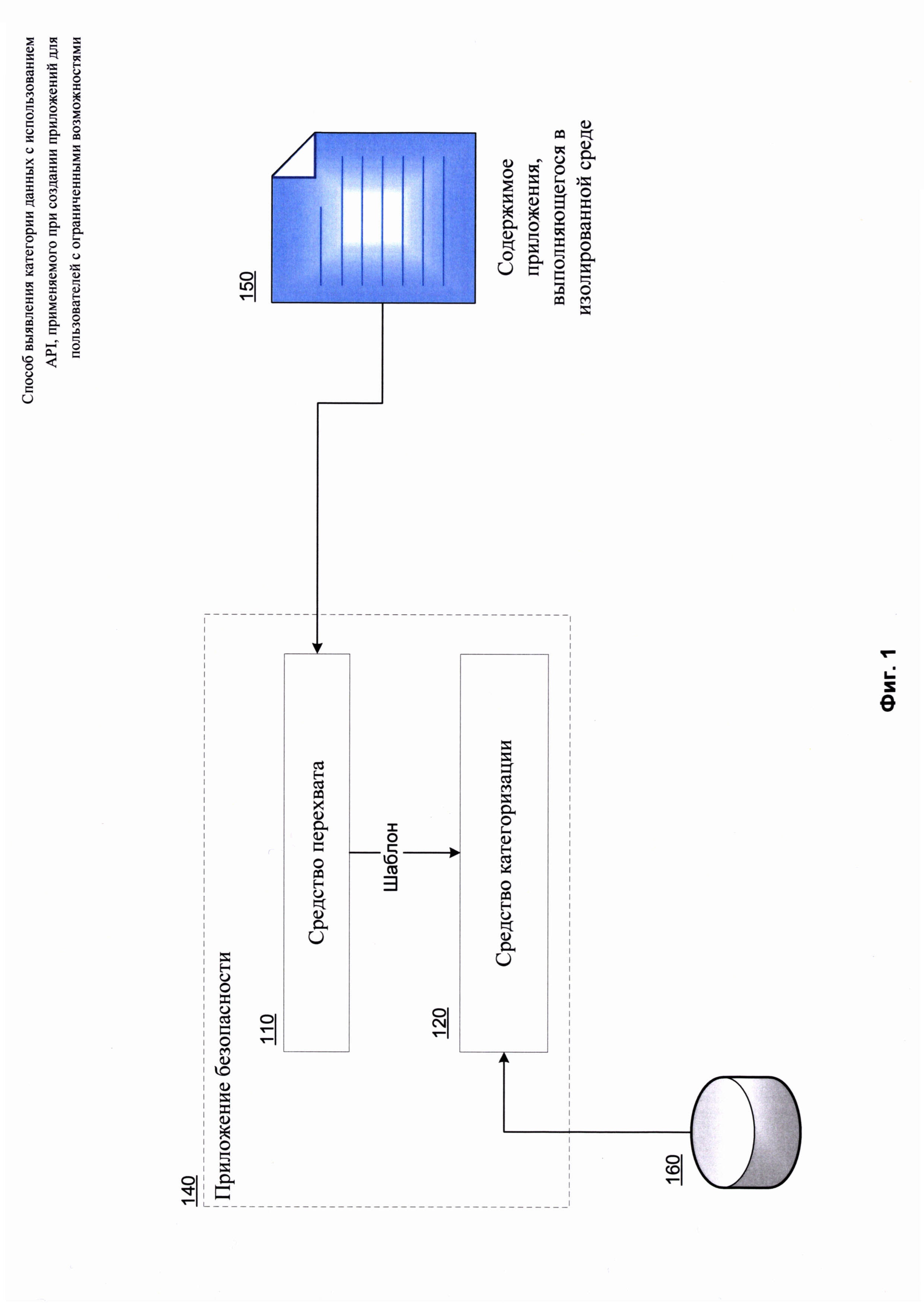

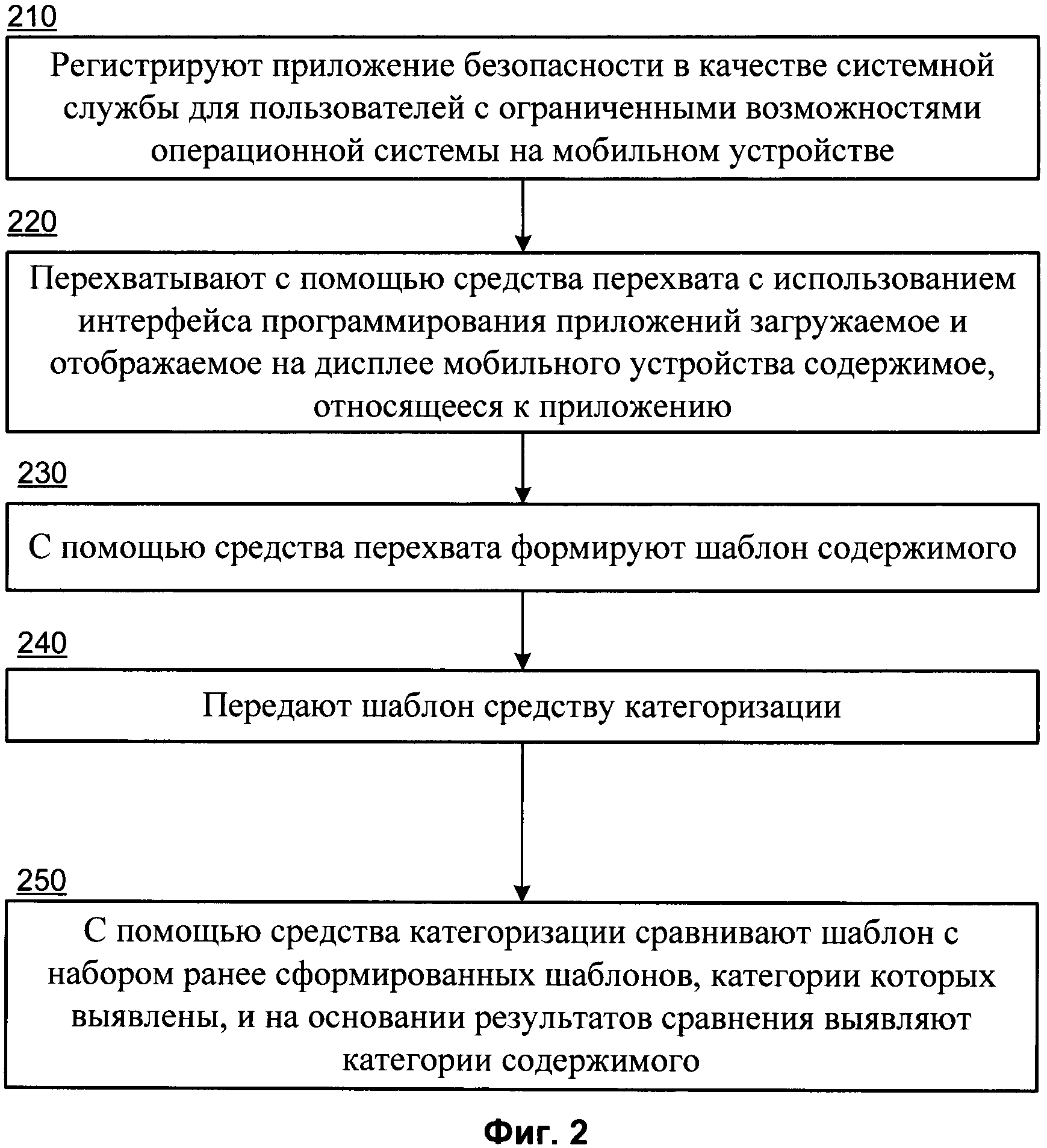

Фиг. 2 отображает схему способа выявления категории данных с использованием API, применяемого при создании приложений для пользователей с ограниченными возможностями.

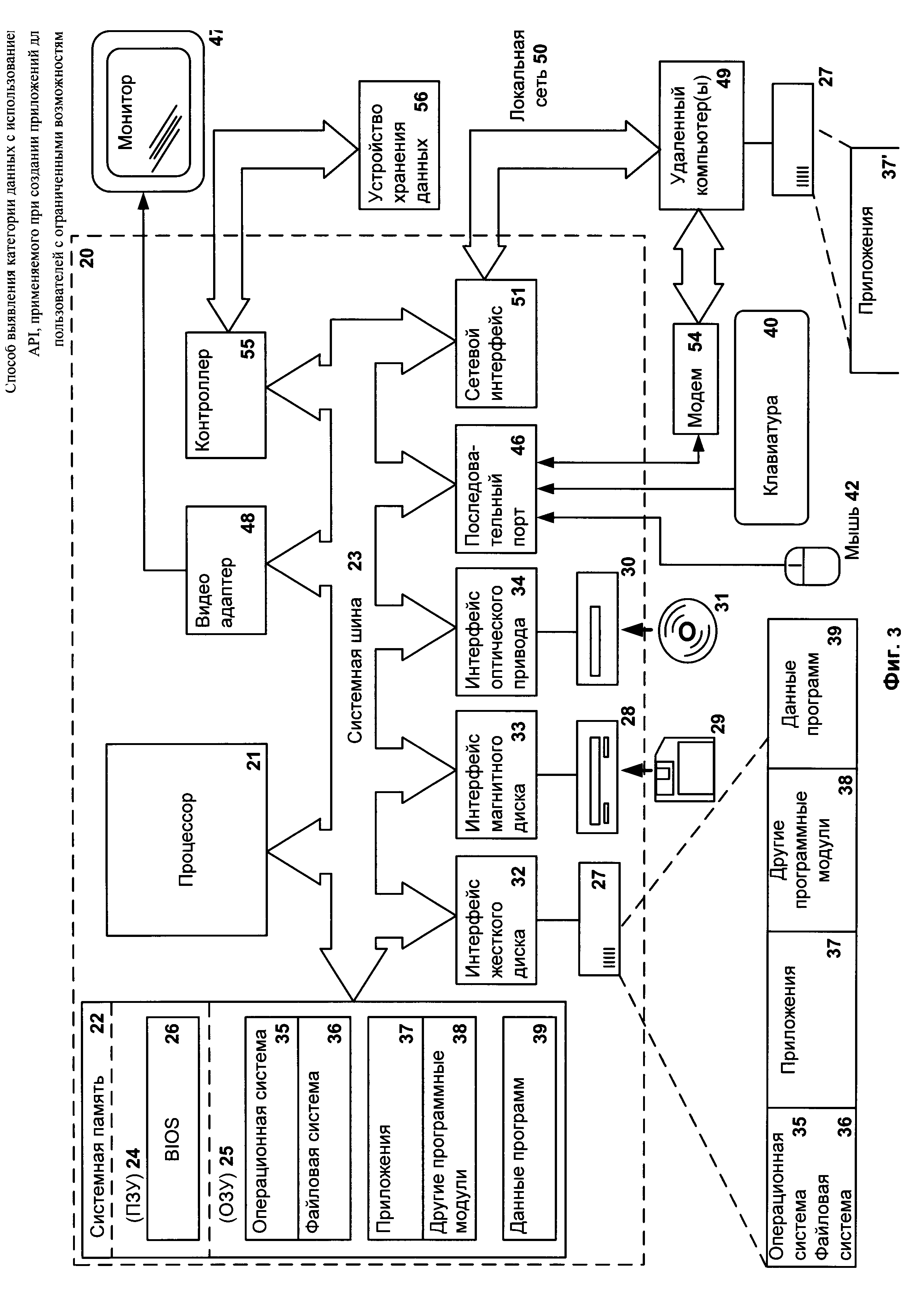

Фиг. 3 представляет пример компьютерной системы общего назначения, на которой может быть реализовано настоящее изобретение.

Описание вариантов осуществления изобретения

Объекты и признаки настоящего изобретения, способы для достижения этих объектов и признаков станут очевидными посредством отсылки к примерным вариантам осуществления. Однако настоящее изобретение не ограничивается примерными вариантами осуществления, раскрытыми ниже, оно может воплощаться в различных видах. Сущность, приведенная в описании, является ничем иным, как конкретными деталями, обеспеченными для помощи специалисту в области техники в исчерпывающем понимании изобретения, и настоящее изобретение определяется только в объеме приложенной формулы.

Фиг. 1 отображает структуру системы выявления категории данных с использованием API, применяемого при создании приложений для пользователей с ограниченными возможностями.

Система выявления категории данных на мобильных устройствах с использованием интерфейса программирования приложений (англ. API), применяемого при создании приложений для пользователей с ограниченными возможностями, в общем случае является частью приложения безопасности 140 (например, антивирусного приложения) и состоит из средства перехвата 110 и средства категоризации 120.

В одном из вариантов реализации пользователю предлагается установить приложение безопасности 140 в качестве системной службы операционной системы на мобильном устройстве для пользователей с ограниченными возможностями (англ. Accessibility Service). Для этого, например, в ОС Android версий 7.x и более ранних может быть открыта вкладка системных настроек Accessibility, и приложение безопасности 140 выбирается в качестве одного из поставщиков данной службы.

Средство перехвата 110 перехватывает загружаемое и отображаемое на дисплее мобильного устройства содержимое, относящееся к приложению 150, с которым взаимодействует пользователь. В общем случае содержимое представляет собой данные, которые содержат элементы графического интерфейса пользователя (англ. GUI). Данные представляют собой файл определенного формата, например, веб-страницу. В одном из вариантов реализации содержимое загружается приложением из внутренней памяти мобильного устройства. В другом варианте реализации содержимое загружается приложением из сети Интернет. Стоит отметить, что в ОС Android пользователь взаимодействует с приложением 150 для просмотра содержимого и ввода данных посредством, например, кнопок навигации и/или сенсорного экрана мобильного устройства. При этом приложение 150 использует элементы графического интерфейса, определяющие внешний вид интерфейса приложения 150. Зачастую приложения 150 используют так называемые «темы», содержащие стили и форматирование графических элементов приложения. Кроме того, приложения 150 зачастую содержат механизмы адаптации вывода на дисплей мобильного устройства содержимого, например, в зависимости от разрешения дисплея мобильного устройства, от ориентации дисплея мобильного устройства (альбомная или книжная), от версии ОС Android, под управлением которой работает мобильное устройство.

После перехвата загружаемого и отображаемого на дисплее мобильного устройства содержимого, относящегося к приложению 150, с которым взаимодействует пользователь, средство перехвата 110 формирует шаблон упомянутого содержимого. Шаблон содержит взаимное расположение 180, тип 185 и свойства элементов 190 графического интерфейса пользователя (отображены на Фиг. 1А).

На примере приложения "Google Play" видно, что для каждого загружаемого и отображаемого на дисплее мобильного устройства содержимого (далее по тексту - страница) есть своя структура элементов. Есть страница, содержащая меню, есть страницы с элементами (книгами, приложениями, фильмами). При дальнейшей навигации пользователь может перейти к описанию отдельного элемента, поставляющегося в Google Play, а далее перейти к секции комментариев пользователей с выставлением оценок. Средство перехвата 110 выявляет структуру элементов каждой страницы (загружаемого и отображаемого на дисплее мобильного устройства содержимого), на которую попадает пользователь в процессе навигации по приложению 150. Структура представляет собой последовательность элементов - кнопки, текстовые поля, полосы прокрутки (англ. scrollbar), области просмотра (англ. view), фреймы (англ. frame). В одном из вариантов реализации структура содержит наличие последовательностей элементов или групп элементов (таблицы, списки). Далее средство перехвата 110 выявляет (считывает) значения и свойства элементов, например, текстовые строки из текстовых полей, цвета, размеры шрифта, фреймов, кнопок, чекбоксов (англ. checkbox).

С учетом вышеописанного, средство перехвата 110 формирует шаблон упомянутого содержимого, при этом шаблон содержит взаимное расположение 180, тип 185 и свойства 190 элементов графического интерфейса пользователя. Например, элемент типа 185 "com.android.checkbox" имеет свойство 190 "checked" со значением "false" и расположение 185 относительно элемента типа "com.android.button" на 50 точек (англ. pixel) выше и 30 точек правее.

Далее средство перехвата 110 передает сформированный шаблон средству категоризации 120. Стоит отметить, что в одном из вариантов реализации средство категоризации 120 является модулем (частью) приложения безопасности 140. В другом варианте реализации средство категоризации 120 выполняется на удаленном сервере или в качестве облачного сервиса.

В общем случае средство категоризации 120 содержит набор ранее сформированных на основании содержимого шаблонов, категории которых выявлены.

В рамках настоящего изобретения категорией содержимого является набор свойств, содержащий по меньшей мере тип приложения 150, при навигации по которому загружено и отображено содержимое, и тип самого содержимого.

Типом приложения 150 является:

- веб-браузер;

- мессенджер;

- приложение социальной сети;

- приложения для распространения содержимого (Google Play, Samsung Apps);

- приложения для просмотра видеопотоков из сети Интернет;

- приложения для просмотра видеотрансляций из сети Интернет;

- проигрыватели мультимедиа;

- и т.д.

Типом содержимого является:

- общий экран приложения;

- секция комментариев;

- секция обмена сообщениями;

- типичная для конкретного приложения секция содержимого (описание видеоматериала на YouTube, описание приложения в Google Play, описание фильма в онлайн-кинотеатре);

- и т.д.

В общем случае набор шаблонов содержимого, категории которого выявлены ранее, хранится базе данных 160. В рамках настоящего изобретения набор шаблонов формируется с использованием интерфейса программирования приложений, применяемого при создании приложений для пользователей с ограниченными возможностями, для известных приложений, известных типов приложений и известных типов содержимого. Стоит отметить, что шаблон может зависеть (или не зависеть) от версии приложения, в котором загружено и отображено содержимое (с выходом новой версии приложения структура элементов графического интерфейса и шаблона в целом может поменяться), поэтому в базе данных 160 в одном из вариантов реализации хранятся версии приложений и соответствующие им шаблоны. Так, например, если в базе данных 160, сохранен шаблон приложения "Google Chrome" версии 9.12, то средство категоризации 120 однозначно может определить по данному шаблону приложение "Google Chrome" соответствующей версии. Однако с выходом версии 9.13, приложение "Google Chrome" уже не будет в некоторых случаях (например, если добавлен элемент управления, изменился внешний вид окна или стиль шрифтов) однозначно определено по шаблону средством категоризации 120. Тем не менее приложение "Google Chrome" версии 9.13 будет отнесено средством категоризации 120 к типу браузеров.

В одном из вариантов реализации шаблоны могут иметь по меньшей мере один весовой коэффициент (например, по популярности известных приложений или по популярности содержимого внутри приложения, например, по популярности видео на YouTube), чтобы ускорить определение категорий средством категоризации 120. В этом случае средство категоризации 120 выбирает из базы данных 160 шаблоны в соответствии с весовыми коэффициентами. Так, например, известно, что приложения в Google Play имеют рейтинги популярности. В соответствии с упомянутыми рейтингами в базе данных 160 для шаблонов могут быть сохранены весовые коэффициенты популярности. Средство категоризации 120 выбирает N (например, 1000) шаблонов наиболее популярных приложений и сравнивает с ними сформированный шаблон, полученный от средства перехвата 110. В другом примере может быть выбрано по М (например, 10) наиболее популярных шаблонов наиболее популярных типов приложений. Например, 10 наиболее популярных шаблонов программ для обмена сообщениями, 10 шаблонов браузеров и 100 шаблонов игр.

Кроме того, средство категоризации 120 использует набор правил сравнения, с использованием которых шаблон, полученный от средства перехвата 110, сравнивается с шаблонами, категории которых выявлены. При этом в одном из вариантов реализации правила могут быть достоверными (однозначно идентифицирующими содержимое). В другом варианте реализации правила могут быть вероятностными (идентифицируют содержимое с вероятностью, при это используют известные из уровня техники способы выявления степени схожести шаблонов). Правила в свою очередь могут быть определены для отдельных шаблонов, так и для групп шаблонов.

В одном из вариантов реализации с использованием правил средство категоризации 120 идентифицирует не только тип приложения, но и само приложение (например, его название и версию). В общем случае правила сравнения хранятся в базе данных 160.

Кроме этого, в одном из вариантов реализации средством категоризации 120 выявляется набор нежелательных категорий, отражающих наличие информации в содержимом, которое может быть нежелательно для различных групп пользователей. Обычно такой информацией является:

- интимное содержимое с ограничениями по возрасту;

- алкоголь, табак, наркотики;

- жестокость;

- ненормативная лексика;

- оружие;

- прочие.

В качестве примера рассмотрим описанное выше приложение "Google Play". Содержимое данного приложения могло было быть проанализировано заранее известными из уровня техники способами. Например, проанализированы страницы предлагаемых к установке приложений (или книг). Для страниц популярных приложений каждого типа в Google Play были созданы шаблоны, и определены категории. Средство категоризации 120 сравнивает шаблон, полученный от средства перехвата 110 с упомянутыми наиболее популярными шаблонами. В результате сравнения выявляется, что пользователь хочет скачать из Google Play приложение, которое распространяет рекламу или интимное содержимое. В результате этого могут быть приняты меры, предотвращающие попадание приложения на мобильное устройство пользователя. Блокировка скачивания и установки приложения выходит за рамки настоящего изобретения, однако важно понимать, что определение категории - важный этап при защите пользователя от нежелательных данных.

Другим примером определения категории является ситуация, возникающая при общении по мессенджеру "WhatsApp" с неизвестным контактом. Средство категоризации 120 определит по шаблону, полученному от средства перехвата 110, что пользователь общается посредством WhatsApp с неизвестным номером. Само приложение "WhatsApp" может быть выявлено с высокой долей вероятности по стилю (оформлению) окна чата. Однако, в шаблоне будет присутствовать телефонный номер (отображается сверху вместо имени контакта). Такой элемент явно указывает на то, что номера нет в контактах пользователя, а, значит, общение происходит с неизвестным. Такое общение в дальнейшем может быть заблокировано, ибо подобные контакты нежелательны в рамках, например, родительского контроля для детей, использующих мобильное устройство.

Фиг. 2 отображает схему способа выявления категории данных с использованием API, применяемого при создании приложений для пользователей с ограниченными возможностями.

На этапе 210 регистрируют приложение безопасности 140, которое включает в себя по меньшей мере средство перехвата 110 в качестве системной службы для пользователей с ограниченными возможностями операционной системы на мобильном устройстве. В одном из вариантов реализации приложение безопасности 140 включает в себя также средство категоризации 120. В другом варианте реализации средство категоризации 120 выполняется на удаленном сервере или в качестве облачного сервиса.

На этапе 220 перехватывают с помощью средства перехвата 110 с использованием интерфейса программирования приложений, применяемого при создании приложений для пользователей с ограниченными возможностями, загружаемое и отображаемое на дисплее мобильного устройства содержимое, относящееся к приложению, с которым взаимодействует пользователь. В общем случае содержимое представляет собой данные, которые содержат элементы графического интерфейса пользователя. В одном из вариантов реализации содержимое загружается приложением из внутренней памяти мобильного устройства. В другом варианте реализации содержимое загружается приложением из сети Интернет.

На этапе 230 с помощью средства перехвата 110 формируют шаблон упомянутого содержимого. Шаблон содержит взаимное расположение 180, тип 185 и свойства 190 элементов графического интерфейса пользователя.

На этапе 240 передают сформированный шаблон средству категоризации 120.

На этапе 250 с помощью средства категоризации 120 сравнивают сформированный шаблон с набором ранее сформированных с использованием упомянутого интерфейса программирования приложений шаблонов, категории которых выявлены, и на основании результатов сравнения выявляют по меньшей мере одну категорию упомянутого содержимого. В рамках настоящего изобретения категорией содержимого является набор свойств, содержащий по меньшей мере тип приложения 150, при навигации по которому загружено и отображено содержимое, и тип самого содержимого.

В общем случае набор шаблонов содержимого, категории которого выявлены ранее, хранится базе данных 160. В рамках настоящего изобретения набор шаблонов формируется с использованием интерфейса программирования приложений, применяемого при создании приложений для пользователей с ограниченными возможностями, для известных приложений, известных типов приложений и известных типов содержимого.

В одном из вариантов реализации шаблоны могут иметь весовой коэффициент, чтобы ускорить определение категорий средством категоризации 120. В этом случае средство категоризации 120 выбирает из базы данных шаблоны в соответствии с весовыми коэффициентами. Кроме того, средство категоризации 120 использует набор правил сравнения, с использованием которых шаблон, полученный от средства перехвата 110, сравнивается с шаблонами, категории которых выявлены. При этом в одном из вариантов реализации правила могут быть достоверными (однозначно идентифицирующими содержимое). В другом варианте реализации правила могут быть вероятностными (идентифицируют содержимое с вероятностью, при это используют известные из уровня техники способы выявления степени схожести шаблонов). Правила в свою очередь могут быть определены для отдельных шаблонов, так и для групп шаблонов. В общем случае правила сравнения хранятся в базе данных 160.

Фиг. 3 представляет пример компьютерной системы общего назначения, персональный компьютер или сервер 20, содержащий центральный процессор 21, системную память 22 и системную шину 23, которая содержит разные системные компоненты, в том числе память, связанную с центральным процессором 21. Системная шина 23 реализована, как любая известная из уровня техники шинная структура, содержащая в свою очередь память шины или контроллер памяти шины, периферийную шину и локальную шину, которая способна взаимодействовать с любой другой шинной архитектурой. Системная память содержит постоянное запоминающее устройство (ПЗУ) 24, память с произвольным доступом (ОЗУ) 25. Основная система ввода/вывода (BIOS) 26, содержит основные процедуры, которые обеспечивают передачу информации между элементами персонального компьютера 20, например, в момент загрузки операционной системы с использованием ПЗУ 24.

Персональный компьютер 20 в свою очередь содержит жесткий диск 27 для чтения и записи данных, привод магнитных дисков 28 для чтения и записи на сменные магнитные диски 29 и оптический привод 30 для чтения и записи на сменные оптические диски 31, такие как CD-ROM, DVD-ROM и иные оптические носители информации. Жесткий диск 27, привод магнитных дисков 28, оптический привод 30 соединены с системной шиной 23 через интерфейс жесткого диска 32, интерфейс магнитных дисков 33 и интерфейс оптического привода 34 соответственно. Приводы и соответствующие компьютерные носители информации представляют собой энергонезависимые средства хранения компьютерных инструкций, структур данных, программных модулей и прочих данных персонального компьютера 20.

Настоящее описание раскрывает реализацию системы, которая использует жесткий диск 27, сменный магнитный диск 29 и сменный оптический диск 31, но следует понимать, что возможно применение иных типов компьютерных носителей информации 56, которые способны хранить данные в доступной для чтения компьютером форме (твердотельные накопители, флеш карты памяти, цифровые диски, память с произвольным доступом (ОЗУ) и т.п.), которые подключены к системной шине 23 через контроллер 55.

Компьютер 20 имеет файловую систему 36, где хранится записанная операционная система 35, а также дополнительные программные приложения 37, другие программные модули 38 и данные программ 39. Пользователь имеет возможность вводить команды и информацию в персональный компьютер 20 посредством устройств ввода (клавиатуры 40, манипулятора «мышь» 42). Могут использоваться другие устройства ввода (не отображены): микрофон, джойстик, игровая консоль, сканер и т.п. Подобные устройства ввода по своему обычаю подключают к компьютерной системе 20 через последовательный порт 46, который в свою очередь подсоединен к системной шине, но могут быть подключены иным способом, например, при помощи параллельного порта, игрового порта или универсальной последовательной шины (USB). Монитор 47 или иной тип устройства отображения также подсоединен к системной шине 23 через интерфейс, такой как видеоадаптер 48. В дополнение к монитору 47, персональный компьютер может быть оснащен другими периферийными устройствами вывода (не отображены), например, колонками, принтером и т.п.

Персональный компьютер 20 способен работать в сетевом окружении, при этом используется сетевое соединение с другим или несколькими удаленными компьютерами 49. Удаленный компьютер (или компьютеры) 49 являются такими же персональными компьютерами или серверами, которые имеют большинство или все упомянутые элементы, отмеченные ранее при описании существа персонального компьютера 20, представленного на Фиг. 3.

В вычислительной сети могут присутствовать также и другие устройства, например, маршрутизаторы, сетевые станции, пиринговые устройства или иные сетевые узлы.

Сетевые соединения могут образовывать локальную вычислительную сеть (LAN) 50 и глобальную вычислительную сеть (WAN). Такие сети применяются в корпоративных компьютерных сетях, внутренних сетях компаний и, как правило, имеют доступ к сети Интернет. В LAN- или WAN-сетях персональный компьютер 20 подключен к локальной сети 50 через сетевой адаптер или сетевой интерфейс 51. При использовании сетей персональный компьютер 20 может использовать модем 54 или иные средства обеспечения связи с глобальной вычислительной сетью, такой как Интернет. Модем 54, который является внутренним или внешним устройством, подключен к системной шине 23 посредством последовательного порта 46. Следует уточнить, что сетевые соединения являются лишь примерными и не обязаны отображать точную конфигурацию сети, т.е. в действительности существуют иные способы установления соединения техническими средствами связи одного компьютера с другим.

В заключение следует отметить, что приведенные в описании сведения являются примерами, которые не ограничивают объем настоящего изобретения, определенного формулой. Специалисту в данной области становится понятным, что могут существовать и другие варианты осуществления настоящего изобретения, согласующиеся с сущностью и объемом настоящего изобретения.