Результат интеллектуальной деятельности: УПРАВЛЯЮЩАЯ ИНФОРМАЦИЯ, СВЯЗАННАЯ С СЕТЕВЫМИ РЕСУРСАМИ

Вид РИД

Изобретение

УРОВЕНЬ ТЕХНИКИ

[1] В общем случае, вычислительные устройства и коммуникационные сети могут быть использованы для обмена информацией. В одном варианте воплощения, вычислительное устройство может запрашивать информацию от поставщиков контента через коммуникационную сеть. Поставщиками контента могут быть, например, веб-сайты, такие как сайты блогов, электронные торговые площадки, поисковые системы, сайты социальных сетей и тому подобное. Например, пользователь персонального вычислительного устройства может использовать браузер для запроса контента (например, веб-страницы) от серверного вычислительного устройства через Интернет. В таких вариантах воплощения пользовательское вычислительное устройство может упоминаться как клиентское вычислительное устройство, а серверное вычислительное устройство может упоминаться как поставщик контента.

[2] Для облегчения осуществления доступа к истории обращения к сетевым ресурсам, в браузерах предусмотрены элементы навигационного управления, которые позволяют пользователям указать программе, что они хотели бы вернуться к ранее посещенному сетевому ресурсу. Например, в браузерах предусмотрена пиктограмма или элемент управления, который предназначен для запроса пользователем осуществления доступа к самому последнему посещенному сетевому ресурсу, часто упоминаемый как ″кнопка возврата″ или ″обратная стрелка″. После получения такого запроса, браузер может использовать историю обращения к идентификаторам сетевых ресурсов (например, URL-адресам), которые были доступны в течение определенного периода времени, для опознавания идентификатора самого последнего ресурса из перечисленных в истории и снова попытаться отобразить и/или осуществить доступ к сетевому ресурсу, соответствующему идентификатору. При многократном выборе такой кнопки возврата навигационного управления браузер отображает сетевые ресурсы в обратном порядке истории осуществления доступа конкретного пользователя. ″Кнопка перехода вперед″ навигационного управления дополнительно облегчает выбор контента из сетевых ресурсов в поступательном порядке истории осуществления доступа пользователя.

[3] Так как пользователи могут получить доступ к одним и тем же сетевым ресурсам любое количество раз, браузеры часто пытаются повысить производительность и/или удобство, сохраняя информацию о сетевых ресурсах (например, веб-страницах), к которым осуществлялся доступ. Как уже говорилось ранее, информация, поддерживаемая приложениями браузера, может включать историю осуществления доступа к идентификаторам сетевых ресурсов (например, URL), которые были доступны в течение определенного периода времени. Информация, сохраняемая приложением браузера, может также включать идентификаторы пользователя или учетной записи, которыми обмениваются приложение браузера и поставщик контента, что позволяет поставщику контента идентифицировать пользователей и персонализировать контент. Эта информация может быть сохранена или привязана к файлам, известным как ″веб-куки″ (web-cookies), среди других возможностей. Кроме того, информация, сохраняемая приложением браузера, может включать информацию, предоставленную пользователем при обращении к сетевому ресурсу, например, идентификаторы/данные входа в систему, данные пароля, формы или данные ввода текста и тому подобное. Более того, информация, сохраняемая браузером, может включать локально сохраненные (например, кэшированные) копии встроенного текста, изображений и другого контента, используемого при визуализации сетевого ресурса, например, в файле или памяти.

КРАТКОЕ ОПИСАНИЕ ЧЕРТЕЖЕЙ

[4] Вышеизложенные аспекты и многие из сопутствующих преимуществ будет легче оценить, когда они станут более понятны со ссылкой на последующее подробное описание, приведенное в сочетании с прилагаемыми чертежами, на которых:

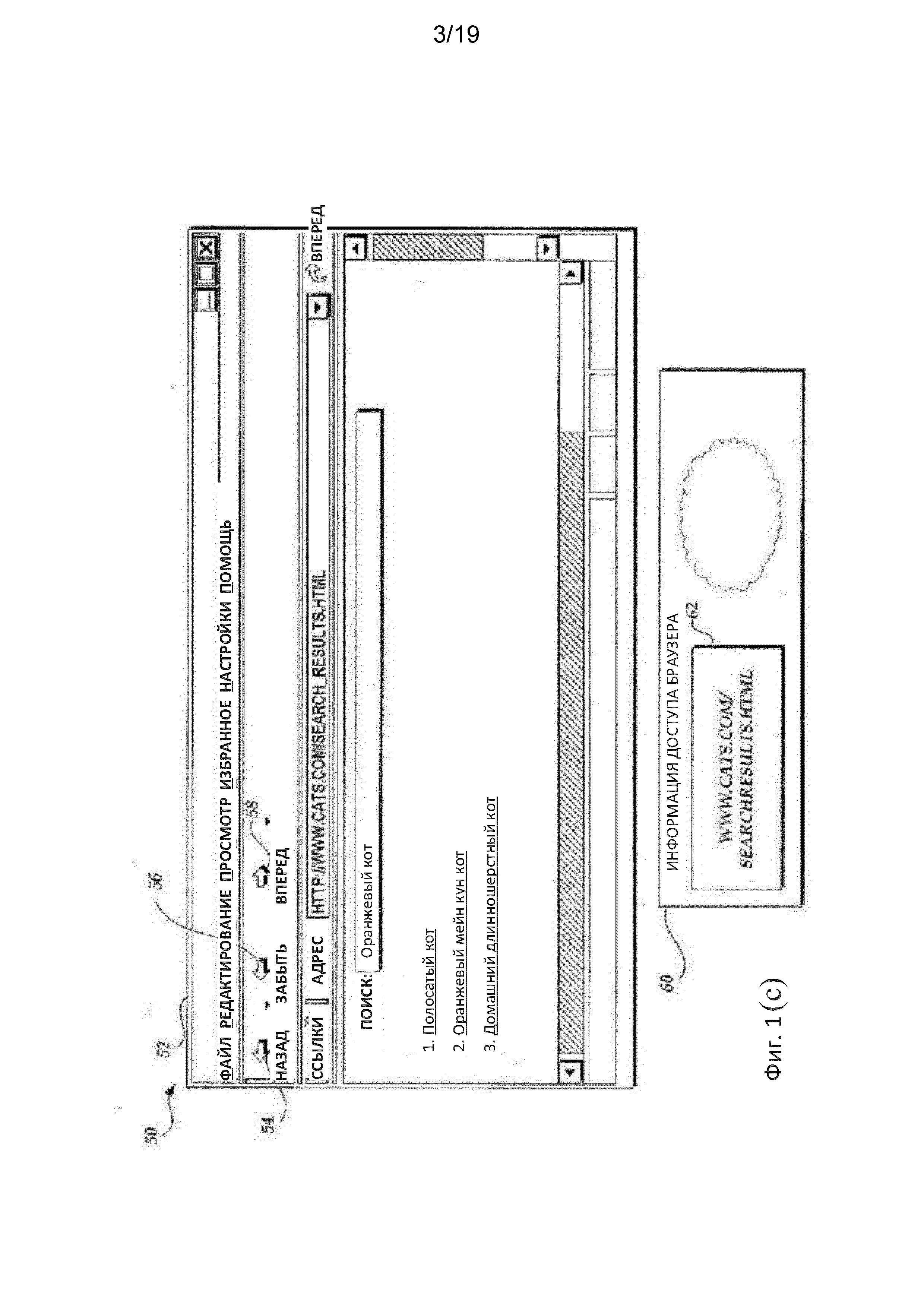

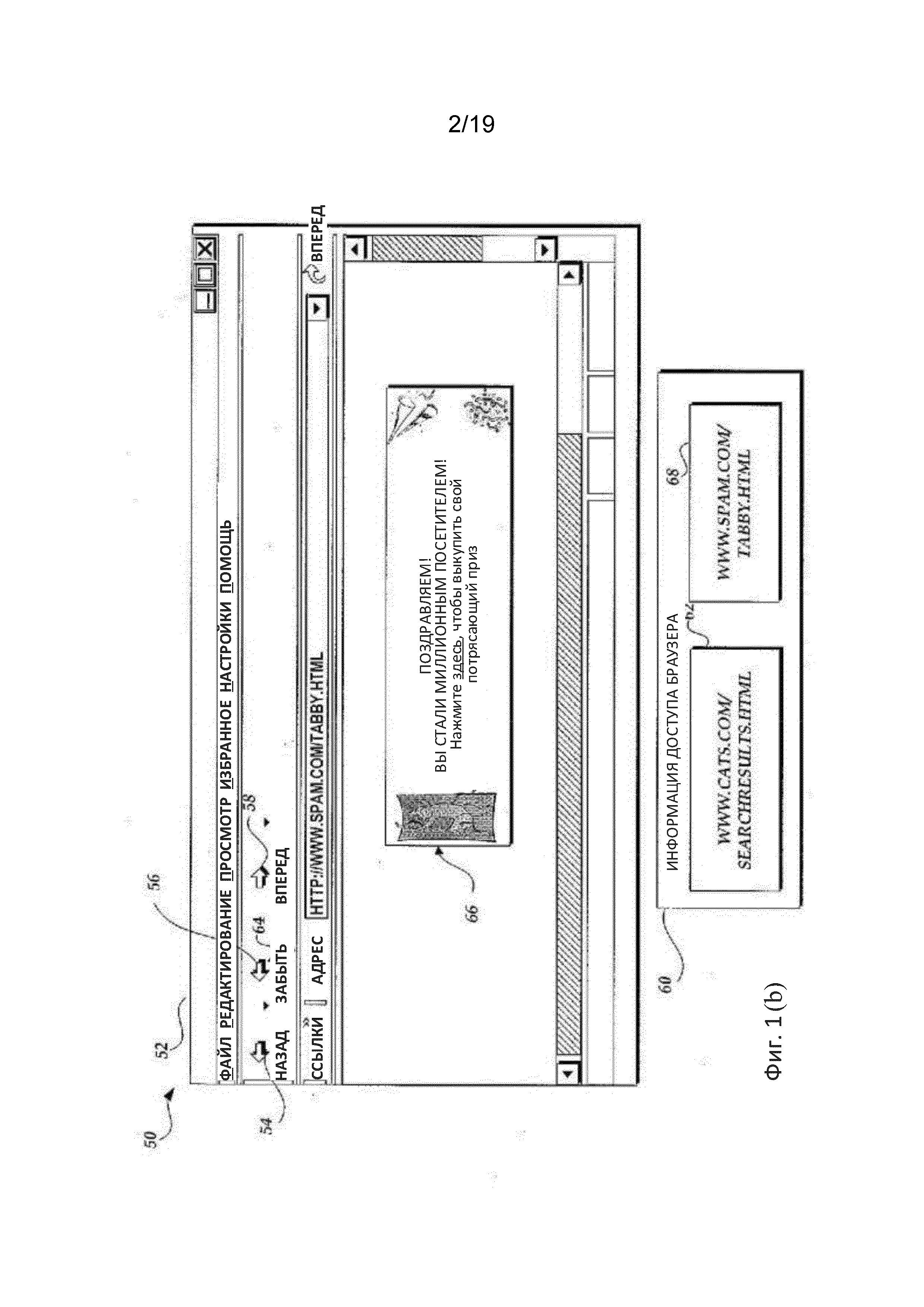

[5] Фиг. 1(a)-1(c) изображают типовые пользовательские интерфейсы, сгенерированные браузером для предоставления одного или более элементов управления, соответствующих встроенной команде для удаления информации, связанной с текущим сетевым ресурсом, и осуществления доступа к ранее посещенному сетевому ресурсу;

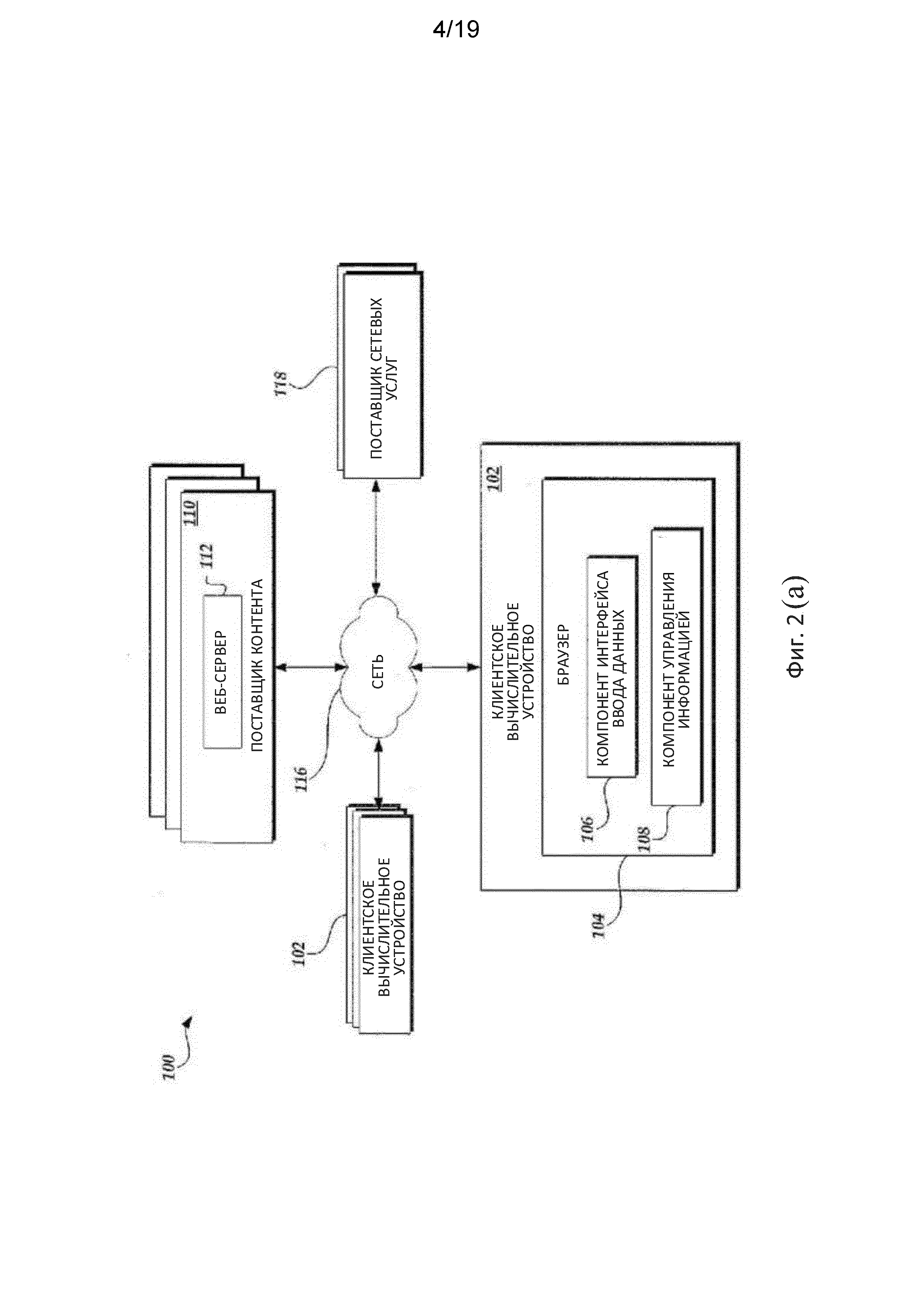

[6] Фиг. 2(a) представляет собой блок-схему, иллюстрирующую среду доставки контента, включающую совокупность клиентских вычислительных устройств и поставщика контента;

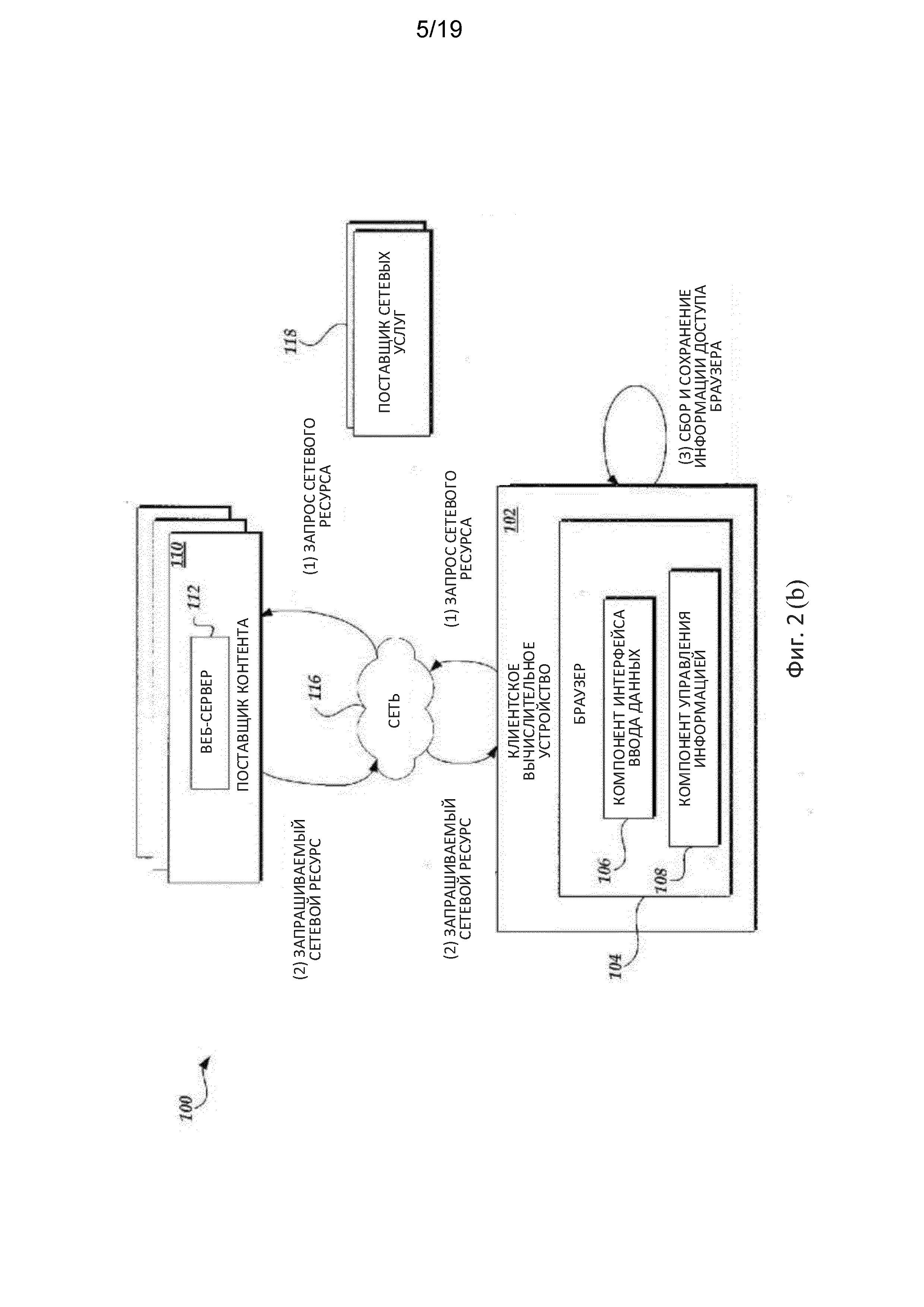

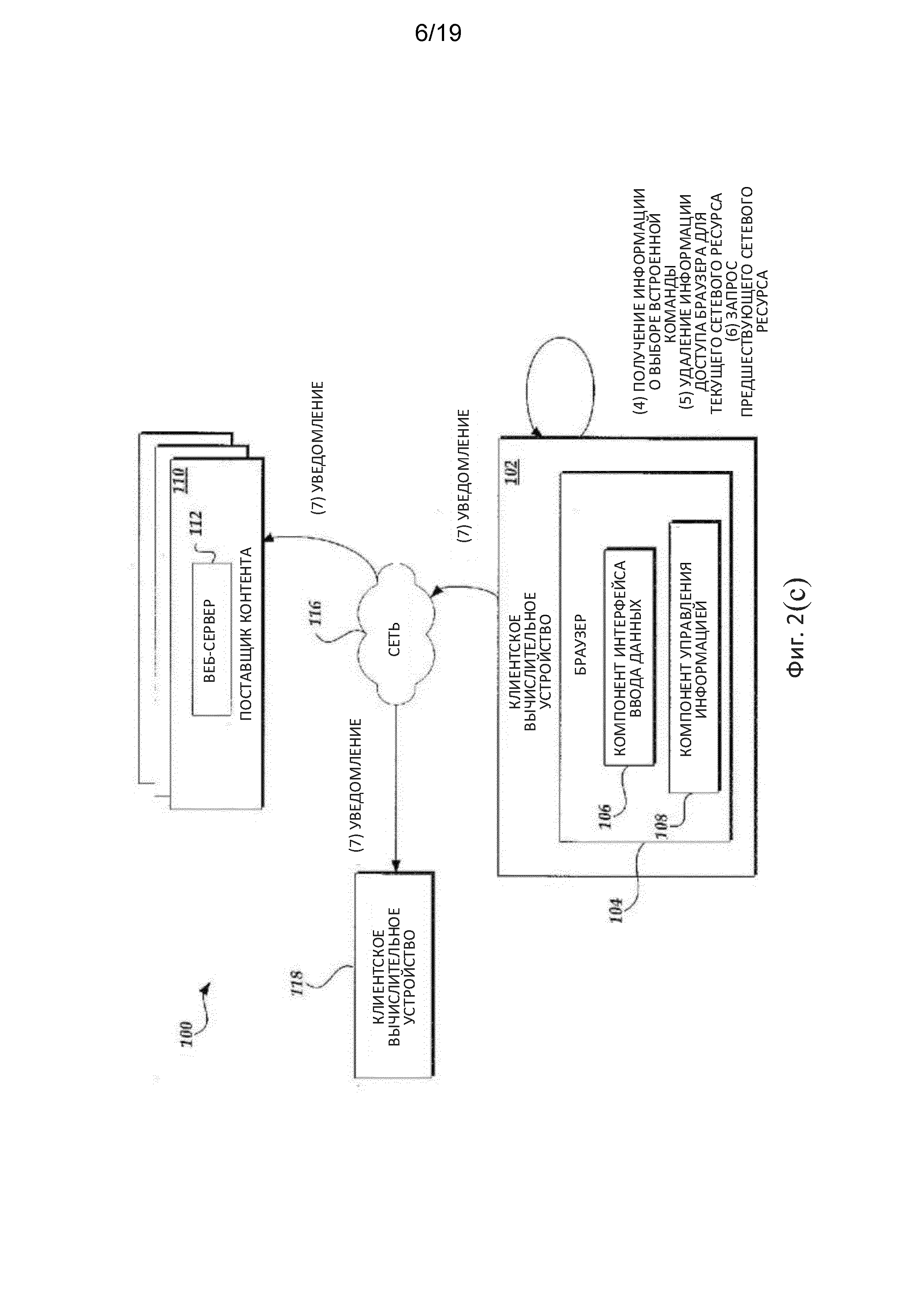

[7] Фиг. 2(b) и 2(c) представляют собой блок-схемы среды доставки контента по фиг. 2(а), иллюстрирующие осуществление доступа к сетевым ресурсам и обработку встроенной команды для удаления информации, связанной с текущим сетевым ресурсом, и осуществления доступа к ранее посещенному сетевому ресурсу;

[8] Фиг. 3(a) представляет собой блок-схему, иллюстрирующую среду доставки контента, включающую совокупность клиентских вычислительных устройств, поставщика контента и доступного по сети поставщика вычислений;

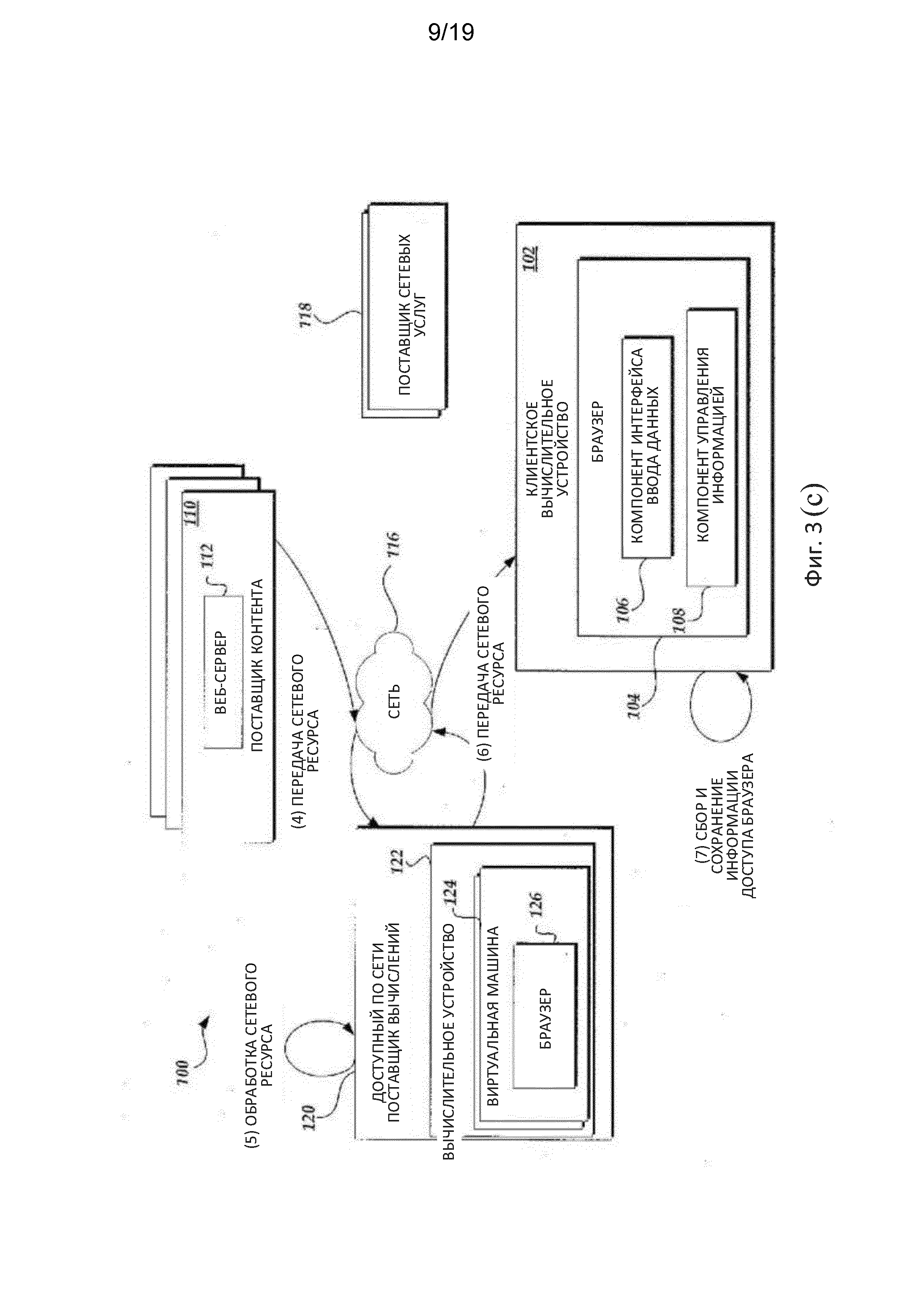

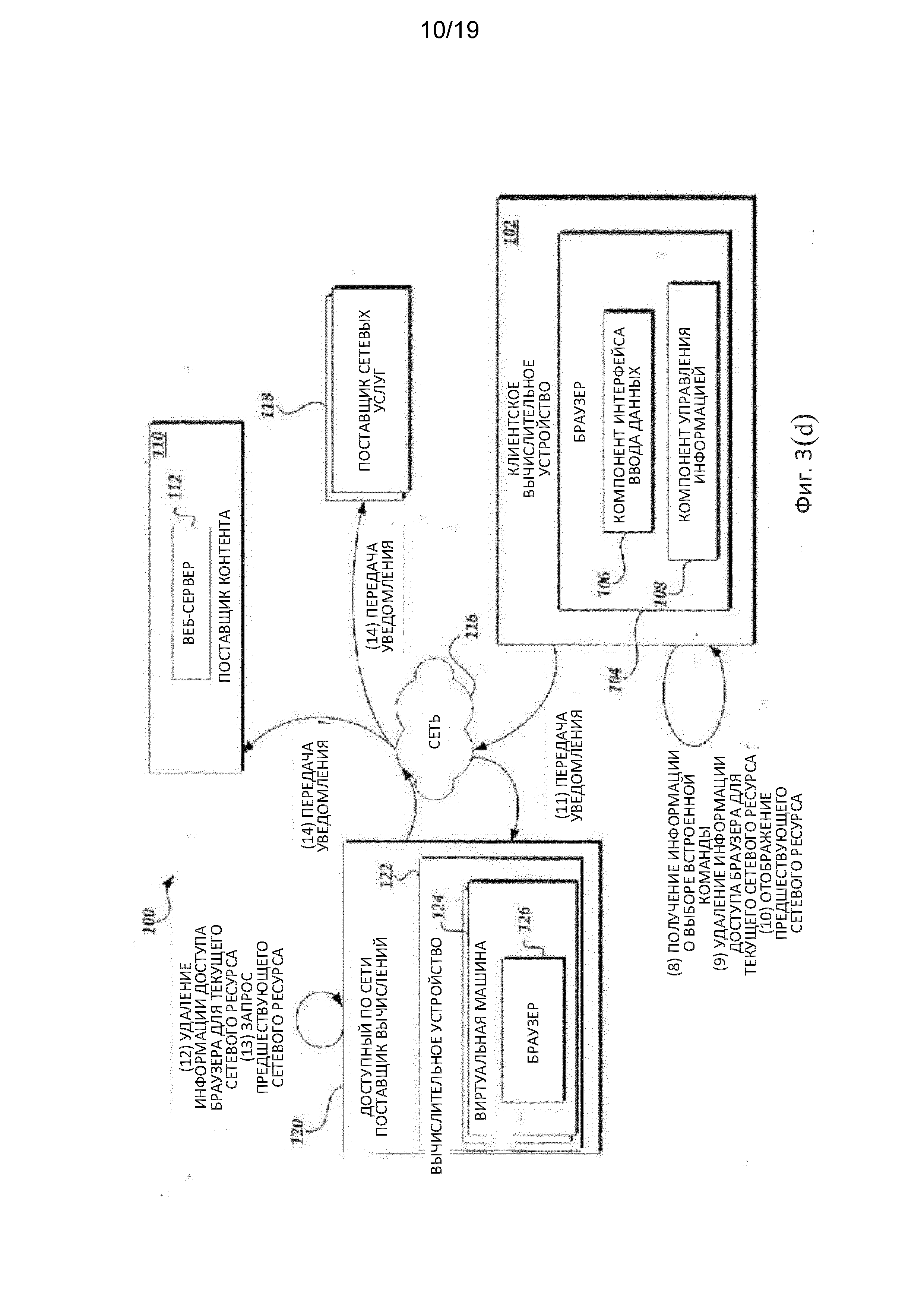

[9] Фиг. 3(b)-3(d) представляют собой блок-схемы среды доставки контента по фиг. 2(а), иллюстрирующие осуществление доступа к сетевым ресурсам и обработку встроенной команды для удаления информации, связанной с текущим сетевым ресурсом, и осуществления доступа к ранее посещенному сетевому ресурсу;

[10] Фиг. 4 представляет собой блок-схему процедуры обработки данных ввода, реализуемой с помощью браузера для обработки встроенных команд для удаления информации, связанной с текущим сетевым ресурсом, и осуществления доступа к ранее посещенному сетевому ресурсу;

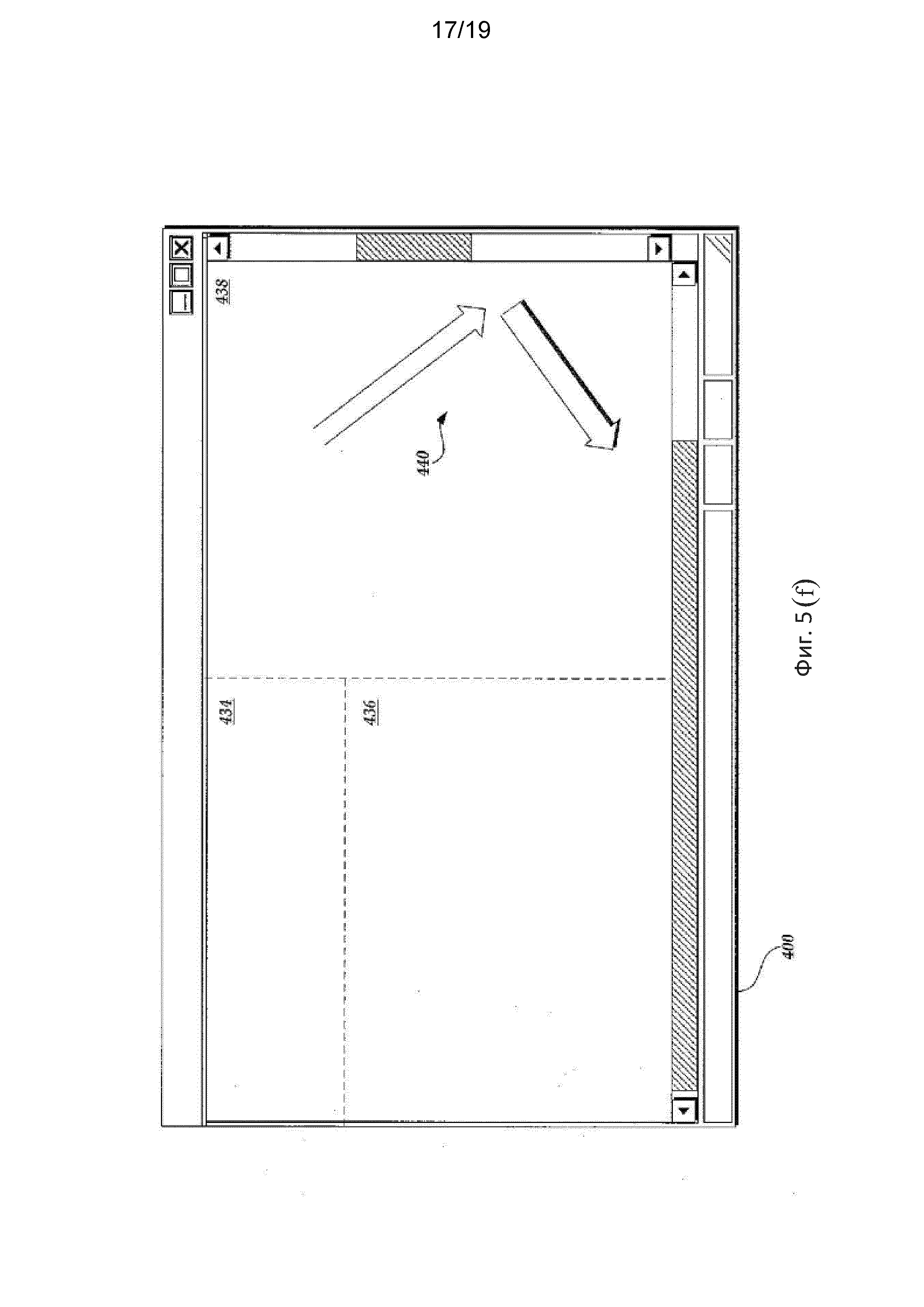

[11] Фиг. 5(a)-5(f) представляют собой схемы, иллюстрирующие различные пользовательские интерфейсы, генерируемые с помощью браузера для предоставления одного или более элементов управления, соответствующих встроенной команде для удаления информации, связанной с текущим сетевым ресурсом, и осуществления доступа к ранее посещенному сетевому ресурсу;

[12] Фиг. 6 представляет собой блок-схему, иллюстрирующую процедуру обработки встроенной команды, реализуемую с помощью сетевого ресурса для обработки уведомлений о выборе встроенной команды для удаления информации, связанной с текущим сетевым ресурсом, и осуществления доступа к ранее посещенному сетевому ресурсу; и

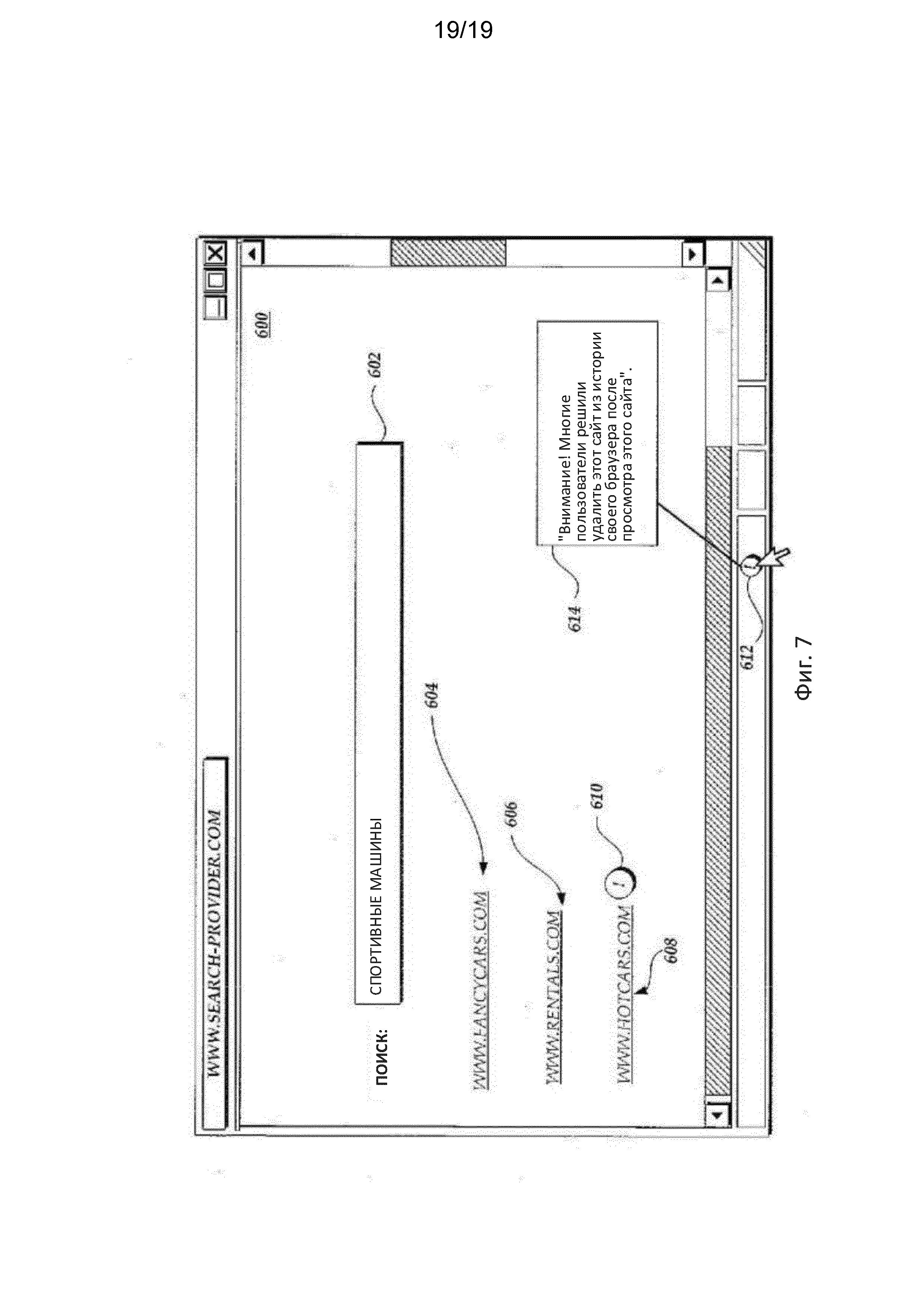

[13] Фиг. 7 представляет собой схему, иллюстрирующую пользовательский интерфейс, генерируемый браузером для представления идентификаторов, указывающих сетевые ресурсы, которые подлежат выбору встроенной командой для удаления информации, связанной с текущим сетевым ресурсом, и осуществления доступа к ранее посещенному сетевому ресурсу.

ПОДРОБНОЕ ОПИСАНИЕ

[14] В общем случае, аспекты настоящего изобретения относятся к управлению контентом и информацией, соответствующей осуществлению доступа к контенту. В частности, аспекты настоящего изобретения относятся к избирательному управлению информацией, собранной с помощью программного приложения, такого как браузер. Браузер получает контент, осуществляя доступ к сетевому ресурсу, например, веб-странице, от поставщика контента и собирает информацию, связанную с отображением и взаимодействием с сетевым ресурсом со стороны пользователя. В одном варианте воплощения браузер предоставляет, среди других элементов управления или значков, пиктограмму, которая соответствует встроенной команде для удаления информации доступа, собранной при осуществлении доступа к текущему сетевому ресурсу, и инициирования возврата приложения браузера к отображению ранее посещенного сетевого ресурса. Таким образом, в ответ на выбор пиктограммы браузер удаляет по меньшей мере часть информации доступа, связанной с текущим сетевым ресурсом, а также отображает ранее посещенный сетевой ресурс без дополнительного взаимодействия с пользователем. Соответственно, пользователь может вернуться к ранее отображенной веб-странице и удалить соответствующую информацию доступа из вычислительного устройства таким образом, что вычислительное устройство возвращается в состояние, которое имело место перед тем, как для веб-браузера стал доступен текущий сетевой ресурс, все это происходит в одном действии.

[15] В целях иллюстрации, пользователь осуществляет доступ к некоторому количеству веб-страниц, используя браузер на клиентском вычислительном устройстве, например, планшетном компьютере, персональном компьютере, устройстве для чтения электронных книг и т.д. Поскольку браузер обращается к каждой веб-странице под контролем пользователя, браузер выполнен с возможностью собирать и хранить информацию доступа, например, добавленный с текущей веб-страницы в историю URL-адрес, сохраненные куки, передаваемые поставщиком контента, сохранные пароли и информация форм, используемые, когда пользователь осуществляет доступ к веб-странице. Во время конкретного сеанса просмотра пользователь использует обычные элементы навигации для доступа к ранее посещенным веб-страницам (например, ″кнопку возврата″) и возврата к веб-странице (например, ″кнопку перехода вперед″). В какой-то момент, однако, пользователь решает, что он или она желает не только вернуться к последней из ранее посещенных веб-страниц, но что по меньшей мере частично или полностью информация, связанная с текущей веб-страницей, должна быть удалена приложением браузера. При этом, вычислительное устройство возвращается в состояние, которое имело место до того, как веб-браузер осуществил доступ к веб-странице, а электронная рабочая информация, сохраненная на вычислительном устройстве, будет удалена. Соответственно, пользователь выбирает другой элемент навигационного управления, который соответствует встроенной команде для осуществления доступа к ранее посещенной веб-странице, и удаляет всю информацию доступа приложения браузера, собранную тогда, когда пользователь осуществлял доступ к текущей веб-странице (″встроенная команда″). С точки зрения пользователя, браузер удаляет по меньшей мере частично или полностью информацию, соответствующую текущей веб-странице и автоматически осуществляет доступ к ранее посещенной веб-странице, просто исполнив встроенную команду.

[16] В другом иллюстративном примере пользователь осуществляет доступ к веб-странице, которая соответствует поставщику поиска. На основе поискового запроса, поставщик поиска возвращает список URL-адресов, которые могут иметь отношение к поисковому запросу. После осуществления доступа к одному из идентифицированных URL-адресов, пользователь определяет, что этот URL-адрес либо не подходит, либо не релевантный. При выборе графического элемента управления, соответствующего встроенной команде, пользователь может вернуться к последней из ранее посещенных веб-страниц, которая включает результаты поиска, и инициировать удаление по меньшей мере некоторой или всей информации из браузера, которая связана с URL-адресом, которая была определена, как не подходящая или не релевантная. Кроме того, в том же или другом воплощении браузер может быть выполнен с возможностью передачи уведомления поставщику поиска, которое информирует поставщика поиска о том, что пользователь использовал встроенную команду. Таким образом, поставщик поиска может использовать эту информацию, среди других возможностей, для изменения релевантности информации в системах ранжирования, в результате чего поисковые перечни для последующих запросов пользователей и/или др. изменяются. В некоторых вариантах воплощения поставщик поиска может модифицировать отображение URL-адреса для пользователя, чтобы указать предыдущее использование встроенной команды по отношению к сетевому ресурсу вдобавок к URL-адресу. В некоторых вариантах воплощения поставщик поиска может предупредить других пользователей о том, что произошло встроенное действие удаления и отображения предыдущих веб-страниц с одним или более другими пользователями.

[17] Согласно другому примеру, пользователь получает доступ к веб-странице, которая соответствует поставщику электронной торговой площадки. Пользователь просматривает ассортимент предметов потребления (например, продажа, аренда и т.п.), предоставляемый через интерфейс браузера. Поставщик электронной торговой площадки использует интернет-активность пользователей для последующего внесения рекомендаций пользователю, в которых пользователь может быть заинтересован. Например, если пользователь в прошлом просматривал детективы, веб-сайт торговой площадки может автоматически предоставлять рекомендации, касающиеся детективных романов, в будущем. По мере того как пользователь ищет товары в каталоге, он просматривает подробное описание веб-страницы продукта для товара, который точно не отражает интересы пользователя и для которого пользователь не желает автоматически получать рекомендации по представлению сопутствующих продуктов. Чтобы избежать этой проблемы, пользователь в таком случае выбирает графический элемент управления, соответствующий встроенной команде, инициирующей отображение программным приложением браузера ранее посещенной веб-страницы (например, предыдущую страницу продукта, страницу браузера, страницу результатов поиска) и удаление из браузера всей информации доступа, которая связана с URL-адресом, связанным со страницей продукта, на которой перечислены подробные сведения о товаре, который не точно отражает интересы пользователя. Кроме того, в одном варианте воплощения, без каких-либо дополнительных действий со стороны пользователя браузер передает уведомление поставщику торговой площадки, информируя его о том, что пользователь использовал встроенную команду. Таким образом, поставщик торговой площадки может использовать эту информацию, среди других возможностей, для удаления страницы продукта из истории посещенных пользователем страниц, благодаря чему посещение им страницы не повлияет на рекомендации пользователю. В некоторых вариантах воплощения поставщик торговой площадки может изменить представление URL-адреса для пользователя, чтобы указать на предыдущее использование встроенной команды или может предупредить других пользователей, что встроенное действие удаления и отображения предыдущей страницы продукта было применено одним или более другими пользователями.

[18] Хотя приведены примеры, в которых браузер отображает самый последний посещенный сетевой ресурс в ответ на выбор пользователем применения встроенной команды, в других вариантах воплощения встроенная команда может инициировать отображение браузером любого из совокупности других сетевых ресурсов. Например, приложение браузера может отображать предопределенный сетевой ресурс, такой как ″домашняя страница″. Кроме того, в некоторых вариантах воплощения приложение браузера может отображать последующую просматриваемую страницу в истории осуществления доступа пользователя в ответ на применение встроенной команды.

[19] В соответствии с предыдущими иллюстративными примерами, пользователю может быть предоставлен ряд пиктограмм, которые связаны со встроенной командой. В одном способе браузер может включать первую пиктограмму, которая соответствует привычной ″кнопке возврата″, и вторую пиктограмму, которая соответствует встроенной команде. В этом способе две пиктограммы могут различаться на основе размера, цвета или размещения на экране дисплея. В другом способе, браузер может включать одну пиктограмму, соответствующую комбинации традиционной ″кнопки возврата″ и встроенной команды. В одном примере пиктограмма может включать область для выбора функции, традиционно связанной с элементом управления для возврата на предыдущую страницу, и вторую область для выбора встроенной команды. В другом примере, элемент управления, соответствующий функции, традиционно связанной с элементом управления для возврата на предыдущую страницу, выполнен в виде небольшой пиктограммы кнопки возврата, которая может по меньшей мере частично накладываться на большой значок, соответствующий встроенной команде.

[20] В соответствии с другим иллюстративным примером, пользователь осуществляет доступ к одной или более веб-страницам с использованием вычислительного устройства, которое имеет сенсорный пользовательский интерфейс. Когда пользователь обращается к определенной веб-странице, он решает, что он или она желает не только вернуться к ранее посещенной веб-странице, но что информация, связанная с текущей веб-страницей, должна быть удалена браузером. Вместо манипулирования какой-либо из пиктограмм, пользователь выполняет определенный жест в сенсорном интерфейсе (например, скольжение) или выбирает квадрант сенсорного интерфейса (например, удерживая палец в течение заданного времени). На основе жеста, браузер, без какого-либо дополнительного взаимодействия с пользователем, удаляет всю информацию доступа на вычислительном устройстве, соответствующую текущей веб-странице и осуществляет доступ к ранее посещенной веб-странице.

[21] В соответствии с еще одним иллюстративным примером, пользователь осуществляет доступ к одной или более веб-страницам, используя вычислительное устройство, которое имеет аудиовход (например, микрофон). Когда пользователь обращается к определенной веб-странице, пользователь решает, что он или она желает не только вернуться к ранее посещенной веб-странице, но что по меньшей мере некоторая часть или вся информация, связанная с текущей веб-страницей, должна быть удалена браузером. В этом примере, чтобы инициировать управление встроенной командной, пользователь произносит предопределенную фразу, например, ″Вернуться и забыть″. На основе результатов обработки и сопоставления полученных голосовых данных, браузер без дополнительного взаимодействия с пользователем, удаляет по меньшей мере частично или полностью информацию, соответствующую текущей веб-страницы и осуществляет доступ к ранее посещенной веб-странице.

[22] Согласно еще одному иллюстративному примеру, пользователь инициирует запрос веб-страницы с использованием браузера. В данном примере запрос веб-страницы передается доступному по сети поставщику вычислений, который инициирует создание экземпляра сетевой виртуальной машины, который запрашивает веб-страницу от имени клиентского вычислительного устройства через браузер, запущенный на экземпляре виртуальной машины. Браузер, выполняемый на экземпляре виртуальной машины, работает в связке с браузером на клиентском вычислительном устройстве, чтобы обработать контент, связанный с текущей веб-страницей. Во время конкретного сеанса просмотра пользователь использует традиционные элементы навигации для осуществления доступа к одной или более веб-страницам, информация о которых сохраняется как информация доступа браузера как на клиентском вычислительном устройстве, так и на экземпляре виртуальной машины. В определенный момент пользователь выбирает или инициирует элемент управления, соответствующий встроенной команде (например, выбрав пиктограмму), и браузер, без дополнительного вмешательства пользователя, удаляет всю информацию доступа, соответствующую текущей веб-странице, сохраненную на клиентском вычислительном устройстве. Кроме того, браузер передает уведомление на экземпляр виртуальной машины, чтобы инициировать такую же обработку полученной встроенной команды в браузере, выполняемом на экземпляре виртуальной машины.

[23] В данном описании, информация, собираемая или генерируемая браузером или клиентским вычислительным устройством при осуществлении доступа к сетевым ресурсам, будет собирательно называться ″информацией доступа браузера″. Однако, фраза ″информация доступа браузера″ не означает какого-либо ограничения до какого-либо особого типа или частного случая информации или любой комбинации информации. Кроме того, хотя различные примеры в подробном раскрытии описывают удаление информации доступа браузера, предполагается любое изменение информации, при котором эффективно удаляется любая история вычислительной системы, осуществляющей доступ к сетевому ресурсу. Например, предполагаются изменения, такие как удаление, шифрование или обфускация информации доступа браузера. Информация доступа браузера также может быть изменена при его перемещении в другое место (например, в место, недоступное для браузера). Кроме того, понятие ″клиентское вычислительное устройство″ не обязательно ограничивается каким-либо конкретным типом устройства или вариантами, описанными в иллюстративных примерах устройств, приведенных в данном документе. Более того, понятие ″браузер″ не обязательно ограничивается каким-либо типом программного приложения и не препятствует включению аспектов настоящего изобретения в функциональность программных приложений или операционных систем других типов. Например, хотя приложение браузера используется для описания различных вариантов воплощения, приложение может быть, в частности, приложением, предназначенным для перемещения по контенту конкретного удаленного поставщика контента, такого, как обычно используется в мобильных устройствах, планшетных ПК, электронных книгах и т.п. Хотя аспекты настоящего изобретения будут описаны в отношении иллюстративных сетевых сред и элементов взаимодействия, блок-схем, пиктограмм и пользовательских интерфейсов, специалисту в данной области техники будет понятно, что раскрытые варианты воплощения являются иллюстративными и не должны быть истолкованы как ограничивающие.

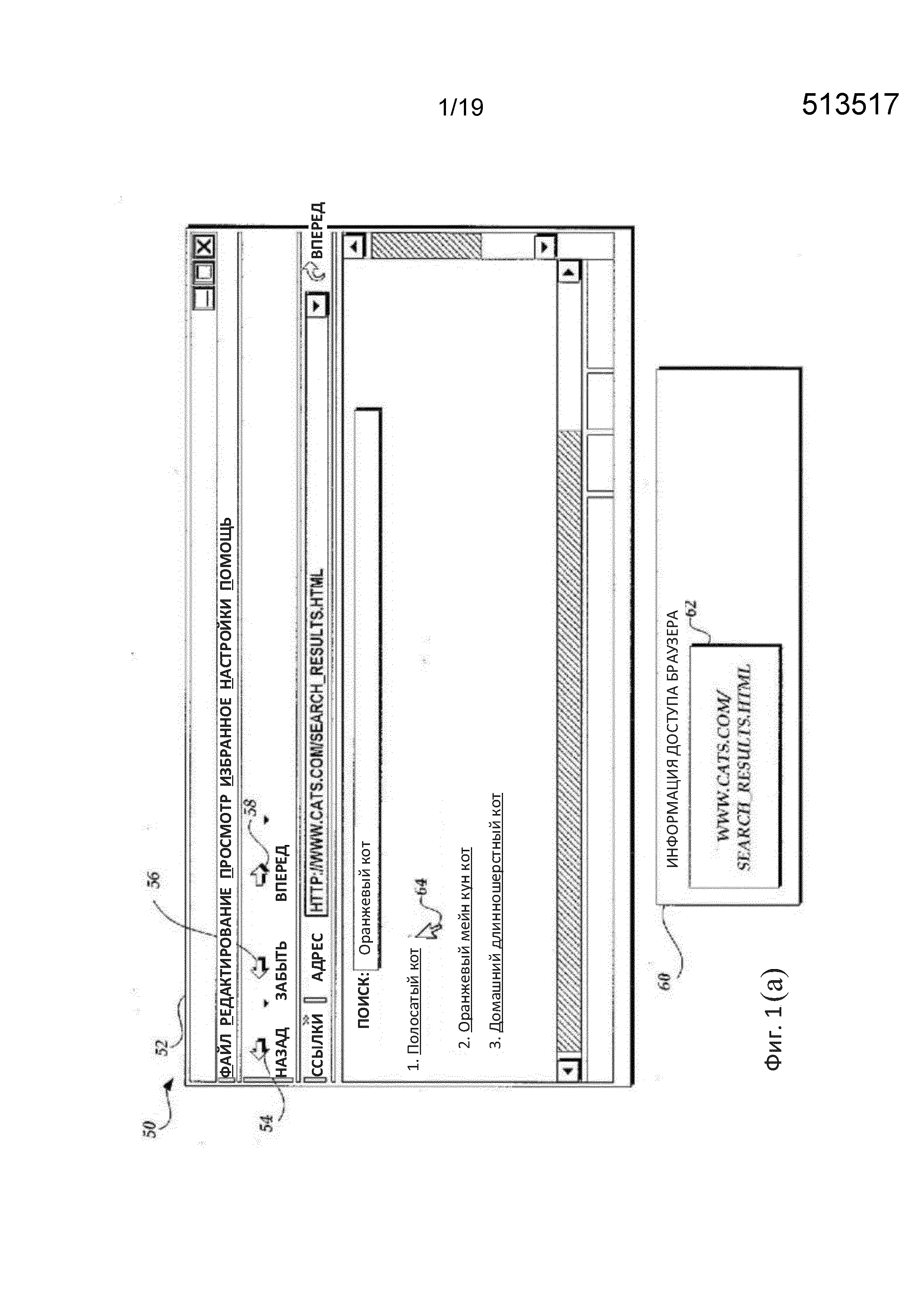

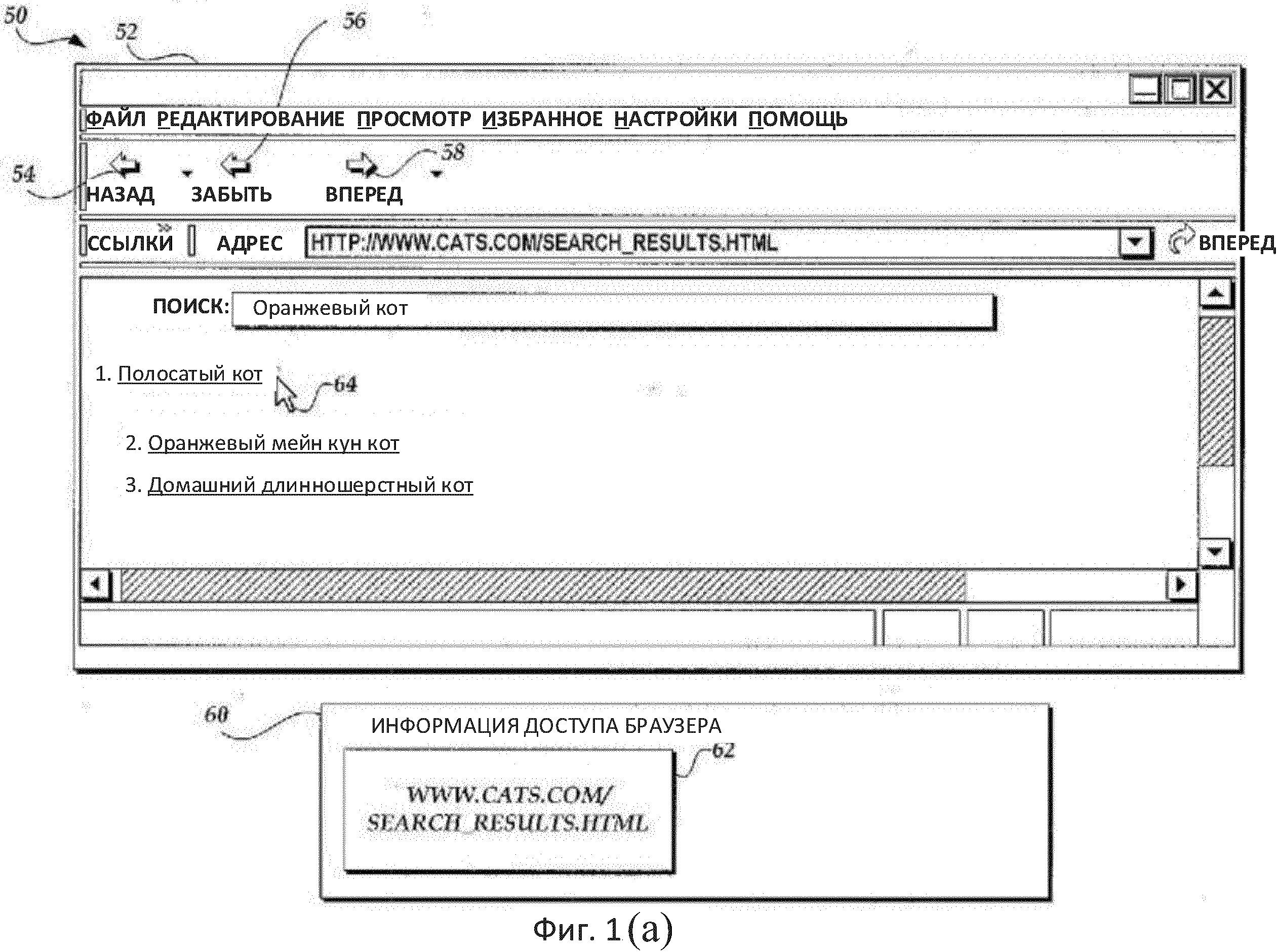

[24] На фиг. 1(а)-1(с) изображены типовые пользовательские интерфейсы, сгенерированные браузером 50 для предоставления одного или более элементов управления, соответствующих встроенной команде для удаления информации, связанной с текущим сетевым ресурсом и осуществления доступа к ранее посещенному сетевому ресурсу. Согласно фиг. 1(а), в одном варианте воплощения пользовательский интерфейс 52, генерируемый браузером 50, отображает совокупность выбираемых элементов управления (например, кнопок), которые предоставляются пользователям, как позволяющие осуществить доступ к сетевому ресурсу. Совокупность элементов управления может включать первый элемент управления 54, отражающий команду для осуществления доступа к ранее посещенному сетевому ресурсу без удаления какой-либо информации доступа браузера (например, обычная ″кнопка возврата″). Совокупность элементов управления также включает в себя второй, отдельный элемент управления 56, подписанный ″ЗАБЫТЬ,″ который сопоставлен встроенной команде для удаления информации, связанной с текущим сетевым ресурсом, и осуществления доступа к ранее посещенному сетевому ресурсу. Пользовательский интерфейс 52 также может включать дополнительный элемент управления 58, например, обычную кнопку перехода вперед, для дополнительного управления навигацией для осуществления доступа к сетевому ресурсу в прямом направлении истории осуществления доступа пользователя. Информация доступа браузера 60 предоставляет информацию, сохраняемую на клиентском вычислительном устройстве (не показано), относящуюся к осуществлению доступа к определенному сетевому ресурсу (например, информацию пользовательской идентификации, информацию идентификации учетной записи, файлы куки, электронные устройства идентификации, кэшированный контент и т.п.). Например, на фиг. 1(а) пользователь искал информацию, связанную с “ORANGE CAT”, на сетевом ресурсе www.cats.com и получил результаты на www.cats.com/search_results.html. Блок 62 предоставляет электронную рабочую информацию, оставшуюся в информации доступа браузера после осуществления доступа к этой странице. Эта рабочая информация может включать, например, кэшированные результаты поиска, как показано на фиг. 1(а), и историю осуществления доступа к этому сетевому ресурсу. Затем пользователь выбирает с помощью курсора 64 гиперссылку, предоставляющую результат поиска для “Tabby Cat”, который содержит соответствующий идентификатор сетевых ресурсов www.spam.com/tabby.html.

[25] На фиг. 1(b) изображена веб-страница результатов, полученная при осуществлении доступа к www.spam.com/tabby.html. Веб-страница содержит текст и изображение, представляющие собой контент 66. В этом приведенном примере текст указывает, что пользователь является миллионным посетителем сетевого ресурса и что он или она выиграла приз. Контент 66, помимо прочей информации, касающейся осуществления пользователем доступа (т.е. информация истории, информация куки и т.д.), может быть сохранен в информации доступа браузера 60, предоставляемой блоком 68. В этом примере, когда отображается веб-страница, пользователь может решить, интересна ли ему или ей эта веб-страница, и может даже проявить беспокойство в отношении того, что веб-страница может включать вредоносный контент. Таким образом, пользователь может выбрать элемент управления 56 с подписью ″забыть″, чтобы вернуться к результатам поиска и удалить любую электронную рабочую информацию, связанную с осуществлением доступа по меньшей мере к этой веб-странице. Как описано выше, элемент управления 56 отражает встроенную команду для удаления информации, связанной с текущим сетевым ресурсом и осуществления доступа к ранее посещенному сетевому ресурсу.

[26] Соответственно, фиг. 1(с) изображает пользовательский интерфейс, который выводится после того, как пользователь выбирает встроенную команду. В частности, показаны результаты поиска с ранее посещенным сетевым ресурсом (www.cats.com/search_results.html). Однако информация доступа браузера 60 из блока 68 (фиг. 1(b)) была удалена, при этом электронная рабочая информация, такая как контент 66 (фиг. 1 (b)), основанный на осуществлении доступа к www.spam.com/tabby.html, не осталась. Таким образом, выбор пользователем встроенной команды удаляет информацию доступа браузера 60, связанную с сетевым ресурсом, из вычислительного устройства так, что кажется, как будто бы пользователь никогда не обращался к веб-сайту www.spam.com/tabby.html.

[27] Изображенная на фиг. 2(а) блок-схема описывает иллюстративную среду доставки контента 100 для осуществления доступа к сетевым ресурсам и управления информацией доступа, связанной с доступом к сетевым ресурсам. Как показано на фиг. 2(а), среда доставки контента 100 включает некоторое количество клиентских вычислительных устройств 102 для запроса сетевых ресурсов от поставщиков контента 110. В иллюстративном варианте воплощения клиентские вычислительные устройства 102 могут соответствовать широкому кругу вычислительных устройств, включая персональные вычислительные устройства, портативные вычислительные устройства, карманные вычислительные устройства, терминальные вычислительные устройства, мобильные устройства (например, мобильные телефоны, планшетные вычислительные устройства, устройства для чтения электронных книг и т.д.), беспроводные устройства, различные электронные устройства и приборы и т.п. Среда доставки контента 100 может включать любое количество и типы клиентских вычислительных устройств 102.

[28] В иллюстративном варианте воплощения клиентские вычислительные устройства 102 включают необходимые аппаратные и программные компоненты для установления связи через коммуникационную сеть 116, например, глобальную сеть или локальную сеть. Например, клиентские вычислительные устройства 102 могут быть оснащены сетевым оборудованием и браузерами, которые облегчают осуществление связи через Интернет или интранет.

[29] В качестве иллюстрации, клиентские вычислительные устройства 102 могут иметь различные локальные вычислительные ресурсы, такие как центральные процессоры и архитектуры, память, устройства хранения данных, графические процессоры, устройства контроля доступности и пропускной способности коммуникационной сети и т.д. Как правило, однако, каждое клиентское вычислительное устройство 102 может включать один или более блоков обработки, таких как один или более процессоров. Клиентское вычислительное устройство 102 также может включать системную память, которая может соответствовать любой комбинации систем энергозависимой и/или энергонезависимой памяти. Системная память может хранить информацию, которая предоставляет компонент операционной системы, различные программные модули, программные данные или другие компоненты. Клиентское вычислительное устройство 102 выполняет функции, используя блок(и) обработки для выполнения инструкций, предоставляемых системной памятью. Клиентское вычислительное устройство 102 также может включать одно или более устройств ввода (клавиатура, мышь, специализированные клавиши выбора, интерфейс с сенсорным экраном, стилус и т.д.) и одно или более устройств вывода (мониторы, принтеры, системы воспроизведения звука и т.д.). Клиентское вычислительное устройство 102 также может включать один или более типов устройств хранения данных со съемным носителем и один или более типов устройств хранения данных с несъемным носителем. Более того, клиентское вычислительное устройство 102 может включать коммуникационные компоненты для облегчения установления связи через проводные и беспроводные коммуникационные сети, такие как беспроводная коммуникационная сеть 116.

[30] Как показано на фиг. 2(а), клиентские вычислительные устройства 102 могут включать, среди прочих аппаратных или программных компонентов, браузер 104 для облегчения осуществления доступа к сетевым ресурсам, таким как веб-страницы, предоставляемые поставщиком контента 110. Браузер 104 может соответствовать автономному программному приложению или быть встроенным в сочетании с другими программными приложениями, программными компонентами или операционными средами. Альтернативно, программное приложение браузера может быть единым приложением, то есть, программное приложение браузера обеспечение может включать инструкции осуществления доступа к данным. В этом примерном варианте воплощения программное приложение браузера может работать непосредственно на аппаратном обеспечении вычислительного устройства 102 и операционная система при этом не требуется. В качестве иллюстрации, браузер 104 включает все компоненты интерфейса ввода данных 106 для получения информации, связанной с выбором различных данных пользовательского ввода и определения, соответствуют ли данные ввода встроенной команде для удаления информации, связанной с текущим сетевым ресурсом и отображения и/или осуществления доступа к ранее посещенному сетевому ресурсу. Компонент интерфейса ввода данных 106 дополнительно выполнен с возможностью передачи уведомлений субъекту выбора встроенной команды для удаления информации, связанной с текущим сетевым ресурсом и отображения и/или осуществления доступа к ранее посещенному сетевому ресурсу. Субъектом может быть, например, поставщик контента текущего сетевого ресурса, субъект, объединяющий информацию, связанную с встроенной командой, или доступный по сети поставщик вычислений, который выполняет по меньшей мере часть браузера, среди других возможностей. Браузер 104 также включает компонент управления информацией 108 для обработки запросов по осуществлению встроенной команды для удаления информации, связанной с текущим сетевым ресурсом и отображения и/или осуществления доступа к ранее посещенному сетевому ресурсу. Хотя компонент интерфейса ввода данных 106 и компонент управления информацией 108 показаны как логически включенные в браузер 104, компоненты могут быть реализованы в других программных приложениях, в сочетании или реализованные как отдельные автономные программные приложения.

[31] Среда доставки контента 100 также может включать одного или более поставщиков контента 110, которые осуществляют связь с одним или более клиентскими вычислительными устройствами 102 или другими поставщиками услуг через коммуникационную сеть 116. Поставщик контента 110, показанный на фиг. 2(а), соответствует логической связи одного или более клиентских вычислительных устройств. В частности, в некоторых вариантах воплощения поставщик контента 110 может включать веб-сервер 112, соответствующий одному или более серверным вычислительным устройствам, для получения и обработки запросов контента (например, веб-страниц или информации веб-сервиса) от клиентских вычислительных устройств 102. Специалисту в данной области техники будет понятно, что поставщик контента 110 может быть связан с различными дополнительными вычислительными ресурсами, такими как дополнительные вычислительные устройства для администрирования контента и ресурсов, серверы имен службы доменных имен (DNS), серверы приложений и прокси-серверы и т.п. Например, хотя это и не показано на фиг. 2(а), поставщик контента 110 может быть связан с одним или более компонентами сервера имен DNS, которые могут быть полномочны разрешать запросы DNS клиентского вычислительного устройства, соответствующие домену поставщика контента. Хотя на фиг. 2(а) показан только один поставщик контента 110, среда доставки контента 100 может включать любое количество поставщиков контента, включая различные группы поставщиков контента. Например, другие поставщики контента могут соответствовать такому субъекту как поставщик сетевых услуг, например, поставщики службы поиска (например, поисковые системы), поставщики услуг управления контентом, поставщики услуг по доставке контента и тому подобное.

[32] Согласно фиг. 2(а), среда доставки контента 100 может включать и ряд других субъектов, таких как поставщики сетевых услуг 118. Поставщики сетевых услуг 118 могут быть, например, другими поставщиками контента (например, поставщиками службы поиска, сайтами торговых площадок, блогами и т.д.), поставщиками услуг управления контентом, поставщиками услуг по доставке контента, субъектами, которые собирают информацию, связанную со встроенными командами, используемыми пользователями, и тому подобное.

[33] В соответствии с фиг. 2(b) и 2(с) будет проиллюстрировано взаимодействие между различными компонентами среды доставки контента 100 по фиг. 2(а). В частности, на фиг. 2(b) проиллюстрировано взаимодействие между различными компонентами среды доставки контента 100 для обмена контентом между клиентским вычислительным устройством 102 и поставщиком контента 110 через коммуникационную сеть 116. Фиг. 2(с) иллюстрирует взаимодействие между различными компонентами среды доставки контента 100 в отношении обработки встроенной команды для удаления информации, связанной с посещаемым в данный момент сетевым ресурсом, и для отображения ранее посещенного сетевого ресурса. Для целей примера, однако, иллюстрация упрощена таким образом, что многие из компонентов, используемых для облегчения установления связи, не показаны. Специалисту в данной области техники будет понятно, что такие компоненты могут быть использованы и, соответственно, будут происходить дополнительные взаимодействия, без отступления от сущности и объема настоящего изобретения.

[34] Согласно фиг. 2(b), иллюстративно, клиентское вычислительное устройство 102 инициирует запрос (1) контента путем идентификации требуемого сетевого ресурса, например, посредством идентификации конкретного URL-адреса. В одном примере, браузер 104 принимает данные ввода определенного URL- адреса для осуществления доступа. В одном примере URL-адрес вводится с помощью клавиатуры, связанной с клиентским вычислительным устройством 102. В другом примере пользователь может манипулировать графическим пользовательским интерфейсом для выбора субъекта, например, выбора встроенной гиперссылки или выбора записи в списке ″Избранное″. Манипуляции с графическим пользовательским интерфейсом приводят к получению или извлечению браузером 104 информации (например, URL-адреса или сетевого адреса), используемой для осуществления доступа к требуемому сетевому ресурсу. Как показано на фиг. 2(b), запрос контента получает соответствующий поставщик контента 110 и обрабатывает для предоставления (2) требуемого сетевого ресурса.

[35] После осуществления доступа к сетевому ресурсу (например, веб-странице, документу, видео-субъекту, аудио-субъекту и т.д.) и получения любого соответствующего контента от поставщика контента 110, клиентское вычислительное устройство 102 через браузер 104 начинает собирать (3) различную информацию, связанную с осуществлением доступа конкретному сетевому ресурсу. Как описано выше, такую информацию обычно называют информацией доступа браузера (или информацией доступа). В качестве иллюстрации, информация доступа браузера может включать URL-адрес или другой идентификатор сетевого ресурса, который затем может быть добавлен к истории URL-адресов, сохраненных браузером 104. Информация доступа браузера может также включать информацию об идентификации пользователя или информацию идентификации учетной записи, предоставляемую поставщиком контента 110 или генерируемую от имени пользователя/учетной записи пользователя, связанной с клиентским вычислительным устройством 102. Примеры информации идентификации пользователя или учетной записи могут включать отображение предпочтений, предпочтений фильтрации контента, файлы куки, электронные устройства идентификации и тому подобное. Информация доступа браузера может дополнительно включать информацию, связанную с предоставлением контента на клиентское вычислительное устройство 102 или с взаимодействием с сетевым ресурсом, включая, но, не ограничиваясь этим, данные формы, данные пароля, загружаемые изображения и текст, рекламу, видео-контент и т.п.

[36] Согласно фиг. 2(с), в определенный момент после осуществления доступа к сетевому ресурсу и сбора информации доступа браузера браузер 104 получает (4) данные ввода от пользователя, которые интерпретируются как выбор встроенной команды для удаления информации, связанной с текущим сетевым ресурсом и отображения и/или осуществления доступа к ранее посещенному сетевому ресурсу, которая, как описано выше, будет упоминаться как встроенная команда. В ответ на выбор встроенной команды браузер 104 удаляет (5) или инициирует удаление по меньшей мере подсовокупности информации доступа браузера, собранной браузером и связанной с текущим сетевым ресурсом, к которому в данный момент осуществляется доступ. В качестве иллюстрации, выбор информации (или типа информации), которая будет удалена, может быть сделан в соответствии с информацией о конфигурации, предоставляемой пользователем или системным администратором. Браузер 104 может инициировать удаление информации доступа браузера, собранной во время последнего осуществления доступа к текущему сетевому ресурсу. Кроме того, браузер 104 может инициировать удаление информации доступа браузера, собранной в ходе всех предыдущих обращений к текущему сетевому ресурсу с использованием одного действия со стороны пользователя.

[37] В дополнение к удалению выбранной информации доступа браузера, браузер 104 может запросить (6) ранее посещенный сетевой ресурс, например, сетевой ресурс, который непосредственно предшествует текущему сетевому ресурсу, или какой-либо другой известный сетевой ресурс, например, связанный с ″домашней″ страницей браузера. Браузер 104 может быть в состоянии отображать и/или осуществлять доступ к ранее посещенному сетевому ресурсу по меньшей мере частично, с использованием кэшированной информации и компонентов прокси-сервера. Таким образом, в некоторых вариантах осуществление доступа к ранее посещенному сетевому ресурсу инициирует получение браузером сетевого ресурса от поставщика контента повторно перед его отображением. Однако, в некоторых вариантах воплощения браузер получает ранее посещенный сетевой ресурс из своего внутреннего кэша и/или промежуточных клиентских вычислительных устройств, а не осуществляет доступ к сетевому ресурсу, получая его по сети (повторно) от поставщика контента. Например, предположим, что информация доступа для текущего сетевого ресурса и информация доступа для ранее посещенного сетевого ресурса хранятся на клиентском вычислительном устройстве 102. В этом конкретном примере, если выбрана встроенная команда, информация доступа браузера, связанная с текущим сетевым ресурсом, будет удалена, а информация доступа для ранее посещенного сетевого ресурса будет использована для возврата браузера 104 к ранее посещенному сетевому ресурсу.

[38] Как дополнительно проиллюстрировано на фиг. 2(с), браузер 104 может передавать (7) одно или более уведомлений, указывающих на получение и определение встроенной команды, одному или более конкретным субъектам, например, поставщикам контента или другим поставщикам сетевых услуг. В одном примере, уведомление может быть передано поставщику контента 110, связанному с текущим сетевым ресурсом, или одному или более другим поставщикам сетевых услуг 118, например, поставщику поиска или службе отчетов. Поставщик поиска может быть поисковой системой, которая использует информацию, которая, среди прочего, может помочь в определении релевантных результатов поиска по определенным ключевым словам. Служба отчетов может собирать информацию об уведомлениях и предоставлять эту информацию другим субъектам, в некоторых вариантах воплощения другие субъекты могут оформить подписку в службе отчетов на периодическое (или в режиме реального времени) определение, для каких из их собственных сетевых ресурсов или ресурсов других субъектов использовалась встроенная команда различными пользователями. Уведомления могут быть отправлены либо в реальном времени (например, очень близко к тому времени, когда выбрана встроенная команда), либо могут быть отправлены в некоторый момент времени, значительно более поздний, чем момент времени, когда была выбрана встроенная команда на клиентском вычислительном устройстве. В вариантах воплощения, в которых уведомления отправлены в некоторый момент времени, значительно более поздний, чем момент времени, когда была выбрана встроенная команда, они могут быть отправлены в виде пакета (например, один или более раз в день, наряду с другими возможностями).

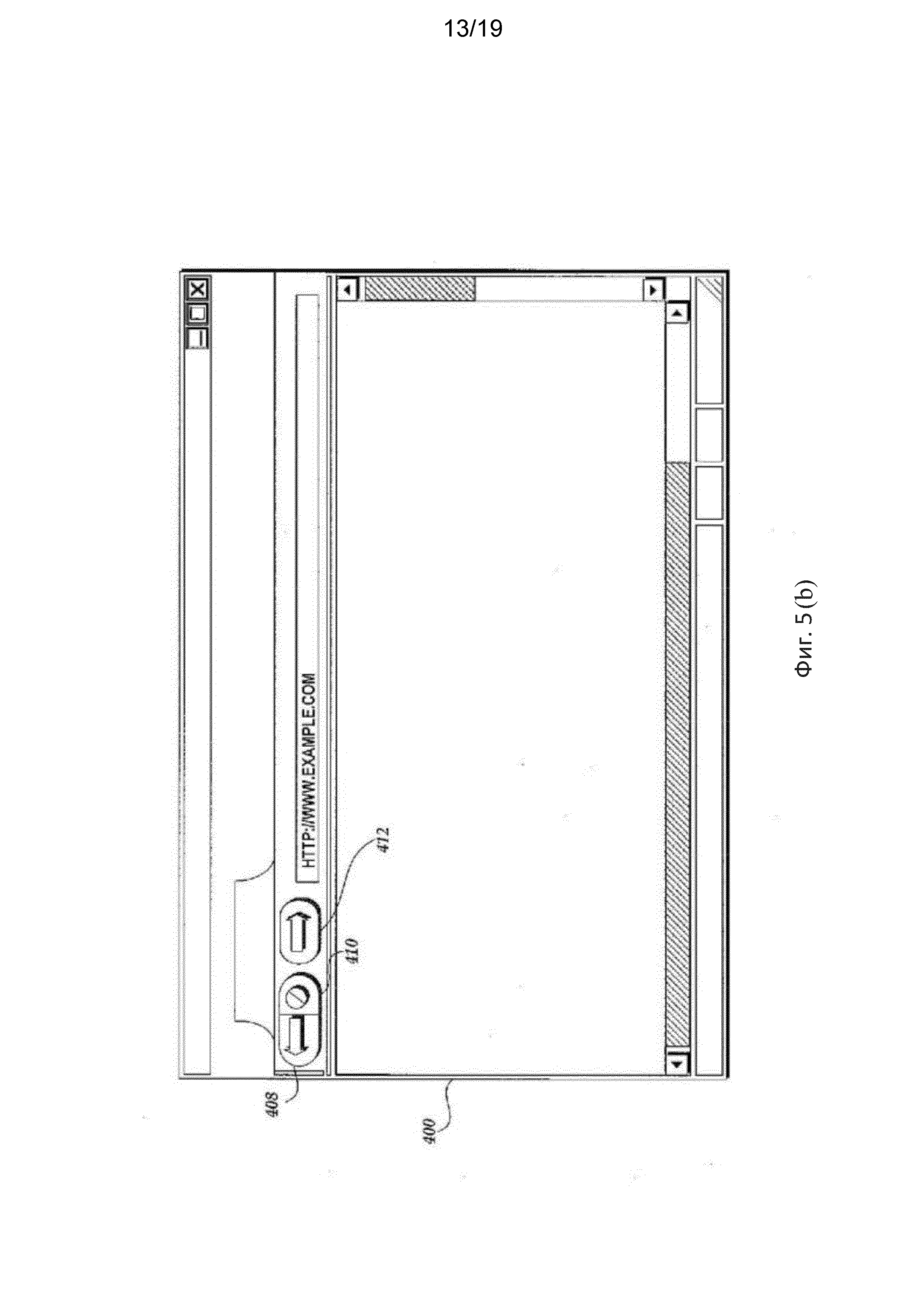

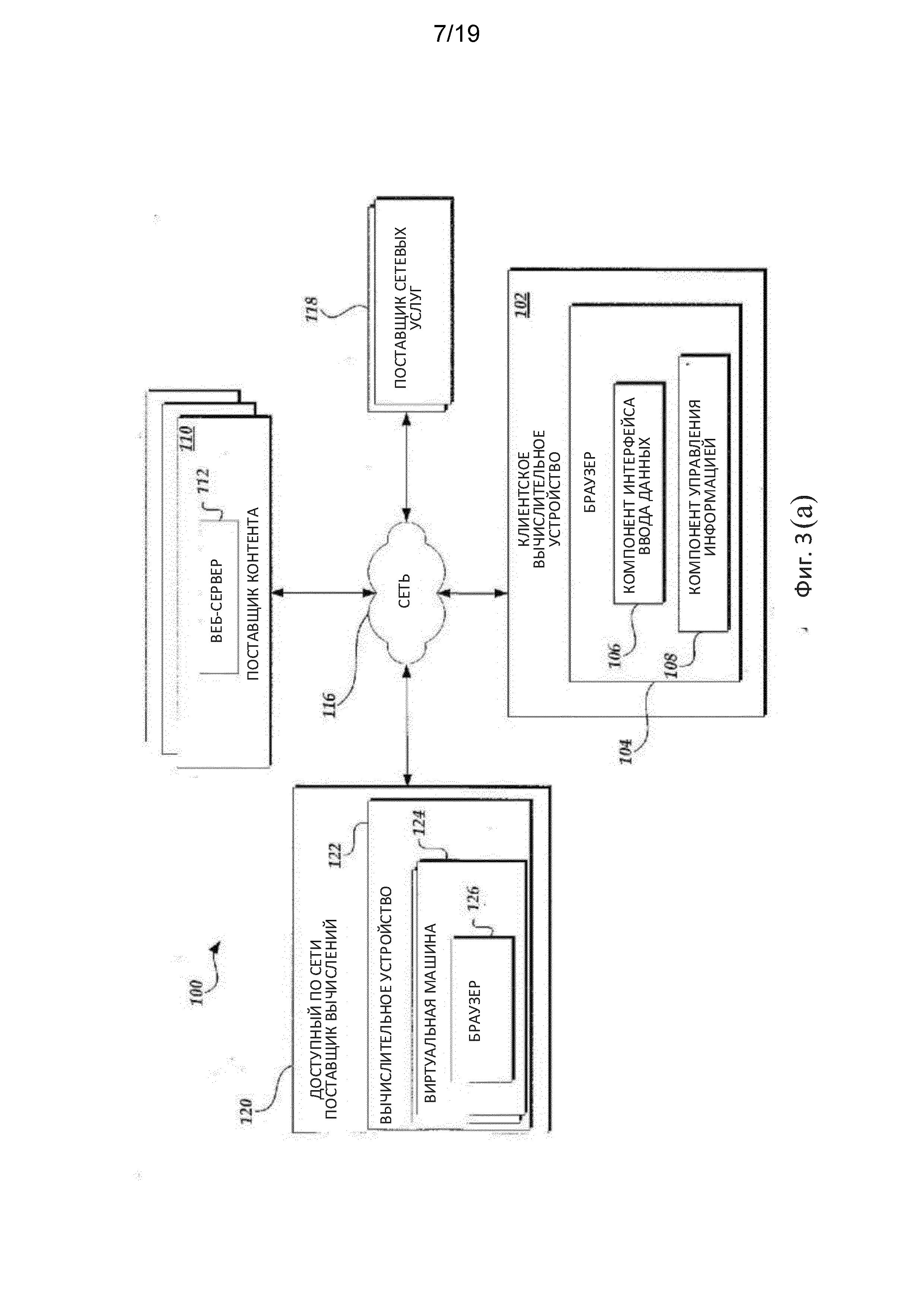

[39] В соответствии с фиг. 3(а) будет описана блок-схема, иллюстрирующая другой вариант воплощения среды доставки контента 100 для осуществления доступа к сетевым ресурсам от поставщиков контента 110 и управляющей информации, связанной с осуществлением доступа к сетевым ресурсам. Как показано на фиг. 3(а), среда доставки контента 100 включает совокупность клиентских вычислительных устройств 102 для запроса контента от поставщиков контента 110. В иллюстративном варианте воплощения клиентские вычислительные устройства 102, поставщики контента 110 и поставщики сетевых услуг 118 могут работать способом, по существу соответствующим функциональности, которая обсуждалась со ссылкой на фиг. 2(а).

[40] Согласно фиг. 3(а), среда доставки контента 100 также может включать доступного по сети поставщика вычислений 120, соединенного с одним или более клиентскими вычислительными устройствами 102, поставщиком контента 110 и поставщиком сетевых услуг 118 через коммуникационную сеть 116. Доступный по сети поставщик вычислений 120 соответствует логической связи одного или более вычислительных устройств 122, связанных с доступным по сети поставщиком вычислений 120. В частности, доступный по сети поставщик вычислений 120 может включать некоторое количество местоположений точек входа в сеть (POP), которые соответствуют узлам коммуникационной сети 116. Каждая POP включает компонент распределенных вычислений (NCC) для предоставления хостинга приложениям, таким как приложения потоковых данных, среди прочего, посредством совокупности экземпляров виртуальной машины 124, обычно называемой экземпляром NCC.

[41] Специалисту в соответствующей области техники будет понятно, что NCC использует ресурсы физического вычислительного устройства и программного обеспечения для предоставления нескольких экземпляров виртуальной машины или динамического инициирования создания экземпляров виртуальной машины. Применительно к настоящему изобретению, экземпляры виртуальных машин осуществляют выполнение браузера 126, который связан с браузером 104 на клиентском вычислительном устройстве 102. В этом варианте воплощения браузер, выполняемый на экземпляре виртуальной машины, работает в сочетании с браузером 104 на клиентском вычислительном устройстве 102 для обработки контента, полученного от поставщика контента 110. NCC могут дополнительно включать дополнительные компоненты программного или аппаратного обеспечения, которые облегчают установление связи, включая, но, не ограничиваясь этим, программное обеспечение балансировки нагрузки или распределения нагрузки или компоненты аппаратного обеспечения для выбора экземпляров виртуальной машины, поддерживающие запрашиваемое приложение или предоставляющие информацию на сервер имен DNS для облегчения маршрутизации запроса. Хотя варианты воплощения NCC описаны как использование виртуальных машин для размещения браузеров 126, связанных с браузером 104 на клиентском вычислительном устройстве, в некоторых вариантах воплощения браузеры могут быть размещены на физических (не виртуальных) машинах, таких как вычислительное устройство 122.

[42] В соответствии с фиг. 3(b)-3(d) будет проиллюстрировано взаимодействие между различными компонентами среды доставки контента 100 по фиг. 3(а). В частности, фиг. 3(b) иллюстрирует взаимодействие между различными компонентами среды доставки контента 100 для обмена контентом между клиентским вычислительным устройством 102, доступным по сети поставщиком вычислений 120 и поставщиком контента 110 через коммуникационную сеть 116. Фиг. 3(с) и 3(d) иллюстрируют взаимодействие между различными компонентами среды доставки контента 100 в отношении обработки встроенной команды для удаления информации, связанной с посещаемым в данный момент сетевым ресурсом, и осуществления доступа к ранее посещенному сетевому ресурсу. Для целей примера, однако, иллюстрация упрощена таким образом, что многие из компонентов, используемых для облегчения установления связи, не показаны. Специалисту в данной области техники будет понятно, что такие компоненты могут быть использованы и, соответственно, будут происходить дополнительные взаимодействия, без отступления от сущности и объема настоящего изобретения.

[43] Согласно фиг. 3(b), иллюстративно, клиентское вычислительное устройство 102 инициирует запрос сетевого ресурса путем идентификации сетевого ресурса, например, с помощью URL-адреса. Как описано выше, в одном примере браузер 104 получает данные ввода определенного URL-адреса для осуществления доступа, например, с помощью клавиатуры, связанной с клиентским вычислительным устройством 102. В другом примере, пользователь может манипулировать графическим пользовательским интерфейсом для выбора URL-адреса из ранее посещенных веб-страниц, таким образом, что браузер 104 предоставляет информацию, необходимую для осуществления доступа к сетевому ресурсу. На фиг. 3(b) запрос сетевого ресурса обрабатывается частично браузером 104 клиентского вычислительного устройства 102 и частично браузером 126, расположенным на доступном по сети поставщике вычислений 120, когда оба работают вместе, во взаимодействии, для извлечения и отображения сетевого ресурса на клиентском вычислительном устройстве 102.

[44] Как показано на фиг. 3(b), запрос сетевого ресурса передается (1) клиентским вычислительным устройством 102 и принимается доступным по сети поставщиком вычислений 120, который обрабатывает (2) запрос сетевого ресурса. В одном варианте воплощения доступный по сети поставщик вычислений 120 может создать экземпляр виртуальной машины 124 для выполнения браузера 126, который будет работать параллельно с браузером 104 для отображения контента, связанного с сетевым ресурсом, на дисплее. В другом варианте воплощения доступный по сети поставщик вычислений 120 может уже иметь созданный экземпляр виртуальной машины 124 для обработки запроса сетевого ресурса. После этого запрос сетевого ресурса передается (3) соответствующему поставщику контента 110 и обрабатывается поставщиком контента для предоставления требуемого сетевого ресурса доступному по сети поставщику вычислений 120 и клиентскому вычислительному устройству 102. Иллюстративные варианты воплощения для осуществления доступа к контенту на основе браузеров, выполняющихся на клиентских вычислительных устройствах 102 и компонентах доступного по сети поставщика вычислений 120, описаны и в целом принадлежат ожидающей рассмотрения заявке на патент США № 13/174615, озаглавленной “Remote Browsing Session Management”, поданной 30 июня 2011 года, которая включена в настоящий документ посредством ссылки в полном объеме.

[45] Согласно фиг. 3(с), сетевой ресурс передается (4) от поставщика контента 110 доступному по сети поставщику вычислений 120. Доступный по сети поставщик вычислений 120 обрабатывает (5) сетевой ресурс путем выполнения различных операций, описанных в ранее включенной заявке на патент США 13/174615. В некоторых вариантах воплощения браузер 126, выполняющийся на вычислительном устройстве 122 доступного по сети поставщика вычислений 120, собирает и сохраняет некоторую информацию доступа браузера (не показано). Сетевой ресурс, его части или изображение, представляющее сетевой ресурс, затем передается (6) на клиентское вычислительное устройство 102. Клиентское вычислительное устройство 102 собирает (7) различную информацию доступа браузера, связанную с осуществлением доступа к сетевому ресурсу. В качестве иллюстрации, информация доступа браузера, собранная доступным по сети поставщиком вычислений 120 и/или клиентским вычислительным устройством 102, может включать сохранение URL-адреса или другого идентификатора сетевого ресурса в истории URL-адресов, хранимой браузером 104. Информация доступа браузера может также включать информацию об идентификации пользователя или информацию об идентификации учетной записи, предоставленную поставщиком контента 110, или сгенерированную от имени пользователя/учетной записи пользователя, связанной с клиентским вычислительным устройством 102 (например, данные предпочтений, файлы куки и т.д.). Информация доступа браузера может дополнительно включать информацию, связанную с предоставлением контента на клиентское вычислительное устройство 102 или с взаимодействием с сетевым ресурсом, включая, но, не ограничиваясь этим, данные форм, данные пароля, загружаемые изображения и текст и тому подобное.

[46] Согласно фиг. 3(d), в определенный момент после осуществления доступа к сетевому ресурсу и сбора информации доступа браузера, браузер 104 получает (8) данные ввода от пользователя, которые интерпретируются как выбор встроенной команды для удаления информации, связанной с текущим сетевым ресурсом и осуществлением доступа и/или отображением ранее посещенного сетевого ресурса. В ответ на выбор встроенной команды браузер 104 удаляет (9) или инициирует удаление по меньшей мере подсовокупности информации доступа браузера, собранной браузером и связанной с посещаемым в данный момент сетевым ресурсом. В качестве иллюстрации, выбор информации доступа (или типа информации доступа), которая будет удалена, может быть сделан в соответствии с информацией о конфигурации, предоставляемой пользователем или системным администратором. Как было описано ранее, браузер 104 может инициировать удаление информации доступа браузера, собранной во время последнего осуществления доступа к текущему сетевому ресурсу (то есть, только информации доступа для последнего посещенного сетевого ресурса). Кроме того, браузер 104 может инициировать удаление информации доступа браузера, собранной в ходе всех предыдущих посещений текущего сетевого ресурса (например, включая посещение сетевого ресурса в хронологическом порядке). В такой ситуации, в некоторых вариантах воплощения, удаление информации доступа браузера может создать видимость того, как если бы пользователь никогда не обращался к текущему сетевому ресурсу. В таком варианте воплощения никакой электронной рабочей информации, касающейся осуществления доступа к этому сетевому ресурсу, на клиентском вычислительном устройстве 102 не остается, включая любое вредоносное программное обеспечение или вирусы, которые были переданы в составе контента, связанного с текущим сетевым ресурсом. Например, вредоносное программное обеспечение может изменять параметры реестра и устанавливать программы. Встроенная команда может быть связана с функцией восстановления системы, которая инициирует возврат клиентского вычислительного устройства к предварительно сохраненному состоянию нормального функционирования.

[47] В дополнение к удалению выбранной информации доступа браузера, браузер 104 осуществляет доступ и/или отображает (10) ранее посещенный сетевой ресурс, такой как сетевой ресурс, который непосредственно предшествовал сетевому ресурсу, просматриваемому в настоящее время. Браузер 104 может быть в состоянии осуществлять доступ к ранее посещенному сетевому ресурсу по меньшей мере частично, с использованием кэшированной информации и компонентов прокси-сервера. Как дополнительно проиллюстрировано на фиг. 3(d), браузер 104 передает (11) уведомление доступному по сети поставщику вычислений 120, который обрабатывает уведомление для удаления (12) такой же совокупности выбранной информации доступа браузера, сохраняемой на доступном по сети поставщике вычислений 120 (например, в браузере 126), и запрашивает (13) предыдущий сетевой ресурс. В дополнительном варианте воплощения получение уведомления доступным по сети поставщиком вычислений 120 может дополнительно привести к изменению распределения задач обработки между браузером 126, выполняемым на доступном по сети поставщике вычислений 120, и браузером 104 на клиентском вычислительном устройстве 102. Например, браузер 104 может допустить, что пользователь мог использовать встроенную команду, из-за того, что он перешел на ненадежный сетевой ресурс. Соответственно, браузер 104 может запуститься в ″безопасном режиме″, в котором обработка всего контента осуществляется на доступном по сети поставщике вычислений 120 для предотвращения любого вредоносного воздействия на клиентское вычислительное устройство 102. В таком варианте воплощения, в то время как обработка сетевого ресурса происходит на доступном по сети поставщике вычислений 120, в браузере 104 может происходить только отображение контента (например, через протокол удаленного рабочего стола, потоковое видео или тому подобное). Кроме того, клиентское вычислительное устройство 102 или вычислительное устройство 122 доступного по сети поставщика вычислений 120 может передавать (14) одно или более уведомлений, указывающих на получение встроенной команды для конкретных сетевых ресурсов. Уведомление может быть передано поставщику контента 110, связанному с текущим сетевым ресурсом, и/или одному или более другим поставщикам сетевых услуг 118, например, поставщику поиска или службе отчетов. Уведомления могут быть отправлены либо в реальном времени (например, очень близко к тому времени, когда выбрана встроенная команда), либо могут быть отправлены в некоторый момент времени, значительно более поздний, чем момент времени, когда была выбрана встроенная команда на клиентском вычислительном устройстве 102. В некоторых вариантах воплощения уведомления могут быть отправлены в виде пакета (например, один раз или несколько раз в день, наряду с другими возможностями).

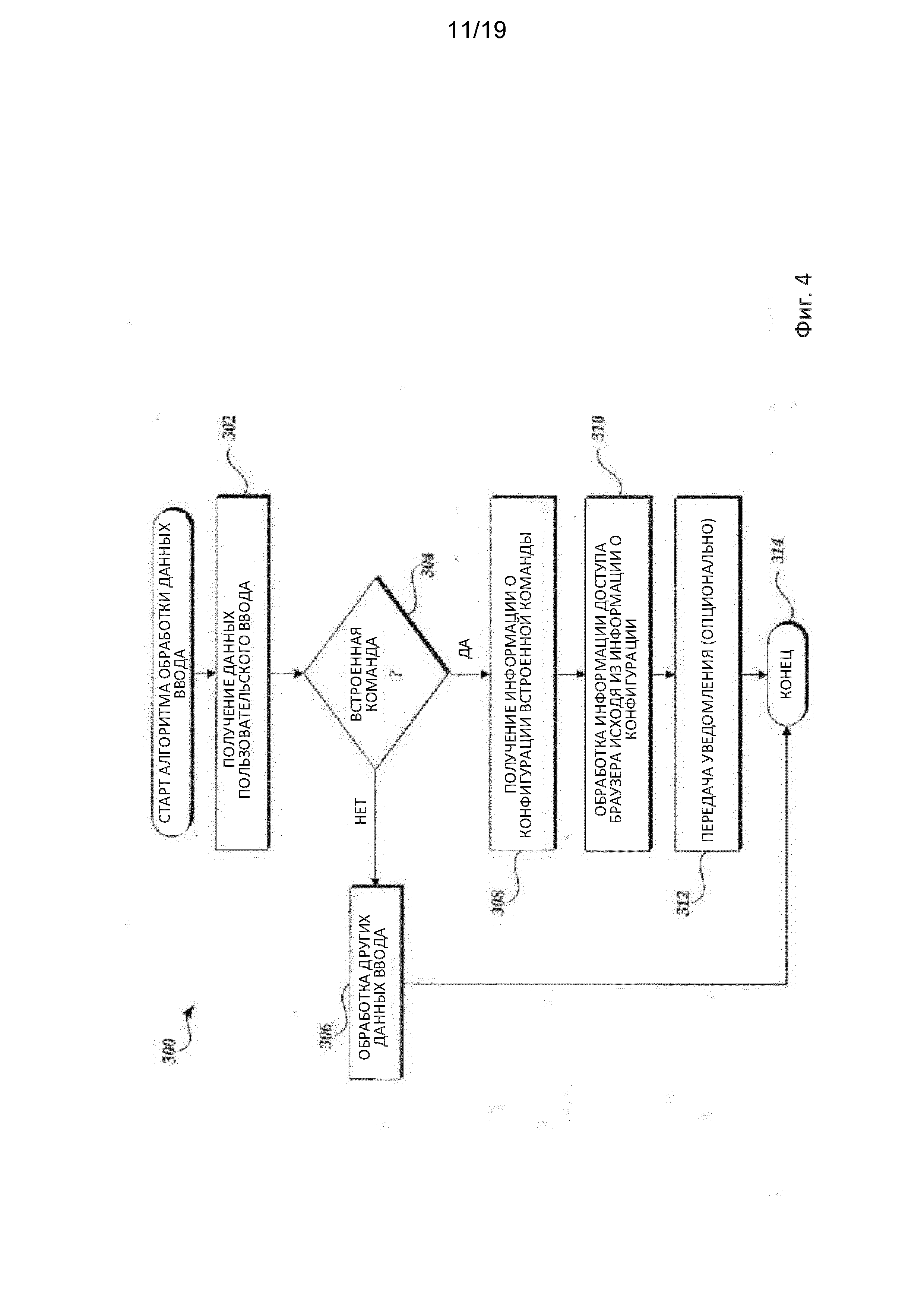

[48] В соответствии с фиг. 4 будет описана процедура 300 обработки встроенной команды для удаления информации, связанной с текущим сетевым ресурсом, и осуществление доступа к ранее посещенному сетевому ресурсу. В качестве иллюстрации, процедура 300 будет описана как реализуемая с помощью браузера 104 (фиг. 2(а)) на клиентском вычислительном устройстве 102 (фиг.2(а)). Однако специалистам в данной области техники будет понятно, что процедура 300 или ее часть может быть реализована с помощью одного или более дополнительных компонентов среды доставки контента 100 (фиг. 2(а)).

[49] В блоке 302 браузер 104 получает данные пользовательского ввода или указания пользовательского ввода, например, посредством информации, представляемой на компонент интерфейса ввода данных 106. В одном варианте воплощения данные пользовательского ввода могут соответствовать выбору пиктограммы или элемента управления, отображаемого или иным образом связанного с браузером 104. Примеры пиктограмм или элементов управления, которые связаны с браузером 104, будут описаны со ссылкой на фиг. 5(а)-5(е). В другом варианте воплощения данные пользовательского ввода могут соответствовать манипуляциям с интерфейсами различных сенсорных экранов. Пример пользовательского интерфейса, относящегося к интерфейсам сенсорного экрана, будет описан со ссылкой на фиг. 5(f). В дополнительном варианте воплощения данные пользовательского ввода могут соответствовать элементам управления оборудованием, таким как специальная аппаратная кнопка или настраиваемый элемент управления оборудованием. В еще одном варианте воплощения данные ввода могут соответствовать аудио-командам или видео-командам. Специалисту в данной области техники будет понятно, что дополнительные или альтернативные данные ввода также могут быть реализованы.

[50] В блоке принятия решения 304 производится проверка для определения, соответствуют ли принятые данные ввода встроенной команде для удаления информации, связанной с текущим сетевым ресурсом, и осуществления доступа к ранее посещенному сетевому ресурсу. В одном варианте воплощения, если пиктограмма отражает исключительно встроенную команду для удаления информации, связанной с текущим сетевым ресурсом, и осуществления доступа к ранее посещенному сетевому ресурсу, выбор пиктограммы будет указывать на выбор встроенной команды. В другом варианте воплощения, если пиктограмма сочетает в себе несколько элементов управления в различных частях, компонент интерфейса ввода данных 106 может выполнять дополнительную обработку, чтобы определить, соответствует ли выбор встроенной команде. Например, если комбинированная пиктограмма включает несколько отдельных частей, выбор соответствующей части будет свидетельствовать о выборе встроенной команды. В другом примере продолжительность времени, за которое выбрана комбинированная пиктограмма в пользовательском интерфейсе, например, через интерфейс мыши или сенсорного экрана, может свидетельствовать о выборе встроенной команды. В этом примере компонент интерфейса ввода данных 106 (фиг. 2(а)) может установить один или более порогов времени и местоположения, которые применяются для определения, указывает ли продолжительность времени выбора значка на выбор встроенной команды.

[51] В еще одном варианте воплощения компонент интерфейса ввода данных 106 может использовать дополнительные способы обработки данных, такие как обработка голосовых данных, сопоставление с образцом, соответствие видеоданных и подобные, для определения, указывают ли принятые данные пользовательского ввода на выбор встроенной команды. Например, компонент интерфейса ввода данных 106 может иметь функциональные возможности по обработке видеопоследовательности, которые позволяют обнаружить движения пользователя и попытаться установить соответствие обнаруженных движений предопределенной последовательности, указывающей на выбор встроенной команды. В еще одном варианте воплощения компонент интерфейса ввода данных 106 может установить один или более пороговых значений времени или реализовать различные последовательности, соответствующие процедурам, которые обрабатывают данные ввода от интерфейса сенсорного экрана. Например, компонент интерфейса ввода данных 106 может иметь порог времени и местоположения, который применяется для определения, указывает ли соответствующее касание экрана (например, удержание стилуса или пальца на сенсорном экране более 2 секунд) на выбор встроенной команды.

[52] Если в блоке принятия решения 304 данные ввода не указывают на выбор встроенной команды для удаления информации доступа, связанной с текущим сетевым ресурсом и осуществления доступа к ранее посещенному сетевому ресурсу, в блоке 306 браузер 104 обрабатывает другие данные ввода. Например, данные ввода могут соответствовать выбору только ″кнопки возврата″, при котором браузер 104 получает доступ к ранее посещенному сетевому ресурсу, не приводя к избирательному удалению информации доступа браузера. Специалисту в данной области техники будет понятно, что тип и обработка других данных ввода может изменяться в зависимости от конкретных реализаций браузера 104. Процедура 300 затем завершается в блоке 314.

[53] Кроме того, если в блоке принятия решения 304 данные ввода указывают на выбор элемента управления или значка, соответствующего встроенной команде, то в блоке 308 браузер 104 получает информацию о конфигурации, связанную со встроенной командой. В частности, в одном варианте воплощения информация о конфигурации может включать описание типа информации доступа браузера, которая должна быть удалена или иным образом исключена. Например, пользователь может настроить браузер для удаления всей собранной информации доступа браузера. В другом примере пользователь может настроить браузер для удаления записи в истории URL-адресов и любых хранимых персональных данных, но позволяет оставить кэшированные изображения и текст. В некоторых вариантах воплощения браузер 104 может быть сконфигурирован с параметрами по умолчанию, которые могут быть или могут не быть отрегулированы пользователем или администратором системы.

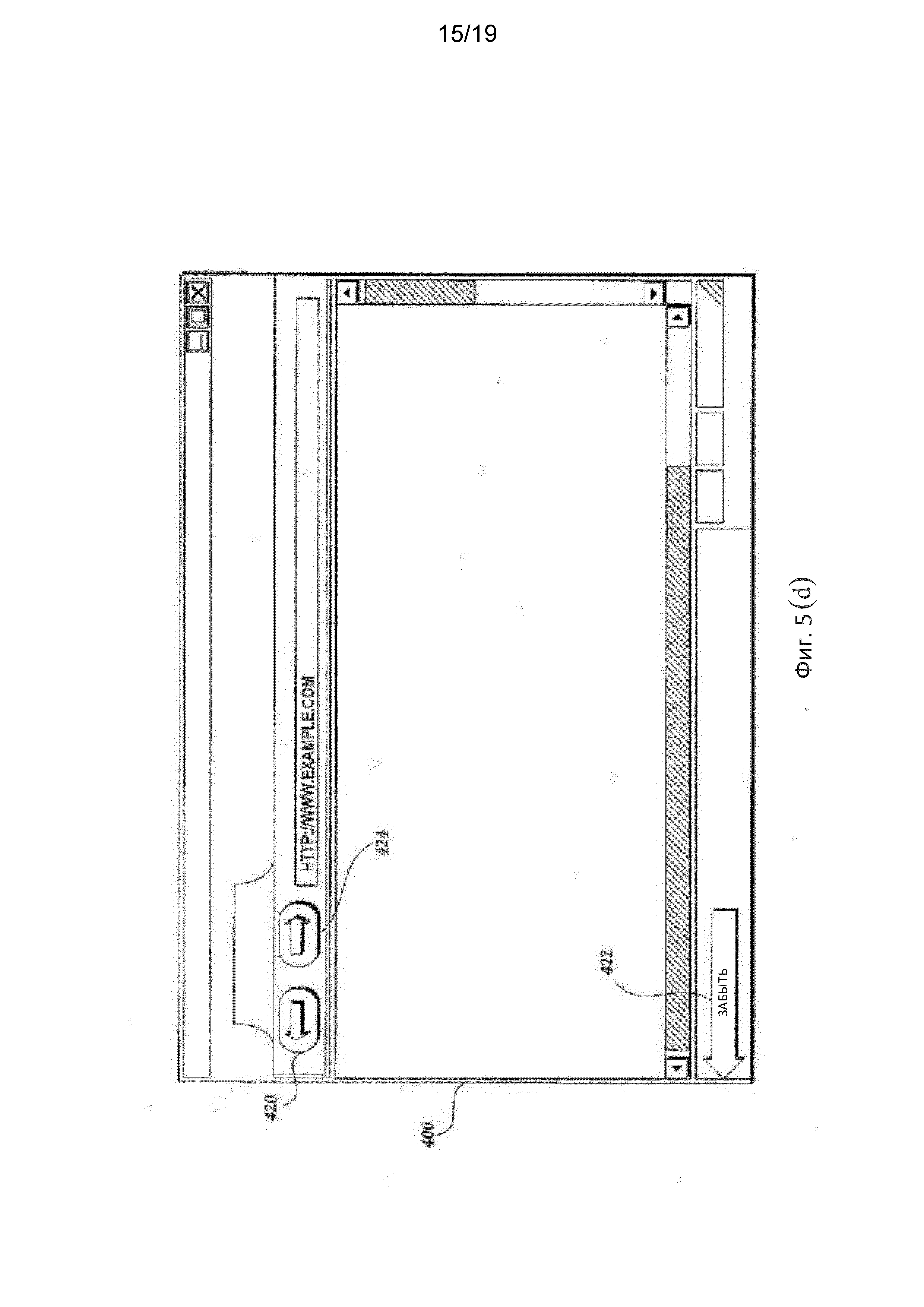

[54] В блоке 310 браузер 104 через компонент управления информацией 108 (фиг. 2(а)) обрабатывает информацию доступа браузера в соответствии с информацией о конфигурации. В одном аспекте, удаление или исключение информации доступа браузера может соответствовать удалению одного или более URL-адресов из истории осуществления доступа к сетевым ресурсам, идентификаторов, связанных с сетевыми ресурсами (например, файлов куки), данных форм, данных пароля, кэшированных изображений или данных и тому подобного. В другом аспекте по меньшей мере часть информации доступа браузера может сохраняться для информации, которая может быть связана с несколькими ранее посещенными сетевыми ресурсами (например, логотип компании), или которая должна быть выбрана иным образом, чтобы предотвратить ее удаление. Например, поставщик контента 110 может связывать метаданные с выбором контента, такого как изображения, текст или данные, идентифицирующие выбранный контент как контент, который должен быть сохранен независимо от принятой встроенной команды. Как описано выше, компонент управления информацией 108 может инициировать удаление информации доступа браузера, собранной только в течение самого последнего посещения текущего сетевого ресурса. Кроме того, браузер 104 может инициировать удаление информации доступа браузера, собранной в ходе всех предыдущих обращений к текущему сетевому ресурсу или в течение определенного сеанса просмотра.

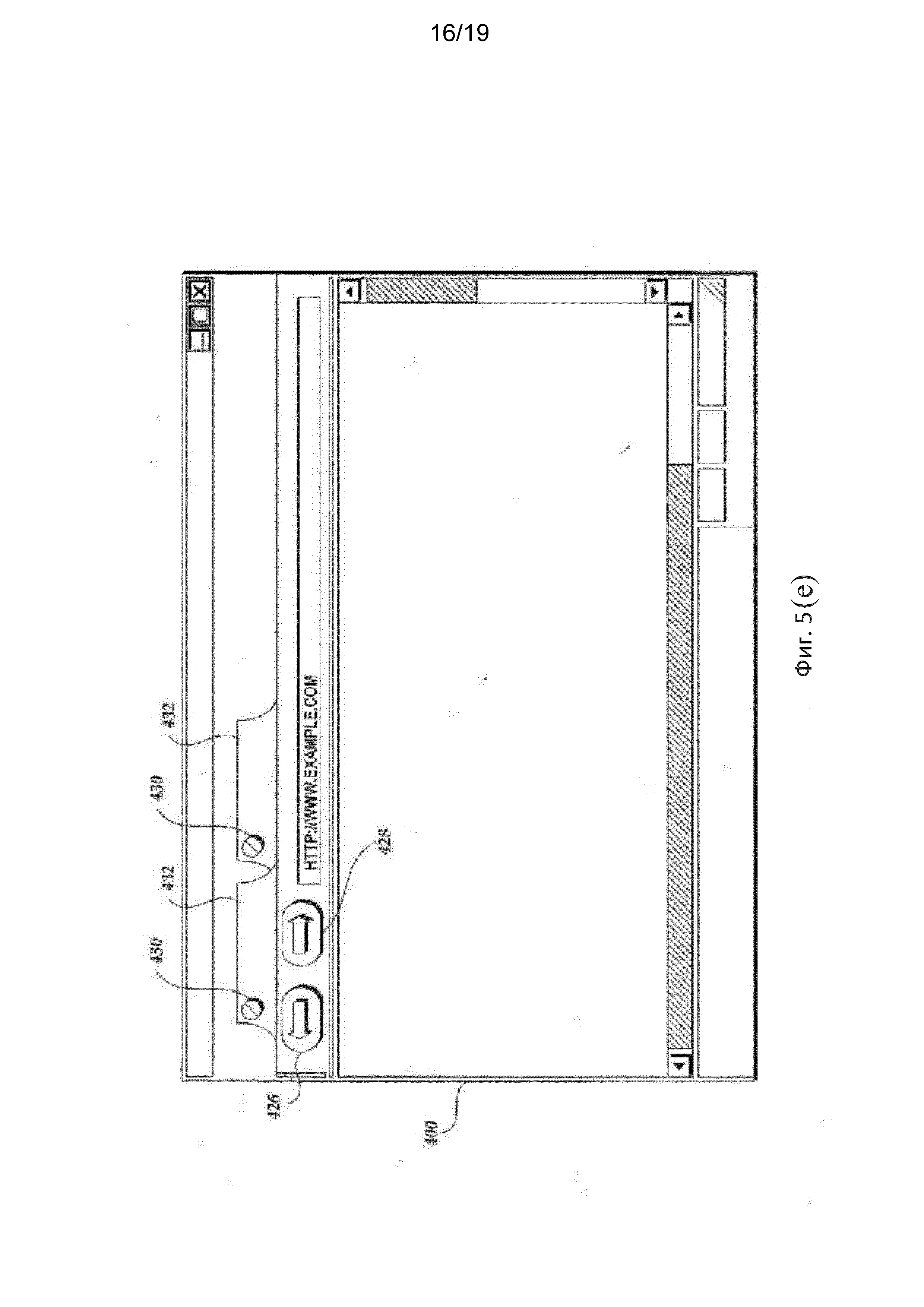

[55] В блоке 312 браузер 104, через компонент интерфейса 106, передает любые опциональные уведомления или сообщения. Как описано выше, клиентское вычислительное устройство 102 либо непосредственно, либо через доступного по сети поставщика вычислений 120 может передавать одно или более уведомлений, указывающих на получение встроенной команды для конкретных сетевых ресурсов. Уведомление может быть передано поставщику контента 110, связанному с текущим сетевым ресурсом или одним или более поставщиками сетевых услуг 118 (фиг. 2(а)), такими как поставщик поиска, служба отчетов или доступный по сети поставщик вычислений 120 (на фиг. 3(а)). Кроме того, в этой точке процесса или раньше могут быть предприняты действия для запроса ранее посещенного сетевого ресурса или другого указанного сетевого ресурса (не показано). В блоке 314 процедура 300 завершается.

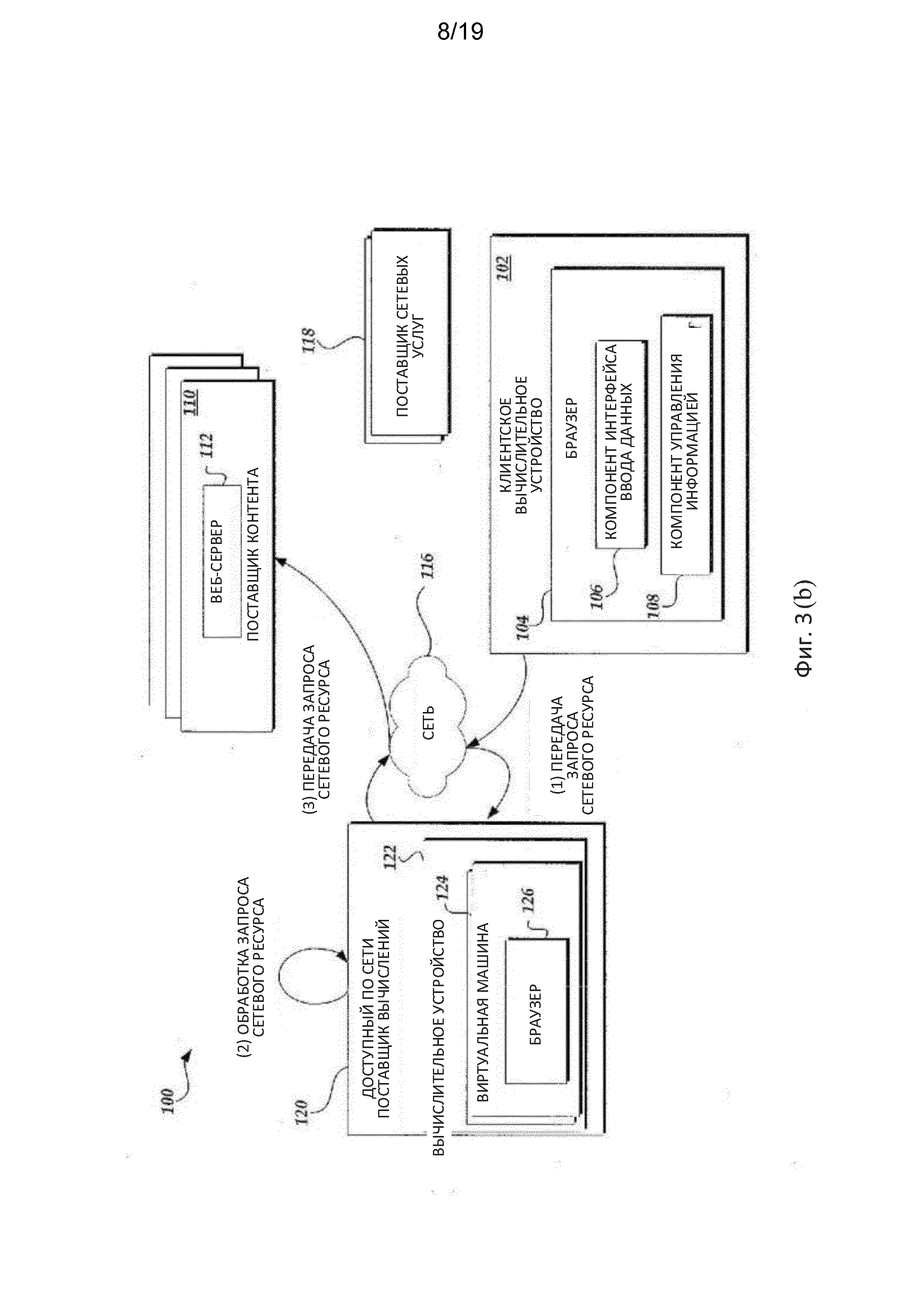

[56] Фиг. 5(а)-5(f) представляют собой блок-схемы для иллюстрации различных пользовательских интерфейсов, генерируемых браузером 104 для предоставления, среди других элементов управления, одной или нескольких пиктограмм или элементов управления, соответствующих встроенной команде для удаления информации, связанной с текущим сетевым ресурсом, и осуществления доступа к ранее посещенному сетевому ресурсу. Согласно фиг. 5(а), в одном варианте воплощения пользовательский интерфейс 400, генерируемый браузером 104, отображает совокупность выбираемых элементов управления (например, кнопок), которые предоставляются пользователям, как позволяющие осуществить доступ к сетевому ресурсу. Совокупность элементов управления может включать первый элемент управления 402, отражающий команду для осуществления доступа к ранее посещенному сетевому ресурсу без удаления какой-либо информации доступа браузера (например, обычную ″кнопку возврата″). Совокупность элементов управления также включает второй, отдельный элемент управления 404, с подписью ″ЗАБЫТЬ″, отражающий встроенную команду для удаления информации, связанной с текущим сетевым ресурсом и осуществления доступа к ранее посещенному сетевому ресурсу. Пользовательский интерфейс 400 также может включать дополнительный элемент управления 406, например, обычную кнопку перехода вперед для дополнительного управления навигацией для осуществления доступа к сетевому ресурсу в прямом направлении. Как показано на фиг. 5(а), элементы управления 402, 404 и 406 включают графику и текст, чтобы показать пользователю предполагаемую для использования конфигурацию соответствующего элемента управления.

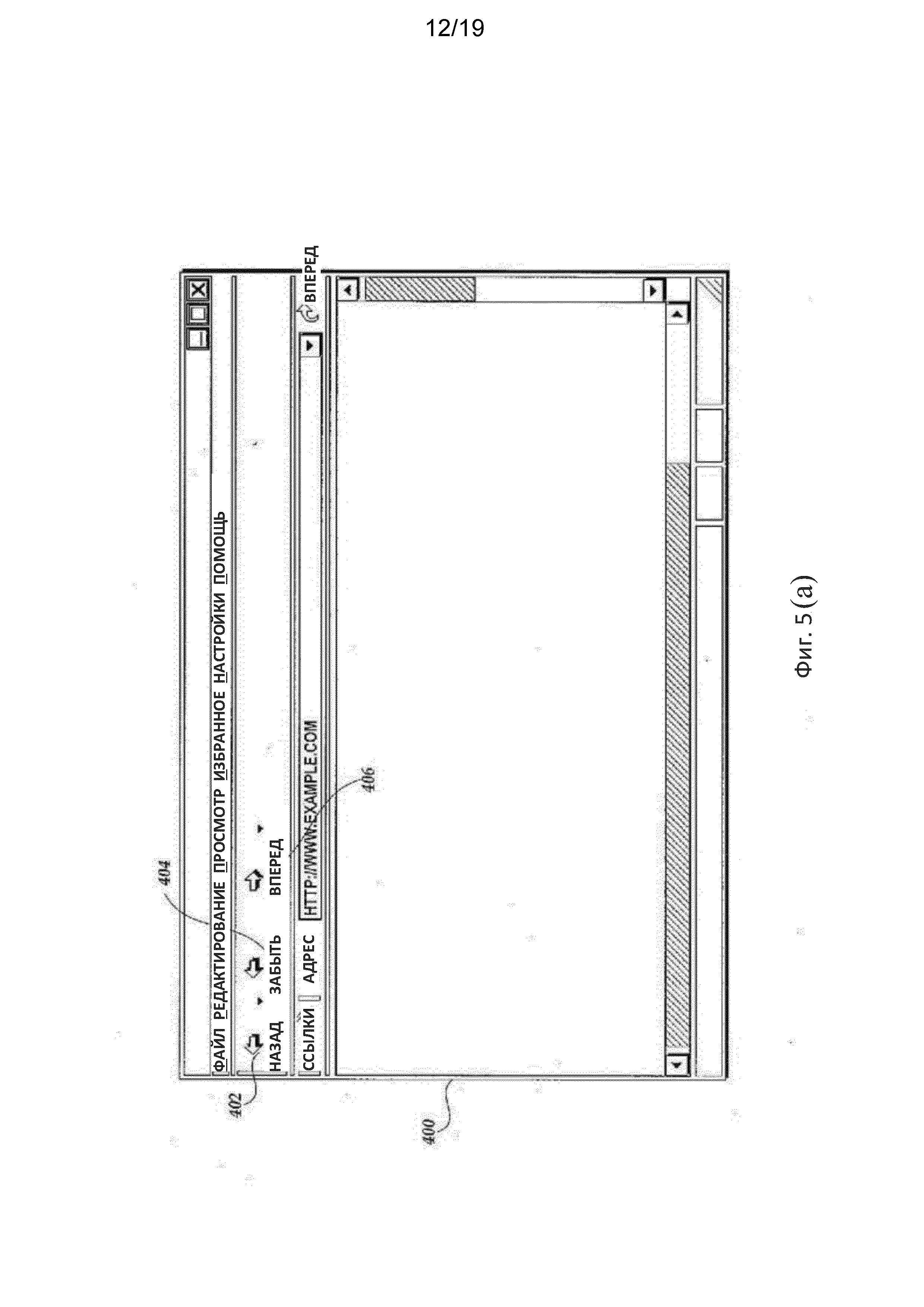

[57] Согласно фиг. 5(b), в другом варианте воплощения пользовательский интерфейс 400, сгенерированный браузером 104, отображает совокупность элементов управления, которые предоставлены пользователям, как позволяющие осуществлять доступ к сетевому ресурсу. Совокупность элементов управления включает первый элемент управления 408, отражающий команду для осуществления доступа к ранее посещенному сетевому ресурсу без удаления какой-либо информации доступа браузера. Элементы управления также включают второй элемент управления 410, отражающий встроенную команду для удаления информации, связанной с текущим сетевым ресурсом, и осуществления доступа к ранее посещенному сетевому ресурсу. Как показано на фиг. 5 (b), первый и второй элементы управления 408, 410 объединены и расположены рядом и могут быть включены в единый, состоящий из нескольких частей элемент управления. Пользовательский интерфейс 400 также может включать дополнительный элемент управления 412, например, обычную кнопку перехода вперед для дополнительного навигационного управления для доступа к сетевому ресурсу в прямом направлении. Как показано на фиг. 5(b), элементы управления 408, 410 и 412 включают только графические элементы, чтобы показать пользователю предполагаемую для использования конфигурацию соответствующего элемента управления.

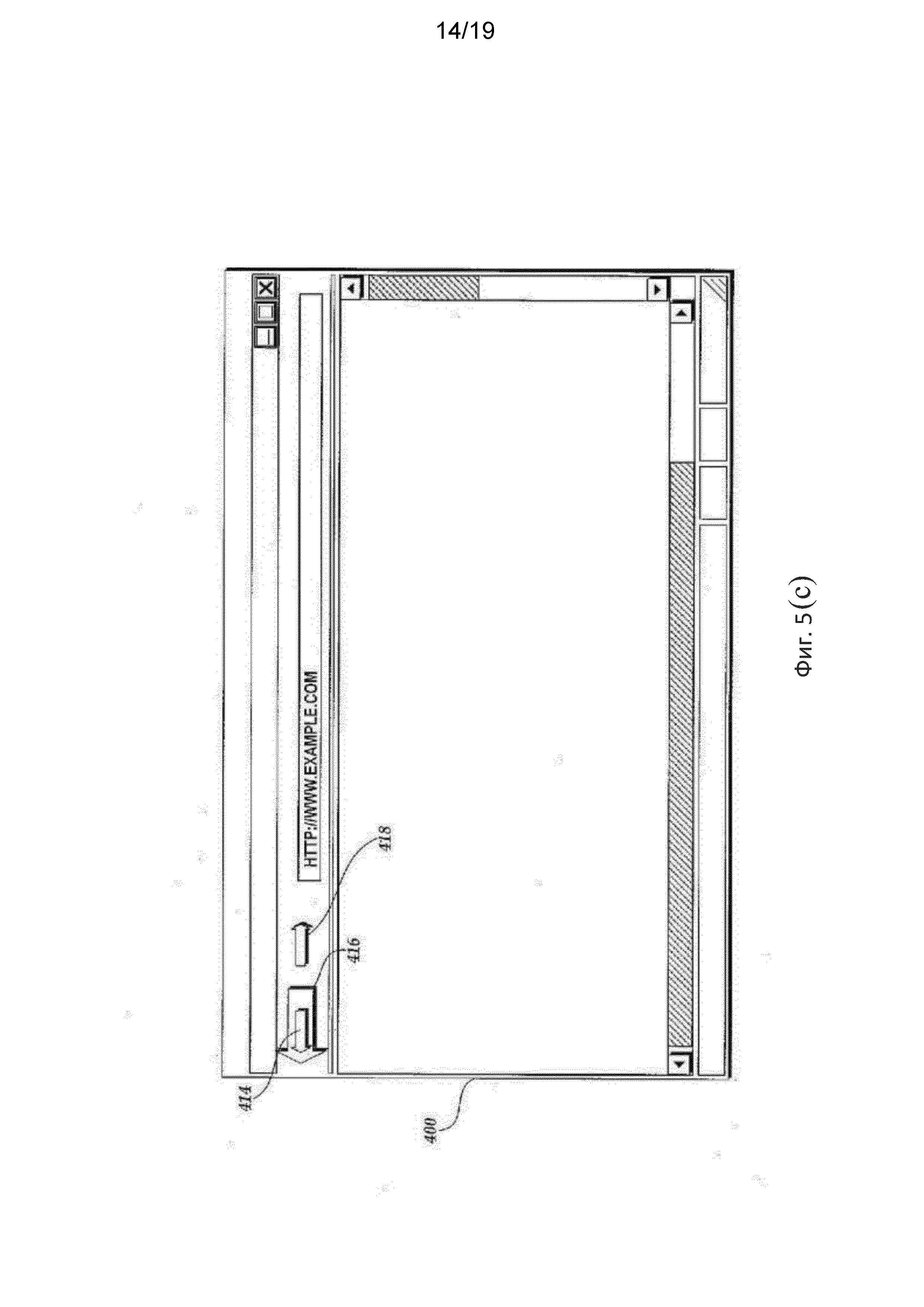

[58] Согласно фиг. 5(с), в другом варианте воплощения пользовательский интерфейс 400, генерируемый браузером 104, отображает совокупность элементов управления, которые предоставляются пользователям, как позволяющие осуществить доступ к сетевому ресурсу. Совокупность элементов управления включает первый элемент управления 414, отражающий команду для осуществления доступа к ранее посещенному сетевому ресурсу без удаления какой-либо информации доступа браузера. Элементы управления также включают второй элемент управления 416, отражающий встроенную команду для удаления информации, связанной с текущим сетевым ресурсом, и осуществления доступа к ранее посещенному сетевому ресурсу. В отличие от примеров по фиг. 5(а) и 5(b), в данном варианте воплощения первый элемент управления 414 накладывается на второй элемент управления 416. В этом варианте воплощения компонент интерфейса ввода данных 106 может определить, был ли выбран первый или второй элемент управления в зависимости от конкретного местоположения, выбранного пользователем. Дополнительно или альтернативно, компонент интерфейса ввода данных 106 может определить, был ли выбран первый или второй элемент управления в соответствии со временем выбора любой части комбинированной пиктограммы. Пользовательский интерфейс 400 также может включать дополнительный элемент управления 418, например, кнопку перехода вперед, для дополнительного навигационного управления. Как показано на фиг. 5(с), элементы управления 414, 416 и 418 включают только графические элементы, без связанного с ними текста, чтобы показать пользователю предполагаемую для использования конфигурацию соответствующего элемента управления.

[59] Согласно фиг. 5(d), в дополнительном варианте воплощения пользовательский интерфейс 400, генерируемый браузером 104, отображает совокупность элементов управления, которые предоставляются пользователям, как позволяющие осуществить доступ к сетевому ресурсу. Совокупность элементов управления включает первый элемент управления 420, отражающий команду для осуществления доступа к ранее посещенному сетевому ресурсу без удаления какой-либо информации доступа браузера. Элементы управления также включают второй элемент управления 422, отражающий встроенную команду для удаления информации, связанной с текущим сетевым ресурсом, и осуществления доступа к ранее посещенному сетевому ресурсу. В отличие от примеров по фиг. 5(а)-5(с), в этом варианте воплощения второй элемент управления 422 расположен в другом месте пользовательского интерфейса 400. Пользовательский интерфейс 400 также может включать дополнительный элемент управления 424, например, кнопку перехода вперед, для дополнительного навигационного управления. Как показано на фиг. 5(d), элементы управления 420 и 424 включают только графические элементы, без связанного с ними текста, чтобы показать пользователю предполагаемую для использования конфигурацию соответствующего элемента управления. Элемент управления 422 включает как графические элементы, так и соответствующий им текст.

[60] Согласно фиг. 5(е), в дополнительном варианте воплощения пользовательский интерфейс 400, генерируемый браузером 104, отображает совокупность элементов управления, которые предоставляются пользователям, как позволяющие осуществить доступ к сетевому ресурсу. Совокупность элементов управления включает первый элемент управления 426, отражающий команду для осуществления доступа к ранее посещенному сетевому ресурсу без удаления какой-либо информации доступа браузера, и дополнительный элемент управления 428 для дополнительного навигационного управления. Элементы управления также включают третий элемент управления 430, отражающий встроенную команду для удаления информации, связанной с текущим сетевым ресурсом, и осуществления доступа к ранее посещенному сетевому ресурсу. В отличие от примеров по фиг. 5(а)-5(с), в данном варианте воплощения дополнительный элемент управления 430 расположен в другом месте пользовательского интерфейса 400 и связан с конкретными вкладками 432 экрана. Как показано на фиг. 5(е), дополнительный элемент управления 430 отображается на каждой вкладке 432, которая генерируется браузером 104. Кроме того, элементы управления 426-430 включают только графические элементы, чтобы показать пользователю предполагаемую для использования конфигурацию соответствующего элемента управления. В некоторых вариантах воплощения элемент управления 430 может быть выполнен с возможностью удаления информации доступа, связанной со всеми сетевыми ресурсами, посещаемыми в то время, как пользователь просматривает связанную вкладку 432, а не удаления информации доступа, связанной только с посещаемым в данный момент сетевым ресурсом. В таком варианте воплощения при удалении информации доступа вкладка 432 может быть закрыта и браузер, затем, отображает сетевой ресурс второй вкладки или может быть открыта новая вкладка и предопределенный сетевой ресурс (например, домашняя страница пользователя). Подобно вариантам воплощения, в которых элемент управления 430 удаляет информацию доступа, связанную со всеми сетевыми ресурсами, к которым осуществляется доступ в то время, как пользователь просматривает связанную вкладку, браузер может быть настроен с помощью встроенной команды для закрытия (например, выхода) приложения браузера и удаления информации доступа, связанной со всеми сетевыми ресурсами, доступными в то время, как пользователь просматривает любые вкладки, в то время, как будет открыто приложение браузера. Такая команда может быть отображена пользователю в пункте меню или пиктограмме браузера аналогично элементам управления 430.

[61] Согласно фиг. 5(f), в варианте воплощения, в котором некоторая часть пользовательского интерфейса 400 может соответствовать сенсорному интерфейсу, браузер 104 может использовать физические сенсорные жесты или движения, чтобы получить данные ввода, указывающие на выбор встроенной команды. Как показано на фиг. 5(f), пользовательский интерфейс 400 не обязательно содержит любые пиктограммы или элементы управления, которые отображаются пользователям как позволяющие осуществлять доступ к сетевому ресурсу, например, элементы управления, показанные на фиг. 5(а)-5(е). В альтернативных вариантах воплощения, однако, один или более элементов управления могут быть предоставляться или отображаться в сочетании с этим вариантом воплощения. Например, корпус клиентского вычислительного устройства может включать физическую кнопку (не показана) и/или элемент управления может быть отображен с помощью сенсорного интерфейса (не показан), чтобы позволить пользователю инициировать встроенную команду (например, активировать встроенную команду нажатием кнопки или щелком по значку). Для целей иллюстративного варианта воплощения пользовательский интерфейс 400 может быть разделен на несколько подобластей 434, 436 и 438, в которых ввод от прикосновения может соответствовать различным командам. Например, подобласть 434 может быть настроена таким образом, что любое прикосновение продолжительностью более пяти секунд может соответствовать команде осуществления доступа к ранее посещенному сетевому ресурсу без удаления информации доступа браузера. Подобласть 436 может быть настроена таким образом, что любое прикосновение/ввод данных продолжительностью более десяти секунд может соответствовать встроенной команде удаления информации, связанной с текущим сетевым ресурсом и осуществления доступа к ранее посещенному сетевому ресурсу. В дополнительном варианте воплощения подобласть 438 может быть также выполнена с возможностью приема пользовательских жестов или маршрутов (как показано в поз. 440), которые могут быть интерпретированы компонентом интерфейса ввода данных 106 как указывающие на одну или несколько команд, таких как встроенная команда.

[62] В иллюстративном варианте воплощения поставщик сетевых услуг 118, например, поставщик поиска или рейтинговая служба, может контролировать, сколько раз конкретный сетевой ресурс подпадал под воздействие встроенной команды. Исходя из количества запусков встроенных команд (суммарно по количеству пользователей) или опасности, связанной с конкретной встроенной командой (при условии предоставления определенного типа метаданных или механизма обратной связи), сетевые ресурсы можно реализовать с применением различных способов минимизации последствий или уведомлений. В одном варианте воплощения поставщик сетевых услуг 118 может определить одно или более пороговых значений исходя из количества встроенных команд для определения, следует ли инициировать дополнительные действия или способы минимизации последствий. В одном примере поставщик сетевых услуг 118 может установить максимальное пороговое значение, превышение которого приводит к установлению связи поставщика сетевых услуг 118 с соответствующим поставщиком контента 110. В другом примере поставщик сетевых услуг может изменить внешний вид URL-адреса, или других сетевых идентификаторов, которые позволяют поставщику сетевых услуг 118 идентифицировать сетевые ресурсы, для которых чаще применяется встроенная команда. Например, если в общей сложности двадцать тысяч пользователей просмотрели определенный сетевой ресурс и десять тысяч из этих пользователей после доступа к нему использовали встроенную команду, сетевой поставщик услуг может изменить цвет URL-адреса на более выделяющийся цвет (например, красный, оранжевый, неоновый и т.д.). В еще одном примере, если тот или иной поставщик сетевых услуг 118 имеет финансовые отношения с различными поставщиками контента 110, поставщик сетевых услуг 118 может инициировать изменение финансового возмещения, выплачиваемого одному или более поставщикам контента 110, исходя из количества встроенных команд или опасности, связанной с одной или более встроенными командами.

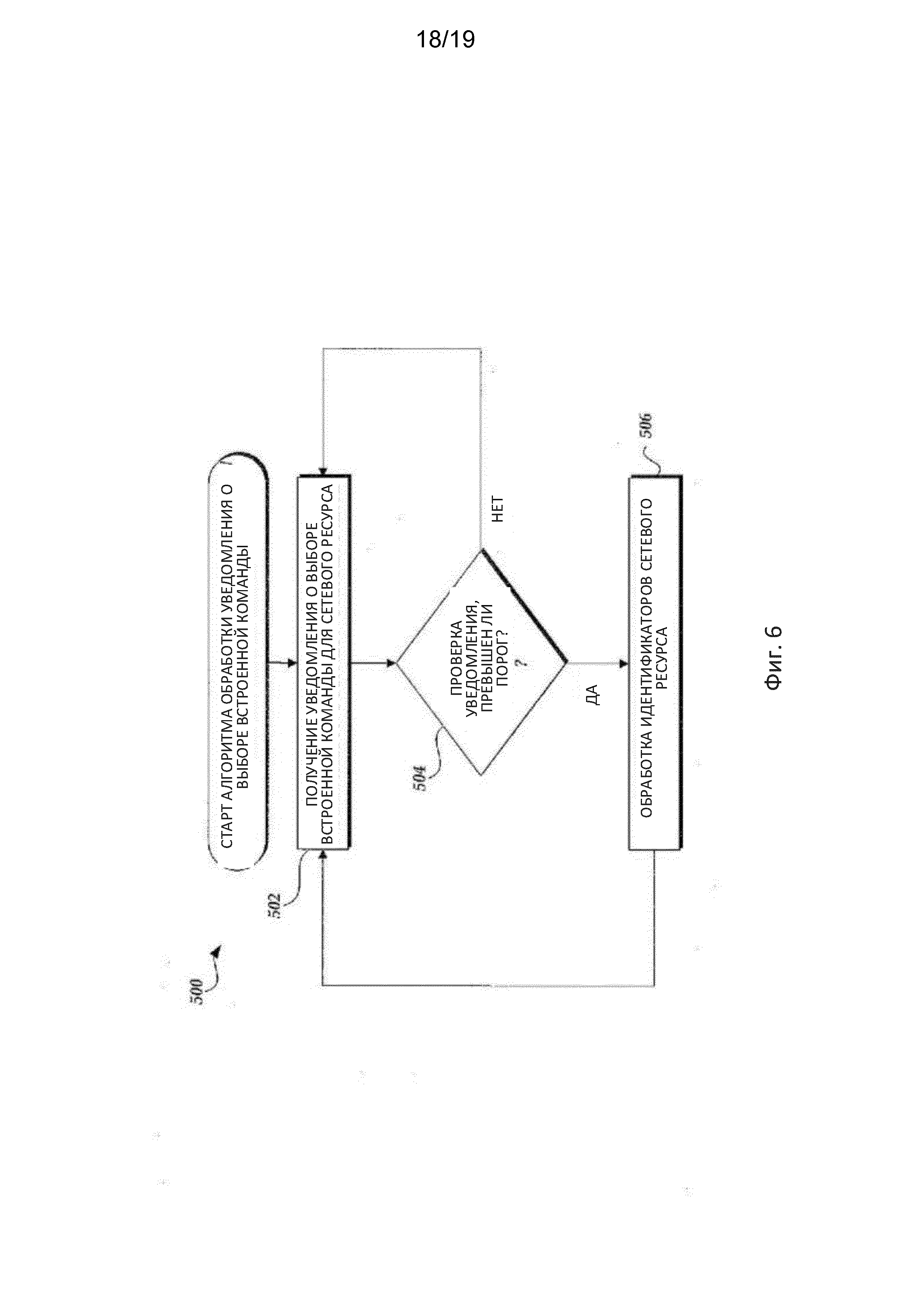

[63] В соответствии с фиг. 6 будет описана процедура обработки встроенной команды 500, реализуемая поставщиком сетевых услуг 118 для обработки уведомлений о выборе встроенной команды для удаления информации, связанной с текущим сетевым ресурсом, и осуществления доступа к ранее посещенному сетевому ресурсу. Процедура 500 описывает вариант воплощения, в котором поставщик сетевых услуг 118 реализует различные пороговые значения, касающиеся совокупности возможных уведомлений, которые могут повлиять на то, как сетевые идентификаторы впоследствии будут представлены пользователям.

[64] В блоке 502 поставщик сетевых услуг 118 получает уведомление об инициации встроенной команды для удаления информации, связанной с текущим сетевым ресурсом, и осуществления доступа к ранее посещенному сетевому ресурсу. Уведомление может быть передано браузером 104 или доступным по сети поставщиком вычислений 120, как описано ранее. В качестве иллюстрации, уведомление может включать идентификацию идентификаторов сетевых ресурсов (например, URL-адреса), для которых применяется встроенная команда. Кроме того, уведомление может включать дополнительную информацию о приложении браузера 104 или пользователе, включая дополнительные комментарии или пояснения, предоставляемые пользователю.

[65] В блоке принятия решения 504 проводится проверка уведомления, чтобы определить, превышено ли для конкретного сетевого ресурса одно или более пороговых значений. В одном варианте воплощения одно или более пороговых значений могут соответствовать общему количеству полученных встроенных команд в течение определенного периода времени. В другом варианте воплощения одно или более пороговых значений могут соответствовать максимальному уровню опасности, который не может быть превышен. Если одно или более пороговых значений не были превышены, процедура 500 возвращается к блоку 502 для ожидания поступления любых потенциально возможных уведомлений от браузера.

[66] Кроме того, если один или более порогов было превышено, то в блоке 506 поставщик сетевых услуг 118 обрабатывает один или более идентификаторов сетевого ресурса при превышении порога. В одном варианте воплощения поставщик сетевых услуг 118 может изменить внешний вид URL-адресов, или других сетевых идентификаторов, связанных с конкретными сетевыми ресурсами, например, с помощью инструкций, предоставляемых поставщикам контента 110 или браузерам 104. Иллюстративный экран изменения внешнего вида идентификаторов сетевого ресурса описан со ссылкой на фиг. 7. В других вариантах воплощения изменение идентификаторов ресурса может соответствовать смене внешнего вида идентификатора ресурса, отображаемого как часть извлеченного сетевого ресурса, например, цвета символов, размера и тому подобное. В других вариантах воплощения поставщик сетевых услуг может инициировать изменение различных процедур или критериев, которые могут повлиять на выбор определенных сетевых ресурсов, или привлечь или информировать различных провайдеров 110 контента для выполнения этого. Например, поставщик сетевых услуг 118 может инициировать выбор сетевого идентификатора для предоставления предупреждающего сообщения (например, ″Большое количество пользователей удалило информацию доступа по этому сетевому ресурсу из своей истории посещенных страниц. Вы уверены, что хотите выбрать эту ссылку?″). В еще одном варианте воплощения поставщик сетевых услуг 118 может инициировать или информировать различных поставщиков контента 110 о необходимости удалить один или более идентификаторов, соответствующих конкретным сетевым ресурсам. Процедура 500 возвращается к блоку 502 для ожидания любых потенциальных уведомлений от браузеров.