Результат интеллектуальной деятельности: СИСТЕМА И СПОСОБ АНАЛИЗА СОБЫТИЙ ЗАПУСКА ФАЙЛОВ ДЛЯ ОПРЕДЕЛЕНИЯ РЕЙТИНГА ИХ БЕЗОПАСНОСТИ

Вид РИД

Изобретение

Область техники

Изобретение относится к области защиты от компьютерных угроз, а именно к системам и способам анализа событий запуска файлов для определения рейтинга их безопасности.

Уровень техники

В условиях повсеместного использования компьютерных устройств, таких как стационарные и мобильные персональные компьютеры, мобильные телефоны, широкое распространение получили различные виды компьютерных угроз. Примерами компьютерных угроз могут служить сетевые черви, троянские программы и компьютерные вирусы.

Одним из наиболее эффективных способов противодействия компьютерным угрозам является использование антивирусного программного обеспечения - программного пакета, предназначенного для удаления из операционной системы компьютерного устройства вредоносных (или потенциально вредоносных) объектов. В качестве способов обнаружения вредоносных объектов антивирусные программы используют различные подходы, примерами которых могут быть анализ по базе данных сигнатур известных вредоносных объектов, а также эвристический анализ, в котором вредоносность объекта определяется с некоторой долей вероятности по ряду признаков и правил.

Одним из признаков, присущих вредоносным объектам, является самостоятельный, без ведома пользователя, запуск в компьютерной системе. ачастую такой запуск следует за автоматическим (не требующим подтверждения) скачиванием вредоносного объекта с посещаемого пользователем интернет-сайта. Такой способ запуска вредоносного объекта известен в области техники под названием «drive-by download».

В области техники существуют решения, предназначенные для мониторинга событий в операционной системе с целью проведения анализа для определения вредоносности тех объектов, попытка запуска которых осуществляется.

Так, патент US 7467409 описывает систему, предназначенную для определения безопасности файлов, передаваемых на компьютерное устройство посредством клиентских приложений, таких как клиенты электронной почты, программы мгновенного обмена сообщениями или браузеры. Работа системы основана на использовании общего для всех клиентов интерфейса, с помощью которого для проверки получаемых файлов могут вызываться программы, предназначенные для обеспечения компьютерной безопасности (например, антивирусные приложения).

Указанный подход реализован в технологии Attachment Manager - встроенного в операционную систему Windows (начиная с версии ХР SP2) средства, предназначенного для защиты от небезопасных файлов, скачиваемых из сети Интернет, а также от небезопасных вложений в получаемых электронных письмах. Если Attachment Manager устанавливает, что файл вложения не является безопасным, то он может препятствовать открытию файла или предупреждать пользователя перед открытием файла. Безопасность файла определяется на основании следующих критериев: тип файла, тип используемого приложения, настройки безопасности для той области сети, из которой файл был скачан. Кроме того, настройками средства Attachment Manager можно активировать возможность уведомления зарегистрированного антивирусного приложения об открываемых пользователем файлах для их проверки. Средство Attachment Manager используют все приложения пакета Microsoft Office и большинство браузеров.

Однако при использовании указанного решения неизбежно возникновение задержки при запуске файла, связанной с тем, что для вызова антивирусного приложения и проведения последующей проверки необходимо некоторое количество времени.

Анализ предшествующего уровня техники и возможностей, которые появляются при комбинировании существующих решений в одной системе, позволяют получить новый результат, а именно систему и способ анализа событий запуска файлов для определения рейтинга их безопасности.

Раскрытие изобретения

Настоящее изобретение предназначено для определения рейтинга безопасности файлов.

Технический результат настоящего изобретения заключается в снижении времени антивирусной проверки за счет исключения из проверки файлов с высоким рейтингом безопасности, при этом рейтинг безопасности файла определяется путем проверки регистрации запуска файла.

Система исключения из антивирусной проверки файлов, полученных посредством клиентских приложений, которая содержит средство регистрации запуска, предназначенное для регистрации инициированного пользователем запуска, по меньшей мере, одного файла и передачи информации, по меньшей мере, об одном файле, запуск которого зарегистрирован, средству мониторинга событий; средство мониторинга событий, предназначенное для мониторинга событий в операционной системе, в том числе и событий запуска файлов; сравнения информации, по меньшей мере, об одном запущенном в операционной системе файле с информацией, по меньшей мере, об одном файле, запуск которого зарегистрирован средством регистрации запуска; уменьшения рейтинга безопасности файла в базе данных рейтинга файлов, если информация о регистрации его запуска не поступала от средства регистрации запуска; увеличения рейтинга безопасности файла в базе данных рейтинга файлов, если информация о регистрации его запуска поступила от средства регистрации запуска; базу данных рейтинга файлов, предназначенную для хранения рейтинга безопасности, по крайней мере, одного файла; антивирусную систему, связанную с базой данных рейтинга файлов и предназначенную для исключения из антивирусной проверки файлов, рейтинг безопасности которых превышает заданное пороговое значение.

В частном случае реализации системы клиентскими приложениями являются клиенты электронной почты, программы мгновенного обмена сообщениями или браузеры.

В другом частном случае реализации системы база данных рейтинга файлов является общей для множества компьютерных устройств, на которых установлены системы определения рейтинга безопасности файлов, и хранит информацию о файлах, содержащихся на каждом из компьютерных устройств.

Еще в одном частном случае реализации системы значение изменения рейтинга безопасности файла зависит от типа и размера файла.

В другом частном случае реализации системы к информации, сравнение которой производит средство мониторинга событий, относится уникальный идентификатор, по меньшей мере, одного файла.

Еще в одном частном случае реализации системы уникальным идентификатором файла является его хеш-сумма.

В другом частном случае реализации системы уникальным идентификатором файла является путь к файлу и его имя.

Еще в одном частном случае реализации системы средство мониторинга событий может назначать рейтинг безопасности файла, если информация о нем не содержится в базе данных рейтинга файлов.

В другом частном случае реализации системы рейтинг безопасности файлов выражен в абсолютном численном значении.

Еще в одном частном случае реализации системы рейтинг безопасности файлов выражен в категориях безопасности файлов.

В другом частном случае реализации системы антивирусная система на основании рейтинга файла определяет, является ли он вредоносным.

Еще в одном частном случае реализации системы функции средства мониторинга событий выполняет антивирусная система.

Способ исключения из антивирусной проверки файлов, полученных посредством клиентских приложений, в котором: назначают рейтинг безопасности, по меньшей мере, одному файлу; регистрируют инициированный пользователем запуск, по меньшей мере, одного файла; производят мониторинг событий в операционной системе, в том числе и событий запуска файлов; сравнивают информацию, по меньшей мере, об одном запущенном в операционной системе файле с информацией, по меньшей мере, об одном файле, запуск которого зарегистрирован; уменьшают рейтинг безопасности файла, если информация о регистрации его запуска отсутствует, либо увеличивают рейтинг безопасности файла, если информация о регистрации его запуска присутствует; исключают из антивирусной проверки файлы, рейтинг безопасности которых превышает заданное пороговое значение.

В частном случае реализации способа назначают и изменяют рейтинг безопасности файлов, содержащихся на множестве компьютерных устройств.

В другом частном случае реализации способа значение изменения рейтинга безопасности файла зависит от типа и размера файла.

Еще в одном частном случае реализации способа к сравниваемой информации относится уникальный идентификатор, по меньшей мере, одного файла.

В другом частном случае реализации способа уникальным идентификатором файла является его хеш-сумма.

Еще в одном частном случае реализации способа уникальным идентификатором файла является путь к файлу и его имя.

В другом частном случае реализации способа на основании рейтинга файла определяют, является ли он вредоносным.

Еще в одном частном случае реализации способа рейтинг безопасности файлов выражен в абсолютном численном значении.

В другом частном случае реализации способа рейтинг безопасности файлов выражен в категориях безопасности файлов.

Краткое описание чертежей

Дополнительные цели, признаки и преимущества настоящего изобретения будут очевидными из прочтения последующего описания осуществления изобретения со ссылкой на прилагаемые чертежи, на которых:

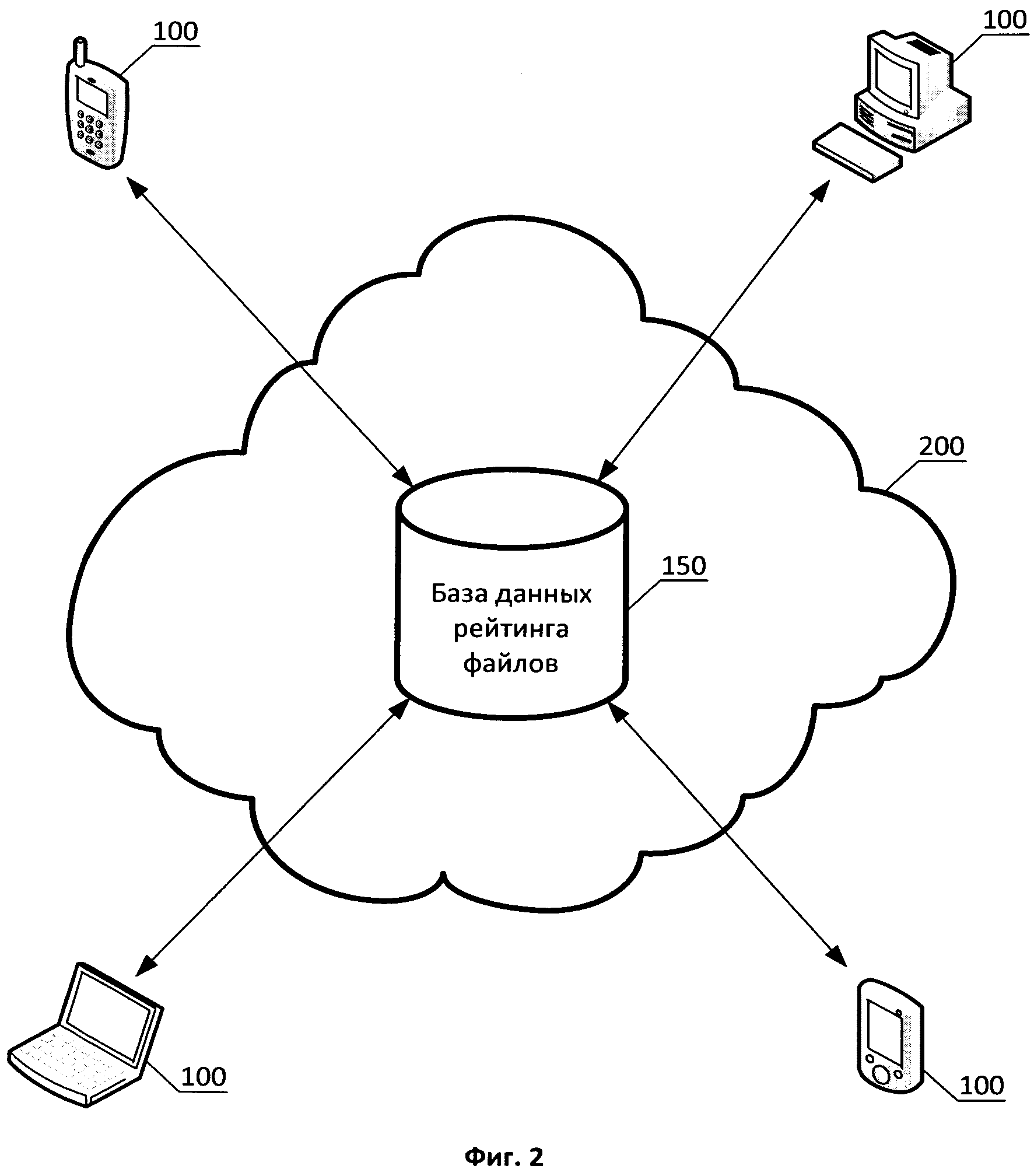

Фиг.1 показывает структурную схему системы определения рейтинга безопасности файлов;

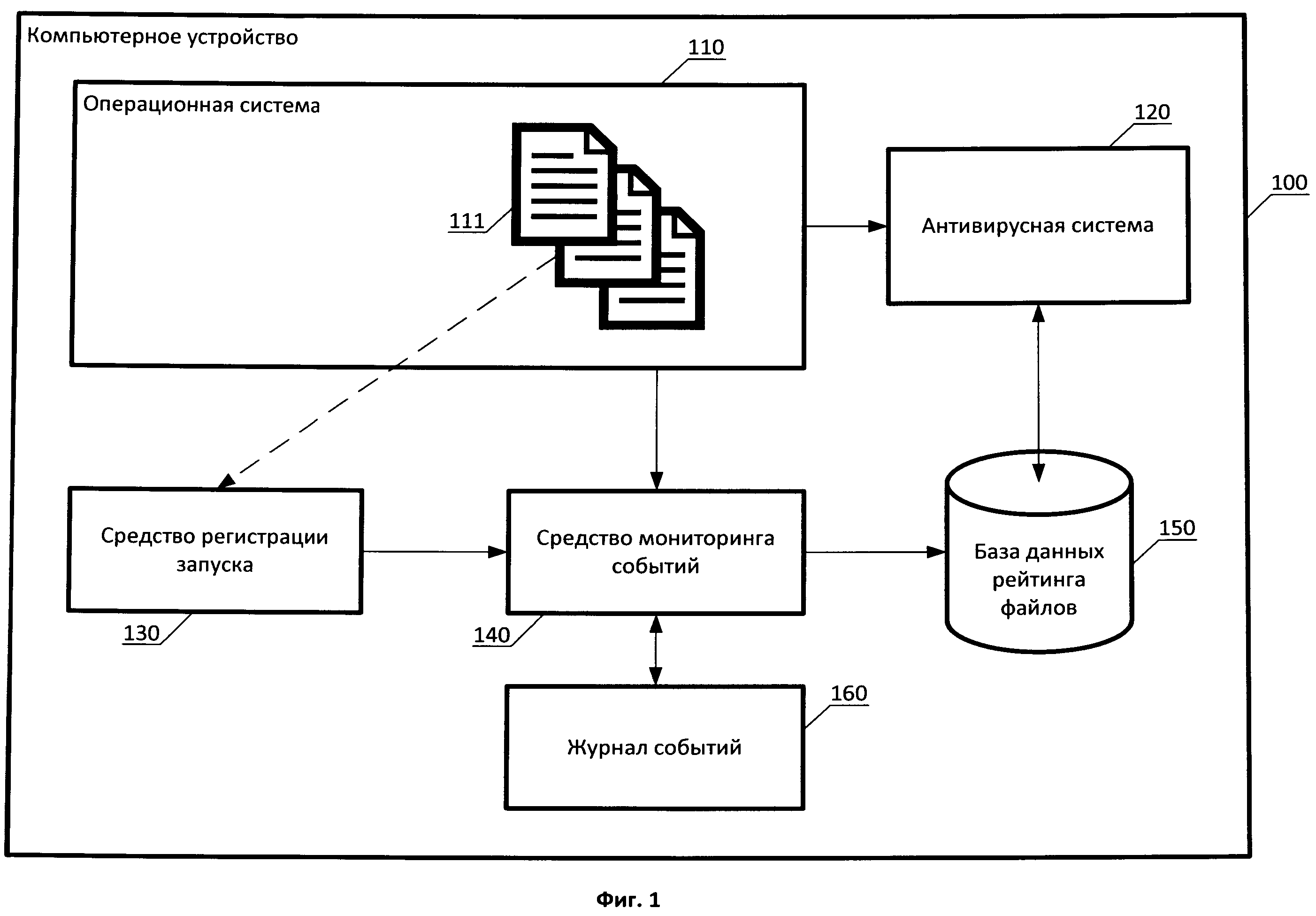

Фиг.2 показывает частный случай реализации системы определения рейтинга безопасности файлов;

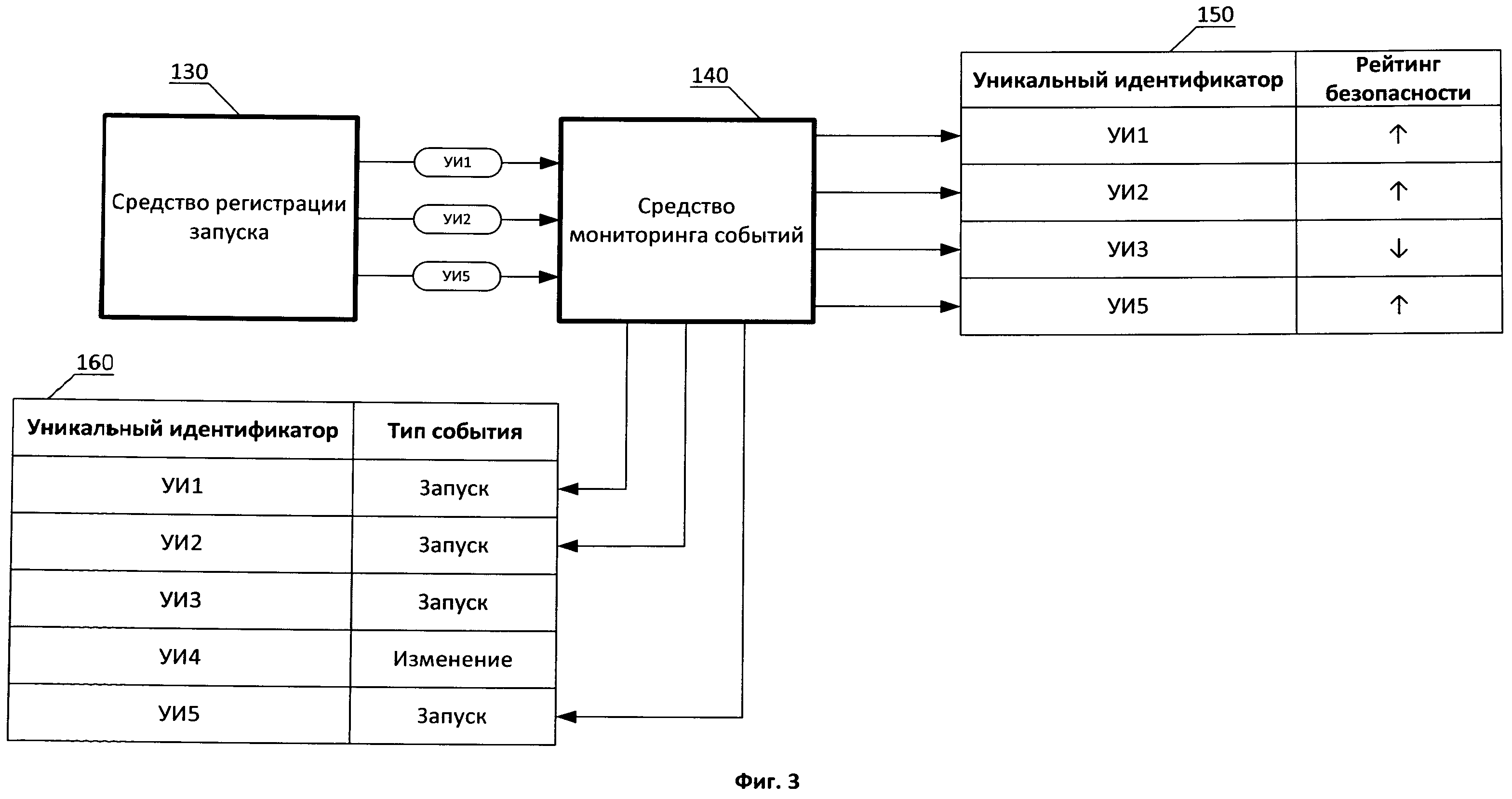

Фиг.3 показывает пример взаимодействия средства регистрации запуска, средства мониторинга событий, журнала событий и базы данных рейтинга файлов;

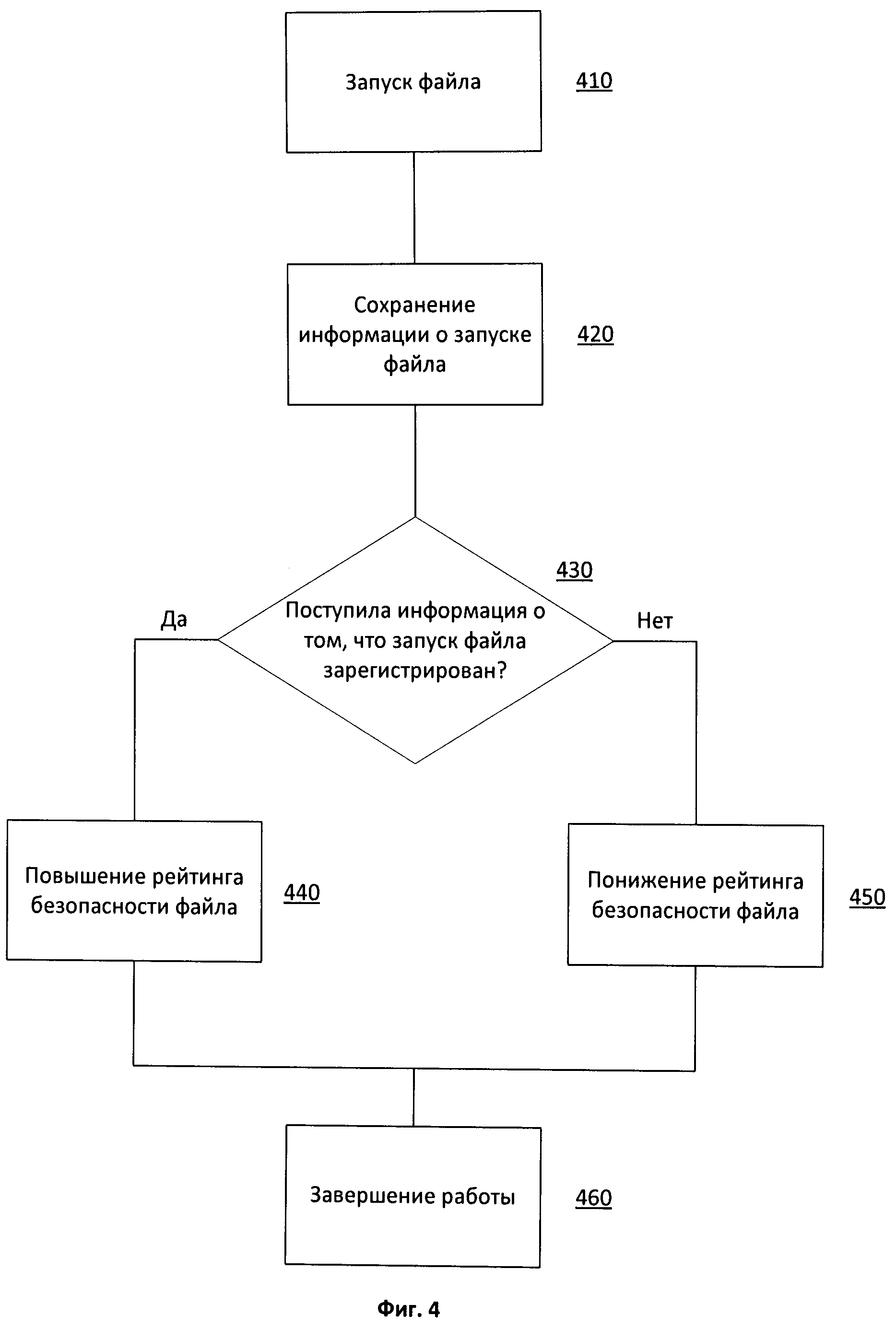

Фиг.4 показывает алгоритм работы системы определения рейтинга безопасности файлов;

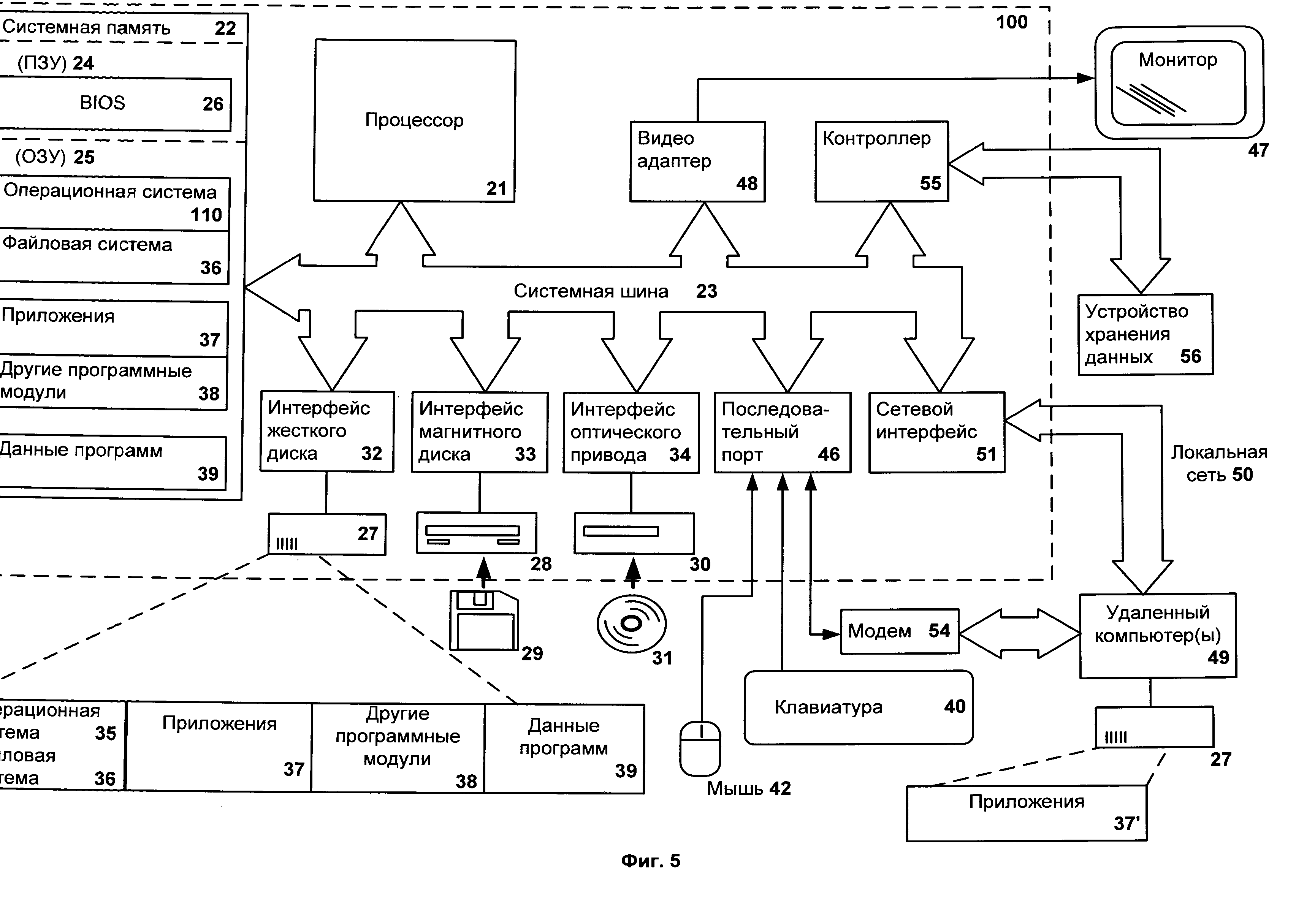

Фиг.5 показывает пример компьютерной системы общего назначения.

Хотя изобретение может иметь различные модификации и альтернативные формы, характерные признаки, показанные в качестве примера на чертежах, будут описаны подробно. Следует понимать, однако, что цель описания заключается не в ограничении изобретения конкретным его воплощением. Наоборот, целью описания является охват всех изменений, модификаций, входящих в рамки данного изобретения, как это определено в приложенной формуле.

Описание вариантов осуществления изобретения

Объекты и признаки настоящего изобретения, способы для достижения этих объектов и признаков станут очевидными посредством отсылки к примерным вариантам осуществления. Однако настоящее изобретение не ограничивается примерными вариантами осуществления, раскрытыми ниже, оно может воплощаться в различных видах. Сущность, приведенная в описании, является ничем иным, как конкретными деталями, необходимыми для помощи специалисту в области техники в исчерпывающем понимании изобретения, и настоящее изобретение определяется в объеме приложенной формулы.

На Фиг.1 показана структурная схема системы определения рейтинга безопасности файлов в соответствии с одним из вариантов осуществления настоящего изобретения. Операционная система 110, установленная на компьютерном устройстве 100, содержит файлы 111. Антивирусная система 120 производит анализ операционной системы 110 с целью обнаружения вредоносных файлов. Обнаружение вредоносных файлов антивирусной системой 120 может производиться, например, при помощи сигнатурного или эвристического анализа. Одним из признаков, на основании которого антивирусная система относит тот или иной файл к категории вредоносных или безопасных, может быть рейтинг безопасности файла, который хранится в базе данных рейтинга файлов 150. Пример подхода к расчету рейтинга безопасности описан в патенте на полезную модель №101233 «Система ограничения прав доступа к ресурсам на основе расчета рейтинга опасности». Кроме рейтинга безопасности конкретного файла база данных 150 может содержать соответствующий идентификатор, однозначно идентифицирующий данный файл. Примером такого идентификатора может служить хеш-сумма файла. Другим примером идентификатора может служить путь к файлу и его имя. Сам рейтинг безопасности может быть выражен, например, в абсолютном численном значении или в значениях категорий безопасности файлов. Примером значений таких категорий могут быть: «вредоносный», «подозрительный», «неизвестный» и «безопасный». Соответственно, антивирусная система 120 при анализе файлов 111 операционной системы 110 относит тот или иной файл к определенной категории либо на основании значения категории файла с соответствующим идентификатором в базе данных 150, либо на основании сравнения численного значения рейтинга данного файла с заданным порогом.

Средство мониторинга событий 140 установлено таким образом, чтобы отслеживать все события в операционной системе 110. Примерами таких событий могут быть запуск, создание, изменение файлов 111, а также другие события, происходящие в операционной системе 110. Информацию обо всех событиях, произошедших в операционной системе 110, средство мониторинга событий 140 записывает в журнал событий 160. Примером информации, хранящейся в журнале событий 160, может быть уникальный идентификатор объекта события (например, хеш-сумма определенного файла 111), вид события (например, запуск данного файла 111) и время возникновения события.

Как было отмечено ранее, одним из признаков, присущих вредоносным файлам, является самостоятельный, без ведома пользователя, запуск в операционной системе 110. Средство регистрации запуска 130 предназначено для регистрации тех запусков файлов 111, которые были инициированы пользователем. В качестве средства регистрации запуска 130 в одном из вариантов реализации настоящего изобретения может выступать встроенное в операционную систему Windows средство Attachment Manager, о котором было рассказано выше. В данном варианте реализации изобретения средство 130 будет регистрировать инициированные пользователем запуски файлов 111, передаваемых на компьютерное устройство 100 посредством клиентских приложений, таких как клиенты электронной почты, программы мгновенного обмена сообщениями или браузеры.

Информацию о каждом зарегистрированном запуске файла 111 средство регистрации запуска 130 передает средству мониторинга событий 140. Данная информация может содержать уникальный идентификатор файла, запуск которого зарегистрирован (например, хеш-сумму), а также время зарегистрированного запуска. Для запуска каждого файла 111 средство мониторинга событий 140 производит проверку, поступала ли информация от средства регистрации запуска 130 о том, что запуск данного файла зарегистрирован. Проверка может производиться либо по факту запуска любого из файлов 111 в операционной системе 110, либо периодически, по истечении заданного периода времени, на основе сравнения информации, хранящейся в журнале событий 160, и информации, поступившей от средства регистрации запуска 130. Сравнение может производиться, например, путем сопоставления уникальных идентификаторов файлов 111, хранящихся в журнале событий 160 и содержащихся в поступившей от средства регистрации запуска 130 информации. Если в ходе проверки выяснится, что запуск определенного файла 111 не зарегистрирован средством регистрации запуска 130, то средство мониторинга запуска 140 может понизить рейтинг доверенности данного файла в базе данных рейтинга файлов 150. Напротив, если в ходе проверки выяснится, что запуск определенного файла зарегистрирован средством регистрации запуска 130, то средство мониторинга событий 140 может повысить рейтинг доверенности данного файла в базе данных рейтинга файлов 150.

Если информация о каком-либо из запущенных файлов 111 отсутствует в базе данных 150, то средство мониторинга событий 140 может назначать для данного файла повышенный или пониженный рейтинг по сравнению с заданным рейтингом по умолчанию.

В частном случае реализации настоящего изобретения все описанные выше функции средства мониторинга событий 160 может выполнять и сама антивирусная система 120. В этом случае антивирусная система 120 отслеживает все события в операционной системе 110, в число которых входит запуск файлов 111. Средство регистрации запуска 130 передает информацию о каждом зарегистрированном запуске файла антивирусной системе 120. Для запуска каждого файла 111 антивирусная система 120 производит проверку, поступала ли информация от средства регистрации запуска 130 о том, что запуск данного файла зарегистрирован. В зависимости от результатов проверки антивирусная система 120 производит изменение значения рейтинга безопасности указанного файла в базе данных рейтинга файлов 150.

Изменение рейтинга безопасности файла в базе данных 150 может осуществляться на заданное значение, если рейтинг выражен в абсолютном численном значении, либо может производиться присвоение другой категории безопасности файла.

Например, допустим, что рейтинг безопасности файлов выражен в абсолютном численном значении. Пусть максимальное значение рейтинга составляет сто единиц, а значение по умолчанию - пятьдесят единиц. То есть файл со значением рейтинга безопасности в сто единиц будет безусловно считаться безопасным, а файл с нулевым значением рейтинга безопасности - безусловно вредоносным. Для файлов, запуск которых не зарегистрирован, средство мониторинга событий 140 может понижать рейтинг на двадцать единиц. Для файлов, запуск которых зарегистрирован, средство мониторинга событий 140 может повышать рейтинг на двадцать единиц. Если информация о файле, запуск которого не зарегистрирован, не содержится в базе данных 150, то средство мониторинга событий 140 может изначально назначить для данного файла нулевой рейтинг безопасности. В этом случае запуск файла будет заблокирован антивирусной системой 120, так как файл будет признан вредоносным. В другом случае, если в базе данных 150 не содержится информация о файле, запуск которого зарегистрирован, то средство мониторинга событий 140 может изначально назначить для данного файла значение рейтинга безопасности в сто единиц. В этом случае антивирусная система 120 может не производить дальнейшую проверку файла, так как файл будет признан безопасным.

На Фиг.2 показан частный случай реализации системы определения рейтинга безопасности файлов. В данном частном случае реализации база данных рейтинга файлов 150 является общей для множества компьютерных устройств 100, на которых установлены системы определения рейтинга безопасности файлов. Таким образом, база данных 150 будет хранить информацию о файлах 111, содержащихся на каждом из компьютерных устройств 100. Рейтинг безопасности файлов 111 в базе данных 150 может быть изменен средством мониторинга событий 140, установленным на каждом компьютерном устройстве 100, и может быть использован антивирусной системой 120, установленной на каждом компьютерном устройстве 100, с целью обнаружения вредоносных файлов. Данный частный случай примечателен тем, что вредоносный файл может быть обнаружен и заблокирован антивирусной системой 120 на определенном компьютерном устройстве 100 еще до совершения подозрительных действий благодаря тому, что рейтинг данного файла был предварительно понижен средством мониторинга событий 140, используемым на другом компьютерном устройстве 100. Указанный подход может быть реализован путем установки базы данных рейтинга файлов 150 в облачной инфраструктуре 200, предназначенной для использования клиентскими компьютерными устройствами 100.

В другом частном варианте реализации настоящего изобретения возможно дифференцированное изменение рейтинга безопасности файлов в зависимости от их характеристик, таких как, например, тип или размер файла. Такой подход обусловлен тем, что содержание вредоносного кода, например, в исполняемом файле более вероятно по сравнению с аудиофайлом. Кроме того, размер большинства вредоносных файлов не превышает 300 кбайт. Таким образом, в рассматриваемом варианте реализации может быть задано, например, что при незарегистрированном запуске исполняемого файла его рейтинг безопасности должен быть понижен на тридцать единиц, а при незарегистрированном запуске аудиофайла - на десять единиц (если рейтинг безопасности файлов выражен в абсолютном численном значении).

На Фиг.3 показан пример взаимодействия средства регистрации запуска 130, средства мониторинга событий 140, журнала событий 160 и базы данных рейтинга файлов 150. Предположим, что журнал событий 160 содержит информацию о следующих событиях, произошедших в операционной системе 110: информацию о запусках файлов с уникальными идентификаторами «УИ1», «УИ2», «УИ3», «УИ5», а также информацию об изменении файла с уникальным идентификатором «УИ4». Предположим также, что от средства регистрации запуска 130 на средство мониторинга событий 140 поступает информация о том, что запуски файлов с уникальными идентификаторами «УИ1», «УИ2» и «УИ5» зарегистрированы. Путем сравнения уникальных идентификаторов файлов из поступившей от средства регистрации запуска 130 информации с идентификаторами запущенных файлов из хранимой в журнале событий 160 информации средство мониторинга событий 140 определяет, что запуск файла с идентификатором «УИ3» не зарегистрирован. На основании сравнения средство мониторинга событий 140 понижает рейтинг безопасности файла с идентификатором «УИ3», запуск которого не зарегистрирован, в базе данных рейтинга файлов 150. При этом рейтинг файлов с идентификаторами «УИ1», «УИ2» и «УИ5», запуск которых зарегистрирован, повышается средством мониторинга событий 140.

На Фиг.4 показан алгоритм работы системы определения рейтинга безопасности файлов. На этапе 410 происходит запуск файла 111 в операционной системе 110. На этапе 420 средство мониторинга событий 140 производит сохранение информации о запуске файла в журнале событий 160, после чего на этапе 430 проверяет, поступила ли информация о регистрации запуска данного файла от средства регистрации запуска 130. Если информация поступила, то средство мониторинга событий 140 на этапе 440 производит повышение рейтинга безопасности указанного файла в базе данных рейтинга файлов 150. Если информация не поступила, то средство мониторинга событий 140 на этапе 450 производит понижение рейтинга безопасности файла в базе данных рейтинга файлов 150. На этапе 450 система определения рейтинга безопасности файлов завершает свою работу.

На Фиг.5 показан пример компьютерной системы общего назначения, персональный компьютер или сервер 100, содержащий центральный процессор 21, системную память 22 и системную шину 23, которая содержит разные системные компоненты, в том числе память, связанную с центральным процессором 21. Системная шина 23 реализована, как любая известная из уровня техники шинная структура, содержащая в свою очередь память шины или контроллер памяти шины, периферийную шину и локальную шину, которая способна взаимодействовать с любой другой шинной архитектурой. Системная память содержит постоянное запоминающее устройство (ПЗУ) 24, память с произвольным доступом (ОЗУ) 25. Основная система ввода/вывода (BIOS) 26 содержит основные процедуры, которые обеспечивают передачу информации между элементами персонального компьютера 100, например, в момент загрузки операционной системы с использованием ПЗУ 24.

Персональный компьютер 100 в свою очередь содержит жесткий диск 27 для чтения и записи данных, привод магнитных дисков 28 для чтения и записи на сменные магнитные диски 29 и оптический привод 30 для чтения и записи на сменные оптические диски 31, такие как CD-ROM, DVD-ROM и иные оптические носители информации. Жесткий диск 27, привод магнитных дисков 28, оптический привод 30 соединены с системной шиной 23 через интерфейс жесткого диска 32, интерфейс магнитных дисков 33 и интерфейс оптического привода 34 соответственно. Приводы и соответствующие компьютерные носители информации представляют собой энергонезависимые средства хранения компьютерных инструкций, структур данных, программных модулей и прочих данных персонального компьютера 100.

Настоящее описание раскрывает реализацию системы, которая использует жесткий диск 27, сменный магнитный диск 29 и сменный оптический диск 31, но следует понимать, что возможно применение иных типов компьютерных носителей информации 56, которые способны хранить данные в доступной для чтения компьютером форме (твердотельные накопители, флеш карты памяти, цифровые диски, память с произвольным доступом (ОЗУ) и т.п.), которые подключены к системной шине 23 через контроллер 55.

Компьютер 100 имеет файловую систему 36, где хранится записанная операционная система 110, а также дополнительные программные приложения 37, другие программные модули 38 и данные программ 39. Пользователь имеет возможность вводить команды и информацию в персональный компьютер 100 посредством устройств ввода (клавиатуры 40, манипулятора «мышь» 42). Могут использоваться другие устройства ввода (не отображены): микрофон, джойстик, игровая консоль, сканнер и т.п. Подобные устройства ввода по своему обычаю подключают к компьютерной системе 100 через последовательный порт 46, который в свою очередь подсоединен к системной шине, но могут быть подключены иным способом, например при помощи параллельного порта, игрового порта или универсальной последовательной шины (USB). Монитор 47 или иной тип устройства отображения также подсоединен к системной шине 23 через интерфейс, такой как видеоадаптер 48. В дополнение к монитору 47 персональный компьютер может быть оснащен другими периферийными устройствами вывода (не отображены), например колонками, принтером и т.п.

Персональный компьютер 100 способен работать в сетевом окружении, при этом используется сетевое соединение с другим или несколькими удаленными компьютерами 49. Удаленный компьютер (или компьютеры) 49 являются такими же персональными компьютерами или серверами, которые имеют большинство или все упомянутые элементы, отмеченные ранее при описании существа персонального компьютера 100, представленного на Фиг.5. В вычислительной сети могут присутствовать также и другие устройства, например маршрутизаторы, сетевые станции, пиринговые устройства или иные сетевые узлы.

Сетевые соединения могут образовывать локальную вычислительную сеть (LAN) 50 и глобальную вычислительную сеть (WAN). Такие сети применяются в корпоративных компьютерных сетях, внутренних сетях компаний и, как правило, имеют доступ к сети Интернет. В LAN- или WAN-сетях персональный компьютер 100 подключен к локальной сети 50 через сетевой адаптер или сетевой интерфейс 51. При использовании сетей персональный компьютер 100 может использовать модем 54 или иные средства обеспечения связи с глобальной вычислительной сетью, такой как Интернет. Модем 54, который является внутренним или внешним устройством, подключен к системной шине 23 посредством последовательного порта 46. Следует уточнить, что сетевые соединения являются лишь примерными и не обязаны отображать точную конфигурацию сети, т.е. в действительности существуют иные способы установления соединения техническими средствами связи одного компьютера с другим.

В заключение следует отметить, что приведенные в описании сведения являются только примерами, которые не ограничивают объем настоящего изобретения, определенного формулой.