Результат интеллектуальной деятельности: ПЕРЕНОСИМОСТЬ И СОВМЕСТИМОСТЬ МЕДИЙНЫХ ДАННЫХ ДЛЯ РАЗЛИЧНЫХ ПЛАТФОРМ-АДРЕСАТОВ

Вид РИД

Изобретение

Уровень техники

Воспроизведение данного медийного файла на компьютерной системе, как правило, подразумевает наличие подходящей технической инфраструктуры, установленной на этой компьютерной системе. Например, такая техническая инфраструктура может включать в себя кодек для декодирования и визуализации файла на данной компьютерной системе. Управление подобной технической инфраструктурой может оказаться затруднительным и неподъемным особенно для технически неподготовленных пользователей. Иногда могут возникнуть трудности при нахождении места, установке и управлении конкретными кодеками. Без подходящей технической инфраструктуры воспроизведение медийных данных на данной компьютерной системе невозможно. Другой аспект состоит в том, что в вычислительных средах корпораций или предприятий администраторы могут блокировать индивидуальные компьютерные системы для предотвращения загрузки дополнительной технической инфраструктуры в эти системы со стороны пользователей. Следовательно, эти пользователи не смогут загрузить подходящий кодек, если даже у них имеется возможности для его размещения.

Сущность изобретения

Обеспечены средства и способы для обеспечения переносимости и совместимости медийных данных для различных платформ-адресатов. Эти средства могут принимать команды для запуска функции переносимости медийных данных и могут принимать исходные медийные данные в качестве входных данных для преобразования. Эти средства могут также принимать указание профильных настроек для задания способа преобразования исходных медийных данных с целью улучшения их переносимости на системы-адресаты для воспроизведения. Исходные медийные данные могут преобразовываться в соответствии с профильной настройкой с занесением преобразованных медийных данных в документ. Затем указанные средства могут передать этот документ в систему-адресат для воспроизведения.

Следует понимать, что вышеописанный предмет изобретения может быть реализован в виде устройства, управляемого компьютером, компьютерного процесса, вычислительной системы или в виде изделия, такого как считываемый компьютером носитель. Эти и различные другие признаки изобретения станут очевидными в результате прочтения последующего подробного описания и ознакомления с соответствующими чертежами.

В данном разделе предложен набор концепций в упрощенной форме, которые подробно описываются ниже в разделе «Подробное описание изобретения». Данный раздел не предназначен для идентификации ключевых или существенных признаков заявленного предмета изобретения, а также не предназначен для ограничения объема заявленного предмета изобретения. Кроме того, заявленный предмет изобретения не ограничивается вариантами реализации, которые устраняют какой-либо один или все недостатки, отмеченные в той или иной части этого описания.

Краткое описание чертежей

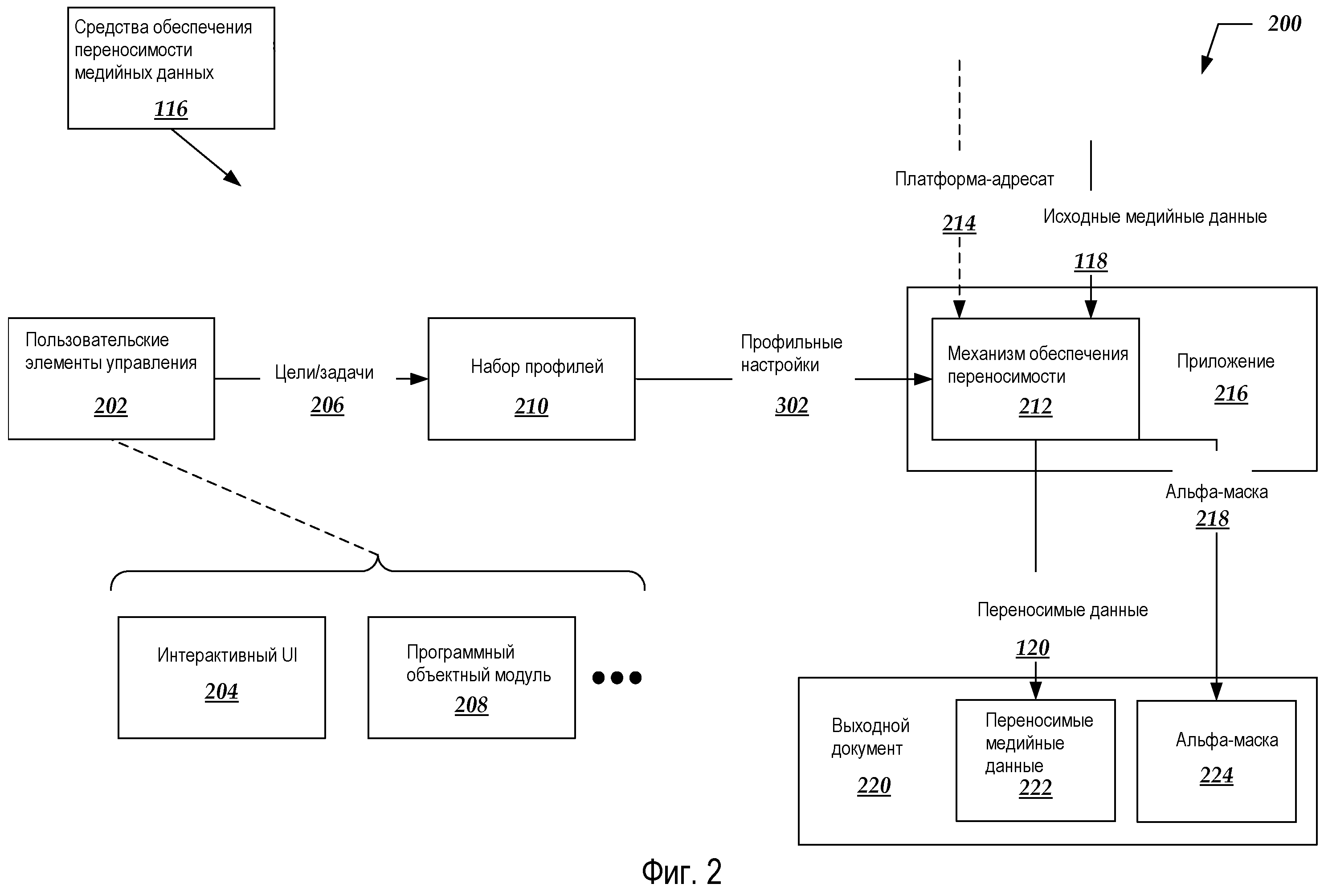

Фиг. 1 - комбинированная блок-схема, иллюстрирующая системы или операционные среды, подходящие для реализации переносимости и совместимости медийных данных для различных платформ-адресатов;

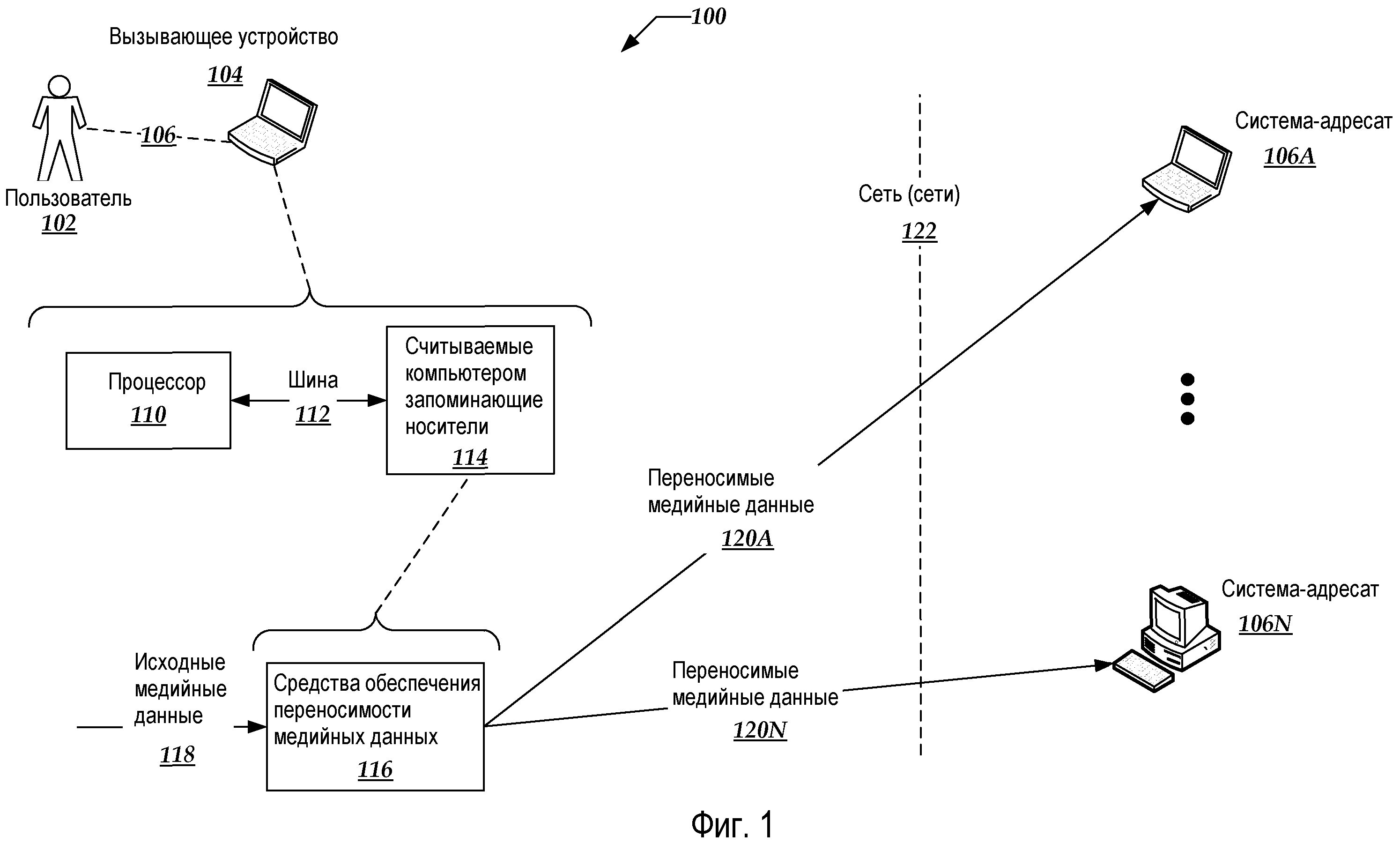

фиг. 2 - комбинированная блок-схема, иллюстрирующая компоненты и потоки данных, предоставляемые средствами обеспечения переносимости медийных данных;

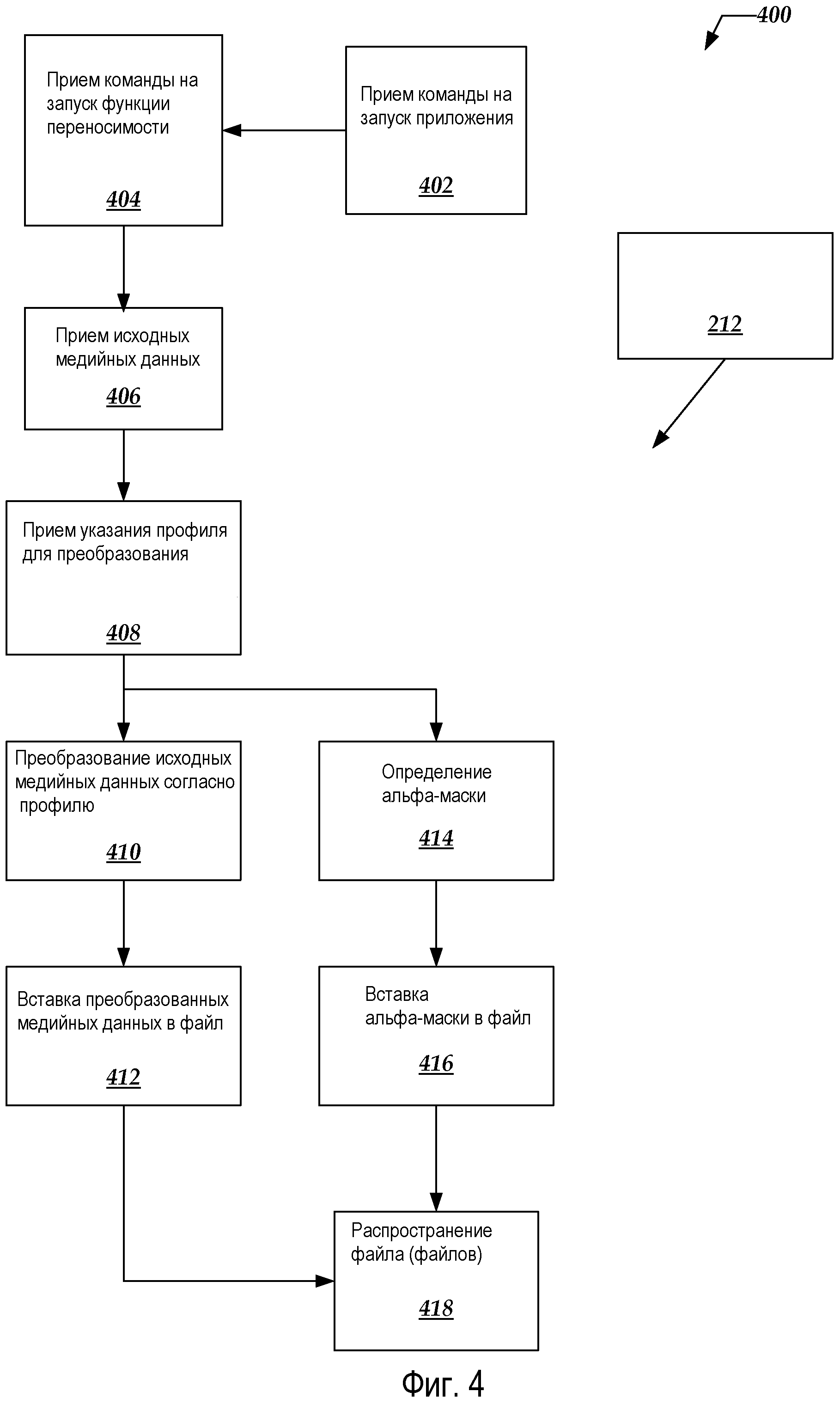

фиг. 3 - схема, где показаны примеры различных факторов, которые можно учитывать при установке профилей совместно с обеспечением переносимости и совместимости медийных данных для различных платформ-адресатов;

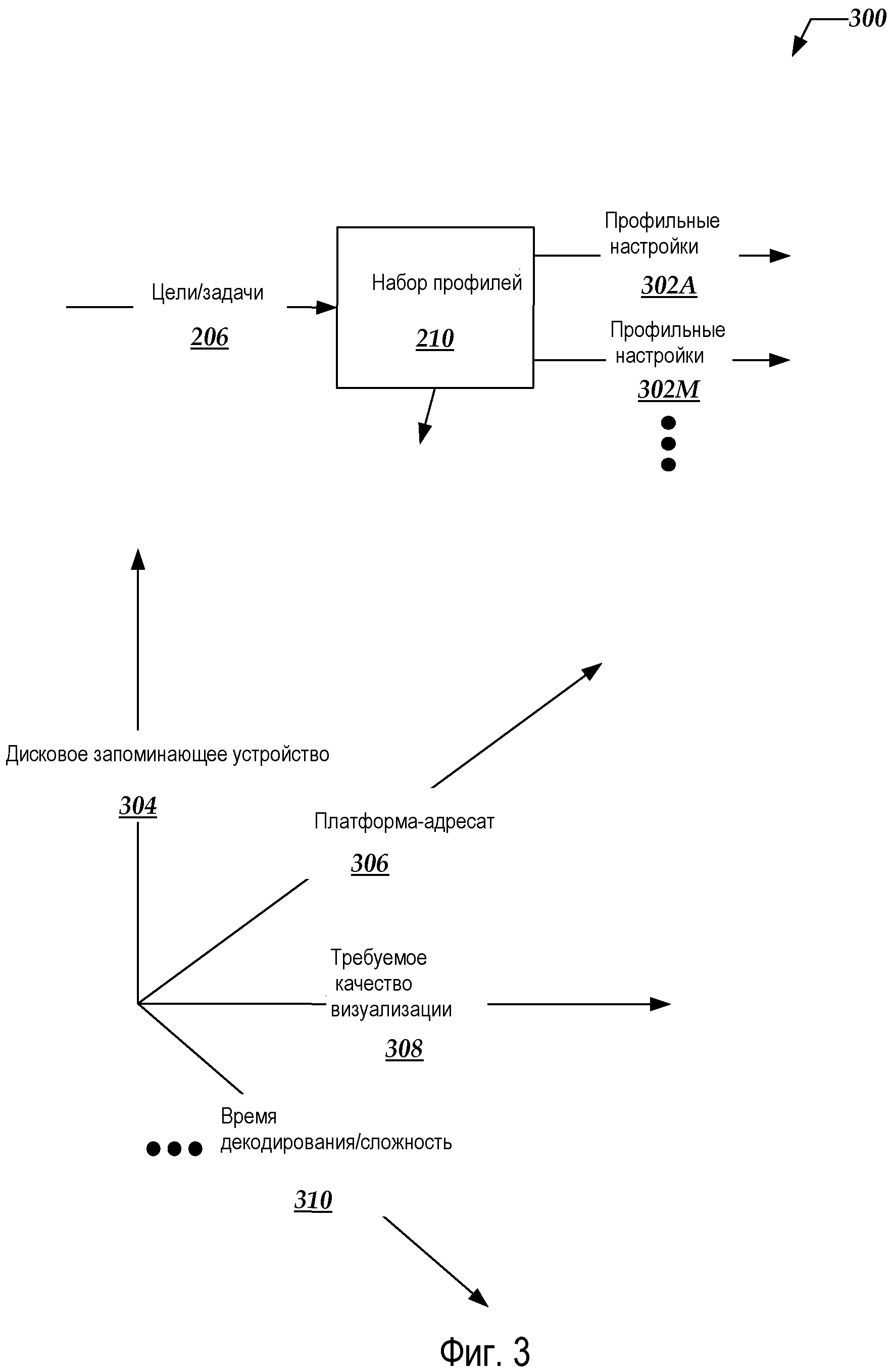

фиг. 4 - блок-схема, иллюстрирующая последовательности операций, связанных с обеспечением переносимости и совместимости медийных данных для различных платформ-адресатов.

Подробное описание изобретения

В последующем подробном описании предложены средства и способы для обеспечения переносимости и совместимости медийных данных для различных платформ-адресатов. Хотя описанный здесь предмет изобретения представляет общий контекст программных модулей, которые исполняются вместе с операционной системой и прикладными программами на компьютерной системе, специалистам в данной области техники очевидно, что могут быть реализованы другие варианты в сочетании с другими типами программных модулей. Обычно программные модули включают в себя стандартные программы, программы, компоненты, структуры данных, а также другие типы структур, которые выполняют конкретные задачи или реализуют конкретные типы абстрактных данных. Кроме того, специалистам в данной области техники очевидно, что описанный здесь предмет изобретения можно практически реализовать с помощью других конфигураций компьютерной системы, включая карманные устройства, микропроцессорные системы, электронные схемы на основе микропроцессоров или программируемые пользователем, миникомпьютеры, универсальные компьютеры и т.п.

В последующем подробном описании делаются ссылки на сопроводительные чертежи, которые являются частью описания и показывают на примерах конкретные варианты реализации изобретения. Обратимся теперь к чертежам, где одинаковые ссылочные позиции представляют одинаковые элементы на нескольких чертежах, при этом в данном описании предложены различные средства и способы для асинхронных обновлений базы данных, реализуемых между коллективными приложениями и утилитами поиска.

На фиг. 1 показаны системы или операционные среды, обозначенные в целом под ссылочной позицией 100, которые подходят для обеспечения переносимости и совместимости медийных данных для различных платформ-адресатов. Обратимся к фиг. 1, где с соответствующими пользовательскими устройствами 104 может взаимодействовать любое количество пользователей 102. Пользовательские устройства 104, сконфигурированные так, как здесь описано, дают возможность пользователям 102 создавать или редактировать документы, которые содержат мультимедийные данные, для их распространения на любое количество различных устройств 106A и 106N (устройства 106). Соответственно, без ограничения возможных вариантов реализации это описание может относиться к пользовательским устройствам 104, выступающим в качестве вызывающих устройств, а также может относиться к устройствам 106, выступающих в качестве устройств- или платформ-адресатов.

На фиг. 1 ссылочной позицией 108 обозначены взаимодействия между пользователями 102 и вызывающими устройствами 106A и 106N. В общем случае эти взаимодействия 108 могут представлять команды, выдаваемые пользователями на вызывающие устройства 104, ответные реакции на эти команды и т.п. совместно с обеспечением переносимости и совместимости медийных данных для различных платформ-адресатов, как здесь описано.

Рассмотрим более подробно пользовательские устройства 104, которые, как показано на фиг. 1, могут представлять любое количество указанных устройств. Вдобавок графические представления пользовательских устройств 104, показанных на фиг. 1, выбраны лишь для удобства иллюстрирования, а не как ограничение возможных вариантов реализации. В частности, пользовательские устройства 104 могут включать в себя, но не только, относительно стационарные настольные вычислительные системы; ноутбуки или другие относительно мобильные вычислительные системы; устройства беспроводной связи, такие как сотовые телефоны, смартфоны, персональные цифровые помощники (PDA) с возможностями беспроводной связи или иные аналогичные устройства связи.

Если более подробно, то пользовательские устройства 104 могут включать в себя один или несколько процессоров 110, которые могут иметь конкретный тип или архитектуру, выбранную для конкретных вариантов реализации в зависимости от ситуации. Процессор 110 может быть связан с одной или несколькими системами 112 шин, тип и/или архитектура которой выбрана так, чтобы обеспечить совместимость с процессором 110.

Пользовательские устройства 104 также могут включать в себя один или несколько экземпляров носителя или носителей 114, считываемых компьютером, которые соединены с системами 112 шин. Системы 112 шин позволяют процессорам 110 считывать код и/или данные из считываемых компьютером запоминающих носителей 114. Носители 114 могут представлять собой устройство в виде элементов памяти, которые реализованы с использованием любой подходящей технологии, включая, но не только, полупроводники, магнитные материалы, оптические средства или т.п. Носители 114 могут включать в себя компоненты памяти, будь то ОЗУ (RAM), ПЗУ (ROM), флэш-память или другие типы памяти, а также может представлять собой накопители на жестких дисках.

Запоминающие носители 114 могут включать в себя один или несколько модулей команд, которые при их загрузке в процессор и исполнении заставляют пользовательские устройства 104 выполнять различные способы, относящиеся к обеспечению переносимости и совместимости медийных данных для различных платформ-адресатов. Как подробно раскрыто в этом описании, указанные модули команд могут также обеспечить различные средства или способы, с помощью которых пользовательские устройства 104 могут обеспечить переносимость и совместимость медийных данных для различных платформ-адресатов с использованием компонент, потоков операций и структур данных, более подробно обсуждаемых ниже в этом описании. Например, запоминающие носители 114 могут включать в себя один или несколько программных модулей, которые реализуют функции средств 116 обеспечения переносимости медийных данных.

Если более подробно, то средства 116 обеспечения переносимости медийных данных могут принимать исходные медийные данные 118 в качестве входных данных. Примеры исходных медийных данных 118 могут включать в себя видео, аудио или их комбинации, которые вместе называют здесь мультимедийными данными. Как правило, вызывающие устройства 104 включают в себя какие-либо плееры или редакторы, подходящие для отображения и/или редактирования исходных медийных данных 118. Вдобавок вызывающие устройства 104 могут включать в себя специализированные средства для визуализации или манипулирования исходными медийными данными (например, утилиты с медийным кодером-декодером, или кодеки, или т.п.). Однако устройства-адресаты 106 могут как иметь, так и не иметь такие же медийные плееры или редакторы, как вызывающее устройство 104. Вдобавок устройства-адресаты 106 могут включать или не включать в себя кодеки, подходящие для визуализации исходных медийных данных 118. В случаях, когда исходные медийные данные должны быть распространены на большое количество различных устройств-адресатов 106, достижение медийной совместимости со всеми этими устройствами-адресатами 106 может стать проблемой.

Для решения указанных вопросов, касающихся совместимости, средства 116 обеспечения медийной переносимости могут изменять или преобразовывать исходные медийные данные 118 в образцы переносимых медийных данных, более совместимые с устройствами-адресатами 106. На фиг. 1 показаны примеры этих переносимых медийных данных под ссылками 120A и 120N (обозначенных вместе как переносимые медийные данные 120), связанных соответственно с устройствами-адресатами 106A и 106N. В частности, средства 116 обеспечения медийной переносимости могут преобразовывать исходные медийные данные 118 в переносимые медийные данные 120A и 120N соответствующим образом, чтобы сделать эти медийные данные более подходящими для представления на устройствах- адресатах 106A и 106N с учетом конкретных конфигураций конкретных устройств-адресатов 106A и 106N. В некоторых случаях средства 116 обеспечения медийной переносимости могут действовать на основе ожидаемых конфигураций устройств-адресатов 106. В других случаях средства 116 обеспечения медийной переносимости могут в той или иной степени присутствовать в действительных конфигурациях устройств-адресатов 106.

В некоторых вариантах реализации, но не обязательно во всех, вызывающие устройства 104 могут осуществлять связь с устройствами-адресатами 106 через одну или несколько промежуточных сетей 122 связи. Если более подробно, то количество этих сетей 122 может быть любым. Например, сети 122 могут представлять собой локальные сети (LAN), глобальные сети (WAN) и/или персональные сети (например, сети типа Bluetooth), причем любая из них может работать автономно или вместе для облегчения функционирования упомянутых средств и способов, изложенных в этом описании. Сети 122, показанные на фиг. 1, также представляют аппаратные средства (например, адаптеры, интерфейсы, кабели и т.п.), программные средства или программно-аппаратные средства, связанные с реализацией этих сетей, а также могут представлять любые протоколы, на основе которых эти сети могут функционировать.

На фиг. 2 под общей ссылочной позицией 200 показаны компоненты и потоки данных, предоставляемые средствами 116 обеспечения переносимости медийных данных, показанными на фиг. 1. Для удобства ссылки, но не как ограничение возможных вариантов реализации, на фиг. 2 исходные медийные данные под ссылочной позицией 118 и переносимые медийные данные под ссылочной позицией 120 взяты из описанной выше фиг. 1.

Если более подробно, то на фиг. 2 средства 116 обеспечения медийной переносимости могут включать в себя пользовательские элементы 202 управления. В общем случае эти пользовательские элементы управления не способны обеспечить сбор или получение средствами 116 обеспечения медийной переносимости каких-либо входных параметров, которые управляют преобразованием исходных медийных данных 118 в переносимые медийные данные 120. Как показано на фиг. 2, некоторые варианты реализации пользовательских элементов 202 управления могут включать в себя интерактивный пользовательский интерфейс (UI), представленный в целом под ссылочной позицией 204. Через этот пользовательский интерфейс 204 средства 116 обеспечения медийной переносимости могут получать входные данные от пользователя 102, относящиеся к конкретным целям и/или задачам, релевантным конкретному процессу преобразования. На фиг. 2 эти цели/задачи показаны под ссылочной позицией 206.

В других вариантах реализации пользовательские элементы 202 управления могут включать в себя программную объектную модель, представленную в целом под ссылочной позицией 208. Программная объектная модель 208 может автоматически или программным путем определять цели/задачи на основе данных, представляющих действительные или ожидаемые конфигурации устройств-адресатов 106.

Средства 116 обеспечения медийной переносимости могут определять набор профилей преобразования, обозначенный в целом под ссылочной позицией 210. Прежде чем вернуться к завершению описания фиг. 2, обратимся к фиг. 3 для дальнейшей конкретизации профилей 210 преобразования.

На фиг. 3 показаны примеры различных факторов, обозначенных в целом под ссылочной позицией 300, которые могут быть учтены при установлении профилей 210 преобразования совместно с обеспечением переносимости и совместимости медийных данных для различных платформ-адресатов. Для облегчения ссылок, но не для ограничения возможных вариантов реализации, на фиг. 3 примеры целей/задач 206 и набор профилей 210 взяты из фиг. 2.

Если более подробно, то на фиг. 3 набор профилей 210 может включать в себя множество различных профильных настроек, причем на фиг. 3 показаны два примера под ссылочными позициями 302A и 302M (обозначены вместе как профильные настройки 302). Эти профильные настройки 302 могут представлять компромиссные варианты по количеству различных факторов, представляющих интерес, или по приоритету в различных конкретных преобразованиях исходных медийных данных 118.

На фиг. 3 представлены примеры, в которых различные факторы или критерии показаны по соответствующим осям 304, 306, 308, 310. Данное обсуждение касается этих приведенных в качестве примера осей и связанных с ними факторов или критериев только лишь для облегчения понимания. Однако варианты реализации этого описания могут включать и другие факторы или критерии, не выходящие за рамки объема и сущности изобретения.

При визуальном представлении этих осей на фиг. 3 ось 304 представляет ресурсы дисковой памяти, используемые при запоминании данного экземпляра переносимых медийных данных 120. Например, на одном краю оси 304 можно представлять относительно большие файлы, содержащие переносимые медийные данные 120, а на другом краю оси 304 можно представлять относительно маленькие файлы. Точки между этими двумя крайними случаями могут представлять файлы любых пригодных промежуточных размеров.

Ось 306 представляет различные типы платформ-адресатов для характеристики устройств-адресатов 106. Например, некоторые устройства-адресаты 106 могут представлять собой вычислительные платформы на базе персональных компьютеров, работающие под операционными системами WINDOWS®. Можно ожидать, что в указанных вычислительных платформах конкретные типы медийных плееров и/или кодеков обеспечат более высокое качество функционирования. Другие устройства-адресаты 106 могут представлять собой вычислительные платформы на основе APPLE®, работающие с другими операционными системами. Можно ожидать, что в этих более поздних вычислительных платформах другие типы медийных плееров и/или кодеков обеспечат более высокое качество функционирования. Соответственно, по оси 306 может быть представлено любое количество различных вычислительных платформ.

Ось 308 представляет качество визуализации, требуемое при представлении переносимых медийных данных 120 на различных устройствах-адресатах 106. Например, некоторые устройства-адресаты 106 могут иметь физические или рабочие характеристики, которые поддерживают только определенный уровень качества визуализации. Соответственно, можно уменьшить размер файлов переносимых медийных данных 120, посылаемых указанным устройствам-адресатам 106. С другой стороны, другие устройства-адресаты 106 могут быть сконфигурированы для использования преимуществ «полноразмерных» переносимых медийных данных 120 или переносимых медийных данных 120 «высокого качества». В общем случае по оси 308 может быть представлено любое количество различных уровней качества визуализации.

Ось 310 представляет время и/или вычислительную сложность, связанную с декодированием переносимых данных 120 на различных устройствах-адресатах 106. Например, различные кодеки могут иметь различные уровни вычислительной сложности при кодировании и/или декодировании медийных данных с использованием этих кодеков. В некоторых случаях конкретные устройства-адресаты 106 не могут обладать достаточными вычислительными возможностями для декодирования переносимых медийных данных 120, закодированных с использованием высокопроизводительных кодеков. Соответственно, средства 116 обеспечения медийной переносимости могут выбрать конкретные кодеки в зависимости от вычислительной мощности, которой располагают различные устройства-адресаты 106. Соответственно, по оси 310 может быть представлено любое количество различных кодеков или других схем кодирования с разными уровнями сложности.

Различные факторы или критерии, показанные по осям 306-310, могут в некоторых случаях быть относительно независимы друг от друга. Однако в других случаях различные факторы могут быть сбалансированы, или между ними может быть достигнут компромисс. Например, одним из критериев, представляющих интерес при выполнении некоторых преобразований, является размер файла переносимых медийных данных 120, после того как преобразование будет завершено. Некоторые типы медийных данных (например, видео) требуют относительно больших объемов памяти. В случаях, когда вызывающие устройства 104 осуществляют связь с устройствами-адресатами 106 через сеть 122, как показано на фиг. 1, для передачи больших файлов с видео может потребоваться значительная доля пропускной способности сети. Кроме того, в некоторых случаях конкретные устройства-адресаты 106 могут обеспечить приемлемое качество воспроизведения видео даже в том случае, если размер файла исходных медийных данных 118 в той или иной степени уменьшился при создании переносимых медийных данных 120. Этот уменьшенный размер файла может дать дополнительные преимущества, состоящие в том, что для переносимых медийных данных может потребоваться меньше памяти при их загрузке в устройства-адресаты 106, а также будет задействована меньшая часть пропускной способности при передаче по сетям 122. Таким образом, в некоторых случаях может быть достигнут компромисс между уменьшением размеров файлов и снижением качества визуализации. Однако варианты реализации этого изобретения могут дать любое количество различных сценариев, в которых достигается определенный компромисс между теми или иными факторами.

На фиг. 3 показаны две профильные настройки 302A и 302M только лишь для удобства иллюстрации и описания, однако в других вариантах реализации возможно любое количество профильных настроек 302. В общем случае профильные настройки 302 представляют технические настройки, которые реализуют цели или задачи 206, определенные для конкретного преобразования медийных данных с учетом различных факторов, показанных в качестве примера на фиг.3.

Вернемся к фиг. 2, где настройки профиля представлены под ссылочной позицией 302. Средства 116 обеспечения переносимости медийных данных включают в себя механизм 212 обеспечения переносимости, который принимает входные исходные медийные данные 118 и преобразует исходные медийные данные 118 в соответствии с профильными настройками 302. Вдобавок механизм 212 обеспечения переносимости может получать указание (обозначенное в целом под ссылочной позицией 214) конкретной целевой платформы, для которой выполняется преобразование исходных медийных данных 118. Это указание целевой платформы 214 может представлять любое из устройств-адресатов 106 с любым подходящим уровнем детализации. Например, целевая платформа 214 может представлять устройства-адресаты 106 в относительно обобщенном виде (например, система WINDOWS® или система Mac®) или может представлять устройства-адресаты 106 более детально. В примерных сценариях устройство-адресат 106A может быть представлено в виде системы, имеющей относительно мощные процессор, видеокарту, память или другие конфигурационные элементы, в то время как устройство-адресат 106N может быть представлено в виде системы, имеющей менее мощные процессор, видеокарту и т.д. Вдобавок указание целевой платформы 214 может представлять ожидаемые или действительные конфигурации для устройств-адресатов 106.

В некоторых случаях механизм 212 обеспечения переносимости может представлять собой автономную компоненту. Однако в других сценариях, таких как показанные на фиг. 2, механизм 212 обеспечения переносимости может быть интегрирован в другое приложение, представленное в общем виде под ссылочной позицией 216. Это приложение 216 может быть сконфигурировано таким образом, чтобы дать возможность пользователям 102 инициировать функции, предоставляемые механизмом 212 обеспечения переносимости в приложении 216. Примеры приложения 216 могут включать в себя, но не только, программные средства презентации, программные средства обработки текстов, программные средства баз данных или электронных таблиц и т.п. В общем случае приложение 216 может представлять любые прикладные программные средства, в которые могут быть включены или встроены медийные данные.

Механизм 212 обеспечения переносимости может создавать в различных независимых сценариях различные выходные данные. Например, на фиг. 2 переносимые медийные данные 120 представлены как выходные данные механизма 212 обеспечения переносимости. Вдобавок механизм 212 обеспечения переносимости может создавать и выдавать альфа-маску, обозначенную в целом под ссылочной позицией 218. Альфа-маска 218 позволяет использовать приложение с несколькими типами эффектов пост-преобразования без повторного вычисления для преобразования исходных медийных данных 118 в переносимые медийные данные 120. Примеры таких эффектов, которые не являются ограничениями, включают в себя обеспечение трехмерных (3-D) визуальных эффектов, введение свечения или подсветки, изменение цветов, регулировку прозрачности и т.п.

В сценариях, где механизм 212 обеспечения переносимости интегрирован с приложением 216, приложение 216 может создать выходной документ 220. Этот выходной документ 220 может включать в себя один или несколько экземпляров встроенных переносимых медийных данных, представленных под ссылочной позицией 222. В некоторых вариантах реализации выходной документ 220 может также включать в себя один или несколько экземпляров альфа-масок 224, которые могут быть связаны с соответствующими встроенными переносимыми медийными данными 222.

В вариантах реализации, включающих в себя альфа-маску 218, переносимые медийные данные 120 могут представлять собой промежуточные медийные данные, которые могут быть, а могут и не быть окончательными данными для просмотра на устройствах-адресатах 106. В некоторых случаях устройства-адресаты 106 могут применять альфа-маску к промежуточным результатам преобразования для создания конечного результата. Таким образом, альфа-маски 218 могут обеспечить большую гибкость в системе-адресате путем обеспечения множества различных визуальных эффектов, начиная с одинакового преобразования медийных данных. Например, механизм 212 обеспечения переносимости может преобразовать исходные медийные данные 118 в переносимые медийные данные 120, имеющие определенный уровень прозрачности. Вдобавок механизм обеспечения переносимости может определить соответствующую альфа-маску 218, имеющую другой уровень прозрачности. Механизм 212 обеспечения переносимости может встроить переносимые медийные данные 222 и альфа-маску 224 в выходной документ 220, который затем посылают на любое количество устройств-адресатов 106.

После приема выходного документа 220 устройство-адресат 106 может объединить встроенные переносимые данные 222 с встроенной альфа-маской 224 для достижения другого уровня прозрачности в результате такого объединения. Вдобавок различные альфа-маски 224 с различными прозрачностями могут обеспечить разные комбинированные прозрачности. Этот пример иллюстрирует один сценарий из множества сценариев, где предусмотрено использование альфа-маски 218.

На фиг. 4 показаны последовательности операций, обозначенные в целом под ссылочной позицией 400 и относящиеся к обеспечению переносимости и совместимости для различных платформ-адресатов. Для облегчения описания, но не как ограничение возможных вариантов реализации, последовательности 400 операций описаны здесь совместно с механизмом 212 обеспечения переносимости, раскрытым выше со ссылками на фиг. 2. Однако в вариантах реализации этого изобретения могут выполняться по меньшей мере части последовательностей 400 операций с использованием других компонент, если это не выходит за рамки объема и сущности настоящего изобретения.

Если более подробно, то на фиг. 4 блок 402 представляет прием команды на запуск приложения (например, 216 на фиг. 2), которое интегрирует возможности, предоставляемые средствами 116 обеспечения переносимости медийных данных. Как было описано выше, механизм 212 обеспечения переносимости может представлять собой автономную компоненту, либо может также быть интегрирован в приложение. При автономной реализации механизма 212 обеспечения переносимости блок 402 можно опустить.

Блок 404 представляет прием команды на запуск функций обеспечения переносимости, предложенных в этом описании. В сценариях, где механизм 212 обеспечения переносимости интегрирован в другое приложение, блок 404 может включать в себя прием команды, выдаваемой в этом приложении на запуск функций обеспечения переносимости. В сценариях, где механизм обеспечения переносимости является автономной компонентой, блок 404 может включать в себя прием команды, выдаваемой непосредственно в эту автономную компоненту.

Блок 406 представляет прием одного или нескольких экземпляров исходных медийных данных для преобразования. На фиг. 1 примеры исходных медийных данных представлены под ссылочной позицией 118. Как отмечалось выше, исходные медийные данные 118, как правило, совместимы с вызывающим устройством 104, причем они могут иметь, а могут и не иметь оптимальную совместимость с устройствами-адресатами 106.

Блок 408 представляет прием указания подходящего профиля для преобразования исходных медийных данных, принятых в блоке 406. На фиг. 3, описанной выше, показаны различные примеры профильных настроек 302, которые реализуют цели или задачи 206, релевантные преобразованию данного экземпляра исходных медийных данных. Соответственно, блок 408 может включать в себя любое количество различных факторов или критериев, релевантных указанному преобразованию, включая, но не только, любой из факторов, представленных по осям 304-310, показанным на фиг. 3.

Блок 410 представляет преобразование исходных медийных данных в переносимые медийные данные согласно профильной настройке, установленной в блоке 408. Блок 410 может создать в качестве выходных данных переносимые медийные данные 120, как показано на фиг. 1.

В свою очередь, блок 412 представляет ввод или встраивание преобразованных медийных данных в выходной файл или документ. Например, на фиг. 2 показан приемный выходной документ под ссылочной позицией 220, содержащий встроенные переносимые медийные данные 222. В сценариях, где механизм 212 обеспечения переносимости интегрирован в приложение 216, блок 412 может представлять встраивание преобразованных медийных данных в выходной документ, создаваемый этим приложением 216. В сценариях, где механизм 212 обеспечения переносимости является автономной компонентой, блок 412 может содержать создание выходного файла, содержащего только преобразованные медийные данные.

Блок 414 представляет определение альфа-маски, связанной с преобразованными исходными медийными данными. На фиг. 2 показаны примеры альфа-маски под ссылочной позицией 218 в виде выходных данных из механизма 212 обеспечения переносимости.

Блок 416 представляет вставку или встраивание альфа-маски в выходной файл. На фиг. 2 также показаны примеры альфа-маски 224, встроенной в выходной документ 220.

Блок 418 представляет распространение выходного файла, созданного блоком 412 и/или 416. Как отмечалось выше в связи с фиг. 2, альфа-маски 218 могут быть, а могут и не быть связаны с каждым экземпляром переносимых медийных данных 120. Как описывалось ранее в связи с фиг. 1, блок 418 может включать в себя распространение экземпляров переносимых медийных данных 120 по любому количеству устройств-адресатов 106.

В предшествующем описании представлены технологии обеспечения переносимости и совместимости медийных данных для различных платформ-адресатов. Хотя в данном описании использован язык, ориентированный на компьютерные структурные признаки, методологические действия и считываемую компьютером среду, объем прилагаемой формулы изобретения не должен ограничиваться описанными здесь конкретными признаками, действиями или медийными данными. Это описание скорее носит иллюстративный характер и не подразумевает ограничение вариантов реализации изобретения. Кроме того, эти варианты реализации могут модифицировать или изменить различные аспекты этого описания, если это не выходит за рамки действительных сущности и объема изобретения, изложенных в последующей формуле изобретения.