Результат интеллектуальной деятельности: СПОСОБ НАБЛЮДЕНИЯ ЗА ДОМЕНОМ ВЕБ-СТРАНИЦ

Вид РИД

Изобретение

Уровень техники

[0001] Веб-страницы применяются для предоставления широкого разнообразия контента пользователям. Например, пользователь может осуществлять доступ к спортивному веб-сайту для получения веб-страниц, которые вмещают в себя счета и свежие новости о любимых командах, к погодному веб-сайту, для приема веб-страницы, которая включает в себя местный прогноз погоды, взаимодействовать с веб-страницами для проверки электронной почты, и так далее. Следовательно, доверие пользователей к взаимодействию с веб-страницами продолжает увеличиваться наряду с увеличением разнообразия контента.

[0002] В некоторых случаях, однако, пользователи могут быть невольно отслежены третьими лицами, которые размещают контент на веб-сайтах, посещаемых пользователями. Например, это отслеживание может использоваться для извлечения шаблонов просмотра веб-страниц пользователями, которые затем могут быть позже использованы для реконфигурирования самого веб-сайта, в рекламных целях, в целях создания базы для нежелательной электронной почты (например, спама) и так далее. Кроме того, это отслеживание может быть выполнено через множество веб-сайтов, которые могут быть использованы для сопоставления потребленного пользователем контента между этим множеством веб-сайтов. Отслеживание может быть нежелательным для пользователей, которые желают достигнуть, по меньшей мере, частичной анонимности в процессе взаимодействия с этими веб-сайтами, в отношении предотвращения спама и другого нежелательного использования отслеживания информации веб-сайтами и/или третьими лицами.

Сущность изобретения

[0003] Описывается способ наблюдения за доменом веб-страниц. В одном варианте осуществления одна или более веб-страниц получены клиентом, причем каждая вышеупомянутая веб-страница включает в себя совокупность контента, предоставляемого, соответственно, с помощью совокупности доменов. Совокупность доменов, которые использовались для предоставления совокупности контента, идентифицируется, и осуществляется приращение счетчика, соответственно, для каждого идентифицированного домена. Когда счетчик для соответствующего вышеупомянутого домена превышает порог, выводится уведомление посредством клиента, которое указывает на то, что имеется вероятность отслеживания клиента соответствующим доменом.

[0004] В еще одном варианте осуществления клиент включает в себя политику конфиденциальности и один или более модулей, которые сконфигурированы с возможностью установления того, что веб-страница, полученная от первого домена, должна включать в себя контент от второго домена. Доступ к контенту от второго домена управляется одним или более модулями, основанными на том, есть ли у второго домена правила конфиденциальности, которые удовлетворяют политике конфиденциальности.

[0005] Данная сущность изобретения предоставлена для ознакомления с набором принципов в упрощенной форме, которые дополнительно описаны ниже в подробном описании изобретения. Эта сущность изобретения не предназначена для идентификации ключевых особенностей или существенных особенностей заявленного объекта, и при этом также не предназначена для использования в качестве содействия в определении объема заявленного объекта.

Краткое описание чертежей

[0006] Подробное описание изобретения описано со ссылкой на сопутствующие фигуры. На фигурах крайняя левая цифра (цифры) ссылочного номера идентифицирует фигуру, в которой ссылочный номер появляется первым. Использование тех же самых ссылочных номеров в различных случаях в описании и в фигурах могут указывать на подобные или идентичные элементы.

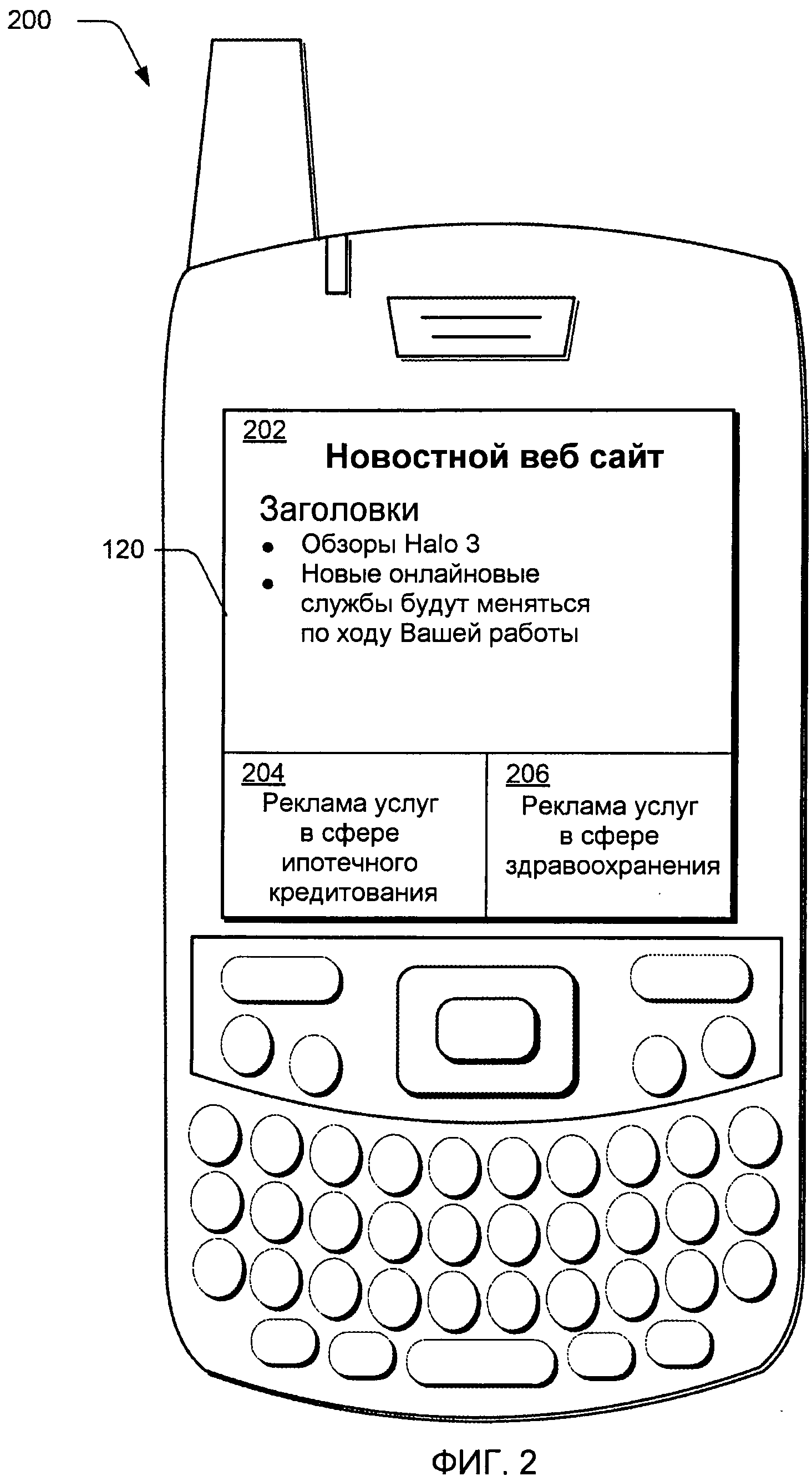

[0007] Фиг.1 изображает среду в примерном варианте осуществления, которая способна действовать с возможностью выполнения способов наблюдения за доменами веб-страниц.

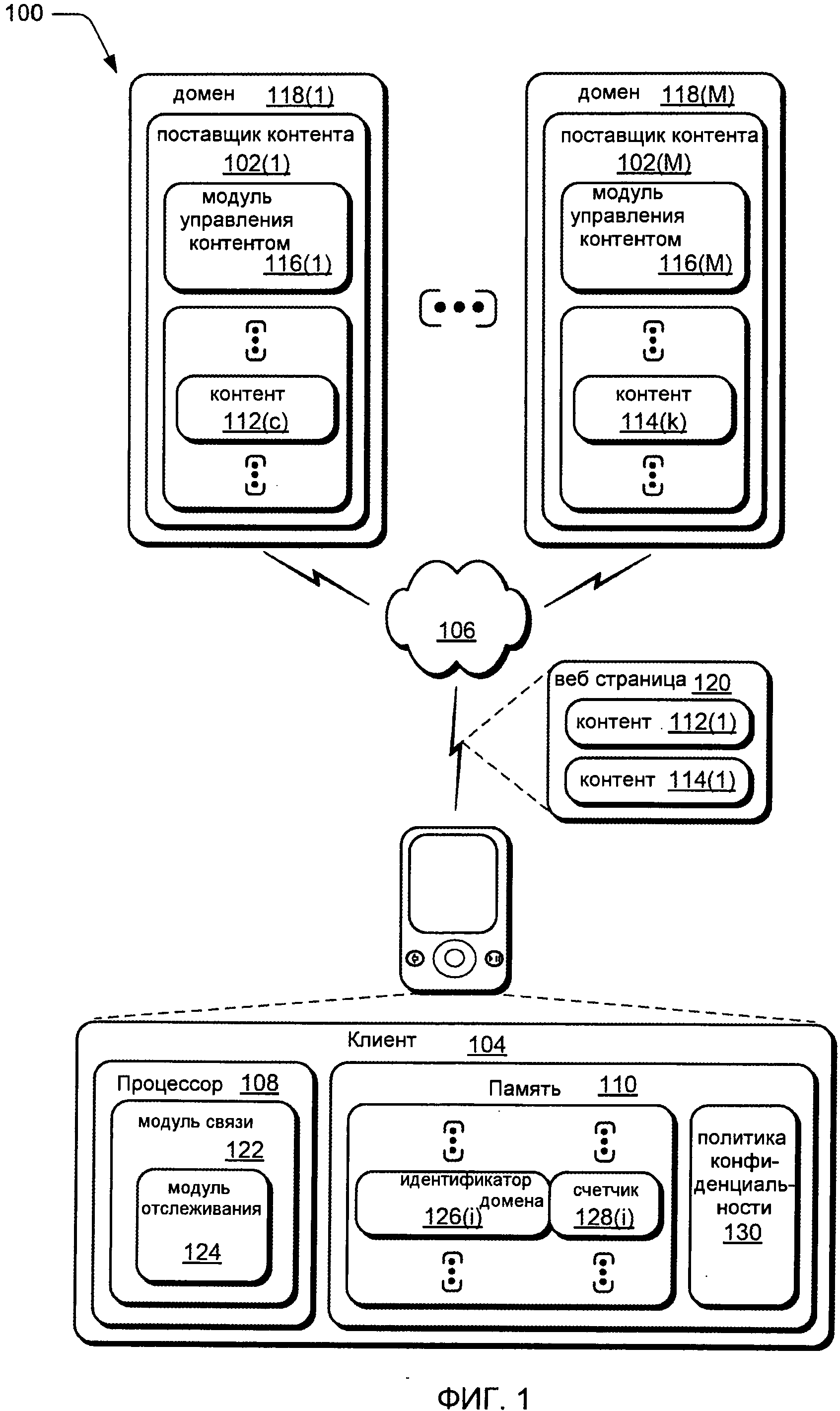

[0008] Фиг.2 изображает примерный вариант осуществления, показывающий клиент по Фиг. 1, более подробно, в виде выведенной веб-страницы, имеющей контент от совокупности доменов.

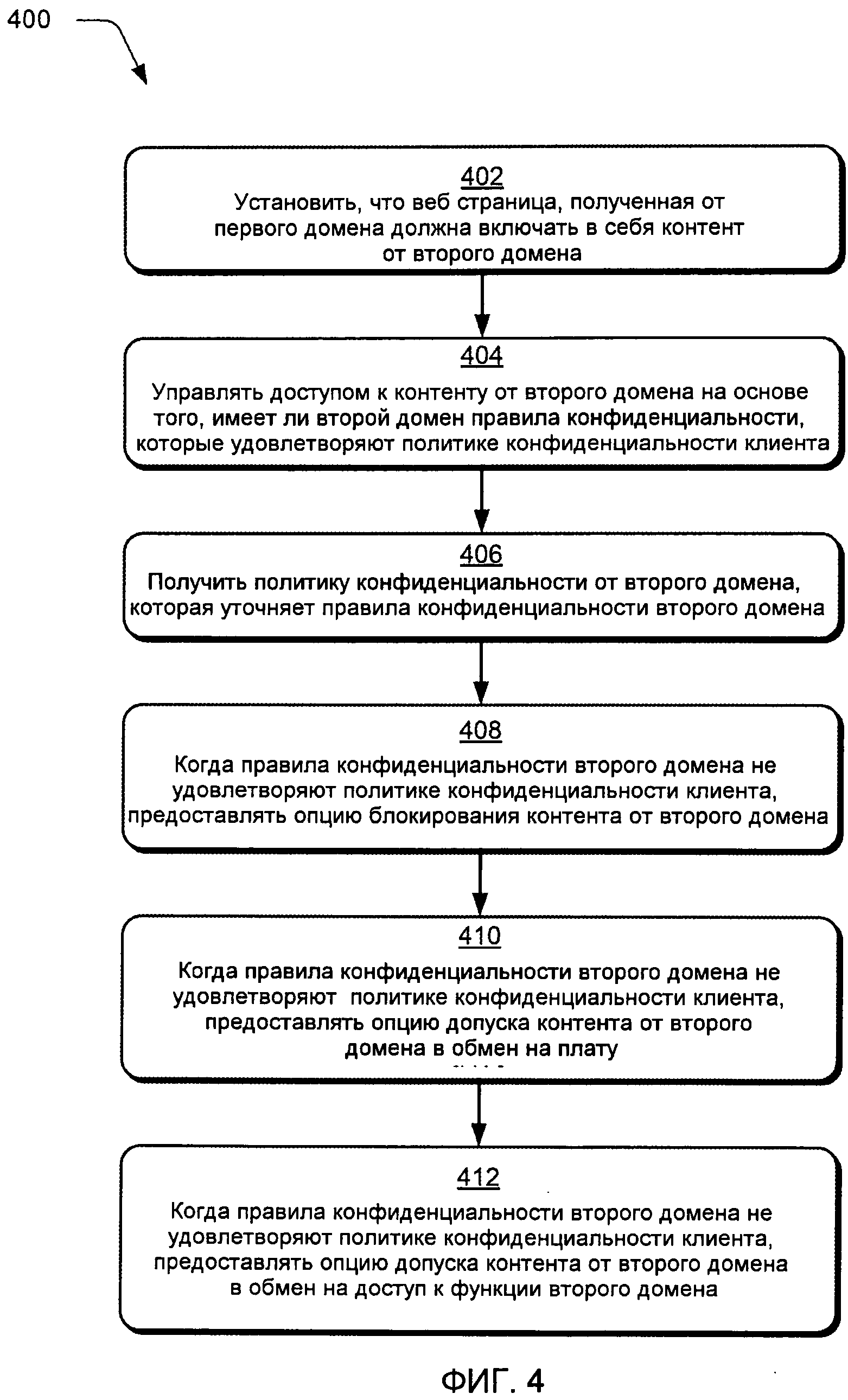

[0009] Фиг.3 является блок-схемой, отражающей алгоритм в примерном варианте осуществления, в котором отслежены домены, которые используются для предоставления контента одной или более веб-страницам и отслеживания использующегося для вывода уведомления на клиент указания на то, что имеется вероятность того, что клиент отслежен посредством одного или более доменов.

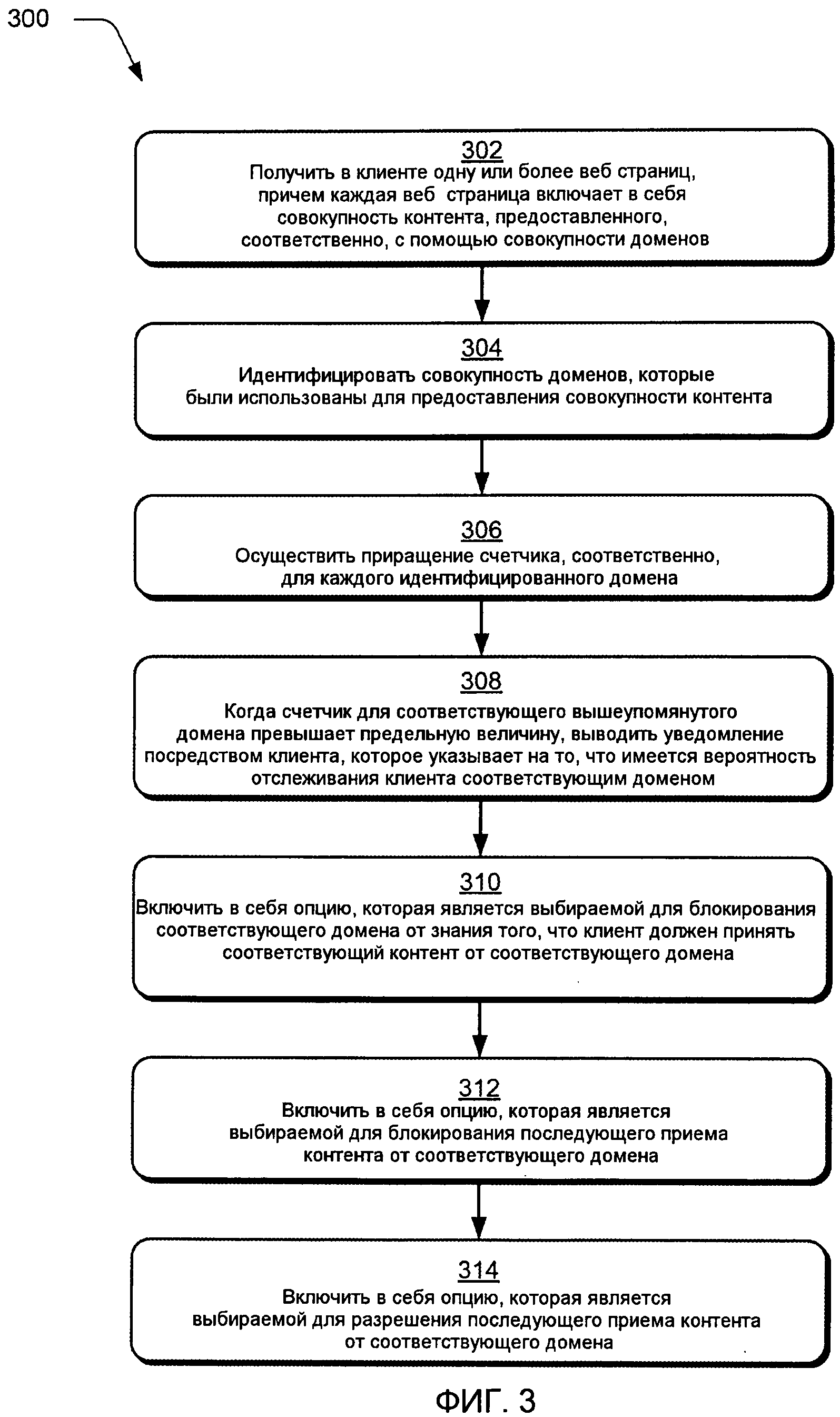

[0010] Фиг.4 является блок-схемой, отражающей алгоритм в примерном варианте осуществления, в котором удовлетворение правил конфиденциальности конкретного домена политики конфиденциальности клиента применяется для управления доступом к конкретному домену.

Подробное описание изобретения

[0011] Общие сведения

Как уже обсуждалось ранее, пользователи могут осуществлять доступ к разнообразному контенту с помощью веб-страницы. В некоторых случаях, однако, может быть получена веб-страница, которая содержит в себе контент из совокупности источников, таких как веб-сайт, на котором размещена страница, и еще один веб-сайт, который предоставляет контент для включения его в веб-страницу. Например, пользователь может осуществить доступ к спортивному веб-сайту, который содержит счет и статьи о спортивных соревнованиях, которые происходят и/или должны произойти в тот день. Спортивный веб-сайт также может включать в себя рекламные объявления, которые предоставляются посредством другого источника, такого как рекламная служба. Служба третьих лиц, которые предоставляют "сторонний" контент (как рекламная служба в предыдущем примере), однако, может использовать предоставление этого контента для отслеживания пользователя не только через тот веб-сайт, но также и сквозь другие веб-сайты, которые также получают контент от службы третьих лиц, например, рекламные объявления от рекламной службы. Отслеживание пользователя может иметь разнообразие пагубных эффектов, таких как осознаваемая потеря конфиденциальности со стороны пользователя.

[0012] Описывается способ наблюдения за доменом веб-страницы. В одном варианте осуществления методики употребляются для отслеживания конкретного домена, который используется для предоставления контента веб-странице, даже когда веб-страница включает в себя контент от совокупности доменов. Например, счетчик может быть назначен на каждый домен, который используется для обеспечения контента веб-страницам, которые потребляются клиентом, даже если множество доменов используются для одной веб-страницы. Когда счетчик превышает определенный порог (например, предопределенное число превышает пять процентов от суммарного значения счетчиков), выводится уведомление, которое указывает на то, что имеется вероятность отслеживания клиента доменом, который соответствует подсчитанному числу. На основе этого уведомления может быть тогда предпринято разнообразие действий. Например, может быть выведена опция блокирования последующего извлечения контента с помощью этого домена (например, через использование списка заблокированных доменов), разрешено извлечение последующего контента, и тому подобные, дополнительное обсуждение которых может быть найдено в отношении Фиг.3.

[0013] В еще одном варианте осуществления доступ клиента к доменам управляется на основе того, удовлетворяют ли правила конфиденциальности соответствующих доменов политике конфиденциальности клиента. Например, политика конфиденциальности домена может быть общедоступной в известном местоположении (например, в пределах заданных сетевых адресов в пределах самого домена, в центральном хранилище, доступном с помощью сети Интернет, и так далее), которая может быть, затем, сверена с политикой конфиденциальности клиента. Когда правила конфиденциальности домена не соответствуют, то может быть предпринято множество действий. Например, будущий доступ к домену может быть заблокирован (например, через "список заблокированных"), или может быть выполнена "сделка" таким образом, что несоответствие домена признается в обмен на доступ к дополнительным функциям домена, оплату взноса и так далее. Дополнительное обсуждение правил конфиденциальности может быть найдено в отношении Фиг.4.

[0014] В последующем обсуждении, прежде всего, описана примерная среда, которая способна действовать с возможностью выполнения методик наблюдения за доменом веб-страниц. Затем описаны примерные алгоритмы, которые могут быть употреблены посредством примерной среды, так же как и посредством других сред, не отступая от ее объема и сущности.

[0015] Примерная среда

Фиг.1 изображает среду 100 в примерном варианте осуществления, которая способна действовать с возможностью осуществления способа наблюдения за доменами веб-страниц. Изображенная среда 100 включает в себя совокупность поставщиков контента 102(1)-102(M) и клиент 104, которые объединены друг с другом посредством связи через сеть 106. Клиент 104 может быть сконфигурирован разнообразными путями для доступа к сети 106. Например, клиент 104 может быть сконфигурирован как компьютер, который способен связываться с помощью сети 106, такой как настольный компьютер, мобильная станция, развлекательное приспособление, телеприставка, объединенная посредством связи с устройством отображения, беспроводный телефон, игровая приставка и т.д. Клиент 104 также может иметь отношение к человеку и/или существу, которое осуществляет действия с клиентом. Другими словами, клиент 104 может описывать логические клиенты, которые включают в себя пользователей и/или механизмы, например клиентское устройство.

[0016] Хотя сеть 106 изображена как интернет, понятие сети может предполагать широкое разнообразие конфигураций. Например, сеть 106 может включать в себя глобальную вычислительную сеть (WAN), локальную вычислительную сеть (LAN), беспроводную сеть, общественную телефонную сеть, интранет и так далее. Дополнительно, хотя показывается одна сеть 106, сеть 106 может быть сконфигурирована с возможностью включения в себя множества сетей.

[0017] Клиент 104 изображен в Фиг.1 как клиентское устройство, у которого есть процессор 108 и память 110. Процессоры не ограничены материалами, из которых они произведены, или механизмами обработки, употребляемыми в них. Например, процессоры могут содержать полупроводник(и) и/или транзисторы (например, интегральные микросхемы (ICs)). В таком контексте исполняемые процессором команды могут быть командами, исполняемыми электроникой. Альтернативно, механизмы процессоров или для них, или, таким образом, вычислительного устройства или для него, могут включать в себя, но не быть при этом ограниченными, квантовым вычислением, оптическим вычислением, механическим вычислением (например, с использованием нанотехнологии) и т.д. Кроме того, хотя показана одна память 110 для клиента 104, может быть употреблено широкое разнообразие типов и комбинаций памяти, таких как память с произвольным доступом (RAM), память жесткого диска, съемный носитель памяти и другие типы считываемых компьютером носителей информации.

[0018] Поставщик 102(1) контента и поставщик 102(М) контента изображены включающими в себя соответствующий контент 112 (с), 114(k), (где "с" и "k" могут быть любым целым числом от одного до "С" или "К", соответственно), управление которыми выполняется посредством соответствующего модуля управления контентом 116(1), 116 (М). Дополнительно, каждый поставщик 102(1), 102(М) контента изображается как предоставляемый с помощью различных соответствующих доменов 118(1)-118(М). Домены 118(1)-118(М) в среде 100 Фиг.1 сконфигурированы согласно методикам унифицированного указателя ресурсов (URL), например, "www.firstcontentprovider.corn" и "www.secondcontentprovider.corn".

[0019] Контент от различных поставщиков 102(1)-102(М) контента и, следовательно, от различных соответствующих доменов 118(1), 118(М) в этом примере может быть предоставлен совместно через сеть 106 клиенту 104. Случай такого предоставления изображен как веб-страница 120, которая включает в себя контент 112(1) предоставляемый поставщиком 102(1) контента с помощью домена 118(1) и контент 114(1), предоставляемый поставщиком 102(М) контента с помощью домена 118(М). Веб-страница 120 может иметь разнообразие форм, пример которой показан в отношении Фиг.2.

[0020] Фиг.2 отражает примерный вариант осуществления 200 клиента 104 Фиг.1 как клиентское устройство, сконфигурированное для беспроводной мобильной связи (например, беспроводной телефон) как отображение веб-страницы 120 Фиг.1. Веб-страница 120 включает в себя контент 202 (который может соответствовать контенту 112(1) а может и нет) от поставщика 102(1) контента так же, как контент 204, 206 (который может соответствовать контенту 114(1), а может и нет) от поставщика 102(М) контента.

[0021] К примеру, контент 202 изображен как новостной контент, имеющий заголовки и ссылки на статьи, предоставляемые, в целом, новостным веб-сайтом. Согласно этому поставщик 102(1) контента может быть сконфигурирован как новостной веб-сайт, который доступен с помощью домена 118(1). Контент 204, 206 изображен как рекламные объявления, предоставляемые, в целом, рекламной службой. Согласно этому поставщик 102(М) контента в этом примере может действовать как "рекламный сервер" третьих лиц, который может предоставлять рекламные объявления на веб-страницы поставщика 102(1) контента, так же как других поставщиков контента. Согласно этому одна веб-страница 120 в этом примере составлена из совмещенного отображения контента 202-206, который получен из совокупности доменов.

[0022] Возвращаясь к Фиг.1, клиент 104 может принять веб-страницу 120, имеющую контент 112(1), 114(1). Веб-страница 120 может быть обработана и сконфигурирована для дисплея (например, визуализирована) через осуществление функциональных возможностей модуля 122 связи, который изображен как исполняемый в процессоре 108 и сохраняемый в памяти 110. Модуль 122 связи, например, может осуществлять функциональные возможности браузера для получения веб-страницы 120 и повлечь за собой ее визуализацию посредством клиента 104.

[0023] Модуль связи 122 также изображен в среде 100 Фиг.1 как имеющий модуль 124 отслеживания. Модуль 124 отслеживания является представлением методик отслеживания доменов 118(1)-118(M), от которых клиент 104 принимает контент 112(1), 114(1) в веб-страницу 120. Модуль 124 отслеживания, например, может определить, что " вызов" должен быть сделан к доменам 118(1), 118(M) для получения контента 112(1), 114(1) для включения его в себя веб-страницей 120. Модуль 124 отслеживания может тогда назначить идентификатор 126(i) домена (где "i" может являться целым числом между одним и "I") каждому из доменов 118(1)-118(M) и осуществлять приращение соответствующего счетчика 128(i) каждый раз, когда контент 112(c), 114(k) принят от соответствующих доменов 118(1), 118(M). Поэтому таким путем клиент 104, через модуль 124 отслеживания, может определить, какие домены 118(1)-118(M) используются для предоставления контента, даже когда эти домены являются доменами третьих лиц и дополняют контент, предоставляемый другими доменами, такими как рекламные объявления и так далее.

[0024] Отслеживание может использоваться клиентом 104 разнообразными путями. Например, модуль 124 отслеживания может вывести уведомление для разрешения или блокирования последующего извлечения контента от конкретного домена. Уведомление, например, может идентифицировать конкретные домены, и как был принят контент, например, через соотношения третьих лиц с одним или более другими доменами. В предыдущем примере в Фиг.2, например, клиент 104 может допустить вывод контента от новостного веб-сайта, но заблокировать контент от рекламной службы, который предоставляется через новостной веб-сайт, а также спортивный веб-сайт и так далее. Таким образом, клиент 104 может быть быстро информирован об источниках контента и, следовательно, какой из этих источников может отслеживать клиент, к примеру, для предоставления контента через несколько веб-сайтов. Дополнительное обсуждение уведомлений может быть найдено в отношении Фиг.3.

[0025] Отслеживание может также быть применено вместе с политикой конфиденциальности. Например, модуль 124 отслеживания, как было описано ранее, является представлением функциональных возможностей для определения доменов 118(1)-118(M), от которых принят контент 112(c), 114(k), даже от доменов третьих лиц. Когда встречается домен третьих лиц, то модуль 124 отслеживания может определить, удовлетворяют ли правила конфиденциальности домена 118(M) политике конфиденциальности, такой как распространение лично идентифицируемой информации, просмотр привычек, которые распространяются анонимно, и так далее. На основе этого определения клиент 104 может предпринять разнообразные действия, например, заблокировать и/или разрешить последующий контент и даже "торговать" этим неудовлетворением за дополнительную плату (например, за доступ к конкретной особенности, оплата взноса клиенту 104 для продолжения доступа и так далее), дополнительное обсуждение которых может быть найдено в отношении Фиг.4.

[0026] В целом, любая из описанных здесь функций, может быть осуществлена с использованием программного обеспечения, программно-аппаратных средств (например, схема с фиксированными логическими функциями), ручной обработки, или комбинацией этих вариантов осуществления. Термины "модуль", "функциональные возможности" и "логика", использованные в этом документе, в целом представляют собой программное обеспечение, программно-аппаратные средства, или комбинацию программного обеспечения и программно-аппаратных средств. В случае программного варианта осуществления, модуль, функциональные возможности или логика представляют собой программный код, который выполняет заданные задачи при исполнении их процессором (например, центральным процессором или центральными процессорами). Программный код может храниться в одном или более считываемых компьютером устройствах памяти, описание которых дополнительно может быть найдено в отношении Фиг.2. Функции методик наблюдения за доменом веб-страниц, описанные ниже, не зависят от платформы, что означает, что методики могут быть осуществлены на разнообразии коммерческих вычислительных платформ, имеющих разнообразие процессоров.

[0027] Примерные алгоритмы

Последующее обсуждение описывает методики наблюдения за доменом веб-страниц, которые могут быть осуществлены с применением описанных ранее систем и устройств. Аспекты каждого из алгоритмов могут быть осуществлены аппаратными средствами, программно-аппаратными средствами, программным обеспечением или их сочетанием. Алгоритмы показаны в виде набора блоков, которые задают операции, выполняемые одним или более устройствами, не обязательно ограниченными перечисленными командами для выполнения операций посредством соответствующих блоков. В частях последующего обсуждения будет сделана ссылка на среду 100 Фиг.1 и на вариант осуществления 200 Фиг. 2.

[0028] Фиг.3 отражает алгоритм 300 в примерном варианте осуществления, в котором отслежены домены, которые используются для предоставления контента для одной или более веб-страниц, и отслеживание используется для вывода на клиент-уведомления, указывающего на вероятность того, что этот клиент отслежен посредством одного или более доменов.

[0029] Одна или более веб-страниц получаются клиентом, причем, по меньшей мере, одна веб-страница включает в себя совокупность контента, который предоставлен, соответственно, с помощью совокупности доменов (блок 302). Например, веб-страница 120 включает в себя контент 112(1), принятый от поставщика 102(1) контента с помощью домена 118(1) и контент 114(1) от поставщика 102(M) контента с помощью домена 118(M).

[0030] Совокупность доменов, которые использовались для предоставления совокупности контента, идентифицируется (блок 304). Модуль 124 отслеживания, например, может отслеживать " вызовы" к различным доменам 118(1)-118(M) для получения контента, проверять "ссылки", которые вмещают в себя веб-страницы 120, и/или контентом 112(1), 114(1) непосредственно для определения происхождения соответствующего контента 112 (1), 114(1) и так далее.

[0031] Осуществляется приращение счетчика, соответственно, для каждого идентифицированного домена (блок 306). Клиент 104, например, может поддерживать счетчик для каждого домена, который был "посещен" посредством клиента 104, то есть был использован для предоставления контента клиенту 104. Каждый раз, когда конкретный домен посещается повторно, в счетчиках, соответствующих доменам, может быть осуществлено приращение. Таким образом, третье лицо, которое используется для предоставления контента, выводимого совместно с контентом от множества разнообразных веб-сайтов, также может быть прослежено.

[0032] Когда счетчик для соответствующего домена превышает порог, посредством клиента выводится уведомление, которое указывает на то, что имеется вероятность отслеживания клиента соответствующим доменом (блок 308). Порог, например, может быть установлен разнообразными путями, такими как получение числа через "машинное обучение", или других методик, таких как относительное число, которое основывается на пределе совокупности значений счетчиков (например, если значение конкретного счетчика превышает установленную часть общей суммы, которая включает в себя значение каждого из счетчиков), и так далее.

[0033] Уведомление также может быть сконфигурировано разнообразными путями. Например, уведомление может указывать название конкретного домена (например, "http://www.secondcontentprovider.com"), а также число других доменов, с которыми был отображен контент от этого домена, таким образом указывая на увеличенную вероятность того, что второй поставщик контента является поставщиком третьих лиц. Рассмотрение того, похож ли домен на домен поставщика "третьих лиц" также может использоваться при определении, выводить ли уведомление или нет.

[0034] В еще одном примере уведомление может включать в себя опцию, которая является выбираемой для блокирования соответствующего домена от знания того, что клиент должен принять соответствующий контент от соответствующего домена (блок 310). Клиент 104, например, может поддерживать список "заблокированных доменов" в памяти 110, который обновляется для включения в него доменов, которые были введены через выбор этой опции. Поэтому, когда клиент 104 должен в последующем получить контент от домена, то (например, из соотношений с третьими лицами), последующее извлечение контента может быть заблокировано (блок 314), в некоторых случаях даже прежде, чем сделан запрос. В других случаях, однако, может быть целесообразным включение опции, которая является выбираемой для разрешения последующего приема контента от соответствующего домена (блок 314), такой как допуск продолжительного извлечения контента из "главного" веб-сайта, например, новостного контента Фиг.2. Также предусмотрено разнообразие других примеров.

[0035] Фиг.4 отражает алгоритм 400 в примерном варианте осуществления, в котором сверяется удовлетворение правил конфиденциальности конкретного домена политике конфиденциальности клиента для управления доступом к конкретному домену. Веб-страница, полученная из первого домена, устанавливается так, чтобы включать в себя контент из второго домена (блок 402). Веб-страница 120 Фиг.2, например, для приема ее с новостного веб-сайта может быть сконфигурирована с возможностью включения в нее рекламных объявлений от рекламной службы, приема платы за заголовки от других новостных организаций (например, служба прогноза погоды для предоставления актуальной и локализованной погодной информации) и так далее.

[0036] Доступ к контенту от второго домена управляется на основе того, имеет ли второй домен правила конфиденциальности, которые удовлетворяют политике конфиденциальности клиента (блок 404). Клиент 104, например, может поддерживать политику 130 конфиденциальности в памяти 110 локально для клиента 104. Политика 130 конфиденциальности может уточнять правила конфиденциальности, которые допустимы и/или недопустимы, такие как совместное пользование информацией, которая является лично идентифицируемой, совместное пользование информацией, которая не является лично идентифицируемой, и так далее. В другом случае 104 модуль 124 отслеживания может придерживаться правил конфиденциальности самого веб-сайта, таких как, какая информация получена от клиента 104 и так далее.

[0037] В продолжение первого примера, политика конфиденциальности может быть получена от второго домена, который уточняет правила конфиденциальности второго домена (блок 406). Политика конфиденциальности второго домена, например, может быть сохранена в расширении сетевого адреса второго домена, например, "http://www.seconddomain.com/privacy_practices.xml". Поэтому, клиент может добавить это расширение (например, "privacy_practices.xml") к домену (например, "http://www.seconddomain.com") для получения правил конфиденциальности из "известного" местоположения. В еще одном примере правила конфиденциальности могут быть доступны в центральном хранилище, доступном с помощью сети Интернет, которые сохраняют " актуальность" посредством центрального хранилища и/или посредством самих веб-сайтов. Также предусмотрено разнообразие других примеров.

[0038] Разнообразие опций может быть осуществлено на основании удовлетворения политики 130 конфиденциальности. Например, если правила конфиденциальности второго домена не удовлетворяют политике конфиденциальности клиента, то может быть предоставлена опция для блокирования контента от второго домена (блок 408).

[0039] В еще одном примере, если правила конфиденциальности второго домена не удовлетворяют политике конфиденциальности клиента, то может быть предоставлена опция для допуска контента от второго домена в обмен на плату (блок 410). Например, пользователь может желать, чтобы его история просмотра не стала публичной, даже если она анонимна. Однако может быть оплачена плата (например, кредит, подлежащий погашению на веб-сайте, оплата наличными и так далее), пользователь может добровольно отказаться от заботы о конфиденциальности.

[0040] В дополнительном примере, когда правила конфиденциальности второго домена не удовлетворяют политике конфиденциальности клиента, может быть предоставлена опция для допуска контента от второго домена в обмен на доступ к функциям второго домена (блок 412). Функция в этом примере в целом не предоставляется пользователям, которые осуществляют доступ к веб-сайту, а скорее предлагаются тем пользователям, которые выражают заботу о конфиденциальности, например, сделать лично идентифицируемую информацию анонимной, предоставить больший объем пространства для хранения изображений на веб-сайте социальных сетей и так далее. Также предусматривается разнообразие других примеров, не отступая объема и сущности изобретения.

[0041] Заключение

Хотя изобретение было описано на языке, заданном для структурных признаков и/или методологических действий, должно быть понятно, что изобретение, оговоренное в приложенной формуле изобретения, не обязательно ограничено заданными признаками или описанными действиями. Скорее, заданные признаки и действия раскрыты как примерные формы осуществления заявленного изобретения.