Результат интеллектуальной деятельности: СИСТЕМА И СПОСОБ ДЛЯ ВЫПОЛНЕНИЯ УПРАВЛЕНИЯ ДОСТУПОМ И ПОИСКОВОГО ВЫЗОВА, ИСПОЛЬЗУЯ ФЕМТО СОТЫ

Вид РИД

Изобретение

[0001] По настоящему патенту на изобретение испрашивается приоритет Предварительной Заявки США 61/111123, поданной 04 ноября 2008 г., переуступленной правопреемнику настоящей заявки и явным образом включенной в настоящее описание посредством ссылки. По настоящему патенту на изобретение испрашивается приоритет Предварительной Заявки США 61/110904, поданной 03 ноября 2008 г., переуступленной правопреемнику настоящей заявки и явным образом включенной в настоящий документ посредством ссылки.

Область техники, к которой относится изобретение

[0002] Нижеследующее изобретение в целом относится к беспроводной связи и более конкретно к управлению доступом и поисковому вызову применительно к беспроводным терминалам доступа в среде с высокой плотностью точек доступа.

Предпосылки создания изобретения

[0003] Для обеспечения различных типов контента связи, такого как голосовой, передачи данных и т.д., широко распространены системы беспроводной связи. Эти системы могут быть системами множественного доступа, способными обеспечивать связь с множеством пользователей, посредством совместного использования доступных ресурсов системы (например, полосы пропускания и мощности передачи). Примеры таких систем множественного доступа включают в себя системы множественного доступа с кодовым разделением (CDMA), системы множественного доступа с временным разделением (TDMA), системы множественного доступа с частотным разделением (FDMA), системы Долгосрочного Развития (LTE) 3GPP и системы множественного доступа с ортогональным частотным разделением (OFDMA).

[0004] Обычные системы связи с неподвижными линиями связи, такие как цифровая абонентская линия связи (DSL), кабельная линия связи, коммутируемая линия связи или подобные соединения, предлагаемые поставщиками Интернет услуг (ISP), являются для беспроводной связи альтернативными и иногда конкурирующими платформами связи. Тем не менее, в последние годы пользователи начали менять связь с неподвижными линиями связи на мобильную связь. Некоторые преимущества систем мобильной связи, такие как мобильность пользователя, относительно малый размер оборудования пользователя (UE) и легкий доступ к телефонным коммутируемым сетям общего пользования, как впрочем, и Интернет, сделали такие системы очень удобными и, следовательно, популярными. По мере того как пользователи стали все больше полагаться на мобильные системы при пользовании услугами связи, которые они обычно получали при помощи систем с неподвижной линией связи, повысились требования в отношении увеличенной полосы пропускания, надежности услуги, высокого качества передачи голоса и низкой цены.

[0005] Как правило, беспроводная система связи с множественным доступом может одновременно обеспечивать связь множеству беспроводных терминалов. Каждый терминал осуществляет связь с одной или более базовыми станциями при помощи передач по прямой и обратной линиям связи. Прямая линия связи (или нисходящая линия связи) относится к линии связи от базовых станций к терминалам, а обратная линия связи (или восходящая линия связи) относится к линии связи от терминалов к базовым станциям. Линия связи может быть установлена при помощи системы с одним входом/одним выходом, системы с множеством входов/одним выходом или системы с множеством входов/множеством выходов (MIMO).

[0006] В дополнение к существующим на сегодняшний день сетям мобильных телефонов, появляется новый класс малых базовых станций. Эти малые базовые станции являются маломощными, и, как правило, могут использовать средства связи неподвижной линии связи для соединения с базовой сетью оператора мобильной связи. В дополнение, такие базовые станции могут быть распределены для персонального/закрытого использования в доме, офисе, квартире, закрытых местах отдыха и развлечения и т.д., для обеспечения мобильным устройствам зоны покрытия беспроводной связью внутри помещения/вне помещения. Эти персональные базовые станции, как правило, известны как фемто соты, базовые станции персональной точки доступа или точки доступа, или устройства домашнего узла B (HNB), или устройства домашнего выделенного Узла B (HeNB). Базовые станции фемто соты предлагают новую концепцию мобильной сети по способности к подключению, позволяя обеспечивать непосредственное управление абонентом доступом к мобильной сети и качеством доступа.

КРАТКОЕ ОПИСАНИЕ СУЩНОСТИ ИЗОБРЕТЕНИЯ

[0007] Нижеследующее представляет собой упрощенное краткое описание одного или более аспектов для того чтобы обеспечить базовое понимание таких аспектов. Данное краткое описание не является всеобъемлющим обзором всех рассматриваемых аспектов и не предназначено для указания ключевых или необходимых элементов всех аспектов и определения объема любого или всех аспектов. Его основная задача - представить в упрощенной форме некоторые концепции одного или более аспектов в качестве вводной части к более подробному описанию, которое представлено позже.

[0008] Раскрыты способы выполнения доступа к фемто соте и управления поисковым вызовом применительно к беспроводному терминалу доступа (например, телефонной трубке сотового телефона) внутри сети с множеством компонентов фемто сот (например, HNB), используя компонент управления доступом (например, базовую сеть оператора мобильной связи). Один способ содержит сохранение групповой привязки фемто сот, используя общий параметр (например, ID Закрытой Группы Абонентов), сохранение второй групповой привязки среди терминалов доступа (например, определяющей то, какой Закрытой Группе Абонентов принадлежат какие терминалы доступа) и авторизацию терминала доступа на доступ к компонентам фемто сот, принадлежащим первой группе. Поисковый вызов терминала доступа может производиться из любой или всех фемто сот, принадлежащих первой группе. Такой способ поддерживает как жилые, так и производственные схемы развертывания, и конкретный абонент может одновременно быть членом производственной группы и жилой группы.

[0009] Для выполнения вышеупомянутых и связанных задач здесь и далее полностью описаны и конкретно указаны в формуле изобретения варианты осуществления изобретения. Нижеследующее описание и прилагаемые чертежи подробно описывают некоторые иллюстративные аспекты одного или более вариантов осуществления. Однако эти варианты осуществления указывают всего лишь некоторые из различных способов, которыми могут быть использованы принципы различных вариантов осуществления, и описываемые аспекты предназначены включать в себя все такие аспекты и их эквиваленты.

КРАТКОЕ ОПИСАНИЕ ЧЕРТЕЖЕЙ

[0010] Признаки, сущность и преимущества настоящего изобретения станут более очевидными из подробного описания изложенного ниже при совместном рассмотрении с чертежами:

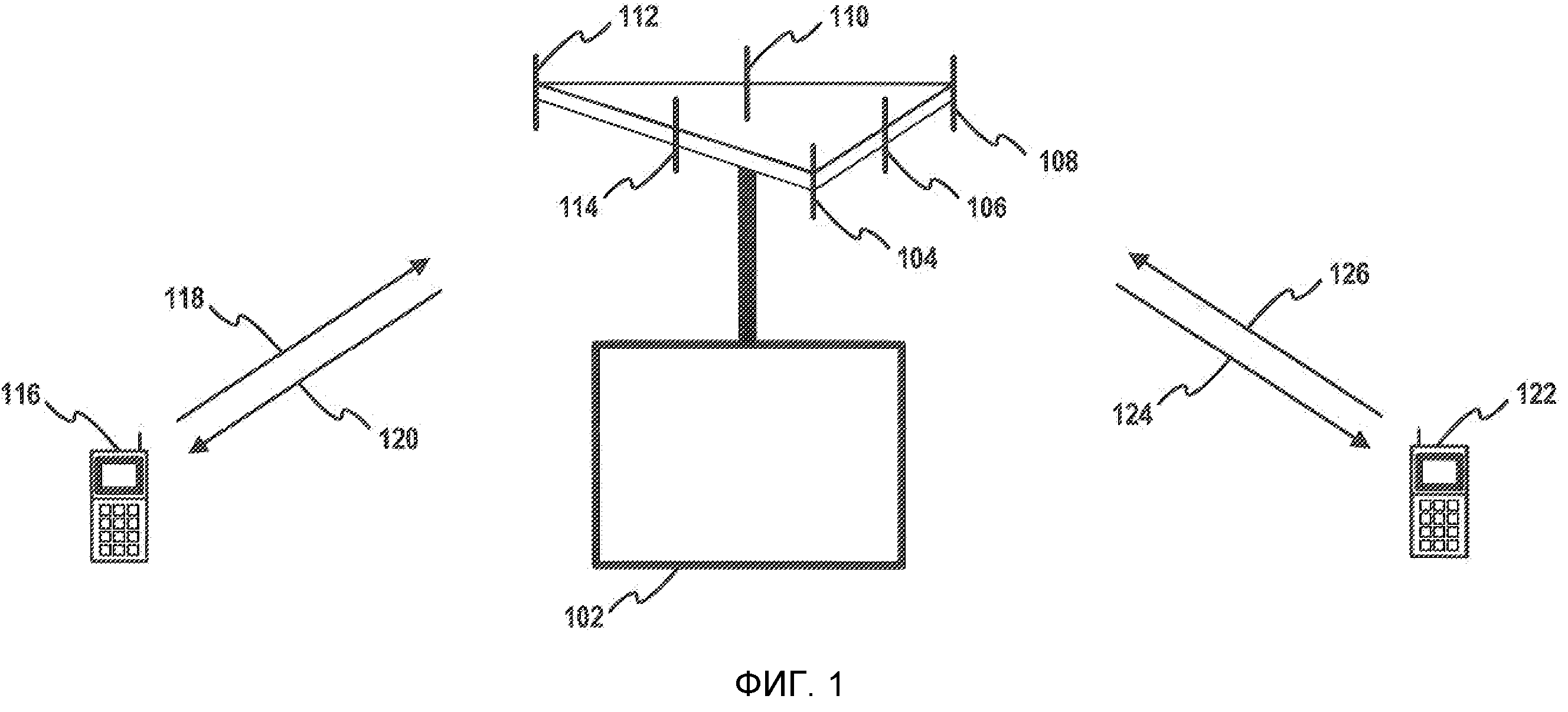

[0011] Фиг. 1 иллюстрирует систему беспроводной связи с множественным доступом в соответствии с одним вариантом осуществления изобретения;

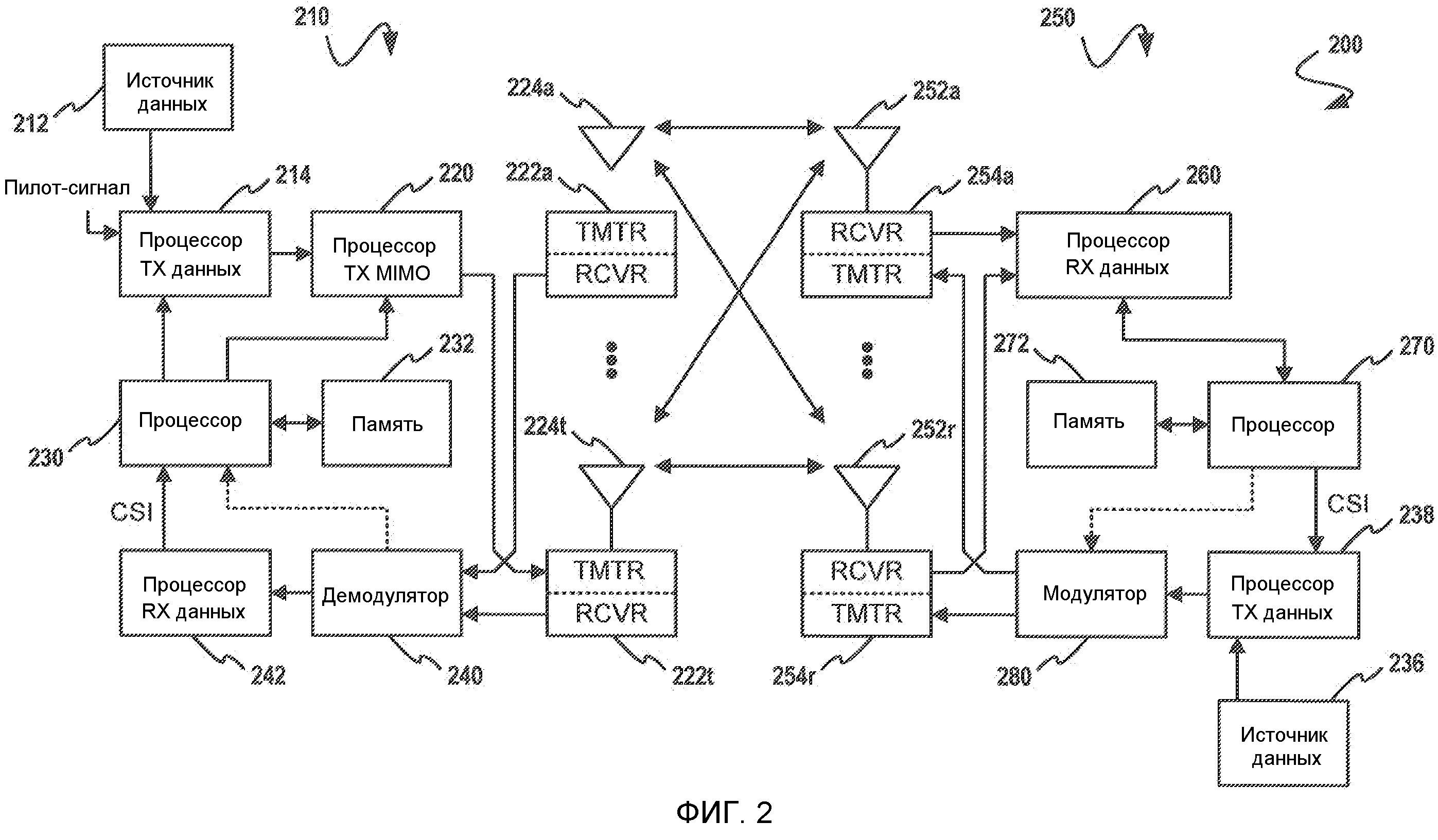

[0012] Фиг. 2 является структурной схемой системы связи в соответствии с одним вариантом осуществления изобретения;

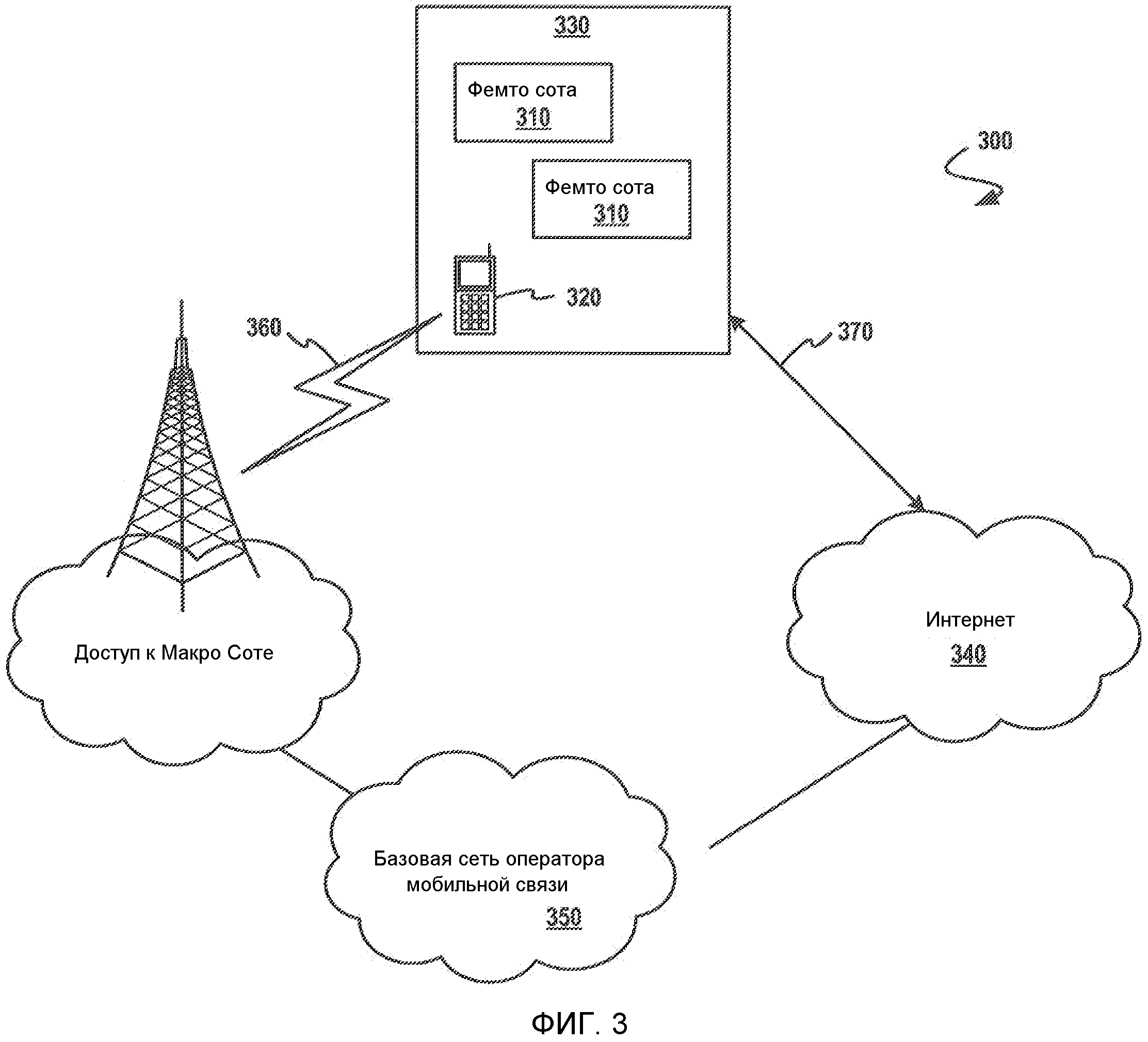

[0013] Фиг. 3 изображает систему связи, позволяющую обеспечить развертывание базовых станций точек доступа внутри сетевой среды в соответствии с одним вариантом осуществления изобретения;

[0014] Фиг. 4 является блок-схемой применительно к системе для создания связи посредством и между компонентами в среде с высокой плотностью точек доступа в соответствии с одним вариантом осуществления изобретения;

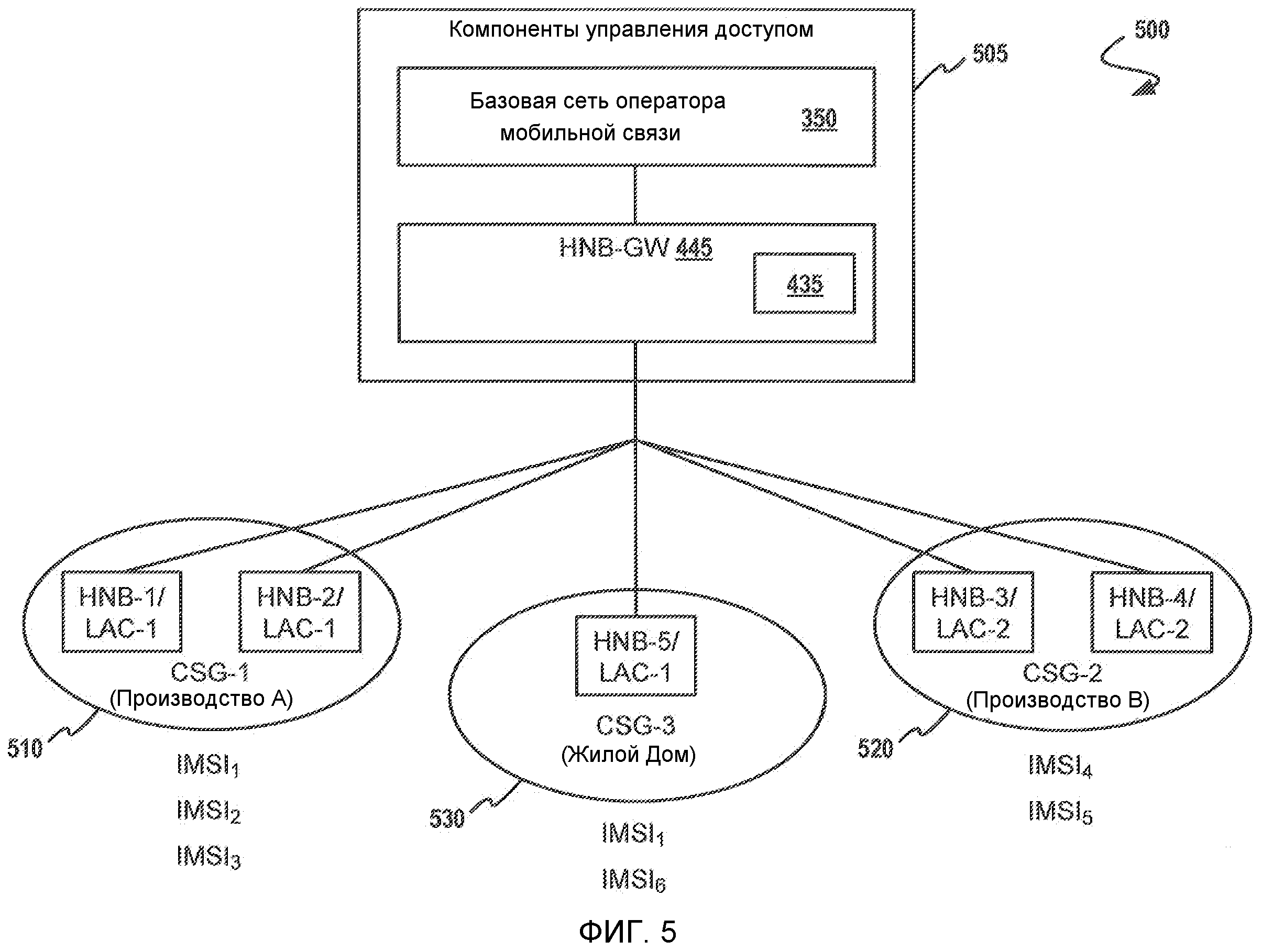

[0015] Фиг. 5 является схемой для схемы развертывания на производственной территории, расположенной с переменной близостью к жилой зоне в соответствии с одним вариантом осуществления изобретения;

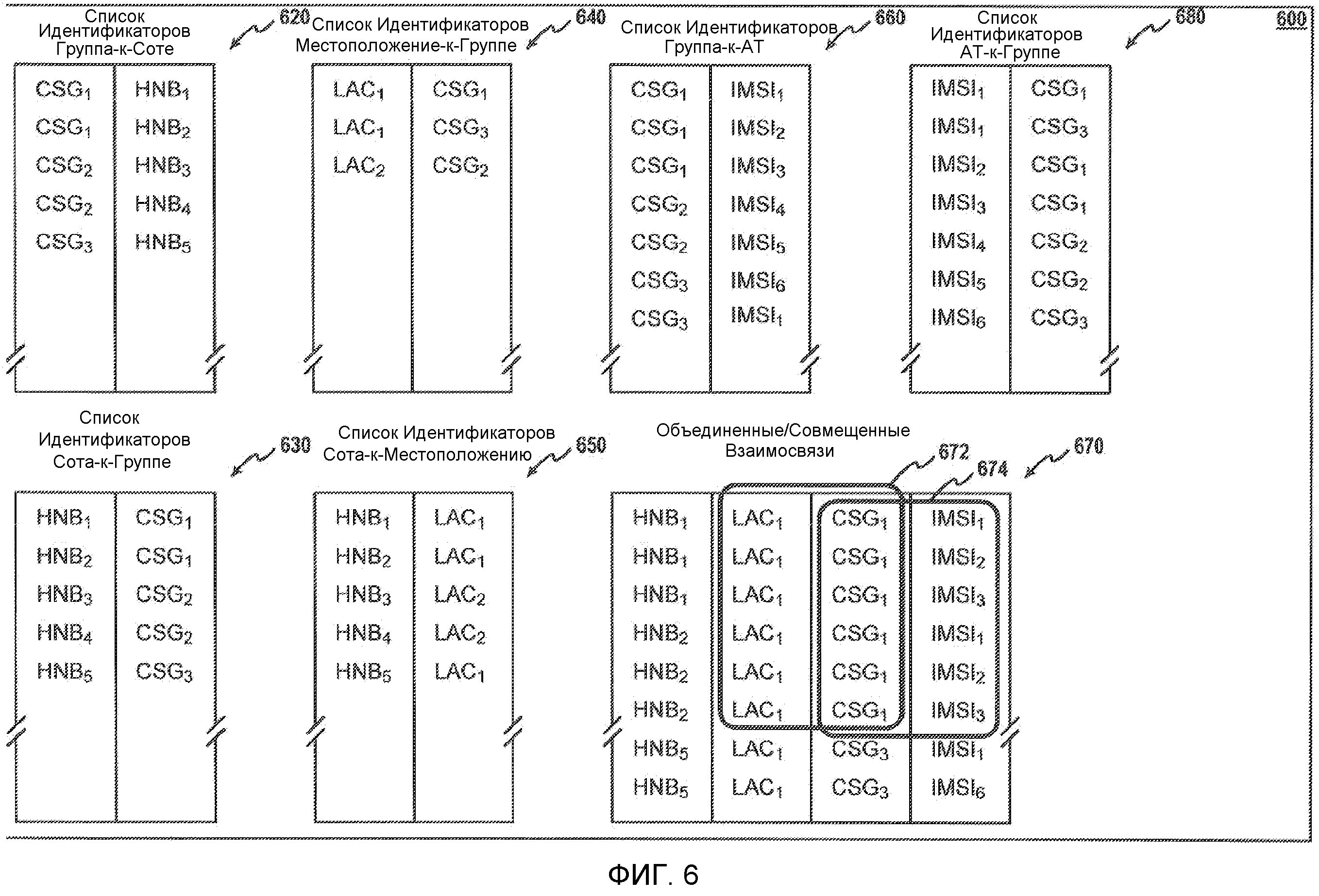

[0016] Фиг. 6 является схемой взаимосвязей элементов данных, используемых для выполнения управления доступом и поискового вызова, используя фемто соты, в соответствии с одним вариантом осуществления изобретения;

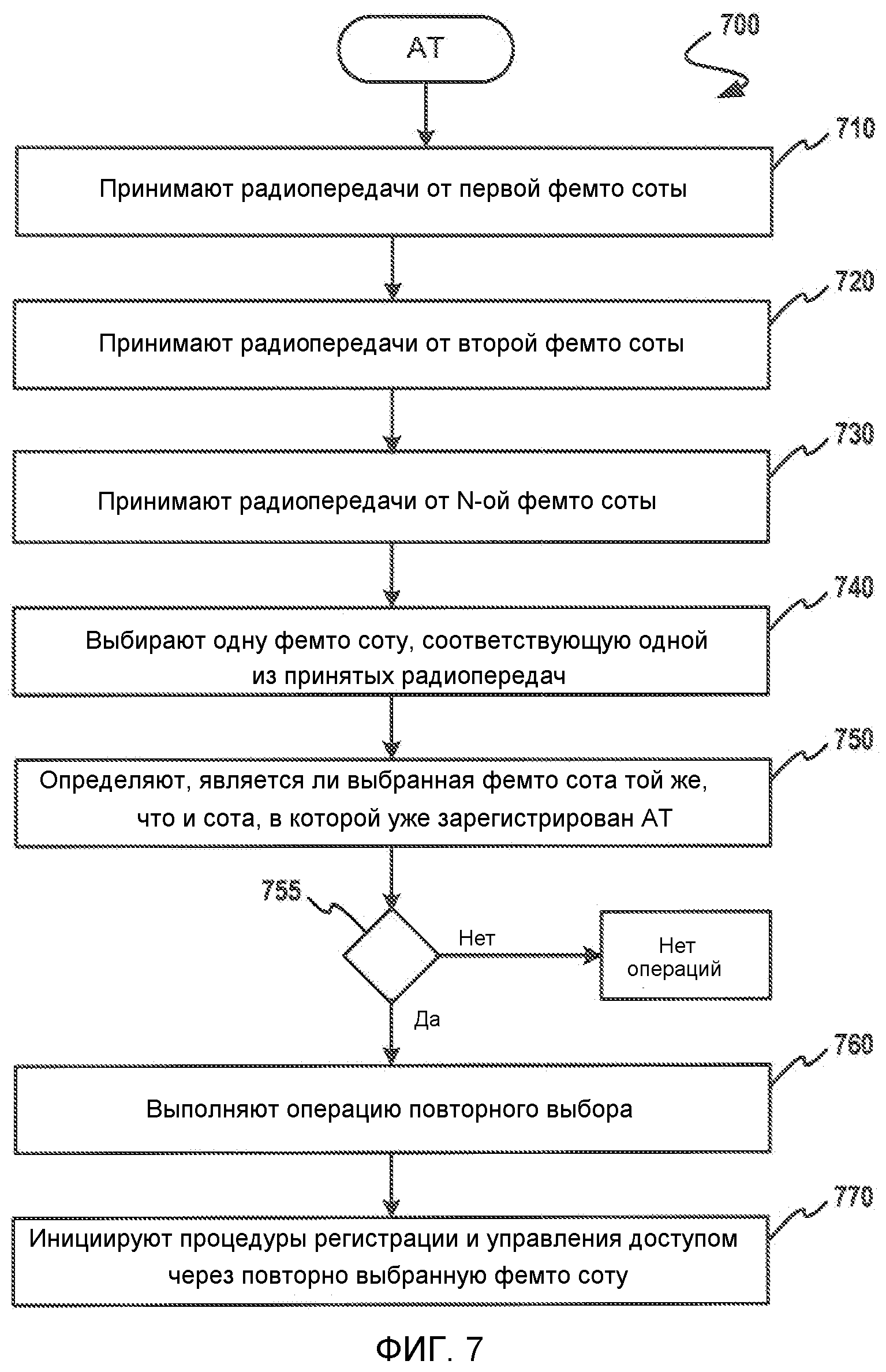

[0017] Фиг. 7 является блок-схемой обработки терминала доступа, используемой для выполнения управления доступом и поискового вызова, используя фемто соты, в соответствии с одним вариантом осуществления изобретения;

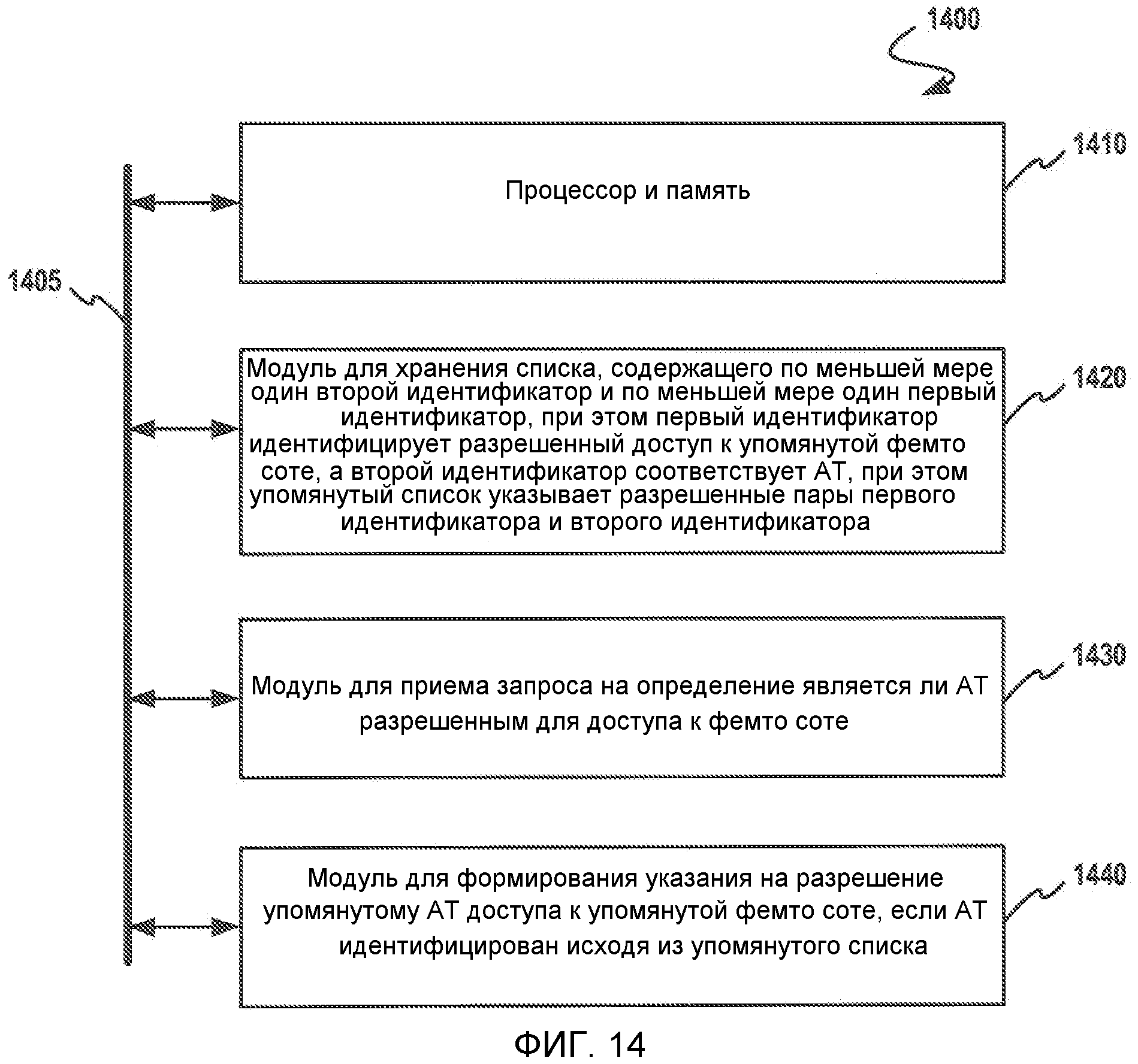

[0018] Фиг. 8 является блок-схемой обработки фемто соты, используемой для выполнения управления доступом и поискового вызова, используя фемто соты, в соответствии с одним вариантом осуществления изобретения;

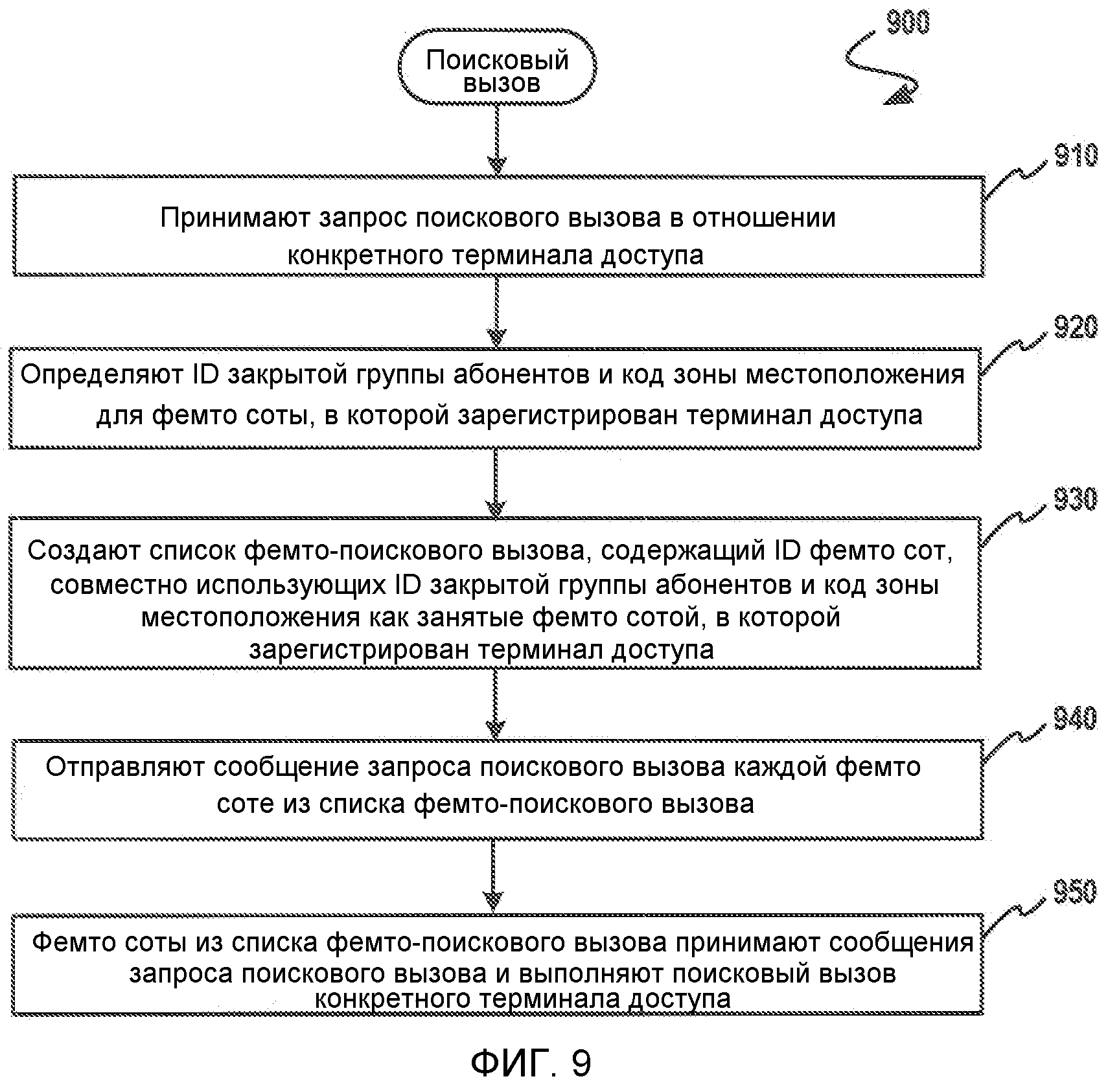

[0019] Фиг. 9 является блок-схемой обработки элемента сети, используемой для выполнения управления доступом и поискового вызова, используя фемто соты, в соответствии с одним вариантом осуществления изобретения;

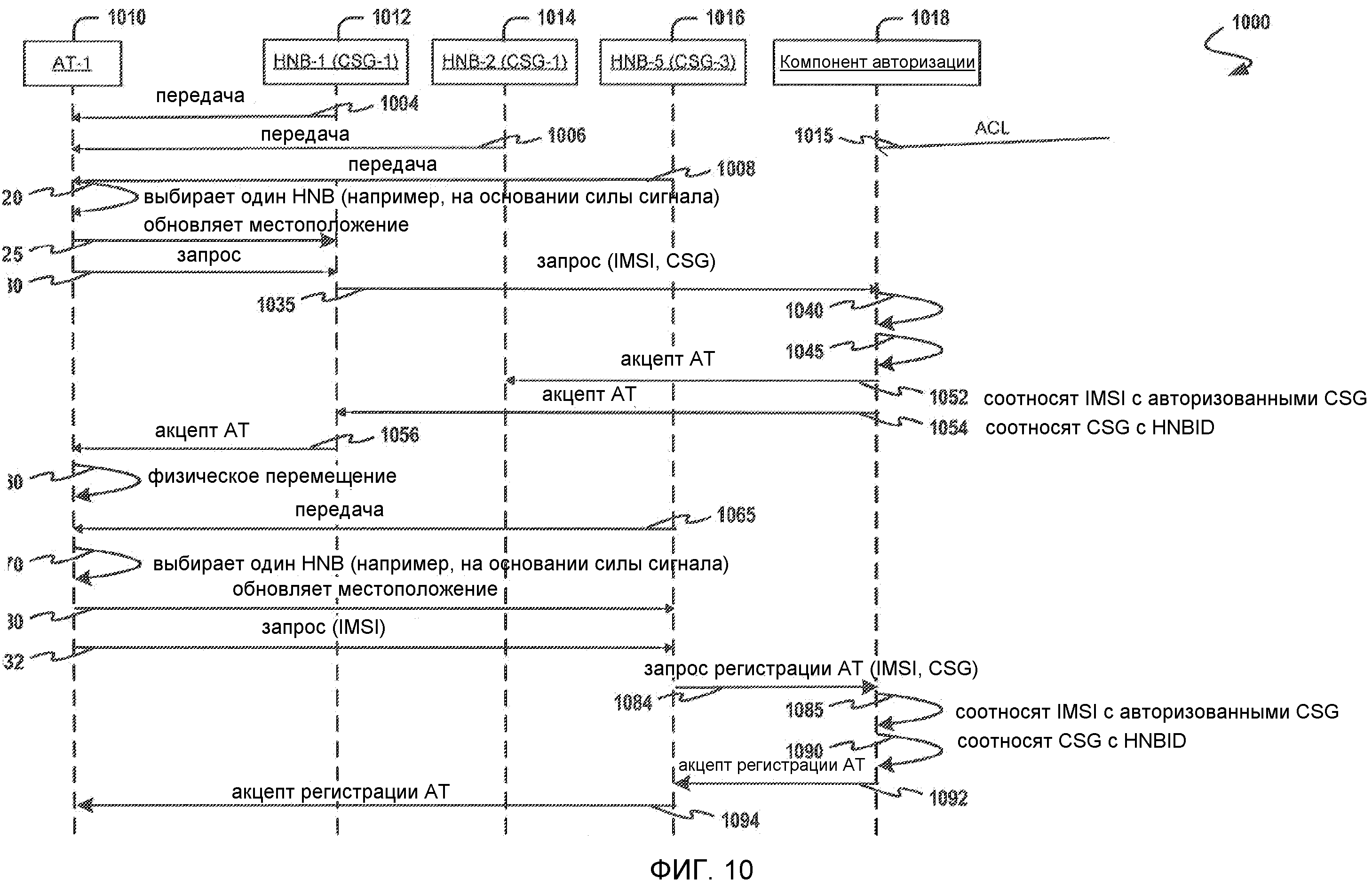

[0020] Фиг. 10 является схемой протокола, изображающей протокол обмена сообщениями для выполнения управления доступом, используя фемто соты, в соответствии с одним вариантом осуществления настоящего изобретения;

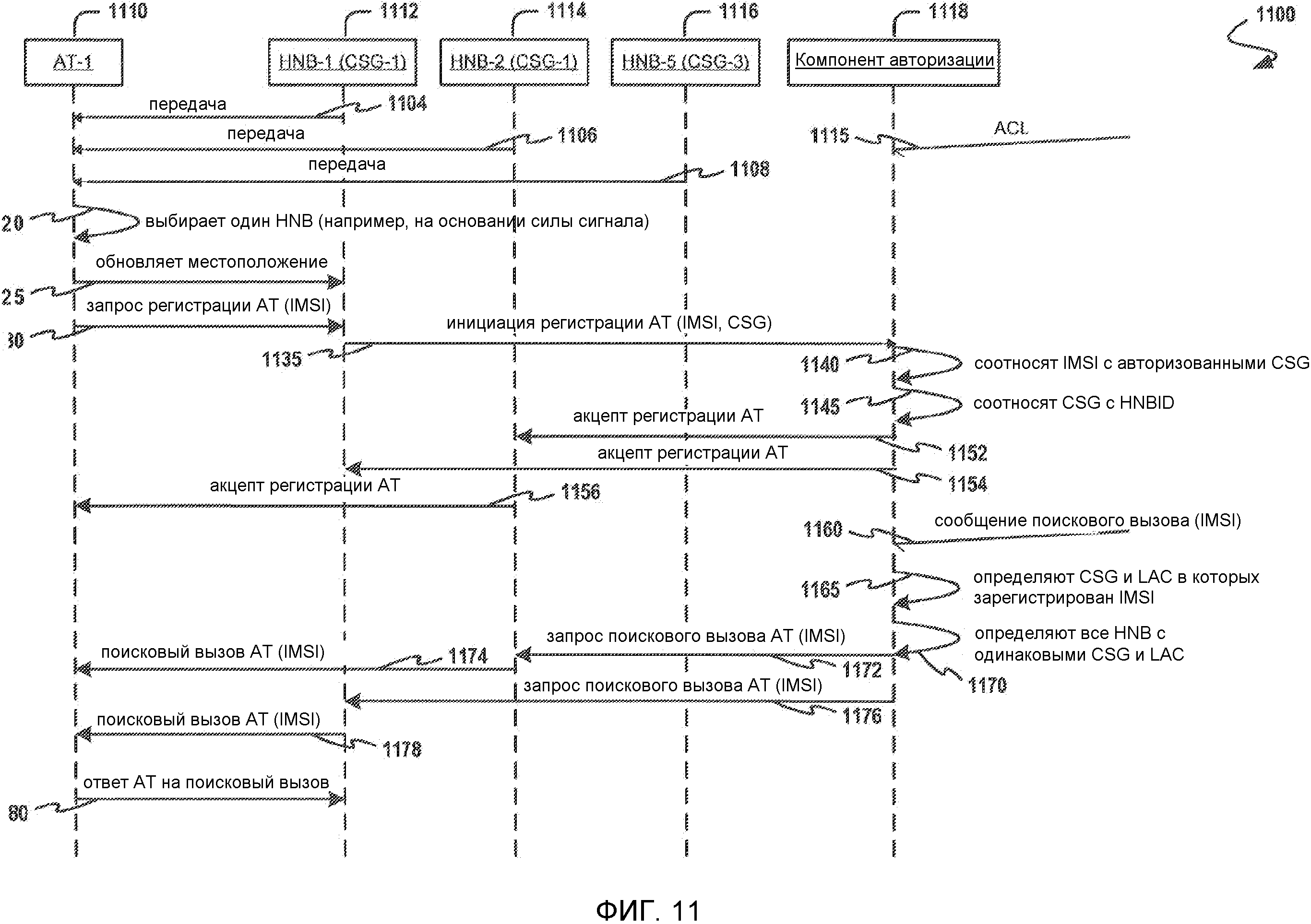

[0021] Фиг. 11 является схемой протокола, изображающей протокол обмена сообщениями для выполнения поискового вызова, используя фемто соты, в соответствии с одним вариантом осуществления настоящего изобретения;

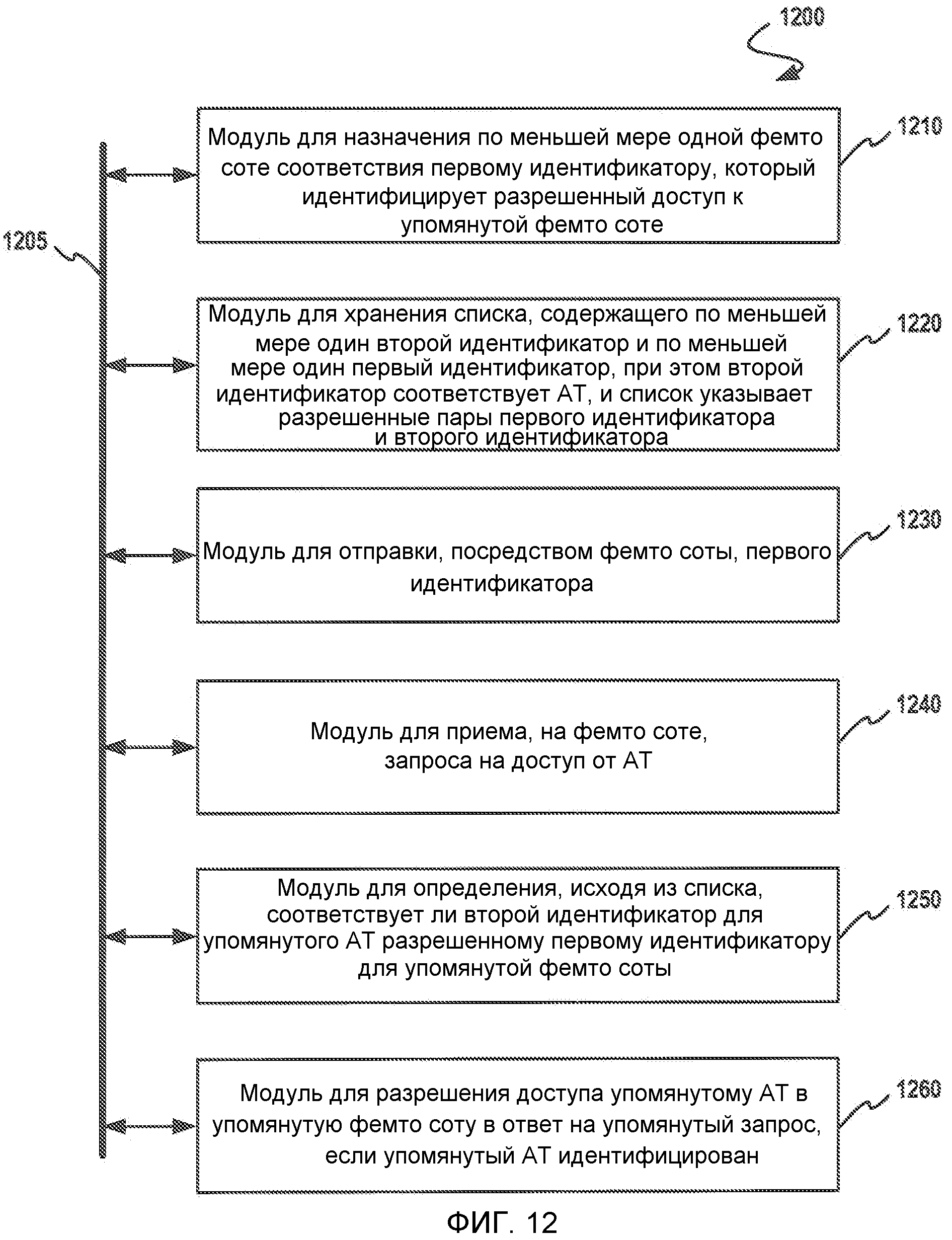

[0022] Фиг. 12 изображает структурную схему системы для управления доступом в фемто соте в соответствии с одним вариантом осуществления изобретения;

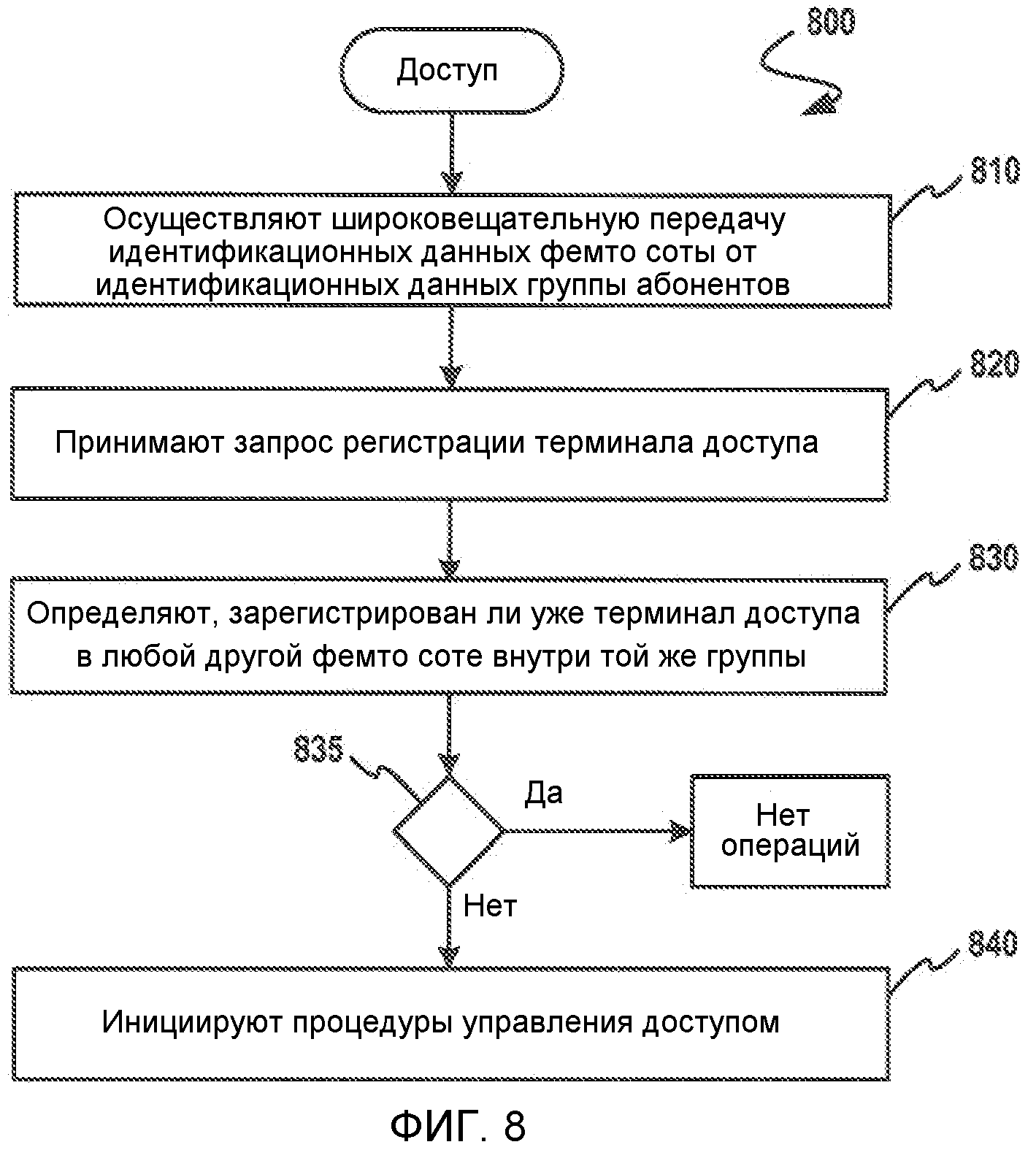

[0023] Фиг. 13 изображает структурную схему системы для выполнения некоторых функций фемто соты в соответствии с одним вариантом осуществления изобретения;

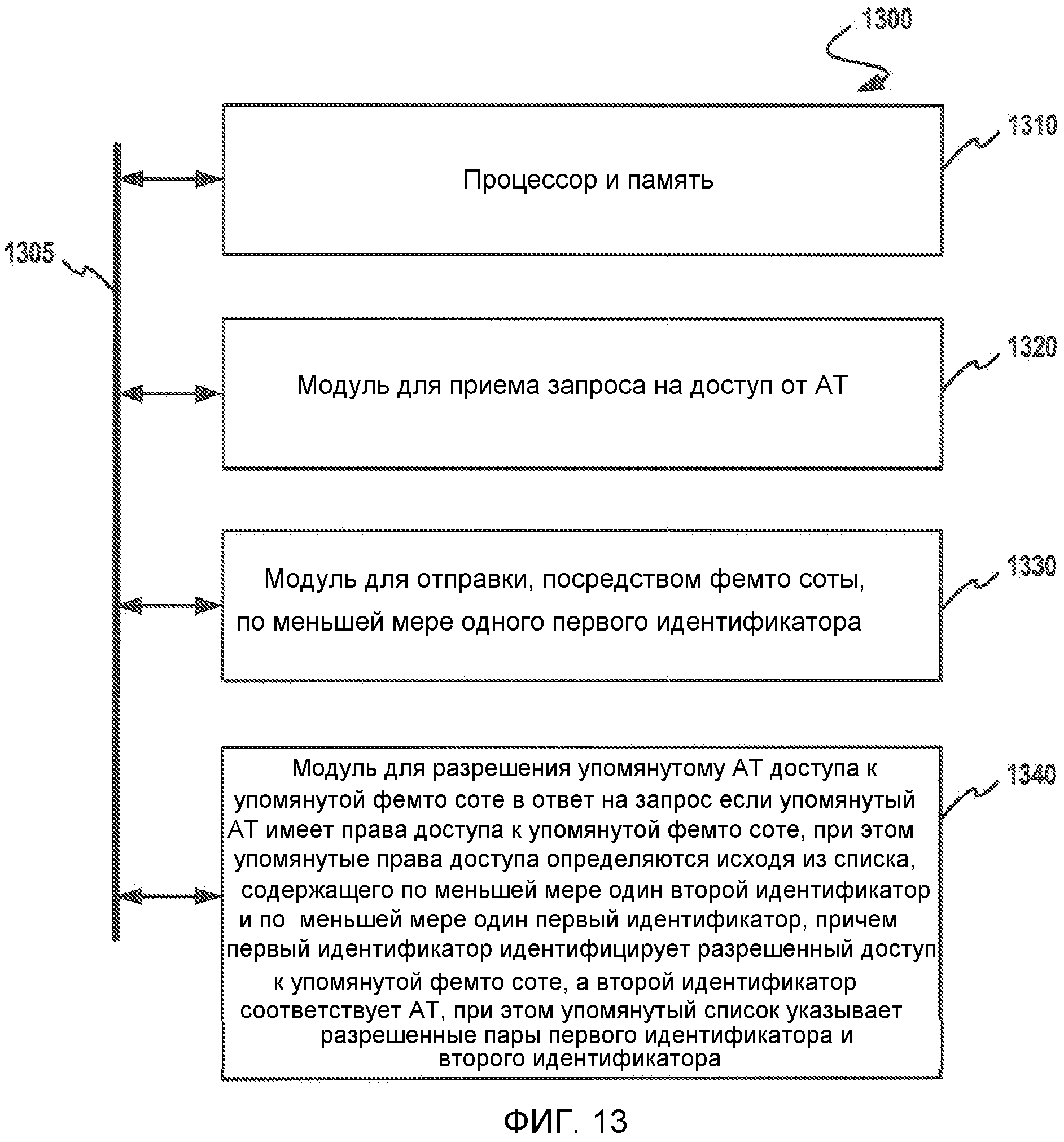

[0024] Фиг. 14 изображает структурную схему системы для выполнения некоторых функций шлюза фемто соты в соответствии с одним вариантом осуществления изобретения;

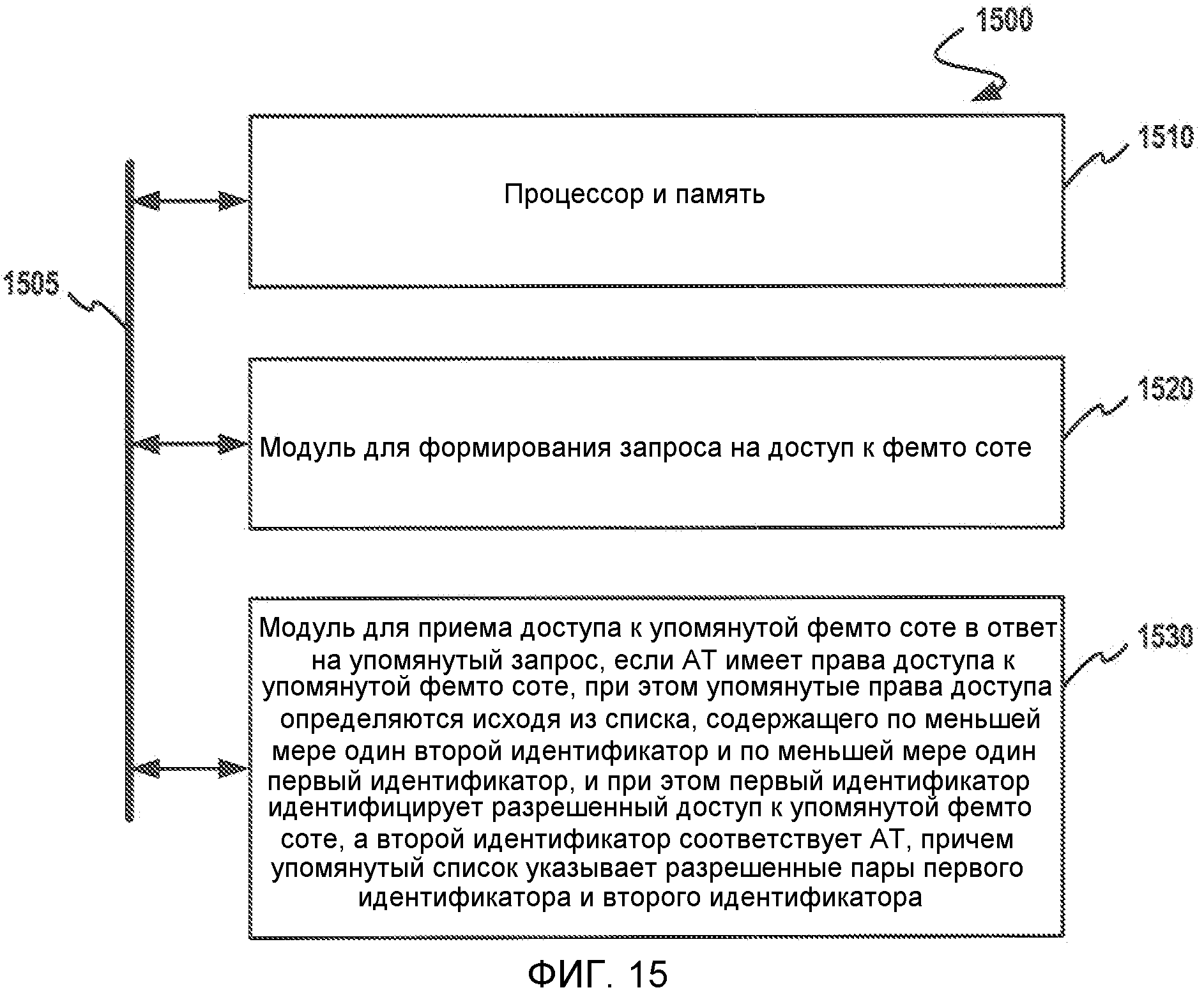

[0025] Фиг. 15 изображает структурную схему системы для выполнения некоторых функций терминала доступа (AT) в соответствии с одним вариантом осуществления изобретения;

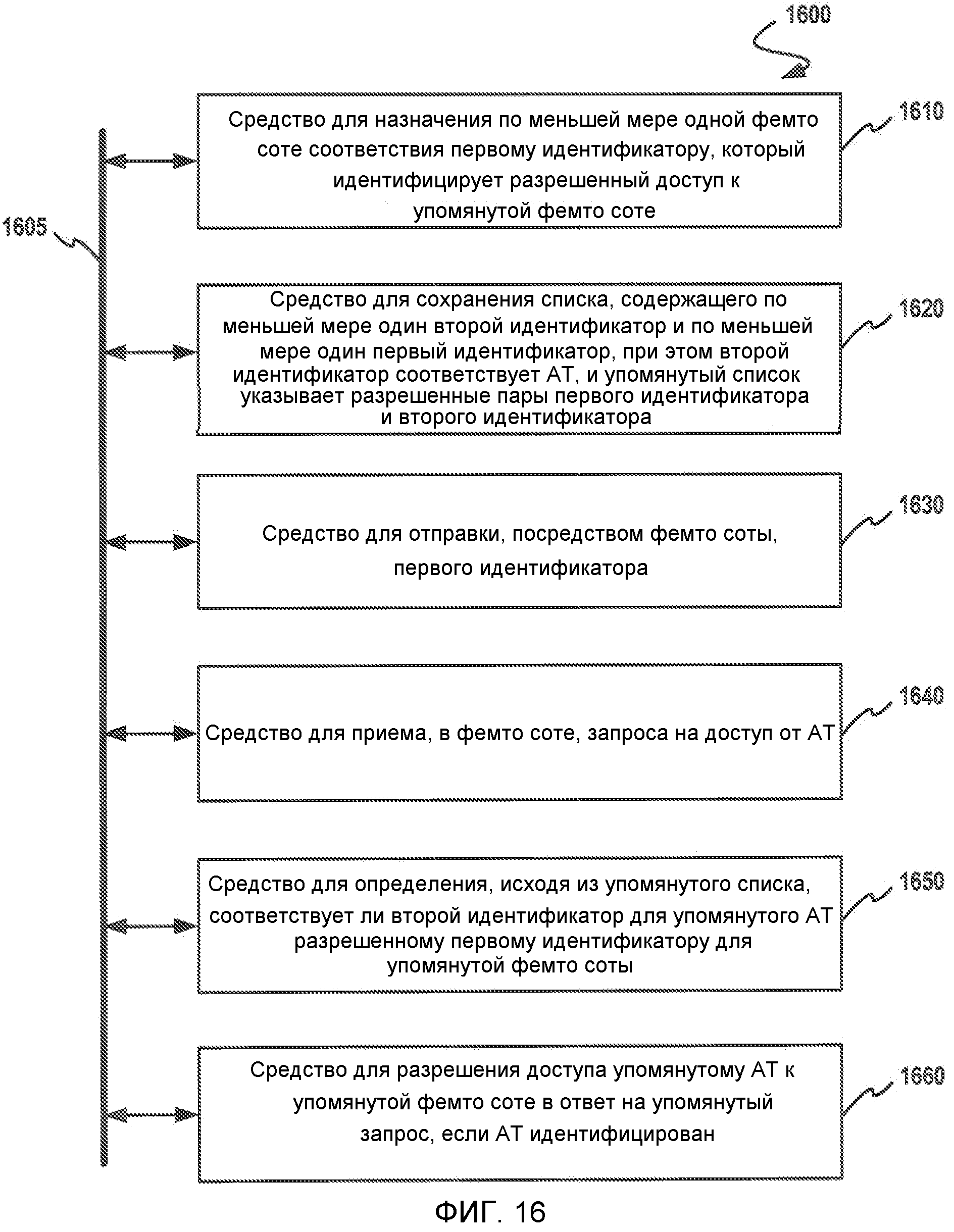

[0026] Фиг. 16 изображает структурную схему устройства для управления доступом в фемто соте, используя средства аппаратного и программного обеспечения, в соответствии с одним вариантом осуществления изобретения;

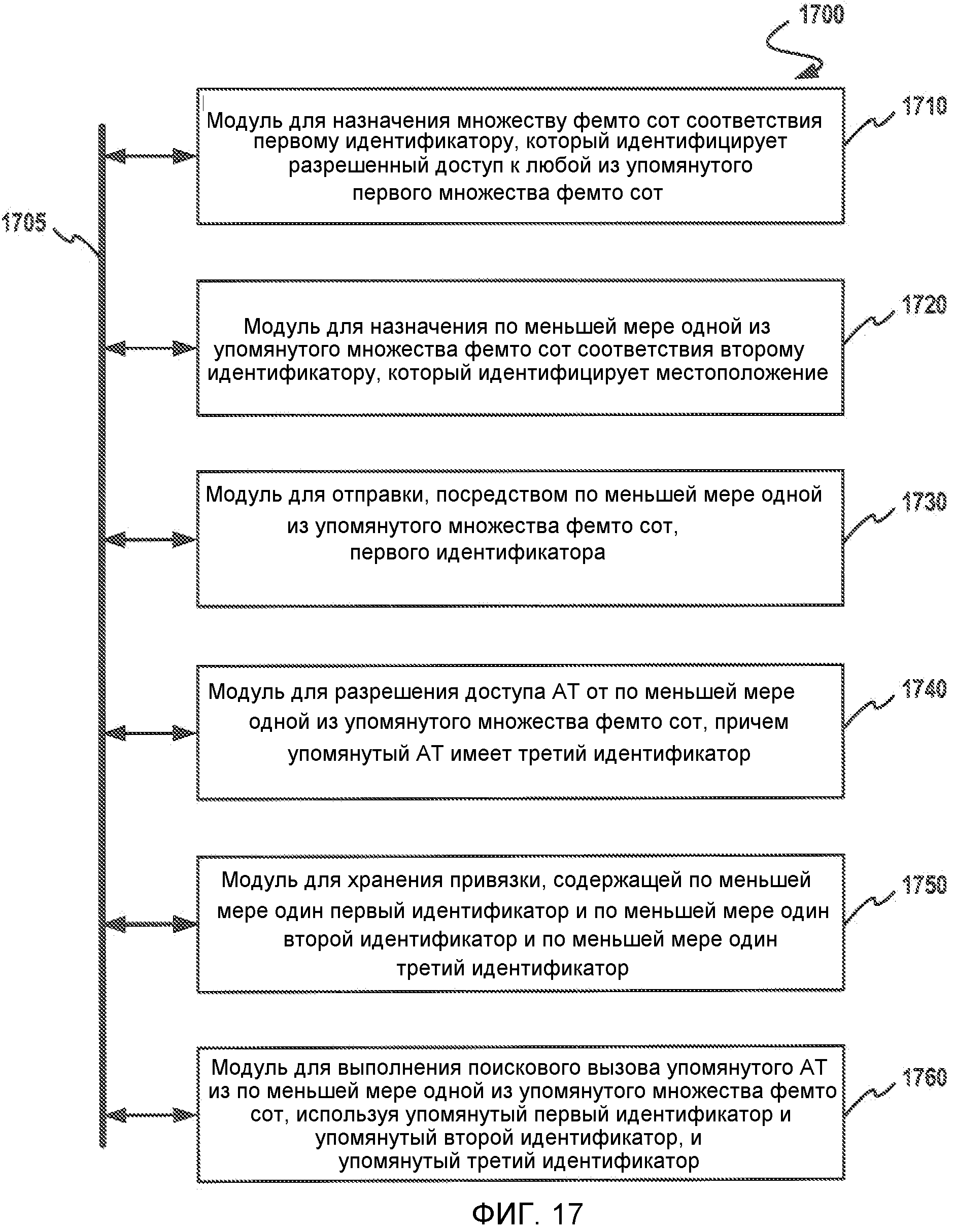

[0027] Фиг. 17 изображает структурную схему системы для поискового вызова в фемто сотах в соответствии с одним вариантом осуществления изобретения;

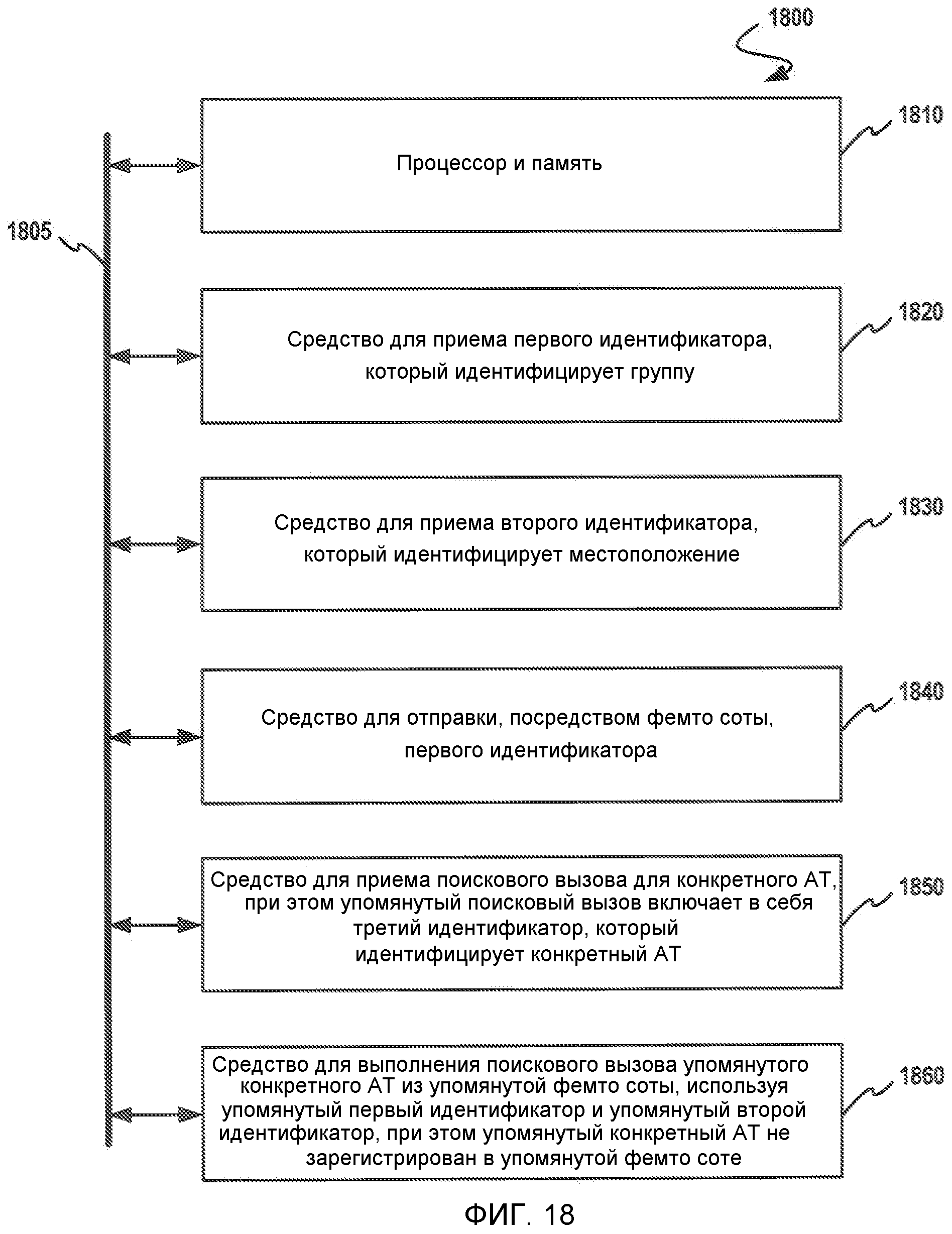

[0028] Фиг. 18 изображает структурную схему системы для выполнения некоторых функций фемто соты в соответствии с одним вариантом осуществления изобретения;

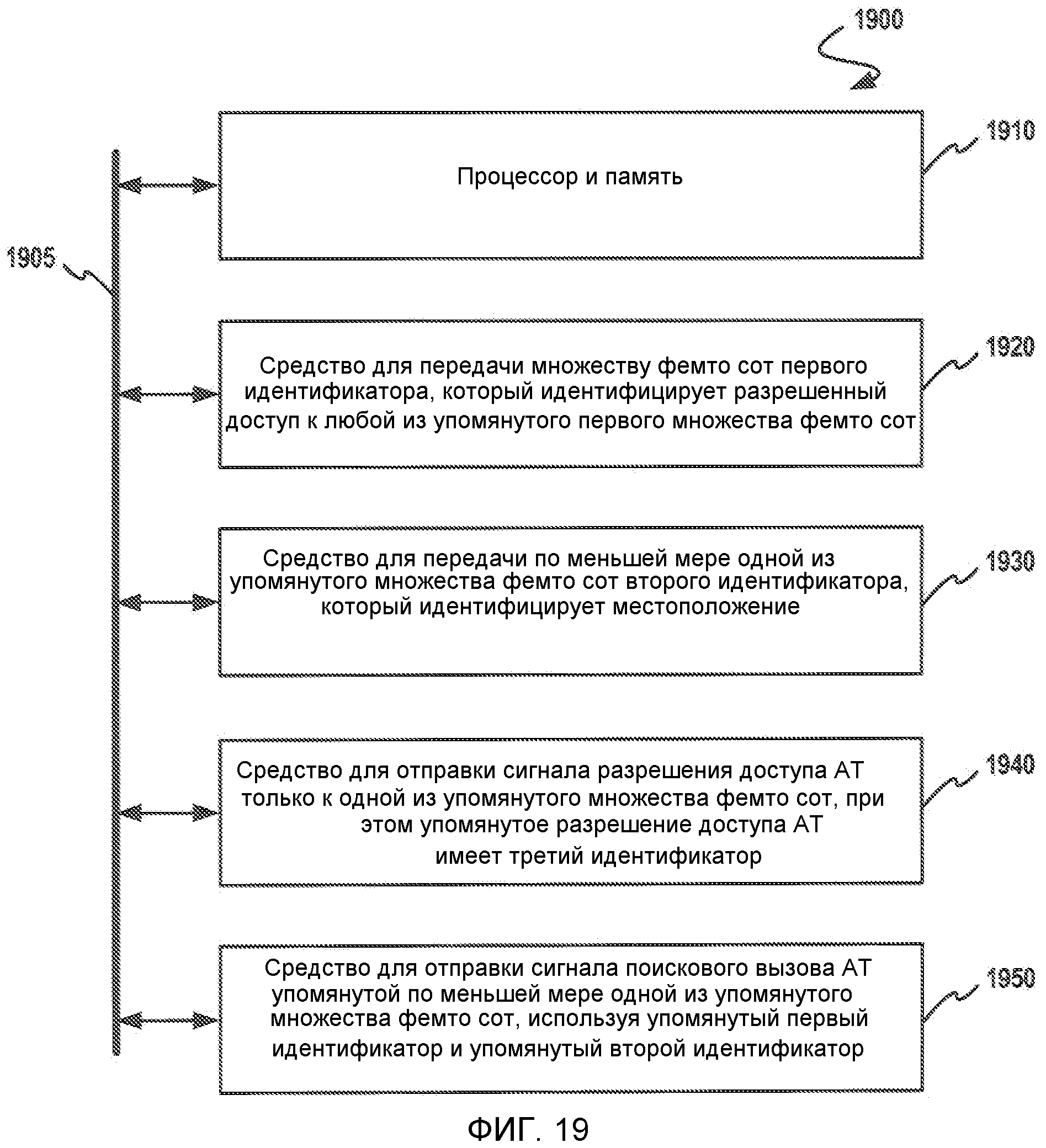

[0029] Фиг. 19 изображает структурную схему системы для выполнения некоторых функций шлюза фемто соты в соответствии с одним вариантом осуществления изобретения;

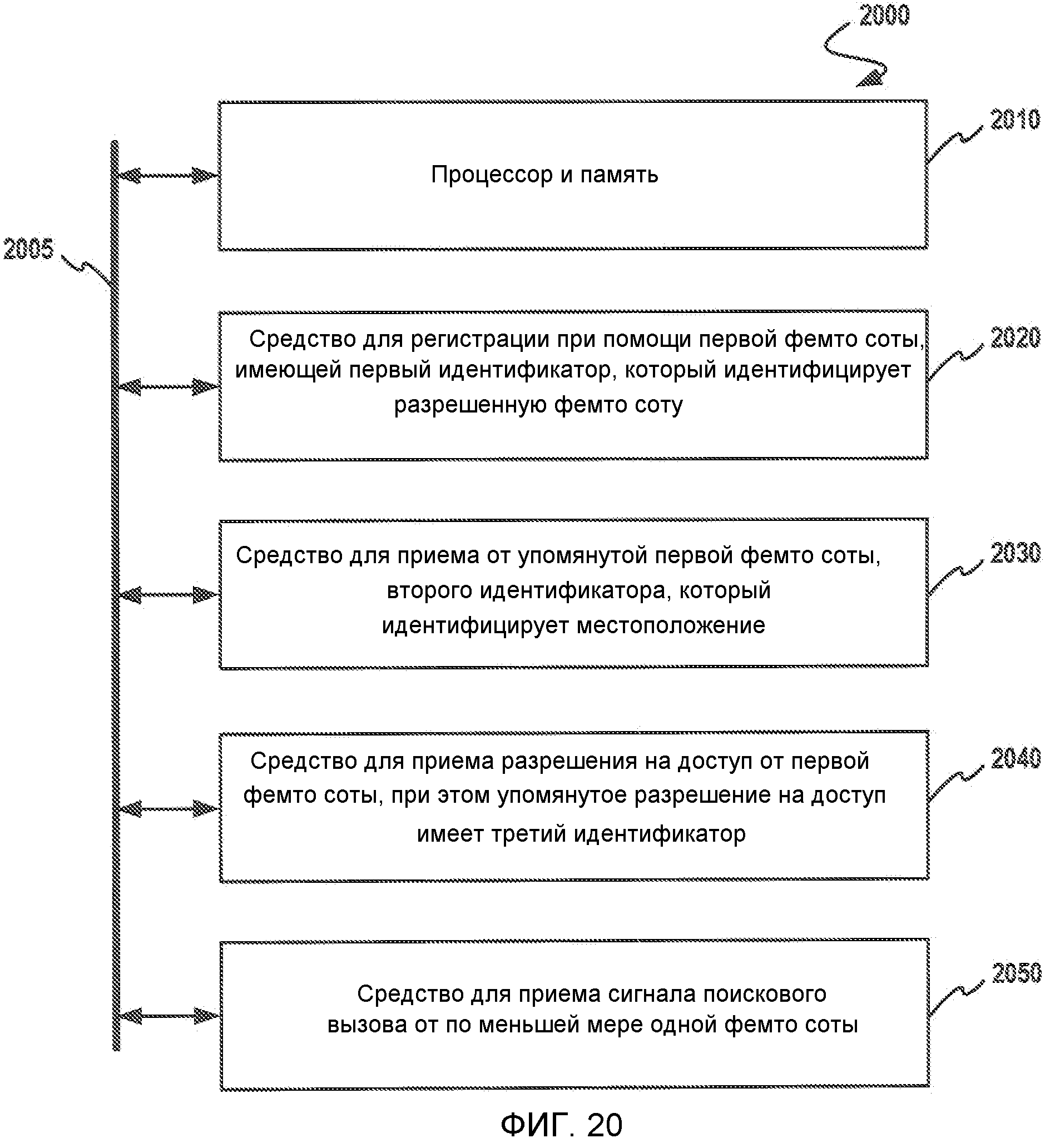

[0030] Фиг. 20 изображает структурную схему системы для выполнения некоторых функций терминала доступа в соответствии с одним вариантом осуществления изобретения; и

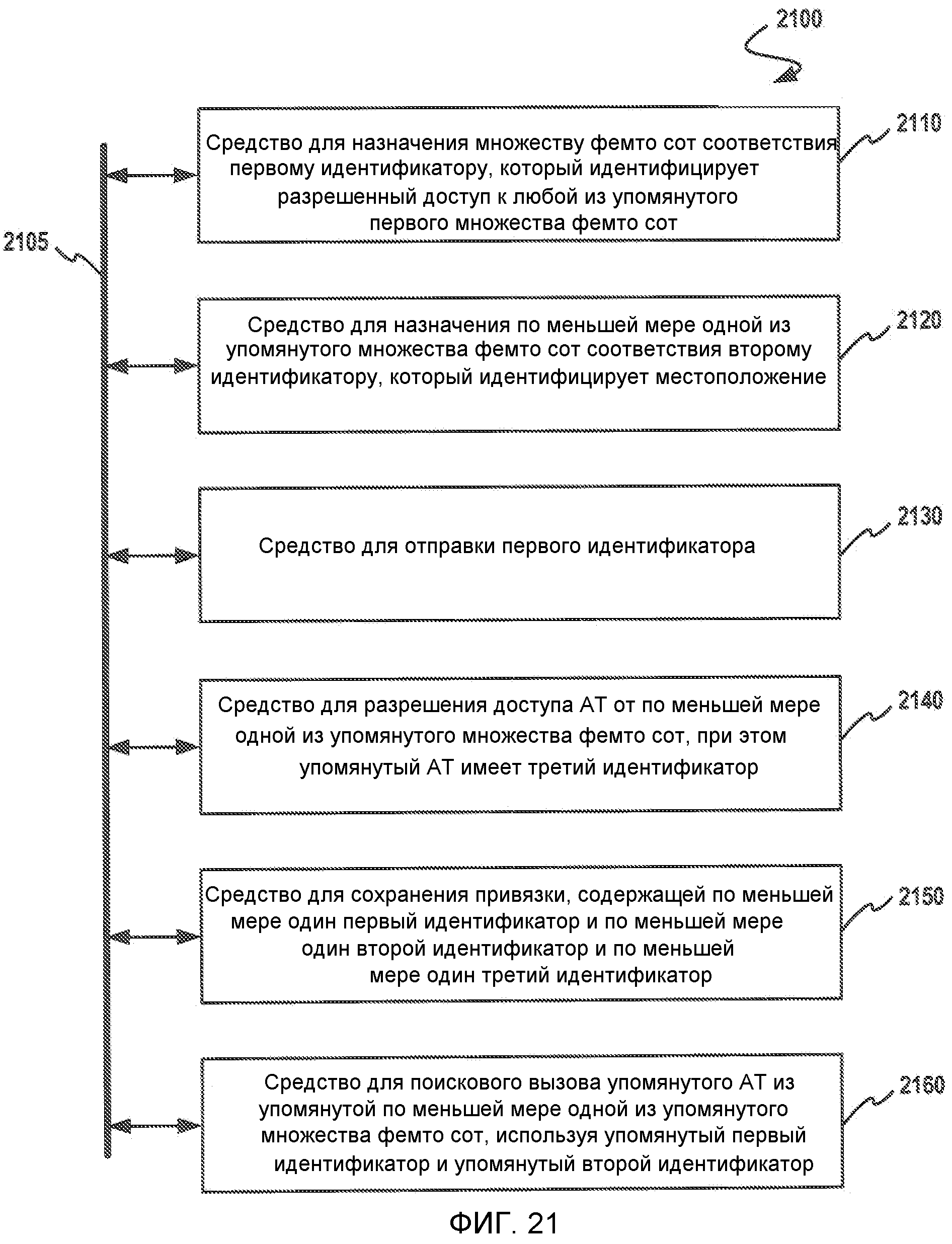

[0031] Фиг. 21 изображает структурную схему устройства для поискового вызова в фемто соте, используя средства аппаратного и программного обеспечения, в соответствии с одним вариантом осуществления изобретения.

ОПИСАНИЕ

[0032] Различные аспекты описываются ниже со ссылкой на чертежи, при этом подобные ссылочные обозначения используются для обозначения подобных элементов. В нижеследующем описании, в целях объяснения, изложены многочисленные конкретные подробности для того чтобы предоставить исчерпывающее понимание одного или более аспектов. Тем не менее, может быть очевидно, что такие аспекты могут быть выполнены на практике без этих конкретных подробностей. В других случаях, хорошо известные структуры и устройства показаны в виде структурной схемы для облегчения описания одного или более аспектов.

[0033] Ниже описаны различные аспекты изобретения. Должно быть очевидно, что изложенные здесь идеи могут быть воплощены в широком многообразии форм и что любая конкретная изложенная здесь структура и/или функция является всего лишь показательной. На основании изложенных здесь идей специалист в соответствующей области должен принимать во внимание, что раскрываемый здесь аспект может быть реализован независимо от любых других аспектов и что два или более таких аспекта могут быть объединены различными способами. Например, устройство может быть реализовано и/или способ может быть выполнен на практике, используя любое количество изложенных здесь аспектов. В дополнение, устройство может быть реализовано и/или способ выполнен на практике, используя другую структуру и/или функциональные возможности дополнительно или альтернативно одному или более изложенных здесь аспектов. В качестве примера, многие описанные здесь способы, устройства, системы и аппаратура описаны в контексте реализации улучшенного управления доступом и поискового вызова базовой станцией (BS) (например, управления доступом и поискового вызова фемто соты) в беспроводной среде, содержащей неравноправные схемы развертывания точек доступа. Специалист в соответствующей области должен принимать во внимание, что аналогичные методы могут применяться к прочим средам связи.

[0034] Разработка беспроводных точек доступа к сетям связи (например, сетям связи наземных подвижных объектов общего пользования, PLMN, базовой сети оператора мобильной связи и т.д.) было одним из решений, предлагающим выполнить слияние обычных систем беспроводной связи и обычных систем связи с неподвижной линией связи. Слияние, также известное как стационарно-беспроводное слияние, задействует уровень функциональной совместимости сетей неподвижной линии связи (например, интрасеть, Интернет и т.д.) и сетей мобильной связи (сетей сотовых телефонов). В соответствии с тем, как здесь используется, точка доступа включает в себя любой приемлемый узел, маршрутизатор, коммутатор, концентратор или подобное, выполненные с возможностью коммуникативного соединения терминала доступа (AT) с сетью связи. Точка доступа может быть проводной (например, использующей Ethernet, универсальную последовательную шину [USB] иди другое проводное соединение для связи) и/или беспроводной (например, использующей для связи радиосигналы). Примеры точек доступа фемто соты, или в качестве альтернативы фемто узлов, включают в себя базовые станции (BS) точек доступа, точки доступа беспроводной локальной сети (WLAN), точки доступа беспроводной глобальной сети (WWAN), включая BS точек доступа технологии глобальной совместимости широкополосного беспроводного доступа (WiMAX) и подобное. BS точек доступа выполнены в виде точки доступа к сети мобильной связи оператора, такой как голосовая сеть с коммутацией каналов, объединенная голосовая и передачи данных сеть с коммутацией каналов и коммутацией пакетов, или голосовая и передачи данных сеть только пакетной передачи или подобного. Примеры базовой станции точки доступа включают в себя Узел B (NB), базовую приемопередающую станцию (BTS), домашний Узел B (домашний Узел B, Домашний Узел B, HNB), домашний выделенный Узел B (HeNB), или просто BS, различной мощности передачи/размера соты, включая макро соты, микро соты, пико соты, фемто соты и т.д.

[0035] Введение BS точек доступа различных типов в обычные сети макро BS позволяет получить значительную гибкость и контроль над потребителем через персональный доступ к таким сетям. Терминалы пользователя часто могут быть сконфигурированы для выбора наиболее близкой BS точки доступа или BS макро сети, в зависимости от того, какая из них обеспечивает лучший сигнал, и/или на основании других факторов. В дополнение, BS точек доступа могут предоставлять предпочтительные тарифные планы в сравнении с макро сетью, по меньшей мере, в некоторых обстоятельствах, позволяя пользователям сократить расходы на использование.

[0036] По мере увеличения со временем ширины полосы и скорости передачи данных беспроводной связи и совершенствования обработки AT и возможностей взаимодействия пользователя пользователи получили возможность использования мобильного устройства для выполнения функций, ранее формально доступных только при помощи персональных компьютеров и средств связи с неподвижными линиями связи. Тем не менее, так как типичные макро сети часто развернуты с учетом того, что первичным рынком является широкомасштабное общедоступное использование, то прием внутри помещения часто может быть хуже, чем прием вне помещения (например, из-за поглощения радиочастотных сигналов зданиями, изоляцией, земным ландшафтом и т.д.), то в такой среде использование мобильного устройства менее эффективное, чем компьютера с неподвижной линией связи. Тем не менее, BS точек доступа могут обеспечить значительное улучшение в данной среде. В качестве одного примера, HNB и HeNB технологии (здесь и далее именуемые собирательно как HNB) обеспечивают пользователя значительным управлением в отношении персональной способности к беспроводному подключению, в помещении и вне помещения, зачастую устраняя большую часть или все такие проблемы способности к подключению. Таким образом, HNB могут дополнительно расширить мобильность AT даже в среде, которая не оптимальна для макро сетей.

[0037] Несмотря на значительные преимущества HNB и других схем развертывания точек доступа, возникают некоторые проблемы из-за дополнительной сложности при соединении BS точек доступа с макро сетями операторов. Например, развертывание точки доступа, в частности в случае HNB, как правило, является незапланированным или частично запланированным, то есть эти BS устанавливаются без управления со стороны оператора сети. Таким образом, оператор имеет ограниченные возможности для реализации идеального размещения этих точек доступа по отношению к другим таким точкам доступа или по отношению к макро BS. Более того, пространственное формирование беспроводных сигналов в отношении других сот точек доступа (или даже знание о точном местоположении позиции таких сот точек доступа) может быть не оптимальным. В дополнение, так как развертывание HNB не имеет ограничений с точки зрения потребительской покупки и установки, то в сильно населенных городских или коммерческих зонах может возникнуть очень плотная установка таких сот, приводя к конкуренции беспроводных ресурсов между соседними HNB и макро сотами.

[0038] Кроме того, HNB могут быть привязаны к закрытым группам абонентов (CSG) и обеспечивать доступ к сети только членам CSG; не предоставляя, например, общий открытый сотовый доступ. Таким образом, развертывание HNB внутри макро сети объединяет BS с ограниченным доступом (RA) вместе с BS с общим доступом (GA). В дополнение к основному управлению доступом (т.е. где BS служит для разрешения/отказа в доступе), развертывание HNB также может служить для сохранения беспроводной полосы пропускания посредством создания механизма для управления доступом и поискового вызова, который избегает ненужных передач AT и работает как при жилой схеме развертывания (например, где одному HNB назначена уникальная CSG и он развернут в жилом окружении), так и при производственной схеме развертывания (например, где множеству HNB назначена одна и та же CSG, где множество HNB развернуты в производственном окружении, и т.д.).

[0039] Масса существующих AT не обеспечены возможностью распознавания, обработки или ответа на относящиеся к CSG данные (например, идентификатор CSG, CSG-ID, CSGID) или другие данные, используемые BS с RA. Такие AT получают доступ к BS с RA независимо от того, имеют ли они дополнительные права на доступ. Другими словами, так как существующие AT не оборудованы возможностью распознавать, обрабатывать и отвечать на относящиеся к CSG данные, то механизмы управления доступом, если требуется, должны быть реализованы в сети. Если управление доступом управляется по каждой BS с RA (или по каждому HNB), то для того чтобы сеть выполняла управление доступом, различные методы требуют от AT осуществления связи с сетью всякий раз, когда AT перемещается в зону покрытия новой BS c RA. Хотя это может быть эффективным при жилой схеме развертывания, где каждая точка доступа имеет разные ограничения по доступу (или разные идентификаторы CSG), этот метод может быть неэффективным при производственной схеме развертывания, где большое количество точек доступа совместно используют одни и те же ограничения на доступ (или идентификатор CSG) и имеют накладывающиеся зоны покрытия. Например, в случае управления доступом, выполняемым по каждой BS с RA, AT, перемещающийся из зоны покрытия одной BS с RA в зону покрытия другой BS с RA, будет расходовать значительную мощность, пытаясь получить доступ к каждой из фемто сот, при этом каждая из которых может отвечать ненужной сигнализацией.

[0040] Таким образом, механизм, который полагается на ответ (или отсутствие ответа) от AT на основании идентификатора CSG, может не работать или может быть неэффективным. Например, существующий AT может потратить значительную мощность, пытаясь получить доступ к фемто сотам, которые несомненно будут отказывать в предоставлении услуги AT (например, из-за ограничений, наложенных в BS с RA). В дополнение, существующие терминалы и существующие стандарты построения беспроводных сетей требуют от мобильных терминалов производить сканирование входящих беспроводных сигналов для идентификации оптимальных сигналов и для приема поисковых вызовов. Когда существует лишь незначительное количество соседних BS, которые терминал может распознать, то, как правило, процесс работоспособен. Но при схемах развертывания с высокой плотностью точек доступа в непосредственной близости друг от друга могут находиться десятки или даже сотни точек доступа (например, внутри большого городского многоквартирного здания или внутри большого офисного здания, в котором размещается персонал большого предприятия). Если домашняя точка доступа фемто соты AT, имеющая CSG, которая включает в себя AT, находится внутри схемы развертывания с высокой плотностью, то определение домашней точки доступа из сотен или тысяч соседних чужих точек доступа может создать значительные проблемы. Например, вероятно, AT будет использовать значительную мощность при закреплении (анализируя пилот-сигнал и каналы управления) или при сигнализации точкам доступа, которые, несомненно, откажут в сетевом доступе AT.

[0041] Выше описана проблема управления доступом. В дополнение к управлению доступом, варианты осуществления изобретения учитывают проблему, связанную с поисковым вызовом. AT являются по исполнению мобильными и могут перемещаться из одного местоположения в другое, а также AT в любой момент времени должен быть способен принять поисковый вызов. При перемещении из местоположения в местоположение, AT, включающие в себя существующие AT, выполняют сигнализацию, известную как Обновление Локальной Зоны, когда AT попадает в зону покрытия окрестности соты (например, в зону покрытия фемто соты, в зону покрытия HNB и т.д.). В окружениях, где фемто соты развернуты с высокой плотностью (например, в окружении предприятия), относительно большое количество фемто сот может привести к совместному использованию одного и того же ближайшего местоположения и таким образом может привести к совместному использованию одного и того же кода зоны местоположения (LAC). В некоторых случаях, производственная схема развертывания с высокой плотностью может находиться очень близко с жилой схемой развертывания. Таким образом, поисковый вызов AT, основанный исключительно на LAC, может быть неэффективным, и может привести к ненужной сигнализации по Iuh интерфейсу, и может привести к расходу ширины полосы на сигнализацию с фемто сотами, которые совместно используют один и тот же LAC.

[0042] Описанные ниже варианты осуществления направлены на эффективную поддержку существующих AT при развертывании HNB на предприятии. В частности, варианты осуществления подробно рассматривают два вопроса, затрагиваемые при осуществлении связи AT с HNB в средах с высокой плотностью: поисковый вызов и управление доступом.

[0043] В целях иллюстрации, ниже вводятся понятия, используемые в описании вариантов осуществления изобретения.

[0044] Как известно в соответствующей области техники, и в соответствии с различными вариантами осуществления изобретения, AT способен передавать идентификатор мобильной станции (MSID). В случаях, когда AT обладает множеством идентификаторов, пользователь или AT выбирают конкретный идентификатор мобильной станции (т.е. под управлением пользователя или независимо посредством AT), действующий во время сеанса. Идентификатор мобильной станции (MSID) может быть либо мобильным идентификационным номером (MIN), либо международным идентификатором мобильной станции (IMSI). Мобильный Идентификационный Номер (MIN) является 34-битным числом, которое является цифровым представлением 10-значного числа, назначенного мобильной станции. Международный идентификатор мобильной станции (IMSI) является номером длиной до 15 знаков, который уникальным образом идентифицирует мобильную станцию в международном масштабе.

[0045] Закрытая Группа Абонентов идентифицирует абонентов оператора, которым разрешено получать доступ к одной или более сотам мобильной сети, но которые имеют ограниченный доступ к некоторым фемто сотам (например, сотам CSG). Например, абоненту оператора может быть разрешено получать доступ к любой/всем фемто сотам, развернутым на месте работы пользователя (например, группа фемто сот развернутых работодателем).

[0046] Сота CSG является фемто сотой доступной членам закрытой группы абонентов применительно к этому идентификатору CSG. Все соты CSG, совместно использующие одни и те же идентификаторы CSG, используют одну и ту же технологию радиодоступа. Все соты CSG стандарта E-UTRAN, совместно использующие идентификатор, в целях управления мобильностью и тарификации идентифицируются как единая группа. В зависимости от оператора и зарегистрированного пользовательского соглашения сота CSG может быть сконфигурирована как неограниченная сота UTRAN или E-UTRAN.

[0047] Идентификатор CSG является идентификатором, в отношении которого осуществляется широковещательная передача сотой или сотами CSG, чтобы способствовать доступу авторизованных членов привязанной Закрытой Группы Абонентов. Белый список идентификаторов CSG является списком, содержащим все идентификаторы CSG, соответствующие CSG, которым принадлежит абонент.

[0048] Описанные методы могут использоваться для различных систем беспроводной связи, таких как системы множественного доступа с кодовым разделением (CDMA), множественного доступа с временным разделением (TDMA), множественного доступа с частотным разделением (FDMA), ортогональный FDMA (OFDMA), SC-FDMA (FDMA с одной несущей) и прочие системы. Понятие «система» и «сеть» часто используются взаимозаменяемо. Система CDMA может реализовывать технологию радиодоступа, такую как Универсального Наземного Радиодоступа (UTRA), CDMA2000 и т.д. Технология UTRA включает в себя Широкополосный-CDMA (W-CDMA) и прочие варианты CDMA. Технология CDMA2000 охватывает стандарты IS-2000, IS-95 и IS-856. Система TDMA может реализовывать технологию радиодоступа, такую как Глобальная Система Связи с Мобильными объектами (GSM). Система OFDMA может реализовывать технологию радиодоступа, такую как Выделенного UTRA (E-UTRA), Сверхмобильного Широкополосного Доступа (UMB), IEEE 802.11 (Wi-Fi), IEEE 802.16 (WiMAX), IEEE 802.20, Flash-OFDM.RTM., и т.д. Технологии UTRA и E-UTRA являются частями Универсальной Системы Мобильной Связи (UMTS). LTE (долгосрочное развитие) является предстоящей версией UMTS, которая использует E-UTRA, которая использует OFDMA по нисходящей линии связи и SC-FDMA по восходящей линии связи. UTRA, E-UTRA, UMTS, LTE и GSM описаны в документах организации «Проект Партнерства 3его Поколения» (3GPP). CDMA2000 и UMB описаны в документах организации «2ой Проект Партнерства 3его Поколения» (3GPP2).

[0049] Множественный доступ с частотным разделением с одной несущей (SC-FDMA) является методом, который использует модуляцию по одной несущей и коррекцию частотной области. SC-FDMA имеет аналогичную производительность и по сути такую же общую сложность, что и система OFDMA. Сигнал SC-FDMA имеет более низкое соотношение пиковой к средней мощности (PARP) благодаря присущей ему структуре с одной несущей. SC-FDMA придается особое значение, в частности при осуществлении связи по восходящей линии связи, где более низкое PARP дает мобильному терминалу значительное преимущество в отношении эффективности использования мощности передачи. На сегодняшний день этот метод является рабочим допущением применительно к схеме множественного доступа по восходящей линии связи в технологиях Долгосрочного Развития (LTE) 3GPP, или Выделенного UTRA.

[0050] Используемые в описании изобретения понятия «компонент», «система», «модуль» и подобные относятся к объекту, имеющему отношение к компьютеру, такому как аппаратные средства, программное обеспечение, программное обеспечение в исполнении, встроенное программное обеспечение, межплатформенное программное обеспечение, микрокод и/или любое их сочетание. Например, модуль может быть, но не ограничиваться, процессом, выполняемым процессором, процессором, объектом, исполняемым файлом, потоком исполнения, программой, устройством и/или компьютером. Один или более модулей могут размещаться внутри процесса и/или потока исполнения, и модуль может быть локализован на одном электронном устройстве и/или распределен между двумя или более электронными устройствами. Дополнительно, эти модули могут исполняться с различных машиночитаемых носителей информации, обладающих различными хранящимися на них структурами данных. Модули могут передаваться посредством локальных и/или удаленных процессов, например, в соответствии с сигналом, содержащим один или более пакетов данных (например, данные от одного компонента, взаимодействующего с другим компонентом в локальной системе, распределенной системе и/или по сети, такой как Интернет, с другими системами посредством сигнала). В дополнение, описанные здесь компоненты или модули систем могут быть перегруппированы и/или дополнены дополнительными компонентами/модулями/системами, чтобы способствовать достижению различных описанных аспектов, целей, преимуществ и т.д., и не ограничиваются точной конфигурацией, представленной на чертеже, как должно приниматься во внимание специалистом в соответствующей области.

[0051] Кроме того, различные аспекты описаны здесь применительно к терминалу доступа. AT также может именоваться системой, модулем абонента, станцией абонента, мобильной станцией, мобильным, устройством мобильной связи, мобильным устройством, удаленной станцией, удаленным терминалом, терминалом доступа (AT), агентом пользователя (UA), устройством пользователя или оборудованием пользователя (UE) или подобным. Станция абонента может быть сотовым телефоном, беспроводным телефоном, телефоном по Протоколу Инициации Сессии (SIP), станцией беспроводной местной линии (WLL), персональным цифровым помощником (PDA), переносным устройством, обладающим возможностью беспроводного соединения, или другим устройством обработки, соединенным с беспроводным модемом или аналогичным механизмом, способствующим обеспечению беспроводной связи с устройством обработки.

[0052] Используемый здесь компьютерный носитель данных может быть любым физическим носителем, доступ к которому может быть получен посредством компьютера. В качестве примера, а не ограничения, такой носитель данных может быть выполнен в виде RAM, ROM, EEPROM, CD-ROM или другого носителя на оптическом диске, носителе на магнитном диске или других магнитных запоминающих устройств, интеллектуальных карт и устройств флэш-памяти (например, карт, специализированных карт, флэш-драйва) или любого другого приемлемого носителя, который может использоваться для переноса или хранения программного кода в виде инструкций или структур данных и доступ к которому может быть получен посредством компьютера. Средства связи аппаратного обеспечения могут включать в себя любое приемлемое устройство или информационное соединение, которые способствуют передаче компьютерной программы от одного объекта к другому и, по меньшей мере частично, используют электрическое, механическое и/или электромеханическое аппаратное обеспечение. В целом, информационные соединения также определяют машиночитаемый носитель информации. Например, если программа, программное обеспечение или прочие данные передаются с web-узла, сервера или другого удаленного источника, используя коаксиальный кабель, оптоволоконный кабель, витую пару, цифровую абонентскую линию (DSL), структуру шины связи, Ethernet или беспроводные технологии, например инфракрасную, радио или микроволновую, то коаксиальный кабель, оптоволоконный кабель, витая пара, DSL или беспроводные технологии, такие как инфракрасная, радио и микроволновая, включаются в определение носителя информации, и любые приемлемые компоненты аппаратного обеспечения, связанные с таким носителем информации, включаются в определение средства связи аппаратного обеспечения. Используемые здесь магнитные и немагнитные диски включают в себя компакт диск (CD), лазерный диск, оптический диск, цифровой диск универсального назначения (DVD), гибкий магнитный диск и диск blue-ray, где магнитные диски обычно воспроизводят данные магнитным образом, в то время как немагнитные диски воспроизводят данные оптически с помощью лазера. Сочетания вышеописанного также должны быть включены в объем понятия машиночитаемого носителя информации.

[0053] Применительно к реализации в аппаратном обеспечении, различные иллюстративные логики, логические блоки, модули и схемы обрабатывающих устройств, описанных в отношении раскрываемых здесь аспектов, могут быть реализованы или выполнены внутри одной или более проблемно ориентированных интегральных микросхем (ASIC), цифровых сигнальных процессоров (DSP), цифровых сигнальных устройств обработки (DSPD), программируемых логических устройствах (PLD), программируемых вентильных матрицах (FPGA), схем на дискретных компонентах или транзисторной логике, дискретных компонентах аппаратного обеспечения, процессорах общего назначения, контроллерах, микроконтроллерах, микропроцессорах, прочих электронных устройствах, разработанных для выполнения описанных здесь функций, или их сочетании. Процессор общего назначения может быть микропроцессором, но в качестве альтернативы, процессор может быть любым обычным процессором, контроллером, микроконтроллером или конечным автоматом. Процессор также может быть реализован в качестве сочетания вычислительных устройств, например сочетания DSP и микропроцессора, множеством микропроцессоров, одним или более микропроцессорами, объединенными с ядром DSP, или любыми прочими подобными конфигурациями. В дополнение, по меньшей мере, один процессор может содержать один или более модулей, функционирующих для выполнения одного или более описанных здесь этапов и/или действий.

[0054] Более того, различные описанные здесь аспекты или признаки могут быть реализованы в качестве способа, устройства или изделия, используя стандартные методы программирования и/или конструирования. Дополнительно, этапы и/или действия способа или алгоритма, описанные в отношении раскрываемых здесь аспектов, могут быть воплощены непосредственно в аппаратном обеспечении, в модуле программного обеспечения, выполняемого процессором или в сочетании двух. В некоторых аспектах, этапы и/или действия способа или алгоритма могут размещаться в качестве по меньшей мере одного или любого сочетания или набора кодов и/или инструкций на читаемом устройством носителе информации, машиночитаемом носителе информации и/или читаемом компьютером носителе информации, который может быть встроен в компьютерный программный продукт. Используемое здесь понятие «изделие» охватывает компьютерную программу, доступную с любого машиночитаемого устройства или носителя информации.

[0055] В дополнение, слово «характерный» используется здесь, чтобы обозначать «служащий в качестве примера, образца или иллюстрации». Любой аспект или исполнение описанные здесь в качестве «характерного» не обязательно должны рассматриваться в качестве предпочтительного или преимущественного над прочими аспектами или исполнениями. Наоборот, использование слова «характерный» предназначено для представления решения в конкретной форме. Используемое в данной заявке и прилагаемой формуле изобретения понятие «или» означает включающее «или», нежели исключающее «или». То есть, если не указано иное или явно не следует из контекста, фраза «X использует A или B» означает любую из естественных включающих перестановок. То есть, если X использует A, X использует B или X использует как A, так и B, то фраза «X использует A или B» удовлетворяет любому из предшествующих случаев. В дополнение, использование в данной заявке и прилагаемой формуле изобретения единственного числа в целом должно толковаться как означающее «один или более», если не указано обратное или единичная форма явно не следует из контекста.

[0056] На Фиг. 1 проиллюстрирована система беспроводной связи с множественным доступом в соответствии с одним вариантом осуществления. Точка 102 доступа (AP) включает в себя множество групп антенн: одна группа антенн, включающая в себя антенны 104 и 106; другая группа антенн, включающая в себя антенны 108 и 110; и дополнительная группа антенн, включающая в себя антенны 112 и 114. На Фиг. 1 в каждой группе антенн показано только две антенны, тем не менее, в каждой группе антенн может использоваться большее или меньшее число антенн. Терминал 116 доступа (AT) осуществляет связь с антеннами 112 и 114, где антенны 112 и 114 передают информацию терминалу 116 доступа по прямой линии 120 связи и принимают информацию от терминала 116 доступа по обратной линии 118 связи. Терминал 122 доступа осуществляет связь с антеннами 106 и 108, где антенны 106 и 108 передают информацию терминалу 122 доступа по прямой линии 126 связи и принимают информацию от терминала 122 доступа по обратной линии 124 связи. В системе FDD, линии 118, 120, 124 и 126 связи могут использовать для связи разные частоты. Например, прямая линия 120 связи может использовать частоту, отличную от той, что используется обратной линией 118 связи.

[0057] Каждая группа антенн и/или зона, для которой они должны обеспечивать связь, часто именуется как сектор точки доступа. В варианте осуществления на Фиг. 1 каждая группа антенн предназначена обеспечивать связь для терминала доступа в секторе зоны, покрываемой точкой 102 доступа.

[0058] При осуществлении связи по прямым линиям 120 и 126 связи передающие антенны точки 102 доступа используют формирование диаграммы направленности антенны, чтобы улучшить отношение сигнала к шуму по прямым линиям связи для разных терминалов 116 и 122 доступа. Точка доступа, используя формирование диаграммы направленности антенны при передаче случайным образом рассредоточенным в ее зоне покрытия терминалам доступа, вызывает меньше помех в отношении терминалов доступа в соседних сотах, чем точка доступа, передающая всем своим терминалам доступа посредством одной антенны.

[0059] Фиг. 2 является структурной схемой варианта осуществления системы 210 передатчика (также известной как точка доступа) и системы 250 приемника (также известной как терминал доступа) в системе 200 MIMO. В системе 210 передатчика данные трафика для некоторого числа потоков данных предоставляются от источника 212 данных к процессору 214 передачи (TX) данных. В варианте осуществления каждый поток данных передается через соответствующую передающую антенну. Процессор 214 TX данных форматирует, кодирует и перемежает данные трафика для каждого потока данных на основании конкретной схемы кодирования, выбранной для данного потока данных, для обеспечения закодированных данных.

[0060] Закодированные данные для каждого потока данных могут мультиплексироваться с данными пилот-сигнала, используя методики OFDM. Данные пилот-сигнала, как правило, являются известной частью данных, которые обрабатываются известным образом и могут использоваться в системе приемника для оценки ответа канала. Мультиплексированный пилот-сигнал и закодированные данные для каждого потока данных затем модулируются (т.е. приводятся в соответствии с символами) на основании конкретной схемы модуляции (например, BPSK, QSPK, M-PSK или M-QAM), выбранной для данного потока данных, для обеспечения символов модуляции. Скорость передачи данных, кодирование и модуляция для каждого потока данных могут определяться инструкциями, выполняемыми процессором 230.

[0061] Символы модуляции для всех потоков данных затем предоставляются процессору 220 TX MIMO, который может дополнительно обработать символы модуляции (например, применительно к OFDM). Процессор 220 TX MIMO затем предоставляет N T потоки символов модуляции N T передатчикам c 222a по 222t (TMTR). В некоторых вариантах осуществления, процессор 220 TX MIMO применяет к символам потоков данных и антеннам, через которые передаются символы, весовые коэффициенты формирования диаграммы направленности антенны.

[0062] Каждый приемопередатчик 222 принимает и обрабатывает соответствующий поток символов для предоставления одного или более аналоговых сигналов и дополнительно приводит в определенное состояние (например, усиливает, фильтрует и преобразует с повышением частоты) аналоговые сигналы для предоставления подвергнутого модуляции сигнала, пригодного для передачи через канал MIMO. Подвергнутые модуляции N T сигналы от приемопередатчиков с 222a по 222t затем передаются через N T антенны с 224a по 224t соответственно.

[0063] В системе 250 приемника переданные подвергнутые модуляции сигналы принимаются N R антеннами с 252a по 252r и принятый сигнал от каждой антенны 252 предоставляется соответствующему приемнику с 254a по 254r (RCVR). Каждый приемник 254 приводит в определенное состояние (например, фильтрует, усиливает и преобразует с понижением частоты) соответствующий принятый сигнал, преобразует в цифровую форму приведенный в определенное состояние сигнал для предоставления элементов дискретизации и дополнительно обрабатывает элементы дискретизации для предоставления соответствующего «принятого» потока символов.

[0064] Процессор 260 RX данных затем принимает и обрабатывает N R принятых потоков символов от N R приемников 254 на основании конкретного метода обработки приемника для предоставления N T «обнаруженных» потоков символов. Процессор 260 RX данных затем демодулирует, снимает перемежение и декодирует каждый обнаруженный поток символов для воссоздания данных трафика применительно к потоку данных. Обработка, выполняемая процессором 260 RX данных, сопряжена с обработкой выполняемой процессором 220 TX MIMO и процессором 214 TX данных в системе 210 передатчика.

[0065] Процессор 270 периодически определяет, какую матрицу предварительного кодирования использовать (рассматривается ниже). Процессор 270 формулирует сообщение обратной линии связи, содержащее часть индекса матрицы и часть порядковой статистики.

[0066] Сообщение обратной линии связи может содержать информацию различных типов в отношении линии связи и/или принятого потока данных. Затем сообщение обратной линии связи обрабатывается процессором 238 TX данных, который также принимает данные трафика для некоторого числа потоков данных от источника 236 данных, подвергается модуляции посредством модулятора 280, приводится в определенное состояние передатчиками с 254a по 254r и передается обратно системе 210 передатчика.

[0067] В системе 210 передатчика подвергнутые модуляции сигналы от системы 250 приемника принимаются антенной 224, приводятся в определенное состояние приемопередатчиками 222, демодулируются демодулятором 240 и обрабатываются процессором 242 RX данных, чтобы извлечь сообщение обратной линии связи, переданное системой 250 приемника. Затем процессор 230 определяет, какую матрицу предварительного кодирования использовать для определения весовых коэффициентов формирования диаграммы направленности антенны, и затем обрабатывает извлеченное сообщение.

[0068] В одном аспекте логические каналы классифицируются на Каналы Управления и Каналы Трафика. Логические Каналы Управления содержат Широковещательный Канал Управления (BCCH), который является каналом DL (нисходящей линии связи) для осуществления широковещательной передачи информации управления системы, и Канал Управления Поисковым Вызовом (PCCH), который является каналом DL для передачи информации поискового вызова. Многоадресный Канал Управления (MCCH) является каналом DL схемы от точки к множеству точек, используемым для передачи Широковещательной и Многоадресной Мультимедийной Услуги (MBMS), планирования и информации управления для одного или нескольких MTCH. Как правило, после создания соединения RRC этот канал используется только AT, который принимает MBMS (старый MCCH+MSCH). Выделенный канал управления (DCCH) является двунаправленным каналом схемы от точки к точке, который передает выделенную информацию управления и используется AT, имеющими соединение RRC. В одном аспекте Логические Каналы Трафика содержат Выделенный Канал Трафика (DTCH), который является двунаправленным каналом схемы от точки к точке, выделенным одному AT для передачи информации пользователя. Для передачи данных трафика используется Многоадресный Канал Трафика (MTCH) для канала DL схемы от точки к множеству точек.

[0069] В одном аспекте транспортные каналы классифицируются на DL и UL. Транспортные каналы DL содержат Широковещательный Канал (BCH), Совместно Используемый Канал Данных Нисходящей Линии Связи (DL-SDCH) и Канал Поискового Вызова (PCH), где PCH для поддержки экономии энергии AT (цикл DRX (прерывистого приема) указывается AT сетью) передается по всей соте и отображается на ресурсы PHY, которые могут использоваться для других каналов управления/трафика. Транспортные каналы UL содержат Канал Произвольного Доступа (RACH), Канал Запроса (REQCH), Совместно используемый Канал Данных Восходящей Линии Связи (UL-SDCH) и множество каналов PHY. Каналы PHY содержат группу каналов DL и каналов UL.

[0070] Каналы PHY DL содержат:

Общий Канал Пилот-Сигнала (CPICH)

Общий Канал Синхронизации (SCH)

Общий Канал Управления (CCCH)

Совместно используемый Канал Управления DL (SDCCH)

Многоадресный Канал Управления (MCCH)

Совместно используемый канал Назначения UL (SUACH)

Канал Квитирования (ACKCH)

Физический Совместно используемый Канал Данных DL (DL-PSDCH)

Канал Управления Мощностью UL (UPCCH)

Канал Индикатора Поискового Вызова (PICH)

Канал Индикатора Нагрузки (LICH)

[0071] Каналы PHY UL содержат:

Физический Канал Произвольного Доступа (PRACH)

Канал Индикатора Качества Канала (CQICH)

Канал Квитирования (ACKCH)

Канал Индикатора Подмножества Антенн (ASICH)

Совместно используемый Канал Запроса (SREQCH)

Физический Совместно используемый Канал Данных UL (UL-PSDCH)

Широкополосный Канал Пилот-Сигнала (BPICH)

[0072] В одном аспекте предоставлена структура каналов, которая сохраняет свойства низкого PAR (в любой заданный момент времени, канал непрерывно или единообразно распределен по частоте) формы сигнала с одной несущей.

[0073] В целях настоящего документа применяются следующие сокращения:

AM Режим с Квитированием

AT Терминал Доступа

AMD Данные Режима Квитирования

ARQ Автоматическое Повторение Запроса

BCCH Широковещательный Канал Управления

BCH Широковещательный Канал

C- Управление

CCCH Общий Канал Управления

CCH Канал Управления

CCTrCH Кодированный Составной Транспортный Канал

CP Циклический Префикс

CRC Контроль Циклическим Избыточным Кодом

CSG Закрытая Группа Абонентов

CTCH Общий Канал Трафика

DCCH Выделенный Канал Управления

DCH Выделенный Канал

DL Нисходящая Линия Связи

DSCH Совместно используемый Канал Нисходящей Линии Связи

DTCH Выделенный Канал Трафика

FACH Канал Доступа Прямой Линии Связи

FDD Дуплексная связь с Частотным Разделением

HNBID ID Фемто соты

IMSI Международный Идентификатор Мобильной Станции

L1 Уровень 1 (физический уровень)

L2 Уровень 2 (уровень канала передачи данных)

L3 Уровень 3 (сетевой уровень)

LI Индикатор Длительности

LSB Младший Значащий Бит

MAC Управление Доступом к Среде Передачи

MBMS Широковещательная и Многоадресная Мультимедийная Услуга

MCCH Канал Управления MBMS по схеме от точки к множеству точек

MRW Перемещение Окна Приема

MSB Наиболее Значимый Бит

MSCH Канал Планирования MBMS по схеме от точки к множеству точек

MTCH Канал Трафика MBMS по схеме от точки к множеству точек

PCCH Канал Управления Поисковым Вызовом

PCH Канал Поискового Вызова

PDU Протокольный Блок Данных

PHY Физический уровень

PhyCH Физические Каналы

RACH Канал Произвольного Доступа

RLC Управление Радиолинией

RRC Управление Радиоресурсами

SAP Точка Доступа к Услуге

SDU Блок Служебных Данных

SHCCH Канал Управления Совместно используемым Каналом

SN Номер Последовательности

SUFI Супер Поле

TCH Канал Трафика

TDD Дуплексная связь с Временным Разделением

TFI Индикатор Транспортного Формата

TM Прозрачный Режим

TMD Данные Прозрачного Режима

TTI Временной Интервал Передачи

U- Пользователь-

UE Оборудование Пользователя

UL Восходящая Линия Связи

UM Режим без Квитирования

UMD Данные Режима без Квитирования

UMTS Универсальная Система Мобильной Связи

UTRA Наземный Радиодоступ UMTS

UTRAN Сеть Наземного Радиодоступа UMTS

MBSFN Многоадресная/Широковещательная Одночастотная Сеть

MCE Объект Координации MBMS

MCH Многоадресный Канал

DL-SCH Совместно используемый Канал Нисходящей Линии Связи

MSCH Канал Управления MBMS

PDCCH Физический Канал Управления Нисходящей Линии Связи

PDSCH Физический Совместно используемый Канал Нисходящей Линии Связи

[0074] Фиг. 3 изображает характерную систему 300 связи, которая позволяет выполнить развертывание BS точек доступа (например, HNB) внутри сетевой среды. Система 300 включает в себя множество BS точек доступа, включающих в себя фемто соту(ы) или фемто узлы 310, каждый из которых установлен в соответствующих мелкомасштабных сетевых средах. Примеры мелкомасштабных сетевых сред могут включать в себя фактически любые объекты 330 внутри помещения и/или внутри/вне помещения. Фемто сота(ы) 310 могут быть выполнены с возможностью обслуживания привязанных AT 320 (например, AT, включенных в CSG, привязанную к фемто соте(ам) 310) или опционально с возможностью обслуживать чужие или гостевые AT 320 (например, те AT, которые не сконфигурированы для CSG фемто сот(ы) 310). AT 320 осуществляет связь с фемто сотой 310 при помощи беспроводной линии 360 связи. Каждая фемто сота 310 дополнительно связана с Интернет 340 и базовой сетью 350 оператора мобильной связи при помощи маршрутизатора DSL (не показан) или, в качестве альтернативы, проводного модема, широкополосного вещания при помощи соединения через линию электропитания, соединения спутникового Интернета или подобного широкополосного соединения 370 с Интернет.

[0075] Фемто соты 310 могут быть выполнены в качестве устройств Домашних Узлов B (HNB) или устройств Домашних Выделенных Узлов B (HeNB). Как показано, AT 320 способен функционировать в макро сотовой среде и/или в жилой мелкомасштабной сетевой среде, используя различные описанные здесь методы. Таким образом, по меньшей мере, в некоторых раскрываемых аспектах, фемто сота 310 может быть обратно совместимой с любым приемлемым существующим AT 320. Должно быть принято во внимание, что хотя описываемые здесь аспекты используют терминологию 3GPP, понятно, что аспекты также могут применяться к технологии 3GPP (Версии 99 [Rel99], Rel5, Rel6, Rel7, Rel8, Rel9, Rel10), технологии 3GPP2 (1xRTT, 1xEV-DO Rel0, RevA, RevB) и прочим известным и родственным технологиям.

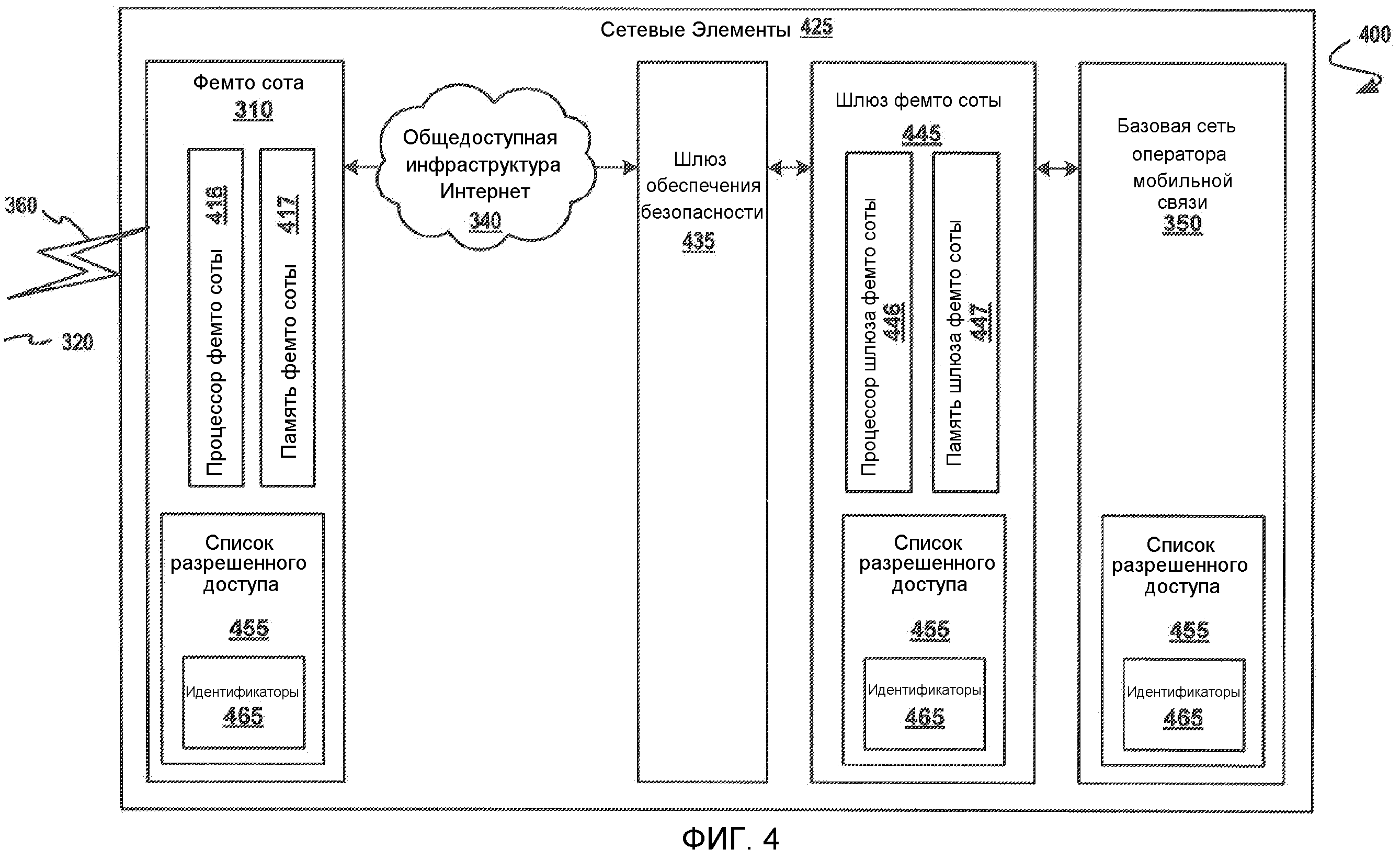

[0076] Фиг. 4 является блок-схемой применительно к системе 400 установления связи посредством и между компонентами внутри среды с высокой плотностью точек доступа в соответствии с одним вариантом осуществления. В качестве опции, настоящая система 400 может быть реализована в контексте архитектуры и функциональных возможностей, представленных на Фиг. 1-3. Однако система 400 или любое функционирование в ней может выполняться в любой требуемой среде.

[0077] Как показано, AT 320 осуществляет связь с сетевыми элементами 425 при помощи беспроводной линии 360 связи, при этом беспроводная линия связи может переносить сообщения (например, запрос на доступ, разрешение на доступ, поисковый вызов, широковещательное сообщение, сообщение акцепта регистрации AT, обновление местоположения и т.д.). Сетевые элементы могут включать в себя фемто соту(ы) 310, шлюз(ы) 435 обеспечения безопасности, шлюз(ы) 445 фемто соты (например, шлюз HNB) и базовую сеть 350 оператора мобильной связи. В дополнение к показанным сетевым элементам, сетевые элементы 425 могут включать в себя объект управления мобильностью (MME), шлюз Домашнего Узла B (HNB-GW), центр коммутации мобильной связи (MSC), Обслуживающий Узел Обслуживания GPRS (SGSN) и/или регистр посещаемого местоположения (VLR). Более конкретно, AT 320 осуществляет связь с фемто сотой 310, в свою очередь, фемто сота осуществляет связь со шлюзом 435 обеспечения безопасности, шлюзом 445 фемто соты (например, HNB-GW) и базовой сетью 350 оператора мобильной связи. Любая из линий связи может быть выполнена по любой приемлемой технологии (например, эфирной связи, проводной или беспроводной связи, коммутируемых сетей общего доступа и т.д.) и может использовать инфраструктуру связи, такую как Интернет 340.

[0078] Фемто сота 310 осуществляет связь со шлюзом 445 фемто соты. Шлюз фемто соты может быть выполнен в качестве шлюза HNB (HNB-GW) или шлюза домашнего выделенного Узла B (HeNB-GW) или другого шлюзового устройства, способного выполнять обмен сообщениями под управлением компьютера.

[0079] Шлюз 445 фемто соты служит для обмена сообщениями посредством и между базовой сетью 350 оператора мобильной связи и одной или более фемто сотами 310, возможно привлекая шлюз 435 обеспечения безопасности. Шлюз обеспечения безопасности может быть выполнен в качестве модуля отдельного от шлюза фемто соты (например, отдельно от шлюза 445 фемто соты), как показано, или шлюз обеспечения безопасности может быть выполнен в качестве модуля внутри шлюза фемто соты, как описывается ниже.

[0080] Любой один или более из сетевых элементов 425 может содержать список 455, при этом список 455 включает в себя идентификатор 465 или идентификаторы различных типов (например, CSGID, IMSI, идентификатор местоположения, идентификатор, первый идентификатор, второй идентификатор, третий идентификатор и т.д.), и список 455 может быть организован таким образом, чтобы связывать один тип идентификатора с другим типом идентификатора 465 (например, в списке пар, в списке таблиц и т.д.). Такой список 455 может храниться в памяти и может включать в себя разрешенные идентификаторы и/или разрешенные пары идентификаторов для идентификации разрешенного доступа (например, любого одного или более прав доступа), или любую взаимосвязь при любой организации для идентификатора, который идентифицирует разрешенный доступ. В качестве примера, список 455 может содержать пары, указывающие разрешенный доступ конкретному AT 320 на основании IMSI, и/или может содержать пары указывающие IMSI, которые разрешены для CSGID. Такой список 455 может использоваться при выдаче разрешения конкретному AT на доступ к конкретной фемто соте в ответ на запрос от конкретного AT, если конкретный AT имеет права доступа к упомянутой фемто соте. В различных вариантах осуществления, любой один или более компонентов сетевых элементов 425 (например, фемто сота 310, шлюз 445 фемто соты, базовая сеть 350 оператора мобильной связи и т.д.) способны формировать указание на разрешение AT доступа к фемто соте, если AT идентифицирован в списке 455, как имеющий назначенные разрешающие права доступа.

[0081] Любой один или более из сетевых элементов 425 может содержать процессор и память. Например, фемто сота 310 может содержать процессор 416 фемто соты и память 417 фемто соты. Или шлюз 445 фемто соты может содержать процессор 446 шлюза фемто соты и память 447 шлюза фемто соты.

[0082] Варианты осуществления, подробно описываемые ниже, в целом обеспечивают эффективную поддержку существующих AT в широком разнообразии схем развертывания HNB. В частности, варианты осуществления представляют несколько возможных методов, решающих поставленные задачи, в частности, в связи с управлением доступом и поисковым вызовом. Методы управления доступом для AT на основании списков IMSI на каждый HNB могут не очень хорошо масштабироваться применительно к большой схеме развертывания с множеством HNB, совместно использующих одну и ту же CSG (например, как в случае производственных схем развертывания). Также были предложены методы поискового вызова для конкретных HNB в качестве механизмов поискового вызова в конкретных HNB, однако такие механизмы поискового вызова для конкретных HNB также оказались неприемлемыми при производственных схемах развертывания. Как описано, варианты осуществления изобретения используют существующий идентификатор Закрытой Группы Абонентов (CSGID) для решения как проблемы управления доступом, так и проблемы поискового вызова.

Ограничения, Оказывающие Воздействие на Эффективность Сигнализации для Доступа и Поискового Вызова

[0083] Широкое распространение схем развертывания фемто сот неизбежно приведет к тому, что с течением времени возрастет плотность фемто сот. Поблизости друг от друга могут быть развернуты как жилые, так и производственные фемто соты. Более того, производственные схемы развертывания могут включать в себя фемто соты с крайне высокой плотностью, расположенные, например, внутри одного и того же многоэтажного здания. Такая плотность, наряду с соседством жилой и производственной схем развертывания, вносят новые проблемы, которые требуют решения.

[0084] В вариантах осуществления изобретения как существующие, так и новые AT предназначены поддерживать ограниченный доступ к HNB (например, при помощи Закрытой Группы Абонентов или другого метода). Применительно к новым AT с технологией UMTS Версии 8, требуется, чтобы HNB беспроводным образом передавали соответствующие CSGID, позволяя AT определить, могут ли они получить доступ к конкретному HNB. Для AT Версии 8, информация CSGID доступна на HNB и может передаваться HNB-GW во время процедуры регистрации HNB, как определено в 3GPP TS 25.467, Архитектура UTRAN для 3G Домашнего Узла B; Этап 2 (Версия 8), и в 3GPP TS 25.469, Сигнализация HNBAP Интерфейса Iuh UTRAN (Версия 8), оба включены в настоящее описание посредством ссылки. Тем не менее, существующие AT (например, AT предварительной Версии 8 UMTS) не обрабатывают CSGID. Таким образом, должен быть определен метод, чтобы обеспечивать эффективный поисковый вызов и управление доступом как для существующих, так и новых AT, в схемах развертывания HNB с высокой плотностью.

[0085] Применительно к жилым схемам развертывания HNB, существует возможность назначить каждому HNB код зоны местоположения (LAC), который является уникальным для его географического района. Это назначение уникального LAC гарантирует то, что существующий AT всегда производит обновления зоны местоположения (LA) всякий раз, когда он входит в зону покрытия HNB. Затем HNB может инициировать процедуру Регистрации AT при помощи HNB-GW, информируя шлюз (GW) о местоположении HNB AT и позволяя ему выполнить управление доступом. Однако в случае производственных схем размещения наличие большого количества HNB в одной и той же географической области делает назначение уникального LAC каждому HNB нежелательным, так как наличие большого количества LAC в относительно тесном соседстве (например, внутри офисного здания) вызовет выполнение существующим AT обновлений LA, как только он переместится (произведет повторный выбор) от одного HNB к другому. То есть, перемещение между HNB может по мере перемещения пользователя по офисному зданию происходить достаточно часто. Потребность в выполнении обновлений LA существующим AT всякий раз, когда он перемещается (производит повторный выбор) от одного HNB к другому, приведет к значительному увеличению сигнализации. Более того, значительное увеличение в объеме сигнализации окажет неблагоприятное влияние на время ожидания AT. Количество доступных LAC для HNB может быть ограничено используемыми стандартами и вследствие этого на практике может оказаться невозможным зарезервировать один LAC каждому HNB, развернутому на производственной территории.

[0086] Таким образом, в описанных здесь вариантах осуществления, HNB, развернутые на производственной территории, совместно используют один и тот же LAC. Другими словами, HNB на производственной территории рассматриваются в качестве группы, а не как индивидуальные HNB. В некоторых вариантах осуществления, HNB, развернутые на производственной территории, сгруппированы таким образом, чтобы быть привязанными к (например, совместно использовать) общему CSGID (например, группировка, основанная на CSGID). Раскрытие вариантов осуществление ниже описывает, как GW может использовать группировку, основанную на CSGID, для выполнения эффективного поискового вызова и управления доступом применительно к существующим AT, даже в случае смешанной схемы развертывания с высокой плотностью (например, содержащей как жилые схемы развертывания, так и производственные схемы развертывания).

Эффективность применительно к Поисковому Вызову и Доступу

[0087] На Фиг. 5 представлена схема 500 развертывания на производственной территории, расположенной с переменной близостью к жилой зоне, в соответствии с одним вариантом осуществления. В качестве опции, настоящая схема 500 развертывания может реализовываться в контексте архитектуры и функциональных возможностей, представленных на Фиг.1-4. Однако схема 500 развертывания или любое функционирование в ней может выполняться в любой требуемой среде.

[0088] Как показано, все три схемы 510, 520 и 530 развертывания обслуживаются базовой сетью 350 оператора мобильной связи. В данном примере, все три схемы развертывания связаны с единственным HNB-GW 445, при этом HNB-GW 445 является одним из множества компонентов 505 управления доступом. В различных вариантах осуществления, компонент 505 управления доступом может быть реализован посредством одного или более из шлюза обеспечения безопасности, шлюза фемто соты, базовой сети 350 оператора мобильной связи, объекта управления мобильностью (MME), шлюза Домашнего Узла B (HNB-GW), MSC, SGSN и/или VLR, и/или сетевого компонента, способного хранить групповую привязку. Одна производственная схема развертывания (т.е. схема 510 развертывания Производства A) включает в себя две фемто соты, обозначенные как HNB-1/LAC-1 и HNB-2/LAC-1. Аналогичным образом, вторая производственная схема развертывания (т.е. схема 520 развертывания Производства B) включает в себя две фемто соты, обозначенные как HNB-3/LAC-2 и HNB-4/LAC-2. Жилая схема развертывания (т.е. схема 530 развертывания Жилого Дома) включает в себя одну фемто соту, обозначенную HNB-5/LAC-1.

[0089] Также показаны назначения AT к Закрытым Группам Абонентов. То есть, Закрытая Группа Абонентов CSG-1 включает в себя (т.е. позволяет получить доступ) AT, обозначенные как IMSI1, IMSI2 и IMSI3, возможно представляющие собой сотрудников Производства A. Аналогичным образом, Закрыта Группа Абонентов CSG-2 включает в себя (т.е. позволяет получить доступ) AT, обозначенные как IMSI4 и IMSI5, возможно представляющие собой сотрудников Производства B. Аналогичным образом, Закрытая Группа Абонентов CSG-3 включает в себя (т.е. позволяет получить доступ) AT, обозначенные как IMSI1 и IMSI6, возможно представляющие собой пользователей схемы 530 развертывания жилого дома (например, жильцов жилого дома). Отметим, что IMSI1 присвоен CSG-1, а также CSG-3, возможно представляя то, что сотрудник Производства A с AT IMSI1 также является жильцом жилого дома.

[0090] Схема 530 развертывания жилого дома совместно использует LAC (т.е. LAC-1) со схемой 510 развертывания Производства A. Таким образом, как описано выше, поскольку HNB развернуты в большом количестве, то часть HNB в конечном итоге могут совместно использовать один и тот же LAC, и, таким образом, схема 530 развертывания Жилого Дома и схема 510 развертывания Производства A показаны как совместно использующие один и тот же LAC, а именно LAC-1.

[0091] Как описано ранее, поисковый вызов AT, основанный исключительно на LAC, может привести к излишней сигнализации и излишнему использованию ширины полосы для осуществления связи между HNB, которые совместно используют один и тот же LAC. Для того чтобы проиллюстрировать выполнение поискового вызова для конкретных HNB, используя характерную схему 500 развертывания, поисковый вызов для пользователя IMSI1, принимаемый, когда упомянутый пользователь находится дома (т.е. зарегистрирован через HNB-5), должен переадресовываться к IMSI1, используя только HNB-5. То есть, в вариантах осуществления поискового вызова для конкретных HNB, поисковый вызов AT производится только HNB, на котором зарегистрирован AT. Таким образом, когда поисковый вызов для конкретного AT (например, IMSI1) принимается в HNB-GW 445, то HNB-GW определяет HNB, в котором зарегистрирован данный AT IMSI1 (например, на HNB-5), и производит поисковый вызов, используя только данный HNB, HNB-5. Хотя это решение работает для жилых схем развертывания, где каждый HNB имеет в своей окрестности уникальный LAC, оно неработоспособно при производственных схемах развертывания (т.е. при вышеупомянутом, предлагаемом режиме поискового вызова для конкретных HNB). Рассмотрим ситуацию производственной схемы развертывания при вышеупомянутом режиме поискового вызова для конкретных HNB, когда, если AT IMSI1, зарегистрированный в HNB-1 на Производстве A, должен переместиться из HNB-1 к HNB-2, то он не выполняет какого-либо обновления LA (так как LAC не меняется). Таким образом, выполнение поискового вызова для конкретных HNB приведет в итоге к поисковому вызову AT IMSI1 только на конкретном HNB-1, несмотря на то, что AT IMSI1 должен переместиться к HNB-2. Таким образом, вышеупомянутый режим поискового вызова для конкретных HNB создает опасность того, что AT IMSI1 потеряет поисковый вызов.

[0092] В противоположность поисковому вызову для конкретных HNB, при поисковом вызове, основанном на вариантах осуществления изобретения, поисковый вызов AT производится на основании сочетания LAC и CSGID узла HNB, в котором в последний раз был зарегистрирован AT. Таким образом, если AT зарегистрировал себя в HNB-1, то HNB-GW 445 обнаружит, что AT привязан к CSG-1 и LAC-1 и, таким образом, все HNB, совместно использующие сочетание LAC и CSGID, запрашиваются на выполнение поискового вызова AT. Таким образом, независимо от того, находится ли AT в зоне покрытия HNB-1 или в зоне покрытия HNB-2, HNB-GW 445 будет производить поисковый вызов всех HNB с CSG-1 и LAC-1, т.е. как HNB-1, так и HNB-2 Производства A. Однако поисковый вызов в схеме 530 развертывания Жилого Дома, имеющей HNB-5 с тем же самым LAC, производиться не будет, так как его CSGID отличается от того, что есть у Производства A. Если AT зарегистрировался в HNB-5, то только HNB-5 будет производить поисковый вызов AT, а HNB-1 и HNB-2 Производства A не будут обслуживать поисковый вызов.

[0093] Таким образом, использование информации CSG совместно с информацией LAC может быть реализовано для обеспечения эффективного поискового вызова как для жилого, так и производственного сценария. Отметим, что самим проиллюстрированным AT (например, существующим AT, AT предварительной Версии 8 UMTS) не требуется производить обработку на основании CSGID, таким образом, существует возможность реализовать данный метод поискового вызова, основанный на сочетании LAC и CSGID, используя исключительно сетевые элементы 425.

Управление Доступом, Включая Существующие AT

[0094] Как рассматривалось ранее, как существующие, так и новые AT предназначены поддерживать ограниченный доступ к HNB посредством Закрытой Группы Абонентов или другого метода.

[0095] В вариантах осуществления, затрагивающих AT Версии 8, AT Версии 8 способны (т.е. за счет соблюдения спецификации Версии 8) осуществлять обработку и делать логические выводы (например, получать доступ или не получать доступ к конкретному HNB) на основании CSGID, который передается посредством HNB при помощи широковещательной передачи. Согласно Фиг. 5, если AT Версии 8 разрешено получить доступ к CSG Производства A (т.е. CSG-1), то он также должен иметь возможность получить доступ к HNB-1 и HNB-2, так как и HNB-1 и HNB-2 обслуживают AT, привязанные к CSG-1. Существующий AT (например, AT предварительной Версии 8 UMTS), привязанный к CSG-1, также должен иметь разрешение на доступ к HNB-1 и/или HNB-2, даже несмотря на то, что некоторые AT (например, существующие AT, AT предварительной Версии 8 UMTS) сами не осуществляют обработку на основании CSGID.

[0096] В возможном варианте осуществления, один и тот же список управления доступом (т.е. список разрешенных IMSI AT) может доставляться каждому HNB, который принадлежит одному и тому же CSGID. В этом случае, когда гость заходит на производство, требуется обновить гостевой IMSI AT в каждом HNB производства. В альтернативном решении, список управления доступом может распределяться на каждый CSGID и храниться в одном или более сетевых элементах. Следовательно, HNB-GW может выполнять управление доступом для существующих AT посредством проверки ID AT (например, IMSI) в списке управления доступом соответствующего CSGID HNB. HNB может выполнять опциональное управление доступом посредством использования списка управления доступом, соответствующего его CSGID.

[0097] В другом варианте осуществления организация взаимосвязей между CSGID и разрешенными IMSI AT может быть реверсирована, так что AT-ориентированный (например, IMSI-ориентированный) список управления доступом может быть организован в качестве списка известных IMSI, при этом каждая запись в списке также указывает CSGID, для которого объекту IMSI должен быть разрешен доступ. Следовательно, HNB-GW может выполнять управление доступом для существующих AT посредством проверки наличия в AT-ориентированном списке управления доступом в HNB, к которому AT пытается получить доступ, CSGID соответствующего IMSI AT.

[0098] Фиг. 6 является схемой взаимосвязей элементов данных, используемых для выполнения управления доступом и поискового вызова, используя фемто соты, в соответствии с одним вариантом осуществления. В качестве опции, взаимосвязи 600 элементов данных могут быть реализованы в контексте архитектуры и функциональных возможностей, представленных на Фиг. 1-5. Однако взаимосвязи 600 элементов данных или любые их аспекты могут быть реализованы в любой требуемой среде.

[0099] Взаимосвязи элементов данных показаны как связи, где заданному элементу данных в левом столбце дана привязка к конкретному элементу данных, находящемуся в той же строке, но в левом столбце. Например, таблица 620 группы-к-соте содержит строки групп, обозначенных при помощи идентификаторов (например, CSG1, CSG2, CSG3 и т.д.) и привязанных (например, в той же строке, правый столбец) к идентификаторам фемто-сот (например, HNB1, HNB2, HNB3 и т.д.). Та же привязка показана при обратной организации в таблице 630 соты-к-группе. Таким образом, идентификаторы фемто сот (например, HNB1, HNB2, HNB3, HNB4, HNB5) привязаны к соответствующим группам, обозначенным при помощи идентификаторов (например, CSG1, CSG2, CSG3 и т.д.). Таким образом, может быть выбрано подмножество фемто сот на основании общего параметра. Например, в таблице 630 соты-к-группе, фемто соты, обозначенные как HNB1 и HNB2, совместно используют общий параметр привязки к группе CSG1.

[00100] Таблица, такая как таблица 630 соты-к-группе, может храниться в памяти компьютера, используя любые методы, применяемые в компьютерной области техники для хранения идентификаторов, так что обобщенный метод хранения соотнесения групп к сотами может описываться как хранение групповой привязки (например, таблицы, списка и т.д.) множества сгруппированных фемто сот, при этом каждая сгруппированная фемто сота совместно использует общий параметр. В варианте осуществления таблицы 630 соты-к-группе, одна такая группа фемто сот, совместно использующих общий параметр, состоит из HNB1 и HNB2, где каждый совместно использует общий параметр в виде CSG1.

[00101] На Фиг. 6 показана взаимосвязь между элементами данных, а именно таблица 640 местоположения-к-группе (т.е. используя идентификаторы местоположения LAC и идентификаторы групп CSGID), таблица 650 соты-к-местоположению (т.е. используя идентификаторы фемто сот HNBID и идентификаторы кода зоны местоположения LAC), таблица 660 группы-к-AT (т.е. используя идентификаторы группы CSGID и идентификаторы терминалов доступа IMSI) и таблица 680 AT-к-группе (т.е. используя идентификаторы AT IMSI и идентификаторы групп CSGID).

[00102] Таблица, такая как таблица 680 AT-к-группе, может храниться в памяти компьютера, используя любые методы, применяемые в компьютерной области техники для хранения идентификаторов, так что обобщенный метод хранения соотнесения AT к группам может описываться как хранение групповой привязки (таблицы) множества идентификаторов терминалов доступа, при этом каждый сгруппированный терминал доступа совместно использует общий параметр. В варианте осуществления таблицы 680 AT-к-группе, одна такая группа терминалов доступа, совместно использующая общий параметр, состоит из IMSI4 и IMSI5, где каждый совместно использует общий параметр, такой как CSG2. Другая такая группа терминалов доступа, совместно использующих общий параметр, состоит из IMSI1, IMSI2 и IMSI3, где каждый совместно использует общий параметр, такой как CSG1.

[00103] Взаимосвязи между элементами данных могут содержать объединенные или совмещенные взаимосвязи 670 для создания более крупных взаимосвязей. В некоторых случаях групповые привязки могут быть извлечены из более крупных взаимосвязей; например, привязки 672 группы-к-LAC или привязки 674 группы-к-AT.

[00104] Фиг. 7 является блок-схемой обработки 700 терминала доступа, используемой для выполнения управления доступом и поискового вызова, используя фемто соты, в соответствии с одним вариантом осуществления. В качестве опции, настоящая система 700 может быть реализована в контексте архитектуры и функциональных возможностей, представленных на Фиг. 1-6. Система 700 или любая ее операция может выполняться в любой требуемой среде.

[00105] Как показано, терминал доступа принимает радиопередачи от первой фемто соты (операция 710) и дополнительно принимает радиопередачи от второй фемто соты (операция 720), и еще дополнительно терминал доступа принимает N-ю радиопередачу от N-й фемто соты (операция 730). С учетом информации из радиопередач (например, измерений качества радиоканалов), терминал выбирает одну фемто соту среди предлагаемых на выбор (операция 740). Терминал доступа сравнивает выбранную фемто соту с сотой, в которой терминал доступа уже зарегистрирован (операция 750). Как показано, при помощи процесса 755 принятия решения, если идентификатор выбранной фемто соты отличается от идентификатора соты, в которой уже зарегистрирован терминал доступа, то затем терминал доступа выполнит операцию повторного выбора (операция 760) и перейдет к регистрации, если требуется, во вновь выбранной соте (операция 770).

[00106] Фиг. 8 является блок-схемой обработки 800 фемто соты, используемой для выполнения управления доступом и поискового вызова, используя фемто соты, в соответствии с одним вариантом осуществления. В качестве опции, настоящая система 800 может быть реализована в контексте архитектуры и функциональных возможностей, представленных на Фиг. 1-7. Система 800 или любая ее операция может выполняться в любой требуемой среде.

[00107] Как показано, фемто сота осуществляет широковещательную передачу HNBID и CSG фемто соты, к которой она привязана (операция 810). В случае, когда терминал доступа инициирует запрос регистрации, фемто сота принимает запрос регистрации терминала доступа (операция 820). Как показано процессом 835 принятия решения, если фемто сота определяет, что запрашивающий терминал доступа еще не зарегистрирован в другой фемто соте из той же группы абонентов (операция 830), то затем инициируется процедура управления доступом (операция 840).

[00108] Фиг. 9 является блок-схемой обработки 900 сетевого элемента, используемой для выполнения управления доступом и поискового вызова, используя фемто соты в соответствии с одним вариантом осуществления. В качестве опции, настоящая система 900 может быть реализована в контексте архитектуры и функциональных возможностей, представленных на Фиг. 1-8. Система 900 или любая ее операция может выполняться в любой требуемой среде.

[00109] Как показано, сетевой элемент принимает запрос поискового вызова для конкретного терминала доступа (операция 910). Сетевой элемент (например, шлюз фемто соты, базовая сеть оператора мобильной связи и т.д.) определяет идентификатор закрытой группы абонентов и код зоны местоположения фемто соты, в которой зарегистрирован терминал доступа (операция 920). Исходя из идентификационных данных закрытой группы абонентов и кода зоны местоположения и, возможно, используя одну или более взаимосвязей 600 элементов данных, сетевой элемент создает список фемто-поискового вызова, содержащий идентификационные данные фемто сот(ы), которые совместно используют вышеупомянутый идентификатор закрытой группы абонентов и код зоны местоположения (операция 930). Сетевой элемент 425 отправляет сообщения запроса поискового вызова фемто сотам из списка (операция 940). В свою очередь, фемто соты из списка принимают сообщения запроса поискового вызова и производят поисковый вызов конкретного терминала доступа (операция 950).

[00110] Фиг. 10 является схемой протокола, изображающей протокол обмена сообщениями для выполнения управления доступом, используя фемто соты в соответствии с одним вариантом осуществления. В качестве опции, настоящий протокол 1000 может быть реализован в контексте архитектуры и функциональных возможностей, представленных на Фиг. 1-9. Протокол 1000 или любая его операция может выполняться в любой требуемой среде.

[00111] Как показано, протокол 1000 выполняется компонентами, включающими в себя терминал 1010 доступа AT-1, фемто соту 1012 HNB-1, фемто соту 1014 HNB-2, фемто соту 1016 HNB-5 и компонент 1018 авторизации. Также участвующим в протоколе является модуль (не показан) отправки списка 1015 управления доступом ACL.