Результат интеллектуальной деятельности: СПОСОБ И СИСТЕМА ЗАЩИТЫ ИНФОРМАЦИИ ОТ УТЕЧКИ ПРИ ПЕЧАТИ ДОКУМЕНТОВ С ПОМОЩЬЮ СМЕЩЕНИЯ СИМВОЛОВ

Вид РИД

Изобретение

ОБЛАСТЬ ТЕХНИКИ

[0001] Заявленное решение относится к области защиты информации, в частности к решениям для предотвращения утечки информации при печати документов.

УРОВЕНЬ ТЕХНИКИ

[0002] Технологии предотвращения утечек (англ. Data Leak Prevention, DLP) представляют собой технологии предотвращения утечек конфиденциальной информации из информационной системы вовне, а также технические устройства (программные или программно-аппаратные) для такого предотвращения утечек.

[0003] Из патентной заявки US 20080091954 A1 (Morris et al., 17.04.2008) известно решение для проверки целостности данных, представленных на печатных документах. Решение базируется на применении уникального идентификатора, с помощью которого осуществляется анализ содержимого документа. Каждому сегменту документа присваивается цифра или группа цифр, и каждой странице или сегменту документа может быть присвоена одна цифра в общем идентификаторе. Совокупность цифр, связанных с документом, объединяется в строку аутентификации. При получении запроса на последующую обработку документа выполняется аутентификация и проверка целостности документа путем считывания представленного документа для получения строки аутентификации, и последующего сравнения новой строки с ранее сохраненной строкой. После успешного сопоставления документ считается действительным, аутентифицированным и неизмененным.

[0004] Недостатком данного решения является невозможность его использования для предотвращения утечек с целью идентификацию сотрудника, допустившего факт утечки при печати документов. Также, другим недостатком является недостаточная эффективность защиты документов, что обусловлено применением кода для сравнения аутентичности документа, что позволяет только установить факт неизменности и подлинности документа, но не предотвратить утечку информации.

СУЩНОСТЬ ИЗОБРЕТЕНИЯ

[0005] Заявленное изобретение направлено на решение технической проблемы, заключающейся в создании эффективного средства для защиты цифровой информации от утечки при ее печати.

[0006] Технический результат заключается в повышении эффективности защиты данных от утечки, за счет внедрения уникального кода пользователя в документ для последующей его идентификации при анализе распечатанных документов.

[0007] Заявленный результат достигается за счет способа кодирования информации для защиты от ее утечек при печати документов, выполняемого с помощью процессора компьютерного устройства, при этом способ содержит этапы, на которых:

получают на компьютерном устройстве пользователя информацию о печати по меньшей мере одного цифрового документа, содержащего по меньшей мере текст, при этом компьютерное устройство связано с УИД (уникальный идентификатор) пользователя;

осуществляют до момента передачи цифрового документа на печать его обработку, в ходе которой распознают буквы, содержащиеся в цифровом документе;

кодируют УИД пользователя путем смещения букв по горизонтальной оси на заданное количество пикселей;

передают цифровой документ на печать с закодированным УИД пользователя.

[0008] В одном из частных примеров реализации способа распознавание цифрового документа выполняется с помощью оптического распознавания символов (OCR).

[0009] В другом частном примере реализации способа распознаются все символы на каждой странице цифрового документа.

[0010] В другом частном примере реализации способа каждый символ УИД пользователя кодируется в двоичный код.

[0011] В другом частном примере реализации способа на основании разряда двоичного кода определяются буквы для их смещения.

[0012] Заявленный технический результат также достигается за счет осуществления способа защиты информации от утечек на печатных документах, выполняемого с помощью процессора компьютерного устройства, при этом способ содержит этапы, на которых:

получают по меньшей мере часть изображения печатного документа с закодированным УИД пользователя вышеуказанным способом;

выполняют распознавание полученного изображения;

определяют смещенные по горизонтальной оси буквы;

выполняют определение и извлечение закодированного УИД.

[0013] В одном из частных примеров выполнения способа распознавание цифрового документа выполняется с помощью OCR.

[0014] Заявленное решение также осуществляется с помощью соответствующих систем, содержащих процессор и память, которые хранят машиночитаемые инструкции для реализации каждого из вышеописанных способов.

КРАТКОЕ ОПИСАНИЕ ЧЕРТЕЖЕЙ

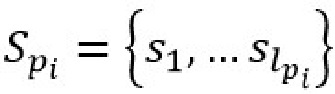

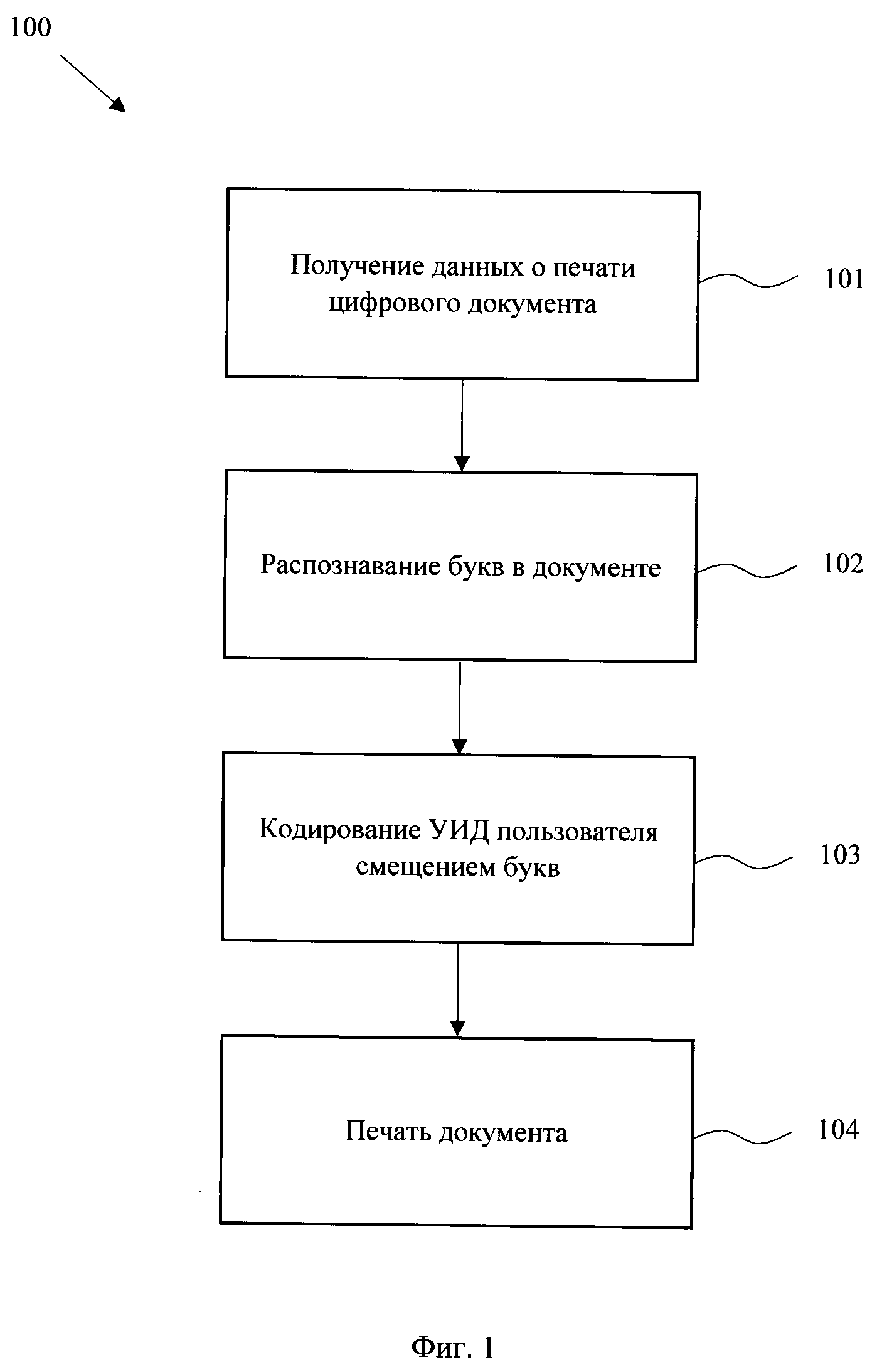

[0015] Фиг. 1 иллюстрирует блок-схему способа кодирования цифровой метки.

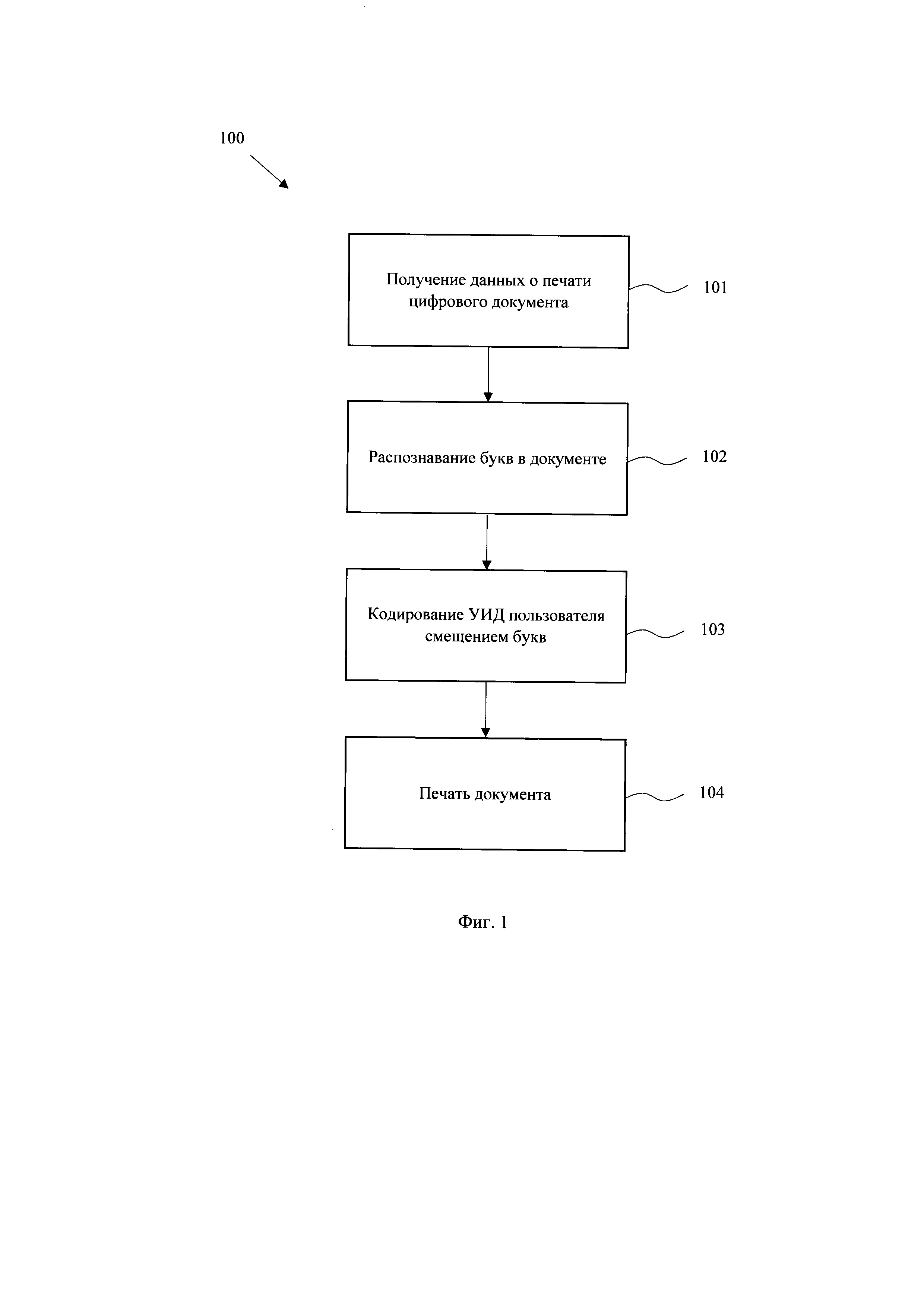

[0016] Фиг. 2 иллюстрирует пример смещения букв для кодирования УИД.

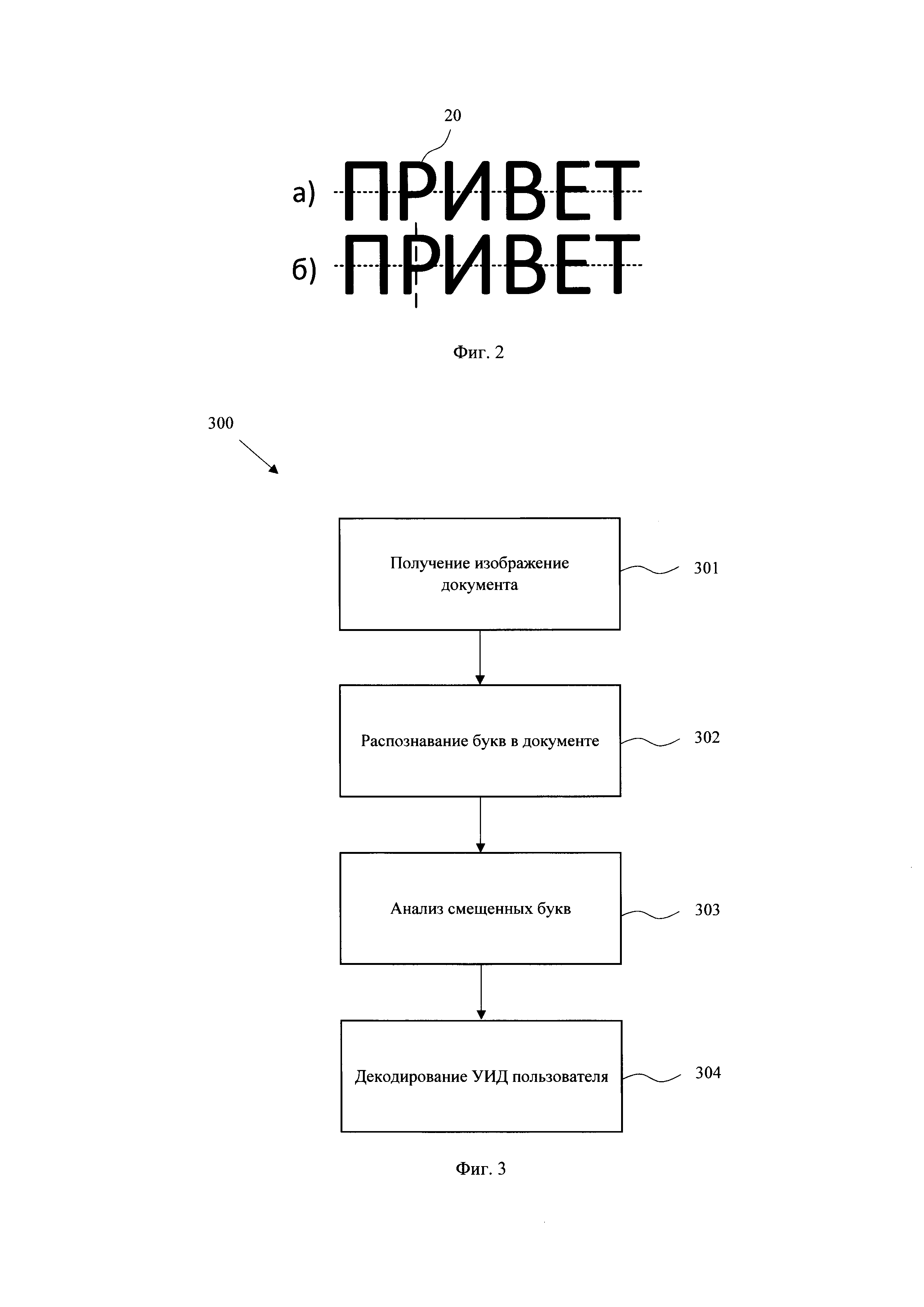

[0017] Фиг. 3 иллюстрирует блок-схему декодирования цифровых меток.

[0018] Фиг. 4 иллюстрирует диаграмму частоты раскрытия позиций УИД.

[0019] Фиг. 5 иллюстрирует общий вид вычислительного устройства.

ОСУЩЕСТВЛЕНИЕ ИЗОБРЕТЕНИЯ

[0020] На Фиг. 1 представлен способ (100) защиты информации в цифровых документах от утечки с помощью кодирования УИД пользователя путем смещения букв в документе. На первом этапе (101) получается информация о печати цифрового документа. Выполнение способа (100) осуществляется на компьютерном устройстве пользователя, например, сотрудника, при этом к устройству привязан УИД пользователя, позволяющий его идентифицировать. Исполнение этапа (101) одушевляется с помощью программной логики, исполняемой компьютерным устройством и может быть реализовано, например, в виде программного агента или модуля, обеспечивающего получение сигналов от процессора, свидетельствующих об отправке цифрового документа на печать. Цифровой документ представляет собой, как правило, файл и может содержать текст, графику или их сочетания.

[0021] После получения на устройстве команды на перехват и анализ документа до его отправки на принтер на этапе (102) выполняется распознавание упомянутого цифрового документа. Обработка документа выполняется с помощью технологии OCR для обеспечения распознавания букв и символов в цифровом документе.

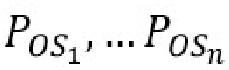

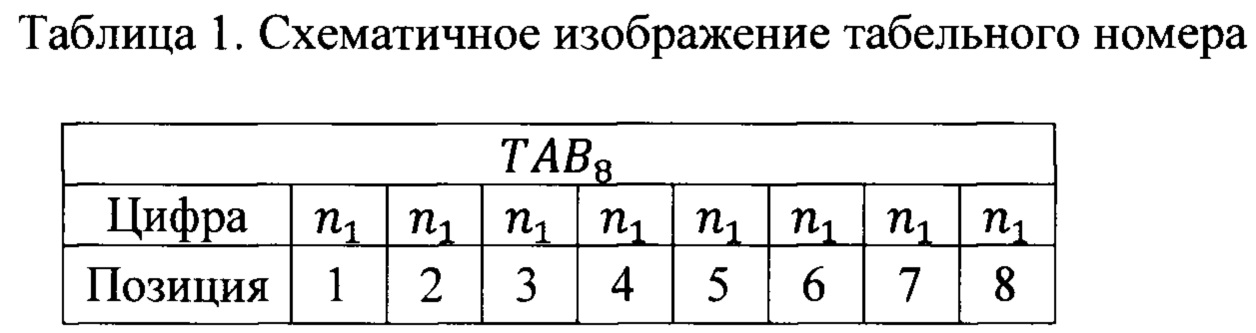

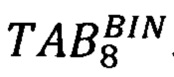

[0022] После этапа распознавания цифрового документа на этапе (103) осуществляется процесс кодирования УИД. УИД представляет собой, например, числовой табельный номер сотрудника - цифровой код TAB, состоящий, например, из 8-ми цифр. Данный код можно представить как массив цифр ТАВ8={n1, n2, …nm}, TAB8 ∈[0…9], m=8. Схематичный вид кода представлен в таблице 1.

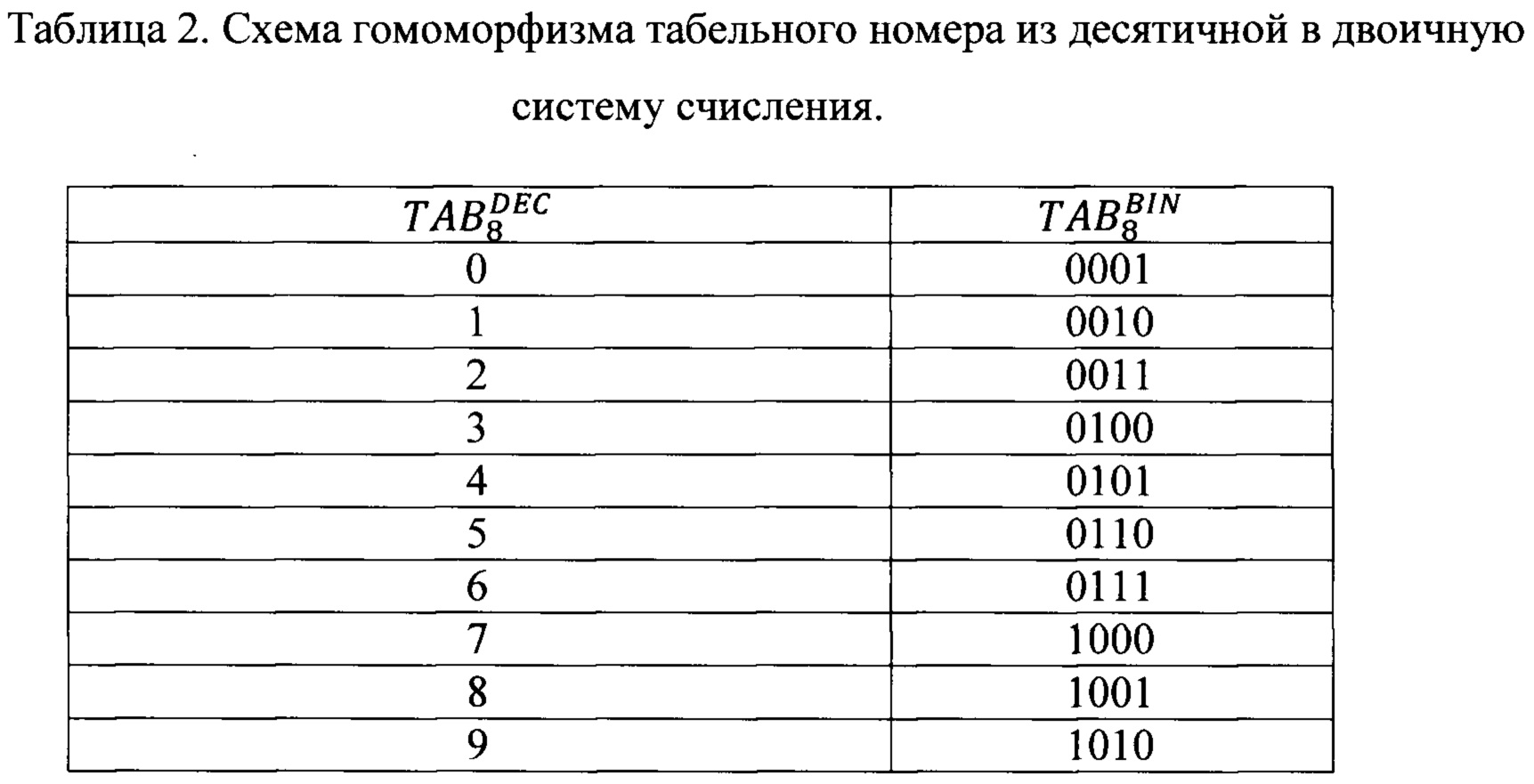

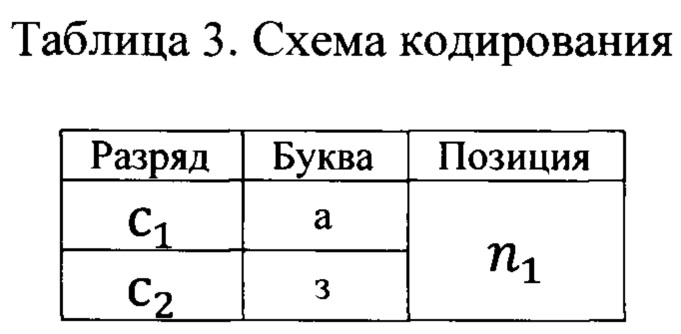

[0023] Каждый элемент табельного номера представляет собой число от 0 до 9, соответственно, каждый элемент табельного номера можно отобразить в двоичном виде размерностью в 4 бит, т.е. он будет представлять собой двоичное число от 1 до 1100, являющееся гомоморфизмом со сдвигом, представленным в таблице 2.

[0024] Отображение 0 в 0001 необходимо для того, чтобы фиксировать наличие 0 в табельном номере. Для кодирования элемента табельного номера в двоичном коде

i=8, необходимо 4 разряда bi={с1, с2, с3, с4}.

i=8, необходимо 4 разряда bi={с1, с2, с3, с4}.

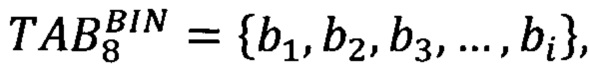

[0025] Главная особенность алгоритма кодировки заключается в том, что на каждую букву навешивается только один разряд в табельном номере. Схематично схема кодирования представлена в таблице 3.

[0026] Таким образом, буквы (20), у которых разряд ci=1 в тексте двигаются влево вправо на некоторое количество пикселей как это представлено на Фиг. 2.

[0027] Шифрование текста происходит следующим образом.

[0028] Пусть документ D содержит l страниц, тогда документ D - есть массив страниц, D={p1, p2, p3 … pl}, l ∈ N.

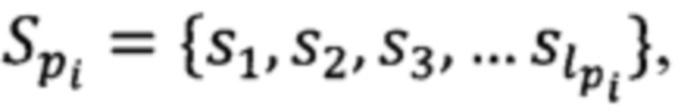

[0029] На каждой странице pi, i ∈ [1, l] считывается посимвольно текст и записывается в массив символов  где

где  - количество символов на странице pi. Символы распознаются с помощью, к примеру, OCR, из них выявляются русские буквы

- количество символов на странице pi. Символы распознаются с помощью, к примеру, OCR, из них выявляются русские буквы

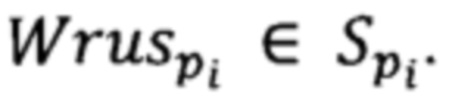

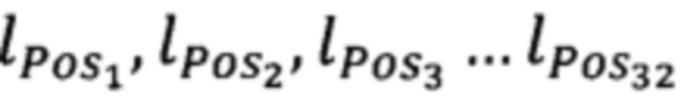

[0030] Далее создаются 32 массива Pos1, Pos2 … Pos32, каждый из которых соответствует каждой позиции табельного номера. Каждый массивов Pos заполняется теми символами из Wruspi, которые соответствуют позиции из таблицы 3. Например, Pos1 заполняется всеми символами из Wruspi, которые имеют значения {а}, вне зависимости от регистра.

[0031] Массивы Pos1, Pos2 …Pos32 перемешиваются, к примеру, тасованием Кнута. Пусть  - размерности полученных массивов, Р - процент символов на внедрение метки Р ∈ [0,3 … 0,7], тогда каждый массив из Pos1, Pos2 … Pos32 обрезается с конца до размерности

- размерности полученных массивов, Р - процент символов на внедрение метки Р ∈ [0,3 … 0,7], тогда каждый массив из Pos1, Pos2 … Pos32 обрезается с конца до размерности  , Pos1, Pos2 … Pos32 →

, Pos1, Pos2 … Pos32 →  ,

,

[0032] Полученные массивы  ,

,  …

…  используются для смещения символов по вышеописанному способу. После внедрения всех меток на искомой странице pi тоже самое проделывается для следующей страницы pi+1 и так далее до конца документа pl.

используются для смещения символов по вышеописанному способу. После внедрения всех меток на искомой странице pi тоже самое проделывается для следующей страницы pi+1 и так далее до конца документа pl.

[0033] Рассмотрим пример с кодированием УИД пользователя - 00013400.

[0034] В соответствии с Таблицей 2 УИД переводится в двоичную форму для последующего определения разрядов по Таблице 3. В соответствии с Таблицей 3 определяются буквы, соответствующие 1 в двоичном коде цифры УИД. Для УИД «00013400» получаются буквы: Ч Ш С Т Л Ы Ю Я. Данные буквы смещаются на заданное количество пикселей по горизонтали на каждой странице документа, направленного на печать. Изменение документа выполняется с помощью технологии OCR путем распознавания букв для замены и их замены в цифровом документе.

[0035] После внесения в документ, направленный на печать цифровых меток, кодирующих УИД, на этапе (104) выполняется его направление на печать. Распечатанный документ будет содержать закодированный УИД практически неразличимый для человеческого глаза.

[0036] На Фиг. 3 приведена последовательность этапов, выполняемых при выполнении способа (300) распознавании УИД на распечатанных документах. На этапе (301) вычислительное устройство, используемое для определения УИД в распечатанном документе, получает изображение такого документа. Изображение может содержать полностью или частично текст, с закодированном УИД, полученный, например, с помощью фотографирования внешним устройством (смартфон, камера и т.п.) или при помощи сканирования с помощью OCR распечатанного документа.

[0037] Далее на этапе (302) также при помощи технологии OCR выполняется распознавание букв в документе, при этом если страниц в документе несколько, то распознается каждая страница документа. На этапе (303) выполняется определение букв, которые смещены по горизонтали.

[0038] Принцип выявления смещенных букв в слове заключается в следующем: пусть W - слово в тексте, W={Ch1, Ch2, …, Chn} - слово представляет собой массив символов, п - количество символов в слове. Тогда пусть LW={L1, L2,... Ln-1} массив расстояний меду символами в слове, где Li=|Chi-Chi+1|, i ∈[1 … n-1]. Далее анализируется массив LW и методами выявления аномалий находятся аномалии в Li, таким, как, к примеру, локальный уровень выброса, метод k-ближайших соседей или их аналоги, в том числе построенные на нейронных сетях. Смещенным будет считаться тот символ из W, чьи индексы i будут совпадать Li→Chi.

[0039] После этого выполняется декодирование УИД на этапе (304) в соответствии с примерами в Таблицах 2 и 3. Это позволяет установить табельный номер сотрудника (пользователя), с компьютерного устройства которого была осуществлена печать документа.

[0040] Математическое обоснование метода.

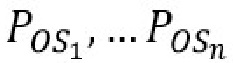

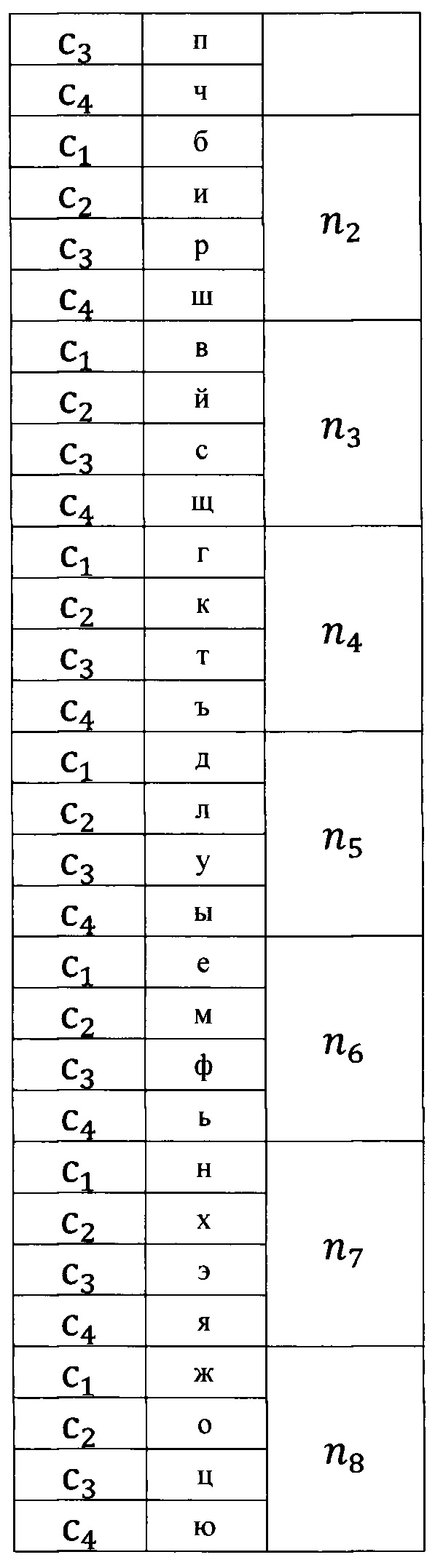

[0041] Частоты раскрытия позиций ТАВ8={n1, n2, … nm}, m=8 равномерно распределены для всех m, что позволяет показать вероятность извлечения табельного номера (УИД) из текста страницы.

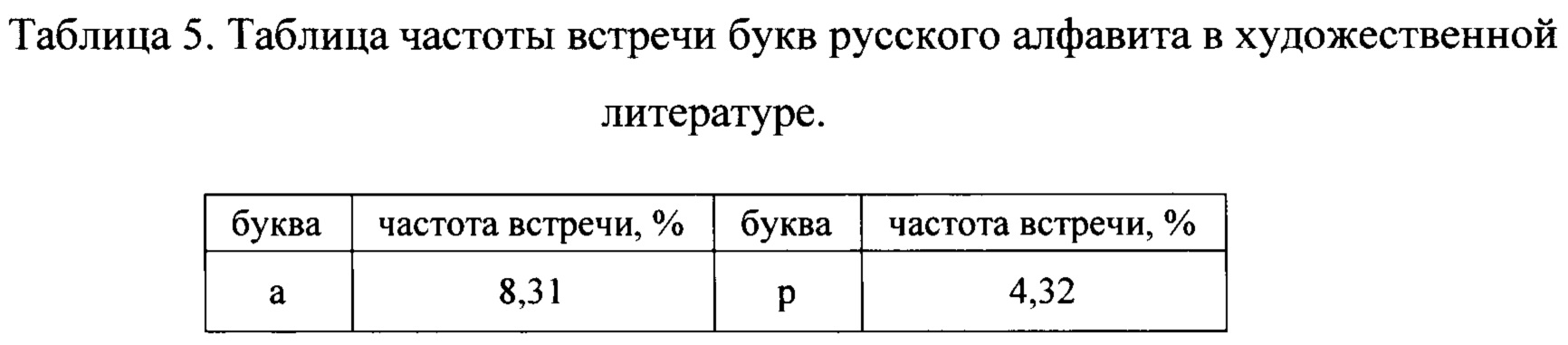

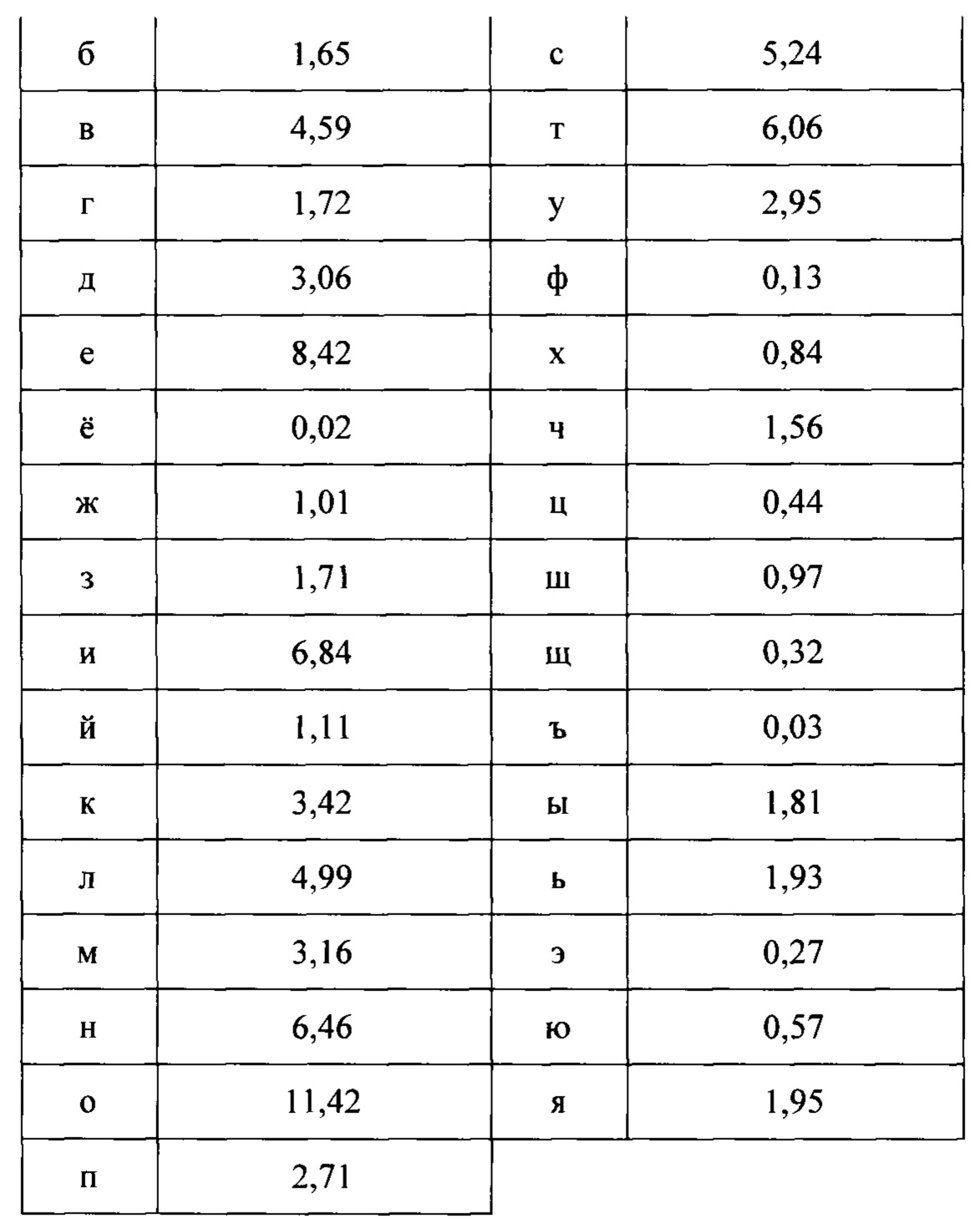

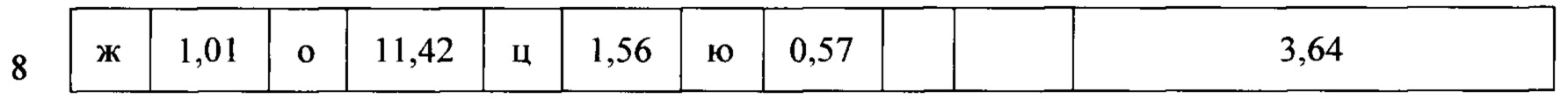

[0042] Для математического обоснования было проведено исследование по частоте встречающихся букв в тексте с разным содержанием, к примеру, рассмотрим, такое распределение характерное для литературных произведений. Список литературных произведений, участвующих в эксперименте: Сильмариллион. Дж. Р.Р. Толкин, Двадцать тысяч лье под водой. Жюль Г. Верн, Двадцать лет спустя. Александр Дюма, Три мушкетера. Александр Дюма, Унесенные ветром. Маргарет Митчелл, Айвенго. Вальтер Скотт, Герой нашего времени. Н.В. Гоголь, Война и мир. Л.Н.Толстой, Обитаемый остров. Борис и Аркадий Стругацкие, Преступление и наказание. Ф.М.Достоевский, Живые и мертвые. К.М. Симонов, всего 8 366 594 символов. Математическая лингвистика показала следующие вероятности частоты встречи букв русского алфавита в текстах (Таблица 5).

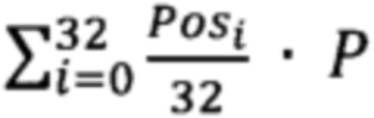

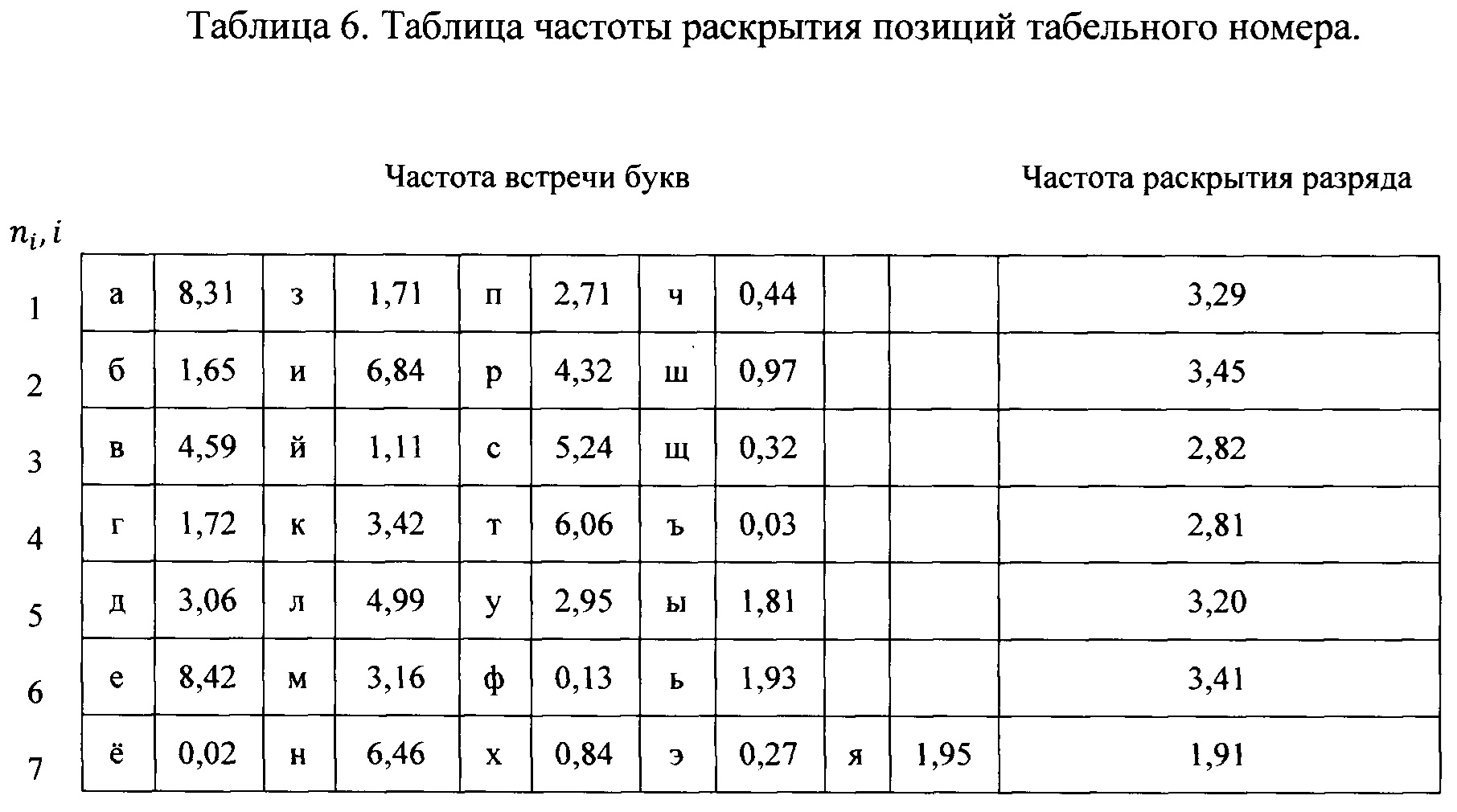

[0043] Для получения значения частоты раскрытия позиций ТАВ8={n1, n2, … nm} выполняются следующие действия. Из таблиц 3 и 4 известны буквы, в которые кодируются разряды. Вычисляется среднее арифметическое частот множества букв, по которым вскрыт разряд, так как для вскрытия разряда нужно иметь все буквы разряда, где есть значение 1 в  . В результате вышеописанных действий получается таблица 6.

. В результате вышеописанных действий получается таблица 6.

[0044] На основании таблицы 6 формируется диаграмма, представленная на Фиг. 4. Диаграмма показывает, что частота раскрытия всех позиций распределена относительно равномерно.

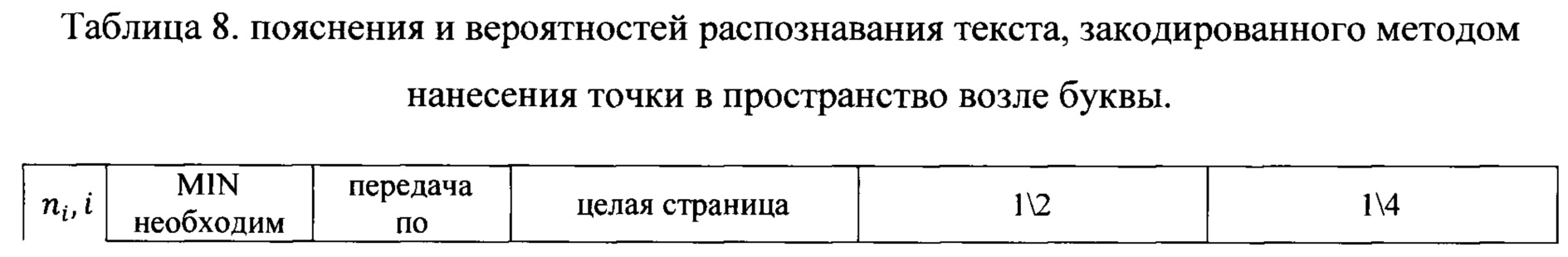

[0045] Для метода нанесения точки в пространство возле буквы принимается следующее допущение: процент Р символов на внедрение метки Р=0,3, при передаче через мессенджеры теряется определенный процент М=0,7 меток.

[0046] Вычислим количество каждой буквы русского алфавита экспериментальной выборки:

[0047] Для метода нанесения точки в пространство возле буквы принимается следующее допущение: процент Р символов на внедрение метки Р=0,3, при передаче через мессенджеры теряется определенный процент М=0,7 меток. На основании вышеописанного можно вычислить вероятность распознавания текста, если для дешифрования доступно: целая страница;

страницы;

страницы;

страницы.

страницы.

[0048] Пример Экспериментального применения.

В ходе тестирования было распечатано и анализировано около 500 страниц разного содержания: текст, разреженный текст, текст с таблицами, текст с графиками, текст с формулами;

В ходе тестирования было распечатано и анализировано около 500 страниц разного содержания: текст, разреженный текст, текст с таблицами, текст с графиками, текст с формулами;

с разными типами шрифтов: Arial, Calibri, Times New Roman;

с разными типами шрифтов: Arial, Calibri, Times New Roman;

разное оформление текста: обычный, курсив, полужирный, подчеркнутый;

разное оформление текста: обычный, курсив, полужирный, подчеркнутый;

разной размерности: 12рх, 14рх;

разной размерности: 12рх, 14рх;

разным межстрочным интервалом: 0.5, 1.15, 1,5;

разным межстрочным интервалом: 0.5, 1.15, 1,5;

разным межзнаковым интервалом: обычный, разреженный, уплотненный;

разным межзнаковым интервалом: обычный, разреженный, уплотненный;

[0049] В каждом случае рассматривалась возможность извлечения метки с:

распечатки напрямую;

распечатки напрямую;

с фотографии распечатки;

с фотографии распечатки;

переданной по мессенджеру распечатки фотографии.

переданной по мессенджеру распечатки фотографии.

[0050] Печать проводилась на офисном черно белом лазерном принтере Lexmark MX711de на офисной бумаге «Снегурочка» с белизной CIE 146 по ISO 11475.

[0051] Фотографирование производилось на телефон Samsung А51 при офисном освещении, бумага лежит горизонтально на столе, фотографирование случайное под разными, незначительными углами, порядком 2-4% в 3-х измерениях.

[0052] При передаче фотографий использовался мессенджер Telegram со сжатием изображения при отправлении.

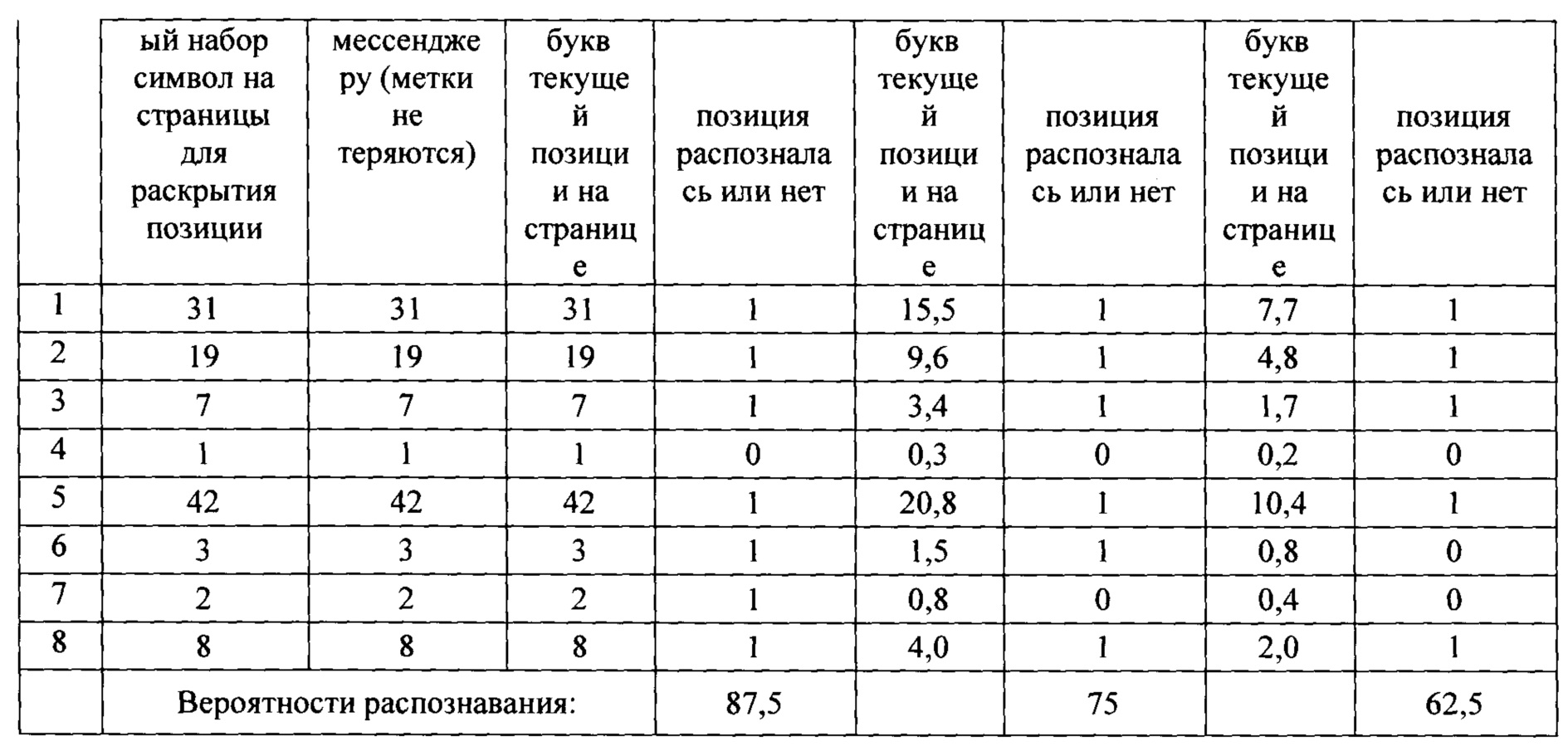

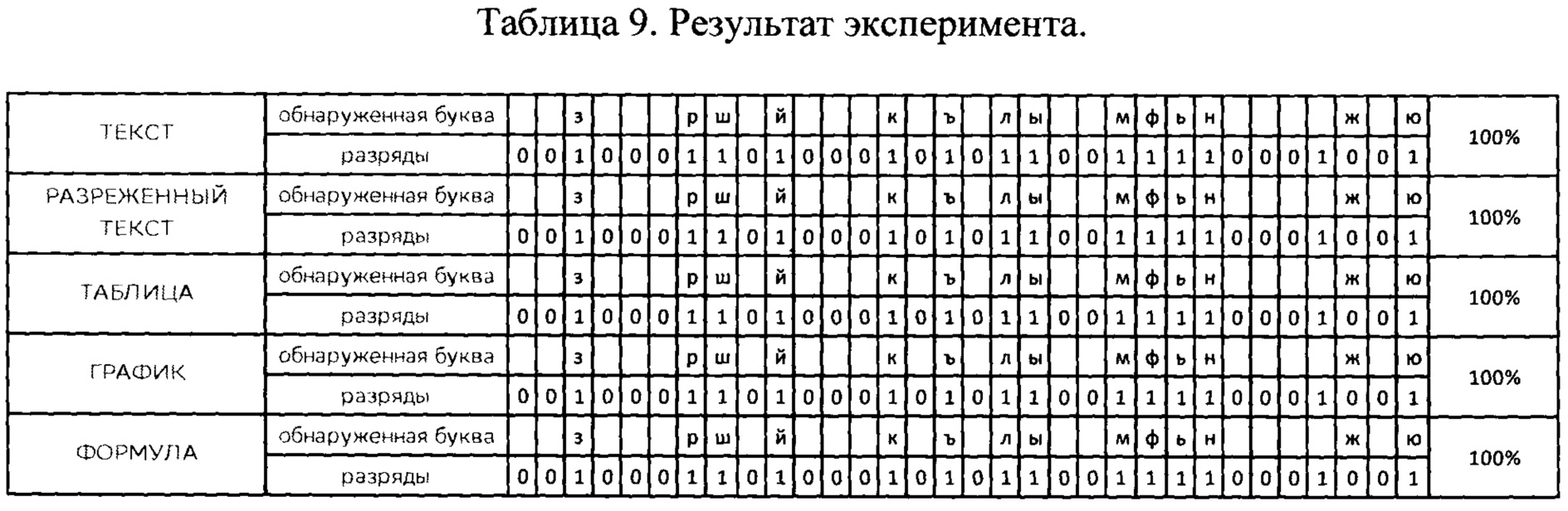

[0053] В ходе эксперимента подбирались параметры, такие как размер меток, их оптимальные места и способы нанесения. Результаты последней фазы эксперимента показаны в таблице 9.

[0054] Вышеописанная таблица показывает хорошие результаты анализа переданных по мессенджеру фотографий распечаток на офисном черно-белом принтере. В результате эксперимента были подобраны оптимальные параметры для смещения букв, которые с одной стороны, были бы заметны на распечатках как дефекты принтера, с другой стороны, хорошо извлекались из переданных фотографий по мессенджерам.

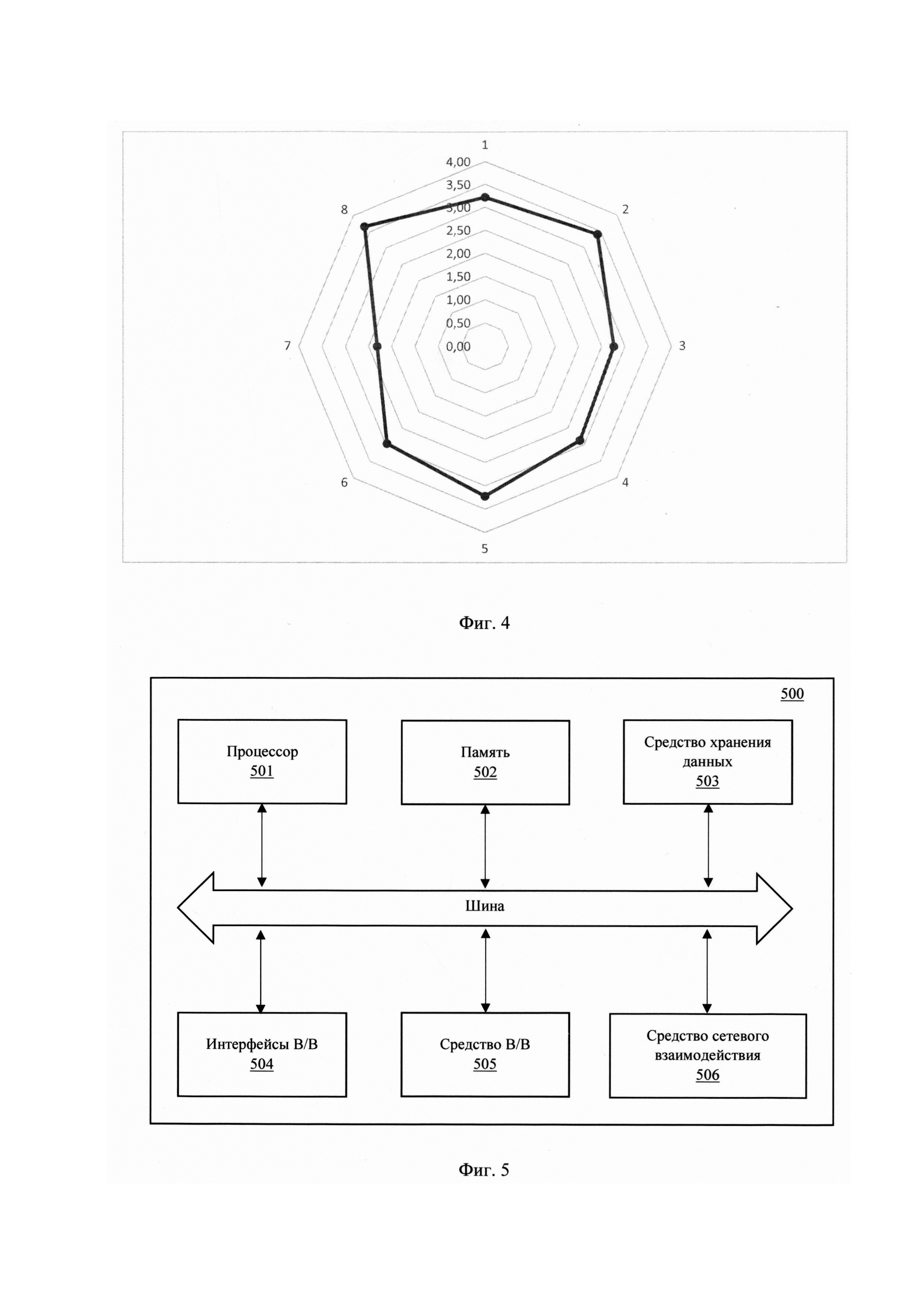

[0055] На Фиг. 5 представлен общий вид вычислительного устройства (500), пригодного для выполнения вышеуказанных способов. Устройство (500) может представлять собой, например, компьютер, сервер или иной тип пригодного вычислительного устройства.

[0056] В общем случае вычислительное устройство (500) содержит объединенные общей шиной информационного обмена один или несколько процессоров (501), средства памяти, такие как ОЗУ (502) и ПЗУ (503), интерфейсы ввода/вывода (504), устройства ввода/вывода (505), и устройство для сетевого взаимодействия (506).

[0057] Процессор (501) (или несколько процессоров, многоядерный процессор) могут выбираться из ассортимента устройств, широко применяемых в текущее время, например, компаний Intel™, AMD™, Apple™, Samsung Exynos™, MediaTEK™, Qualcomm Snapdragon™ и т.п. В качестве процессора (501) может также применяться графический процессор, например, Nvidia, AMD, Graphcore и пр.

[0058] ОЗУ (502) представляет собой оперативную память и предназначено для хранения исполняемых процессором (501) машиночитаемых инструкций для выполнение необходимых операций по логической обработке данных. ОЗУ (502), как правило, содержит исполняемые инструкции операционной системы и соответствующих программных компонент (приложения, программные модули и т.п.).

[0059] ПЗУ (503) представляет собой одно или более устройств постоянного хранения данных, например, жесткий диск (HDD), твердотельный накопитель данных (SSD), флэш-память (EEPROM, NAND и т.п.), оптические носители информации (CD-R/RW, DVD-R/RW, BlueRay Disc, MD) и др.

[0060] Для организации работы компонентов устройства (500) и организации работы внешних подключаемых устройств применяются различные виды интерфейсов В/В (504). Выбор соответствующих интерфейсов зависит от конкретного исполнения вычислительного устройства, которые могут представлять собой, не ограничиваясь: PCI, AGP, PS/2, IrDa, Fire Wire, LPT, COM, SATA, IDE, Lightning, USB (2.0, 3.0, 3.1, micro, mini, type C), TRS/Audio jack (2.5, 3.5, 6.35), HDMI, DVI, VGA, Display Port, RJ45, RS232 и т.п.

[0061] Для обеспечения взаимодействия пользователя с вычислительным устройством (500) применяются различные средства (505) В/В информации, например, клавиатура, дисплей (монитор), сенсорный дисплей, тач-пад, джойстик, манипулятор мышь, световое перо, стилус, сенсорная панель, трекбол, динамики, микрофон, средства дополненной реальности, оптические сенсоры, планшет, световые индикаторы, проектор, камера, средства биометрической идентификации (сканер сетчатки глаза, сканер отпечатков пальцев, модуль распознавания голоса) и т.п.

[0062] Средство сетевого взаимодействия (506) обеспечивает передачу данных устройством (500) посредством внутренней или внешней вычислительной сети, например, Интранет, Интернет, ЛВС и т.п. В качестве одного или более средств (506) может использоваться, но не ограничиваться: Ethernet карта, GSM модем, GPRS модем, LTE модем, 5G модем, модуль спутниковой связи, NFC модуль, Bluetooth и/или BLE модуль, Wi-Fi модуль и др.

[0063] Дополнительно могут применяться также средства спутниковой навигации в составе устройства (500), например, GPS, ГЛОНАСС, BeiDou, Galileo.

[0064] Представленные материалы заявки раскрывают предпочтительные примеры реализации технического решения и не должны трактоваться как ограничивающие иные, частные примеры его воплощения, не выходящие за пределы испрашиваемой правовой охраны, которые являются очевидными для специалистов соответствующей области техники.