Результат интеллектуальной деятельности: СПОСОБ МАСКИРОВАНИЯ СТРУКТУРЫ СЕТИ СВЯЗИ

Вид РИД

Изобретение

Изобретение относится к области инфокоммуникаций, а именно к обеспечению информационной безопасности цифровых систем связи, и, в частности, заявленный способ маскирования структуры сети связи предназначен для использования в распределенных сетях связи, построенных на основе сети связи общего пользования (например, Интернет).

Известен способ обеспечения корректировки маршрутов к абонентам сети, реализованный в «Способе корректировки маршрутов в сети передачи данных» по патенту РФ №2220190 МПК H04L 12/28, опубл. 10.10.1998 г.

Способ заключается в том, что поиск маршрутов доставки сообщений к абоненту осуществляется по сетевому адресу узла коммутации его текущей привязки. Выбор маршрутов к абоненту осуществляется на узлах коммутации по служебному корректирующему сообщению, содержащему сетевые адреса абонента, узла коммутации и код признака корректировки «запись», «стирание».

Недостатком данного способа является отсутствие адаптации к изменениям структуры сети связи. Это вызвано тем, что корректировка осуществляется децентрализовано и охватывает не всю сеть связи, а ее отдельные локальные участки. Отсутствие параметров выбора маршрутов к абоненту приводит к низкому качеству выбора.

Известен также способ обеспечения безопасности информации, циркулирующей в распределенной телекоммуникационной системе при передаче ее по каналам связи общего пользования, реализованный в «Распределенной телекоммуникационной системе для передачи разделенных данных, предназначенной для их раздельной передачи и приема» по патенту US №6912252 МПК H04L 12/56; H04L 12/28, опубл. 08.11.2001 г.

Способ заключается в выполнении следующих действий: исходные данные у отправителя разделяют на N частей. Далее из их комбинаций формируют группы промежуточных данных. Затем передают промежуточные данные независимо по N каналам связи. У получателя принимают группы промежуточных данных, пришедших по N каналам связи, и восстанавливают первоначальные данные.

Недостатком данного способа является относительно низкая скрытность связи и увеличение вероятности идентификации корреспондирующих субъектов в результате увеличения числа каналов связи между корреспондентами. Наличие транзитных узлов сети и каналов связи разных типов, обладающих низким уровнем безопасности, увеличивает потребность в ассортименте средств связи и создает предпосылки для перехвата злоумышленниками информационного обмена абонентов сети.

Известен также «Способ выбора целесообразным образом используемого маршрута в маршрутизаторе для равномерного распределения в коммутационной сети» по заявке на изобретение РФ №2004111798 МПК H04L 1/00, опубл. 10.05.2005 г.

Способ учитывает критерии качества маршрутов и информацию о структуре сети связи, включающую адреса узлов сети и наличие связи между ними. Для целевого адреса сети выбирают один маршрут, в соответствии с предварительно заданными критериями качества маршрутов, и передают по выбранному маршруту сообщения.

Недостатком указанного способа является относительно низкая скрытность связи при использовании выбранного маршрута информационного обмена абонентов в сети связи. Наличие транзитных узлов сети, обладающих низким уровнем безопасности, создает предпосылки для перехвата злоумышленниками информационного обмена абонентов сети и реконструкции трафика распределенной сети в некоторой точке сети Интернет.

Известен также «Способе выбора безопасного маршрута в сети связи» по патенту РФ №2331158 МПК H04L 12/28, опубл. 10.08.2008 г.

Способ обеспечивает повышение скрытности связи за счет задания информации о структуре сети связи, исходных данных об узлах и абонентах сети, расчета комплексных показателей безопасности узлов сети, и на основе этих данных управления маршрутами информационного обмена абонентов в сети связи и выбора наиболее безопасного маршрута.

Недостатком указанного способа является низкая скрытность связи абонентов сети, обусловленная возможностью идентификации пакетов сообщений относительно конкретных пользователей сети и, следовательно, вскрытие структуры распределенной сети связи, в случае компрометации выбранного безопасного маршрута связи абонентов.

Наиболее близким аналогом (прототипом) по своей технической сущности к заявленному способу является «Способ маскирования структуры сети связи» по патенту РФ №2645292 МПК H04L 12/28, опубл. 19.02.2018 г.

Ближайший аналог обеспечивает повышение скрытности связи и затруднение идентификации абонентов сети несанкционированными абонентами за счет непрерывного изменения идентификаторов абонентов сети в передаваемых пакетах сообщений, передачи пакетов сообщений по всем допустимым маршрутам связи и передачи маскирующих сообщений по маскирующим маршрутам связи.

Недостатками указанного прототипа являются относительно высокая вероятность перегрузки абонентов сети обработкой маскирующих сообщений, обусловленная возможностью образования очередей пакетов сообщений у передающего абонента, занятого обработкой и передачей в сеть связи маскирующих сообщений, и ухудшение показателя своевременности доставки пакетов сообщений принимающему абоненту, что может привести к потере фрагментов пакетов сообщений, вызванной истечением предельно допустимого времени их пребывания на маршруте связи. Повторная передача потерянных пакетов сообщений приводит к дополнительной нагрузке на сеть связи и абонентов, а повторная передача потерянных маскирующих пакетов сообщений может привести к компрометации результатов маскирования структуры сети связи.

Здесь и далее под термином «компрометация результатов маскирования структуры сети связи» понимают событие, связанное с искажением пропорции маскирующих и конструктивных пакетов сообщений, что приводит к ухудшению скрытности связи.

Целью заявленного изобретения является разработка способа маскирования структуры сети связи, обеспечивающего снижение вероятности перегрузки абонентов сети обработкой маскирующих сообщений за счет динамического изменения длины пакетов маскирующих сообщений для уменьшения времени ожидания в очереди пакетов сообщений у передающего абонента, и улучшение показателя своевременности доставки пакетов сообщений принимающему абоненту за счет выбора для каждого маскирующего маршрута связи узлов-терминаторов маскирующих сообщений. Улучшение показателя своевременности доставки пакетов сообщений принимающему абоненту исключит потерю фрагментов пакетов сообщений и необходимость их повторной передачи, приводящей к компрометации результатов маскирования структуры сети связи и ухудшению скрытности связи.

Здесь и далее под термином «узел-терминатор маскирующего сообщения» понимают узел сети, принадлежащий маскирующему маршруту связи, который прекращает дальнейшую передачу пакетов маскирующих сообщений, если длина фрагмента сообщения больше принятого на узле-терминаторе значения MTU. MTU - это максимально возможная длина дейтаграммы, которую та или иная технология может поместить в поле данных своей единицы передачи [Олифер В.Г., Олифер Н.А. Компьютерные сети. Принципы, технологии, протоколы: учебник для вузов. - СПб.: Питер, 2003.- 864 с.: ил.]. Передача между узлами сети пакетов сообщений с длиной, большей MTU, без фрагментации невозможна. Значение MTU определяется стандартом соответствующего протокола, но может быть переопределено автоматически для определенного потока.

Указанный технический результат достигается тем, что в известном способе маскирования структуры сети связи, заключающемся в том, что для сети связи, содержащей совокупность из X узлов сети, имеющих адреса IPX предварительно задают исходные данные, содержащие информацию о структуре сети связи, включающую структурный {IP} и идентификационный {ID} массивы, адрес сервера безопасности IPСБ, идентификаторы IDа и адреса IPа абонентов, подключенных к сети связи. Задают для каждого x-го узла сети, где x=1, 2, …, X, совокупность Y параметров безопасности и их значения bxy, где y=1, 2, …, Y. Задают допустимое значение  среднего показателя безопасности маршрута. Затем вычисляют комплексный показатель безопасности

среднего показателя безопасности маршрута. Затем вычисляют комплексный показатель безопасности  для каждого x-го узла сети.

для каждого x-го узла сети.

Формируют матрицу смежности вершин графа сети, для чего запоминают в структурном массиве {IP} адреса узлов сети IPУС и адреса абонентов IPа сети, а также информацию о наличии связи между узлами и абонентами сети.

В идентификационном массиве {ID} запоминают идентификаторы IDа, IDСБ и соответствующие им адреса IPа, IPСБ абонентов сети и сервера безопасности.

После этого формируют совокупность возможных маршрутов связи между i-м и j-м абонентами сети, где i=1, 2, …, j=1, 2, …, и i≠j, в виде Nij деревьев графа сети связи. Каждое n-ое, где n=1, 2, …, Nij, дерево графа состоит из zn вершин, соответствующих количеству принадлежащих ему узлов сети.

Для каждого из Nij возможных маршрутов связи вычисляют средний показатель безопасности маршрута  как среднее арифметическое комплексных показателей безопасности

как среднее арифметическое комплексных показателей безопасности  узлов сети, входящих в n-ый маршрут связи.

узлов сети, входящих в n-ый маршрут связи.

В качестве безопасного маршрута связи  выбирают маршрут с наибольшим значением его среднего показателя безопасности

выбирают маршрут с наибольшим значением его среднего показателя безопасности  .

.

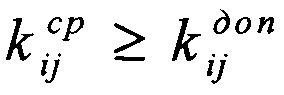

Выбранный безопасный маршрут запоминают и сравнивают значения средних показателей безопасности маршрутов  с предварительно заданным допустимым значением

с предварительно заданным допустимым значением  . После этого запоминают допустимые маршруты

. После этого запоминают допустимые маршруты  со значениями средних показателей безопасности

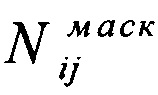

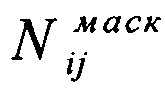

со значениями средних показателей безопасности  и формируют Mij пар дополнительных идентификаторов для абонентов сети

и формируют Mij пар дополнительных идентификаторов для абонентов сети  , где

, где  . Запоминают маскирующие маршруты

. Запоминают маскирующие маршруты  со значениями средних показателей безопасности

со значениями средних показателей безопасности  и формируют Fij пар маскирующих идентификаторов для абонентов сети

и формируют Fij пар маскирующих идентификаторов для абонентов сети  , где

, где  .

.

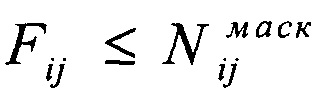

Формируют совокупность L возможных допустимых маршрутов связи между каждой парой идентификаторов абонентов сети, где L=Mij+1 и запоминают сформированные L маршрутов.

Формируют совокупность G маскирующих маршрутов связи между каждой парой идентификаторов абонентов сети, где G=Fij+1, запоминают сформированные G маршрутов.

Формируют сообщения, включающие информацию о запомненных допустимых L и маскирующих G маршрутах связи.

Затем формируют сообщения, включающие запомненные маршруты  между i-м и всеми j-ми абонентами, идентификаторы

между i-м и всеми j-ми абонентами, идентификаторы  и адреса

и адреса  всех j-х абонентов.

всех j-х абонентов.

Отправляют сформированные сообщения о безопасных маршрутах всем i-м абонентам сети. Для передачи сообщений между абонентами по безопасному маршруту по идентификатору абонента-получателя сообщения IDа выбирают его адрес IPа и безопасный маршрут  .

.

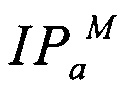

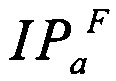

Отправляют сформированные сообщения о допустимых L и маскирующих G маршрутах связи всем i-м абонентам сети. Принимают их всеми i-ми абонентами сети. Затем назначают Mij пар дополнительных адресов  и Fij пар маскирующих адресов

и Fij пар маскирующих адресов  абонентам сети в соответствии с управляющей информацией, содержащейся в принятых сообщениях. После этого формируют маскирующие сообщения, содержащие маскирующую информацию.

абонентам сети в соответствии с управляющей информацией, содержащейся в принятых сообщениях. После этого формируют маскирующие сообщения, содержащие маскирующую информацию.

Фрагментируют исходящее сообщение на L фрагментов и передают фрагменты сообщения по L возможным допустимым маршрутам связи, а сформированные маскирующие сообщения передают по G маскирующим маршрутам связи.

При подключении нового абонента к сети связи, формируют сообщение, содержащее адрес узла сети IPУС подключения нового абонента, его идентификатор  и адрес

и адрес  . После этого отправляют сформированное сообщение на сервер безопасности, где его запоминают в структурном и идентификационном массивах.

. После этого отправляют сформированное сообщение на сервер безопасности, где его запоминают в структурном и идентификационном массивах.

Затем в сервере безопасности выбирают безопасные, допустимые L и маскирующие G маршруты связи между новым абонентом и всеми j-ми абонентами и запоминают их. После этого формируют сообщения, включающие информацию о запомненных безопасных, допустимых L и маскирующих G маршрутах связи, и отправляют эти сообщения всем абонентам сети.

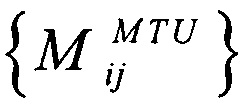

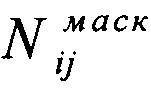

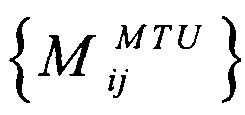

В исходные данные дополнительно задают массив памяти  для хранения вычисленных значений максимально возможной длины MTU пакета сообщений, который может быть передан без фрагментации узлами сети, принадлежащими маскирующему маршруту

для хранения вычисленных значений максимально возможной длины MTU пакета сообщений, который может быть передан без фрагментации узлами сети, принадлежащими маскирующему маршруту  .

.

После запоминания маскирующих маршрутов  со значениями средних показателей безопасности

со значениями средних показателей безопасности  вычисляют значения MTU каждого узла сети, принадлежащего маскирующему маршруту

вычисляют значения MTU каждого узла сети, принадлежащего маскирующему маршруту  и запоминают их в массиве памяти

и запоминают их в массиве памяти  .

.

После запоминания сформированных G маскирующих маршрутов связи выбирают для каждого маскирующего маршрута связи G узел-терминатор маскирующего сообщения GT и запоминают его. Затем считывают из массива памяти  значение MTU узла-терминатора маскирующего сообщения GT и запоминают его.

значение MTU узла-терминатора маскирующего сообщения GT и запоминают его.

После формирования сообщений, включающих информацию о запомненных допустимых L и маскирующих G маршрутах связи формируют сообщение, включающее значение MTU узла-терминатора маскирующего сообщения GT.

Затем, после приема всеми i-ми абонентами сети сообщений о допустимых L и маскирующих G маршрутах связи отправляют сформированные сообщения о значении MTU узла-терминатора маскирующего сообщения GT всем i-м абонентам сети и принимают их абонентами сети.

А после формирования маскирующих сообщений, содержащих маскирующую информацию, фрагментируют маскирующие сообщения на g фрагментов. Затем сравнивают длину каждого g-го фрагмента с принятым значением MTU узла-терминатора маскирующего сообщения GT.

В случае, если длина g-го фрагмента больше принятого значения MTU узла-терминатора маскирующего сообщения GT, то запрещают фрагментацию IP-пакета сообщений при его передаче по сети связи и переходят к передаче сформированных маскирующих сообщений по G маскирующим маршрутам связи.

В противном случае, то есть если длина g-го фрагмента меньше или равна принятому значению MTU узла-терминатора маскирующего сообщения GT, то дефрагментируют маскирующее сообщение.

При подключении нового абонента к сети связи и после запоминания выбранных в сервере безопасности допустимых L и маскирующих G маршрутов связи между новым абонентом и всеми j-ми абонентами, вычисляют значения MTU каждого узла сети, принадлежащего маскирующему маршруту связи между новым абонентом и всеми j-ми абонентами, запоминают их в массиве памяти  . После чего выбирают для каждого маскирующего маршрута G узел-терминатор маскирующего сообщения GT и запоминают его. Затем считывают из массива памяти

. После чего выбирают для каждого маскирующего маршрута G узел-терминатор маскирующего сообщения GT и запоминают его. Затем считывают из массива памяти  значение MTU узла-терминатора маскирующего сообщения GT и запоминают его.

значение MTU узла-терминатора маскирующего сообщения GT и запоминают его.

А после формирования сообщений, включающих информацию о запомненных безопасных, допустимых L и маскирующих G маршрутах связи, формируют сообщение, включающее информацию о значении MTU узла-терминатора маскирующего сообщения GT.

Затем, после отправки сообщений, включающих информацию о запомненных безопасных, допустимых L и маскирующих G маршрутах связи, отправляют сформированные сообщения о значении MTU узла-терминатора маскирующего сообщения GT всем абонентам сети.

Для вычисления значения MTU каждого узла сети, принадлежащего маскирующему маршруту, применяют процедуру Path MTU Discovery.

Для вычисления значения MTU каждого узла сети, принадлежащего маскирующему маршруту, применяют процедуру установления связи с каждым узлом сети, для чего отправляют каждому узлу сети TCP-пакеты сообщений с установленным флагом SYN служебного поля FLAGS в заголовке TCP-пакета сообщений, принимают ответный пакет сообщений, содержащий сегмент Maximum Segment Size поля опций заголовка TCP-пакета сообщений, считывают его значение и добавляют к этому значению значение длины заголовка IP-пакета сообщений.

В качестве узла-терминатора маскирующего сообщения GT выбирают узел сети, принадлежащий маскирующему маршруту связи, который прекращает дальнейшую передачу пакетов маскирующих сообщений, если длина g-го фрагмента сообщения больше принятого на узле-терминаторе значения MTU.

При сравнении длины g-го фрагмента сообщения с принятым значением MTU узла-терминатора маскирующего сообщения GT учитывают длину служебной части пакета сообщения, добавляемую при передаче адресату к каждому пакету сообщений.

Для дефрагментации маскирующих сообщений объединяют между собой два или более фрагмента маскирующих сообщений.

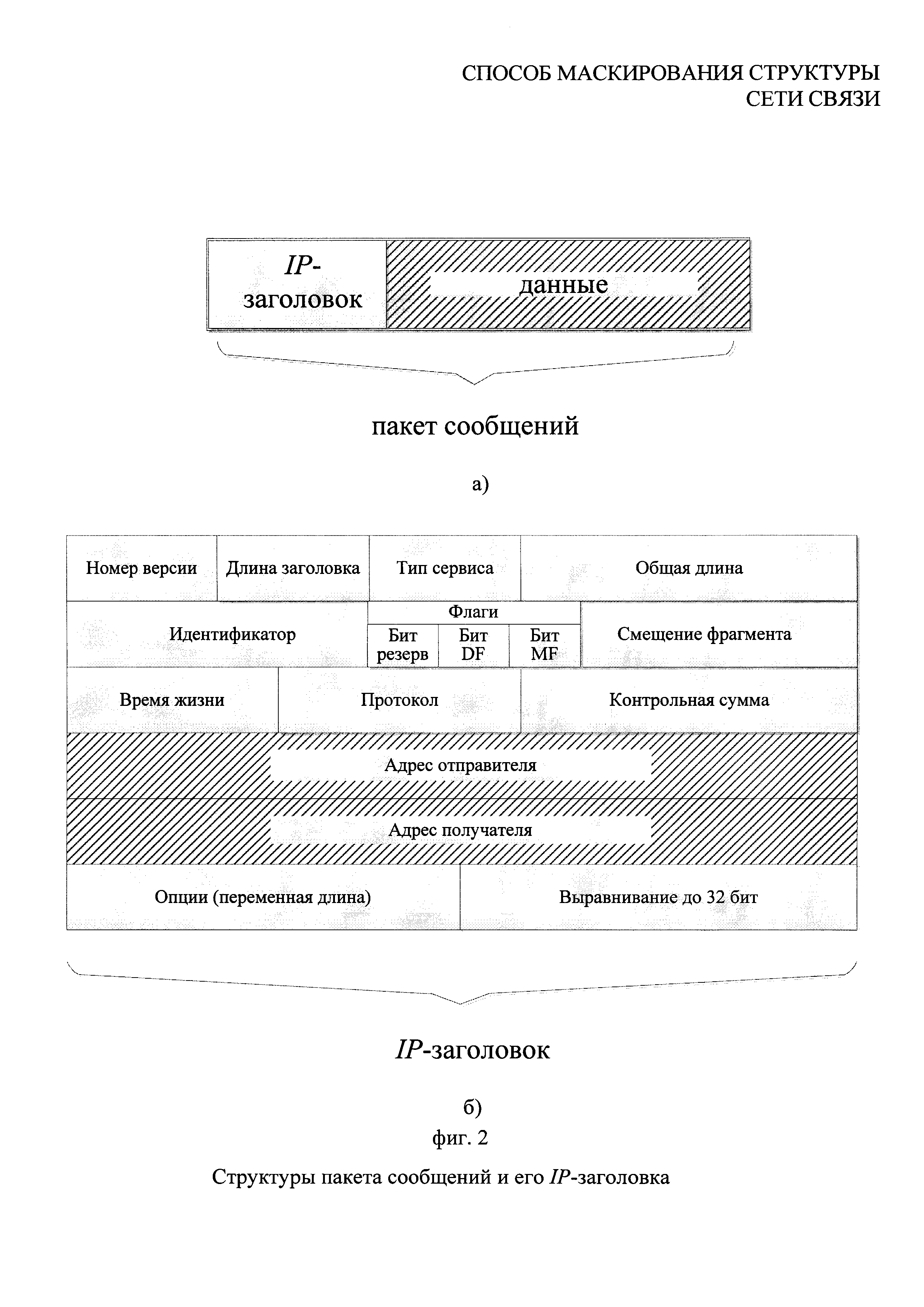

Для запрещения фрагментации IP-пакета сообщений при его передаче по сети связи устанавливают в единицу значение флага DF «не фрагментировать» в заголовке IP-пакета сообщений.

Благодаря новой совокупности существенных признаков обеспечивается снижение вероятности перегрузки абонентов сети обработкой маскирующих сообщений за счет динамического изменения длины пакетов маскирующих сообщений для уменьшения времени ожидания в очереди пакетов сообщений у передающего абонента, и улучшение показателя своевременности доставки пакетов сообщений принимающему абоненту за счет выбора для каждого маскирующего маршрута связи узлов-терминаторов маскирующих сообщений. Улучшение показателя своевременности доставки пакетов сообщений принимающему абоненту исключит потерю фрагментов пакетов сообщений и необходимость их повторной передачи, приводящей к компрометации результатов маскирования структуры сети связи и ухудшению скрытности связи.

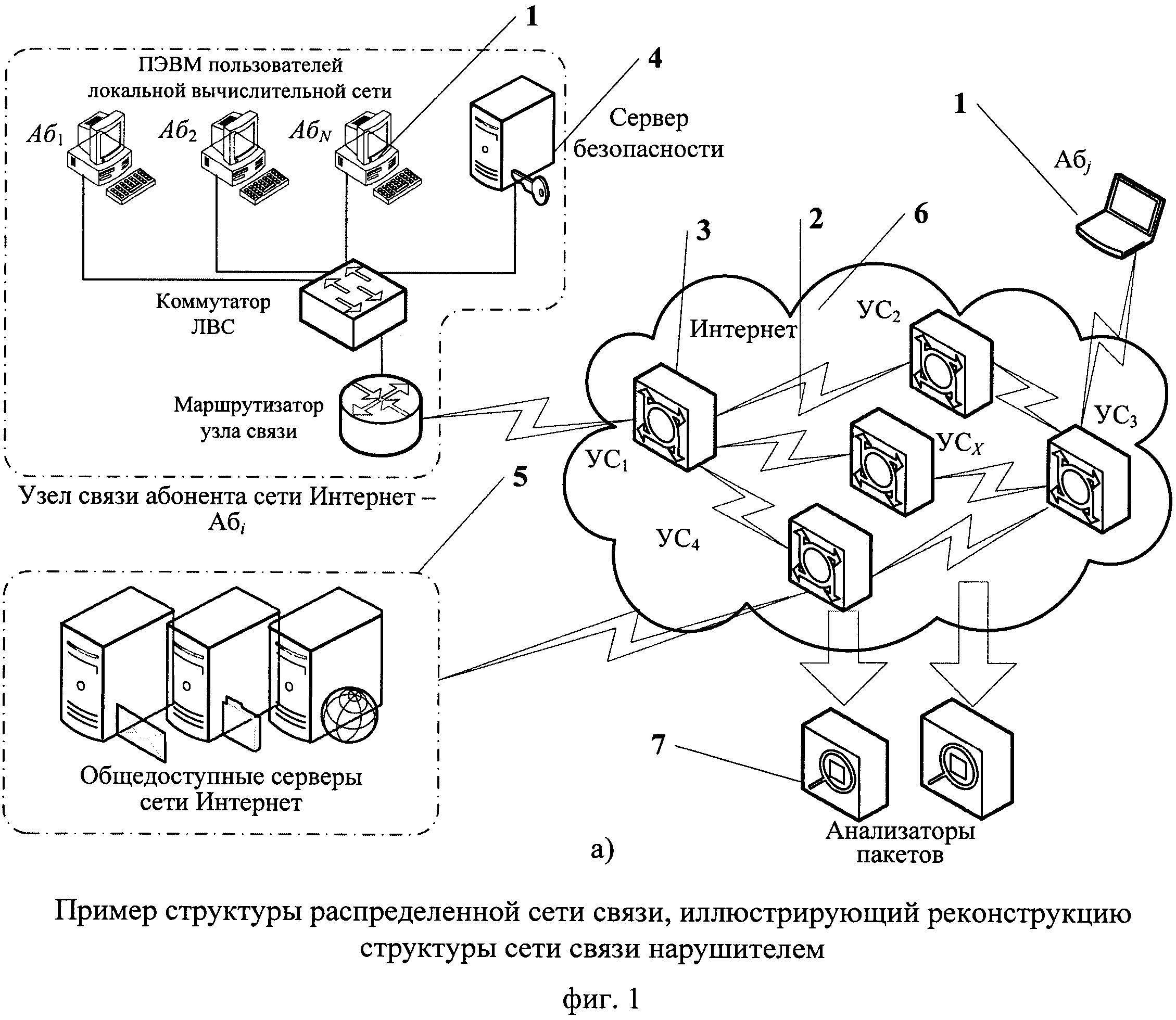

Заявленные объекты изобретения поясняются чертежами, на которых показаны:

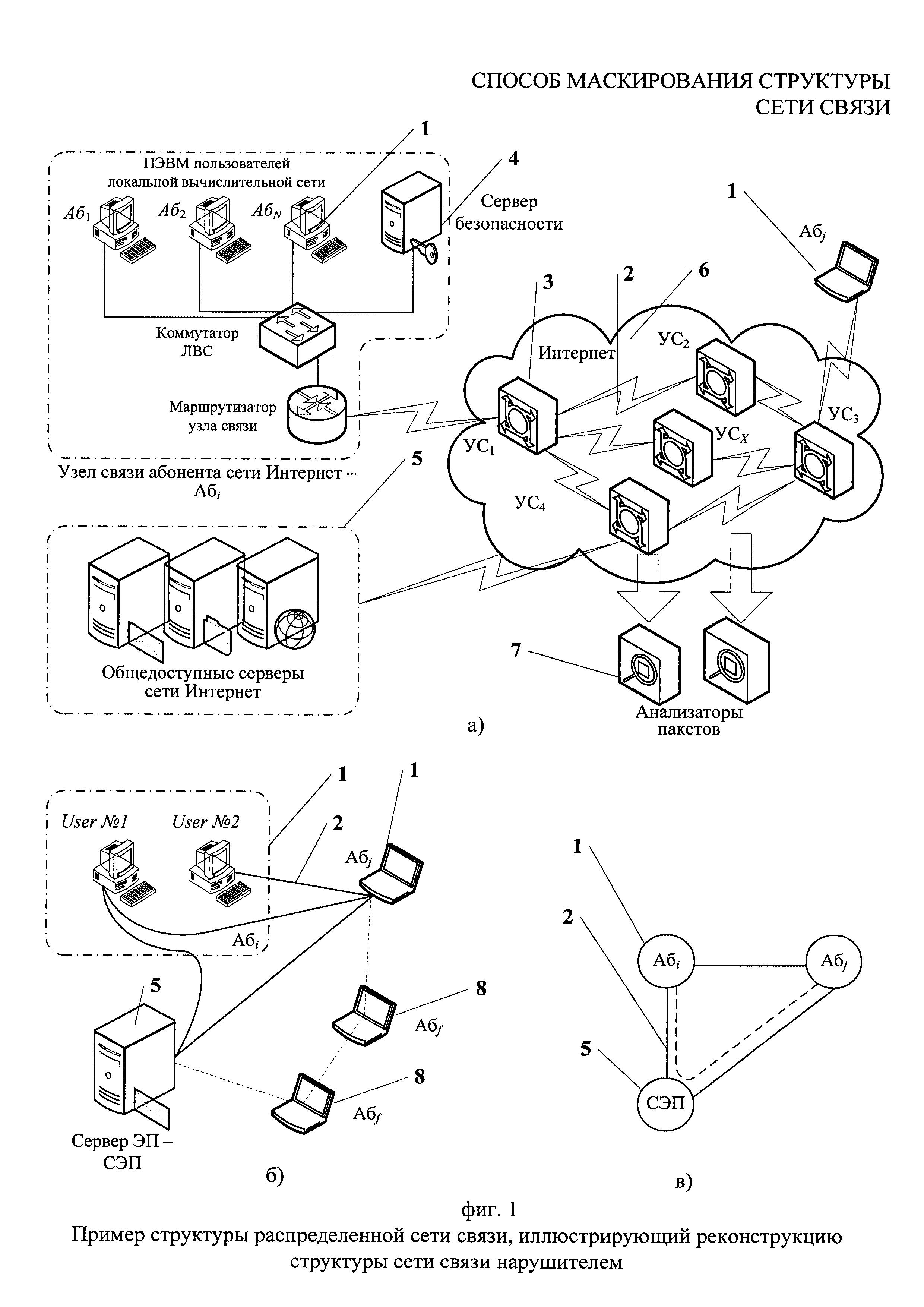

фиг. 1 - пример структуры распределенной сети связи, иллюстрирующий реконструкцию структуры сети связи нарушителем;

фиг. 2 - структуры пакета сообщений и его IP-заголовка;

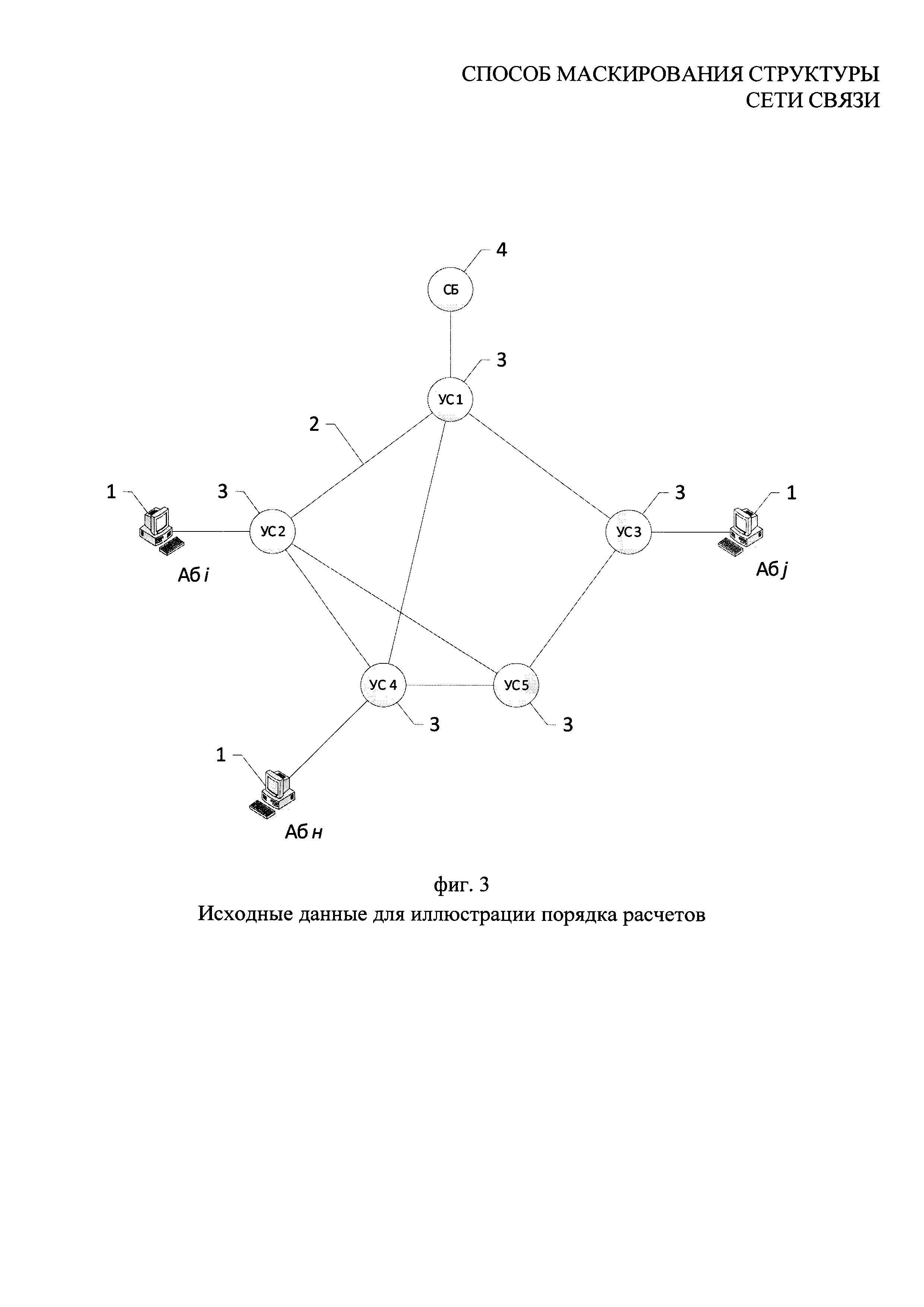

фиг. 3 - исходные данные для иллюстрации порядка расчетов;

фиг. 4 - блок-схема последовательности действий, реализующих заявленный способ маскирования структуры сети связи;

фиг. 5 - представление массивов исходных данных;

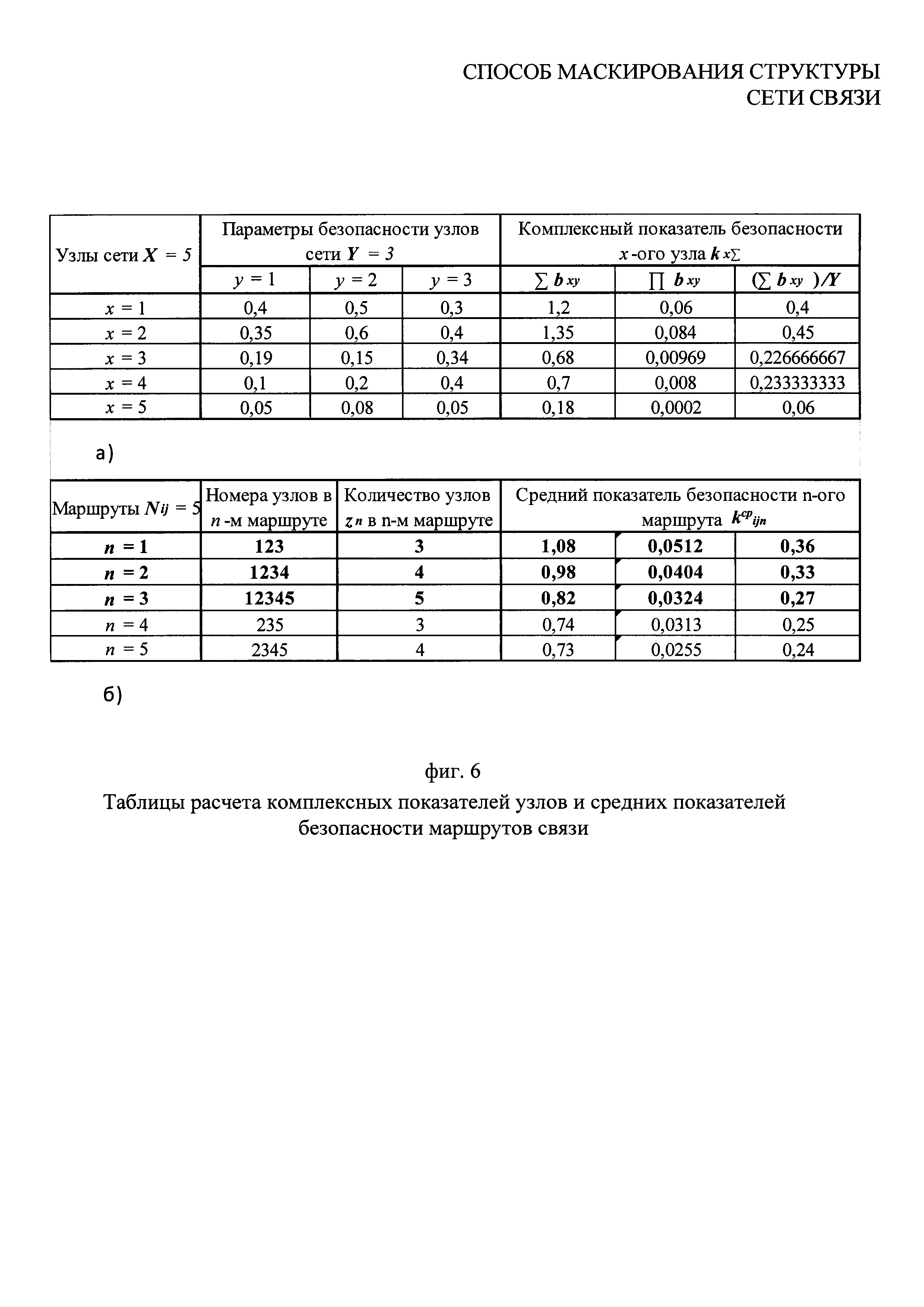

фиг. 6 - таблицы расчета комплексных показателей узлов и средних показателей безопасности маршрутов связи;

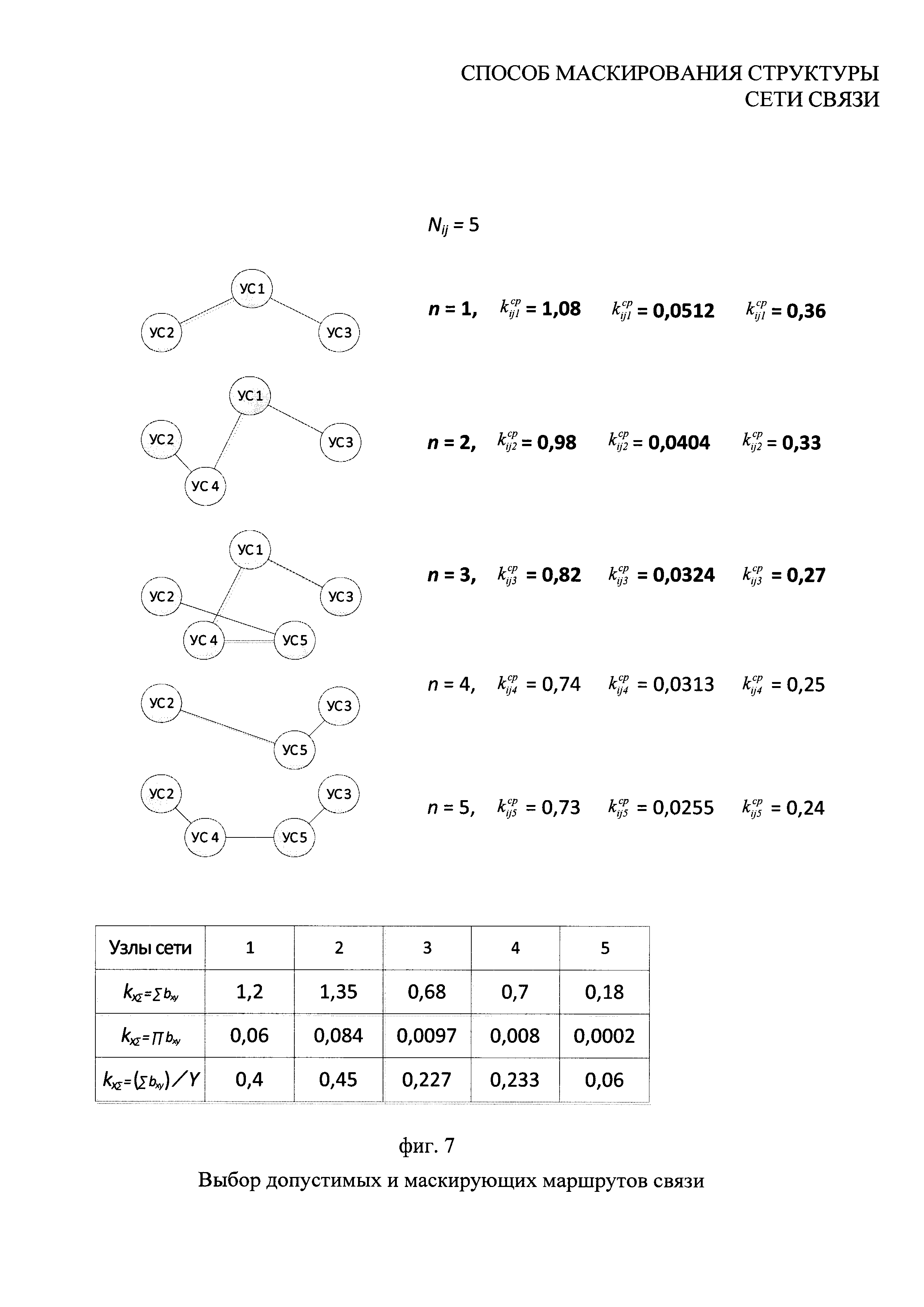

фиг. 7 - выбор допустимых и маскирующих маршрутов связи;

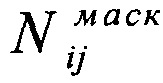

фиг. 8 - иллюстрация принципа маскирования структуры сети связи;

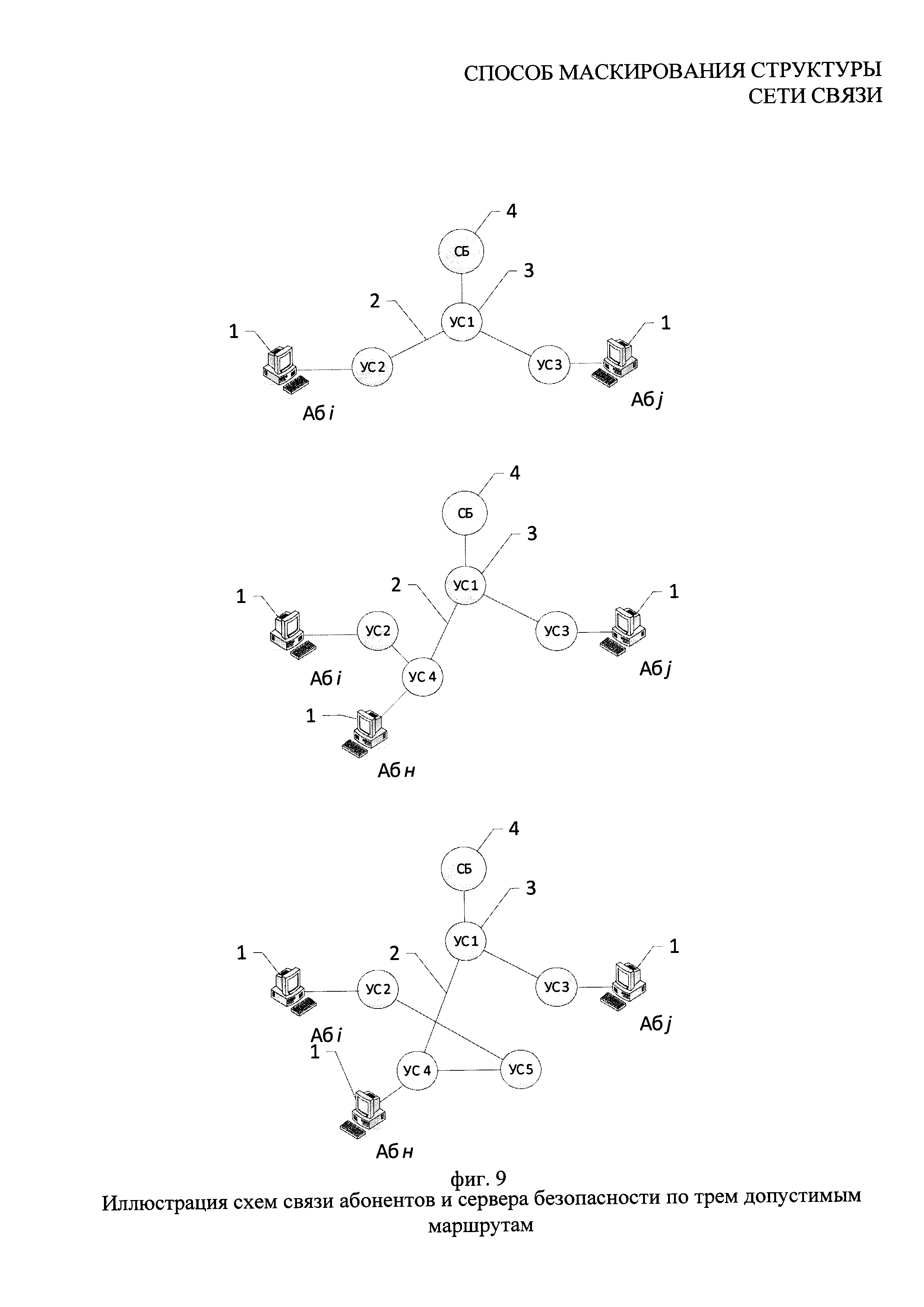

фиг. 9 - иллюстрация схем связи абонентов и сервера безопасности по трем допустимым маршрутам;

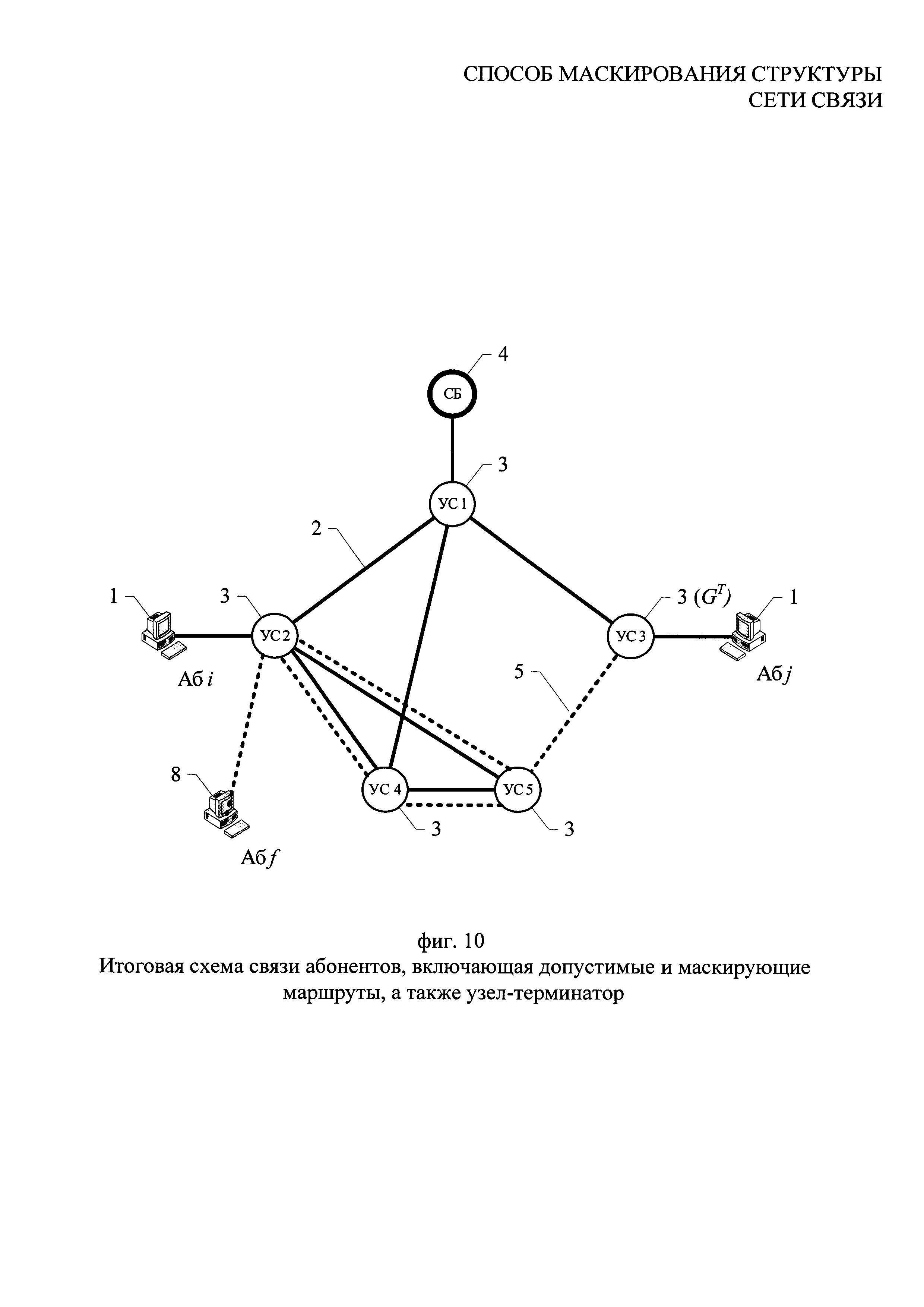

фиг. 10 - итоговая схема связи абонентов, включающая допустимые и маскирующие маршруты, а также узел-терминатор.

Заявленный способ реализуют следующим образом. В общем случае распределенные сети связи (фиг. 1а) строят для соединения абонентов сети 1 посредством сети связи общего пользования (например, Интернет), представляющей собой совокупность физических линий (каналов) связи 2, соединяющих собой X узлов сети 3 в единую инфраструктуру.

Различные серверы цифровых систем связи могут быть доступны или выделенной совокупности абонентов, как, например, сервер безопасности 4, или представлять собой общедоступные серверы 5 сети связи общего пользования (например, Интернет 6).

Целесообразно рассматривать случаи, когда количество узлов сети X больше двух. Все элементы инфраструктуры определяются идентификаторами, в качестве которых в наиболее распространенном семействе протоколов TCP/IP используют сетевые адреса (IP-адреса). При необходимости распределенной обработки информации и (или) ее передачи абоненты осуществляют подключение к сети связи общего пользования.

Множества адресов абонентов, подключенных к сети связи, и адресов узлов сети не пересекаются. Например, при использовании абонентами сервиса электронной почты схема связи абонентов включает в себя абонентов 1 Абi и Абj (фиг. 1б), сервер 5 электронной почты и каналы связи между ними 2. Абоненты 1 Абi и Абj и сервер 5 электронной почты используют уникальные IP-адреса.

При передаче пакетов сообщений по сетям связи общего пользования к абонентам сети, узлам сети и линиям (каналам) связи предъявляют требования информационной безопасности, характеризующие допустимые значения показателей безопасности элементов сети связи.

В случае (фиг. 1а) компрометации безопасного маршрута связи абонентов и получения нарушителем 7 несанкционированного доступа к элементам сети связи 2 и (или) 3 схема связи абонентов становится доступной нарушителю. Здесь и далее под термином «компрометация безопасного маршрута связи абонентов» понимают событие, связанное с получением кем-либо несанкционированного доступа к элементам безопасного маршрута связи - точкам подключения абонентов к сети связи, транзитным узлам и линиям связи.

Доступность схемы связи абонентов нарушителю обуславливается низкой скрытностью абонентов сети, использующих открытые IP-адреса, и возможностью идентификации по ним пакетов сообщений относительно конкретных пользователей сети и (или) узлов связи.

Например, на фиг. 1в, пользователи User №1 и User №2 (см. фиг. 1б) сгруппированы нарушителем в абонента Абi 1 по признаку использования ими одного IP-адреса, так как они подключены к сети связи общего пользования через один маршрутизатор (см. фиг. 1а). Структуры пакета сообщений и его IP-заголовка известны и представлены на фиг. 2. Использование абонентами для подключения к сети связи общего пользования одного маршрутизатора демаскирует их принадлежность к одному узлу связи. В то же время нарушитель наблюдает именно двух пользователей, сгруппированных в абонента Абi 1, так как между абонентами Абi и Абj кроме линии прямой связи существует альтернативный канал связи (показан на фиг. 1в пунктирной линией), включающий сервер электронной почты 5, что демаскируется полями «From» и «То» заголовка сообщения электронной почты, передаваемого абонентами. Структура служебных полей заголовка сообщения электронной почты известна и описана в технических спецификациях (RFC, Request for Comments) сети Интернет (см., например, https://tools.ietf.org/html/rfc822).

В подобных описанному на фиг. 1 случаях считают, что нарушитель реконструирует (вскрывает) структуру сети связи и может осуществлять деструктивные воздействия на все ее элементы, а сама структура сети связи обладает низкой скрытностью связи.

Реконструкция структуры сети связи происходит вследствие известности (открытости) структуры пакетов сообщений, где адреса отправителя и получателя демаскируют абонентов сети.

Для маскирования структуры сети связи необходимо обеспечивать индивидуальную скрытность абонентов, управлять маршрутами информационного обмена абонентов в сети связи общего пользования и передавать маскирующие сообщения для введения в заблуждение злоумышленников относительно структуры сети связи. Передача маскирующих сообщений может осуществляться между абонентами Абi и Абj, а также между специально подключенными к сети связи общего пользования ложными абонентами Абƒ, с помощью которых добиваются искажения структуры сети связи при ее реконструкции злоумышленником. Возможен также вариант организации маскирующего обмена между абонентами Абi или Абj и ложными абонентами Абƒ 8, как это показано на фиг. 1б пунктирными линиями.

Структура сети связи общего пользования динамична и содержит большое количество узлов, поэтому задачи оценивания показателей безопасности, формирования маршрутов и обслуживания запросов абонентов о безопасных маршрутах связи возлагают на выделенный сервер безопасности. Количество серверов безопасности зависит от размера сети связи и может быть задано, например, в соотношении 1 сервер на 7…10 корреспондирующих абонентов.

Рассмотрим вариант структуры распределенной сети связи (фиг. 3) представляющей собой совокупность из 5 узлов сети 3, сервера безопасности 4 и абонентов сети 1, объединенных физическими линиями связи 2.

На фиг. 4 представлена блок-схема последовательности действий, реализующих заявленный способ маскирования структуры сети связи, в которой приняты следующие обозначения:

СБ - сервер безопасности;

{IP} - структурный массив;

IPСБ - сетевой адрес сервера безопасности;

IPУС - сетевой адрес узла связи;

IPа - сетевой адрес абонента;

- сетевой адрес нового абонента;

- сетевой адрес нового абонента;

{ID} - идентификационный массив;

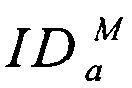

IDа - идентификатор абонента;

ICСБ - идентификатор сервера безопасности;

- идентификатор нового абонента;

- идентификатор нового абонента;

- дополнительный идентификатор абонента;

- дополнительный идентификатор абонента;

- маскирующий идентификатор абонента;

- маскирующий идентификатор абонента;

Х - число узлов сети связи;

Y - число учитываемых параметров безопасности узлов сети;

bxy - значение y-го параметра безопасности x-го узла сети, где x=1, 2, …, X, y=1, 2, …, Y;

- комплексный показатель безопасности каждого x-го узла сети;

- комплексный показатель безопасности каждого x-го узла сети;

- средний показатель безопасности маршрута связи между i-м и j-м абонентами сети;

- средний показатель безопасности маршрута связи между i-м и j-м абонентами сети;

- допустимое значение среднего показателя безопасности маршрута связи между i-м и j-м абонентами сети;

- допустимое значение среднего показателя безопасности маршрута связи между i-м и j-м абонентами сети;

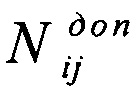

Nij - количество деревьев графа сети связи, соответствующее совокупности возможных маршрутов связи между i-м и j-м абонентами сети, где i=1, 2, …, j=1, 2, …, и i≠j;

- безопасный маршрут связи между i-м и j-м абонентами сети;

- безопасный маршрут связи между i-м и j-м абонентами сети;

- количество допустимых маршрутов между i-м и j-м абонентами сети;

- количество допустимых маршрутов между i-м и j-м абонентами сети;

- количество маскирующих маршрутов между i-м и j-м абонентами сети;

- количество маскирующих маршрутов между i-м и j-м абонентами сети;

- массив памяти для хранения вычисленных значений максимально возможной длины MTU пакета сообщений, который может быть передан без фрагментации узлами сети, принадлежащими маскирующему маршруту

- массив памяти для хранения вычисленных значений максимально возможной длины MTU пакета сообщений, который может быть передан без фрагментации узлами сети, принадлежащими маскирующему маршруту  ;

;

Mij - количество пар дополнительных идентификаторов для i-го и j-го абонентов сети;

Fij - количество пар маскирующих идентификаторов для z-го и j-го абонентов сети;

L - количество возможных допустимых маршрутов связи между каждой парой идентификаторов абонентов сети;

G - количество маскирующих маршрутов связи между каждой парой идентификаторов абонентов сети;

GT - узел-терминатор маскирующего сообщения.

На начальном этапе в сервере безопасности (на фиг. 4 - СБ) задают исходные данные (бл. 1 на фиг. 4), включающие структурный {IP} и идентификационный {ID} массивы, адрес сервера безопасности IPСБ, идентификаторы IDa и адреса IPа абонентов, подключенных к сети связи, массив памяти  для хранения вычисленных значений максимально возможной длины MTU пакета сообщений, который может быть передан без фрагментации узлами сети, принадлежащими маскирующему маршруту

для хранения вычисленных значений максимально возможной длины MTU пакета сообщений, который может быть передан без фрагментации узлами сети, принадлежащими маскирующему маршруту  . Для каждого х-го узла сети, где х=1, 2, …, X, задают Y≥2 параметров безопасности и их значения bxy, где y=1, 2, …, Y. Задают допустимое значение

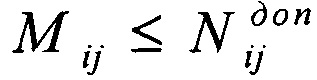

. Для каждого х-го узла сети, где х=1, 2, …, X, задают Y≥2 параметров безопасности и их значения bxy, где y=1, 2, …, Y. Задают допустимое значение  среднего показателя безопасности маршрута. Перечисленные исходные данные представлены таблицами на фиг. 5.

среднего показателя безопасности маршрута. Перечисленные исходные данные представлены таблицами на фиг. 5.

Структурный массив {IP} - массив для хранения адреса сервера безопасности IPСБ, адресов узлов IPУС и абонентов IPа сети, а также информации о наличии связи между ними (фиг. 5а), которая характеризуется только двумя значениями, «1» - наличие связи и «0» - ее отсутствие.

Идентификационный массив {ID} - массив для хранения идентификаторов сервера безопасности IDСБ, абонентов IDa сети связи и соответствующих им адресов абонентов сети IPа и сервера безопасности IPСБ (фиг. 5б).

Параметры безопасности узлов сети определяют, например, в соответствии с ГОСТ Р ИСО/МЭК 15408-2002 «Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий». Значения bx1 параметра y=1 безопасности узлов сети определяют, например, по характеристикам производителей оборудования узлов сети, информацию о которых можно получить из физических адресов узлов сети. Физические адреса узлов сети представляют в виде шестнадцатеричной записи, например 00:10:5a:3F:D4:E1, где первые три значения определяют производителя (00:01:е3 - Siemens, 00:10:5а - 3Com, 00:03:ba - Sun).

Например, для УС1 (x=1 на фиг. 5а) физический адрес которого 00:01:e3:3F:D4:E1, первые три значения определяют производителя Siemens, что соответствует значению параметра безопасности b11=0,3. Аналогично определяются значения bx1 параметра y=1 безопасности узлов сети УС2-УС5, а так же значения bxy всех заданных Y≥2 параметров безопасности (фиг. 5а).

В качестве остальных параметров безопасности узла сети можно рассматривать тип его оборудования, версию установленного на нем программного обеспечения, принадлежность узла государственной или частной организации и другие известные сведения.

Для каждого х-го узла сети по значениям bxy его параметров безопасности вычисляют комплексный показатель безопасности  (бл. 2 на фиг. 4). Рассчитанные показатели представлены в таблице (фиг. 5г).

(бл. 2 на фиг. 4). Рассчитанные показатели представлены в таблице (фиг. 5г).

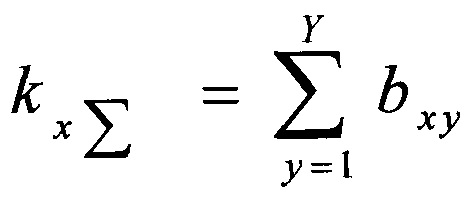

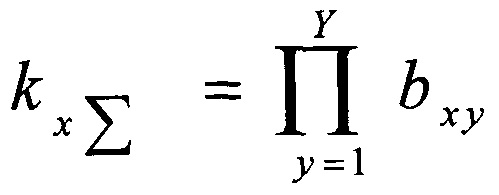

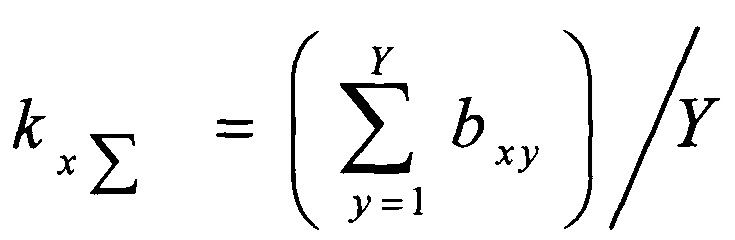

Комплексный показатель безопасности  для каждого x-го узла сети вычисляют путем суммирования

для каждого x-го узла сети вычисляют путем суммирования  , или перемножения

, или перемножения  , или как среднее арифметическое значение

, или как среднее арифметическое значение  его параметров безопасности bxy.

его параметров безопасности bxy.

Принципиально способ вычисления  не влияет на результат выбора безопасного маршрута. Например, значения вычисленных комплексных показателей безопасности

не влияет на результат выбора безопасного маршрута. Например, значения вычисленных комплексных показателей безопасности  для каждого x-го узла рассматриваемого варианта сети связи (фиг. 3) перечисленными способами при заданных значениях параметров безопасности bxy узлов приведены в таблице (фиг. 6а).

для каждого x-го узла рассматриваемого варианта сети связи (фиг. 3) перечисленными способами при заданных значениях параметров безопасности bxy узлов приведены в таблице (фиг. 6а).

Кроме этого возможен утилитарный подход к определению комплексных показателей безопасности  для каждого x-го узла сети, когда их задают бинарно-опасный узел, либо безопасный узел, в последнем случае полагая, что его безопасность доказана, но количественные значения показателей безопасности недоступны лицам, принимающим решение на выбор маршрута.

для каждого x-го узла сети, когда их задают бинарно-опасный узел, либо безопасный узел, в последнем случае полагая, что его безопасность доказана, но количественные значения показателей безопасности недоступны лицам, принимающим решение на выбор маршрута.

Далее формируют матрицу смежности вершин графа сети (бл. 3 на фиг. 4), для чего запоминают в структурном массиве (фиг. 5а) адреса узлов сети IPУС и адреса абонентов IPа сети, а также информацию о наличии связи между узлами и абонентами сети.

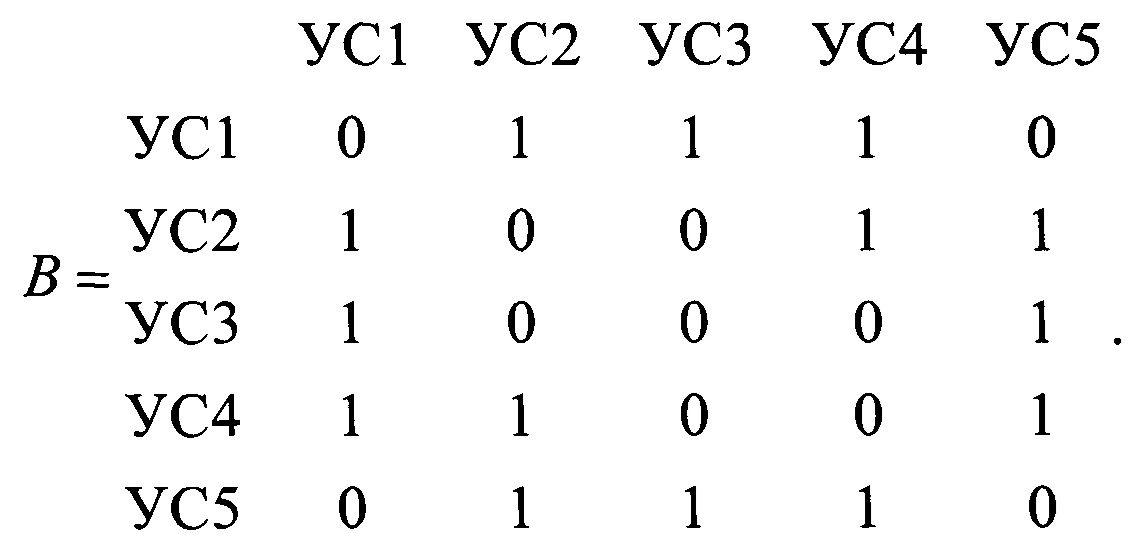

Способы формирования матриц смежности вершин графа известны (см., например, Басакер Р., Саати Т. Конечные графы и сети. - М.: Наука, 1973, 368 с.). Для рассматриваемого графа сети связи матрица смежности вершин имеет вид:

После этого в идентификационном массиве (фиг. 5б) запоминают идентификаторы IDa, IDСБ и соответствующие им адреса IPа, IPСБ абонентов сети и сервера безопасности.

Формируют совокупность возможных маршрутов связи между i-м и j-м абонентами сети (бл. 4 на фиг. 4), где i=1, 2, …, j=1, 2, …, и i≠j, в виде Nij деревьев графа сети связи. Каждое n-ое, где n=1, 2, …, Nij, дерево графа состоит из zn вершин, соответствующих количеству узлов сети. Порядок формирования деревьев графа известен и описан (см., например, Кристофидес Н. Теория графов: Алгоритмический подход. Пер. с англ. - М.: Мир, 1978, 432 с.).

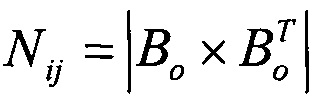

Общее число Nij деревьев графа сети связи между i-м и j-м абонентами сети может быть определено различными методами. В заявленном способе общее число Nij деревьев графа находят с использованием матрицы смежности по формуле:  , где Bo=М×K - преобразованная матрица смежности вершин графа сети связи, а М=Mp-1, K - соответственно число строк и столбцов матрицы, Mp - число строк исходной матрицы смежности, равное общему количеству узлов сети связи;

, где Bo=М×K - преобразованная матрица смежности вершин графа сети связи, а М=Mp-1, K - соответственно число строк и столбцов матрицы, Mp - число строк исходной матрицы смежности, равное общему количеству узлов сети связи;  - транспонированная матрица к Bo. Удаляя одну строку матрицы В, получают матрицу Bo, а затем транспонированную к ней матрицу

- транспонированная матрица к Bo. Удаляя одну строку матрицы В, получают матрицу Bo, а затем транспонированную к ней матрицу  . Порядок получения транспонированной матрицы известен и описан (см., например, Г. Корн, Т. Корн. Справочник по математике для научных работников и инженеров. - М.: Наука, 1977 г.).

. Порядок получения транспонированной матрицы известен и описан (см., например, Г. Корн, Т. Корн. Справочник по математике для научных работников и инженеров. - М.: Наука, 1977 г.).

Построение маршрутов связи между абонентами на основе деревьев графа сети связи обеспечивает нахождение всех возможных маршрутов связи и их незамкнутость, т.е. исключает неприемлемые для передачи сообщений замкнутые маршруты. Таким образом, проведя расчеты, получаем общее число Nij деревьев графа сети связи между i-м и j-м абонентами сети, равное 5.

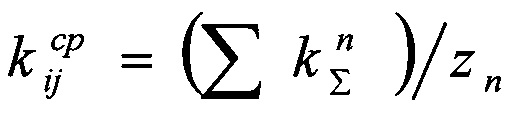

Для обоснования и объективного выбора безопасного, допустимых и маскирующих маршрутов связи из совокупности Nij=5 возможных маршрутов связи между i-м и j-м абонентами сети вычисляют средние показатели безопасности  (бл. 5 на фиг. 4) как среднее арифметическое комплексных показателей безопасности

(бл. 5 на фиг. 4) как среднее арифметическое комплексных показателей безопасности  узлов сети, входящих в n-ый маршрут связи

узлов сети, входящих в n-ый маршрут связи  (см. фиг. 6б и фиг. 7).

(см. фиг. 6б и фиг. 7).

Используя результаты, полученные при вычислении комплексных показателей безопасности узлов сети разными способами (фиг. 6а), вычислены средние показатели безопасности  маршрутов связи сформированных между i-м и j-м абонентами сети (фиг. 7). Результаты сведены в таблицу (фиг. 6б). В качестве безопасного маршрута выбирают (бл. 6 на фиг. 4) и запоминают (бл. 7 на фиг. 4) маршрут n=1, так как его средние показатели безопасности, вне зависимости от способа вычисления, максимальны.

маршрутов связи сформированных между i-м и j-м абонентами сети (фиг. 7). Результаты сведены в таблицу (фиг. 6б). В качестве безопасного маршрута выбирают (бл. 6 на фиг. 4) и запоминают (бл. 7 на фиг. 4) маршрут n=1, так как его средние показатели безопасности, вне зависимости от способа вычисления, максимальны.

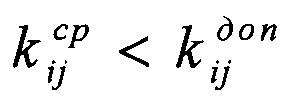

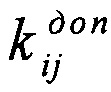

Далее сравнивают значения средних показателей безопасности маршрутов  с предварительно заданным допустимым значением

с предварительно заданным допустимым значением  (бл. 8 на фиг. 4). Те маршруты, значения средних показателей безопасности которых удовлетворяют условию

(бл. 8 на фиг. 4). Те маршруты, значения средних показателей безопасности которых удовлетворяют условию  , запоминают как допустимые маршруты

, запоминают как допустимые маршруты  (бл. 9 на фиг. 4).

(бл. 9 на фиг. 4).

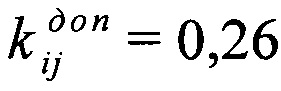

Пусть, например, задано значение  . Из полученных результатов, приведенных на фиг. 6 и 7 следует, что первый, второй и третий маршруты n=1, 2, 3 имеют значения среднего показателя безопасности

. Из полученных результатов, приведенных на фиг. 6 и 7 следует, что первый, второй и третий маршруты n=1, 2, 3 имеют значения среднего показателя безопасности  удовлетворяющие этому требованию, и они выделены полужирным шрифтом. При анализе полученных расчетов средних показателей безопасности маршрутов выявлено что, способ вычисления

удовлетворяющие этому требованию, и они выделены полужирным шрифтом. При анализе полученных расчетов средних показателей безопасности маршрутов выявлено что, способ вычисления  не влияет на результат выбора безопасного маршрута. Таким образом и формируют множество допустимых маршрутов между всеми абонентами сети.

не влияет на результат выбора безопасного маршрута. Таким образом и формируют множество допустимых маршрутов между всеми абонентами сети.

Далее формируют (бл. 10 на фиг. 4) Mij пар дополнительных идентификаторов для абонентов сети  , где

, где  , формируют совокупность возможных допустимых маршрутов связи L между каждой парой идентификаторов абонентов сети, где L=Mij+1 и запоминают сформированные L маршрутов (бл. 11 и 12 на фиг. 4).

, формируют совокупность возможных допустимых маршрутов связи L между каждой парой идентификаторов абонентов сети, где L=Mij+1 и запоминают сформированные L маршрутов (бл. 11 и 12 на фиг. 4).

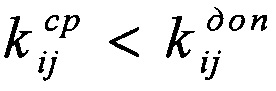

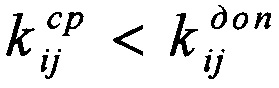

В том случае, если по результатам сравнения комплексных показателей безопасности маршрутов  с предварительно заданным допустимым значением

с предварительно заданным допустимым значением  выявляют те маршруты, что удовлетворяют условию

выявляют те маршруты, что удовлетворяют условию  , то такие маршруты запоминают как маскирующие

, то такие маршруты запоминают как маскирующие  маршруты (бл. 13 на фиг. 4). При заданном

маршруты (бл. 13 на фиг. 4). При заданном  , из полученных результатов, приведенных на фиг. 6 и 7 следует, что четвертый и пятый маршруты n=4, 5 имеют значения среднего показателя безопасности, удовлетворяющие условию

, из полученных результатов, приведенных на фиг. 6 и 7 следует, что четвертый и пятый маршруты n=4, 5 имеют значения среднего показателя безопасности, удовлетворяющие условию  . Их запоминают как маскирующие

. Их запоминают как маскирующие  , и используют для последующей передачи по ним маскирующих (ложных) сообщений и введения нарушителей в заблуждение относительно структуры сети связи.

, и используют для последующей передачи по ним маскирующих (ложных) сообщений и введения нарушителей в заблуждение относительно структуры сети связи.

После запоминания маскирующих маршрутов  со значениями средних показателей безопасности

со значениями средних показателей безопасности  вычисляют (бл. 14 на фиг. 4) значения MTU каждого узла сети, принадлежащего маскирующему маршруту

вычисляют (бл. 14 на фиг. 4) значения MTU каждого узла сети, принадлежащего маскирующему маршруту  и запоминают их в массиве памяти

и запоминают их в массиве памяти  (бл. 15 на фиг. 4). В каждом канале сети связи (определяют по передающему интерфейсу узла сети - маршрутизатора) есть максимальный размер передаваемого блока данных (MTU, Maximum Transfer Unit). Каждый сегмент передаваемых данных должен помещаться (см., например, Танненбаум Э., Уэзеролл Д. Компьютерные сети. - 5-е изд. - СПб.: Питер, 2017. - 960 с., на стр. 590) в MTU, чтобы он мог передаваться в одном пакете, не разделенном на фрагменты.

(бл. 15 на фиг. 4). В каждом канале сети связи (определяют по передающему интерфейсу узла сети - маршрутизатора) есть максимальный размер передаваемого блока данных (MTU, Maximum Transfer Unit). Каждый сегмент передаваемых данных должен помещаться (см., например, Танненбаум Э., Уэзеролл Д. Компьютерные сети. - 5-е изд. - СПб.: Питер, 2017. - 960 с., на стр. 590) в MTU, чтобы он мог передаваться в одном пакете, не разделенном на фрагменты.

Для вычисления значения MTU каждого узла сети, принадлежащего маскирующему маршруту, применяют процедуру Path MTU Discovery, как это описано, например, в технических спецификациях (RFC, Request for Comments) сети Интернет (см., например, https://tools.ietf.org/html/rfc1191). Другим вариантом вычисления значения MTU каждого узла сети, принадлежащего маскирующему маршруту, является применение процедуры установления связи с каждым узлом сети, для чего отправляют каждому узлу сети TCP-пакеты сообщений с установленным флагом SYN служебного поля FLAGS в заголовке TCP-пакета сообщений (см., например, https://tools.ietf.org/html/rfc4413). После этого принимают ответный пакет сообщений, содержащий сегмент Maximum Segment Size поля опций заголовка TCP-пакета сообщений, считывают его значение и добавляют к этому значению значение длины заголовка IP-пакета сообщений. В качестве значения сегмента Maximum Segment Size абонент записывает максимально допустимую длину данных, которые он готов принять, и для фрагмента маскирующих сообщений абонент устанавливает это значение относительно малым так, чтобы оно было меньше любого MTU на протяжении маскирующего маршрута между отправляющей и принимающей стороной.

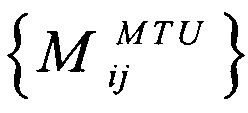

Для передачи маскирующих (ложных) сообщений и введения нарушителей в заблуждение относительно структуры сети связи (бл. 16 на фиг. 4) формируют Fij пар дополнительных идентификаторов для абонентов сети  , где

, где  , формируют совокупность возможных маскирующих маршрутов связи G между каждой парой идентификаторов абонентов сети, где G=Fij+1 (бл. 17 на фиг. 4) и запоминают сформированные G маршрутов (бл. 18 на фиг. 4).

, формируют совокупность возможных маскирующих маршрутов связи G между каждой парой идентификаторов абонентов сети, где G=Fij+1 (бл. 17 на фиг. 4) и запоминают сформированные G маршрутов (бл. 18 на фиг. 4).

После запоминания сформированных G маскирующих маршрутов связи выбирают (бл. 19 на фиг. 4) для каждого маскирующего маршрута связи G узел-терминатор маскирующего сообщения GT и запоминают его (бл. 20 на фиг. 4).

Выбор узла-терминатора маскирующего сообщения GT необходим для того, чтобы улучшить показатель своевременности доставки пакетов сообщений принимающему абоненту. Этого достигают тем, что пакеты маскирующих сообщений не будут доставляться принимающему абоненту (если он не является ложным - см. Абƒ 8 фиг. 1б), а будут уничтожаться на узле-терминаторе. Например, для структуры, показанной на фиг. 1а, если пакеты маскирующих сообщений передают между абонентами Абj и Абi по маскирующему маршруту через узлы сети УС3, УС4 и УС1, то нарушитель перехватит анализаторами протоколов 7 пакеты маскирующих сообщений из УС4 и канала (линии) связи между УС3 и УС4, а пакеты маскирующих сообщений будут уничтожены на выбранном в качестве узла-терминатора УС1. В результате принимающий абонент Абi не будет перегружен маскирующими сообщениями, и показатель своевременности доставки ему конструктивных (не маскирующих) сообщений будет улучшен.

В том случае, если принимающий абонент является ложным, то в качестве узла-терминатора маскирующего сообщения GT выбирают принимающего абонента.

Затем считывают (бл. 21 на фиг. 4) из массива памяти  значение MTU узла-терминатора маскирующего сообщения GT и запоминают его (бл. 22 на фиг. 4).

значение MTU узла-терминатора маскирующего сообщения GT и запоминают его (бл. 22 на фиг. 4).

В качестве узла-терминатора маскирующего сообщения GT выбирают узел сети, принадлежащий маскирующему маршруту связи, который прекращает дальнейшую передачу пакетов маскирующих сообщений, если длина g-го фрагмента сообщения больше принятого на узле-терминаторе значения MTU. При сравнении длины g-го фрагмента сообщения с принятым значением MTU узла-терминатора маскирующего сообщения GT учитывают длину служебной части пакета сообщения, добавляемую при передаче адресату к каждому пакету сообщений.

Далее формируют сообщения, включающие запомненные L допустимых, G маскирующих маршрутов и значение MTU узла-терминатора маскирующего сообщения GT между i-м и всеми j-ми абонентами (бл. 23 на фиг. 4). Формируют сообщения, включающие запомненные безопасные маршруты  между i-м и всеми j-ми абонентами, идентификаторы

между i-м и всеми j-ми абонентами, идентификаторы  и адреса

и адреса  всех j-x абонентов (бл. 24 на фиг. 4), отправляют сформированные сообщения всем i-м абонентам сети (бл. 25 и 27 на фиг. 4) и принимают их абонентами сети (бл. 28 на фиг. 4). Для передачи сообщений между абонентами по безопасному маршруту по идентификатору абонента-получателя сообщения IDa выбирают (бл. 26 на фиг. 4) его адрес IPа и безопасный маршрут

всех j-x абонентов (бл. 24 на фиг. 4), отправляют сформированные сообщения всем i-м абонентам сети (бл. 25 и 27 на фиг. 4) и принимают их абонентами сети (бл. 28 на фиг. 4). Для передачи сообщений между абонентами по безопасному маршруту по идентификатору абонента-получателя сообщения IDa выбирают (бл. 26 на фиг. 4) его адрес IPа и безопасный маршрут  .

.

Таким образом, каждого абонента сети уведомляют о безопасных, допустимых и маскирующих маршрутах ко всем остальным абонентам, а также о значениях MTU, которые необходимо устанавливать для маскирующих сообщений, чтобы они уничтожались на выбранном узле терминаторе каждого маскирующего маршрута.

Затем после отправки сформированных сообщений всем i-м абонентам сети, и приема сообщений абонентами сети, назначают Mij пар дополнительных адресов  и Fij пар маскирующих адресов

и Fij пар маскирующих адресов  абонентам сети в соответствии с управляющей информацией, содержащейся в принятых сообщениях (бл. 29 на фиг. 4). Каждую пару этих дополнительных адресов используют для организации связи между абонентами по L допустимым и G маскирующим маршрутам, непрерывно изменяя идентификаторы (IP-адреса) абонентов сети в передаваемых пакетах сообщений. Таким образом, вместо одной пары корреспондентов, нарушитель, скомпрометировавший маршрут связи, будет «наблюдать» (L+G) корреспондирующих пар, что существенно затруднит возможность идентификации пакетов сообщений относительно абонентов сети связи и, как следствие, повысит скрытность связи, маскируя структуру сети связи.

абонентам сети в соответствии с управляющей информацией, содержащейся в принятых сообщениях (бл. 29 на фиг. 4). Каждую пару этих дополнительных адресов используют для организации связи между абонентами по L допустимым и G маскирующим маршрутам, непрерывно изменяя идентификаторы (IP-адреса) абонентов сети в передаваемых пакетах сообщений. Таким образом, вместо одной пары корреспондентов, нарушитель, скомпрометировавший маршрут связи, будет «наблюдать» (L+G) корреспондирующих пар, что существенно затруднит возможность идентификации пакетов сообщений относительно абонентов сети связи и, как следствие, повысит скрытность связи, маскируя структуру сети связи.

На фиг. 8 представлен изложенный принцип маскирования структуры сети связи (сведения об узлах связи сети Интернет опущены). Исходная структура связи абонентов является полносвязной и состоит из трех абонентов и трех каналов связи между ними (фиг. 8a).

Пусть, например, совокупность L возможных допустимых маршрутов связи между каждой парой идентификаторов абонентов сети представлена в виде таблицы данных о допустимых маршрутах (фиг. 8б). Реализация способа маскирования приводит к тому, что анализ связности структуры сети связи покажет 12 абонентов и 6 каналов связи между ними (фиг. 8в), а приведенную на фиг. 8 структуру нарушитель определит, как «бессвязную».

Известные протоколы маршрутизации (routing protocols), такие как RIP, OSPF, NLSP, BGP предназначены для передачи пользовательской информации и обеспечивают в способе маршрутизации от источника (source specified routing) обмен информацией по заданному маршруту (см., например, Олифер В.Г. и Олифер Н.А. «Компьютерные сети. Принципы, технологии, протоколы.», уч. для Вузов, 5-е изд.; - СПб.: Питер, 2015). Таким образом, у абонентов имеется возможность передачи сообщений именно по заданному маршруту.

Исходящее сообщение фрагментируют на L фрагментов (бл. 36 на фиг. 4), при этом количество фрагментов выбирают в количестве, не превышающем сумму исходной и дополнительных пар идентификаторов для i-го и j-го абонентов сети, то есть L=Mij+1, и передают фрагменты сообщения по L возможным допустимым маршрутам связи (бл. 37 на фиг. 4).

Для формирования маскирующих сообщений (бл. 30 на фиг. 4) генерируют ложные исходные пакеты данных, в информационную часть которых записывают случайную или произвольную цифровую последовательность (случайную последовательность сигналов логический «0» и логическая «1»).

После формирования маскирующих сообщений, содержащих маскирующую информацию, фрагментируют (бл. 31 на фиг. 4) маскирующие сообщения на g фрагментов. Фрагментация маскирующих сообщений необходима для уменьшения среднего времени нахождения в очереди конструктивных (немаскирующих) пакетов, имеющих больший приоритет при отправке в сеть. Однако фрагментированные маскирующие сообщения могут иметь длину меньшую, чем MTU узла-терминатора. Для устранения этого противоречия необходимо сравнивать (бл. 32 на фиг. 4) длину каждого g-го фрагмента с принятым значением MTU узла-терминатора маскирующего сообщения GT. Сравнение необходимо для того, чтобы определить, будет ли уничтожен пакет маскирующего сообщения на узле-терминаторе. При сравнении длины g-го фрагмента сообщения с принятым значением MTU узла-терминатора маскирующего сообщения GT учитывают длину служебной части пакета сообщения, добавляемую при передаче адресату к каждому пакету сообщений. И в случае, если длина g-го фрагмента больше принятого значения MTU узла-терминатора маскирующего сообщения GT, то запрещают фрагментацию IP-пакета сообщений (бл. 33 на фиг. 4) при его передаче по сети связи. Для запрещения фрагментации IP-пакета сообщений при его передаче по сети связи устанавливают в единицу значение флага DF (Do not Fragment) «не фрагментировать» в заголовке IP-пакета сообщений. Установка этого флага в единицу означает запрет фрагментации (см., например, https://tools.ietf.org/html/rfc791) на узле-терминаторе, что приводит к запрету ретрансляции пакета сообщений дальше узла-терминатора. Затем передают сформированные маскирующие сообщения по G маскирующим маршрутам связи (бл. 35 на фиг. 4).

В противном случае, то есть если длина g-го фрагмента меньше или равна принятому значению MTU узла-терминатора маскирующего сообщения GT, то дефрагментируют маскирующее сообщение (бл. 34 на фиг. 4), для чего объединяют между собой два или более фрагмента маскирующих сообщений. Таким образом, за счет динамического изменения длины пакетов маскирующих сообщений, достигают уменьшения среднего времени ожидания в очереди пакетов сообщений у передающего абонента.

При подключении нового абонента к сети связи (на фиг. 3 - Аб н) формируют у него сообщение, содержащее адрес узла сети УС 4 IPУ4 к которому он подключен, его идентификатор  и адрес

и адрес  (бл. 38 и 39 на фиг. 4). Отправляют сформированное сообщение на сервер безопасности, где его запоминают в структурном и идентификационном массивах (бл. 40 и 41 на фиг. 4), дополняя (обновляя) таким образом информацию о структуре сети связи и абонентах сети.

(бл. 38 и 39 на фиг. 4). Отправляют сформированное сообщение на сервер безопасности, где его запоминают в структурном и идентификационном массивах (бл. 40 и 41 на фиг. 4), дополняя (обновляя) таким образом информацию о структуре сети связи и абонентах сети.

Далее действия повторяют, начиная с бл. 4 на фиг. 4. Таким образом до нового абонента сети доводят сообщения о безопасном, допустимых L и маскирующих G маршрутах ко всем абонентам сети, а остальных абонентов уведомляют о безопасном, допустимых L и маскирующих G маршрутах к новому абоненту.

На фиг. 9 представлена иллюстрация схем связи абонентов и сервера безопасности по трем допустимым маршрутам n=1, 2, 3, выбранным с помощью описанного способа.

На фиг. 10 представлена итоговая схема связи абонентов 1 Аб i и Аб j. Маскирующие маршруты 5 выделены пунктирной линией n=4, 5. Допустимые маршруты 2 показаны сплошной линией. Наиболее вероятное нахождение нарушителя и компрометация маршрута связи - на маршрутах со средним показателем безопасности ниже допустимого значения  .

.

Вычисление комплексных показатели безопасности  узлов и средних показателей безопасности маршрутов

узлов и средних показателей безопасности маршрутов  дают основание для объективного выбора безопасных, допустимых и маскирующих маршрутов связи между абонентами сети. В результате расчетов и маскирования структуры сети связи достигают исключение транзитных узлов сети, обладающих низким уровнем безопасности, который указывает на высокую вероятность несанкционированного перехвата передаваемых абонентами сообщений на маршруте, включающем, например, УС4, УС5. При передаче пакетов маскирующих сообщений между ложным Абƒ 8 абонентом и абонентом Абj по маскирующему маршруту №5 (n=5 на фиг. 7), в качестве узла-терминатора выбирают, например УС3, учитывая MTU канала связи между УС3 и Абj.

дают основание для объективного выбора безопасных, допустимых и маскирующих маршрутов связи между абонентами сети. В результате расчетов и маскирования структуры сети связи достигают исключение транзитных узлов сети, обладающих низким уровнем безопасности, который указывает на высокую вероятность несанкционированного перехвата передаваемых абонентами сообщений на маршруте, включающем, например, УС4, УС5. При передаче пакетов маскирующих сообщений между ложным Абƒ 8 абонентом и абонентом Абj по маскирующему маршруту №5 (n=5 на фиг. 7), в качестве узла-терминатора выбирают, например УС3, учитывая MTU канала связи между УС3 и Абj.

Выбранные допустимые маршруты связи между i-м и j-м абонентами проходят через транзитные узлы сети, обладающие максимально высокими уровнями безопасности, что снижает вероятность перехвата злоумышленниками информационного обмена абонентов сети.

Таким образом, в рассмотренном способе за счет динамического изменения длины пакетов маскирующих сообщений для уменьшения времени ожидания в очереди пакетов сообщений у передающего абонента, а также счет выбора для каждого маскирующего маршрута связи узлов-терминаторов маскирующих сообщений для улучшения показателя своевременности доставки пакетов сообщений принимающему абоненту достигают цели заявленного изобретения. Улучшение показателя своевременности доставки пакетов сообщений принимающему абоненту исключит потерю фрагментов пакетов сообщений и необходимость их повторной передачи, приводящей к компрометации результатов маскирования структуры сети связи и ухудшению скрытности связи.