Результат интеллектуальной деятельности: СИСТЕМЫ И СПОСОБЫ ДЛЯ АУТЕНТИФИКАЦИИ

Вид РИД

Изобретение

ПЕРЕКРЕСТНАЯ ССЫЛКА НА РОДСТВЕННЫЕ ЗАЯВКИ

[0001] Данная заявка испрашивает приоритет предварительной заявки США № 61/583, 856, поданной 6 января 2012, озаглавленной "Система и способы IEEE 802.11 TGAi FILS протокола аутентификации", и испрашивает приоритет патентной заявки США № 13/734,471, поданной 4 января 2013, озаглавленной "Системы и способы для аутентификации", которые включены в настоящий документ в качестве ссылки, как если бы были воспроизведены в полном объеме.

ОБЛАСТЬ ТЕХНИКИ

[0002] Настоящее изобретение относится к системам и способам для беспроводной связи и, в частности, к системам и способам для аутентификации.

ПРЕДШЕСТВУЮЩИЙ УРОВЕНЬ ТЕХНИКИ

[0003] IEEE 802.11 представляет набор стандартов для реализации беспроводной локальной сети, такой как беспроводная локальная сеть (WLAN). IEEE 802.11 представляет семейство протоколов, которое включает в себя ряд методов модуляции полудуплексной беспроводной связи, использующих один и тот же базовый протокол. Протокол определяет уровень управления доступом к среде (MAC) и физический (PHY) уровень.

[0004] IEEE 802.11 включает в себя IEEE 802.1х, который определяет инкапсуляцию расширяемого протокола аутентификации (EAP) по локальной сети (LAN) (EAPOL). Аутентификация с использованием 802.1х включает просителя, например станцию, аутентификатор, например точку доступа, и сервер аутентификации.

[0005] IEEE 802.11i обеспечивает надежную сетевую ассоциацию безопасности (RSNA) с использованием 4-путного квитирования и квитирования группового ключа, которые используют сервисы аутентификации и управления доступом к порту, чтобы устанавливать и изменять соответствующий криптографический ключ.

СУЩНОСТЬ ИЗОБРЕТЕНИЯ

[0006] Вариант осуществления способа выполнения аутентификации предполагает прием станцией кадра инициирования и передачу станцией запроса аутентификации. Запрос аутентификации включает запуск расширяемого протокола аутентификации (EAP) по локальной сети (LAN) (EAPOL) и параметры безопасности для квитирования быстрой начальной настройки связи (FILS).

[0007] Другой вариант осуществления способа выполнения аутентификации предполагает прием точкой доступа запроса аутентификации. Запрос аутентификации включает запуск расширяемого протокола аутентификации (EAP) по локальной сети (LAN) (EAPOL) и параметры безопасности для квитирования быстрой начальной настройки связи (FILS). Кроме того, способ включает в себя передачу, посредством точки доступа, кадра запроса доступа.

[0008] В варианте осуществления станция включает в себя процессор и считываемый компьютером носитель данных, хранящий программу для исполнения процессором. Программа включает в себя инструкции для приема кадра инициации и передачи запроса аутентификации. Запрос аутентификации включает запуск расширяемого протокола аутентификации (EAP) по локальной сети (LAN) (EAPOL) и параметры безопасности для квитирования быстрой начальной настройки связи (FILS).

[0009] В варианте осуществления точка доступа включает в себя процессор и считываемый компьютером носитель данных, хранящий программу для исполнения процессором. Программа включает в себя инструкции для приема запроса аутентификации. Запрос аутентификации включает запуск расширяемого протокола аутентификации (EAP) по локальной сети (LAN) (EAPOL) и параметры безопасности для квитирования быстрой начальной настройки связи (FILS). Кроме того, программа включает в себя инструкции для передачи кадра запроса доступа.

[0010] Вышеизложенное довольно широко раскрывает признаки варианта осуществления настоящего изобретения, чтобы последующее подробное описание изобретения могло быть лучше понято. Дополнительные признаки и преимущества вариантов осуществления изобретения будут описаны далее и образуют предмет формулы изобретения. Специалистам в данной области техники должно быть понятно, что концепция и конкретные раскрытые варианты осуществления могут быть легко использованы в качестве основы для модификации или разработки других структур или процессов для выполнения тех же целей настоящего изобретения. Кроме того, специалистам в данной области также должно быть понятно, что такие эквивалентные конструкции не выходят за рамки сущности и объема изобретения, как изложено в прилагаемой формуле изобретения.

КРАТКОЕ ОПИСАНИЕ ЧЕРТЕЖЕЙ

[0011] Для более полного понимания настоящего изобретения и его преимуществ ссылка далее дается на последующее описание, рассматриваемое совместно с прилагаемыми чертежами, на которых представлено следующее:

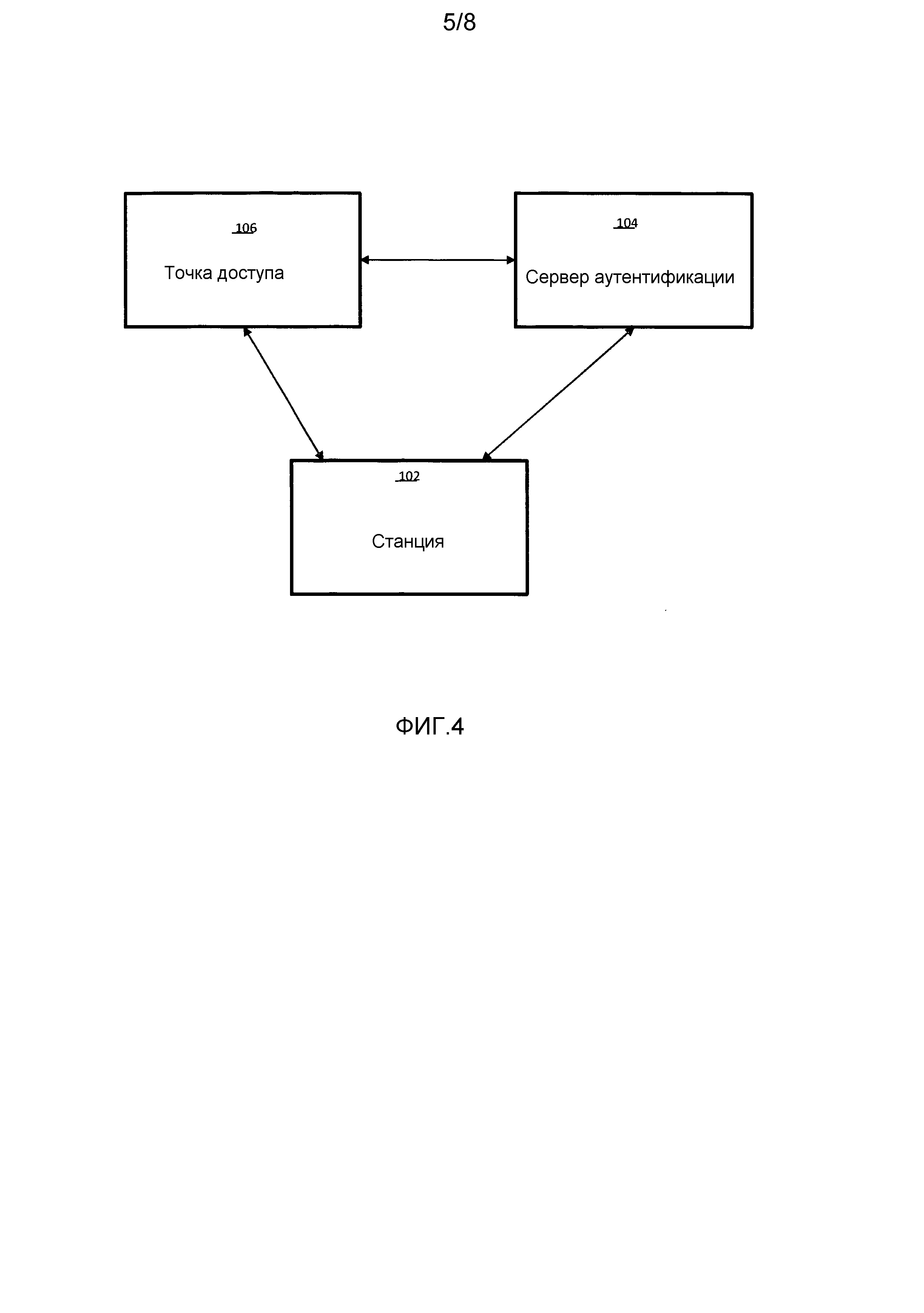

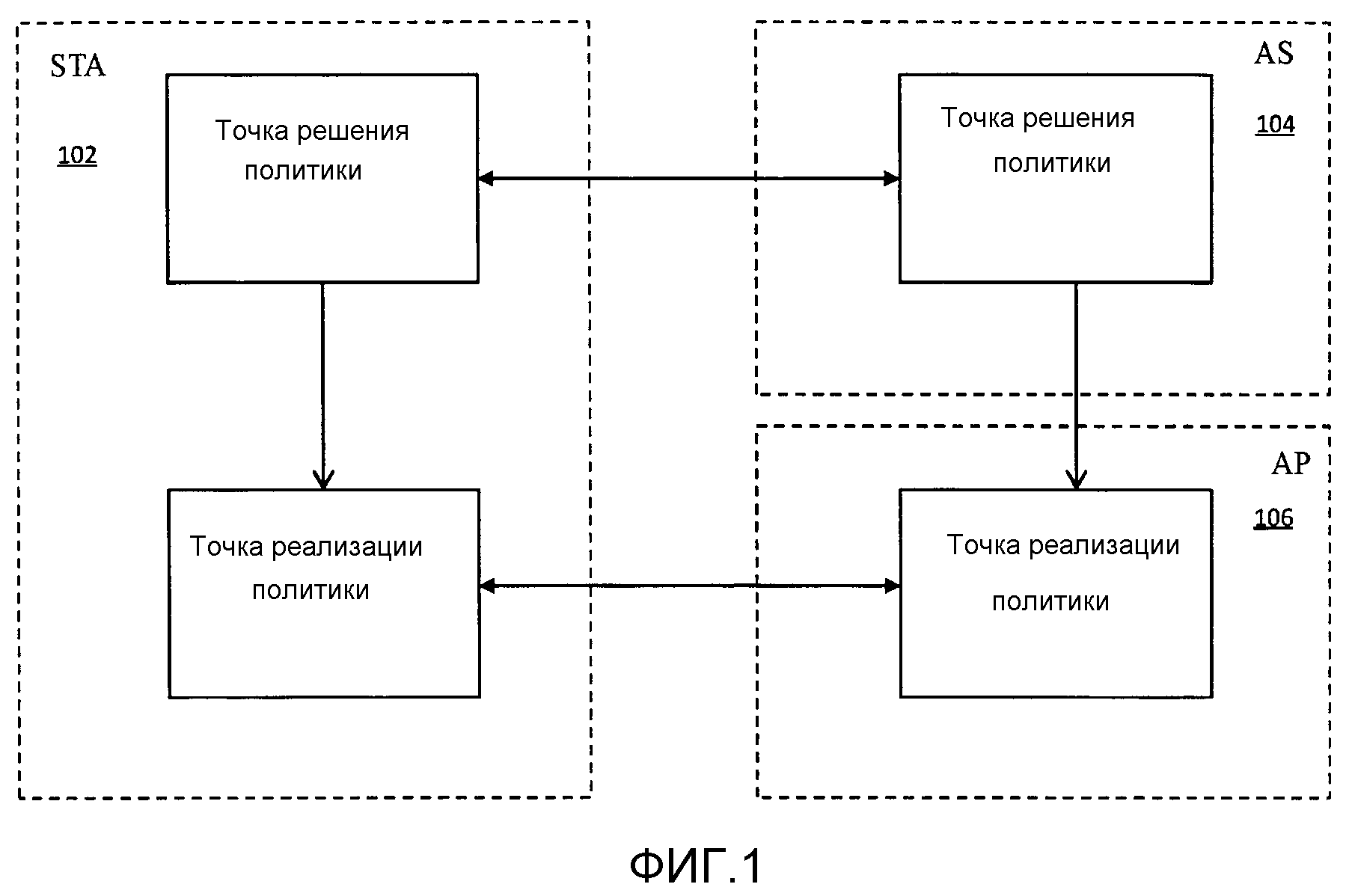

[0012] Фиг. 1 - блок-схема системы для RSNA аутентификации;

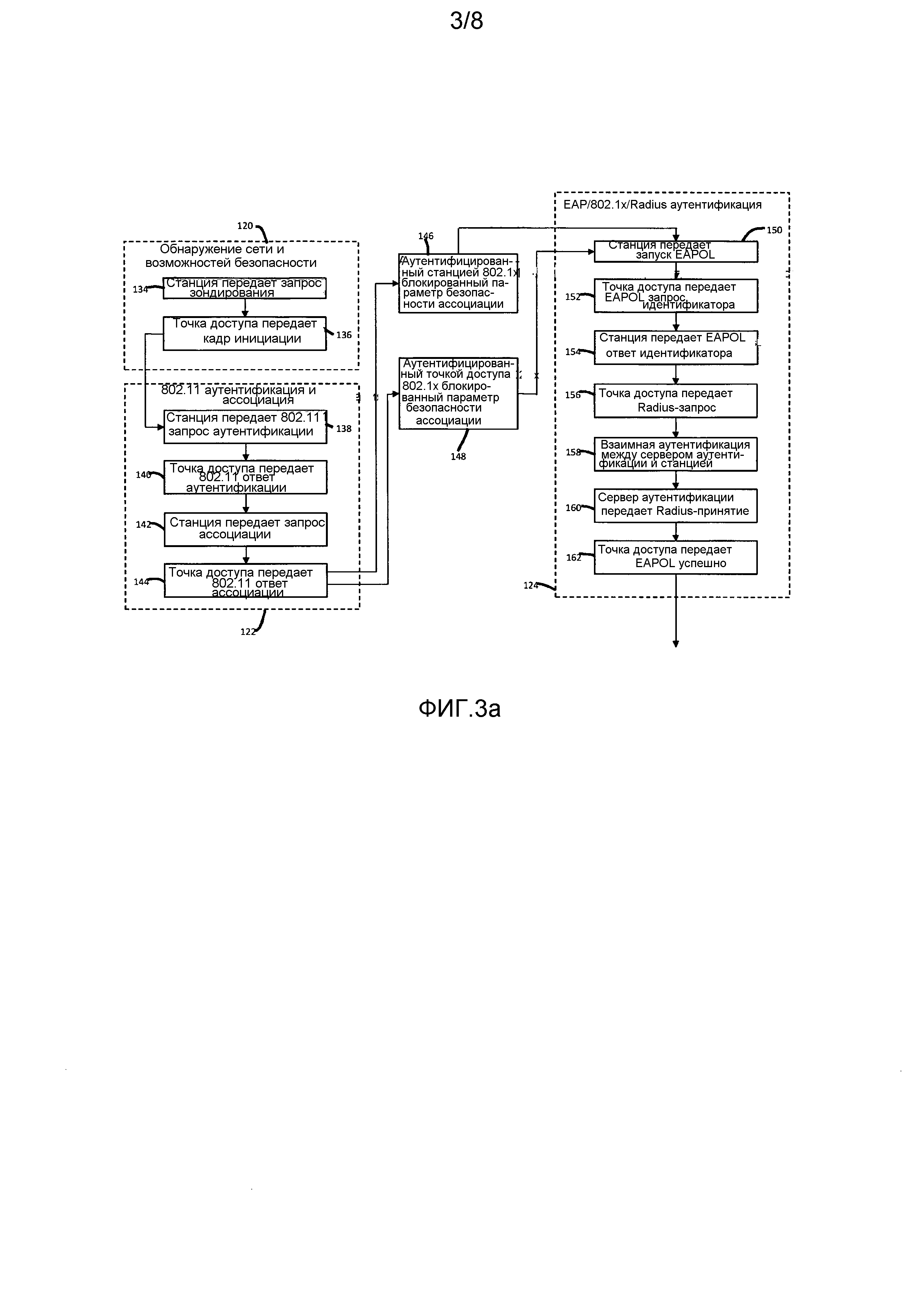

[0013] Фиг. 2 - конечный автомат для RSNA аутентификации;

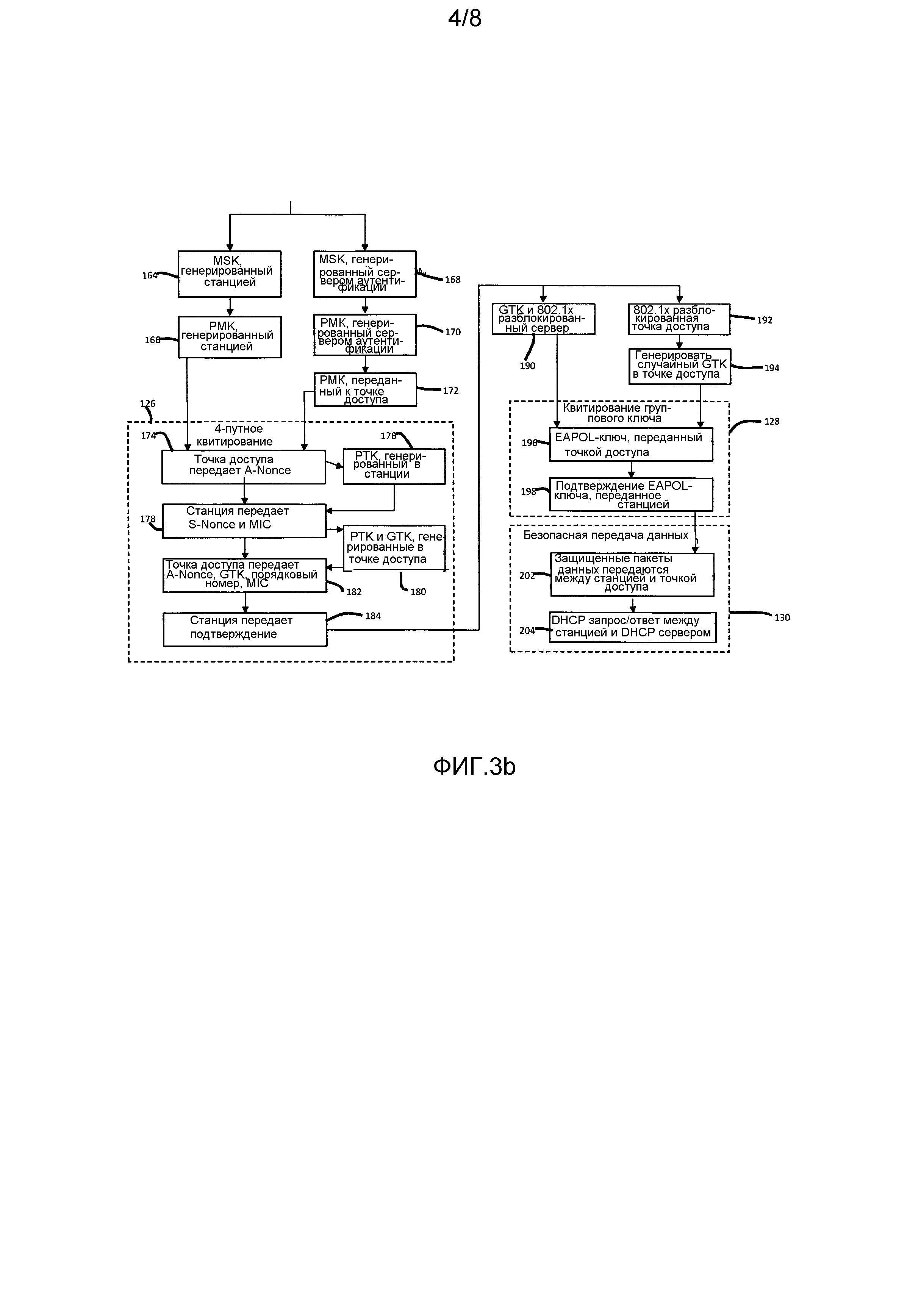

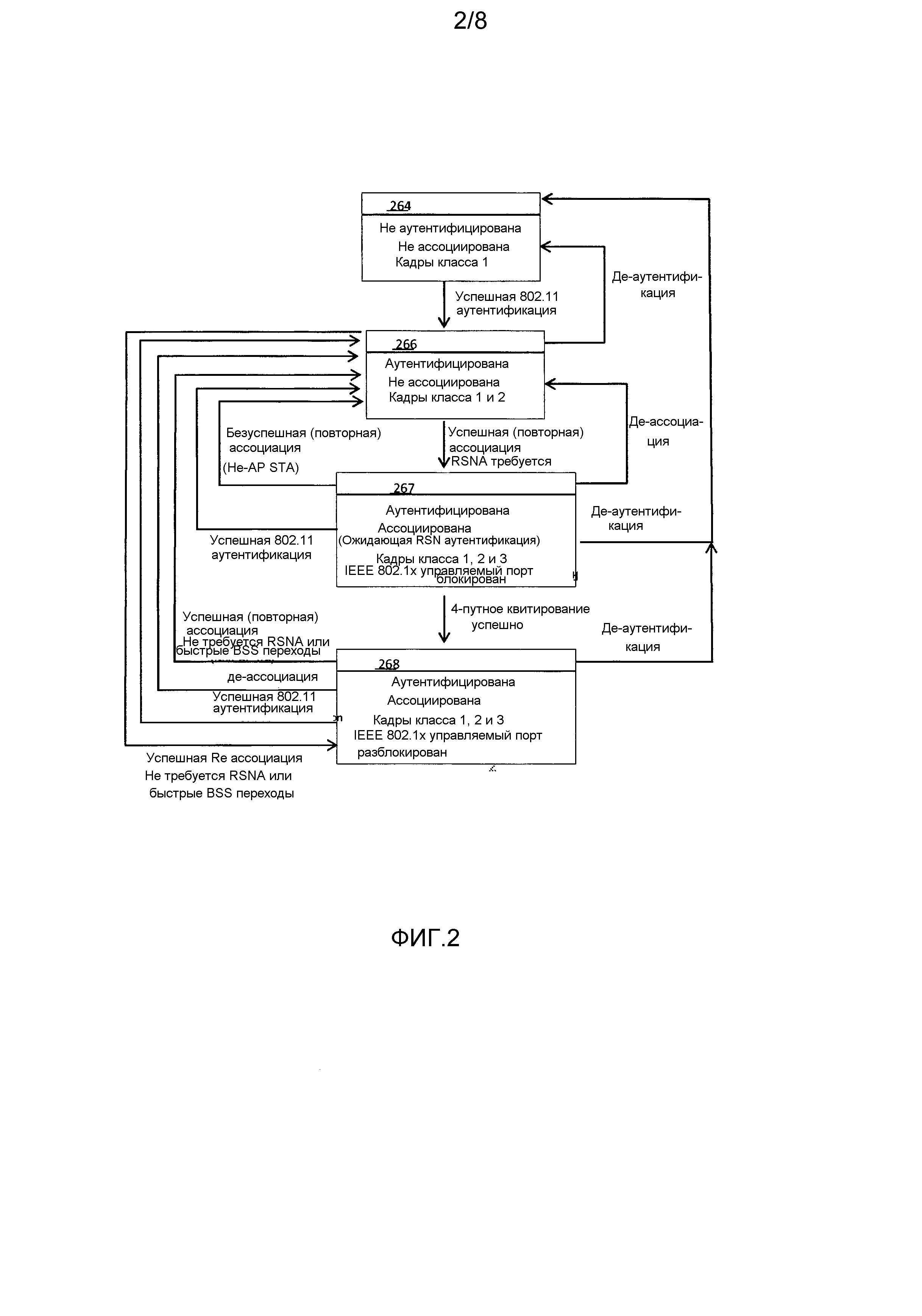

[0014] Фиг. 3а-b - блок-схема последовательности операций способа аутентификации с RSNA;

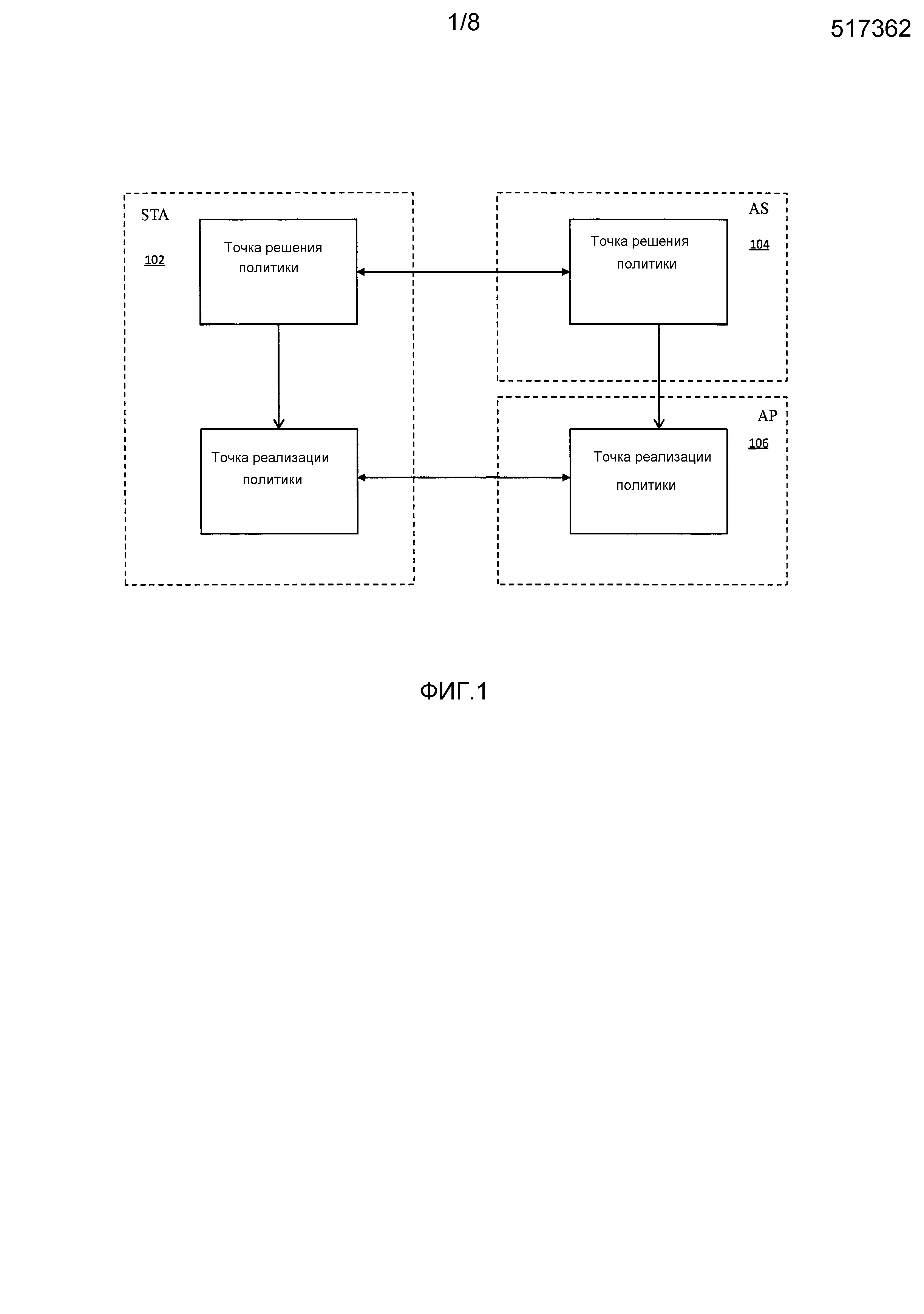

[0015] Фиг. 4 - вариант осуществления системы для аутентификации;

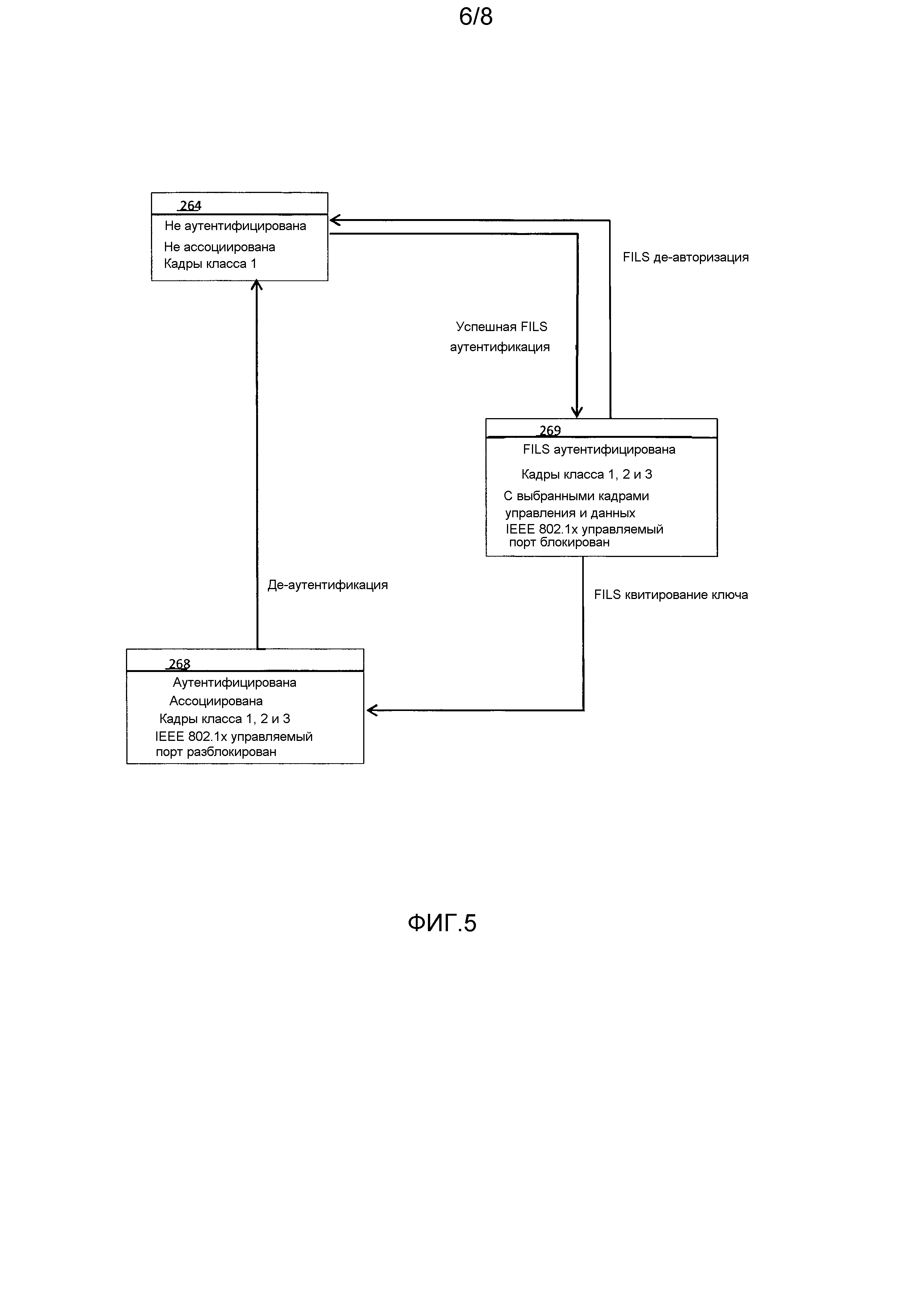

[0016] Фиг. 5 - вариант осуществления конечного автомата для аутентификации;

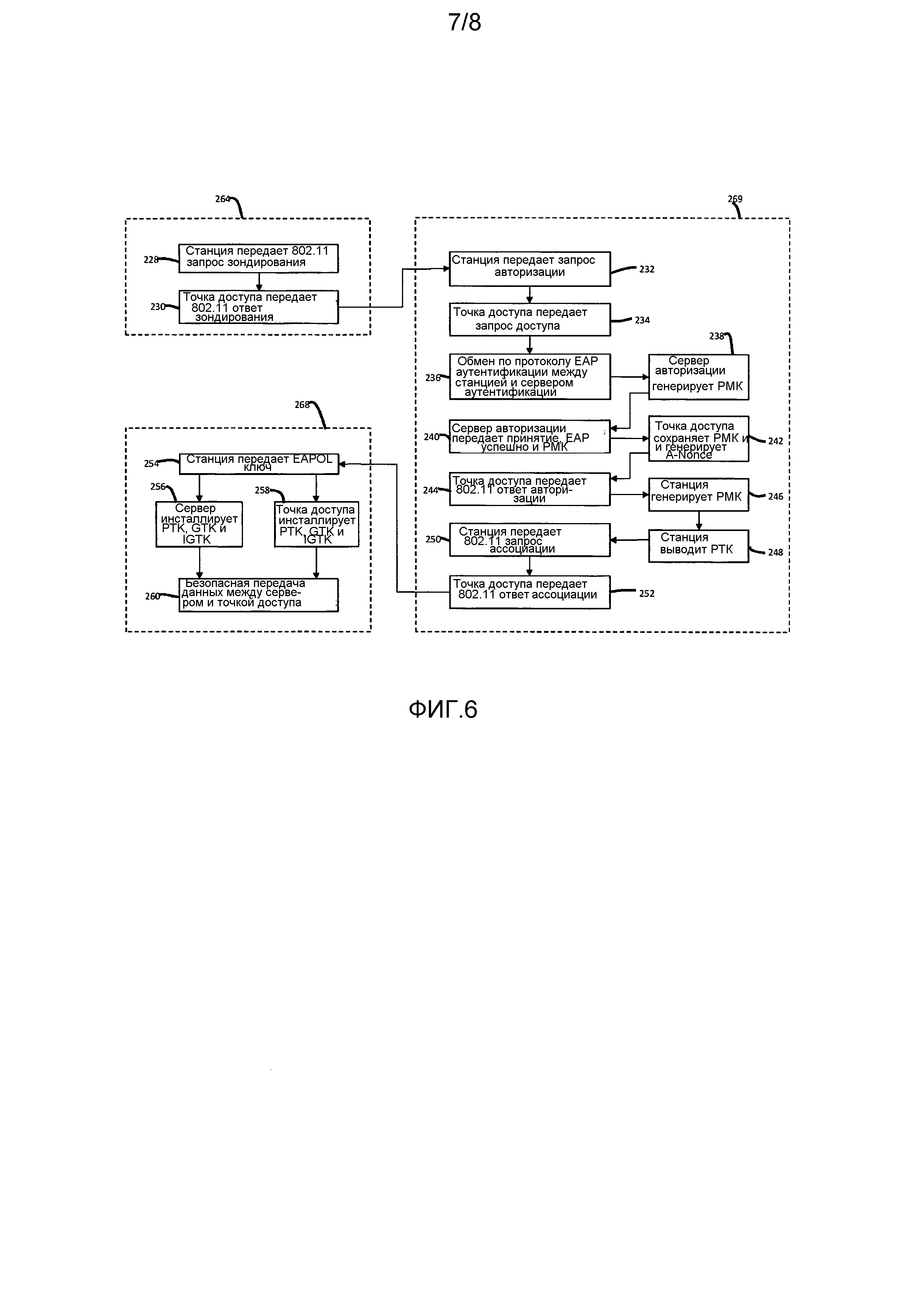

[0017] Фиг. 6 - блок-схема последовательности операций варианта осуществления способа аутентификации; и

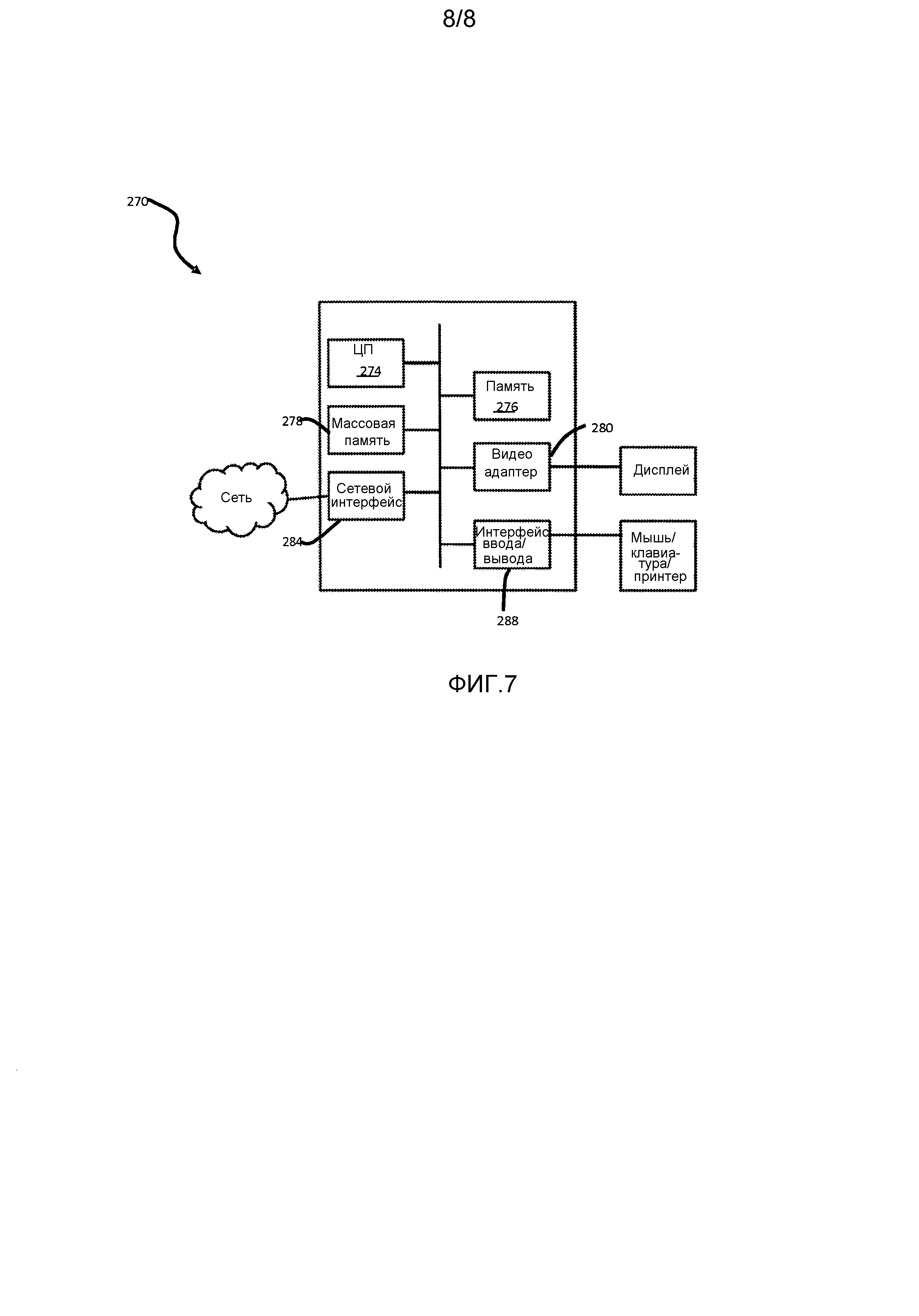

[0018] Фиг. 7 - блок-схема, иллюстрирующая вычислительную платформу, которую можно использовать для реализации, например, устройств и способов, описанных здесь, в соответствии с вариантом осуществления.

[0019] Соответствующие цифры и символы на разных чертежах в целом относятся к соответствующим частям, если не указано иное. Чертежи представлены для наглядной иллюстрации соответствующих аспектов вариантов осуществления и необязательно начерчены в масштабе.

ПОДРОБНОЕ ОПИСАНИЕ

[0020] Следует понимать с самого начала, что, хотя иллюстративная реализация одного или более вариантов осуществления представлена ниже, раскрытые системы и/или способы могут быть реализованы с использованием любого количества методов, известных в настоящее время или существующих. Раскрытие никоим образом не должно быть ограничено иллюстративными реализациями, чертежами и методами, проиллюстрированными ниже, в том числе примерными структурами и реализациями, проиллюстрированными и описанными здесь, но может быть модифицировано в пределах объема пунктов прилагаемой формулы изобретения вместе с их полным объемом эквивалентов.

[0021] Быстрая начальная настройка связи (FILS) предназначена для сокращения времени, которое требуется станции для подключения к точке доступа (AP) с протоколом уровня MAC для быстрой аутентификации и ассоциации станции с точкой доступа. Фиг. 1 иллюстрирует систему для выполнения RSNA. Система включает в себя станцию (STA) 102, точку доступа (AP) 106 и сервер авторизации (AS) 104. Станция 102 выполняет как решение политики, так и реализацию политики. Сервер 104 авторизации выполняет решение политики, в то время как точка 106 доступа выполняет реализацию политики.

[0022] Конечный автомат для RSNA аутентификации иллюстрируется на фиг. 2. Конечный автомат содержит состояние 264, состояние 266, состояние 267 и состояние 268. В состоянии 264 система не аутентифицирована и не ассоциирована. Кроме того, когда имеется успешная 802.11 аутентификация, конечный автомат переходит из состояния 264 в состояние 266. Затем, когда конечный автомат находится в состоянии 266, и существует успешная ассоциация/повторная ассоциация и требуется RSNA, конечный автомат переходит в состояние 267. Однако, когда конечный автомат находится в состоянии 266, и существует успешная ассоциация/повторная ассоциация и RSNA не требуется, или есть быстрый переход базового набора услуг (BSS), конечный автомат переходит в состояние 268. Когда система деассоциирована, существует успешная 802.11 аутентификация, или существует безуспешная ассоциация/повторная ассоциация, и конечный автомат находится в состоянии 267, то конечный автомат переходит в состояние 266. Кроме того, когда конечный автомат находится в состоянии 267, и существует успешное 4-путное квитирование, конечный автомат переходит в состояние 268. Кроме того, когда конечный автомат находится в состоянии 268, и существует де-ассоциация, безуспешная ассоциация/повторная ассоциация или успешная 802.11 аутентификация, то конечный автомат переходит в состояние 266. Когда конечный автомат находится в состоянии 266, состоянии 267 или состоянии 268, и система де-аутентифицирована, конечный автомат переходит в состояние 264.

[0023] На фиг. 3а-b иллюстрируется способ выполнения RSNA аутентификации. Способ включает в себя шесть стадий. Стадии 1, 2 и 3 показаны на фиг. 3а, в то время как стадии 4, 5 и 6 показаны на фиг. 3b. Когда способ проходит через стадию 1, стадию 2, стадию 3, стадию 4 и стадию 5, конечный автомат проходит через состояние 264, состояние 266, состояние 267 и состояние 268. Первоначально станция и точка доступа не аутентифицированы, не ассоциированы, и 802.1х блокирован. Стадия 1 включает в себя обнаружение 120 сети и функциональных возможностей безопасности. Точка доступа передает кадр инициации к станции на этапе 136. В одном варианте осуществления, на этапе 136, точка доступа передает кадр маяка. В другом варианте осуществления точка доступа передает ответ зондирования на этапе 136 в ответ на запрос зондирования, передаваемый станцией к точке доступа на этапе 134.

[0024] Затем, на стадии 2, выполняется 802.11 аутентификация и ассоциирование 122. На этапе 138 станция передает 802.11 запрос аутентификации к точке доступа. Затем, на этапе 140, точка доступа передает 802.11 ответ аутентификации к станции. Затем, на этапе 142, станция передает запрос ассоциации к точке доступа. После этого, на этапе 144, точка доступа передает 802.11 ответ ассоциации к станции.

[0025] Ассоциированные 802.1х блокированные параметры безопасности аутентифицируются в станции на этапе 146 и в точке доступа на этапе 148.

[0026] Далее, на стадии 3, выполняется EAP/802.1x/Radius аутентификация 124. Протокол взаимной аутентификации выполняется на основе ЕАР аутентификации. Точка доступа служит аутентификатором, чтобы ретранслировать EAP сообщения. На этапе 150 станция дополнительно передает EAPOL запуск. Затем, на этапе 152, точка доступа передает EAPOL запрос идентификатора к станции, и на этапе 154 станция передает EAPOL ответ идентификатора к точке доступа. После этого точка доступа передает Radius-запрос точки доступа к серверу аутентификации на этапе 156. Сервер аутентификации и станция выполняют взаимную аутентификацию на этапе 158. Затем сервер аутентификации передает сигнал Radius-приема к точке доступа на этапе 160, и точка доступа передает EPOL сигнал успеха к станции на этапе 162.

[0027] Главный ключ сеанса (MSK) генерируется в станции на этапе 164. MSK также генерируется в сервере аутентификации на этапе 168. Кроме того, парный главный ключ (PMK) генерируется в станции на этапе 166. Кроме того, РМК генерируется в сервере аутентификации на этапе 170, и РМК передается от сервера аутентификации в точке доступа на этапе 172.

[0028] После этого, на стадии 4, выполняется 4-путное квитирование 126. Как станция, так и точка доступа могут доверять друг другу с авторизованным РМК. На этапе 174, одноразовое защитное А-значение (A-Nonce) передается точкой доступа к станции. Затем станция создает парный переходный ключ (PTK) на этапе 176. Затем, на этапе 178, станция передает одноразовое защитное S-значение (S-Nonce) к точке доступа с кодом авторизации сообщения (MIC), включающим аутентификацию. После этого, на этапе 180, точка доступа создает PTK и групповой временный ключ (GTK). Точка доступа, на этапе 182, передает GTK, значение А-Nonce, порядковый номер, который будет использоваться в следующем кадре групповой или широковещательной передачи, и другой MIC. На этапе 184, станция передает подтверждение к точке доступа.

[0029] Далее, на этапе 190, генерируется GTK, и сервер 802.1х разблокируется в станции. Кроме того, 802.1х разблокируется в точке доступа на этапе 192. Случайный GTK генерируется в точке доступа на этапе 194. Затем на опциональной стадии 5, выполняется квитирование 128 группового ключа. На этапе 196 точка доступа передает EAPOL ключ, содержащий GTK, ID ключа и MIC, к станции. Станция отвечает на этапе 198 путем передачи подтверждения нового GTK к точке доступа.

[0030] Наконец, на стадии 6, выполняется безопасный обмен 130 данными. На этапе 202 защищенные пакеты данных передаются между станцией и точкой доступа. Кроме того, на этапе 204, выполняются запросы и ответы протокола динамической конфигурации хоста (DHC) между станцией и DHCP сервером.

[0031] Вариант осуществления системы для аутентификации проиллюстрирован на фиг. 4. Система включает в себя станцию 102, которая обменивается данными с точкой 106 доступа и сервером 104 аутентификации. Кроме того, точка 106 доступа обменивается данными с сервером 104 аутентификации. В этой системе FILS аутентификация будет выполняться в обход состояния 2 и состояния 3. Во время специализированного состояния, обмен при FILS аутентификации примет сокращенный вариант обмена сообщениями по сравнению со способом, показанным на фиг. 3а-3b. Вариант осуществления конечного автомата для аутентификации иллюстрируется на фиг. 5. Конечный автомат содержит три состояния: состояние 264, состояние 268 и состояние 269. В состоянии 264, система не аутентифицирована и не ассоциирована, и существуют кадры класса 1. Когда конечный автомат находится в состоянии 264, и существует успешная аутентификация согласно быстрой начальной настройке связи (FILS), конечный автомат переходит в состояние 269. Когда конечный автомат находится в состоянии 269, система аутентифицирована согласно FILS, и IEEE 802.1х управляемый порт заблокирован. Также имеются кадры класса 1 и 2 с выбранными кадрами управления и данных. Тогда, если система находится в состоянии 269, и имеется FILS квитирование ключа, система переходит в состояние 268. Когда конечный автомат находится в состоянии 268, система аутентифицирована и ассоциирована, и IEEE 802.1х управляемый порт разблокирован. Кроме того, в состоянии 268, имеются кадры класса 1, 2 и 3. Однако, если конечный автомат находится в состоянии 269, и имеет место FILS де-авторизация, конечный автомат переходит в состояние 264. Аналогично, если конечный автомат находится в состоянии 268, и система де-аутентифицирована, конечный автомат переходит в состояние 264.

[0032] Блок-схема варианта осуществления способа аутентификации с участием станции, точки доступа и сервера аутентификации иллюстрируется на фиг. 6. Способ включает в себя состояние 264, состояние 269 и состояние 268. В этом варианте осуществления FILS специальные сообщения используются для облегчения FILS аутентификации. Кроме того, в этом варианте осуществления стадия 2 и стадия 3, обсужденные выше со ссылкой на фиг. 3а-3b, пропускаются. Состояние 264 соответствует стадии 1, состояние 269 соответствует стадии 4, и состояние 268 соответствует стадии 5 и стадии 6.

[0033] Состояние 264 включает в себя этап 228 и этап 230. Кроме того, состояние 269 включает в себя этапы 232-252. Состояние 268 включает этап 254, этап 256, этап 258 и этап 260. Первоначально в состоянии 264, станция и точка доступа являются не аутентифицированными, не ассоциированными, и 802.1х блокирован. В состоянии 264, точка доступа передает кадр инициации к станции на этапе 230. В одном варианте осуществления, на этапе 230, точка доступа передает кадр маяка. В другом варианте осуществления точка доступа передает ответ зондирования на этапе 230 в ответ на запрос зондирования, передаваемый станцией к точке доступа на этапе 228. Затем система переходит в состояние 269, если FILS аутентификация успешна.

[0034] При нахождении в состоянии 269, станция передает запрос аутентификации к точке доступа на этапе 232. Например, запрос авторизации могут включать запуск EAPOL с параметрами безопасности для FILS квитирования. В одном примере, ЕАР запрос передачи идентификатора передается от станции к точке доступа, и точка доступа отвечает ЕАР сообщением ответа. Далее, точка доступа передает запрос доступа к серверу аутентификации на этапе 234. Запрос доступа может быть ЕАР запросом. Затем, на этапе 236, станция и сервер аутентификации выполняют обмен данными по ЕАР протоколу аутентификации. После этого сервер аутентификации генерирует PMK на этапе 238. Затем, на этапе 240, сервер авторизации передает принятие, успех EAP и PMK к точке доступа. Точка доступа затем сохраняет PMK и генерирует значение А-Nonce на этапе 242. Затем, на этапе 244, точка доступа передает 802.11 ответ авторизации к серверу. 802.11 ответ авторизации может включать в себя EAPOL ключ, который может включать значение А-Nonce и одноадресный MIC. Далее, станция генерирует PMK на этапе 246 и выводит PTK на этапе 248. После этого, на этапе 250, станция передает 802.11 запрос ассоциации к точке доступа, который может быть EAPOL ключом, который может включать в себя значение S-Nonce и одноадресный MIC. Затем точка доступа передает 802.11 ответ ассоциации к станции на этапе 252. 802.11 ответ ассоциации может включать в себя EAPOL ключ, который может включать в себя PTK, одноадресный MIC и зашифрованный GTK или групповой временный ключ целостности (IGTK).

[0035] Наконец, в состоянии 268, станция опционально передает EAPOL ключ на этапе 254, который может содержать одноадресный MIC, к точке доступа. Наконец сервер инсталлирует PTK, GTK и/или IGTK на этапе 256, и точка доступа инсталлирует PTK, GTK и/или IGTK на этапе 258. Наконец, на этапе 260, выполняются безопасные передачи данных между станцией и точкой доступа.

[0036] Фиг. 7 иллюстрирует блок-схему системы 270 обработки, которая может использоваться для реализации устройств и способов, раскрытых в данном документе. Конкретные устройства могут использовать все из показанных компонентов или только подмножество компонентов, и уровни интеграции могут отличаться от устройства к устройству. Кроме того, устройство может содержать несколько экземпляров компонента, например несколько блоков обработки, процессоров, блоков памяти, передатчиков, приемников и т.д. Система обработки может включать в себя блок обработки, оснащенный одним или более устройствами ввода, такими как микрофон, мышь, сенсорный экран, клавишная панель, клавиатура и тому подобное. Кроме того, система 270 обработки может быть оснащена одним или более устройствами вывода, такими как громкоговоритель, принтер, дисплей и тому подобное. Блок обработки может включать в себя центральный процессор (ЦП) 274, память 276, массовое запоминающее устройство 278, видеоадаптер 280 и интерфейс 288 ввода/вывода, подключенный к шине.

[0037] Шина может быть одной или более из любого типа нескольких шинных архитектур, включающих в себя шину памяти или контроллер памяти, периферийную шину, видеошину и тому подобное. Процессор 274 может включать в себя любой тип процессора электронной обработки данных. Память 276 может содержать любой тип системной памяти, такой как статическая память с произвольным доступом (SRAM), динамическая память с произвольным доступом (DRAM), синхронная DRAM (SDRAM), память только для считывания (ROM), их комбинации и т.п. В варианте осуществления память может включать в себя ROM для использования при загрузке и DRAM для хранения программ и данных для использования при выполнении программ.

[0038] Массовое запоминающее устройство 278 может содержать любой тип запоминающего устройства, выполненный с возможностью хранения данных, программ и другой информации и обеспечивать доступ к данным, программам и другой информации через шину. Массовое запоминающее устройство 278 может содержать, например, одно или более из твердотельного накопителя, жесткого диска, накопителя на магнитных дисках, накопителя на оптических дисках или тому подобное.

[0039] Видеоадаптер 280 и интерфейс 288 ввода/вывода предоставляют интерфейсы для связывания внешних устройств ввода и вывода с блоком обработки. Как показано, примеры устройств ввода и вывода включают в себя дисплей, соединенный с видеоадаптером, и мышь/клавиатуру/принтер, соединенные с интерфейсом ввода/вывода. Другие устройства могут быть соединены с блоком обработки, а также дополнительные карты или меньшее количество интерфейсных карт может быть использовано. Например, карта последовательного интерфейса (не показано) может быть использована, чтобы обеспечить последовательный интерфейс для принтера.

[0040] Блок обработки также включает в себя один или более сетевых интерфейсов 284, которые могут содержать проводные соединения, такие как Ethernet-кабель или тому подобное, и/или беспроводные соединения с узлами доступа или различными сетями. Сетевой интерфейс 284 позволяет блоку обработки осуществлять связь с удаленными устройствами через сети. Например, сетевой интерфейс может обеспечить беспроводную связь посредством одного или более передатчиков/передающих антенн и одного или более приемников/приемных антенн. В одном варианте осуществления блок обработки подключен к локальной сети или сети широкого охвата для обработки данных и связи с удаленными устройствами, такими как другие блоки обработки, Интернет, удаленные хранилища данных или тому подобное.

[0041] Преимущества возможного варианта осуществления включают совместимость с RSNA протоколом безопасности и безопасностью. Другим преимуществом варианта осуществления является использование всего девяти или десяти сообщений в квитировании. В качестве примера, четырех-путное квитирование сокращается до трех-путного квитирования.

[0042] Хотя некоторые варианты осуществления были представлены в настоящем описании, следует понимать, что раскрытые системы и способы могут быть воплощены во многих других конкретных формах без отклонения от сущности или объема настоящего изобретения. Приведенные примеры следует рассматривать как иллюстративные, а не ограничительные, и нет намерения ограничиваться деталями, приведенными в данном документе. Например, различные элементы или компоненты могут быть объединены или интегрированы в другую систему, или некоторые функции могут быть опущены или не реализованы.

[0043] Кроме того, способы, системы, подсистемы и способы, описанные и проиллюстрированные в различных вариантах как дискретные или отдельные, могут быть объединены или интегрированы с другими системами, модулями, методами или способами без отклонения от объема настоящего раскрытия. Другие элементы, перечисленные, или обсужденные как связанные или непосредственно связанные, или осуществляющие связь друг с другом, могут быть косвенно связаны или могут осуществлять связь через некоторый интерфейс, устройство или промежуточный компонент электрически, механически или иным образом. Другие примеры изменений, замен и модификаций должны быть понятны специалисту в данной области техники и могут быть сделаны без отступления от сущности и объема настоящего раскрытия.